注入攻击-XSS攻击-CSRF攻击

1.注入攻击

注入攻击包括系统命令注入,SQL注入,NoSQL注入,ORM注入等

1.1攻击原理

在编写SQL语句时,如果直接将用户传入的数据作为参数使用字符串拼接的方式插入到SQL查询中,那么攻击者可以通过注入其他语句来执行攻击操作,这些攻击操作包括可以通过SQL语句做的任何事:获取敏感数据、修改数据、删除数据库

1.2攻击示例

cur = db.execute("SELECT * FROM students WHERE password='%s';" % password);

如果攻击者传入的password参数值为 'or 1=1 -- 那么最终的被执行的SQL语句将变成:

SELECT * FROM students WHERE password='' or 1=1 --;'

这样students表中的所有记录全部查询并返回,意味着所有记录都被攻击者窃取了

备注:在SQL中;用来结束一行语句。--用来注释后面的语句

1.3主要防范方法

1)使用ORM可以一定程度避免SQL注入问题

2)验证输入类型,比如限制URL规则中的变量为整型

3)参数化查询,在构造SQL语句中避免拼接字符串或字符串格式化(使用百分号或format方法)

cur = db.execute('SELECT * FROM students WHERE password=%s',password);

4)转义特殊字符,比如引号、分号和横线。使用参数化查询时,各种接口库会为我们做转义工作

2.XSS攻击(Cross-Site Scripting,跨站脚本,因为Cross有交叉的意思故为X,从而区分CSS)

XSS攻击历史悠久,最远可以追溯到90年代,但至今仍然时危害范围非常广的攻击方式。

2.1攻击原理

XSS是注入攻击的一种,攻击者通过将代码注入被攻击者的网站中,用户一旦访问网页就会执行被如注入的恶意脚本。XSS攻击分为反射型XSS攻击和存储型XSS攻击。

2.2攻击示例

反射型XSS又称非持久型XSS。例如如下代码:

response = '<h1>Hello, %s!</h1>' % name;

如果恶意用户输入一段javascript代码作为查询参数name的值

http://example.com/hello?name=<script>alert('Attack!');</script>

客户端接收的响应将变为下面的代码

<h1>Hello, <script>alert('Attack!');</script>!</h1>

原本的展示标题就有了弹窗,所以可以通过这种方式执行任意JavaScript代码,如:窃取用户的cookie、重定向到钓鱼网站、发送其他请求。

存储型XSS也被称为持久型XSS,这种类型XSS攻击更常见,危害更大,它和非持久型XSS类似,不过它会把攻击代码存储到数据库中,任何访问包含攻击代码的页面都会殃及。例如:

某个网站通过表单接收用户的留言,如果服务器接收数据后未经处理就存储到数据库中,那么用户可以在留言中插入任意的javascripte代码,例如:

<script>window.location.href="http://attacker.com";</script>

其他用户一旦访问到留言板页面就会执行其中的javascript脚本,从而重定向到攻击者写入的站点。

2.3防范措施

1)HTML转义,转义后可以确保用户输入的内容在浏览器中作为文本显示,而不是作为代码解析。这里的转义和python中的概念相同,把变量标记的内容标记为文本,具体来说,会把变量中与HTML相关的符号转换为安全字符,以避免变量中包含影响页面输出的HTML标签和恶意代码。转义后,文本中的特殊字符都会转义成HTML实体,HTML转义如<表示小于号<。

2)验证用户输入

3.CSRF攻击

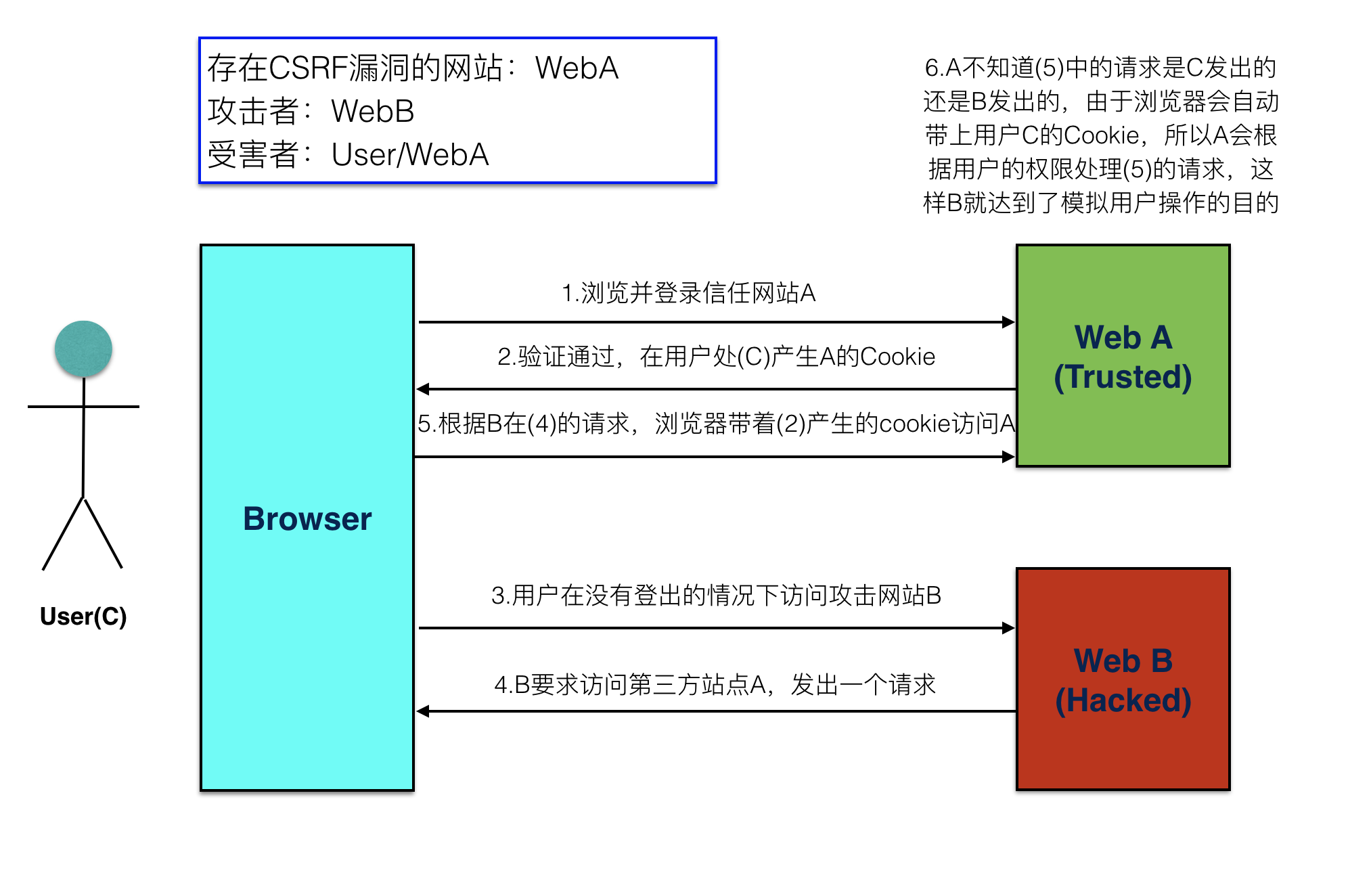

CSRF(Cross Site Request Forgery,跨站请求伪造),又被称为one-click attack 或者 session riding。

3.1攻击原理

CSRF攻击方式如下:

用户登录了A网站,认证信息保存在cookie中,当用户访问攻击者创建的B网站时,攻击者通过在B站发送一个伪造的请求提交到A网站服务器上,让A网站服务器误以为请求来自于自己的网站,于是执行相应的操作,该用户信息就遭到了篡改。

3.2攻击示例

3.3防范措施

1)正确使用HTTP方法

-GET方法:属于安全方法,不会改变资源状态,仅用于获取资源,因此又被称为幂等方法,页面中所有可以通过链接发起的请求都属于GET请求。

-POST方法:用于创建、修改和删除资源。在HTML中使用form标签创建表单并设置提交方法为POST,在提交时会创建POST请求。

2)CSRF令牌校验

当处理非GET请求时,除了在表单中加入验证码,一般还可以在表单隐藏字段里和session变量(签名cookie)中加入伪随机数来防御CSRF攻击,这个伪随机数称为CSRF令牌(token)

注入攻击-XSS攻击-CSRF攻击的更多相关文章

- 前端安全之XSS和csrf攻击

1.Csrf攻击概念: csrf攻击(Cross-site request forgery):跨站请求伪造; 2.Csrf攻击原理: 用户是网站A的注册用户,且登录进去,于是网站A就给用户下发cook ...

- xss和csrf攻击

xss(cross site scripting)是一种最常用的网站攻击方式. 一.Html的实体编码 举个栗子:用户在评论区输入评论信息,然后再评论区显示.大概是这个样子: <span> ...

- XSS 和 CSRF 攻击

web安全中有很多种攻击手段,除了SQL注入外,比较常见的还有 XSS 和 CSRF等 一.XSS(Cross Site Scripting)跨站脚本 XSS其实就是Html的注入问题,攻击者的输入没 ...

- XSS与CSRF攻击

一.XSS Cross Site Script,跨站脚本攻击.是指攻击者在网站上注入恶意客户端代码,通过恶意脚本对客户端网页进行篡改,从而在用户浏览网页时,对用户浏览器进行控制或者获取用户隐私数据的一 ...

- xss 和 csrf攻击详解

在那个年代,大家一般用拼接字符串的方式来构造动态 SQL 语句创建应用,于是 SQL 注入成了很流行的攻击方式.在这个年代, 参数化查询 已经成了普遍用法,我们已经离 SQL 注入很远了.但是,历史同 ...

- 安全|常见的Web攻击手段之CSRF攻击

对于常规的Web攻击手段,如XSS.CRSF.SQL注入.(常规的不包括文件上传漏洞.DDoS攻击)等,防范措施相对来说比较容易,对症下药即可,比如XSS的防范需要转义掉输入的尖括号,防止CRSF攻击 ...

- 安全防御之防xss、SQL注入、与CSRF攻击

XSS攻击 个人理解,项目中最普通的就是通过输入框表单,提交js代码,进行攻击例如在输入框中提交 <script>alert("我是xss攻击");</scrip ...

- XSS攻击 CSRF攻击

XSS攻击: 跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆, 故将跨站脚本攻击缩写为XSS.恶意攻击者 ...

- XSS攻击 && CSRF攻击 基础理解

一个网站,不管多么的帅气,多么的风骚,如果你不安全,那始终都是一个弟弟啊~ 今天又看了下XSS和CSRF攻击的文章,我也想发点什么普及下大家的安全意识,毕竟作为一名拥有伟大梦想的程序员,基本的安全意识 ...

- 浅析history hack、心血漏洞、CSS欺骗、SQL注入与CSRF攻击

漏洞产生的原因主要有系统机制和编码规范两方面,由于网络协议的开放性,目前以 Web 漏洞居多 关于系统机制漏洞的典型有JavaScript/CSS history hack,而编码规范方面的漏洞典型有 ...

随机推荐

- 十个 Web 开发者熟悉的经典开源项目和工具

摘要: 一个都不知道的算我输! 这篇文章主要列出了曾经乃至现在都十分受 Web 开发者欢迎的开源工具,相信使用开源工具的 Web 开发者会对它们感兴趣的,它们中有的甚至诞生十多年了,但仍然在发光发热. ...

- Windows界面编程第五篇 静态控件背景透明化(13篇)

上一篇<Windows界面编程第三篇 异形窗体 普通版>和<Windows界面编程第四篇异形窗体 高富帅版>介绍了异形窗口(异形窗体)的创建,并总结出了异形窗口的“三要素”: ...

- C++的标准库函数默认都是操作字节,而不是字符,非常痛苦,所以引入了u16string和u32string(Linux上的wchar_t是32位的原因,utf16对unicode的支持是有缺陷的)good

时至今日,字符串使用unicode已经是不需要理由的常识,但对一些有着悠久历史的编程语言来说,这仍然是个头痛的问题.如果抛开第三方库的支持,C++其实并不能实际有效地支持unicode,即使是utf8 ...

- ABP开发框架前后端开发系列---(5)Web API调用类在Winform项目中的使用

在前面几篇随笔介绍了我对ABP框架的改造,包括对ABP总体的介绍,以及对各个业务分层的简化,Web API 客户端封装层的设计,使得我们基于ABP框架的整体方案越来越清晰化, 也越来越接近实际的项目开 ...

- centos7PXE和cobbler自动部署装机

安装程序启动过程MBR:isolinux/boot.catstage2: isolinux/isolinux.bin配置文件:isolinux/isolinux.cfg 每个对应的菜单选项: 加 ...

- VsCode 常用快捷键、debug菜单、debug插件

常用快捷键emmet 百度emmet即可知 Ctrl + P 转到文件Ctrl+鼠标左键不松手 预览代码Ctrl+鼠标左键松手 ...

- ph模拟登录获取信息

cURL 是一个功能强大的PHP库,使用PHP的cURL库可以简单和有效地抓取网页并采集内容,设置cookie完成模拟登录网页,curl提供了丰富的函数,开发者可以从PHP手册中获取更多关于cURL信 ...

- SSM(六)JDK动态代理和Cglib动态代理

1.Cglib动态代理 目标类: package cn.happy.proxy.cglib; public class Service { public Service() { System.out. ...

- python算法与数据结构-数据结构中常用树的介绍(45)

一.树的定义 树是一种非线性的数据结构,是由n(n >=0)个结点组成的有限集合.如果n==0,树为空树.如果n>0,树有一个特定的结点,根结点根结点只有直接后继,没有直接前驱.除根结点以 ...

- Programming In Lua 第二章

1,lua基本类型:nil,boolean,number,string,userdata,function,thread,table.可以用函数type获取变量的类型. 2,lua中的字符串可以用单引 ...