Linux内核设计(第二周)——操作系统工作原理

Linux内核设计(第二周)——操作系统工作原理

一、学习笔记总结

1.函数调用堆栈

(1)、函数调用堆栈。

堆栈是C语言程序运行时必须的一个记录调用路径和参数的空间。

cpu内部已经集成好的功能,pop,push,enter……

函数调用构架

传递参数,通过堆栈

保存返回值,%eax

提供局部变量空间

……

C语言编译器对堆栈的使用有一套自己的规则,功能相同,指令有区别。

(2)、深入理解函数调用堆栈

堆栈相关的寄存器:

%esp——堆栈指针

%ebp——基址指针堆栈操作

push——栈顶地址减少

pop——相反%ebp在C语言中用作记录当前函数调用基址

其他关键寄存器

CS:eip:总是指向下一条的指令地址

顺序执行、跳转|分支(cs:eip的值会根据程序的需求更改)、call、ret、发生中断时。调用函数

call指令:

(1) 将eip中下一条指令的地址A保存在栈顶;

(2) 设置eip指向被调用程序代码开始处。

ret(return)指令:将地址A恢复到eip中

(3)、传递参数与局部变量

方法:gcc-g生成可执行文件,用objdump -S获得反汇编文件。

2.利用Linux内核部分源代码分析存储程序计算机工作模型及时钟中断

(1).mykernel实验平台涉及的思想

三大法宝:

存储程序计算机

函数调用堆栈

中断

当中断发生时,由CPU和内核代码共同实现了保存现场和恢复现场。

把eip指向中断处理程序的入口,保存现场。

二.利用mykernel实验模拟计算机硬件平台

1.实验过程

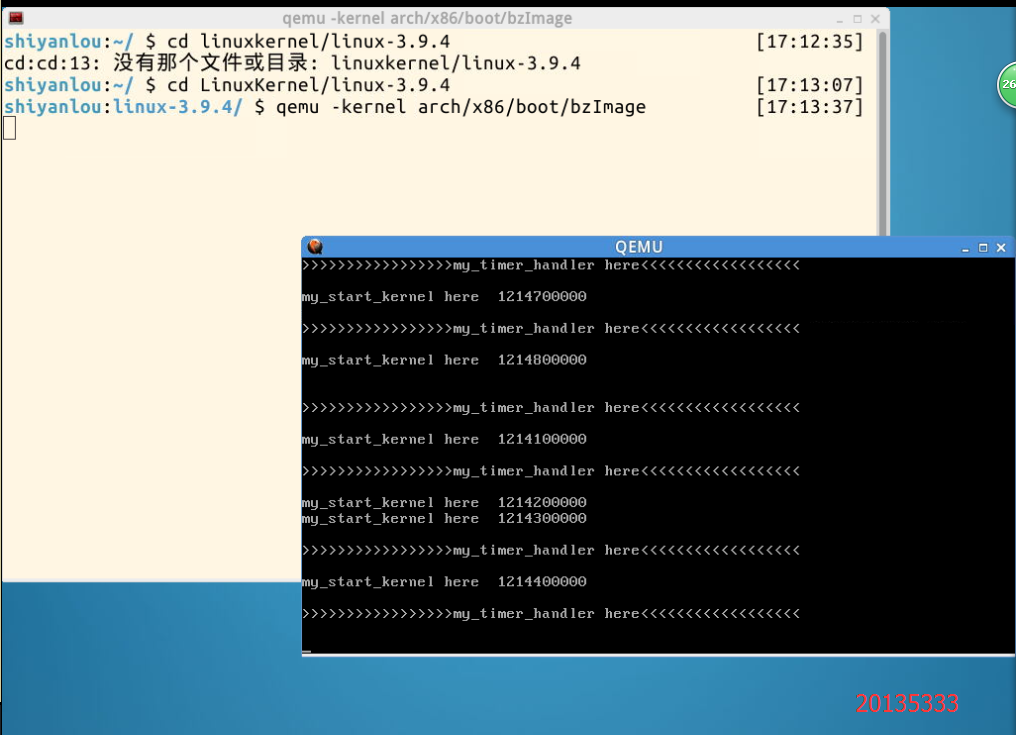

使用实验楼的虚拟机打开shell

cd LinuxKernel/linux-3.9.4

qemu -kernel arch/x86/boot/bzImage

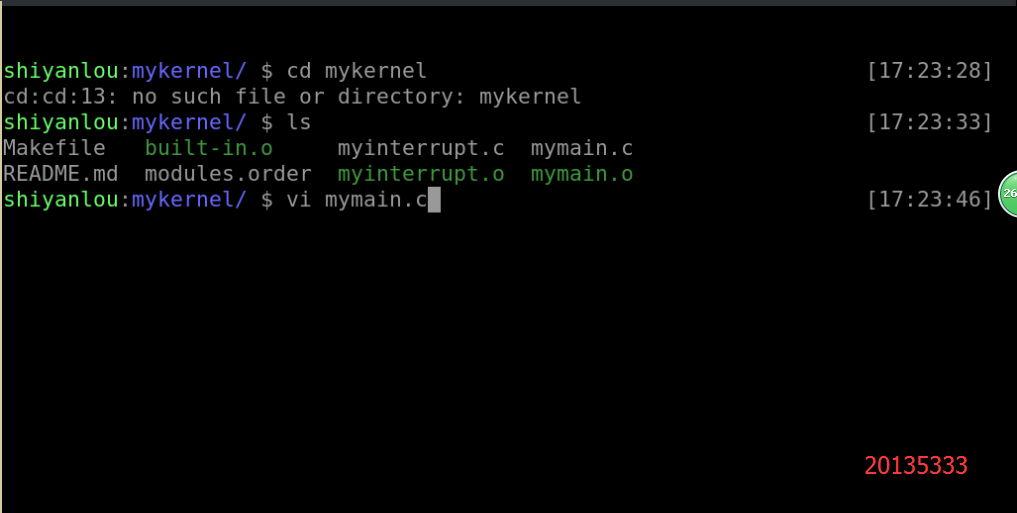

然后cd mykernel 您可以看到qemu窗口输出的内容的代码mymain.c和myinterrupt.c

mymain.c文件关键代码部分

myinterrupt.c文件关键代码部分

2.代码分析

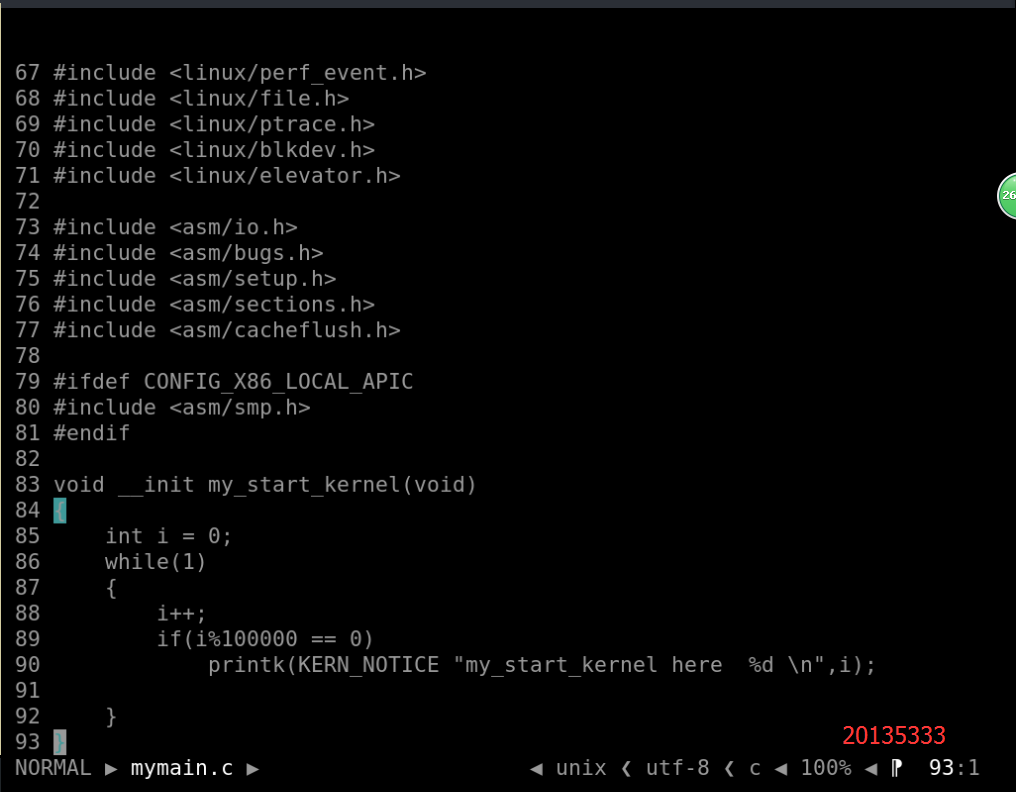

(1)mymain.c

/*

* linux/mykernel/mymain.c

*

* Kernel internal my_start_kernel

*

* Copyright (C) 2013 Mengning

*

*/

#include <linux/types.h>

#include <linux/string.h>

#include <linux/ctype.h>

#include <linux/tty.h>

#include <linux/vmalloc.h>

#include "mypcb.h"

tPCB task[MAX_TASK_NUM]; //声明一个PCB数组

tPCB * my_current_task = NULL; //声明当前task指针

volatile int my_need_sched = 0; //是否需要调度标志

void my_process(void);

void __init my_start_kernel(void)

{

int pid = 0;

int i;

/* 初始化 0号进程*/

task[pid].pid = pid;

task[pid].state = 0;/* -1 unrunnable, 0 runnable, >0 stopped */

task[pid].task_entry = task[pid].thread.ip = (unsigned long)my_process; /* 实际上是my_process*/

task[pid].thread.sp = (unsigned long)&task[pid].stack[KERNEL_STACK_SIZE-1];

task[pid].next = &task[pid]; // 定义堆栈的栈顶

/*创建更多的子进程*/

for(i=1;i<MAX_TASK_NUM;i++)

{

memcpy(&task[i],&task[0],sizeof(tPCB));

task[i].pid = i;

task[i].state = -1;

task[i].thread.sp = (unsigned long)&task[i].stack[KERNEL_STACK_SIZE-1];

task[i].next = task[i-1].next;

task[i-1].next = &task[i];

}

/* 从0号进程开始启动 */

pid = 0;

my_current_task = &task[pid];

asm volatile(

"movl %1,%%esp\n\t" /* 设置 esp 的值*/

"pushl %1\n\t" /* 将 ebp 压栈(此时esp=ebp),%1相当于task[pid].thread.sp*/

"pushl %0\n\t" /* 将 eip 压栈,%0相当于task[pid].thread.ip*/

"ret\n\t" /* 相当于 eip 出栈 */

"popl %%ebp\n\t" /* 0号进程正是启动 */

:

: "c" (task[pid].thread.ip),"d" (task[pid].thread.sp) /* input c or d mean %ecx/%edx*/

);

}

void my_process(void)

{

int i = 0;

while(1)

{

i++;

if(i%10000000 == 0)

{

printk(KERN_NOTICE "this is process %d -\n",my_current_task->pid);

if(my_need_sched == 1)

{

my_need_sched = 0;

my_schedule();

}

printk(KERN_NOTICE "this is process %d +\n",my_current_task->pid);

}

}

}

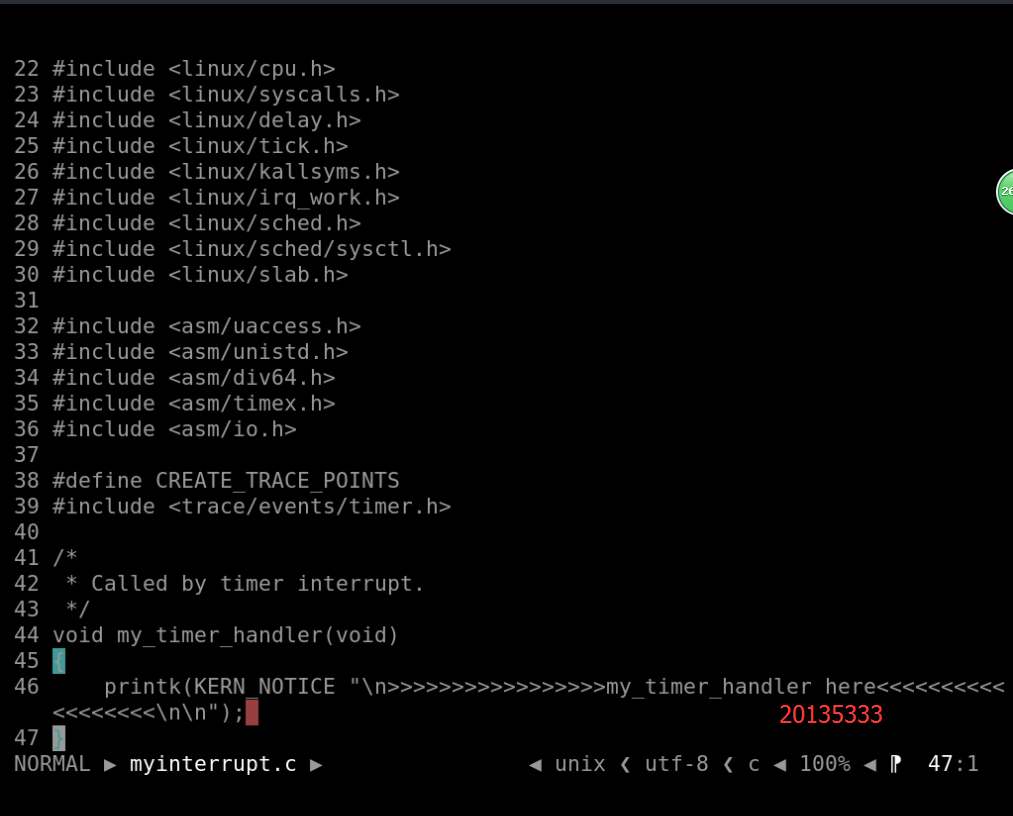

(2)myinterrupt.c

/*

* linux/mykernel/myinterrupt.c

*

* Kernel internal my_timer_handler

*

* Copyright (C) 2013 Mengning

*

*/

#include <linux/types.h>

#include <linux/string.h>

#include <linux/ctype.h>

#include <linux/tty.h>

#include <linux/vmalloc.h>

#include "mypcb.h"

extern tPCB task[MAX_TASK_NUM];

extern tPCB * my_current_task;

extern volatile int my_need_sched;

volatile int time_count = 0;

/*

* Called by timer interrupt.

* it runs in the name of current running process,

* so it use kernel stack of current running process

*/

void my_timer_handler(void)

{

#if 1

if(time_count%1000 == 0 && my_need_sched != 1)

{

printk(KERN_NOTICE ">>>my_timer_handler here<<<\n");

my_need_sched = 1;

}

time_count ++ ;

#endif

return;

}

void my_schedule(void)

{

tPCB * next;

tPCB * prev;

if(my_current_task == NULL

|| my_current_task->next == NULL)

{

return;

}

printk(KERN_NOTICE ">>>my_schedule<<<\n");

/* schedule */

next = my_current_task->next;

prev = my_current_task;

if(next->state == 0)/* -1 unrunnable, 0 runnable, >0 stopped */

{

/* 进程切换跳转到下一进程 */

asm volatile(

"pushl %%ebp\n\t" /* 保存当前ebp */

"movl %%esp,%0\n\t" /* 保存当前esp */

"movl %2,%%esp\n\t" /* 重新记录要跳转进程的 esp,%2为 next->thread.sp*/

"movl $1f,%1\n\t" /* 保存当前 eip ,%1为prev->thread.ip*/

"pushl %3\n\t"

"ret\n\t" /* 记录要跳转进程的 eip,%3为 next->thread.ip*/

"1:\t" /* 下一个进程开始执行 */

"popl %%ebp\n\t"

: "=m" (prev->thread.sp),"=m" (prev->thread.ip)

: "m" (next->thread.sp),"m" (next->thread.ip)

);

my_current_task = next;

printk(KERN_NOTICE ">>>switch %d to %d<<<\n",prev->pid,next->pid);

}

else

{

next->state = 0;

my_current_task = next;

printk(KERN_NOTICE ">>>switch %d to %d<<<\n",prev->pid,next->pid);

/* switch to new process */

asm volatile(

"pushl %%ebp\n\t" /* 保存当前 ebp */

"movl %%esp,%0\n\t" /* 保存当前 esp */

"movl %2,%%esp\n\t" /* 重新记录要跳转进程的 esp ,%2为 next->thread.sp*/

"movl %2,%%ebp\n\t" /* 重新记录要跳转进程的 ebp,%2为 next->thread.sp */

"movl $1f,%1\n\t" /* 保存当前 eip ,%1为prev->thread.ip,%1f就是指标号1:的代码在内存中存储的地址*/

"pushl %3\n\t"

"ret\n\t" /* 重新记录要跳转进程的 eip,%3为 next->thread.ip */

: "=m" (prev->thread.sp),"=m" (prev->thread.ip)

: "m" (next->thread.sp),"m" (next->thread.ip)

);

}

return;

}

#三、总结

本周从计算机操作系统对于程序的调用学起,结合了以前学习的汇编、C语言的知识,对于计算机内部对于中断的处理和进程切换有新的认识。有一些不明白的内容老师也在课堂上已经做出了详细的解答,很形象生动。本周因为一些个人因素进度有些太慢,这种情况应该有所规避,以后要改正。

Linux内核设计(第二周)——操作系统工作原理的更多相关文章

- Linux内核设计第二周——操作系统工作原理

Linux内核设计第二周 ——操作系统工作原理 作者:宋宸宁(20135315) 一.实验过程 图1 执行效果 从图中可以看出,每执行my_ start_ kernel函数两次或一次,my_ time ...

- Linux内核分析第二周--操作系统是如何工作的

Linux内核分析第二周--操作系统是如何工作的 李雪琦 + 原创作品转载请注明出处 + <Linux内核分析>MOOC课程http://mooc.study.163.com/course ...

- linux内核分析 第二周 操作系统是如何工作的

银雪纯 原创作品转载请注明出处 <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 一.计算机是如何工作的 ...

- 20135327郭皓——Linux内核分析第二周 操作系统是如何工作的

操作系统是如何工作的 上章重点回顾: 计算机是如何工作的?(总结)——三个法宝 存储程序计算机工作模型,计算机系统最最基础性的逻辑结构: 函数调用堆栈,高级语言得以运行的基础,只有机器语言和汇编语言的 ...

- Linux内核设计第二周学习总结 完成一个简单的时间片轮转多道程序内核代码

陈巧然 原创作品 转载请注明出处 <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 一.使用实验楼的虚拟机 ...

- Linux内核设计第一周 ——从汇编语言出发理解计算机工作原理

Linux内核设计第一周 ——从汇编语言出发理解计算机工作原理 作者:宋宸宁(20135315) 一.实验过程 图1 编写songchenning5315.c文件 图2 将c文件汇编成32位机器语言 ...

- LINUX内核分析第二周学习总结——操作系统是如何工作的

LINUX内核分析第二周学习总结——操作系统是如何工作的 张忻(原创作品转载请注明出处) <Linux内核分析>MOOC课程http://mooc.study.163.com/course ...

- Linux内核分析第二周学习博客——完成一个简单的时间片轮转多道程序内核代码

Linux内核分析第二周学习博客 本周,通过实现一个简单的操作系统内核,我大致了解了操作系统运行的过程. 实验主要步骤如下: 代码分析: void my_process(void) { int i = ...

- linux内核分析第二周

网易云课堂linux内核分析第二周 20135103 王海宁 <Linux内核分析>MOOC课程http://mooc.study.163.com/cours ...

- Linux内核分析第二周学习笔记

linux内核分析第二周学习笔记 标签(空格分隔): 20135328陈都 陈都 原创作品转载请注明出处 <Linux内核分析>MOOC课程http://mooc.study.163.co ...

随机推荐

- 为什么ConcurrentHashMap的读操作不需要加锁?

我们知道,ConcurrentHashmap(1.8)这个并发集合框架是线程安全的,当你看到源码的get操作时,会发现get操作全程是没有加任何锁的,这也是这篇博文讨论的问题--为什么它不需要加锁呢? ...

- Nodejs学习资源汇总

Node.js v6.3.1 Documentation https://nodejs.org/dist/latest-v6.x/docs/api/ npm官网 https://www.npmjs ...

- 【转】IE内嵌google chrome frame解决浏览器兼容问题

参考文献: http://www.pseudowired.com/2012/12/04/tomcat-http-header-manipulation/(html中自动添加使用chrome的heade ...

- css里颜色的那些事儿(合法颜色值)

css中主要有六种方法指定颜色: 1.十六进制颜色 2.RGB颜色 3.RGBA颜色 4.HSL色彩 5.HSLA颜色 6.预定义/跨浏览器的颜色名称 前三种是我们最常见的,也是用的最多的,而后三种对 ...

- WorldWind源码剖析系列:下载队列类DownloadQueue

下载队列类DownloadQueue代表具有优先级的下载队列,该类的存储下载请求的数组链表专门按一定的优先级来存储下载请求的.该类的类图如下. 下载队列类DownloadQueue各个字段的含义说明如 ...

- Kafka设计解析(二十)Apache Flink Kafka consumer

转载自 huxihx,原文链接 Apache Flink Kafka consumer Flink提供了Kafka connector用于消费/生产Apache Kafka topic的数据.Flin ...

- 带你看懂大数据采集引擎之Flume&采集目录中的日志

一.Flume的介绍: Flume由Cloudera公司开发,是一种提供高可用.高可靠.分布式海量日志采集.聚合和传输的系统,Flume支持在日志系统中定制各类数据发送方,用于采集数据:同时,flum ...

- 【chrome】安装证书并配置为受信任网站连接(windows)

当出现网站连接非私密连接不受信任时,可添加证书crt文件到系统证书里设置为受信任 1.chrome设置中, 高级-- 管理证书 2.选择 受信任的根证书颁发机构 -- 导入 3.下一步 找到所需要 ...

- 【arm学习】我的第一个裸板程序

初学ARM感觉写个裸板程序还真的不容易,可能是没有用到ADS,keil之类的开发平台的缘故吧.编译,链接过程在linux平台上完成,这样学起来更有实感,还能顺便熟悉linux环境,以及命令,何乐而不为 ...

- django在admin后台注册自己创建的数据库表

django在admin后台注册自己创建的数据库表,这样我们就可以在admin后台看到表结构信息,我们就可以在admin后台快速录入表记录信息 如果没有注册,那么你在登录django自带的admin的 ...