学习LSM(Linux security module)之三:Apparmor的前世今生和基本使用

感冒了,感觉一脑子浆糊,真是蛋疼。

先粗略讲一些前置知识。

一:MAC和DAC

DAC(Discretionary Access Control),自主访问控制,是最常用的一类访问控制机制,意思为主体(文件所有者)可以自主指定系统中其它用户对其文件的所有权,最典型的就是Linux的"拥有者/同组用户/其他"。这种方式虽然为用户提供了很大的灵活性,但是缺乏必要的安全性

MAC(Mandat-ory Access Control),强制访问控制,在这种机制下,系统中的每一个进程,每一个文件,每一个IPC主体都被管理员按照严格的规则设置了相应的安全属性,不能被用户和其它直接或间接的修改。

二:Apparmor

由于SELinux使用复杂,适用于对安全要求特别高的企业或者组织,为了简化操作,就推出了Apparmor,所以可以说Apparmor脱胎于SELinux,但与SELinux基于角色的MAC不同的是,Apparmor是与程序绑定的基于路径的MAC,也就是说如果路径发生改变,策略就会失效。一般的Linux的系统,都会内置以上两种MAC其中的一种,这也意味着,你需要对文件(其它)进行操作,你需要同时通过DAC和 MAC的检测。

Apparmor有两种工作模式:enforcement、complain/learning

Enforcement – 在这种模式下,配置文件里列出的限制条件都会得到执行,并且对于违反这些限制条件的程序会进行日志记录。

Complain – 在这种模式下,配置文件里的限制条件不会得到执行,Apparmor只是对程序的行为进行记录。例如程序可以写一个在配置文件里注明只读的文件,但 Apparmor不会对程序的行为进行限制,只是进行记录。这种模式也叫学习模式,如果某个程序的行为不符合其配置文件的限制,可以将其行为记录到系统日志,并且可以根 据程序的行为,将日志转换成配置文件。

Apparmor可以对程序进行多方面的限制,详细可以看官方文档,这里只提供几个基本的例子:

(1)文件系统的访问控制 例: /home/Desktop/a.c rw 表示程序可以对/home/Desktop/a.c 进行读和写。

(2)资源限制 例: set rlimit as<=1M ,表示该程序可以使用的虚拟内存小于等于1M

(3)访问网络 例: network inet tcp ,表示该程序可以在IPV4的情况下使用TCP协议

(4)capability条目 例:capability setgid,表示程序进行setgid操作。

三:基本使用

ubuntu自带Apparmor,所以以ubuntu14.04为例。

最好先安装了apparmor的管理工具套装:apt-get install apparmor-utils

测试程序源码如下:

#include<stdio.h>

#include <string.h>

int main(int argc, char *argv[])

{

FILE *f;

int nn, i; char ch;

if( == argc){

f = fopen(argv[], "w");

if(f == NULL){ printf("Open file %s with write ERROR\n", argv[]);

return ;

}

nn = strlen(argv[]);

i = ;

while(i < nn){

fputc(argv[][i], f);

++i;

}

fclose(f);

}else if(argc == ){

f = fopen(argv[], "r");

if(NULL == f){

printf("Open file %s with read ERROR\n", argv[]);

return ;

}

while((ch=fgetc(f)) != EOF){

printf("%c", ch);

}

printf("\n");

fclose(f);

}else{

printf("Usage: test file **\n");

return ;

} return ;

}

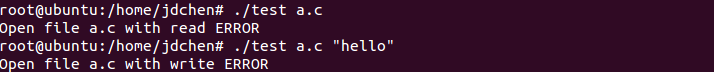

基本功能是对,文件进行读写,使用如下:

./test a.c "hello,world"进行写

./test a.c 进行读

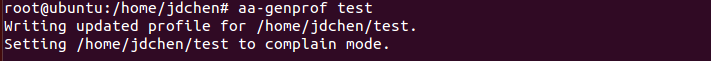

可以根据 aa-genprof 生成配置文件,生成的文件在/etc/apparmor.d下,文件名为home.jdchen.test

生成的文件如下:

# Last Modified: Fri Nov ::

#include <tunables/global> /home/jdchen/test {

#include <abstractions/base> }

由于apparmor采取类似于白名单的机制,所以不能进行任何操作。

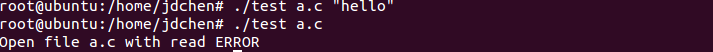

现在给配置文件添加可写的权限并重新加载。

# Last Modified: Fri Nov ::

#include <tunables/global> /home/jdchen/test {

#include <abstractions/base>

/home/jdchen/a.c w, }

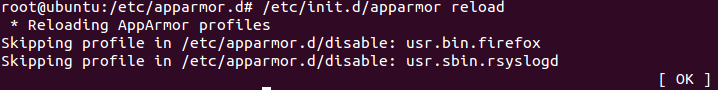

然后介绍几个命令:

Start : sudo /etc/init.d/apparmor start 启动

Stop : sudo /etc/init.d/apparmor stop 停止

reload: sudo /etc/init.d/apparmor reload 重新加载

在修改配置之后,需要重载:

可以试着查看一下日志,节选:

ov :: ubuntu kernel: [ 2419.881291] audit_printk_skb: callbacks suppressed

Nov :: ubuntu kernel: [ 2419.881306] audit: type= audit(1478867033.872:): apparmor="DENIED" operation="open" profile="/home/jdchen/test" name="/home/jdchen/a.c" pid= comm="test" requested_mask="r" denied_mask="r" fsuid= ouid=

Nov :: ubuntu kernel: [ 2433.212034] audit: type= audit(1478867047.204:): apparmor="DENIED" operation="open" profile="/home/jdchen/test" name="/home/jdchen/a.c" pid= comm="test" requested_mask="r" denied_mask="r" fsuid= ouid=

如果不需要配置,可以直接将配置文件删除。

后续会赏析Apparmor的源码。

学习LSM(Linux security module)之三:Apparmor的前世今生和基本使用的更多相关文章

- 学习LSM(Linux security module)之二:编写并运行一个简单的demo

各种折腾,经过了一个蛋疼的周末,终于在Ubuntu14.04上运行了一个基于LSM的简单demo程序. 一:程序编写 先简单的看一下这个demo: //demo_lsm.c#include <l ...

- 学习LSM(Linux security module)之四:一个基于LSM的简单沙箱的设计与实现

嗯!如题,一个简单的基于LSM的沙箱设计.环境是Linux v4.4.28.一个比较新的版本,所以在实现过程中很难找到资料,而且还有各种坑逼,所以大部分的时间都是在看源码,虽然写的很烂,但是感觉收获还 ...

- 学习LSM(Linux security module)之一:解读yama

最近打算写一个基于LSM的安全模块,发现国内现有的资料极少.因此打算自己琢磨一下.大致的学习路线如下: 由易至难使用并阅读两到三个安全模块->参照阅读模块自己实现一个安全模块->在自己实现 ...

- Linux LSM(Linux Security Modules) Hook Technology

目录 . 引言 . Linux Security Module Framework Introduction . LSM Sourcecode Analysis . LSMs Hook Engine: ...

- linux security module机制

linux security module机制 概要 Hook机制,linux MAC的通用框架,可以使用SElinux, AppArmor,等作为不同安全框架的实现

- Linux Security模块

一.Linux Security Modules Linux Security Modules (LSM) 是一种 Linux 内核子系统,旨在将内核以模块形式集成到各种安全模块中.在 2001 年的 ...

- [转帖]22个必须学习的Linux安全命令

22个必须学习的Linux安全命令 http://os.51cto.com/art/201808/581401.htm Linux系统的安全性涉及很多方面,从设置帐户到确保用户合法,限制比完成工作所需 ...

- Automotive Security的一些资料和心得(8):Hardware Security Module (HSM)

1. Introduction - 保护软件的安全性措施,作为值得信赖的安全锚,- 安全地生成,存储和处理安全性关键材料屏蔽任何潜在的恶意软件,?- 通过运用有效的限制硬件篡改攻击的可能性篡改保护措施 ...

- 学习嵌入式Linux有没有一个最佳的顺序(持续更新)

作为一个嵌入式Linux的初学者,我知道我可能将长期处于初学者阶段,因为我至今仍然没有能够摸索出一条很好的道路让我由初学者进入到更高级阶段.但是我始终没有放弃,本篇文章就是用来记录我学习嵌入式Linu ...

随机推荐

- [洛谷P1430]序列取数

题目大意:给定一个序列$s$,每个人每轮可以从两端(任选一端)取任意个数的整数,不能不取.在两个人都足够聪明的情况下,求先手的最大得分. 题解:设$f_{i,j}$表示剩下$[i,j]$,先手的最大得 ...

- Jsp上传组件Smartupload介绍

<form action="UploadServlet" enctype="multipart/form-data" method="post& ...

- [codeforces/gym/100431/E]KMP关于border的理解

题目链接:http://codeforces.com/gym/100431/ 考虑到对于一个串β,能cover它的最短的α必然是它的border的某个前缀,或者是这个β本身. 所谓border,就是n ...

- SpringMVC学习 -- IDEA 创建 HelloWorld

SpringMVC 概述: Spring 为展现层提供的基于 MVC 实际理念的优秀 Web 框架 , 是目前最主流的 MVC 框架之一. 自 Spring3.0 发布及 2013 年 Struts ...

- IOS 上传项目到github 终端操作

1.创建github账号 2.创建秘钥 3.Github配置秘钥 4.上传文件 复制保存网址 终端操作,如果没有ssh,自行安装 GitHub配置秘钥 克隆github上创建的项目 将自己的本地项目, ...

- 【BZOJ2253】纸箱堆叠 [CDQ分治]

纸箱堆叠 Time Limit: 30 Sec Memory Limit: 256 MB[Submit][Status][Discuss] Description P 工厂是一个生产纸箱的工厂. 纸 ...

- 【BZOJ2338】【HNOI2011】数矩形 [计算几何]

数矩形 Time Limit: 20 Sec Memory Limit: 128 MB[Submit][Status][Discuss] Description 最近某歌手在研究自己的全国巡回演出, ...

- AtCoder Regular Contest 082 F

Problem Statement We have a sandglass consisting of two bulbs, bulb A and bulb B. These bulbs contai ...

- npm install 报node-sass错误

Node Sass could not -bit with Node.js .x Found bindings for the following environments: - OS X -bit ...

- MySQL中EXISTS的用法

比如在Northwind数据库中有一个查询为 SELECT c.CustomerId,CompanyName FROM Customers c WHERE EXISTS( SELECT OrderID ...