攻防世界MISC—进阶区21-30

21.easycap

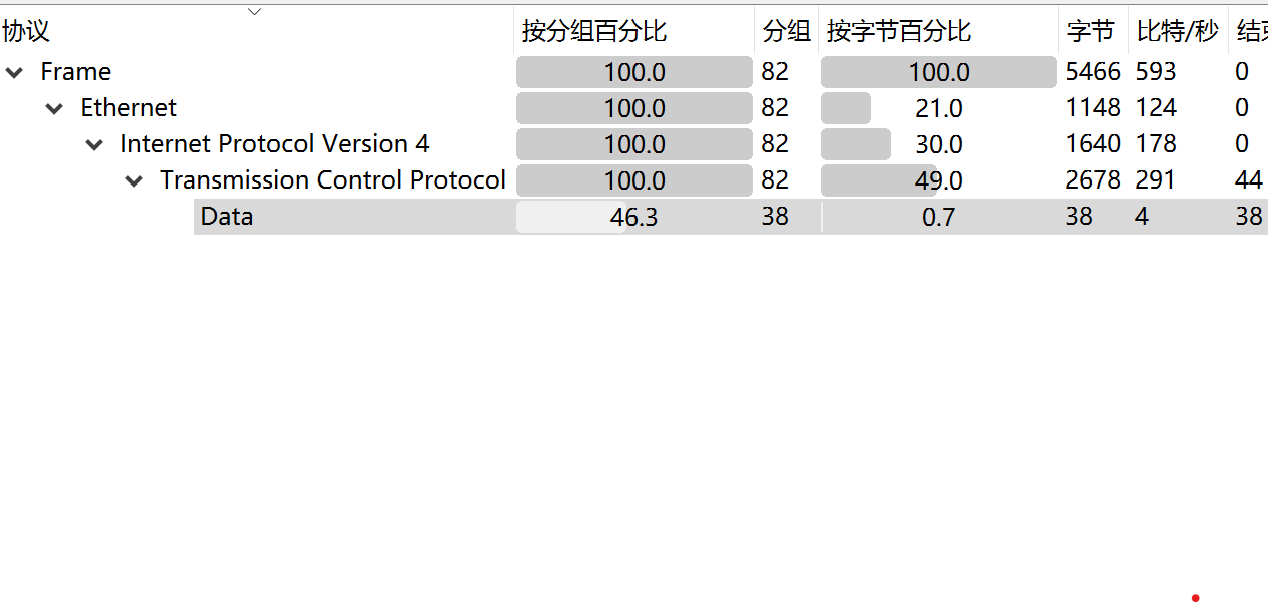

得到一个pcap文件,协议分级统计,发现都是TCP协议

直接追踪tcp流,得到FLAG

22.reverseMe

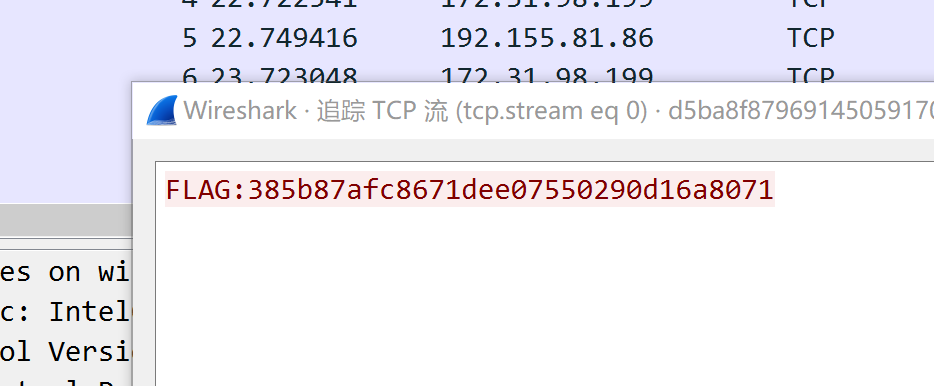

得到一张镜面翻转的flag,放入PS中,图像-图像旋转-水平翻转画布,得到flag

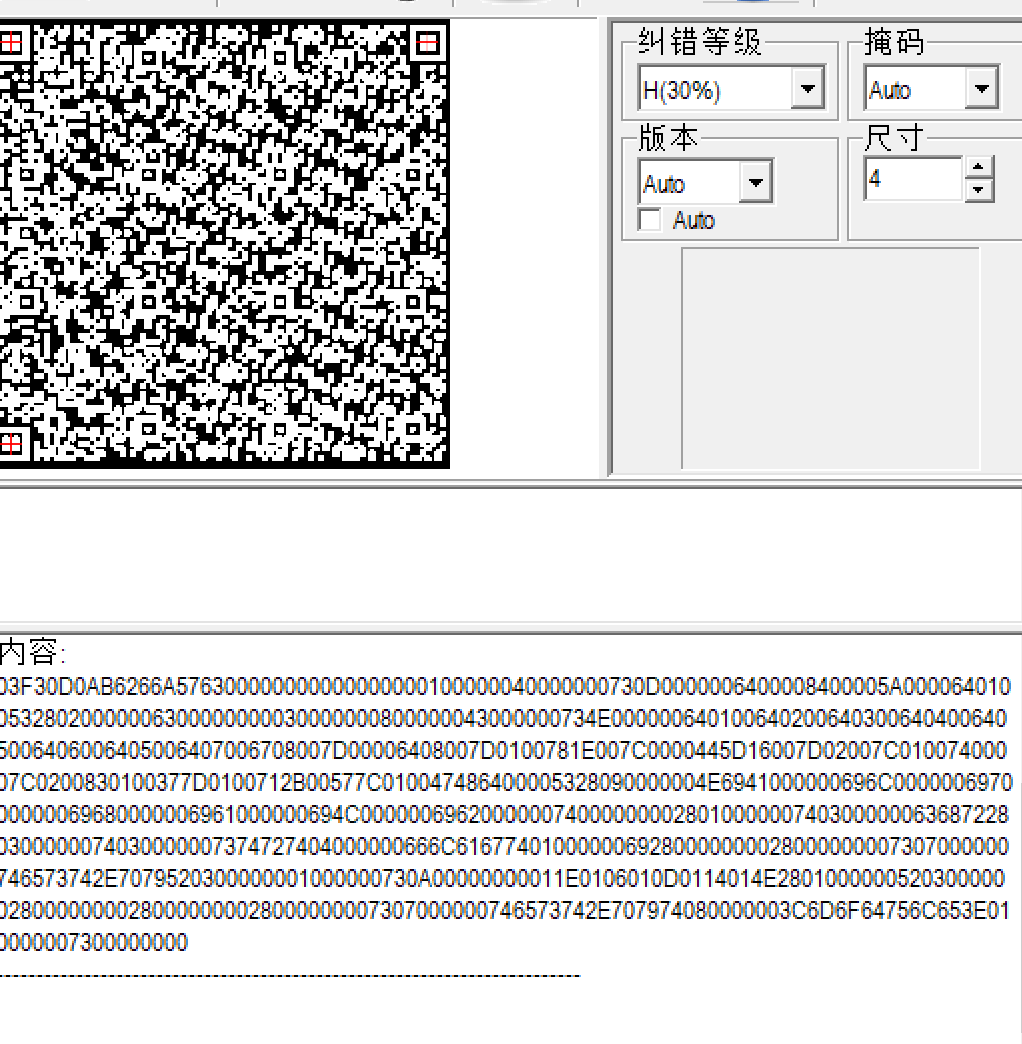

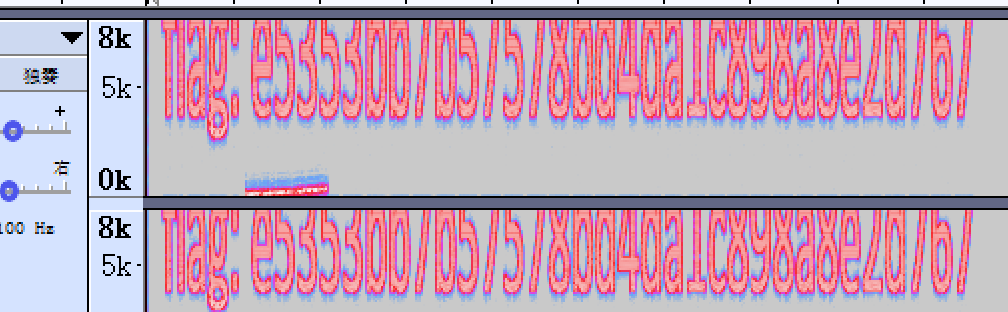

23.stage1

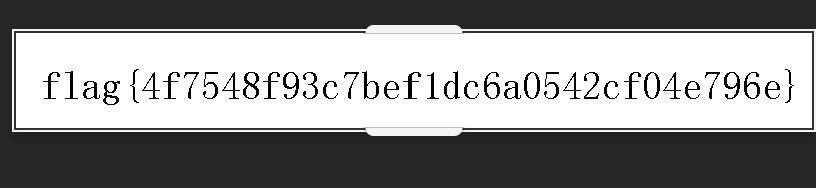

扔进stegsolve中,在green plane 1处发现二维码

QR扫描得到数据

用010 Editor保存为pyc文件,在线反编译,再保存为py文件,运行一下,得到的数据就是flag

(代码结尾要自行添加flag())

24.Miscellaneous-200

这是一个绘图题,

借用了别人的脚本,稍微修改了一下

from ast import literal_eval

from PIL import Image

f = open('flag.txt', 'r')

corl = [literal_eval(line) for line in f.readlines()]

f.close()

img = Image.new('RGB', (270, 270), '#ffffff')

k=0

for i in range(246):

for j in range(246):

img.putpixel ([i , j], corl[k])

k=k+1

img.save("flag.png")

得到flag

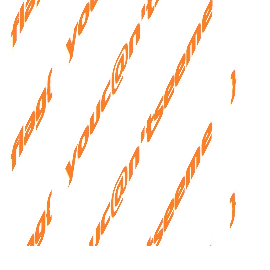

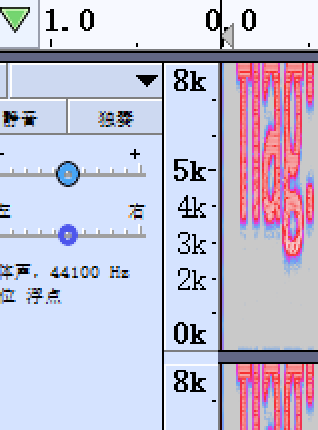

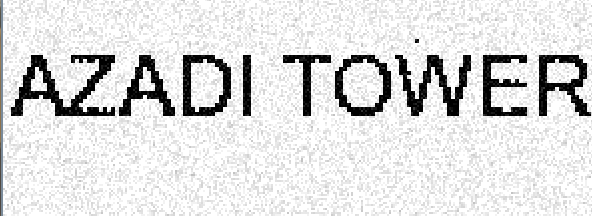

25.Hear-with-your-Eyes

无后缀文件,010查看也没有找到明显的十六进制字节提示,于是尝试改为zip,成功,打开,又得到一个无后缀文件,且010打开后发现有sound.wav,直接导入Audacity

查看频谱图(点击左侧的倒三角,选择频谱图)

得到flag

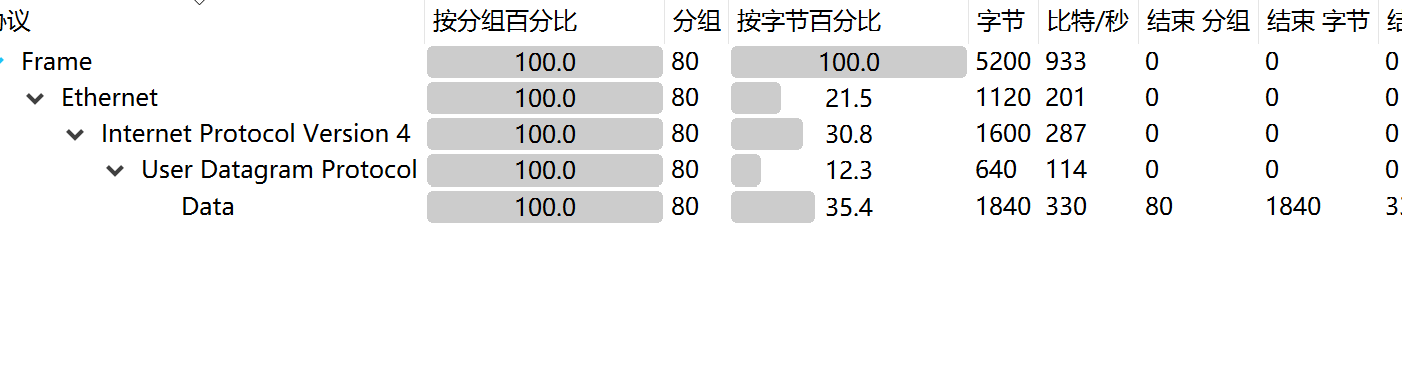

26.Hidden-Message

得到pcap文件,打开,查看分级协议,均为UDP

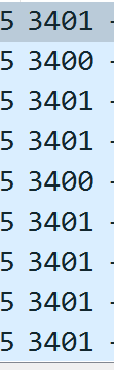

看info这列,可以看出只有后两位在变且像二进制数据

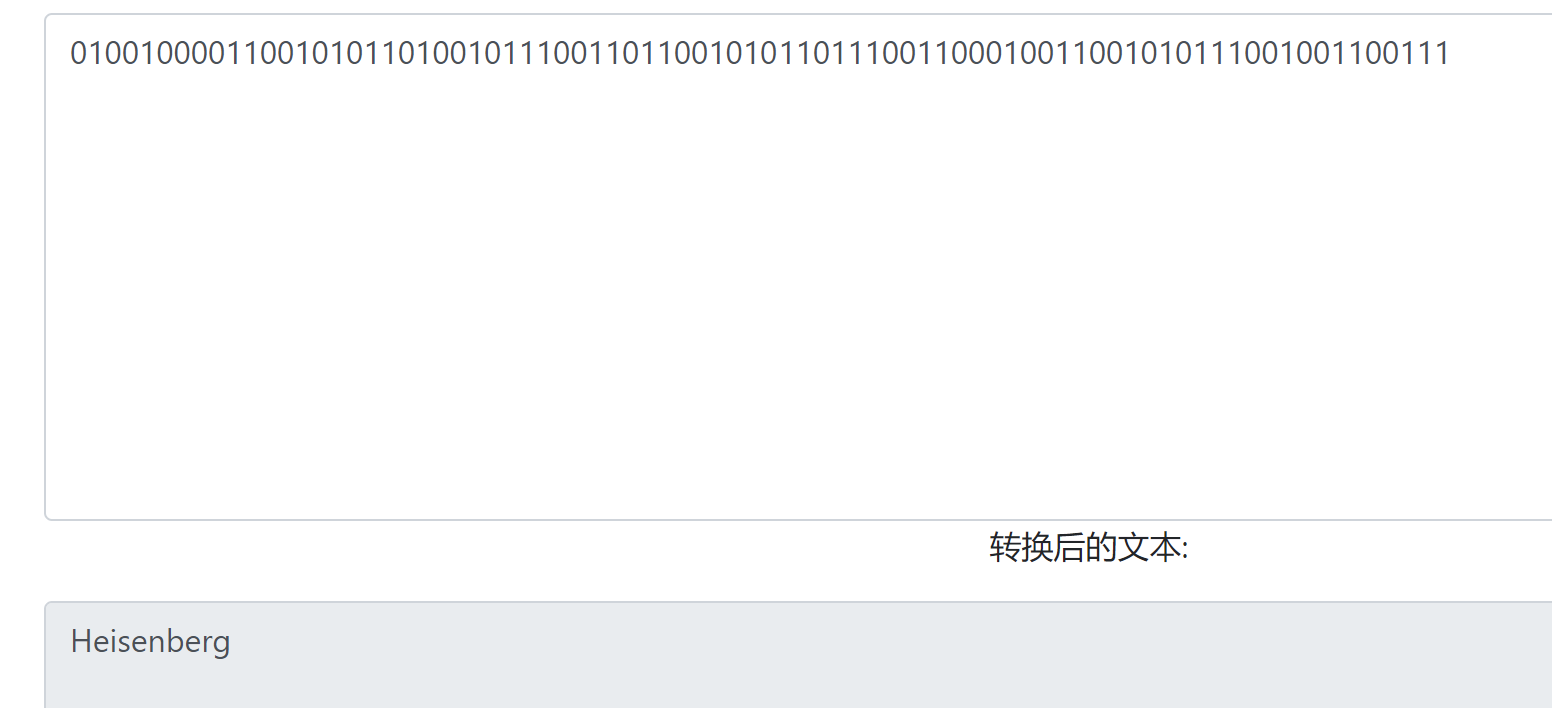

提取出来,二进制转换没有成功,看了一下WP,得知需要转换01的顺序

import numbers

number = '10110111100110101001011010001100100110101001000110011101100110101000110110011000'

number1 = number.replace("1","A")

number2 = number1.replace("0","B")

print(number2)

number3 = number2.replace("A","0")

number4 = number3.replace("B","1")

print(number4)

二进制转字符串,得到flag

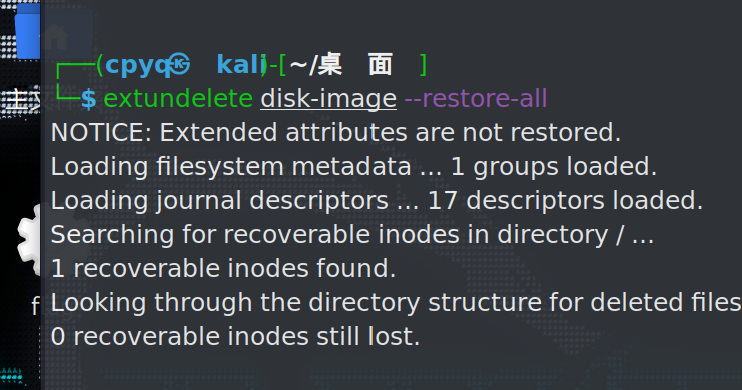

27.Recover-Deleted-File

打开后需要解压两次,最后得到disk-image这个文件,使用extundelete恢复磁盘内容

extundelete参考内容:https://blog.csdn.net/a1779078902/article/details/84657816

运行后得到RECOVERED_FILES文件夹,打开后里面有一个flag文件

用kali的root用户运行,刚开始权限可能会报错,可以先运行一下这条命令:

chmog a+x 文件名

然后再运行 ./flag

得到flag

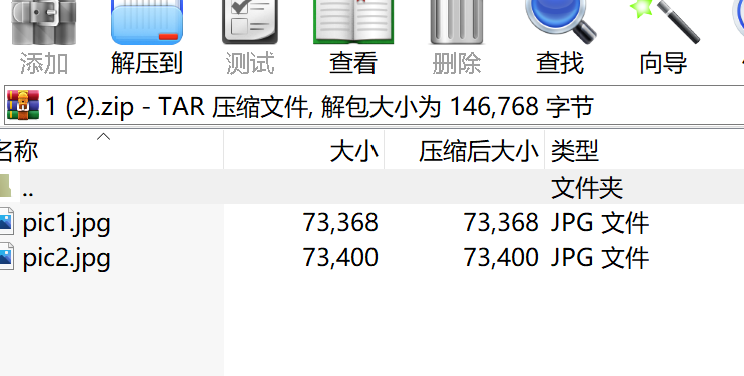

28.What-is-this

得到文件无后缀,添加zip后缀,解压两次,得到两张jpg

根据经验,用stegsolve合成一下,得到flag

29.red_green

参考了一下网上的WP,得知是要用脚本对图片中的红绿两种颜色进行识别,然后转化为01,最后绘图

贴上大佬的脚本

from PIL import Image

import os

import bitstring

image_name = '1.png'

current_path = os.path.dirname(__file__)

im = Image.open(os.path.join(current_path,image_name))

image_width = im.size[0]

image_height = im.size[1]

# load pixel

pim = im.load()

bin_result = ''

for row in range(image_height):

for col in range(image_width):

if pim[col,row][0] == 255:

bin_result += '1'

else:

bin_result += '0'

with open(os.path.join(current_path,'result.jpg'),'wb') as f:

f.write(bitstring.BitArray(bin=bin_result).bytes)

导出的图片上面就是flag

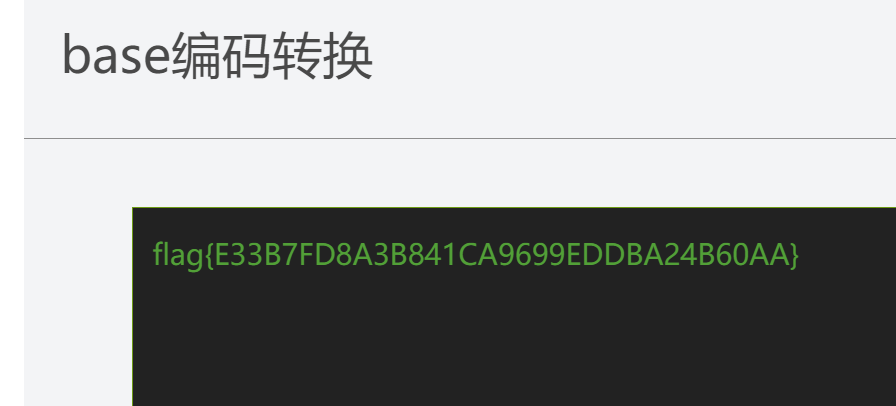

30.base64÷4

得到一串编码,根据题目提示,64 / 4 = 16;,直接在线base16解码,得到flag

攻防世界MISC—进阶区21-30的更多相关文章

- 攻防世界MISC—进阶区32—37

32.normal_png 得到一张png,扔进kali中binwalk 和 pngcheck一下,发现CRC报错 尝试修改图片高度,我是把height的2改为4,得到flag 33.很普通的数独 得 ...

- 攻防世界MISC进阶区 61-63

61.肥宅快乐题 得到swf文件,但是用PotPlayer打不开,用浏览器应该可以打开,打开后可以在npc的对话中看到一段base64 解密后就可以得到flag 62.warmup 得到一张png和一 ...

- 攻防世界MISC进阶区 52-55

52.Excaliflag 得到一张png,扔进stegsolve中查看,找到flag 53.Just-No-One 得到一个exe,运行后居然是一个安装程序,看了一下没什么问题,扔进ida pro中 ...

- 攻防世界MISC进阶区—48-51

48.Become_a_Rockstar 得到无类型文件,010 Editor打开为几段话,看到标示性的NCTF{),怀疑是用脚本加密后的结果,网上查了一下,得知Rockstar是一种语言,用rock ...

- 攻防世界MISC进阶区--39、40、47

39.MISCall 得到无类型文件,010 Editor打开,文件头是BZH,该后缀为zip,打开,得到无类型文件,再改后缀为zip,得到一个git一个flag.txt 将git拖入kali中,在g ...

- 攻防世界MISC进阶区---41-45

41.Get-the-key.txt 得到无类型文件,扔进kali中,strings一下,得到了一堆像flag的内容 扔进010 Editor中,搜索关键字,发现一堆文件,改后缀为zip 打开,直接得 ...

- 攻防世界MISC—进阶区11-20

11.János-the-Ripper 得到未知类型的文件,010 Editor打开后看到pk,得知是真加密的zip文件. 密码在文件中没有提示,根据题目名字,János-the-Ripper Ján ...

- 攻防世界MISC—进阶区1-10

1.something_in_image zip中的文件用010 Editor打开后直接搜索flag,即可找到flag 2.wireshark-1 zip内是pcap文件,打开后根据题目知道要寻找登录 ...

- 攻防世界_MISC进阶区_Get-the-key.txt(详细)

攻防世界MISC进阶之Get-the-key.txt 啥话也不说,咱们直接看题吧! 首先下载附件看到一个压缩包: 我们直接解压,看到一个文件,也没有后缀名,先用 file 看一下文件属性: 发现是是L ...

随机推荐

- MKL库奇异值分解(LAPACKE_dgesvd)

对任意一个\(m\times n\)的实矩阵,总可以按照SVD算法对其进行分解.即: \[A = U\Sigma V^T \] 其中\(U.V\)分别为\(m\times m.n\times n\)的 ...

- ChCore Lab3 用户进程和异常处理 实验笔记

本文为上海交大 ipads 研究所陈海波老师等人所著的<现代操作系统:原理与实现>的课程实验(LAB)的学习笔记的第三篇:用户进程与异常处理.所有章节的笔记可在此处查看:chcore | ...

- 程序员不得不知道的 API 接口常识

说实话,我非常希望两年前刚准备找实习的自己能看到本篇文章,那个时候懵懵懂懂,跟着网上的免费教程做了一个购物商城就屁颠屁颠往简历上写. 至今我仍清晰地记得,那个电商教程是怎么定义接口的: 管它是增加.修 ...

- OAuth 2.1 框架

OAuth 2.1 Draft 当前版本:v2-1-05 失效时间:2022/09/08 本文对部分原文翻译,同时加了一些笔记,以便理解. 单词 译意 identifiler 识别码 Resource ...

- linux的简介与安装

linux简介: https://www.cnblogs.com/pyyu/p/9277153.html Linux就是个操作系统:它和Windows XP.Windows7.8.10什么的一样就是一 ...

- Python版本共存、语法、变量和数据类型

python多版本共存 主要是把两个版本的python解释器的所在路径都加入环境变量当中,之后重新命名python解释器文件名称就好 先拷贝一个启动程序,在进行改名就好 python.exe pyth ...

- centos7安装zabbix5.0

一.安装zabbix-server 操作系统:CentOS 7.5 1.首先关闭防火墙与SElinux 关闭防火墙 systemctl stop firewalld&&systemct ...

- 使用python获取交换机syslog日志并使用jQuery在html上展示

需求 现网有部分pop点独立于海外,无法发送日志给内网日志服务器,同时最近网内有比较重要割接,所以临时写一个脚本来展示网内日志 思路 使用socket接收syslog数据,udp 514,数据部分格式 ...

- mapstruct 的 mapstruct-processor 自动生成的 Impl 文件中未设置属性值(时好时坏)

配置依赖和注解处理器 ... <properties> <org.mapstruct.version>1.4.2.Final</org.mapstruct.version ...

- 详解TCP三次握手(建立TCP连接过程)

在讲述TCP三次握手,即建立TCP连接的过程之前,需要先介绍一下TCP协议的包结构. 这里只对涉及到三次握手过程的字段做解释 (1) 序号(Sequence number) 我们通过 TCP 协议将数 ...