Centos系统各种日志存详解

Centos系统各种日志存储路径和详细介绍

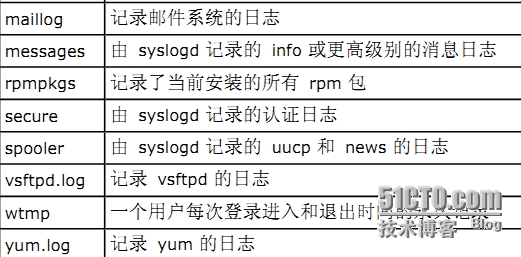

Linux常见的日志文件详述如下

1、/var/log/boot.log(自检过程)

2、/var/log/cron (crontab守护进程crond所派生的子进程的动作)

3、/var/log/maillog (发送到系统或从系统发出的电子邮件的活动)

4、/var/log/syslog (它只记录警告信息,常常是系统出问题的信息,所以更应该关注该文件)

5、/usr/local/apache/logs/error_log(它是记录apache的日志目录)

6、/var/log/httpd/error_log (它是记录http的日志目录)

要让系统生成syslog日志文件,

在/etc/syslog.conf文件中加上:*.warning /var/log/syslog

该日志文件能记录当用户登录时login记录下的错误口令、Sendmail的问题、su命令执行失败等信息

5、/var/run/utmp

该日志文件需要使用lastlog命令查看

6、/var/log/wtmp

(该日志文件永久记录每个用户登录、注销及系统的启动、停机的事件)

last命令就通过访问这个文件获得这些信息

7、/var/run/utmp

(该日志文件记录有关当前登录的每个用户的信息)

8、/var/log/xferlog

(该日志文件记录FTP会话,可以显示出用户向FTP服务器或从服务器拷贝了什么文件)

Linux日志分析详细部分

日志也是用户应该注意的地方之一。不要低估日志文件对网络安全的重要作用,因为日志文件能够详细记录系统每天发生的各种各样的事件。用户可以通过日志文件

检查错误产生的原因,或者在受到攻击和黑客入侵时追踪攻击者的踪迹。日志的两个比较重要的作用是:审核和监测。配置好的Linux的日志非常强大。对于

Linux系统而言,所有的日志文件都在/var/log下。默认情况下,Linux的日志文件已经足够强大,但没有记录FTP的活动。用户可以通过修改

/etc/ftpacess让系统记录FTP的一切活动。

Linux日志系统简介

Linux日志系统

日志对于系统的安全来说非常重要,它记录了系统每天发生的各种各样的事情,用户可以通过它来检查错误发生的原因,或者寻找受到攻击时攻击者留下的痕迹。日志主要的功能是审计和监测。它还可以实时地监测系统状态,监测和追踪侵入者。

Linux系统一般有3个主要的日志子系统:连接时间日志、进程统计日志和错误日志。

连接时间日志

CentOS日志系统组成详解

日志系统有三部分组成:

一、使用什么工具记录系统产生的日志信息?

syslog服务脚本管理的两个进程: syslogd、klogd 来记录系统产生的日志信息;

klogd 进程是专门为内核产生的日志信息服务的。

syslogd 进程是专门为应用程序服务(除了内核)产生的日志信息服务的;

只有调用了 logger 接口,应用程序才可以调用 syslogd工具帮助记录日志信息。

二、只要系统服务在运行,就会产生日志信息,我们使用专门的工具把它记录到磁盘上了,为了方便

分析日志,日志文件不能太大、很久以前的日志文件我们应该把它删掉。这些工作由谁完成呢?

使用 logrotate 命令来滚动,syslog记录的日志文件。

三、为了让人们从繁忙的工作中解脱出来。自动化管理:日志文件的滚动、备份、压缩等工作。

使用两个忠实的劳动者(进程):crond 和 anacron ,完成上述的所有工作。

看看它们各部分的实现过程:

1、syslog

syslog 只是用来管理 sysogd 和 klogd 的服务脚本。它们的配置文件在 /etc/syslog.conf

|

[root@node2 logs]# cat /etc/syslog.conf

# Log anything (except mail) of level info or higher.

# Don't log private authentication messages!

*.info;mail.none;authpriv.none;cron.none /var/log/messages

# 星号(*) 表示通配所有的 priority

# *.info 表示记录所有priority的info级别的日志信息。注意不紧包括 info 级别的,还包括比 info 级别高的所有日志信息都会被记录下来。如:notice、warn、err、...、panic

# *.info;mail.none;authpriv.none;cron.none 表示星号(*)通配的所有 priority但不包括 mail、authpriv、cron.

# 意思是说,mail、authpriv、cron 系统的日志信息不会被记录到 /var/log/messages 中来。

# Log all the mail messages in one place.

mail.* -/var/log/maillog

# 星号(*) 表示通配所有的 priority.

# mail.* 表示记录系统 mail 产生的所有级别的日志信息。

# -/var/log/maillog 横线(-)表示系统 mail 产生的日志信息是异步写入磁盘的。意思是先把它存在 page cache 缓冲池中。再根据某种策略把它一次性刷写到磁盘中。

# mail 是一个很繁忙的系统,产生的日志信息量非常大。如果每次产生的日志信息就立即把它写到磁盘上的话,效率是很低的。磁盘IO速度很慢的。原因,系统默认是启动

# 两个脏页刷写线程的。可以通过/proc接口查看 [root@node2 ~]# cat /proc/sys/vm/nr_pdflush_threads 。Linux 会根据系统繁忙程度启动更多的线程来为刷写脏页服务的。

# 当然我们也可以调节该内核参数。但是要根据我们硬件CPU的颗数来调节。

# Everybody gets emergency messages

*.emerg *

# *.emerg * 表示所有系统的emerg等级的日志信息都发给所有用户。

# Save boot messages also to boot.log

local7.* /var/log/boot.log

# 该项记录的是系统引导过程的所有级别的日志信息。 |

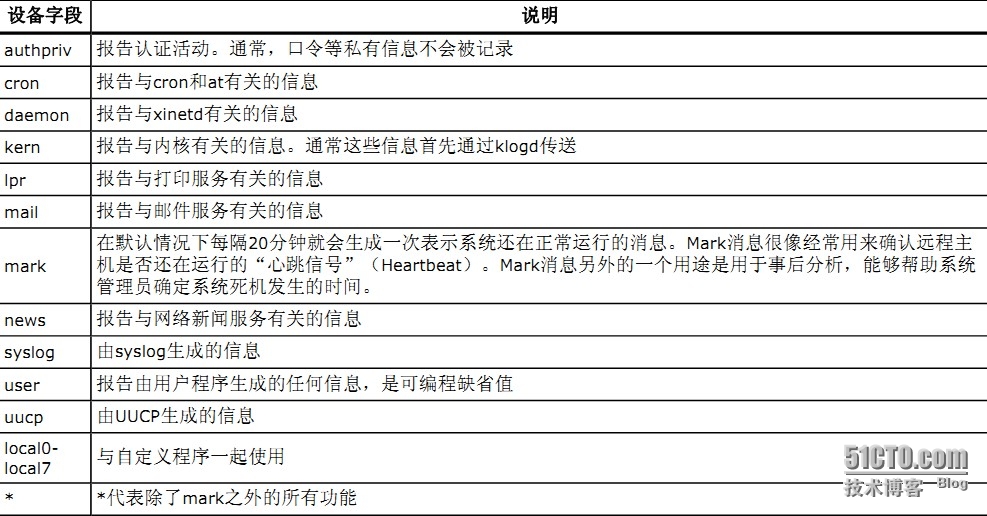

配置文件格式:

facility.priority /path

facility 是用来定义由谁产生的日志信息:那个软件、子系统运行过程中产生的日志信息。

priority 是用来定义记录什么类型的日志信息。是应用程序产生的所有信息都把它记录到日志

文件中呢,还是只记录该应用程序的错误日志信息等等。

/path/file_name 是用来定义把日志信息写到哪里去。

查看常见的facility和priority:

|

[root@node2 ~]# man syslog.conf

# 常见的 facility

The facility is one of the following keywords: auth, authpriv, cron,

daemon, kern, lpr, mail, mark, news, security (same as auth), syslog,

user, uucp and local0 through local7.

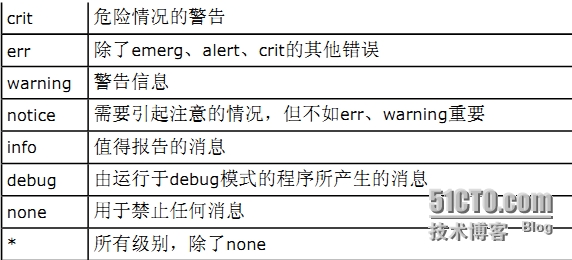

# 常见的 priority

The priority is one of the following keywords, in ascending order:

debug, info, notice, warning, warn (same as warning), err, error (same

as err), crit, alert, emerg, panic (same as emerg). |

syslog 有统一的日志文件格式,方便管理员阅读。

Linux 系统日志文件的标准格式:

事件发生的时间 哪台主机的日志 产生日志信息的系统 系统发生的事件

它们各字段之间使用空格隔开。

|

[root@node2 ~]# tail /var/log/cron

Jun 12 10:00:01 node2 crond[5487]: (root) CMD (/usr/lib/sa/sa1 1 1)Jun 12 10:01:01 node2 crond[5490]:(root) CMD (run-parts /etc/cron.hourly) |

说明:

事件发生的时间: Jun 12 10:01:01

哪台主机的日志: node2

产生日志信息的系统: crond[5490]

系统发生的事件: CMD (run-parts /etc/cron.hourly)

|

[root@node2 ~]# tail -2 /var/log/messages

Jun 11 22:13:54 node2 syslogd 1.4.1: restart.

Jun 11 22:13:54 node2 kernel: klogd 1.4.1, log source = /proc/kmsg started. |

2、日志文件的滚动:

所有的日志文件都会随着时间的推移和访问次数的增加而迅速增大,因此必须对日志文件进行定期

清理以免造成磁盘空间不必要的浪费。同时这也得以后日志分析方便。

日志滚动处理程序 logrotate,能够自动(当然自动就是把日志滚动做成周期性任务来完成的)完成日志

的压缩、备份、删除和日志邮寄等工作。

每个日志文件都可以被设置成每日、每周或每月处理,也能设置当日志文件太大时立即滚动。

logrotate 的工作原理:把被滚动的日志文件定义logrotate的配置文件(/etc/logrotate.d/fine_name),

并定义好日志滚动事略。

日志滚动处理程序读取配置文件,然后就会根据用户定义的滚动策略来分析日志文件,是否对日志

文件进程滚动。

logrotate 的配置文件分为两段:主配置文件(/etc/logrotate.conf)和子配置文件定义在/etc/logrotate.d/

目录中(需要使用include把该目录包含进来 )

定义一个日志文件的滚动配置文件格式:

日志文件的全路径 {

logrotate 指令

}

了解一个日志滚动处理程序 logrotate 是怎样对 syslogd 和 kelogd 记录的日志文件进程滚动的?

|

[root@node2 ~]# cat /etc/logrotate.conf

# see "man logrotate" for details

# rotate log files weekly 定义清理日志的周期.

# 已经把使用命令【logrotate】进行日志滚动的服务定义成了周期性任务计划。

# 但是每天的4点02分会执行一次,

# [root@node2 ~]ll /etc/cron.daily/logrotate

# -rwxr-xr-x 1 root root 180 Feb 27 2009 /etc/cron.daily/logrotate

# 文件 /etc/cron.daily/logrotate 实际上是运

#行 /usr/sbin/logrotate /etc/logrotate.conf

# 也就是说,每天的4点02分就使用命令【logrotate】对定义在/etc/logrotate.d 目录下

# 的符合滚动条件的应用程序的日志文件

# 进程滚动。

weekly

# keep 4 weeks worth of backlogs 保存过去4周的日志文件

rotate 4

# 滚动日志的同时创建新的空的日志文件

# create new (empty) log files after rotating old ones

create

# uncomment this if you want your log files compressed 是否使用压缩功能

#compress

# RPM packages drop log rotation information into this directory

# 把/etc/logrotate.d目录的文件包含进来。

# 如果主配置文件/etc/logrotate.conf与/etc/logrotate.d目录下的配置文件定义了相

# 同的指令,则覆盖主配置文件中的指令。否则的话使用主配置文件中的指令。

include /etc/logrotate.d

# no packages own wtmp -- we'll rotate them here

/var/log/wtmp {

monthly

minsize 1M

create 0664 root utmp

rotate 1

} |

|

[root@node2 ~]# cat /etc/logrotate.d/syslog

# 对 /var/log/messages、/var/log/secure、 /var/log/maillog、

#/var/log/spooler、/var/log/boot.log和/var/log/cron日志文件进行日志滚动。

/var/log/messages /var/log/secure /var/log/maillog /var/log/spooler /var/log/boot.log /var/log/cron {

# 调用日志滚动通用函数

sharedscripts

# 在日志滚动之后执行,postrotate与endscript之间的命令

postrotate

/bin/kill -HUP `cat /var/run/syslogd.pid 2> /dev/null` 2> /dev/null || true

/bin/kill -HUP `cat /var/run/rsyslogd.pid 2> /dev/null` 2> /dev/null || true

endscript

} |

如果我们写好了一个日志滚动的配置文件,怎样知道日志滚动处理程序根据配置文件对日志文件的

操作是否成功呢。

则要使用 logrotate 命令的选项以指定配置文件进程测试了。

【logrotate】命令格式

logrotate [选项] <configfile>

-d: 详细显示指令执行过程,便于排错或了解程序执行的情况。

-f: 强行启动日志文件的滚动操作。忽视 logrotate 中定义的日志滚动条件。可以用来测试所配置

的日志滚动是否正确。

决定使用 logrotate 应用程序来做 httpd 服务器的日志滚动.

1)、在/etc/logrotate.d/目录下,新建文件 httpd 做为 httpd 服务的日志文件的滚动配置文件。

|

[root@node2 ~]# cat /etc/logrotate.d/httpd

/usr/local/apache2/logs/access.log /usr/local/apache2/logs/error.log {

missingok # 若日志文件丢失则创建一个新的日志文件

notifempty

rotate 4

size 2M # 当日志文件达到 2M 以后才做日志文件的滚动

sharedscripts

postrotate

/bin/kill -1 `cat /var/run/httpd.pid 2>/dev/null` 2>/dev/null

endscript

} |

注意:

要想使用命令【logrotate】的 -f 参数来测试刚配置好的日志滚动配置文件,记得一定要使用指令

rotate n 来备份几个滚动后日志文件。如果没有使用rotate

指令的话,【logrotate -f /etc/logrotate.d/configfile】是不会备份滚动后的日志的。

一执行【logrotate -f /etc/logrotate.d/configfile】就会看到一个现象:被滚动的日志文件被清空了。

使用 -f 选项,如果我们的配置文件中有错误,也会显示出来的。便于我们修改。

也可以使用【date】来调整系统时间,来执行/etc/cron.daily/logrotate任务。就可以看到结果了。

2)、模拟应用程序logrotate执行的时候,httpd服务器的日志是否滚动

|

[root@node2 ~]# ll /usr/local/apache2/logs/

total 53172

-rw-r--r-- 1 root root 25702370 Jun 11 16:19 access.log

-rw-r--r-- 1 root root 833 Jun 11 16:18 error.log |

使用 logrotate 命令的 -f 选项强制执行日志文件的滚动

|

[root@node2 ~]# logrotate -f /etc/logrotate.d/httpd |

再检查 httpd 服务器的日志是否滚动了?期待或

|

[root@node2 ~]# ll /usr/local/apache2/logs/

total 53176

-rw-r--r-- 1 root root 0 Jun 11 16:27 access.log

-rw-r--r-- 1 root root 25702370 Jun 11 16:19 access.log.1

-rw-r--r-- 1 root root 0 Jun 11 16:27 error.log

-rw-r--r-- 1 root root 833 Jun 11 16:27 error.log.1 |

说明:

从结果可以得知:

使用命令【logrotate】实现了对 httpd 服务器的日志文件做了日志滚动。

3、怎么让日志滚动自动执行呢?

Linux 系统中有两个守护进程 crond 和 anacron ,用于自动执行系统和用户的周期性任务。

crond 与 anacron 是完全不同的两个用于定期执行任务的守护进程。

crond 假定服务器是 7x24 小时运行的,当有一段关机时间就会遗漏这一时间段

应该执行的 crond 任务。

anacron 是为了执行因为时间不连续,crond 而遗漏的任务。

这样,它们两携手起来就不会因为服务器关机或系统时间改变而遗漏计划任务了。

周期性任务计划又分为:系统的周期性任务计划(定义在/etc/crontab)和用户的周期性任务计划

(定义在/var/spool/cron/$user)。

crond 守护进程是如何完成周期性任务计划的执行的呢?

crond 首先会会读取,系统的周期性任务计划(定义在/etc/crontab)和用户的周期性任务计划

(定义在/var/spool/cron/$user),crond 守护进程时时监控着,

是否到了周期性任务计划的执行时间。当任务计划中的时间和日期与系统的当前时间和日期相同

时,就执行相应的周期性任务计划。crond 任务执行结束后,

任何输出将作为邮件发送给安排周期性任务的所有者。

|

[root@node2 ~]# cat /etc/crontab

SHELL=/bin/bash

PATH=/sbin:/bin:/usr/sbin:/usr/bin

MAILTO=root

HOME=/

# run-parts

01 * * * * root run-parts /etc/cron.hourly

02 4 * * * root run-parts /etc/cron.daily

22 4 * * 0 root run-parts /etc/cron.weekly

42 4 1 * * root run-parts /etc/cron.monthly |

说明:

这是定义系统的周期性任务计划的配置文件。

02 4 * * * root run-parts /etc/cron.daily 表示:每天4点02分,使用root用户去执行命令(脚本)run-parts /etc/cron.daily

其中 /etc/cron.daily 是命令或脚本(run-parts)的参数。

而 /etc/cron.daily 目录中定义很多要执行的可执行脚本,这些脚本就是要执行的任务。

查看每天的计划任务有哪些?

|

[root@node2 ~]# tree /etc/cron.daily/

/etc/cron.daily/

|-- 0anacron

|-- 0logwatch -> /usr/share/logwatch/scripts/logwatch.pl

|-- cups

|-- logrotate ---------> logrotate 日志滚动的任务

|-- makewhatis.cron

|-- mlocate.cron

|-- prelink

|-- rpm

`-- tmpwatch

0 directories, 9 files |

查看脚本 run-parts 是任务执行任务的

|

[root@node2 ~]# cat /usr/bin/run-parts

#!/bin/bash

# run-parts - concept taken from Debian

# keep going when something fails

set +e

if [ $# -lt 1 ]; then

echo "Usage: run-parts <dir>"

exit 1

fi

if [ ! -d $1 ]; then

echo "Not a directory: $1"

exit 1

fi

# Ignore *~ and *, scripts

for i in $1/*[^~,] ; do

[ -d $i ] && continue

# Don't run *.{rpmsave,rpmorig,rpmnew,swp} scripts 排除一些格式的文件

[ "${i%.rpmsave}" != "${i}" ] && continue

[ "${i%.rpmorig}" != "${i}" ] && continue

[ "${i%.rpmnew}" != "${i}" ] && continue

[ "${i%.swp}" != "${i}" ] && continue

[ "${i%,v}" != "${i}" ] && continue

# 执行 /etc/cron.daily/的具有可执行权限的文件。

if [ -x $i ]; then

$i 2>&1 | awk -v "progname=$i" \

'progname {

print progname ":\n"

progname="";

}

{ print; }'

fi

done

exit 0

说明:

脚本 run-parts 是先判断目录/etc/cron.daily 的文件,符合条件的再让它去执行。

查看 /etc/cron.daily/logrotate 任务脚本

[root@node2 ~]# cat /etc/cron.daily/logrotate

#!/bin/sh

/usr/sbin/logrotate /etc/logrotate.conf

EXITVALUE=$?

if [ $EXITVALUE != 0 ]; then

/usr/bin/logger -t logrotate "ALERT exited abnormally with [$EXITVALUE]"

fi

exit 0 |

说明:

脚本 run-parts 是先判断目录/etc/cron.daily 的文件,符合条件的再让它去执行。

查看 /etc/cron.daily/logrotate 任务脚本

|

[root@node2 ~]# cat /etc/cron.daily/logrotate

#!/bin/sh

/usr/sbin/logrotate /etc/logrotate.conf

EXITVALUE=$?

if [ $EXITVALUE != 0 ]; then

/usr/bin/logger -t logrotate "ALERT exited abnormally with [$EXITVALUE]"

fi

exit 0 |

说明:

/usr/sbin/logrotate /etc/logrotate.conf

logrotate 日志滚动程序根据配置文件configfile(/etc/logrotate.conf)来对日志的滚动、备份、压缩等操作。

连接时间日志由多个程序执行,把记录写入到/var/og/wtmp和/var/run/utmp。ogin等程序更新wtmp和utmp文件,使系统管理员能够跟踪谁在何时登录到系统。

进程统计日志

进程统计日志由系统内核执行。当一个进程终止时,为每个进程往进程统计文件(pacct或acct)中写一个记录。进程统计的目的是为系统中的基本服务提供命令使用统计。

错误日志

错误日志由sysogd(8)执行。各种系统守护进程、用户程序和内核通过sysog(3)向文件/var/og/messages报告值得注意的事件。另外还有许多UNIX类程序创建日志,像HTTP和FTP这样提供网络服务的服务器也有详细的日志。

RedHat Linux常见的日志文件和常用命令

成功地管理任何系统的关键之一,是要知道系统中正在发生什么事。Linux

中提供了异常日志,并且日志的细节是可配置的。Linux日志都以明文形式存储,所以用户不需要特殊的工具就可以搜索和阅读它们。还可以编写脚本,来扫描

这些日志,并基于它们的内容去自动执行某些功能。

Linux 日志存储在 /var/log

目录中。这里有几个由系统维护的日志文件,但其他服务和程序也可能会把它们的日志放在这里。大多数日志只有root账户才可以读,不过修改文件的访问权限就可以让其他人可读。 Linux学习,http:// linux.it.net.cn

RedHat Linux常用的日志文件

RedHat Linux常见的日志文件详述如下

/var/log/boot.log

该文件记录了系统在引导过程中发生的事件,就是Linux系统开机自检过程显示的信息。

/var/log/cron

该日志文件记录crontab守护进程crond所派生的子进程的动作,前面加上用户、登录时间和PID,以及派生出的进程的动作。CMD的一个动作

是cron派生出一个调度进程的常见情况。REPLACE(替换)动作记录用户对它的cron文件的更新,该文件列出了要周期性执行的任务调度。

RELOAD动作在REPLACE动作后不久发生,这意味着cron注意到一个用户的cron文件被更新而cron需要把它重新装入内存。该文件可能会查到一些反常的情况。

/var/log/maillog

该日志文件记录了每一个发送到系统或从系统发出的电子邮件的活动。它可以用来查看用户使用哪个系统发送工具或把数据发送到哪个系统。下面是该日志文件的片段:

Sep 4 17:23:52 UNIX sendmail[1950]: g849Npp01950: from=root, size=25,,

nrcpts=1,

msgid=<200209040923.g849Npp01950@redhat.pfcc.com.cn&

gt;,relay=root@localhostSep

该日志文件是许多进程日志文件的汇总,从该文件可以看出任何入侵企图或成功的入侵。如以下几行:

Sep 3 08:30:17 UNIX login[1275]: FAILED LOGIN 2 FROM (null) FOR suying,

Authentication failureSep 4 17:40:28 UNIX — suying[2017]: LOGIN ON pts/1

BY suying FROMfcceec.www.ec8.pfcc.com.cnSep 4 17:40:39 UNIX su(pam_unix)[2048]: session opened for user root by suying(uid=999)

该文件的格式是每一行包含日期、主机名、程序名,后面是包含PID或内核标识的方括号、一个冒号和一个空格,最后是消息。该文件有一个不足,就是被记

录的入侵企图和成功的入侵事件,被淹没在大量的正常进程的记录中。但该文件可以由/etc/syslog文件进行定制。由/etc/syslog.conf配置文件决定系统如何写入/var/messages。

有关如何配置/etc/syslog.conf文件决定系统日志记录的行为,将在后面详细叙述。

/var/log/syslog

默认RedHat

Linux不生成该日志文件,但可以配置/etc/syslog.conf让系统生成该日志文件。它和/etc/log/messages日志文件不同,

它只记录警告信息,常常是系统出问题的信息,所以更应该关注该文件。要让系统生成该日志文件,在/etc/syslog.conf文件中加

上:*.warning /var/log/syslog IT网,http://www.it.net.cn

该日志文件能记录当用户登录时login记录下的错误口令、Sendmail的问题、su命令执行失败等信息。下面是一条记录:

Sep 6 16:47:52 UNIX login(pam_unix)[2384]: check pass; user unknown/var/log/secure该日志文件记录与安全相关的信息。

该日志文件的部分内容如下:Sep 4 16:05:09 UNIX

xinetd[711]: START: ftp pid=1815 from=127.0.0.1Sep 4 16:05:09 UNIX

xinetd[1815]: USERID: ftp OTHER :rootSep 4 16:07:24 UNIX xinetd[711]:

EXIT: ftp pid=1815 duration=135(sec)Sep 4 16:10:05 UNIX xinetd[711]:

START: ftp pid=1846 from=127.0.0.1Sep 4 16:10:05 UNIX xinetd[1846]:

USERID: ftp OTHER :rootSep 4 16:16:26 UNIX xinetd[711]: EXIT: ftp

pid=1846 duration=381(sec)Sep 4 17:40:20 UNIX xinetd[711]: START: telnet

pid=2016 from=10.152.8.2/var/log/lastlog

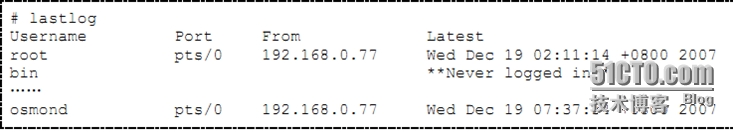

该日志文件记录最近成功登录的事件和最后一次不成功的登录事件,由login生成。在每次用户登录时被查询,该文件是二进制文件,需要使用

lastlog命令查看,根据UID排序显示登录名、端口号和上次登录时间。如果某用户从来没有登录过,就显示为”**Never logged

in**”。该命令只能以root权限执行。简单地输入lastlog命令后就会看到类似如下的信息:

Username Port From Latestroot tty2 Tue Sep 3 08:32:27 +0800 2002bin

**Never logged in**daemon **Never logged in**adm **Never logged in**lp

**Never logged in**sync **Never logged in**shutdown **Never logged

in**halt **Never logged in**mail **Never logged in**news **Never logged

in**uucp **Never logged in**operator **Never logged in**games **Never

logged in**gopher **Never logged in**ftp ftp UNIX Tue Sep 3 14:49:04

+0800 2002nobody **Never logged in**nscd **Never logged in**mailnull

**Never logged in**ident **Never logged in**rpc **Never logged

in**rpcuser **Never logged in**xfs **Never logged in**gdm **Never logged

in**postgres **Never logged in**apache **Never logged in**lzy tty2 Mon

Jul 15 08:50:37 +0800 2002suying tty2 Tue Sep 3 08:31:17 +0800 2002

系统账户诸如bin、daemon、adm、uucp、mail等决不应该登录,如果发现这些账户已经登录,就说明系统可能已经被入侵了。若发现记录的时间不是用户上次登录的时间,则说明该用户的账户已经泄密了。 IT网,http://www.it.net.cn

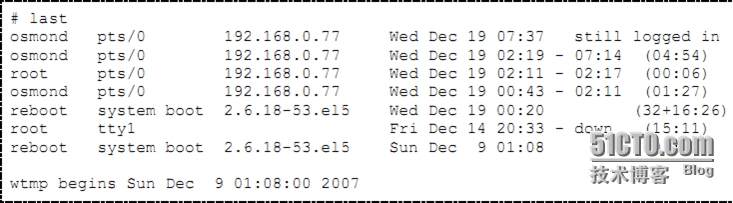

/var/log/wtmp

该日志文件永久记录每个用户登录、注销及系统的启动、停机的事件。因此随着系统正常运行时间的增加,该文件的大小也会越来越大,增加的速度取决于系统

用户登录的次数。该日志文件可以用来查看用户的登录记录,last命令就通过访问这个文件获得这些信息,并以反序从后向前显示用户的登录记录,last也能根据用户、

终端 tty或时间显示相应的记录。

命令last有两个可选参数:

last -u 用户名 显示用户上次登录的情况。

last -t 天数 显示指定天数之前的用户登录情况。

/var/run/utmp

该日志文件记录有关当前登录的每个用户的信息。因此这个文件会随着用户登录和注销系统而不断变化,它只保留当时联机的用户记录,不会为用户保留永久的

记录。系统中需要查询当前用户状态的程序,如who、w、users、finger等就需要访问这个文件。该日志文件并不能包括所有精确的信息,因为某些突发错误会终止用户登录会话,而系统没有及时更新 utmp记录,因此该日志文件的记录不是百分之百值得信赖的。

以上提及的3个文件(/var/log/wtmp、/var/run/utmp、/var/log/lastlog)是日志子系统的关键文件,都记录

了用户登录的情况。这些文件的所有记录都包含了时间戳。这些文件是按二进制保存的,故不能用less、cat之类的命令直接查看这些文件,而是需要使用相

关命令通过这些文件而查看。其中,utmp和wtmp文件的数据结构是一样的,而lastlog文件则使用另外的数据结构,关于它们的具体的数据结构可以

使用man命令查询。

每次有一个用户登录时,login程序在文件lastlog中查看用户的UID。如果存在,则把用户上次登录、注销时间和主机名写到标准输出中,然后

login程序在lastlog中记录新的登录时间,打开utmp文件并插入用户的utmp记录。该记录一直用到用户登录退出时删除。utmp文件被各种

命令使用,包括who、w、users和finger。

下一步,login程序打开文件wtmp附加用户的utmp记录。当用户登录退出时,具有更新时间戳的同一utmp记录附加到文件中。wtmp文件被程序last使用。

/var/log/xferlog

该日志文件记录FTP会话,可以显示出用户向FTP服务器或从服务器拷贝了什么文件。该文件会显示用户拷贝到服务器上的用来入侵服务器的恶意程序,以及该用户拷贝了哪些文件供他使用。

该文件的格式为:第一个域是日期和时间,第二个域是下载文件所花费的秒数、远程系统名称、文件大小、本地路径名、传输类型(a:ASCII,b:二进

制)、与压缩相关的标志或tar,或”_”(如果没有压缩的话)、传输方向(相对于服务器而言:i代表进,o代表出)、访问模式(a:匿名,g:输入口

令,r:真实用户)、用户名、服务名(通常是ftp)、认证方法(l:RFC931,或0),认证用户的ID或”*”。下面是该文件的一条记录:

Wed Sep 4 08:14:03 2002 1 UNIX 275531 /var/ftp/lib/libnss_files-2.2.2.so

b _ o a -root@UNIX ftp 0 * c/var/log/kernlog 4 17:23:55 UNIX

sendmail[1950]: g849Npp01950: to=lzy@fcceec.net, ctladdr=root (0/0),

delay=00:00:04, xdelay=00:00:03, mailer=esmtp, pri=30025,

relay=fcceec.net. [10.152.8.2], dsn=2.0.0, stat=Sent (Message

queued)/var/log/messages

CentOS日志系统组成详解

日志系统有三部分组成:

一、使用什么工具记录系统产生的日志信息?

syslog服务脚本管理的两个进程: syslogd、klogd 来记录系统产生的日志信息;

klogd 进程是专门为内核产生的日志信息服务的。

syslogd 进程是专门为应用程序服务(除了内核)产生的日志信息服务的;

只有调用了 logger 接口,应用程序才可以调用 syslogd工具帮助记录日志信息。

二、只要系统服务在运行,就会产生日志信息,我们使用专门的工具把它记录到磁盘上了,为了方便

分析日志,日志文件不能太大、很久以前的日志文件我们应该把它删掉。这些工作由谁完成呢?

使用 logrotate 命令来滚动,syslog记录的日志文件。

三、为了让人们从繁忙的工作中解脱出来。自动化管理:日志文件的滚动、备份、压缩等工作。

使用两个忠实的劳动者(进程):crond 和 anacron ,完成上述的所有工作。

看看它们各部分的实现过程:

1、syslog

syslog 只是用来管理 sysogd 和 klogd 的服务脚本。它们的配置文件在 /etc/syslog.conf

|

[root@node2 logs]# cat /etc/syslog.conf

# Log anything (except mail) of level info or higher.

# Don't log private authentication messages!

*.info;mail.none;authpriv.none;cron.none /var/log/messages

# 星号(*) 表示通配所有的 priority

# *.info 表示记录所有priority的info级别的日志信息。注意不紧包括 info 级别的,还包括比 info 级别高的所有日志信息都会被记录下来。如:notice、warn、err、...、panic

# *.info;mail.none;authpriv.none;cron.none 表示星号(*)通配的所有 priority但不包括 mail、authpriv、cron.

# 意思是说,mail、authpriv、cron 系统的日志信息不会被记录到 /var/log/messages 中来。

# Log all the mail messages in one place.

mail.* -/var/log/maillog

# 星号(*) 表示通配所有的 priority.

# mail.* 表示记录系统 mail 产生的所有级别的日志信息。

# -/var/log/maillog 横线(-)表示系统 mail 产生的日志信息是异步写入磁盘的。意思是先把它存在 page cache 缓冲池中。再根据某种策略把它一次性刷写到磁盘中。

# mail 是一个很繁忙的系统,产生的日志信息量非常大。如果每次产生的日志信息就立即把它写到磁盘上的话,效率是很低的。磁盘IO速度很慢的。原因,系统默认是启动

# 两个脏页刷写线程的。可以通过/proc接口查看 [root@node2 ~]# cat /proc/sys/vm/nr_pdflush_threads 。Linux 会根据系统繁忙程度启动更多的线程来为刷写脏页服务的。

# 当然我们也可以调节该内核参数。但是要根据我们硬件CPU的颗数来调节。

# Everybody gets emergency messages

*.emerg *

# *.emerg * 表示所有系统的emerg等级的日志信息都发给所有用户。

# Save boot messages also to boot.log

local7.* /var/log/boot.log

# 该项记录的是系统引导过程的所有级别的日志信息。 |

配置文件格式:

facility.priority /path

facility 是用来定义由谁产生的日志信息:那个软件、子系统运行过程中产生的日志信息。

priority 是用来定义记录什么类型的日志信息。是应用程序产生的所有信息都把它记录到日志

文件中呢,还是只记录该应用程序的错误日志信息等等。

/path/file_name 是用来定义把日志信息写到哪里去。

查看常见的facility和priority:

|

[root@node2 ~]# man syslog.conf

# 常见的 facility

The facility is one of the following keywords: auth, authpriv, cron,

daemon, kern, lpr, mail, mark, news, security (same as auth), syslog,

user, uucp and local0 through local7.

# 常见的 priority

The priority is one of the following keywords, in ascending order:

debug, info, notice, warning, warn (same as warning), err, error (same

as err), crit, alert, emerg, panic (same as emerg). |

syslog 有统一的日志文件格式,方便管理员阅读。

Linux 系统日志文件的标准格式:

事件发生的时间 哪台主机的日志 产生日志信息的系统 系统发生的事件

它们各字段之间使用空格隔开。

|

[root@node2 ~]# tail /var/log/cron

Jun 12 10:00:01 node2 crond[5487]: (root) CMD (/usr/lib/sa/sa1 1 1)Jun 12 10:01:01 node2 crond[5490]:(root) CMD (run-parts /etc/cron.hourly) |

说明:

事件发生的时间: Jun 12 10:01:01

哪台主机的日志: node2

产生日志信息的系统: crond[5490]

系统发生的事件: CMD (run-parts /etc/cron.hourly)

|

[root@node2 ~]# tail -2 /var/log/messages

Jun 11 22:13:54 node2 syslogd 1.4.1: restart.

Jun 11 22:13:54 node2 kernel: klogd 1.4.1, log source = /proc/kmsg started. |

2、日志文件的滚动:

所有的日志文件都会随着时间的推移和访问次数的增加而迅速增大,因此必须对日志文件进行定期

清理以免造成磁盘空间不必要的浪费。同时这也得以后日志分析方便。

日志滚动处理程序 logrotate,能够自动(当然自动就是把日志滚动做成周期性任务来完成的)完成日志

的压缩、备份、删除和日志邮寄等工作。

每个日志文件都可以被设置成每日、每周或每月处理,也能设置当日志文件太大时立即滚动。

logrotate 的工作原理:把被滚动的日志文件定义logrotate的配置文件(/etc/logrotate.d/fine_name),

并定义好日志滚动事略。

日志滚动处理程序读取配置文件,然后就会根据用户定义的滚动策略来分析日志文件,是否对日志

文件进程滚动。

logrotate 的配置文件分为两段:主配置文件(/etc/logrotate.conf)和子配置文件定义在/etc/logrotate.d/

目录中(需要使用include把该目录包含进来 )

定义一个日志文件的滚动配置文件格式:

日志文件的全路径 {

logrotate 指令

}

了解一个日志滚动处理程序 logrotate 是怎样对 syslogd 和 kelogd 记录的日志文件进程滚动的?

|

[root@node2 ~]# cat /etc/logrotate.conf

# see "man logrotate" for details

# rotate log files weekly 定义清理日志的周期.

# 已经把使用命令【logrotate】进行日志滚动的服务定义成了周期性任务计划。

# 但是每天的4点02分会执行一次,

# [root@node2 ~]ll /etc/cron.daily/logrotate

# -rwxr-xr-x 1 root root 180 Feb 27 2009 /etc/cron.daily/logrotate

# 文件 /etc/cron.daily/logrotate 实际上是运

#行 /usr/sbin/logrotate /etc/logrotate.conf

# 也就是说,每天的4点02分就使用命令【logrotate】对定义在/etc/logrotate.d 目录下

# 的符合滚动条件的应用程序的日志文件

# 进程滚动。

weekly

# keep 4 weeks worth of backlogs 保存过去4周的日志文件

rotate 4

# 滚动日志的同时创建新的空的日志文件

# create new (empty) log files after rotating old ones

create

# uncomment this if you want your log files compressed 是否使用压缩功能

#compress

# RPM packages drop log rotation information into this directory

# 把/etc/logrotate.d目录的文件包含进来。

# 如果主配置文件/etc/logrotate.conf与/etc/logrotate.d目录下的配置文件定义了相

# 同的指令,则覆盖主配置文件中的指令。否则的话使用主配置文件中的指令。

include /etc/logrotate.d

# no packages own wtmp -- we'll rotate them here

/var/log/wtmp {

monthly

minsize 1M

create 0664 root utmp

rotate 1

} |

|

[root@node2 ~]# cat /etc/logrotate.d/syslog

# 对 /var/log/messages、/var/log/secure、 /var/log/maillog、

#/var/log/spooler、/var/log/boot.log和/var/log/cron日志文件进行日志滚动。

/var/log/messages /var/log/secure /var/log/maillog /var/log/spooler /var/log/boot.log /var/log/cron {

# 调用日志滚动通用函数

sharedscripts

# 在日志滚动之后执行,postrotate与endscript之间的命令

postrotate

/bin/kill -HUP `cat /var/run/syslogd.pid 2> /dev/null` 2> /dev/null || true

/bin/kill -HUP `cat /var/run/rsyslogd.pid 2> /dev/null` 2> /dev/null || true

endscript

} |

如果我们写好了一个日志滚动的配置文件,怎样知道日志滚动处理程序根据配置文件对日志文件的

操作是否成功呢。

则要使用 logrotate 命令的选项以指定配置文件进程测试了。

【logrotate】命令格式

logrotate [选项] <configfile>

-d: 详细显示指令执行过程,便于排错或了解程序执行的情况。

-f: 强行启动日志文件的滚动操作。忽视 logrotate 中定义的日志滚动条件。可以用来测试所配置

的日志滚动是否正确。

决定使用 logrotate 应用程序来做 httpd 服务器的日志滚动.

1)、在/etc/logrotate.d/目录下,新建文件 httpd 做为 httpd 服务的日志文件的滚动配置文件。

| 时间:2014-07-04 01:46来源:blog.51cto.com 作者:成长的小虫 的BLOG 举报 点击:1851次 |

[root@node2 ~]# cat /etc/logrotate.d/httpd

/usr/local/apache2/logs/access.log /usr/local/apache2/logs/error.log {

missingok # 若日志文件丢失则创建一个新的日志文件

notifempty

rotate 4

size 2M # 当日志文件达到 2M 以后才做日志文件的滚动

sharedscripts

postrotate

/bin/kill -1 `cat /var/run/httpd.pid 2>/dev/null` 2>/dev/null

endscript

} |

注意:

要想使用命令【logrotate】的 -f 参数来测试刚配置好的日志滚动配置文件,记得一定要使用指令

rotate n 来备份几个滚动后日志文件。如果没有使用rotate

指令的话,【logrotate -f /etc/logrotate.d/configfile】是不会备份滚动后的日志的。

一执行【logrotate -f /etc/logrotate.d/configfile】就会看到一个现象:被滚动的日志文件被清空了。

使用 -f 选项,如果我们的配置文件中有错误,也会显示出来的。便于我们修改。

也可以使用【date】来调整系统时间,来执行/etc/cron.daily/logrotate任务。就可以看到结果了。

2)、模拟应用程序logrotate执行的时候,httpd服务器的日志是否滚动

|

[root@node2 ~]# ll /usr/local/apache2/logs/

total 53172

-rw-r--r-- 1 root root 25702370 Jun 11 16:19 access.log

-rw-r--r-- 1 root root 833 Jun 11 16:18 error.log |

使用 logrotate 命令的 -f 选项强制执行日志文件的滚动

|

[root@node2 ~]# logrotate -f /etc/logrotate.d/httpd |

再检查 httpd 服务器的日志是否滚动了?期待或

|

[root@node2 ~]# ll /usr/local/apache2/logs/

total 53176

-rw-r--r-- 1 root root 0 Jun 11 16:27 access.log

-rw-r--r-- 1 root root 25702370 Jun 11 16:19 access.log.1

-rw-r--r-- 1 root root 0 Jun 11 16:27 error.log

-rw-r--r-- 1 root root 833 Jun 11 16:27 error.log.1 |

说明:

从结果可以得知:

使用命令【logrotate】实现了对 httpd 服务器的日志文件做了日志滚动。

3、怎么让日志滚动自动执行呢?

Linux 系统中有两个守护进程 crond 和 anacron ,用于自动执行系统和用户的周期性任务。

crond 与 anacron 是完全不同的两个用于定期执行任务的守护进程。

crond 假定服务器是 7x24 小时运行的,当有一段关机时间就会遗漏这一时间段

应该执行的 crond 任务。

anacron 是为了执行因为时间不连续,crond 而遗漏的任务。

这样,它们两携手起来就不会因为服务器关机或系统时间改变而遗漏计划任务了。

周期性任务计划又分为:系统的周期性任务计划(定义在/etc/crontab)和用户的周期性任务计划

(定义在/var/spool/cron/$user)。

crond 守护进程是如何完成周期性任务计划的执行的呢?

crond 首先会会读取,系统的周期性任务计划(定义在/etc/crontab)和用户的周期性任务计划

(定义在/var/spool/cron/$user),crond 守护进程时时监控着,

是否到了周期性任务计划的执行时间。当任务计划中的时间和日期与系统的当前时间和日期相同

时,就执行相应的周期性任务计划。crond 任务执行结束后,

任何输出将作为邮件发送给安排周期性任务的所有者。

|

[root@node2 ~]# cat /etc/crontab

SHELL=/bin/bash

PATH=/sbin:/bin:/usr/sbin:/usr/bin

MAILTO=root

HOME=/

# run-parts

01 * * * * root run-parts /etc/cron.hourly

02 4 * * * root run-parts /etc/cron.daily

22 4 * * 0 root run-parts /etc/cron.weekly

42 4 1 * * root run-parts /etc/cron.monthly |

说明:

这是定义系统的周期性任务计划的配置文件。

02 4 * * * root run-parts /etc/cron.daily 表示:每天4点02分,使用root用户去执行命令(脚本)run-parts /etc/cron.daily

其中 /etc/cron.daily 是命令或脚本(run-parts)的参数。

而 /etc/cron.daily 目录中定义很多要执行的可执行脚本,这些脚本就是要执行的任务。

查看每天的计划任务有哪些?

|

[root@node2 ~]# tree /etc/cron.daily/

/etc/cron.daily/

|-- 0anacron

|-- 0logwatch -> /usr/share/logwatch/scripts/logwatch.pl

|-- cups

|-- logrotate ---------> logrotate 日志滚动的任务

|-- makewhatis.cron

|-- mlocate.cron

|-- prelink

|-- rpm

`-- tmpwatch

0 directories, 9 files |

查看脚本 run-parts 是任务执行任务的

|

[root@node2 ~]# cat /usr/bin/run-parts

#!/bin/bash

# run-parts - concept taken from Debian

# keep going when something fails

set +e

if [ $# -lt 1 ]; then

echo "Usage: run-parts <dir>"

exit 1

fi

if [ ! -d $1 ]; then

echo "Not a directory: $1"

exit 1

fi

# Ignore *~ and *, scripts

for i in $1/*[^~,] ; do

[ -d $i ] && continue

# Don't run *.{rpmsave,rpmorig,rpmnew,swp} scripts 排除一些格式的文件

[ "${i%.rpmsave}" != "${i}" ] && continue

[ "${i%.rpmorig}" != "${i}" ] && continue

[ "${i%.rpmnew}" != "${i}" ] && continue

[ "${i%.swp}" != "${i}" ] && continue

[ "${i%,v}" != "${i}" ] && continue

# 执行 /etc/cron.daily/的具有可执行权限的文件。

if [ -x $i ]; then

$i 2>&1 | awk -v "progname=$i" \

'progname {

print progname ":\n"

progname="";

}

{ print; }'

fi

done

exit 0

说明:

脚本 run-parts 是先判断目录/etc/cron.daily 的文件,符合条件的再让它去执行。

查看 /etc/cron.daily/logrotate 任务脚本

[root@node2 ~]# cat /etc/cron.daily/logrotate

#!/bin/sh

/usr/sbin/logrotate /etc/logrotate.conf

EXITVALUE=$?

if [ $EXITVALUE != 0 ]; then

/usr/bin/logger -t logrotate "ALERT exited abnormally with [$EXITVALUE]"

fi

exit 0 |

说明:

脚本 run-parts 是先判断目录/etc/cron.daily 的文件,符合条件的再让它去执行。

查看 /etc/cron.daily/logrotate 任务脚本

|

[root@node2 ~]# cat /etc/cron.daily/logrotate

#!/bin/sh

/usr/sbin/logrotate /etc/logrotate.conf

EXITVALUE=$?

if [ $EXITVALUE != 0 ]; then

/usr/bin/logger -t logrotate "ALERT exited abnormally with [$EXITVALUE]"

fi

exit 0 |

说明:

/usr/sbin/logrotate /etc/logrotate.conf

logrotate 日志滚动程序根据配置文件configfile(/etc/logrotate.conf)来对日志的滚动、备份、压缩等操作。

详解Linux系统日志管理

日志对于安全来说,非常重要,他记录了系统每天发生的各种各样的事情,你可以通过他来检查错误发生的原因,或者受到攻击时攻击者留下的痕迹。日志主要的功能有:审计和监测。他还可以实时的监测系统状态,监测和追踪侵入者等等。

在Linux系统中,有三个主要的日志子系统:

连接时间日志--由多个程序执行,把纪录写入到/var/log/wtmp和/var/run/utmp,login等程序更新wtmp和utmp文件,使系统管理员能够跟踪谁在何时登录到系统。

进程统计--由系统内核执行。当一个进程终止时,为每个进程往进程统计文件(pacct或acct)中写一个纪录。进程统计的目的是为系统中的基本服务提供命令使用统计。

错误日志--由syslogd(8)执行。各种系统守护进程、用户程序和内核通过syslog(3)向文件/var/log/messages报告值得注意的事件。另外有许多UNIX程序创建日志。像HTTP和FTP这样提供网络服务的服务器也保持详细的日志。

常用的日志文件如下:

access-log 纪录HTTP/web的传输

acct/pacct 纪录用户命令

aculog 纪录MODEM的活动

btmp 纪录失败的纪录

lastlog 纪录最近几次成功登录的事件和最后一次不成功的登录

messages 从syslog中记录信息(有的链接到syslog文件)

sudolog 纪录使用sudo发出的命令

sulog 纪录使用su命令的使用

syslog 从syslog中记录信息(通常链接到messages文件)

utmp 纪录当前登录的每个用户

wtmp 一个用户每次登录进入和退出时间的永久纪录

xferlog 纪录FTP会话

utmp、wtmp和lastlog日志文件是多数重用UNIX日志子系统的

关键--保持用户登录进入和退出的纪录。有关当前登录用户的信息记录在文件utmp中;登录进入和退出纪录在文件wtmp中;最后一次登录文件可以用

lastlog命令察看。数据交换、关机和重起也记录在wtmp文件中。所有的纪录都包含时间戳。这些文件(lastlog通常不大)在具有大量用户的系统中增长十分迅速。例如wtmp文件可以无限增长,除非定期截取。许多系统以一天或者一周为单位把wtmp配置成循环使用。它通常由cron运行的脚本来修改。这些脚本重新命名并循环使用wtmp文件。通常,wtmp在第一天结束后命名为wtmp.1;第二天后wtmp.1变为wtmp.2等等,直到wtmp.7。

每次有一个用户登录时,login程序在文件lastlog中察看用户的UID。如果找到了,则把用户上次登录、退出时间和主机名写到标准输出中,然

后login程序在lastlog中纪录新的登录时间。在新的lastlog纪录写入后,utmp文件打开并插入用户的utmp纪录。该纪录一直用到用户

登录退出时删除。utmp文件被各

种命令文件使用,包括who、w、users和finger。

下一步,login程序打开文件wtmp附加用户的utmp纪录。当用户登录退出时,具有更新时间戳的同一utmp纪录附加到文件中。wtmp文件被程序last和ac使用。

具体命令

wtmp和utmp文件都是二进制文件,他们不能被诸如tail命令剪贴或合并(使用cat命令)。用户需要使用who、w、users、last和ac来使用这两个文件包含的信息。

who:who命令查询utmp文件并报告当前登录的每个用户。Who的缺省输出包括用户名、终端类型、登录日期及远程主机。例如:who(回车)显示

chyang pts/0 Aug 18 15:06

ynguo pts/2 Aug 18 15:32 来源:互联网 作者:佚名 时间:09-08 17:03:18 【大 中 小】

ynguo pts/3 Aug 18 13:55

lewis pts/4 Aug 18 13:35 来源:互联网 作者:佚名 时间:09-08 17:03:18 【大 中 小】

ynguo pts/7 Aug 18 14:12

ylou pts/8 Aug 18 14:15

如果指明了wtmp文件名,则who命令查询所有以前的纪录。命令who /var/log/wtmp将报告自从wtmp文件创建或删改以来的每一次登录。

w:w命令查询utmp文件并显示当前系统中每个用户和它所运行的进程信息。例如:w(回车)显示:3:36pm up 1 day, 22:34, 6 users, load average: 0.23, 0.29, 0.27。

USER TTY FROM LOGIN@ IDLE JCPU PCPU WHAT

chyang pts/0 202.38.68.242 3:06pm 2:04 0.08s 0.04s -bash

ynguo pts/2 202.38.79.47 3:32pm 0.00s 0.14s 0.05 w

lewis pts/3 202.38.64.233 1:55pm 30:39 0.27s 0.22s -bash

lewis pts/4 202.38.64.233 1:35pm 6.00s 4.03s 0.01s sh /home/users/

ynguo pts/7 simba.nic.ustc.e 2:12pm 0.00s 0.47s 0.24s telnet mail

ylou pts/8 202.38.64.235 2:15pm 1:09m 0.10s 0.04s -bash

users:users用单独的一行打印出当前登录的用户,每个显示的用户名对应一个登录会话。如果一个用户有不止一个登录会话,那他的用户名将显示

相同的次数。例如:users(回车)显示:chyang lewis lewis ylou ynguo ynguo

last:last命令往回搜索wtmp来显示自从文件第一次创建以来登录过的用户。例如:

chyang pts/9 202.38.68.242 Tue Aug 1 08:34 - 11:23 (02:49)

cfan pts/6 202.38.64.224 Tue Aug 1 08:33 - 08:48 (00:14)

chyang pts/4 202.38.68.242 Tue Aug 1 08:32 - 12:13 (03:40)

lewis pts/3 202.38.64.233 Tue Aug 1 08:06 - 11:09 (03:03)

lewis pts/2 202.38.64.233 Tue Aug 1 07:56 - 11:09 (03:12)

如果指明了用户,那么last只报告该用户的近期活动,例如:last ynguo(回车)显示:

ynguo pts/4 simba.nic.ustc.e Fri Aug 4 16:50 - 08:20 (15:30)

ynguo pts/4 simba.nic.ustc.e Thu Aug 3 23:55 - 04:40 (04:44)

ynguo pts/11 simba.nic.ustc.e Thu Aug 3 20:45 - 22:02 (01:16)

ynguo pts/0 simba.nic.ustc.e Thu Aug 3 03:17 - 05:42 (02:25)

ynguo pts/0 simba.nic.ustc.e Wed Aug 2 01:04 - 03:16 1+02:12)

ynguo pts/0 simba.nic.ustc.e Wed Aug 2 00:43 - 00:54 (00:11)

ynguo pts/9 simba.nic.ustc.e Thu Aug 1 20:30 - 21:26 (00:55)

ac:ac命令根据当前的/var/log/wtmp文件中的登录进入和退出来报告用户连结的时间(小时),如果不使用标志,则报告总的时间。例如:ac(回车)显示:total 5177.47

ac -d(回车)显示每天的总的连结时间

Aug 12 total 261.87

Aug 13 total 351.39

Aug 14 total 396.09

Aug 15 total 462.63

Aug 16 total 270.45

Aug 17 total 104.29

Today total 179.02

ac -p (回车)显示每个用户的总的连接时间

ynguo 193.23

yucao 3.35

rong 133.40

hdai 10.52

zjzhu 52.87

zqzhou 13.14

liangliu 24.34

total 5178.24

lastlog:lastlog文件在每次有用户登录时被查询。可以使用lastlog命令来检查某特定用户上次登录的时间,并格式化输出上次登录日

志/var/log/lastlog的内容。它根据UID排序显示登录名、端口号(tty)和上次登录时间。如果一个用户从未登录过,lastlog显

示"**Never logged**。注意需要以root运行该命令,例如:

rong 5 202.38.64.187 Fri Aug 18 15:57:01 +0800 2000

dbb **Never logged in**

xinchen **Never logged in**

pb9511 **Never logged in**

xchen 0 202.38.64.190 Sun Aug 13 10:01:22 +0800 2000

另外,可一加一些参数,例如,last -u 102将报告UID为102的用户;last -t 7表示限制上一周的报告。

进程统计

UNIX可以跟踪每个用户运行的每条命令,如果想知道昨晚弄乱了哪些重要的文件,进程统计子系统可以告诉你。它对还跟踪一个侵入者有帮助。与连接时间日志不同,进程统计子系统缺

省不激活,它必须启动。在Linux系统中启动进程统计使用accton命令,必须用root身份来运行。Accton命令的形式accton

file,file必须先存在。先使用touch命令来创建pacct文件:touch /var/log/pacct,然后运行accton:

accton /var/log/pacct。一旦accton被激活,就可以使用lastcomm命令监测系统中任何时候执行的命令。若要关闭统计,可以使用不带任何参数的accton命令。

lastcomm命令报告以前执行的文件。不带参数时,lastcomm命令显示当前统计文件生命周期内纪录的所有命令的有关信息。包括命令名、用户、tty、命令花费的CPU时间和一个时间戳。如果系统有许多用户,输入则可能很长。下面的例子:

crond

F root ?? 0.00 secs Sun Aug 20 00:16

promisc_check.s S root ?? 0.04 secs Sun Aug 20 00:16

promisc_check root ?? 0.01 secs Sun Aug 20 00:16

grep root ?? 0.02 secs Sun Aug 20 00:16

tail root ?? 0.01 secs Sun Aug 20 00:16

sh root ?? 0.01 secs Sun Aug 20 00:15

ping S root ?? 0.01 secs Sun Aug 20 00:15

ping6.pl F root ?? 0.01 secs Sun Aug 20 00:15

sh root ?? 0.01 secs Sun Aug 20 00:15

ping S root ?? 0.02 secs Sun Aug 20 00:15

ping6.pl F root ?? 0.02 secs Sun Aug 20 00:15

sh root ?? 0.02 secs Sun Aug 20 00:15

ping S root ?? 0.00 secs Sun Aug 20 00:15

ping6.pl F root ?? 0.01 secs Sun Aug 20 00:15

sh root ?? 0.01 secs Sun Aug 20 00:15

ping S root ?? 0.01 secs Sun Aug 20 00:15

sh root ?? 0.02 secs Sun Aug 20 00:15

ping S root ?? 1.34 secs Sun Aug 20 00:15

locate root ttyp0 1.34 secs Sun Aug 20 00:15

accton S root ttyp0 0.00 secs Sun Aug 20 00:15

进程统计的一个问题是pacct文件可能增长的十分迅速。这时需要交互式的或经过cron机制运行sa命令来保持日志数据在系统控制内。sa命令报告、清理并维护进程统计文件。它能把/var/log/pacct中的信息压缩到摘要文件/var/log/savacct和/var/log/usracct中。这些摘要包含按命令名和用户名分类的系统统计数据。sa缺省情况下先读它们,然后读pacct文件,使报告能包含所有的可用信息。sa的输出有下面一些标记项:

avio--每次执行的平均I/O操作次数

cp--用户和系统时间总和,以分钟计

cpu--和cp一样

k--内核使用的平均CPU时间,以1k为单位

k*sec--CPU存储完整性,以1k-core秒

re--实时时间,以分钟计

s--系统时间,以分钟计

tio--I/O操作的总数

u--用户时间,以分钟计

例如:

842 173.26re 4.30cp 0avio 358k

2 10.98re 4.06cp 0avio 299k find

9 24.80re 0.05cp 0avio 291k ***other

105 30.44re 0.03cp 0avio 302k ping

104 30.55re 0.03cp 0avio 394k sh

162 0.11re 0.03cp 0avio 413k security.sh*

154 0.03re 0.02cp 0avio 273k ls

56 31.61re 0.02cp 0avio 823k ping6.pl*

2 3.23re 0.02cp 0avio 822k ping6.pl

35 0.02re 0.01cp 0avio 257k md5sum

97 0.02re 0.01cp 0avio 263k initlog

12 0.19re 0.01cp 0avio 399k promisc_check.s

15 0.09re 0.00cp 0avio 288k grep

11 0.08re 0.00cp 0avio 332k awk

用户还可以根据用户而不是命令来提供一个摘要报告。例如sa -m显示如下:

885 173.28re 4.31cp 0avk

root 879 173.23re

4.31cp 0avk

alias 3 0.05re 0.00cp 0avk

qmailp 3 0.01re 0.00cp 0avk

Syslog设备

Syslog已被许多日志函数采纳,它用在许多保护措施中--任何程序都可以通过syslog 纪录事件。Syslog可以纪录系统事件,可以写到一个文件或设备中,或给用户发送一个信息。它能纪录本地事件或通过网络纪录另一个主机上的事件。

Syslog设备依据两个重要的文件:/etc/syslogd(守护进程)和/etc/syslog.conf配置文件,习惯上,多数syslog

信息被写到/var/adm或/var/log目录下的信息文件中(messages.*)。一个典型的syslog纪录包括生成程序的名字和一个文本信

息。它还包括一个设备和一个优先级范围(但不在日之中出现)。

每个syslog消息被赋予下面的主要设备之一:

LOG_AUTH--认证系统:login、su、getty等

LOG_AUTHPRIV--同LOG_AUTH,但只登录到所选择的单个用户可读的文件中

LOG_CRON--cron守护进程

LOG_DAEMON--其他系统守护进程,如routed

LOG_FTP--文件传输协议:ftpd、tftpd

LOG_KERN--内核产生的消息

LOG_LPR--系统打印机缓冲池:lpr、lpd

LOG_MAIL--电子邮件系统

LOG_NEWS--网络新闻系统

LOG_SYSLOG--由syslogd(8)产生的内部消息

LOG_USER--随机用户进程产生的消息

LOG_UUCP--UUCP子系统

LOG_LOCAL0~LOG_LOCAL7--为本地使用保留

Syslog为每个事件赋予几个不同的优先级:

LOG_EMERG--紧急情况

LOG_ALERT--应该被立即改正的问题,如系统数据库破坏

LOG_CRIT--重要情况,如硬盘错误

LOG_ERR--错误

LOG_WARNING--警告信息

LOG_NOTICE--不是错误情况,但是可能需要处理

LOG_INFO--情报信息

LOG_DEBUG--包含情报的信息,通常旨在调试一个程序时使用

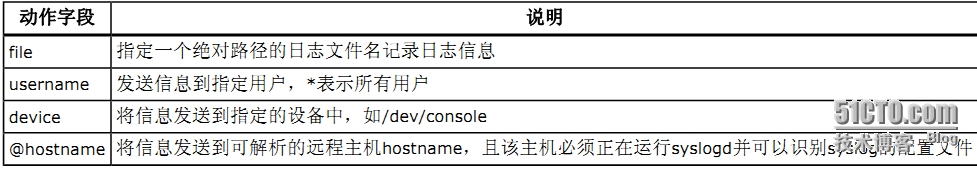

syslog.conf文件指明syslogd程序纪录日志的行为,该程序在启动时查询配置文件。该文件由不同程序或消息分类的单个条目组成,每个占

一行。对每类消息提供一个选择域和一个动作域。这些域由tab隔开:选择域指明消息的类型和优先级;动作域指明syslogd接收到一个与选择标准相匹配

的消息时所执行的动作。每个选项是由设备和优先级组成。当指明一个优先级时,syslogd将纪录一个拥有相同或更高优先级的消息。所以如果指

明"crit",那所有标为crit、alert和emerg的消息将被纪录。每行的行动域指明当选择域选择了一个给定消息后应该把他发送到哪儿。例如,

如果想把所有邮件消息纪录到一个文件中,如下:

#Log all the mail messages in one place

mail.* /var/log/maillog

其他设备也有自己的日志。UUCP和news设备能产生许多外部消息。它把这些消息存到自己的日志(/var/log/spooler)中并把级别限为"err"或更高。例如:

# Save mail and news errors of level err and higher in aspecial file.

uucp,news.crit /var/log/spooler

当一个紧急消息到来时,可能想让所有的用户都得到。也可能想让自己的日志接收并保存。

#Everybody gets emergency messages, plus log them on anther machine

*.emerg *

*.emerg @linuxaid.com.cn

alert消息应该写到root和tiger的个人账号中:

#Root and Tiger get alert and higher messages

*.alert root,tiger

有时syslogd将产生大量的消息。例如内核("kern"设备)可能很冗长。用户可能想把内核消息纪录到/dev/console中。下面的例子表明内核日志纪录被注释掉了:

#Log all kernel messages to the console

#Logging much else clutters up the screen

#kern.* /dev/console

用户可以在一行中指明所有的设备。下面的例子把info或更高级别的消息送到/var/log/messages,除了mail以外。级别"none"禁止一个设备:

#Log anything(except mail)of level info or higher

#Don't log private authentication messages!

*.info:mail.none;autHPriv.none /var/log/messages

在有些情况下,可以把日志送到打印机,这样网络入侵者怎么修改日志都没有用了。通常要广泛纪录日志。Syslog设备是一个攻击者的显著目标。一个为其他主机维护日志的系统对于防范服务器攻击特别脆弱,因此要特别注意。

有个小命令logger为syslog(3)系统日志文件提供一个shell命令接口,使用户能创建日志文件中的条目。用法:logger 例如:logger This is a test!

它将产生一个如下的syslog纪录:Aug 19 22:22:34 tiger: This is a test!

注意不要完全相信日志,因为攻击者很容易修改它的。

程序日志

许多程序通过维护日志来反映系统的安全状态。su命令允许用户获得另一个用户的权限,所以它的安全很重要,它的文件为sulog。同样的还有sudolog。另外,想Apache有两个日志:access_log和error_log。

配置 centos apache 的日志文件为每天保存,在home分区

/usr/local/apache/bin/rotatelogs 这个执行程序会根据安装方式不同的位置也不同,yum安装的话,路径为:/usr/sbin/rotatelogs

改为:

ErrorLog "|/usr/sbin/rotatelogs /home/logs/www/%Y_%m_%d_error_log 86400 480"

CustomLog "|/usr/sbin/rotatelogs /home/logs/www/%Y_%m_%d_access_log 86400 480" common

这样才可以的。

centos下 Apache、php、mysql默认安装路径

apache:

如果采用RPM包安装,安装路径应在 /etc/httpd目录下

apache配置文件:/etc/httpd/conf/httpd.conf

Apache模块路径:/usr/sbin/apachectl

web目录:/var/www/html

如果采用源代码安装,一般默认安装在/usr/local/apache2目录下

php:

如果采用RPM包安装,安装路径应在 /etc/目录下

php的配置文件:/etc/php.ini

如果采用源代码安装,一般默认安装在/usr/local/lib目录下

php配置文件: /usr/local/lib/php.ini

或/usr/local/php/etc/php.ini

mysql:

如果采用RPM包安装,安装路径应在/usr/share/mysql目录下

mysqldump文件位置:/usr/bin/mysqldump

mysqli配置文件:

/etc/my.cnf或/usr/share/mysql/my.cnf

mysql数据目录在/var/lib/mysql目录下

如果采用源代码安装,一般默认安装在/usr/local/mysql目录下

Apache按天截断日志工具-rotatelogs

Linux系统配置方法

在apache的配置文件httpd.conf中找到

ErrorLog logs/error_log

CustomLog logs/access_log common

将其改为

ErrorLog "| /usr/local/apache/bin/rotatelogs /home/logs/www/%Y_%m_%d_error_log 86400 480"

CustomLog "| /usr/local/apache/bin/rotatelogs /home/logs/www/%Y_%m_%d_access_log 86400 480" common

Windows系统下配置方法:

在apache的配置文件httpd.conf中找到

ErrorLog logs/error_log

CustomLog logs/access_log common

将其改为

ErrorLog "|c:/apache/bin/rotatelogs.exe c:/apache/logs/error_%Y_%m_%d.log 86400 480"

CustomLog "|c:/apache/bin/rotatelogs.exe c:/apache/logs/access_%Y_%m_%d.log 86400 480" common

其中c:/apache/是你安装apache的路径

附rotatelogs说明

rotatelogs logfile [ rotationtime [ offset ]] | [ filesizeM ]

选项

logfile

它加上基准名就是日志文件名。如果logfile中包含’%',则它会被视为用于的strftime(3)的格式字串;否则,它会被自动加上以秒为单位的.nnnnnnnnnn后缀。这两种格式都表示新的日志开始使用的时间。

rotationtime

日志文件回卷的以秒为单位的间隔时间

offset

相对于UTC的时差的分钟数。如果省略,则假定为0,并使用UTC时间。比如,要指定UTC时差为-5小时的地区的当地时间,则此参数应为-300。

filesizeM

指定回卷时以兆字节为单位的后缀字母M的文件大小,而不是指定回卷时间或时差。

下列日志文件格式字串可以为所有的strftime(3)实现所支持,见各种扩展库对应的strftime(3)的手册。

%A 星期名全称(本地的)

%a 3个字符的星期名(本地的)

%B 月份名的全称(本地的)

%b 3个字符的月份名(本地的)

%c 日期和时间(本地的)

%d 2位数的一个月中的日期数

%H 2位数的小时数(24小时制)

%I 2位数的小时数(12小时制)

%j 3位数的一年中的日期数

%M 2位数的分钟数

%m 2位数的月份数

%p am/pm 12小时制的上下午(本地的)

%S 2位数的秒数

%U 2位数的一年中的星期数(星期天为一周的第一天)

%W 2位数的一年中的星期数(星期一为一周的第一天)

%w 1位数的星期几(星期天为一周的第一天)

%X 时间 (本地的)

%x 日期 (本地的)

%Y 4位数的年份

例子:

(一)

在 Windows 下的设置

第一步:删除 Apache2/logs/目录下的 error.log、access.log文件

第二步:打开 Apache 的 httpd.conf配置文件并找到下面两条配置

ErrorLog logs/error.log

CustomLog logs/access.log common

直接注释掉,换成下面的配置文件。

# 限制错误日志文件为 1M

ErrorLog “|bin/rotatelogs.exe -l logs/error-%Y-%m-%d.log 1M”

# 每天生成一个错误日志文件

#ErrorLog “|bin/rotatelogs.exe -l logs/error-%Y-%m-%d.log 86400″

# 限制访问日志文件为 1M

CustomLog “|bin/rotatelogs.exe -l logs/access-%Y-%m-%d.log 1M” common

# 每天生成一个访问日志文件

#CustomLog “|bin/rotatelogs.exe -l logs/access-%Y-%m-%d.log 86400″ common

(二)

Apache下的access.log和error.log文件处理方法

这几天有会员和我说到网站访问速度越来越慢。我查了一下,看到Apache2下面有两个日志文件非常大了,加起来有800多M了。

分别是access.log和error.log。

于是在网上找找了给access.log和error.log减肥的方法,这个方法可让这两个文件按每天日期生成。这样你可以选择

把前面的旧文件删除了。

在Apache下的httpd.conf配置文件下找到下面两句:

ErrorLog logs/error.log

CustomLog logs/access.log common

然后把这两句分别改为如下:

CustomLog “|D:/apache2/bin/rotatelogs.exe D:/apache2/logs/access_%Y_%m_%d.log 86400 480″ common

ErrorLog “|D:/apache2/bin/rotatelogs.exe D:/apache2/logs/error_%Y_%m_%d.log 86400 480″

这两个日志文件每天都会起一个新文件,就不至于单个文件太大,打不开,而无法看到日志信息了.

还可以把前面的日志文件删除。

CentOS下管理日志服务

Linux服务器一般都是被放置在机房中自动运行,管理员要了解服务器或是应用程序 的运行状态,大都需要通过日志。日志文件用于记录Linux系统中各种运行消息,不同的日志文件记载了不同类型的信息,例如Linux内核消息、用户登录 记录、程序错误等。日志文件对于诊断和解决系统中的问题很有帮助,因为在Linux系统中运行的程序通常会把系统消息和错误消息写入相应的日志文件,这样 系统一旦出现问题就会有据可查。此外,当主机遭受攻击时,日志文件还可以帮助寻找攻击者留下的痕迹。

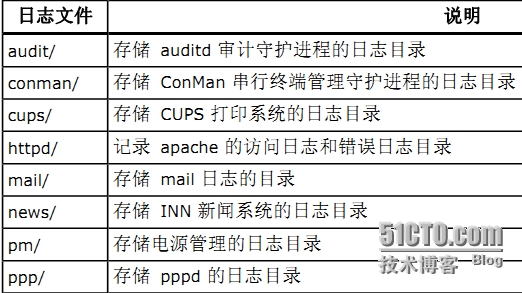

1. 主要日志文件

Linux系统本身和大部分服务程序的日志文件默认情况下都放置在目录“/var/log”中。有些程序会共用一个日志文件,有些程序则会使用单个日志文 件,还有一些比较大型的程序由于日志文件不止一个,所以会在“/var/log”目录中建立相应的子目录来存放日志文件。有相当一部分日志文件只有 root用户才有权限读取,这保证了相关日志信息的安全性。

例:查看“/var/log”目录中的各种日志文件及子目录。

在这些日志文件中,比较重要或是经常用到的有:

/var/log/messages:记录Linux内核消息及各种应用程序的公共日志信息,包括启动、I/O错误、网络错误、程序故障等。对于未使用独立日志文件的应用程序或服务,一般都可以从该日志文件中获得相关的事件记录信息。

/var/log/cron:记录crond计划任务产生的事件信息。

/var/log/dmesg:记录Linux系统在引导过程中的各种事件信息。

/var/log/maillog:记录进入或发出系统的电子邮件活动。

/var/log/lastlog:最近几次成功登录事件和最后一次不成功登录事件。

/var/log/rpmpkgs:记录系统中安装的各rpm包列表信息。

/var/log/secure:记录所有与安全相关以及用户登录认证过程中的事件信息。

/var/log/wtmp:记录每个用户登录、注销及系统启动和停机事件。

/var/run/utmp:记录当前登录的每个用户的详细信息。

2. 查看日志文件内容

大多数的日志文件都可以使用tail、more、less、cat等文本处理工具查看日志内容,其中在大多数情况下都是使用tail命令,这样可以方便地查看到最近的日志信息。而且如果在tail命令中加上“-f”选项,还可以实时查看到日志文件中的最新信息。

通常情况下,内核及大多数系统消息都被记录到公共日志文件“/var/log/messages”中,而其它一些程序消息被记录到不同的文件中。日志消息还能够记录到特定的存储设备中,或者直接向用户发送。

例:实时监测/var/log/messages中的日志信息。

[root@localhost ~]# tail -f /var/log/messages

Oct 21 04:48:35 localhost avahi-daemon[3152]: Joining mDNS multicast group on interface eth0.IPv4 with address 192.168.80.130.

Oct 21 04:48:35 localhost avahi-daemon[3152]: Registering new address record for 192.168.80.130 on eth0.

Oct 21 04:48:35 localhost NET[4094]: /sbin/dhclient-script : updated /etc/resolv.conf

Oct 21 04:48:35 localhost dhclient: bound to 192.168.80.130 -- renewal in 760 seconds.

Oct 21 05:01:15 localhost dhclient: DHCPREQUEST on eth0 to 192.168.80.254 port 67

Oct 21 05:01:15 localhost dhclient: DHCPACK from 192.168.80.254

Oct 21 05:01:15 localhost dhclient: bound to 192.168.80.130 -- renewal in 723 seconds.

Oct 21 05:13:18 localhost dhclient: DHCPREQUEST on eth0 to 192.168.80.254 port 67

Oct 21 05:13:18 localhost dhclient: DHCPACK from 192.168.80.254

Oct 21 05:13:18 localhost dhclient: bound to 192.168.80.130 -- renewal in 749 seconds.

Oct 21 05:22:58 localhost kernel: Installing knfsd (copyright (C) 1996 okir@monad.swb.de).

Oct 21 05:22:58 localhost kernel: NFSD: Using /var/lib/nfs/v4recovery as the NFSv4 state recovery directory

Oct 21 05:22:58 localhost kernel: NFSD: starting 90-second grace period

大部分日志文件中所使用的日志记录格式都是相同的。下面以公共日志文件“/var/log/messages”为例来说明日志记录的基本格式。

日志文件中的每一行表示一条消息,每个消息均由四个字段的固定格式组成。

时间标签:消息发出的日期和时间。

主机名:生成消息的计算机的名称。

子系统名称:发出消息的应用程序的名称。

消息:消息的具体内容。

例如上面所显示的最后一条消息:

Oct 21 05:22:58 localhost kernel: NFSD: starting 90-second grace period

这条消息的含义为:

10月21日05:22:58在localhost这台主机上,由内核kernel中的nfsd服务所产生的信息,信息的内容为“starting 90-second grace period”。管理日志服务

RHEL系统中的内核及系统日志功能主要由rsyslogd服务提供,该服务的配置文件为"/etc/rsyslog.conf"。

rsyslogd服务默认已经安装并自动运行,/etc/rsyslog.conf配置文件则可以对日志进行设置,它可以指定那些信息需要记录,以及记录在哪里。

例:查看/etc/rsyslog.conf配置文件中的主要内容。

/etc/rsyslog.conf文件中的每一行代表一条设置值,每一条设置值的语法如下:

消息类型 执行动作

其中的"消息类型"指定哪些消息需要记录,"执行动作"则告诉系统日志服务该如何处理这些消息。

"消息类型"必须以下列的格式指定消息的种类:

消息来源.优先级

"消息来源"表示消息是从哪个子系统传送过来的,来源主要有以下这些:

authpriv:与用户安全、验证有关的消息;

cron:与计划任务有关的消息;

daemon:与一般服务有关的消息;

kern:来自系统内核的消息;

mail:来自邮件系统的消息;

localN:保留

"优先级"则用来指出消息的优先等级,即消息的重要程度。其优先级别如下(数字等级越小,优先级越高,消息越重要):

0 EMERG(紧急):会导致主机系统不可用的情况。

1 ALERT(警告):必须马上采取措施解决的问题。

2 CRIT(严重):比较严重的情况。

3 ERR(错误):运行出现错误。

4 WARNING(提醒):可能影响系统功能,需要提醒用户的重要事件。

5 NOTICE(注意):不会影响正常功能,但是需要注意的事件。

6 INFO(信息):一般信息。

7 DEBUG(调试):程序或系统调试信息等。

除此之外,"消息来源"与"优先级"可以使用星号(*)代表所有,因此*.*就表示来自所有子系统的所有级别的消息。

而"执行动作"字段则用来定义如何处理接收到的消息,可以指定如下几项内容:

/PATH/FILENAME:将消息存储到指定的文件中,文件必须以斜线(/)开头的绝对路径命名;

USERNAME:将消息发送给指定的已经登录的用户;

@HOSTNAME:将消息转发到指定的日志服务器;

*:将消息发送给所有已经登录的用户。

因而文件中的设置值:

authpriv.* /var/log/secure

它所代表的含义为:将与用户安全、验证有关的所有级别的消息都存储到指定的文件/var/log/secure中。

在对“消息类型”进行设置时,有以下三种方法:

l “.”:代表“比后面还要高的优先级(含该优先级)都被记录下来”的意思,例如:mail.info代表只要是mail的消息,而且该消息优先级高于info(含info本身)时,就会被记录下来。

l “.=”:代表所需要的优先级就是后面的优先级而已,其他的不要。

l “.!”:代表不等于,也就是除了该优先级外的其他优先级都记录。

比如下面的设置项:

mail.info /var/log/maillog_info

表示mail服务产生的大于等于info优先级的信息,都记录到/var/log/maillog_info文件中。

另外,如果需要对不同类型的消息,采用同一种“执行动作”,syslog.conf允许使用分号连接多个消息,例如设置值:

*.info;mail.none;authpriv.none;cron.none /var/log/messages

它表示的含义是:将所有的info级别以上的消息(不包括来自邮件系统的、与用户安全、验证有关的、与计划任务有关的消息),都存储到指定的文件/var/log/messages中。

系统的那些讯息以及应该记录在那些档案, 或如何显示, 是由 /etc/syslog.conf 来控制的. 以下是 RedHat 的 /var/log 目录中一些重要的记录档案的说明.

1. /var/log/lastlog : 记录每个使用者最近签入系统的时间, 因此当使用者签入时, 就会显示其上次签入的时间, 您应该注意一下这个时间, 若不是您上次签入的时间, 表示您的帐号可能被人盗用了. 此档可用 /usr/bin/lastlog 指令读取.

我们在登陆的时候不知道大家看到了不,LINUX会显示我们上一次登陆的时间 我们第一次开启的时候不知道但是在第二次的时候就看到了!呵呵 我够仔细的吧!

2. /var/run/utmp : 记录每个使用者签入系统的时间, who, users, finger 等指令会查这个档案.

3. /var/log/wtmp : 记录每个使用者签入及签出的时间, last 这个指令会查这个档案. 这个档案也记录 shutdown 及 reboot 的动作.

4. /var/log/secure : 记录那些站台连线进来, 以及那些位址连线失败.

5. /var/log/maillog : 记录 sendmail 及 pop 等相关讯息.

6. /var/log/cron : 记录 crontab 的相关讯息

7. /var/log/dmesg : /bin/dmesg 会将这个档案显示出来, 它是开机时的画面讯息.

8. /var/log/xferlog : 记录那些位址来ftp 拿取那些档案.

9. /var/log/messages : 系统大部份的讯息皆记录在此, 包括 login, check password , failed login, ftp, su 等.

深度解析CentOS通过日志反查入侵

昨 天晚上群里有一个朋友的服务器发现有入侵的痕迹后来处理解决但是由于对方把日志都清理了无疑给排查工作增加了许多难度。刚好手里有些资料我就整理整理贴出 来分享一下。其实日志的作用是非常大的。学会使用通过日志来排查解决我们工作中遇到的一些问题是很有必要的。下面就一一道来。

大纲

Linux日志系统简介

Linux日志分析

Linux日志入侵发现 Linux学习,http:// linux.it.net.cn

实例分析

Linux日志系统简介

日志的主要用途是系统审计、监测追踪和分析统计。

为了保证 Linux 系统正常运行、准确解决遇到的各种各样的系统问题认真地读取日志文件是管理员的一项非常重要的任务。

UNIX/ Linux采用了syslog工具来实现此功能如果配置正确的话所有在主机上发生的事情都会被记录下来不管是好的还是坏的。

什么是 syslog Linux学习,http:// linux.it.net.cn

Linux 内核由很多子系统组成包括网络、文件访问、内存管理等。子系统需要给用户传送一些消息这些消息内容包括消息的来源及其重要性等。所有的子系统都要把消息送到一个可以维护的公用消息区于是就有了 syslog。

syslog 是一个综合的日志记录系统。它的主要功能是方便日志管理和分类存放日志。 syslog 使程序设计者从繁重的、机械的编写日志文件代码的工作中解脱出来使管理员更好地控制日志的记录过程。

syslog 能设置成根据输出信息的程序或重要程度将信息排序到不同的文件。例如由于核心信息更重要且需要有规律地阅读以确定问题出在哪里所以要把核心信息与其他信息分开来单独定向到一个分离的文件中。 IT网,http://www.it.net.cn

管理员可以通过编辑 /etc/syslog.conf 来配置它们的行为。

syslogd的配置文件 IT网,http://www.it.net.cn

syslogd 的配置文件 /etc/syslog.conf 规定了系统中需要监视的事件和相应的日志的保存位置。 Linux学习,http:// linux.it.net.cn

# Log all kernel messages to the console.

# Logging much else clutters up the screen.

#kern.* /dev/console Linux学习,http:// linux.it.net.cn

# 将 info 或更高级别的消息送到 /var/log/messages

# 除了 mail/news/authpriv/cron 以外。

# 其中*是通配符代表任何设备none 表示不对任何级别的信息进行记录。

*.info;mail.none;news.none;authpriv.none;cron.none /var/log/messages

# 将 authpirv 设备的任何级别的信息记录到 /var/log/secure 文件中

# 这主要是一些和认证、权限使用相关的信息。

authpriv.* /var/log/secure Linux学习,http:// linux.it.net.cn

# 将 mail 设备中的任何级别的信息记录到 /var/log/maillog 文件中这主要是和电子邮件相关的信息。

mail.* -/var/log/maillog

# 将 cron 设备中的任何级别的信息记录到 /var/log/cron 文件中 IT网,http://www.it.net.cn

# 这主要是和系统中定期执行的任务相关的信息。

cron.* /var/log/cron

# 将任何设备的 emerg 级别或更高级别的消息发送给所有正在系统上的用户。

*.emerg *

# 将 uucp 和 news 设备的 crit 级别或更高级别的消息记录到 /var/log/spooler 文件中。

uucp,news.crit /var/log/spooler

# 将和本地系统启动相关的信息记录到 /var/log/boot.log 文件中。

local7.* /var/log/boot.log

# 将 news 设备的 crit 级别的消息记录到 /var/log/news/news.crit 文件中。

news.=crit /var/log/news/news.crit

# 将 news 设备的 err 级别的消息记录到 /var/log/news/news.err 文件中。

news.=err /var/log/news/news.err

# 将 news 设备的 notice 或更高级别的消息记录到 /var/log/news/news.notice 文件中。

news.notice

syslogd配置设备级别动作

级别字段

动作字段

常见的日志文件

IT网,http://www.it.net.cn

IT网,http://www.it.net.cn

日志系统主要分为三类

系统接入日志:

多个程序会记录该日志记录到/var/log/wtmp和/var/run/utmp文件中telnet、ssh等程序会更新wtmp和utmp文件系统管理员可以根据该日志跟踪到谁在何时登录到系统。

进程统计日志:

linux内核记录该日志当一个进程终止时进程统计文件pacct或acct中会进行记录。进程统计日志可以供系统管理员分析系统使用者对系统进行的配置以及对文件进行的操作。

错误日志:

Syslog日 志系统已经被许多设备兼容Linux的syslog可以记录系统事件主要由syslogd程序执行Linux系统下各种进程、用户程序和内核都可以通过 Syslog文件记录重要信息错误日志记录在/var/log/messages中。有许多Linux/Unix程序创建日志。像HTTP和FTP这样提 供网络服务的服务器也保持详细的日志。

常用的日志文件解析

/var/log/boot.log

该文件记录了系统在引导过程中发生的事件就是Linux系统开机自检过程显示的信息。

/var/log/cron IT网,http://www.it.net.cn

该 日志文件记录crontab守护进程crond所派生的子进程的动作前面加上用户、登录时间和PID以及派生出的进程的动作。CMD的一个动作是cron 派生出一个调度进程的常见情况。REPLACE替换动作记录用户对它的cron文件的更新该文件列出了要周期性执行的任务调度。 RELOAD动作在REPLACE动作后不久发生这意味着cron注意到一个用户的cron文件被更新而cron需要把它重新装入内存。该文件可能会查到 一些反常的情况。

/var/log/maillog

该日志文件记录了每一个发送到系统或从系统发出的电子邮件的活动。它可以用来查看用户使用哪个系统发送工具或把数据发送到哪个系统。

QUOTE:

Sep 4 17:23:52 UNIX sendmail[1950]: g849Npp01950: from=root, size=25, IT网,http://www.it.net.cn

class=0, nrcpts=1, Linux学习,http:// linux.it.net.cn

msgid=<200209040923.g849Npp01950@redhat.pfcc.com.cn>, relay=root@localhost IT网,http://www.it.net.cn

Sep 4 17:23:55 UNIX sendmail[1950]: g849Npp01950: to=lzy@fcceec.net,

ctladdr=root (0/0), delay=00:00:04, xdelay=00:00:03, mailer=esmtp, pri=30025, IT网,http://www.it.net.cn

relay=fcceec.net. [10.152.8.2], dsn=2.0.0, stat=Sent (Message queued)

/var/log/messages

IT网,http://www.it.net.cn

该日志文件是许多进程日志文件的汇总从该文件可以看出任何入侵企图或成功的入侵。如以下几行

QUOTE: Linux学习,http:// linux.it.net.cn

Sep 3 08:30:17 UNIX login[1275]: FAILED LOGIN 2 FROM (null) FOR suying,

Authentication failure

Sep 4 17:40:28 UNIX -- suying[2017]: LOGINON pts/1 BY suying FROM IT网,http://www.it.net.cn

fcceec.www.ec8.pfcc.com.cn IT网,http://www.it.net.cn

Sep 4 17:40:39 UNIX su(pam_unix)[2048]: session opened for user root by suying(uid=999)

/var/log/syslog IT网,http://www.it.net.cn

默 认RedHat Linux不生成该日志文件但可以配置/etc/syslog.conf让系统生成该日志文件。它和/etc/log/messages日志文件不同它只 记录警告信息常常是系统出问题的信息所以更应该关注该文件。要让系统生成该日志文件在/etc/syslog.conf文件中加上*.warning /var/log/syslog

该日志文件能记录当用户登录时login记录下的错误口令、Sendmail的问题、su命令执行失败等信息。下面是一条记录

QUOTE: IT网,http://www.it.net.cn

Sep 6 16:47:52 UNIX login(pam_unix)[2384]: check pass; user unknown

/var/log/secure

该日志文件记录与安全相关的信息。该日志文件的部分内容如下

QUOTE:

Sep 4 16:05:09 UNIX xinetd[711]: START: ftp pid=1815 from=127.0.0.1

Sep 4 16:05:09 UNIX xinetd[1815]: USERID: ftp OTHER :root IT网,http://www.it.net.cn

Sep 4 16:07:24 UNIX xinetd[711]: EXIT: ftp pid=1815 duration=135(sec)

Sep 4 16:10:05 UNIX xinetd[711]: START: ftp pid=1846 from=127.0.0.1

Sep 4 16:10:05 UNIX xinetd[1846]: USERID: ftp OTHER :root

Sep 4 16:16:26 UNIX xinetd[711]: EXIT: ftp pid=1846 duration=381(sec)

Sep 4 17:40:20 UNIX xinetd[711]: START: telnet pid=2016 from=10.152.8.2

/var/log/lastlog Linux学习,http:// linux.it.net.cn

该 日志文件记录最近成功登录的事件和最后一次不成功的登录事件由login生成。在每次用户登录时被查询该文件是二进制文件需要使用 lastlog命令查看根据UID排序显示登录名、端口号和上次登录时间。如果某用户从来没有登录过就显示为"**Never logged in**"。该命令只能以root权限执行。简单地输入lastlog命令后就会看到类似如下的信息 IT网,http://www.it.net.cn

QUOTE:

UsernamePort From Latest IT网,http://www.it.net.cn

root tty2 Tue Sep 3 08:32:27 +0800 2002

bin **Never logged in** Linux学习,http:// linux.it.net.cn

daemon **Never logged in**

adm **Never logged in**

lp **Never logged in**

系统账户诸如bin、daemon、adm、uucp、mail等决不应该登录如果发现这些账户已经登录就说明系统可能已经被入侵了。若发现记录的时间不是用户上次登录的时间则说明该用户的账户已经泄密了。

/var/log/wtmp

该 日志文件永久记录每个用户登录、注销及系统的启动、停机的事件。因此随着系统正常运行时间的增加该文件的大小也会越来越大增加的速度取决于系统用户登录的 次数。该日志文件可以用来查看用户的登录记录last命令就通过访问这个文件获得这些信息并以反序从后向前显示用户的登录记录last也能根据用户、终端 tty或时间显示相应的记录。

命令last有两个可选参数 IT网,http://www.it.net.cn

last -u 用户名显示用户上次登录的情况。

last -t 天数显示指定天数之前的用户登录情况。

/var/run/utmp

该 日志文件记录有关当前登录的每个用户的信息。因此这个文件会随着用户登录和注销系统而不断变化它只保留当时联机的用户记录不会为用户保留永久的记录。系统 中需要查询当前用户状态的程序如 who、w、users、finger等就需要访问这个文件。该日志文件并不能包括所有精确的信息因为某些突发错误会终止用户登录会话而系统没有及时更新 utmp记录因此该日志文件的记录不是百分之百值得信赖的。

以 上提及的3个文件/var/log/wtmp、/var/run/utmp、/var/log/lastlog是日志子系统的关键文件都记录了用户登录的 情况。这些文件的所有记录都包含了时间戳。这些文件是按二进制保存的故不能用less、cat之类的命令直接查看这些文件而是需要使用相关命令通过这些文 件而查看。 Linux学习,http:// linux.it.net.cn

每 次有一个用户登录时login程序在文件lastlog中查看用户的UID。如果存在则把用户上次登录、注销时间和主机名写到标准输出中然后 login程序在lastlog中记录新的登录时间打开utmp文件并插入用户的utmp记录。该记录一直用到用户登录退出时删除。utmp文件被各种命 令使用包括who、w、users和finger。

下一步login程序打开文件wtmp附加用户的utmp记录。当用户登录退出时具有更新时间戳的同一utmp记录附加到文件中。wtmp文件被程序last使用。

/var/log/xferlog

该日志文件记录FTP会话可以显示出用户向FTP服务器或从服务器拷贝了什么文件。该文件会显示用户拷贝到服务器上的用来入侵服务器的恶意程序以及该用户拷贝了哪些文件供他使用。

该文件的格式为第一个域是日期和时间第二个域是下载文 件所花费的秒数、远程系统名称、文件大小、本地路径名、传输类型aASCIIb二进制、与压缩相关的标志或tar或"_"如果没有压缩的话、传输方向相对 于服务器而言i代表进o代表出、访问模式a匿名g输入口令r真实用户、用户名、服务名通常是ftp、认证方法lRFC931或0认证用户的ID或"*"。 下面是该文件的一条记录

QUOTE:

Wed Sep 4 08:14:03 2002 1 UNIX 275531

/var/ftp/lib/libnss_files-2.2.2.so b _ o a -root@UNIX ftp 0 * c IT网,http://www.it.net.cn

/var/log/Xfree86.x.log

该日志文件记录了X-Window启动的情况。 Linux学习,http:// linux.it.net.cn

另 外除了/var/log/外恶意用户也可能在别的地方留下痕迹应该注意以下几个地方root 和其他账户的shell历史文件用户的各种邮箱如.sent、mbox以及存放在/var/spool/mail/ 和/var/spool/mqueue中的邮箱临时文件/tmp、/usr/tmp、/var/tmp隐藏的目录其他恶意用户创建的文件通常是以 "."开头的具有隐藏属性的文件等。

/var/log/kernlog

RedHat Linux默 认没有记录该日志文件。要启用该日志文件必须在/etc/syslog.conf文件中添加一行kern.* /var/log/kernlog 。这样就启用了向/var/log/kernlog文件中记录所有内核消息的功能。该文件记录了系统启动时加载设备或使用设备的情况。一般是正常的操作但 如果记录了没有授权的用户进行的这些操作就要注意因为有可能这就是恶意用户的行为。下面是该文件的部分内容

QUOTE:

Sep 5 09:38:42 UNIX kernel: NET4: Linux TCP/IP 1.0 for NET4.0

Sep 5 09:38:42 UNIX kernel: IP Protocols: ICMP, UDP, TCP, IGMP IT网,http://www.it.net.cn

Sep 5 09:38:42 UNIX kernel: IP: routing cache hash table of 512 buckets, 4Kbytes

Linux学习,http:// linux.it.net.cn

查看日志文件 Linux学习,http:// linux.it.net.cn

绝大多数日志文件是纯文本文件每一行就是一个消息。只要是在Linux下能够处理纯文本的工具都能用来查看日志文件。可以使用 cat、tac、more、less、tail 和 grep 进行查看。

日志文件的格式

下面以 /var/log/messages 为例说明其日志文件的格式。该文件中每一行表示一个消息而且都由四个域的固定格式组成

时间标签(Timestamp)表示消息发出的日期和时间。 IT网,http://www.it.net.cn

主机名(Hostname)表示生成消息的计算机的名字。 Linux学习,http:// linux.it.net.cn

生成消息的子系统的名字可以是“Kernel”表示消息来自内核或者是进程的名字表示发出消息的程序的名字。在方括号里的是进程的PID。

消息(Message)即消息的内容。

# syslog 发出的消息说明了守护进程已经在 Dec 1603:32:41 重新启动了。

Dec 16 03:32:41 cnetos5 syslogd 1.4.1: restart.

# 在 Dec 1900:20:56 启动了内核日志 klogd

Dec 19 00:20:56 cnetos5 kernel: klogd 1.4.1, log source = /proc/kmsg started. IT网,http://www.it.net.cn

# 在 Dec 1900:21:01 启动了xinetd Linux学习,http:// linux.it.net.cn

Dec 19 00:21:01 cnetos5 xinetd[2418]: xinetd Version 2.3.14 started with libwrap

loadavg labeled-networking options compiled in.

实际上在 /var/log/message 文件中的消息都不是特别重要或紧急的

查看非文本格式日志文件

一些日志文件是二进制文件需要使用相应的命令进行读取

lastlog

使用 lastlog 命令来检查某特定用户上次登录的时间并格式化输出上次登录日志 /var/log/lastlog 的内容。例如

Linux学习,http:// linux.it.net.cn

Linux学习,http:// linux.it.net.cn

Linux系统中记录用户登入登出情况的文件是wtmp文件记录当前登录用户情况的文件是utmp文件它们是Linux系统安全的重要文件。这两个文件中所有的日志都记录了准确的时间。

Utmp以及wtmp文件都是二进制文件不能通过tailcatvi或者重定向进行编辑。系统管理员需要通过命令获取这两个文件中包含的信息其中utmp文件中包含的信息可以通过who、w、users和finger获取 wtmp文件中包含的信息可以通过last和ac获取。 IT网,http://www.it.net.cn

last

last 命令往回搜索 /var/log/wtmp 来显示自从文件第一次创建以来登录过的用户

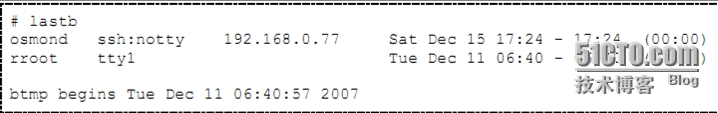

lastb

lastb 命令搜索 /var/log/btmp 来显示登录未成功的信息。例如

Linux学习,http:// linux.it.net.cn

Linux学习,http:// linux.it.net.cn

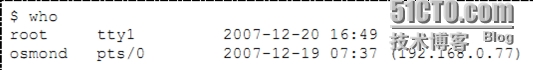

who Linux学习,http:// linux.it.net.cn

who 命令查询 wtmp 文件并报告当前登录的每个用户。who 命令的缺省输出包括用户名、终端类型、登录日期及远程主机。例如

who

通过该命令系统管理员可以发现当前系统存在哪些不法用户找到非法使用用户后可以通过多种手段限制该用户或者该登录IP继续使用服务器。 IT网,http://www.it.net.cn

在指明wtmp情况下通过who命令可以查询到所有以前的记录。下面是命令who /var/log/wtmp的运行结果显示了自从wtmp文件创建、删改以来的每一次登录。 Linux学习,http:// linux.it.net.cn

[root@ntbak ~]# who /var/log/wtmp

ntbackup pts/0 2011-06-03 14:18 (10.35.8.242)

root pts/3 2011-06-03 15:24 (10.35.117.80)

root pts/3 2011-06-03 15:48 (10.35.117.80)

ntbackup pts/0 2011-06-03 17:15 (10.35.8.242)

ntbackup pts/0 2011-06-07 10:15 (10.35.117.73) Linux学习,http:// linux.it.net.cn

ntbackup pts/3 2011-06-07 10:26 (10.35.117.73) IT网,http://www.it.net.cn

ntbackup pts/0 2011-06-07 10:45 (10.35.117.73) IT网,http://www.it.net.cn

ntbackup pts/4 2011-06-07 12:43 (10.35.117.73)

ntbackup pts/5 2011-06-07 13:41 (10.35.117.73)

ntbackup pts/0 2011-06-07 15:41 (10.35.117.73)

root pts/0 2011-06-07 21:12 (10.32.171.146)

ntbackup pts/0 2011-06-08 10:39 (10.35.117.73) Linux学习,http:// linux.it.net.cn

ntbackup pts/0 2011-06-09 19:43 (10.35.117.73)

ntbackup pts/0 2011-06-10 08:24 (10.35.117.73) IT网,http://www.it.net.cn

ntbackup pts/3 2011-06-10 08:34 (10.35.117.73) Linux学习,http:// linux.it.net.cn

ntbackup pts/4 2011-06-10 10:25 (10.35.117.73)

ntbackup pts/0 2011-06-10 12:34 (10.35.117.73)

ntbackup pts/0 2011-06-13 08:34 (10.35.117.73)

root pts/0 2011-06-13 15:42 (flashieldsdell.nt.jsNaNcc)

root pts/0 2011-06-14 14:44 (10.35.117.80) Linux学习,http:// linux.it.net.cn

root pts/0 2011-06-14 19:06 (10.35.117.80)

IT网,http://www.it.net.cn

用于入侵检测日志

需要检查的系统日志文件主要包括一般信息日志、网络连接日志、文件传输日志以及用户登录日志等。在检查这些日志时要特别注意时间记载分析日志产生的时间是否合理。

可疑的日志记录

非正常时间凌晨的用户登录;

关键日志记录损坏尤其是记录用户登录登出信息的wtmp文件;

非正常IP的用户登录;

用户登录失败甚至一再尝试登录并失败的日志记录;

非正常的超级用户权限切换su指令;

非正常的控制进程启动或重启记录。

检查步骤 IT网,http://www.it.net.cn

users命令在一行打印出当前登录的用户信息每个用户名代表对应一个登录会话。结合who命令以及进程统计日志可以分析黑客伪造这两个命令的情况。运行该命令将如下所示: IT网,http://www.it.net.cn

root@ntbak ~]# users

root root root IT网,http://www.it.net.cn

[root@ntbak ~]# who IT网,http://www.it.net.cn

root tty1 2011-03-21 16:59 Linux学习,http:// linux.it.net.cn

root pts/0 2011-06-14 19:06 (10.35.117.80)

root pts/2 2011-03-13 14:21 (:1.0)

last命令与who /var/log/wtmp命令输出结果相似。通过使用以及对比着两个输出系统管理员可以对使用系统的用户进行审计和考核及时发现问题解决问题。运行该命令如下所示: Linux学习,http:// linux.it.net.cn

[root@ntbak ~]# last IT网,http://www.it.net.cn

root pts/0 10.35.117.80 Tue Jun 14 19:06 still logged in

root pts/0 flashieldsdell.n Mon Jun 13 15:42 - 19:21 (03:38) IT网,http://www.it.net.cn

ntbackup pts/0 10.35.117.73 Mon Jun 13 08:34 - 09:11 (00:37) ……

ntbackup pts/0 10.35.8.242 Fri Jun 3 14:18 - 16:29 (02:11) Linux学习,http:// linux.it.net.cn

如果使用上述命令显示的信息太多比较难区分可以通过grep命令或者对last命令指明用户来显示其登录信息即可。例如: 只显示root的历史登录信息则如下所示:

[root@ntbak ~]# last root

root pts/0 10.35.117.80 Tue Jun 14 19:06 still logged in

root pts/0 10.35.117.80 Tue Jun 14 14:44 - 16:58 (02:14)

root pts/0 flashieldsdell.n Mon Jun 13 15:42 - 19:21 (03:38)

root pts/0 10.32.171.146 Tue Jun 7 21:12 - 23:24 (02:11)

root pts/3 10.35.117.80 Fri Jun 3 15:48 - 18:04 (02:16)

root pts/3 10.35.117.80 Fri Jun 3 15:24 - 15:24 (00:00)

ac命令根据系统的wtmp文件中的登入登出信息生成用户连接时间单位小时的报告如下所示

[root@ntbak ~]# ac –d

//ac -d命令,然后按回车键,将显示每天的总的连接时间 IT网,http://www.it.net.cn

Jun 3 total 6.68

Jun 7 total 18.89

Jun 8 total 9.92

Jun 9 total 11.00

Jun 10 total 9.28

Jun 13 total 4.26

Today total 2.84

[root@ntbak ~]# ac –p Linux学习,http:// linux.it.net.cn

//ac -p命令,然后按回车键,将显示每个用户的总的连接时间 IT网,http://www.it.net.cn

ntbackup 51.92

root 10.95

total 62.87

lastlog命令通过格式化输出上次登录日志/var/log/lastlog的内容可以显示用户上次登录的时间。它可以显示登录用户名、登录使用方式tty/pts和上次登录时间。如果一个用户从未登录过则显示“**Never logged**”。。运行该命令如下所示: Linux学习,http:// linux.it.net.cn

[root@working]# lastlog

UsernamePort From Latest

root pts/1 10.0.2.129 二 5月 10 10:13:26 +0800 2005

opal pts/1 10.0.2.129 二 5月 10 10:13:26 +0800 2005

Linux入侵案列分析

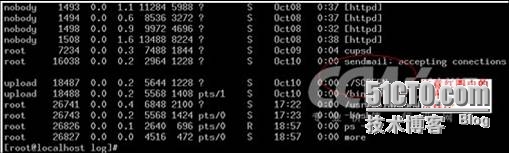

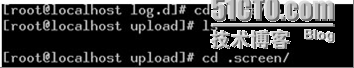

ps一下发现有几个异常的程序如下图一所示有一个sendmail程序还有一个异常的SCREEN程序。

用netstat –an看一下发现比较奇怪的端口1985还有一个/dev/gpmctl的数据流以前是没有过的

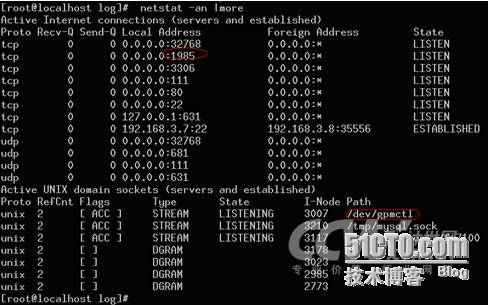

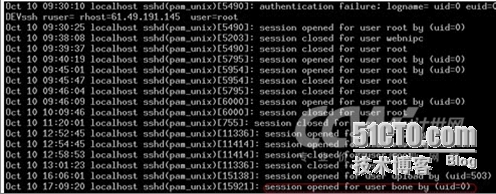

来到/var/log目录下看一下secure日志

从10月9号上午11:01:22开始一直到10月10号的凌晨03:37:33期间不断有用户对机器进行ssh的野蛮滥用而且从日志中可以看到进行弱口令账号测试的不是一台机器而是来自几台不同的机器

140.123.230.*(台 湾) 211.173.47.* (韩国) 164.164.149.* (印度) 210.118.26.* 韩国 217.199.173.* 英国 218.5.117.* 福建泉州 211.90.95.* 江苏联通

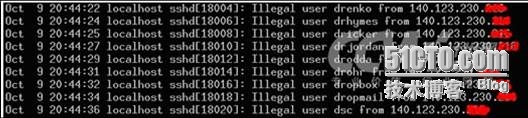

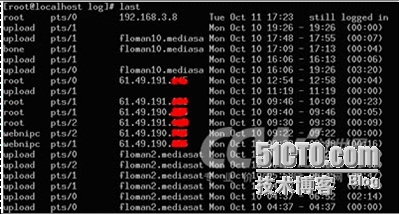

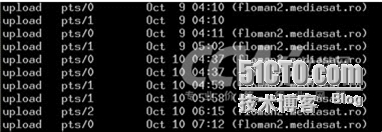

用last日志看一下过去的登陆记录如下图四显示可以看出从域名floman2.mediasat登陆用nslookup查询竟然找不到这个域名。

再看看wtmp日志用who wtmp看到如下图五的日志这里显示的域名是floman2.mediasat.ro用nslookup可以查到域名服务器是位于罗马尼亚dns服务器ip为193.231.170.*。

IT网,http://www.it.net.cn

IT网,http://www.it.net.cn

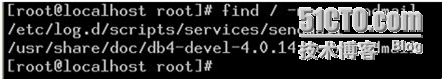

我 们来定位一下在图一中发现的sendmail程序的来源发现sendmail是位于/etc/log.d/scripts/service目录下应该就是 sendmail脚本就用来转发所谓的垃圾邮件。只需将这些脚本删除就可以解决发送垃圾邮件的问题。但是服务器中有其它异常的进程被别人hacking了 这个解决起来就困难多了。

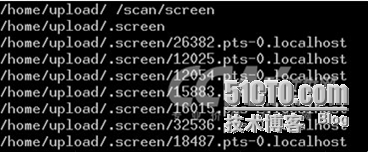

再来定位一下图一中异常的screen程序用命令 Locate screen来定位输出如下图所示看来有很多文件要查啊。从图中可以看出“.screen”以.开始的目录这应该是一个隐藏的目录。

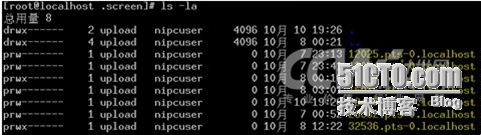

来到/home/upload目录用ls命令看不到果真是隐藏了。隐藏也没有关系可以直接进入.screen目录。

用ls la 发现有很多为0字节的文件如下图十二所示类型以p开头的这是管道文件管道是linux下的一个重要概念传统的文件是把一个程序的输出经过暂存文件转换成另一个程序的输入而管道的作用是把一个程序的输出接到另一个程序的输入而不经过任何中间文件。管道的特性也决定了我们不能够看到这里文件的内容。

Linux学习,http:// linux.it.net.cn

Linux学习,http:// linux.it.net.cn

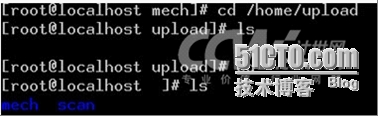

进入到/home/upload中的文件名为空的隐藏目录发现其中有2个子目录如下图十所示。

进入到scan目录里面的内容如下图十一所示其中go.sh和s是脚本 Linux学习,http:// linux.it.net.cn

目录scan里的程序实现对局域网内开放某个端口的机器扫描并保存扫描结果目录mech里是一个bot程序当运行里面的bash程序时会自动连接到IRC聊天室。

IT网,http://www.it.net.cn

IT网,http://www.it.net.cn

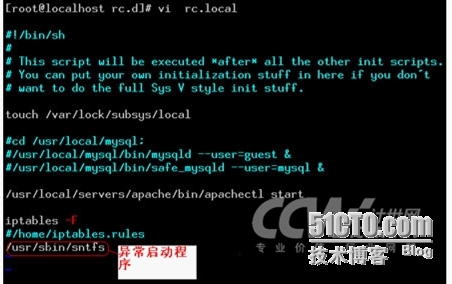

在启动文件中我们发现一个异常的程序

本来以为删除了启动脚本中的异常程序以及upload中的隐藏文件夹’‘和’.screen’和/etc/log.d这个目录就行了后来在检查日志messages的时候发现一个异常如下图。 IT网,http://www.it.net.cn

IT网,http://www.it.net.cn

IT网,http://www.it.net.cn

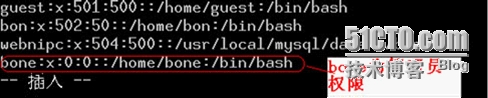

发现一个uid0的bone用户uid0不是管理员用户吗我们到/etc/passwd中发现果真是存在一个root用户bone,如图十五所示说明入侵者已经取得了系统的最高权限。将其删除。 IT网,http://www.it.net.cn

因为机器中存在sendmail的脚本故有邮件存在目录为/var/spool/mail经查看发现存在如下的几个文件都是为空。删除这个目录Rm –rf mail注意到/etc/passwd存在一个mail用户将这个删除。 Linux学习,http:// linux.it.net.cn

通过调查分析和日志取证找出异常程序和入侵帐户。从我们后面的分析日志中分析得出系统被入侵的原因是因为存在一个存在密码为passwd的弱口令帐号入侵者通过探测到这个弱口令帐户远程登陆到系统并且利用一些方法提高了权限最后得到了管理员root权限。

IT网,http://www.it.net.cn

其实在服务器部署完后安全工作我们也要做的非常到位,避免留过多的隐患给有坏心眼的人。之前我有发表过一遍安全部署方面的帖子,链接是:http://ks0101.blog.51cto.com/8639108/1365721有兴趣可以看看,会起到很大作用的。

centos 系统日志

常用日志存放目录:/var/log/,默认日志都放在这个位置

相关命令:last命令,显示最近登陆系统的用户

相关守护进程:SYSLOGD(system log daemon,你可以通过ps -aux | grep syslog查看到,该守护进程处于运行状态),配置文件位于/etc/syslog.conf

SYSLOGD相关概念:

Levels(等级) =从调试到紧急(0~7)

0 = log_debug调试 调试程序时使用

1 = log_info信息

2 = log_notice注意 没有错误,但是可能有设置不当,需要处理

3 = log_warning警告

4 = log_error错误

5 = log_critical严重

6 = log_alert警报 应该马上被改正的问题

7 = log_emergency紧急

Facilities(设备) = 设备/服务类型 内核/应用程序类型

Log_kernel 内核产生的信息

Log_user 用户产生的信息

Log_mail 电子邮件信息

Log_daemon 守护进程信息

Log_auth 认证系统信息 login,logout,su等

Log_lpr 系统打印机spooling信息

Log_local0 - Log_local7 本地使用保留

例1 facility = Cisco Firewall

levels = 0~7

例2 facility = sendmail

levels = 0~7

/etc/syslog.conf 结构--分为两列

facility.level destination(log目的地)

例1 kern.* /dev/console

例2 *.info;mail.none;cron.none;authpriv.none /var/log/messages

例3 mail.* /var/log/maillog

以上例1,例3中的*表示所有level都记录,例2表示除非了mail,cron,authpriv以外的所有log等级大于等于info都记录下来

SyslogD生成的log文件包含4个纵列

日期 时间 主机名 应用程序信息/设备信息

例如:Dec 25 22:49:40 mushroom sshd(pam_unix)[4298]: session opened for user root by root(uid=0)

你可以用编辑器打开/var/log/下的任意一个日志,都是这种结构

SyslogD的参数开关位于/etc/sysconfig/syslog文件内,以下是该文件内容

# Options to syslogd

# -m 0 disables 'MARK' messages.

# -r enables logging from remote machines

# -x disables DNS lookups on messages recieved with -r

# See syslogd(8) for more details

SYSLOGD_OPTIONS="-m 0"

# Options to klogd

# -2 prints all kernel oops messages twice; once for klogd to decode, and

# once for processing with 'ksymoops'

# -x disables all klogd processing of oops messages entirely

# See klogd(8) for more details

KLOGD_OPTIONS="-x"

注意:修改了系统日志的配置文件后,需要重起syslog服务才能生效

[color=#ff0000]/sbin/service syslog restart[/color]即可

------------------------------------------

redhat系统为了便于维护,提供了一个非常强大的GUI log查看工具 system-logviewer(早期版本的

redhat系统例如redhat 9是redhat-logviewer),通过此工具可以非常方便的查看、管理系统日志。

[url=http://mushroom.phpower.net/blog/attachment.php?id=81][img=400,288]http://mushroom.phpower.net/blog/attachments/date_200612/thumb_83ca97874b3a0c8d379ae62dac26646e.jpg[/img][/url]

system-logviewer工具的配置文件处于/etc/sysconfig/下的system-logviewer(早期版本的redhat系统

例如redhat

9是redhat-logviewer),用vi打开/etc/sysconfig/system-logviewer可以打开和修改相关配置信息。

以下是本人系统中该文件的内容:)

---------------------------------------------------------------------------------------------------

# Configuration File for Red Hat Log Viewer

# Copyright (c) 2001-2003 Red Hat, Inc. all rights reserved.

# Copyright (c) 2001-2003 Tammy Fox <[email=tfox@redhat.com][color=#0000ff]tfox@redhat.com[/color][/email]>

# Log file names

SYSLOG=/var/log/messages

SECURELOG=/var/log/secure

MAILLOG=/var/log/maillog

CRONLOG=/var/log/cron

NEWSLOG=/var/log/spooler

BOOTLOG=/var/log/boot.log

CIPELOG=/var/log/cipe.log

DMESGLOG=/var/log/dmesg

HTTPDACCESSLOG=/var/log/httpd/access_log

HTTPDERRORLOG=/var/log/httpd/error_log

MYSQLLOG=/var/log/mysqld.log

RPMLOG=/var/log/rpmpkgs

TUXLOG=/var/log/tux

UP2DATELOG=/var/log/up2date

FTPLOG=/var/log/vsftpd.log

XFREE86LOG=/var/log/XFree86.0.log

XORGLOG=/var/log/Xorg.0.log

# How often to refresh messages, in seconds

# If set below 30 seconds, it defaults to 30 seconds

REFRESHRATE=30

## Words to show alert icon for

## Comma-delimited list, not case-sensitive

ALERTWORDS=fail,denied,rejected,oops,segfault,segmentation

## Words to show warning icon for

## Comma-delimited list, not case-sensitive

WARNINGWORDS=warn

Centos系统各种日志存详解的更多相关文章

- CentOS系统Apache服务器优化详解

1.Apache优化 Apache能够在CentOS系统正常运行.但是,对于访问量稍大的站点,Apache的这些默认配置是无法满足需求的,我们仍需调整Apache的一些参数,使Apache能够在大访问 ...

- Java中日志组件详解

avalon-logkit Java中日志组件详解 lanhy 发布于 2020-9-1 11:35 224浏览 0收藏 作为开发人员,我相信您对日志记录工具并不陌生. Java还具有功能强大且功能强 ...

- 【转】centos关机与重启命令详解

连接:http://blog.csdn.net/jiangzhengdong/article/details/8036594 Linux centos关机与重启命令详解与实战 Linux centos ...

- CentOS 6.5的安装详解

CentOS 6.5的安装详解 主流: 目前的Linux操作系统主要应用于生产环境, 主流企业级Linux系统仍旧是RedHat或者CentOS 免费: RedHat 和CentOS差别不大,Cent ...

- 关于syslog日志功能详解 事件日志分析、EventLog Analyzer

关于syslog日志功能详解 事件日志分析.EventLog Analyzer 一.日志管理 保障网络安全 Windows系统日志分析 Syslog日志分析 应用程序日志分析 Windows终端服务器 ...

- MySQL日志功能详解

MySQL日志功能详解 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 一.查询日志 它是用来保存所有跟查询相关的日志,这种日志类型默认是关闭状态的,因为MySQL的用户有很多,如果 ...

- L012-linux系统文件属性知识深入详解小结

L012-linux系统文件属性知识深入详解小结 最近的学习重点不在这上面,所以更新的比较慢,再加上母亲住院,感情问题,一系列吧,愿快点度过这黑色的4月份,希望我能在5月份阳光起来,加油! 回归正题 ...

- centos关机与重启命令详解

Linux centos关机与重启命令详解与实战 Linux centos重启命令: 1.reboot 普通重启 2.shutdown -r now 立刻重启(root用户使用) 3.shutdo ...

- 项目log4j日志管理详解

项目log4j日志管理详解 log4j日志系统在项目中重要性在这里就不再累述,我们在平时使用时如果没有特定要求,只需在log4j.properties文件中顶入输出级别就行了.如果要自定义输出文件,对 ...

随机推荐

- OpenBlas编译方法(体验msys下使用MingW)

OpenBlas是一个优化的Blas库,基于GotoBlas21.13 BSD版,安装步骤如下: Windows下安装: 1. 在SourgeForge下载最新的OpenBlas库:http://so ...

- 基于Sql Server 2008的分布式数据库的实践(三)

原文 基于Sql Server 2008的分布式数据库的实践(三) 配置PHP 1.打开PHP配置文件,找到extension=php_mssql.dll,将前面的注释符号去掉 2.找到mssql.s ...

- java 访问 mysql 数据库的字符集设置

mysql是在linux下,java代码通过jdbc访问总是中文乱码.做过如下尝试: 1)修改 mysql的 my.cnf文件,设置 default-character-set等参数 2) 利用alt ...

- 一起学习CMake – 02

本节介绍如何用CMake来设置软件的版本号 在<一起学习CMake - 01>中我们看到了如何用CMakeLists.txt来构建一个最简单的工程,这一节里我们一起来看看如何用CMake对 ...

- hdu 2276 Kiki & Little Kiki 2

点击打开hdu 2276 思路: 矩阵快速幂 分析: 1 题目给定一个01字符串然后进行m次的变换,变换的规则是:如果当前位置i的左边是1(题目说了是个圆,下标为0的左边是n-1),那么i就要改变状态 ...

- 第一个Spark程序

1.Java下Spark开发环境搭建(from http://www.cnblogs.com/eczhou/p/5216918.html) 1.1.jdk安装 安装oracle下的jdk,我安装的是j ...

- BZOJ 4059: [Cerc2012]Non-boring sequences ( )

要快速在一段子序列中判断一个元素是否只出现一次 , 我们可以预处理出每个元素左边和右边最近的相同元素的位置 , 这样就可以 O( 1 ) 判断. 考虑一段序列 [ l , r ] , 假如我们找到了序 ...

- redis安装及数据类型简介(string、list、set、sorted_set、hash)

一:简介: redis国内最大的案例--->新浪微博 memcache:是key-value数据库 数据类型:只支持key value数据 过期策略:支持 持久化:不支持(可以通过三方程序) 主 ...

- C-最长回文子串(1)

最长回文子串,就是在字符串中找到最长的对称的子串. s是一个字符串. int max = 0; for(i = 0;i<m;i++) for(j = i;j<m;j++) if(s[i.. ...

- java--线程的睡眠sleep()

package MyTest; public class Demo1 extends Thread { public void run() { loop(); } public void loop() ...