HTTPS原理剖析

一。HTTP隐患

客户端向服务器发送HTTP请求,服务器收到请求后返回响应给客户端:

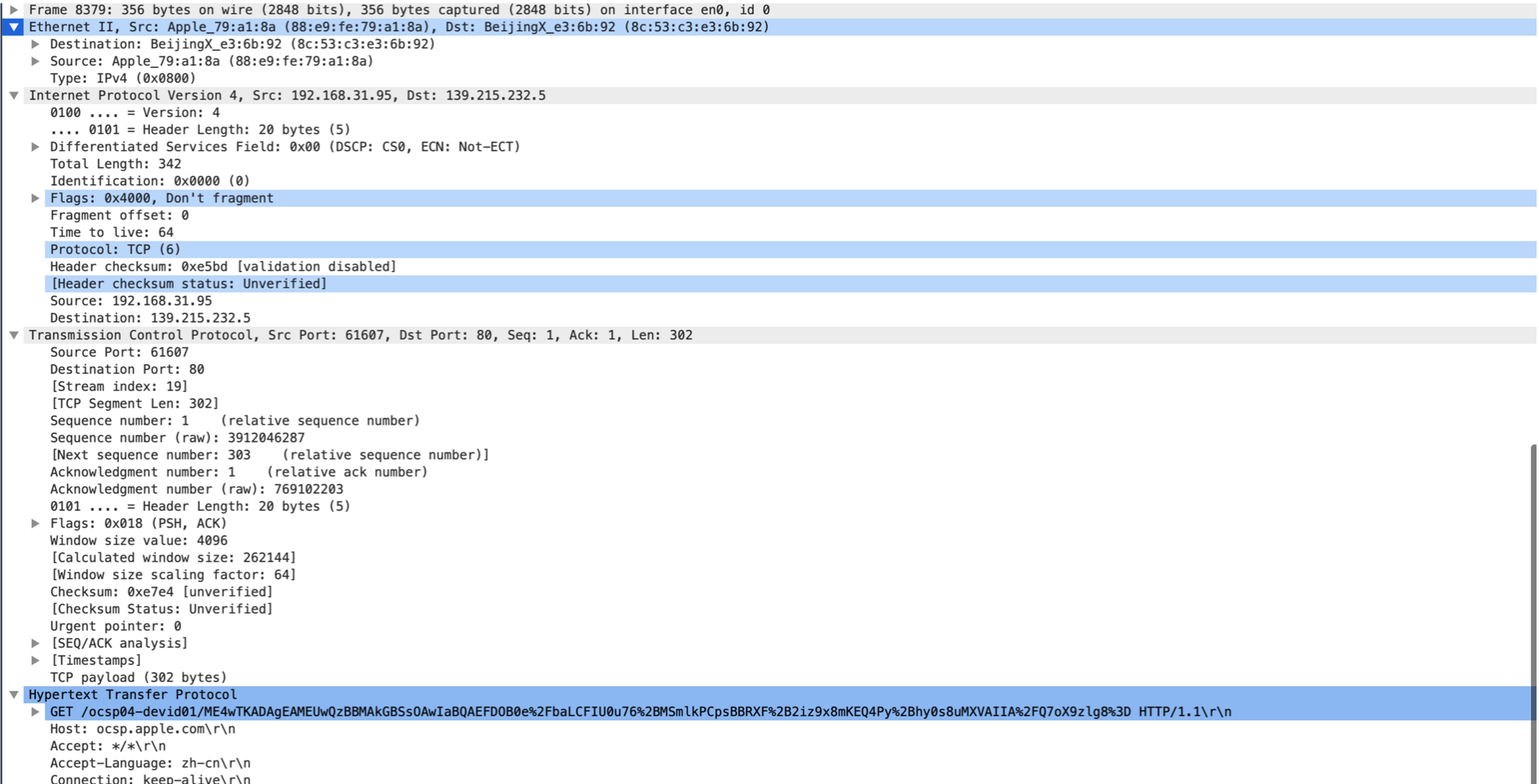

抓包如图:

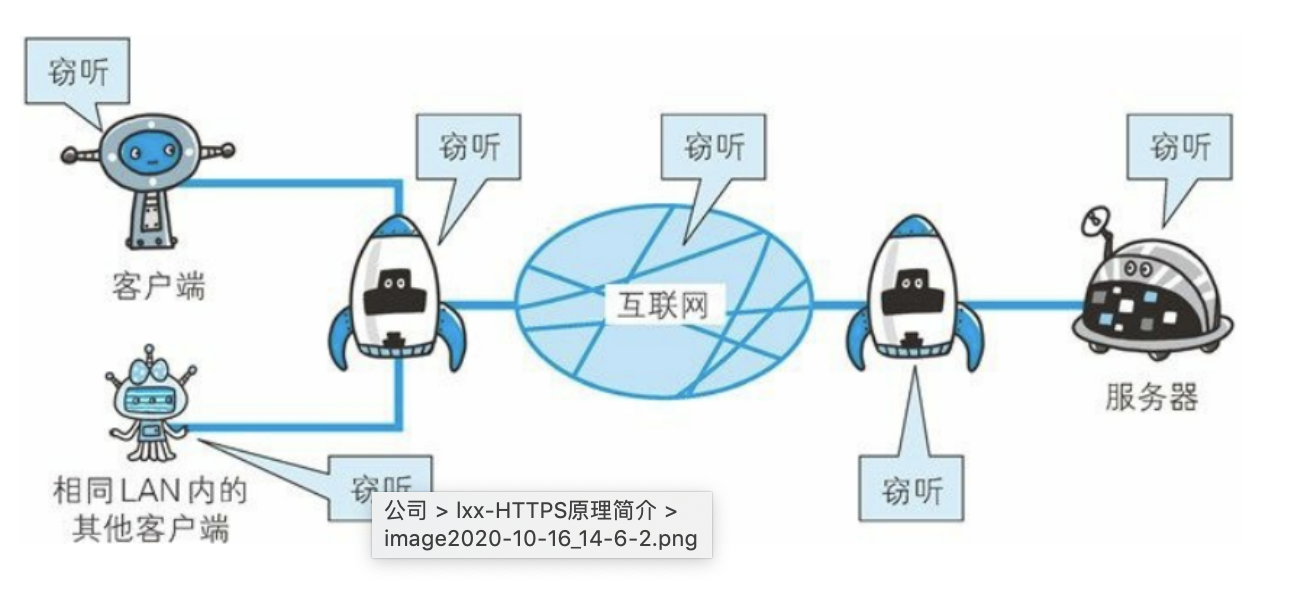

我们可以发现:HTTP报文明文传输(而TCP/IP是可能被窃听的网络);且客户端跟服务器之间没有任何身份的确认;

假如黑客截获客户端发给服务器的信息,并造假数据返回给客户端。客户端是无感知的。所以HTTP请求存在如下风险:

(1) 窃听风险:第三方可以获知通信内容。

(2) 篡改风险:第三方可以修改通信内容。

(3) 冒充风险:第三方可以冒充他人身份参与通信。

二。加密算法简介

在讲HTTPS前先了解下常见的加密算法~

- 对称加密算法(DES、3DES、AES)

生成一个密钥key,加密解密都是这个key。 非对称加密算法(RSA、DSA)

生成一个公钥P-key,一个私钥S-Key。公钥加密,私钥解密。也可以私钥加密,公钥解密。

哈希算法(md5,sha-1..)

固定的内容能通过哈希算法生成生成一段特定长度的唯一的Hash值。内容一旦变更,生成的hash值也会变更。

数字签名

签名就是在信息的后面再加上一段内容(信息经过hash后的值),可以证明信息没有被修改过。hash值一般都会加密后(也就是签名)再和信息一起发送,以保证这个hash值不被修改。

三。HTTP向HTTPS演化过程

防止窃听,通信内容加密

为了防止被窃听,研究人员开始尝试对通信内容本身加密,即HTTP报文加密后再发送请求,这样的话就需要客户端跟服务器同时具备加密解密功能。

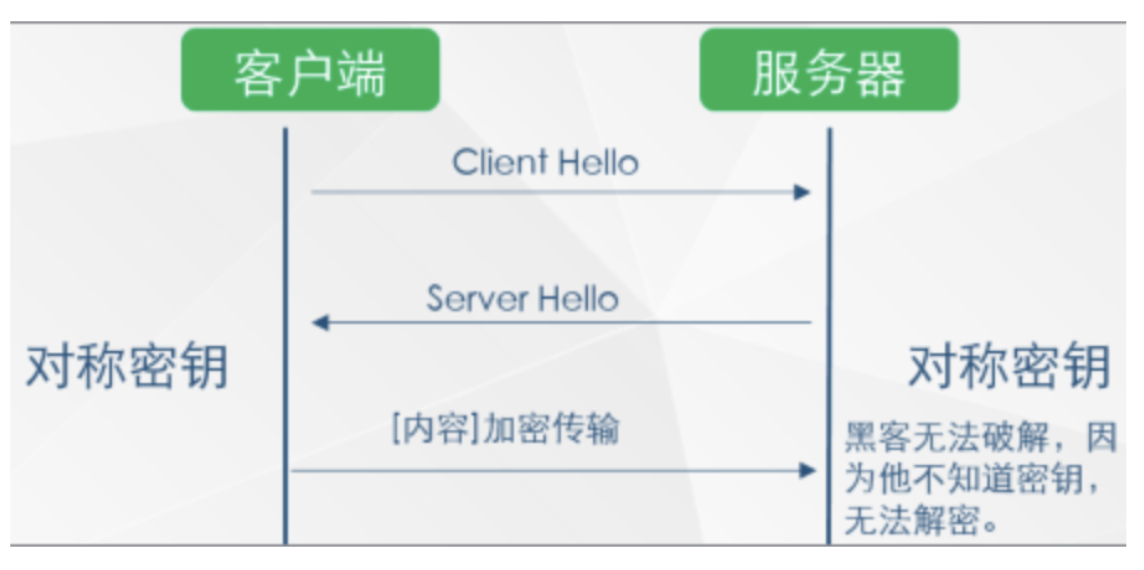

对称加密算法加密

密钥由一方产生,传给另一方。此后两端的传输就通过密钥加密传输。解决了数据的裸奔状况。但是密钥的传输是铭文传输,所以还是有问题。

优点:

使用key对传输数据加密。黑客不晓得这个key的话,就无法解密传输数据。

漏洞:

(1)密钥如何传输,传输过程很有可能被劫持。密钥一旦泄露。上述隐患照样发生。

(2)不同的客户端,服务器。双方都需要维护大量的密钥,维护成本太高

对称加密不合适后,想到了采用非对称加密算法加密。

首先服务器将公钥传送给浏览器。浏览器向服务器传数据就用公钥加密,服务器用私钥解密。服务器向客户端传输数据采用私钥加密,客户端用公钥解密。这就有问题了,公钥匙公开的,黑客窃取公钥后,也能对服务器向客户端传输的数据解密查看了。

优点:

(1)客户端持有公钥,服务器持有私钥。相对对称加密降低维护成本。

缺点:

(1)公钥是公开的,黑客可以拿到公钥。所以服务器传给客户端的私钥加密的数据(第4步)。黑客可以劫持并解密服务端传给客户端的数据。那采用非对称+对称呢?

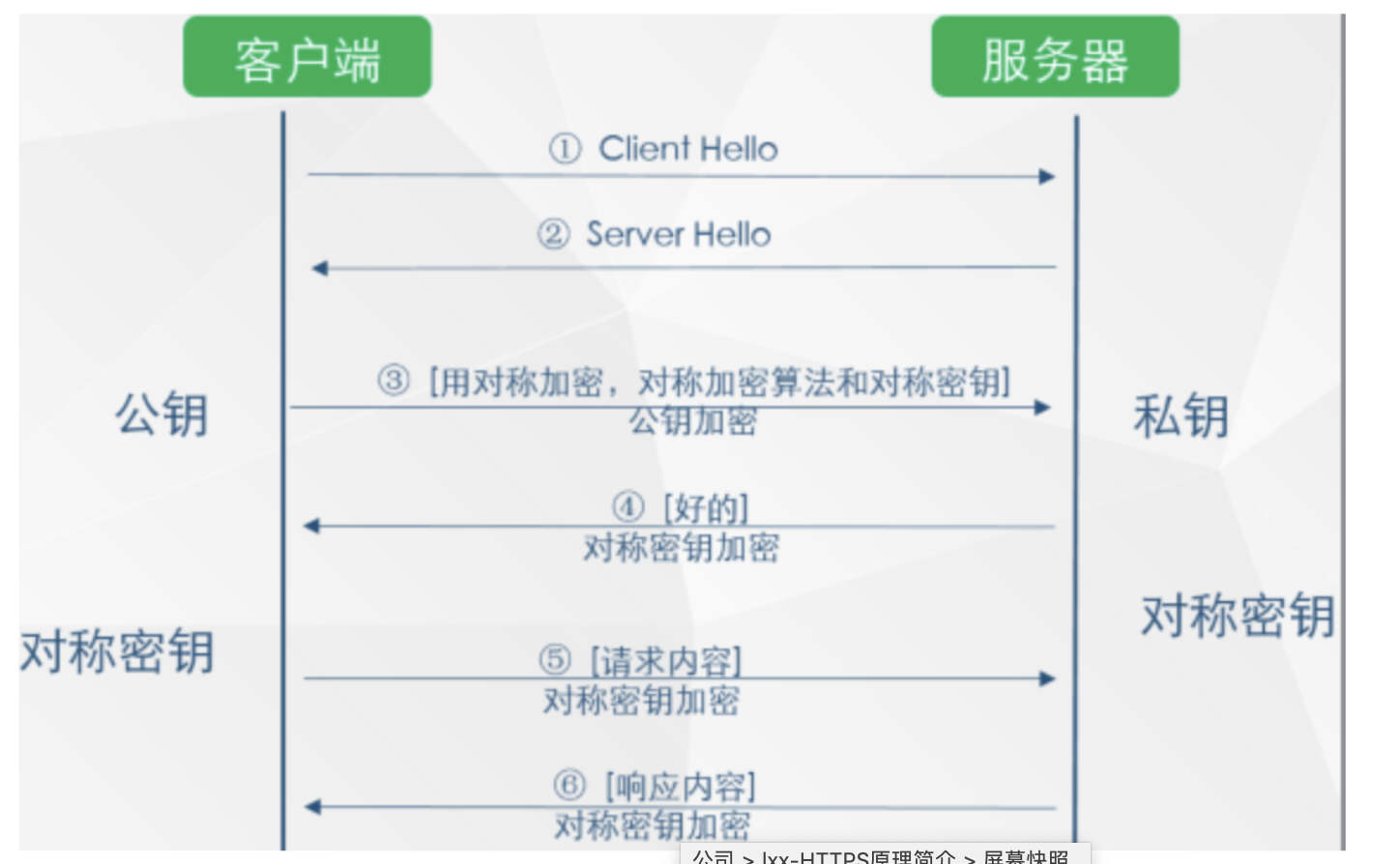

服务器有一对非对称密钥(公钥key1和私钥key1_1),公钥传送给客户端。

客户端有一对对成密钥key2,密钥通过公钥加密传给服务器。只能服务器通过私钥解密获取到这个对称密钥。

之后的数据传输都采用对称加密。

优点:

(1)节省了密钥的维护成本。

(2)保证了对称密钥不会被第三方拿到。保证了数据不会泄露。

防止篡改,数字签名解决

文件通过hash算法拿到hash值,称为摘要。再使用私钥对hash值加密,生成数字签名。服务器将数字签名跟文件放一起,发给客户端。

客户端收到后,先使用公钥解密签名,拿到摘要。证明了是服务器发的。如果再将文件通过hash加密得到的hash值跟摘要做对比,相等则说明文件没有被篡改。

防止冒充,公钥证书来解决

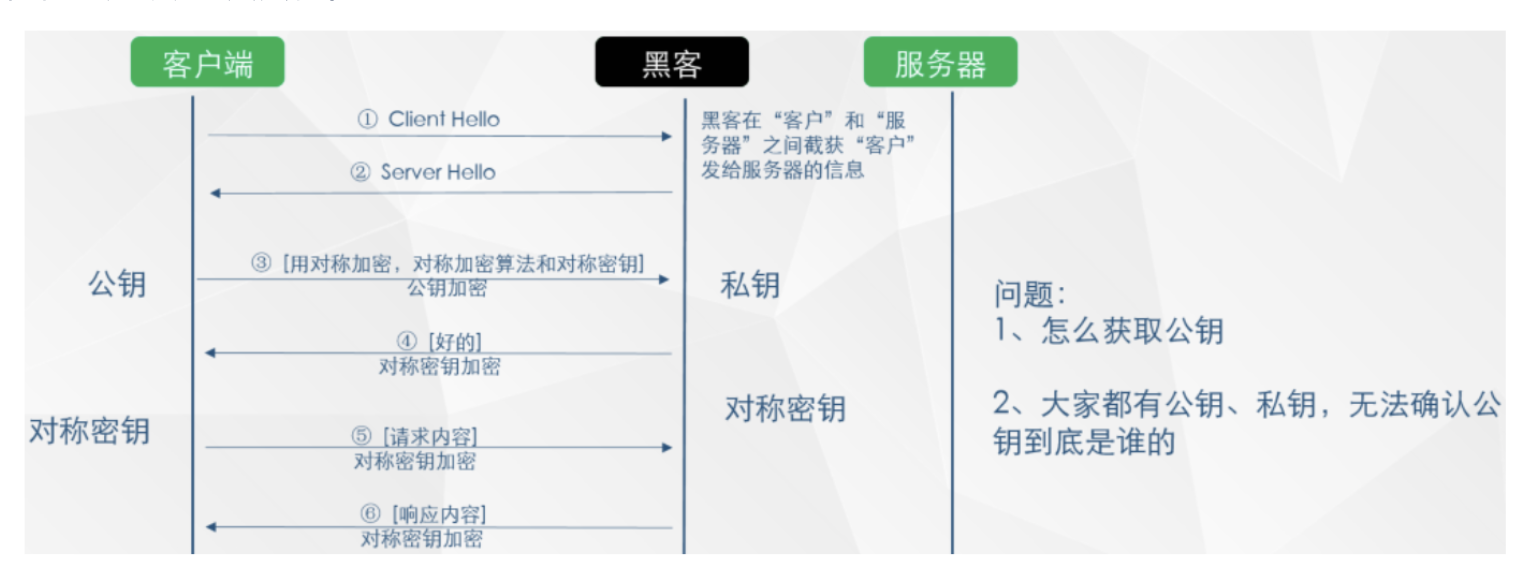

只对内容加密无法防止第三方攻击

加密算法虽然保证了数据传输过程加密。忽略了服务器向客户端传输公钥这步。服务器传输公钥是明文传输。如果黑客截取到公钥key1。他就可以用自己的非对称密钥key3,代替key1 传给客户端。客户端无感知,就会用key3去加密传输,黑客用自己的私钥key3_3解密。然后用key1加密伪造数据传给服务器。。。就是说黑客完全控制了整个传输过程。

总结:加密内容的基础上,被冒充的根本原因,是客户端无法判断他拿到的公钥是服务器的,还是第三方的。这就需要一个公钥证书来证明公钥的真实性。

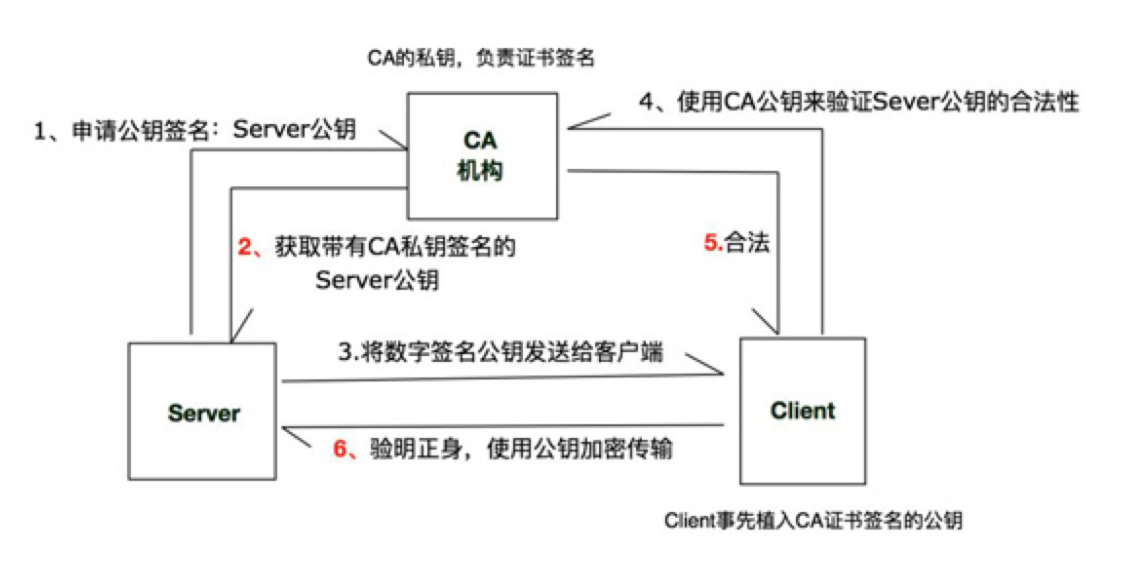

- 什么是公钥证书(数字证书/证书)

即证明公开秘钥的证书。

公钥证书是由值得信任的第三方数字证书认证机构(CA)和其他相关机关颁发,用以证明服务器和客户端是实际存在的。伪造证书从技术角度来说是异常困难的一件事。所以只要能够确定通信方(服务器和客户端)持有的证书,即可判断通信方的身份。客户端发送https的请求时会先从服务器下载证书,然后客户端会自动验证证书的真实性

2. 数字签名

这里CA机构的数字签名跟认证,就是上文说的防止篡改提到的数字签名解决解决思路。只不过上文保证的是文件没有被篡改。这里CA机构保证的是公钥的合法性跟公钥没被篡改。

3. 证书都有啥,可以点击浏览器网址栏前的锁,查看证书详情。

四。HTTPS的原理

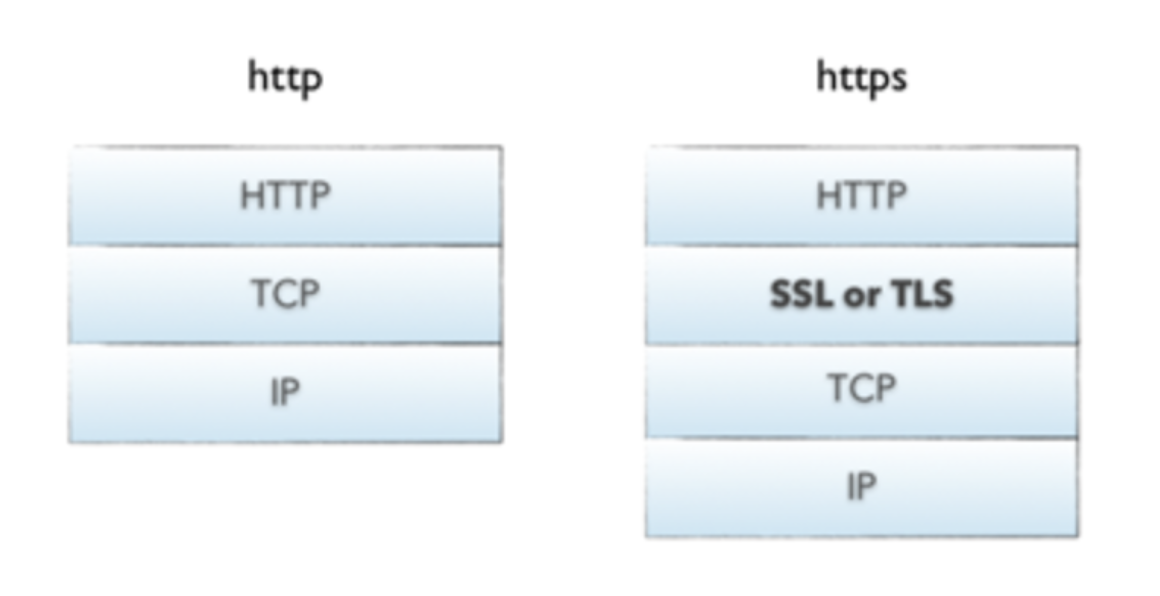

说了这么多,那到底什么是HTTPS呢?

HTTPS 其实就是HTTP+SSL(安全套接字层)/TLS(传输层安全),即 HTTP 下加入 SSL 层。互联网的通信安全,建立在SSL/TLS协议之上,而SSL/TLS协议的基本思路是采用公钥加密法,简单来说就是,客户端先向服务器端索要公钥,然后用公钥加密信息,服务器收到密文后,用自己的私钥解密。

HTTP+加密+认证+完整性保护=HTTPS

通信内容混合加密+使用数字证书=SSL

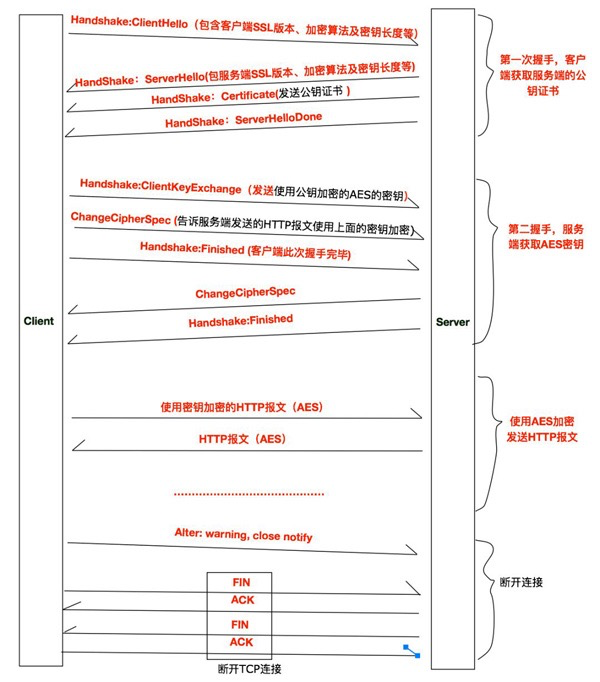

SSL/TLS协议

上述加密过程的完善+证书的结合,就形成了目前的SSL/TLS协议。

SSL协议大概的流程是:

SSL的优势(HTTPS的优势):

(1) 所有信息都是加密传播,第三方无法窃听。

(2) 具有校验机制,一旦被篡改,通信双方会立刻发现。

(3) 配备身份证书,防止身份被冒充。

五。总结之HTTP跟HTTPS的区别

HTTP是无状态的;HTTPS协议是由SSL/TLS+HTTP协议构建的可进行加密传输、身份认证的网络协议,比http协议安全。

HTTPS需要一定费用,证书很少免费。

- http和https使用的是完全不同的连接方式,用的端口也不一样,前者是80,后者是443。

- https请求没有HTTP请求快。因为SSL通信慢且会大量消耗cpu和内存资源导致处理速度慢。

HTTPS原理剖析的更多相关文章

- 爬虫前篇 /https协议原理剖析

爬虫前篇 /https协议原理剖析 目录 爬虫前篇 /https协议原理剖析 1. http协议是不安全的 2. 使用对称秘钥进行数据加密 3. 动态对称秘钥和非对称秘钥 4. CA证书的应用 5. ...

- ASP.NET Core 运行原理剖析2:Startup 和 Middleware(中间件)

ASP.NET Core 运行原理剖析2:Startup 和 Middleware(中间件) Startup Class 1.Startup Constructor(构造函数) 2.Configure ...

- ASP.NET Core 运行原理剖析1:初始化WebApp模版并运行

ASP.NET Core 运行原理剖析1:初始化WebApp模版并运行 核心框架 ASP.NET Core APP 创建与运行 总结 之前两篇文章简析.NET Core 以及与 .NET Framew ...

- 【Xamarin挖墙脚系列:Xamarin.IOS机制原理剖析】

原文:[Xamarin挖墙脚系列:Xamarin.IOS机制原理剖析] [注意:]团队里总是有人反映卸载Xamarin,清理不完全.之前写过如何完全卸载清理剩余的文件.今天写了Windows下的批命令 ...

- 【Xamarin 跨平台机制原理剖析】

原文:[Xamarin 跨平台机制原理剖析] [看了请推荐,推荐满100后,将发补丁地址] Xamarin项目从喊口号到现在,好几个年头了,在内地没有火起来,原因无非有三,1.授权费贵 2.贵 3.原 ...

- 【Xamain 跨平台机制原理剖析】

原文:[Xamain 跨平台机制原理剖析] [看了请推荐,推荐满100后,将发补丁地址] Xamarin项目从喊口号到现在,好几个年头了,在内地没有火起来,原因无非有三,1.授权费贵 2.贵 3.原生 ...

- 写给 Android 应用工程师的 Binder 原理剖析

写给 Android 应用工程师的 Binder 原理剖析 一. 前言 这篇文章我酝酿了很久,参考了很多资料,读了很多源码,却依旧不敢下笔.生怕自己理解上还有偏差,对大家造成误解,贻笑大方.又怕自己理 ...

- NameNode和SecondaryNameNode工作原理剖析

NameNode和SecondaryNameNode工作原理剖析 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 一.NameNode中的元数据是存储在那里的? 1>.首先,我 ...

- NameNode与DataNode的工作原理剖析

NameNode与DataNode的工作原理剖析 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 一.HDFS写数据流程 >.客户端通过Distributed FileSyst ...

随机推荐

- Zookeeper学习大块分类

Zookeeper是一个典型的发布/订阅模式的分布式数据管理与协调框架,开发人员可以使用它来进行分布式数据的发布与订阅.另一方面,通过对Zookeeper 丰富的数据节点类型进行交叉使用,配合Watc ...

- C. k-Amazing Numbers 解析(思維)

Codeforce 1417 C. k-Amazing Numbers 解析(思維) 今天我們來看看CF1417C 題目連結 題目 略,請直接看原題. 前言 我實作好慢... @copyright p ...

- Windows2008R2+ IIS7.5+php+mysql 搭建教程

Windows2008R2+ IIS7.5+php+mysql 搭建教程 1. IIS7.5安装安装角色时候因为 Fastcgi 的需要, aspnet 和 asp 都要选装. 我为了方便,所有的除 ...

- 关于eslint的使用与配置,以及prettier的使用

eslint官网:https://eslint.bootcss.com/docs/user-guide/getting-started eslint配置:http://eslint.cn/docs/r ...

- SQL Server 列存储索引 第二篇:设计

列存储索引可以是聚集的,也可以是非聚集的,用户可以在表上创建聚集的列存储索引(Clustered Columnstore Index)或非聚集的列存储索引(Nonclustered Columnsto ...

- Apache POI 合并单元格--简单解释版带Demo

合并单元格所使用的方法: sheet.addMergedRegion( CellRangeAddress cellRangeAddress ); CellRangeAddress 对象的构造 ...

- python机器学习TensorFlow框架

TensorFlow框架 关注公众号"轻松学编程"了解更多. 一.简介 TensorFlow是谷歌基于DistBelief进行研发的第二代人工智能学习系统,其命名来源于本身的运 ...

- logback日志打印sql

今天整合springboot2 + mybatis + logback 遇到了在日志中sql打印不出来的坑,在网上找了好久,都不是我遇到的问题,这里吐槽一下下现在的博客质量,好多都是抄袭的,也没有标注 ...

- 动态规划——用二进制表示集合的状态压缩DP

动态规划当中有非常常见的一个分支--状态压缩动态规划,很多人对于状态压缩畏惧如虎,但其实并没有那么难,希望这文章能带你们学到这个经典的应用. 二进制表示状态 在讲解多重背包问题的时候,我们曾经讲过二进 ...

- 教你如何 分析 Android ANR 问题

ANR介绍 ANR 的全称是 Application No Responding,即应用程序无响应,具体是一些特定的 Message (Key Dispatch.Broadcast.Service) ...