XOR 加密

XOR 是一个神奇的运算符, 观察它的真值表, 很容易得到以下结论:

假设现有 a , b 变量, 则

a ^ 0 == a

a ^ 0xff == ~a (取反加1等于作为补码的a的真值的相反数的补码, 比如0xff 取反加1 为 -1 的相反数 1 的补码 0x1, 0x0 取反加1 等于 0 的相反数 0 的补码, XOR 和相反数挂钩了!)

a ^ a == 0

XOR 满足交换律和结合律

a ^ b == b ^ a

a ^ b ^ a == b ^ (a ^ a) == b ^ 0 == b

这样一来, 可以使用一个中间变量 b , 使得 a ^ b 的值可以复原为 a , 这不正符合动态加密的需求吗?

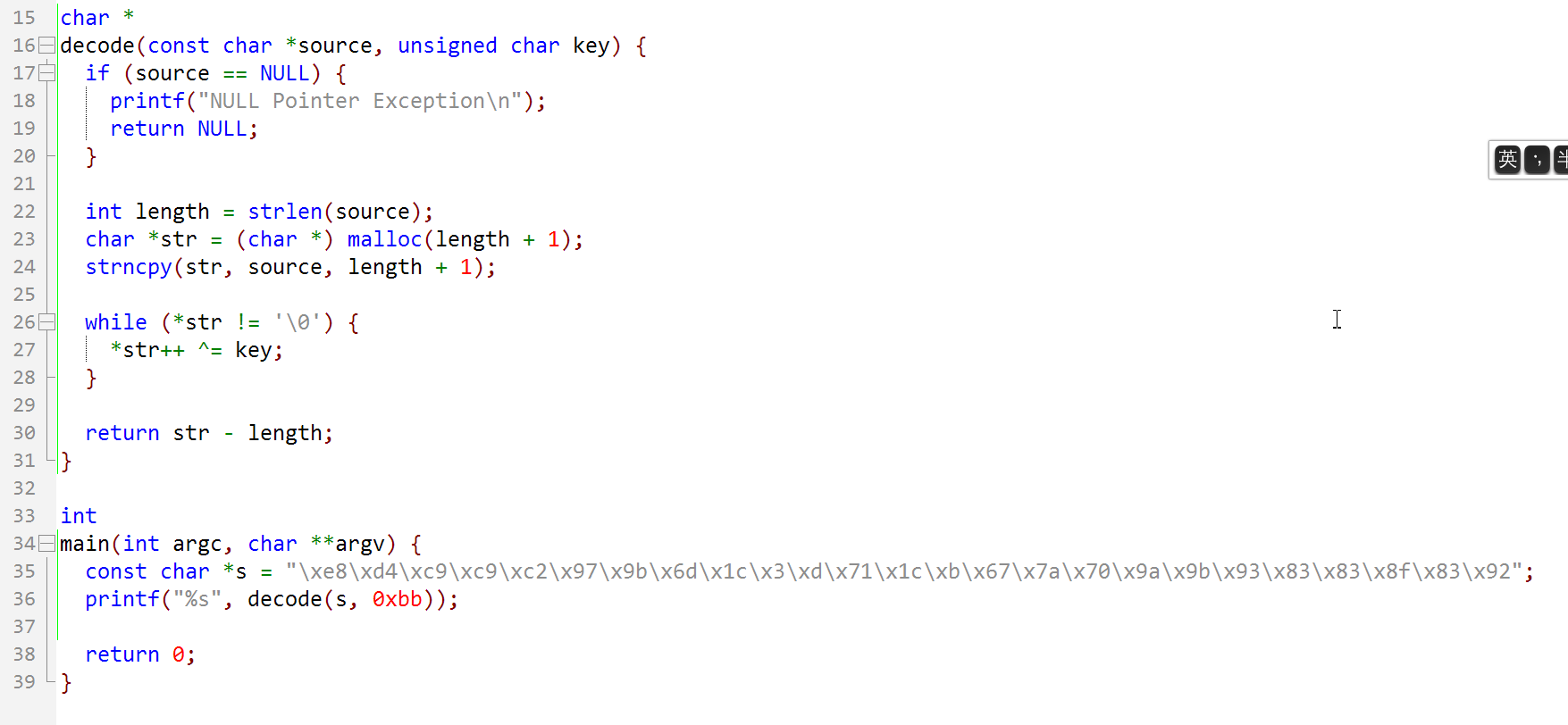

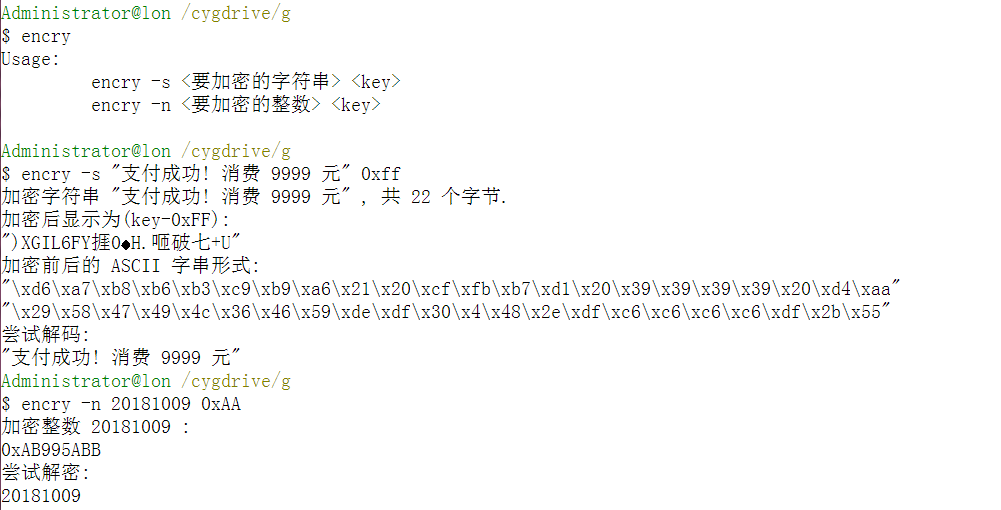

说这些很无聊, 观察以下程序:

请问输出是什么? 抱歉, 我选择死亡!

问尼玛啊, 直接 Run 后观察不就好了?

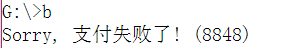

如果你的程序有这种类似的提示, 那么很抱歉, 你将带给黑客极其重要的线索, 他只需简单地一调试, 关键代码就被定位到啦!

比如使用x64dbg定位字符串

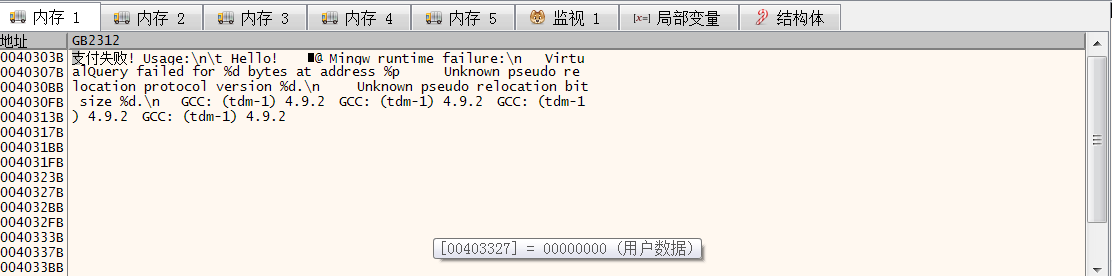

剩下的先不说了, 我们写一个加密的程序吧?

这样一来, 可以在代码中使用混淆的数据了, 注意把解密函数和密钥隐藏起来哦.

/**

*加密神器

*对 long 和字符串进行 XOR 加密

*/ #include <stdio.h>

#include <stdlib.h>

#include <locale.h>

#include <tchar.h>

#include <string.h> unsigned int key; // 打印Usage

void printUsage(); // initializing

void init(); // encry

int encry(void *source, unsigned char key, unsigned short length); // get the hex type string

char *catX(const char *source, unsigned short length); // decode

char *decode(const char *source, unsigned char key);

void *ndecode(const void *source, unsigned char key, unsigned short length); ///////////////////////////////////////////////////////////////////////

///////////////////////////////////////////////////////////////////////

int

main(int argc, const char **argv) {

init();

if (argc != 4) {

$Return:

printUsage();

return 0;

} if (sscanf(argv[3], "%x", &key) != 1) {

wprintf(L"key是一个 8 bit 十六进制数, 请检查!\n");

return 1;

} if (strcmp(argv[1], "-s") == 0) {

// eg: encry -s "支付失败!" 33

// 用户选择的是字符串加密

int length = strlen(argv[2]); wprintf(L"加密字符串 \"%S\" , 共 %d 个字节.\n", argv[2], length); char *str = (char *) malloc(length + 1);

if (str == NULL)

return 2;

if (strncpy(str, argv[2], length+1) == NULL){

return 1;

} if (encry(str, key, length) != 0)

return 1; wprintf(L"加密后显示为(key-0x%X):\n"

L"\"%S\"", key, (const char *)str);

puts(""); wprintf(L"加密前后的 ASCII 字串形式:\n"

"\"%S\"\n"

"\"%S\"\n", catX(argv[2], length), catX(str, length)); char *deco = decode(str, key);

wprintf(L"尝试解码:\n"

"\"%S\"", deco); free(str);

free(deco); } else if (strcmp(argv[1], "-n") == 0) {

// 用户选择的是 long 加密

long n = 0;

if (sscanf(argv[2], "%ld", &n) != 1) {

wprintf(L"请检查输入!\n");

return 1;

} wprintf(L"加密整数 %ld :\n", n);

encry(&n, key, sizeof(n));

printf("0x%lX\n", n);

wprintf(L"尝试解密:\n%ld\n", *(long *)ndecode(&n, key, sizeof(n))); } else {

goto $Return;

} return 0;

} void

init() {

// 本地化相关

setlocale(LC_CTYPE, "");

} void

printUsage() {

printf("%S", L"Usage:\n"

"\t encry -s <要加密的字符串> <key>\n"

"\t encry -n <要加密的整数> <key>\n");

} int

encry(void *source, unsigned char key, unsigned short length) {

if (source == NULL) {

printf("NULL Pointer Exception\n");

return -1;

}

int i = 0;

for (; i < length; i ++ ) {

((unsigned char *) source)[i] ^= key;

} return 0;

} char *

catX(const char *source, unsigned short length) {

if (source == NULL) {

return NULL;

}

int n = 4 * length, i = 0;

char *str = (char *) malloc(n + 1);

*str = '\0'; for (; i < length; i ++ ) {

unsigned char byte = source[i];

char tmp[5] = { 0 };

tmp[0] = '\\';

tmp[1] = 'x';

sprintf(&tmp[2], "%x", byte);

strcat(str, tmp);

} return str;

} char *

decode(const char *source, unsigned char key) {

if (source == NULL) {

printf("NULL Pointer Exception\n");

return NULL;

} int length = strlen(source);

char *str = (char *) malloc(length + 1);

strncpy(str, source, length + 1); while (*str != '\0') {

*str++ ^= key;

} return str - length;

} void *

ndecode(const void *source, unsigned char key, unsigned short length) {

if (source == NULL)

return NULL;

void *data = malloc(length); memcpy(data, source, length); int i = 0; for (; i < length; i ++ ) {

((char *) data)[i] ^= key;

} return data;

}

///////////////////////////////////////////////////////////////////////

///////////////////////////////////////////////////////////////////////

XOR 加密的更多相关文章

- XOR 加密简介

本文介绍一种简单高效.非常安全的加密方法:XOR 加密. 一. XOR 运算 逻辑运算之中,除了 AND 和 OR,还有一种 XOR 运算,中文称为"异或运算". 它的定义是:两个 ...

- 使用Z3破解简单的XOR加密

使用Z3破解简单的XOR加密 翻译:无名侠 原文地址: https://yurichev.com/blog/XOR_Z3/ 如果我们有一段用简单XOR加密过的文本,怎么寻找密钥呢?密钥的长度可能很长, ...

- xor加密的python实现

#md5加密 import hashlib hash_md5 = hashlib.md5() x=input("Please input your text:") print( & ...

- c语言实现xor加密

异或运算:^ 定义:它的定义是:两个值相同时,返回false,否则返回true.也就是说,XOR可以用来判断两个值是否不同. 特点:如果对一个值连续做两次 XOR,会返回这个值本身. ^ // 第一次 ...

- XOR加密作业

思路 -1.对需要加密的内容进行MD5加密 -2.随机生产32位的十六进制密钥 -3.对密钥和MD5加密内容进行异或运算. 主要问题: -1.如何实现MD5加密 -2.如何随机生成32位16进制密钥 ...

- XOR+base64加密

1.xor运算 1^0=1 0^0=0 1^1=0 23^32=55 55^32=23 23对32进行异或两次运算结果为23 2.XOR加密 设key=[]byte{1,2,3,4,5,6},src= ...

- 详解XOR(异或)运算加密

逻辑运算之中,除了 AND 和 OR,还有一种 XOR 运算,中文称为"异或运算".它的定义是:两个值相同时,返回false,否则返回true.也就是说,XOR可以用来判断两个值是 ...

- php源码安全加密之PHP混淆算法.

php源码安全加密的前世今生,本想发在教程区中.不知道怎么发,就写在这里面吧.PHP加密,解密是一直的话题,本人菜鸟,今天就简单向大家介绍一下并说说其中原理.提供一些加密的混淆算法.一\PHP的加密总 ...

- Flash 加密和破解

关于Flash(swf),我们需要明确一点: ***Flash字节码的意义都是公开的 所以如果cracker真的有足够的耐心他最终还是可以破解掉你的Flash.我们能做的只是尽量提高Flash被破解的 ...

随机推荐

- linux中监控CPU、内存和磁盘状态的shell脚本。(centos7)

这篇博客中所写的脚本,在实际工作中并没有什么卵用,工作中并不会用到这种脚本去监控.不过自己写一遍,可以让初学者对CPU.内存.磁盘等一些基础知识和基础命令更加了解. 1.利用vmstat工具监控CPU ...

- [HAOI2010]最长公共子序列(LCS+dp计数)

字符序列的子序列是指从给定字符序列中随意地(不一定连续)去掉若干个字符(可能一个也不去掉)后所形成的字符序列.令给定的字符序列X=“x0,x1,…,xm-1”,序列Y=“y0,y1,…,yk-1”是X ...

- Can DBC文件翻译

1 引言 DBC文件描述单个CAN网络的通信.这个信息足以监测和分析网络并模拟不是物理可用的节点(剩余的总线模拟). DBC文件也可以用来开发电子控制单元的通信软件,该控制单元应该是CAN网络的一部分 ...

- 每个Java程序员需要了解的8个Java开发工具

每个Java程序员需要了解的8个Java开发工具 Java是计算机应用程序编程语言,被广泛用于创建Web应用.服务器处理.用户端的API开发乃至数据库等多个领域.下面列出了8个有助于你开发Java应用 ...

- 【CF131D】Subway

题目大意:给定一棵 N 个节点的基环树,求各个点到环的最小距离. 题解:除了找环的必须参数之外,对每个点维护一个 fa 即可. 代码如下 #include <bits/stdc++.h> ...

- 使用python制作验证码

方法一 简单型:使用random模块制作一个随机字母与数字的验证码 import random def make_code(n): res='' for i in range(n): num=str( ...

- 第十六节,卷积神经网络之AlexNet网络实现(六)

上一节内容已经详细介绍了AlexNet的网络结构.这节主要通过Tensorflow来实现AlexNet. 这里做测试我们使用的是CIFAR-10数据集介绍数据集,关于该数据集的具体信息可以通过以下链接 ...

- CSUST 1011 神秘群岛 (Dijkstra+LCA)

神秘群岛 Description 小J继续着周游世界的旅程,这次他来到了一个神奇的群岛.这片群岛有n个岛屿,同时这些岛屿被标上了1-n的编号. 每个岛屿上面都有神奇的传送门,传送门可以把小J从当前 ...

- python对象的多重继承

一个从多个父类继承过来的子类,可以访问所有父类的功能.并不推荐使用. 多重继承最简单有用的形式是mixin.假设在之前Contact类增加一个功能,允许给self.email发送一封邮件. class ...

- 用go实现一个redis-cli

转载文章:https://my.oschina.net/liangwt/blog/2231557?origin= 代码样例:https://github.com/liangwt/redis-cli