计算机的网络参考模型与5G协议

计算机的网络参考模型与5G协议

1 分层思想

2 OSI参考模型

4 数据的封装与解封

5 层间通讯过程

6 空口协议

1、喝可乐的人不一定知道其生产的过程 所以使用网络的人不一定知道数据是如何去传输的。因此我们将复杂的流程分解成相对单一的过程,从而让过程更加详细 从而更容易发现问题并去解决。这就是分层的思想。

2、1984年ISO:国际标准化组织颁布了开发系统互联(ISO)参考模型,分为七层:1)应用层 网络服务与终端用户的一个接口。 2)表示层 数据的表示 安全与压缩。 3)会话层 建立管理中止会话 。4)传输层 定义传输数据的协议端口号 以及流控和差错校验。 5)网络层 进行逻辑地址寻址 实现不同网络之间的路径选择。 6)数据链路层 进行硬件地址寻址 差错校验等功能。 7)物理层 建立维护断开物理链接。

3、TCP/IP 协议族 的组成:应用层(HTTP,FTP,TFTP,SMTP,SNMP,DNS)、传输层(TCP,UDP)、网络层(ICMP,IGMP,IP,RARP,ARP)、数据链路层与物理层(由底层网络定义的协议)。

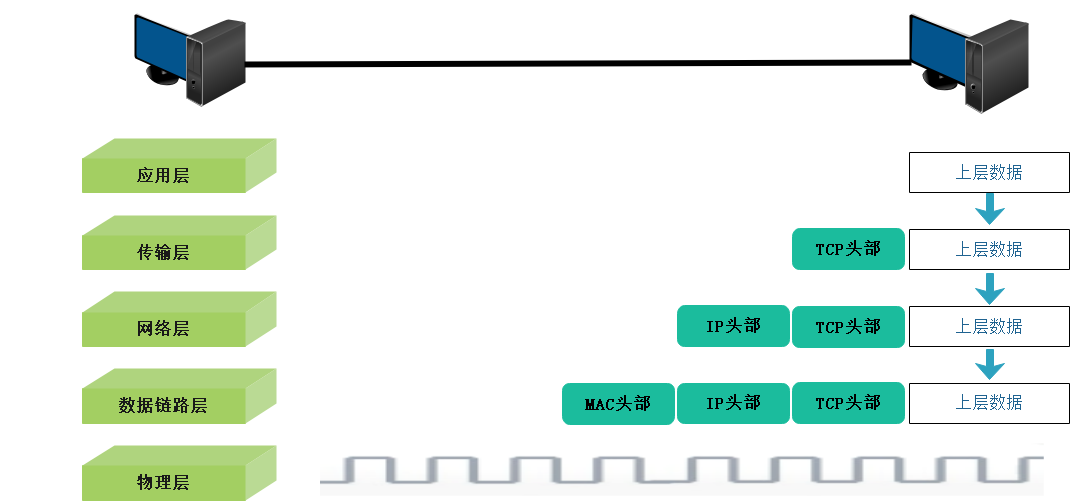

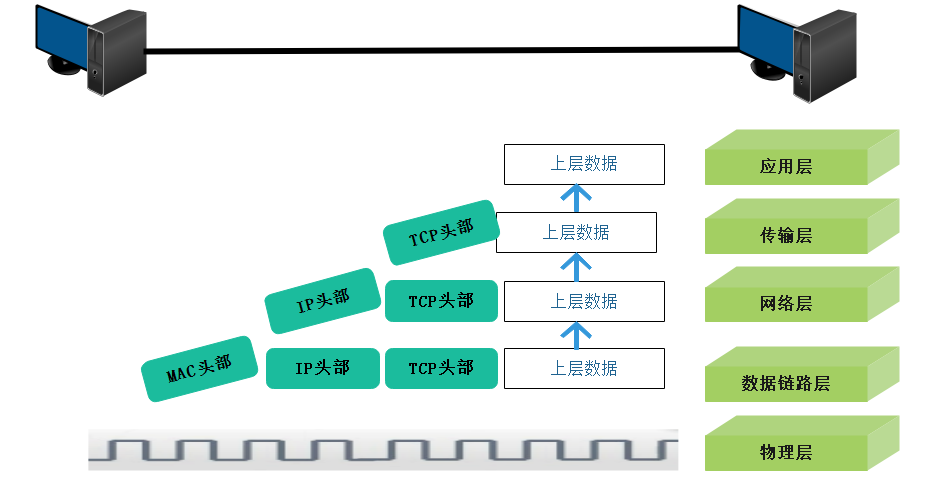

4、数据的封装与解封如图:

装封

解封

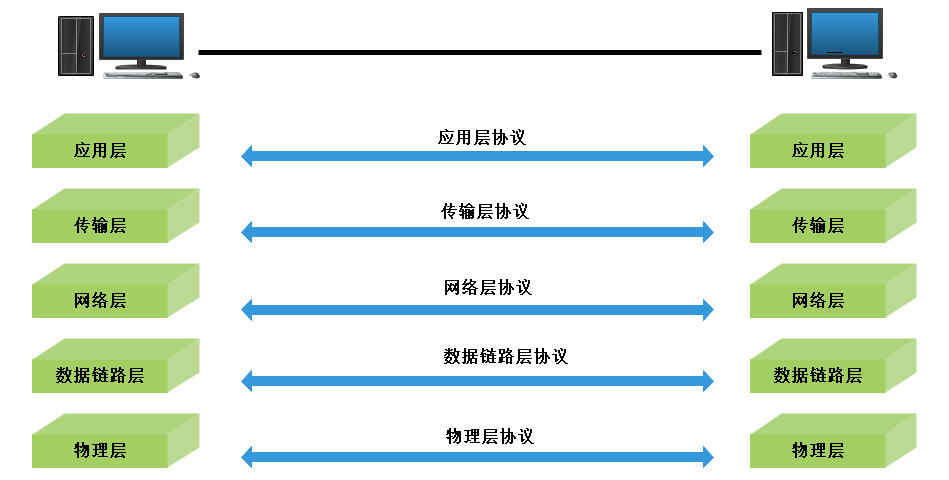

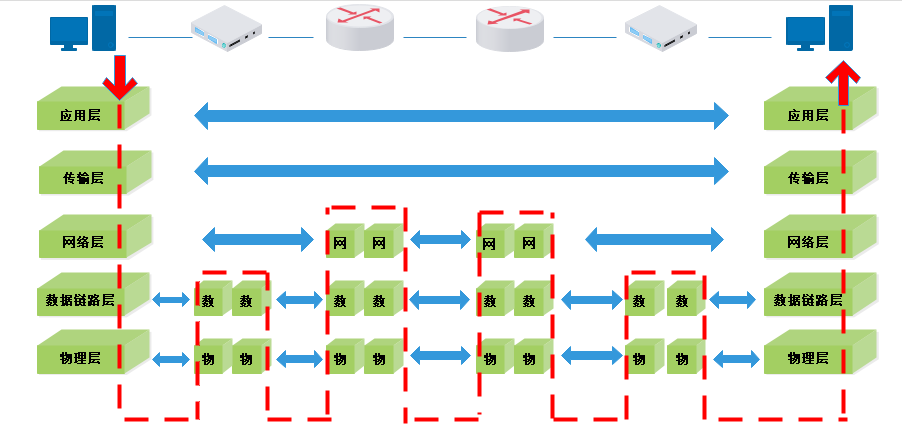

5、层间通讯过程如下图:

6、空中接口俗称空口,分为三层 :应用层,数据链层,物理层。5G新型无线空口俗称NR。

计算机的网络参考模型与5G协议的更多相关文章

- 计算机网络参考模型与5G协议

计算机网络参考模型与5G协议 目录 一.分层思想 1.1·2:分层思想概念 1.2.优点 二.OSI七层参考模型 三.TCP/IP协议族 3.1.TCP/IP协议族的组成 3.2.OSI模型与TCP/ ...

- 计算机网络的参考模型与5G协议

一.分层思想 二.OSI七层参考模型 三.FPC/IP五层模型 四.数据的封装过程与PDU(协议数据单元) 五.数据的解封装过程 六.各层间通信与设备与层的对应关系 七.总结 一.分层思想 将复杂的 ...

- 计算机网络模型与5G协议

计算机网络模型与5G协议 目录 计算机网络模型与5G协议 一.分层思想 1.什么是分层思想 2.分层思想的优势 二.osi七层参考模型 1.国际标准化组织(ios) 2.七层模型及对应功能和硬件 3. ...

- TCP/IP协议原理与应用笔记01:OSI网络参考模型

1.OSI参考模型 第7层应用层:直接对应用程序提供服务,应用程序可以变化,但要包括电子消息传输 第6层表示层:格式化数据,以便为应用程序提供通用接口.这可以包括加密服务 第5层会话层:在两个 ...

- 5G时代-计算机和网络的又一个春天

预言 5G时代的到来计算机和网络即将再次变成热门,计算机和网络的前途将不可限量,就经济学思想来说一定是最具有经济价值的技术,计算机和网络将蓬勃发展,迅速膨胀,经济价值变得极高.将成为科技和智能生活的最 ...

- ISO/OSI七层网络参考模型、TCP/IP四层网络模型和教学五层网络模型

一.说明 直接的原因是昨晚<计算机网络(自顶向下方法)>到货了,以为能讲得有些不一样,但看完整本也就是老调地讲过来讲应用层.传输层.网络层.网络接口层.感觉比之谢希仁的<计算机网络& ...

- OSI网络参考模型学习

文章目录 一.计算机与网络的发展 1.1 批处理系统 1.2 分时系统 1.3 计算机之间的通信 1.4 基于分组交换技术的计算机网络 1.5 互联网时代的计算机网络 1.6 计算机网络中协议的规定 ...

- 网络基础tcp/ip协议五

传输层的作用: ip层提供点到点的链接. 传输层提供端到端的链接. 传输层的协议: TCP: 传输控制协议可靠的,面向链接的协议,传输效率低. UDP: 用户数据报协议,不可靠,无连接的服务,传输效率 ...

- 入木三分学网络第一篇--VRRP协议详解第一篇(转)

因为keepalived使用了VRRP协议,所有有必要熟悉一下. 虚拟路由冗余协议(Virtual Router Redundancy Protocol,简称VRRP)是解决局域网中配置静态网关时,静 ...

随机推荐

- Java基础(八)——IO流5_其他流

一.其他 1.System.in.System.out(标准输入.输出流) System.in:标准的输入流,默认从键盘输入. System.out:标准的输出流,默认从控制台输出. 改变标准输入输出 ...

- Shell自动上传下载文件到SFTP服务器

1.说明 本文提供一个Shell脚本, 可以自动连接到SFTP服务器, 然后上传或者下载指定的文件, 进而可以使用Linux的corntab命令, 定时执行脚本上传下载文件, 实现文件的同步或者备份功 ...

- Kafka集群安装Version2.10

Kafka集群安装,基于版本2.10, 使用kafka_2.10-0.10.1.0.tgz安装包. 1.安装规划 Storm集群模式,安装到下面三台机器 IP Hostname 10.43.159.2 ...

- Go语言系列之自定义实现日志库

日志库logo gitee地址传送门:https://gitee.com/zhangyafeii/logo 日志库需求分析 1. 支持往不同的地方输出日志 2. 日志分级别 Debug Trace I ...

- vue使用npm安装sass

npm install --save-dev sass-loader style-loader css-loader npm install --save-dev extract-text-webpa ...

- SpringBoot整合Elasticsearch+ik分词器+kibana

话不多说直接开整 首先是版本对应,SpringBoot和ES之间的版本必须要按照官方给的对照表进行安装,最新版本对照表如下: (官网链接:https://docs.spring.io/spring-d ...

- RabbitMQ 中的分布式,普通 cluster 模式的构建

RabbitMQ 如何做分布式 前言 集群配置方案 cluster 普通模式 镜像模式 federation shovel 节点类型 RAM node Disk node 集群的搭建 1.局域网配置 ...

- 【Android】安卓四大组件之Activity(二)

[Android]安卓四大组件之Activity(二) 前言 在这篇文章之前,我已经写过了一篇有关Activity的内容,是关于activity之间的页面跳转和数据传递,而这篇文章着重强调的是Acti ...

- vs python2.7 bug

微软vs里面小细节的bug真他妈的多

- 【摘抄】疑问chatterbot

ChatterBot使用哪种机器学习? -------------------------------------------------- - 简而言之,ChatterBot使用了许多不同的机器学 ...