JWT原理实现代码

JWT学习文章:

上一篇学习了JWT的基本理论,这一篇将根据原理进行代码实现。

要想实现jwt的加密解密,要先生成一个SecurityKey,大家可以在网上工具生成一个随机的密钥。我是在这里生成的。

下面篇幅大量都是代码,因为注释写得很清楚,因此就不再有过多文字说明。

代码实现

新建常量类:Const

public class Const

{

public const string SecurityKey= "MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDSfLGu+kcFDcJUCV46J+SbgR0lNc2NqgCGzojQTWW9xqjuzPF3mpisvTggYZSGfBzN+88YLZYbBLrDTUMJ4nTieElbP6SHkBFu8F+7fFBi7w3UPsaAXDr2E2srQYU5ZlKAcFBoNajNWj3sfSVRoYRPdqDTj4WdJlUPSNGz0wgRrQIDAQAB";

public const string Domain = "http://localhost:5000";

}

新建控制器:AuthController

[ApiController]

[Route("[controller]")]

public class AuthController : ControllerBase

{

[HttpGet]

public IActionResult Get(string userName, string pwd)

{

//此处只简单的验证用户名和密码的不为空,实际中使用时不要这样

if (!string.IsNullOrEmpty(userName) && !string.IsNullOrEmpty(pwd))

{

//Header

var header = "{\"alg\": \"HS256\",\"typ\": \"JWT\"}";

var headerBase = Base64UrlTextEncoder.Encode(Encoding.UTF8.GetBytes(header)); //Payload

var payloadDic = new Dictionary<string, object>();

payloadDic["iss"]= Const.Domain;

//添加jwt可用时间

var now = DateTime.UtcNow;

payloadDic["nbf"] = now.ToUniversalTime();//可用时间起始

payloadDic["exp"] = now.AddMinutes(30).ToUniversalTime();//可用时间结束

var payload = JsonConvert.SerializeObject(payloadDic);

var payloadBase = Base64UrlTextEncoder.Encode(Encoding.UTF8.GetBytes(payload)); //Signature

//声明hs256对象

var hs256 = new HMACSHA256(Encoding.UTF8.GetBytes(Const.SecurityKey));

//生成signature

var signature = hs256.ComputeHash(Encoding.UTF8.GetBytes(headerBase + "." + payloadBase));

var signatureBase = Base64UrlTextEncoder.Encode(signature);

return Ok(new

{

token = headerBase + "." + payloadBase + "." + signatureBase

}) ;

}

else

{

return BadRequest(new { message = "username or password is incorrect." });

}

}

}

为了过滤哪些接口需要验证,此处新建一个特性:AuthAttribute

public class AuthAttribute : Attribute

{

public AuthAttribute()

{

}

}

修改原有的Home控制器:

[ApiController]

[Route("[controller]")]

public class HomeController : ControllerBase

{

[HttpGet]

[Route("api/value1")]

public ActionResult<IEnumerable<string>> Get()

{

return new string[] { "value1", "value1" };

} [HttpGet]

[Route("api/value2")]

[Auth]

public ActionResult<IEnumerable<string>> Get2()

{

return new string[] { "value2", "value2" };

}

}

Value2接口标记了Auth特性,在下面验证时有Auth特性标记的接口才会被要求token。

新建静态类:AuthExtension,并且增加一个IApplicationBuilder的扩展方法:

public static class AuthExtension

{

public static void AddAuthorize(this IApplicationBuilder applicationBuilder)

{

applicationBuilder.Use(async (currentContext, nextContext) =>

{

//获取是否具有自定义的auth特性

var authAttribute = currentContext.GetEndpoint()?.Metadata.GetMetadata<AuthAttribute>();

if (authAttribute != null)

{

if (currentContext.Request.Headers.ContainsKey("Authorization"))

{

var authorize = currentContext.Request.Headers["Authorization"].ToString();

if (authorize.Contains("Bearer"))

{

var info = authorize.Replace("Bearer ", string.Empty);

var jwtStr = info.Split('.').ToArray();

//声明hs256对象

var hs256 = new HMACSHA256(Encoding.UTF8.GetBytes(Const.SecurityKey));

//生成signature

var signature = Base64UrlTextEncoder.Encode(hs256.ComputeHash(Encoding.UTF8.GetBytes(jwtStr[0] + "." + jwtStr[1])));

//验证加密后是否相等

if (jwtStr[2] == signature)

{

//验证是否在有效时间内

var now = DateTime.UtcNow.ToUniversalTime();

var payload = JsonConvert.DeserializeObject<Dictionary<string, object>>(Encoding.UTF8.GetString(Base64UrlTextEncoder.Decode(jwtStr[1])));

if (now >= Convert.ToDateTime(payload["nbf"]) && now <= Convert.ToDateTime(payload["exp"]))

{

//await currentContext.Response.WriteAsync("验证通过").ConfigureAwait(true);

await nextContext?.Invoke();

return;

}

currentContext.Response.StatusCode = (int)HttpStatusCode.Unauthorized;

await currentContext.Response.WriteAsync("Authorization time has passed, please log in again!").ConfigureAwait(true);

}

}

}

currentContext.Response.StatusCode = (int)HttpStatusCode.Unauthorized;

await currentContext.Response.WriteAsync("Verification failed, no permission to access!").ConfigureAwait(true);

}

await nextContext?.Invoke();

});

}

}

在启动类Startup的请求管道中(Configure)添加上面的扩展方法:

//添加身份验证

app.AddAuthorize();

注意一定要把这句话添加在UseRouting()之后,因为在扩展方法中获取Auth特性只有在注册了Routing规则后才能获取到值。

测试

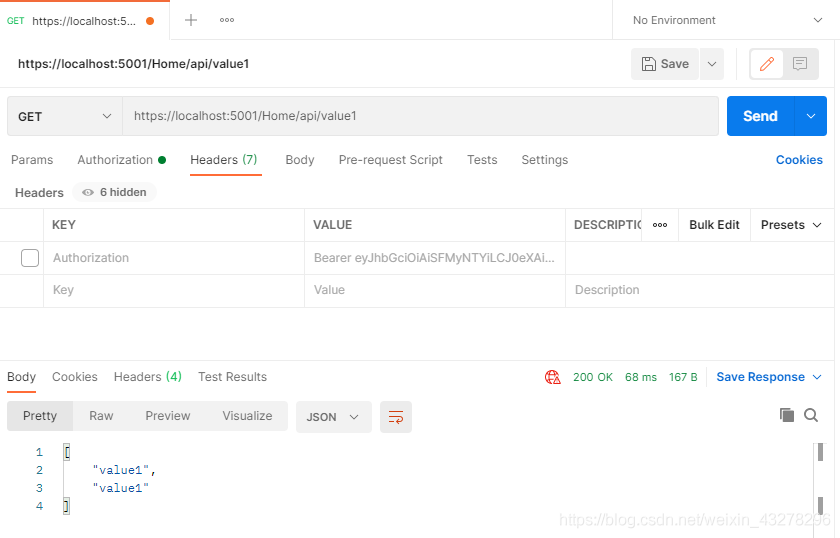

访问无需权限的Value1接口:

访问成功!!!

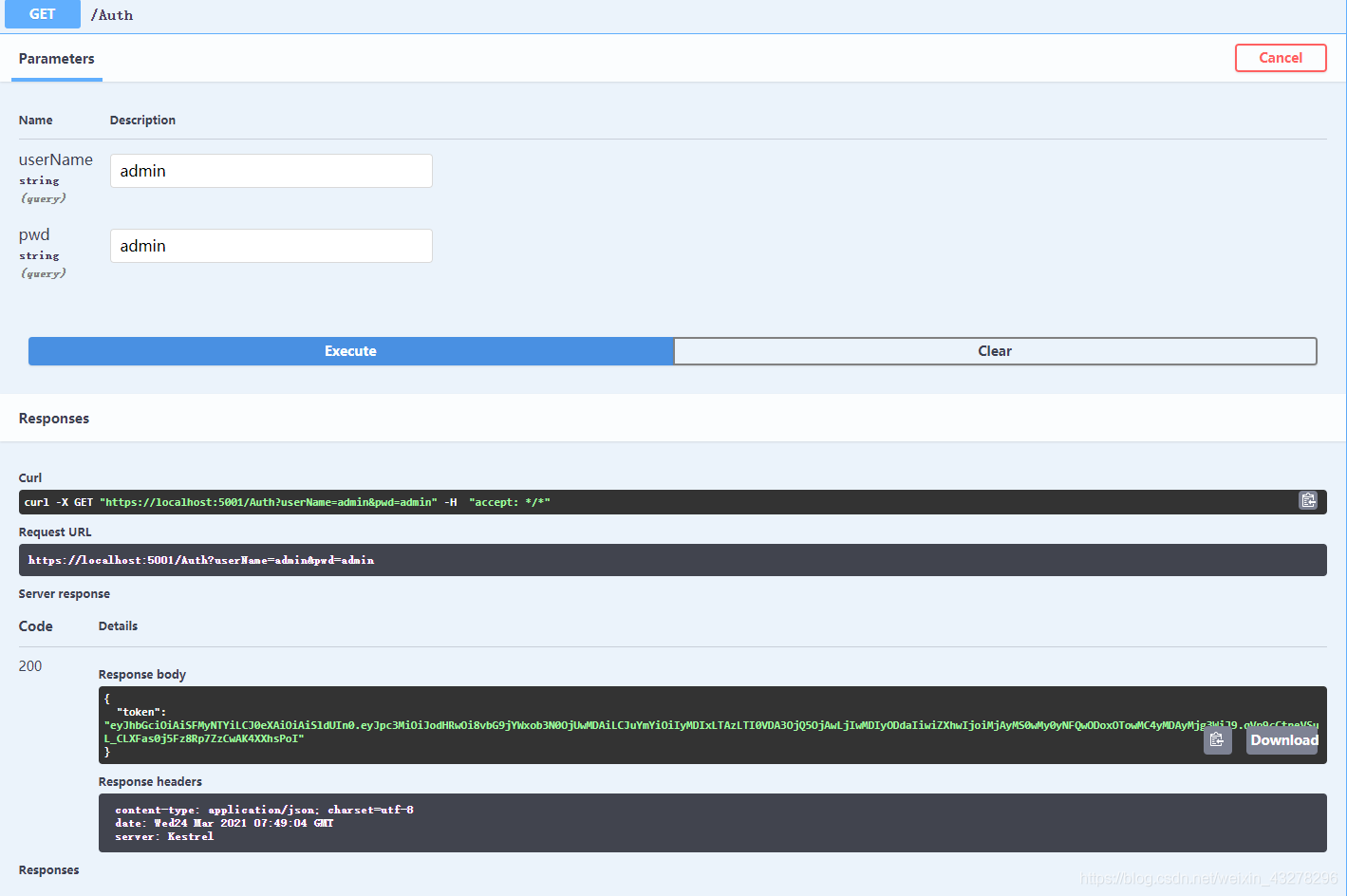

获取token:

我启用了swagger,如果没有启用在postman中请求https://localhost:5001/Auth?userName=admin&pwd=admin也是一样的。

代码中用户名和密码我只是简单的验证了下是否为空,所以这里填写什么都能通过。

获取token成功说明获取token的代码没有问题,逻辑有没有问题还不能确定,所以要经过后面接口的确认看是否成功。

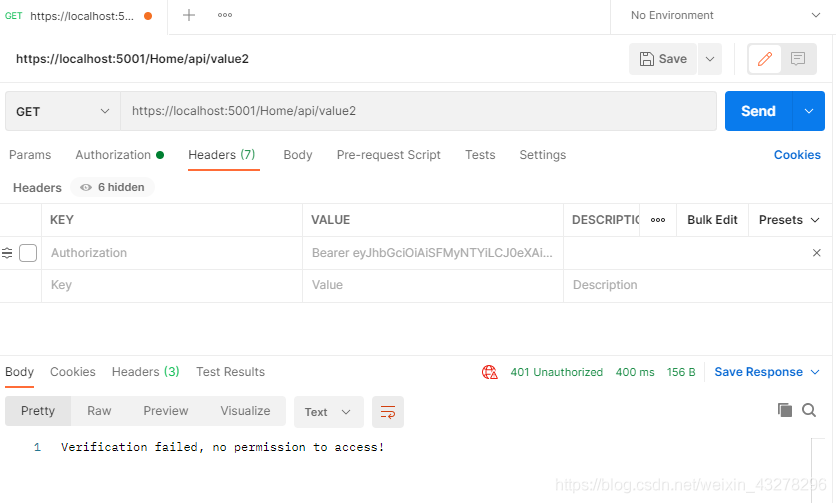

访问要求权限验证的Value2接口:

不带token:

访问失败!!!

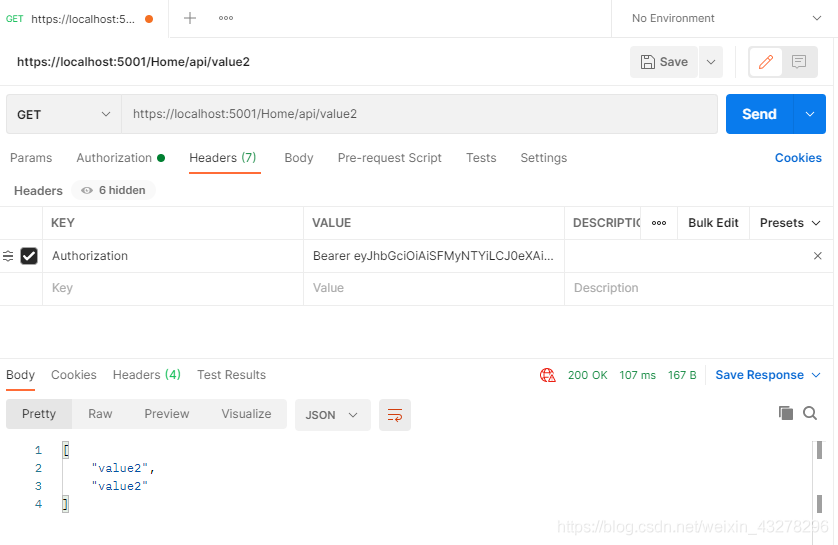

带上token:

成功!!!

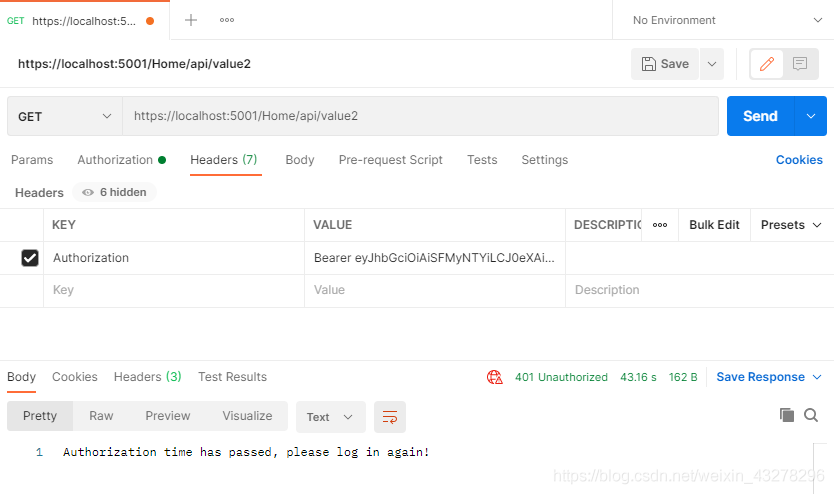

静待三十分钟(代码中设置token过期时间为三十分钟),调用Value2接口:

失败了!!!错误提示是token过期。

如果觉得不保险,还可以逐步调试看一下是否所有逻辑都正确执行,这里就不再进行赘述了。

至此证明我们依照jwt原理写的权限验证成功!!!

JWT原理实现代码的更多相关文章

- JWT原理和使用

jwt JSON Web Tokens,是一种开发的行业标准RFC 7519,用于安全的表示双方之间的声明.目前,jwt广泛的用在系统的用户认证方面,特别是前后端分离项目. 1.jwt认证流程 在项目 ...

- JWT原理

1.COOKIE使用和优缺点 https://www.cnblogs.com/xiaonq/p/11094480.html 1.1 cookie原理: 用户名+密码 cookie是保存在用户浏览器 ...

- JWT原理及常见攻击方式

JWT的全称是Json Web Token.它遵循JSON格式,将用户信息加密到token里,服务器不保存任何用户信息,只保存密钥信息,通过使用特定加密算法验证token,通过token验证用户身份. ...

- flume原理及代码实现

转载标明出处:http://www.cnblogs.com/adealjason/p/6240122.html 最近想玩一下流计算,先看了flume的实现原理及源码 源码可以去apache 官网下载 ...

- Java Base64加密、解密原理Java代码

Java Base64加密.解密原理Java代码 转自:http://blog.csdn.net/songylwq/article/details/7578905 Base64是什么: Base64是 ...

- Base64加密解密原理以及代码实现(VC++)

Base64加密解密原理以及代码实现 转自:http://blog.csdn.net/jacky_dai/article/details/4698461 1. Base64使用A--Z,a--z,0- ...

- AC-BM算法原理与代码实现(模式匹配)

AC-BM算法原理与代码实现(模式匹配) AC-BM算法将待匹配的字符串集合转换为一个类似于Aho-Corasick算法的树状有限状态自动机,但构建时不是基于字符串的后缀而是前缀.匹配 时,采取自后向 ...

- Java基础知识强化之集合框架笔记47:Set集合之TreeSet保证元素唯一性和比较器排序的原理及代码实现(比较器排序:Comparator)

1. 比较器排序(定制排序) 前面我们说到的TreeSet的自然排序是根据集合元素的大小,TreeSet将它们以升序排列. 但是如果需要实现定制排序,比如实现降序排序,则要通过比较器排序(定制排序)实 ...

- PHP网站安装程序的原理及代码

原文:PHP网站安装程序的原理及代码 原理: 其实PHP程序的安装原理无非就是将数据库结构和内容导入到相应的数据库中,从这个过程中重新配置连接数据库的参数和文件,为了保证不被别人恶意使用安装文件,当安 ...

随机推荐

- Jenkins 基础篇 - Server 配置

我们使用 Jenkins 部署服务之前要先配置我们的目标服务器,配置目标服务器也很简单,就是将服务器的 IP.账号密码或者账号密钥配置在 Jenkins中.在演示服务器配置之前我们要先知道 Linux ...

- iUploader 2.0 七牛云上传工具

iUploader 软件介绍: iUploader主要功能将文件上传至七牛云,返回 Markdown 格式的链接到剪贴板 功能介绍: 图片本地压缩 图片右键上传 图片截取上传 图片复制上传 图片拖拽上 ...

- k8s创建资源的两种方式及DaemonSet应用(5)

一.创建方式分类 Kubernetes 支持两种方式创建资源: (1)用 kubectl 命令直接创建,比如: kubectl run httpd-app --image=reg.yunwei.com ...

- 大数据 什么是 ETL

ETL 概念 ETL 这个术语来源于数据仓库,ETL 指的是将业务系统的数据经过抽取.清洗转换之后加载到数据仓库的过程.ETL 的目的是将企业中的分散.零乱.标准不统一的数据整合到一起,为企业的决策提 ...

- python基础之pip、.pyc、三元运算、进制、一切皆对象、可变与不可变类型

一.pip(下载工具==yum) 1.重点(必须掌握的) 列出已安装的包 pip list 安装要安装的包 pip install xxx 安装特定版本 pip install django==1.1 ...

- STM32——EEPROM使用——(转载)

一.I2C接口读写EEPROM(AT24C02) --主模式,分别用作主发送器和主接收器.通过查询事件的方式来确保正常通信. 1.I 2C接口初始化 与其他对GPIO 复用的外设一样,它先调用了用户函 ...

- Day029 JDK8中新日期和时间API (四)

JDK8中新日期和时间API 其他的一些API ZoneId:该类中包含了所有的时区信息,一个时区的ID,如 Europe/Paris ZonedDateTime:一个在ISO-8601日历系统时区的 ...

- Python函数装饰器高级用法

在了解了Python函数装饰器基础知识和闭包之后,开始正式学习函数装饰器. 典型的函数装饰器 以下示例定义了一个装饰器,输出函数的运行时间: 函数装饰器和闭包紧密结合,入参func代表被装饰函数,通过 ...

- Sqlflow 之隐私政策(Privacy plolicy)介绍

在大数据技术流行的今天,SQLFlow 可以通过分析各种数据库对象的定义给开发和管理者带来很大的助力.能够让您在大数据时代应对自如,如虎添翼. 在之前的文章中我们已经详细介绍过SQLFlow是什么.能 ...

- npm ERR! Error: tunneling socket could not be established的解决问题

一般是代理问题 可以通过在命令行运行下列命令解决: npm run server npm run webdriver-update