Win64 驱动内核编程-21.DKOM隐藏和保护进程

DKOM隐藏和保护进程

主要就是操作链表,以及修改节点内容。

DKOM 隐藏进程和保护进程的本质是操作 EPROCESS 结构体,不同的系统用的时候注意查下相关定义,确定下偏移,下面的数据是以win7 64为例。

关 注 两 个 成 员 : ActiveProcessLinks 和 Flag 。

ActiveProcessLinks 把各个EPROCESS 结构体连接成“双向链表”,ZwQuerySystemInformation枚举进程时就是枚举这条链表,如果将某个 EPROCESS 从中摘除,ZwQuerySystemInformation就无法枚举到被摘链的进程了,而依靠此函数的一堆 RING3 的枚举进程函数也失效了;而把Flag 置 0 后,OpenProcess 函数就会返回失败。不过需要注意的是,用 用 DKOM 来保护进程会有很大的隐患,比如用 调用 CreateProcess 会 失败,而且 进程 退出 但 不取消保护的话,有一定机率导致蓝屏。一句话,DKOM 保护进程 和 隐藏进程 只适用于 ROOTKIT ,而不适用于正规软件。实现隐藏进程和保护进程的代码如下:

NTKERNELAPI NTSTATUS PsLookupProcessByProcessId(HANDLE ProcessId, PEPROCESS *Process);

NTKERNELAPI CHAR* PsGetProcessImageFileName(PEPROCESS Process);

//目标进程

PEPROCESS audiodg=NULL, dwm=NULL;

ULONG op_dat;

//偏移定义

#define PROCESS_ACTIVE_PROCESS_LINKS_OFFSET 0x188

#define PROCESS_FLAG_OFFSET 0x440

//获得EPROCESS

PEPROCESS GetProcessObjectByName(char *name)

{

SIZE_T i;

for(i=100;i<20000;i+=4)

{

NTSTATUS st;

PEPROCESS ep;

st=PsLookupProcessByProcessId((HANDLE)i,&ep);

if(NT_SUCCESS(st))

{

char *pn=PsGetProcessImageFileName(ep);

if(_stricmp(pn,name)==0)

return ep;

}

}

return NULL;

}

//摘除双向链表的指定项

VOID RemoveListEntry(PLIST_ENTRY ListEntry)

{

KIRQL OldIrql;

OldIrql = KeRaiseIrqlToDpcLevel();

if (ListEntry->Flink != ListEntry &&

ListEntry->Blink != ListEntry &&

ListEntry->Blink->Flink == ListEntry &&

ListEntry->Flink->Blink == ListEntry)

{

ListEntry->Flink->Blink = ListEntry->Blink;

ListEntry->Blink->Flink = ListEntry->Flink;

ListEntry->Flink = ListEntry;

ListEntry->Blink = ListEntry;

}

KeLowerIrql(OldIrql);

}

//隐藏进程

VOID HideProcess(PEPROCESS Process)

{

RemoveListEntry((PLIST_ENTRY)((ULONG64)Process+PROCESS_ACTIVE_PROCESS_LINKS_OFFSET));

}

//保护进程

ULONG ProtectProcess(PEPROCESS Process, BOOLEAN bIsProtect, ULONG v)

{

ULONG op;

if(bIsProtect)

{

op=*(PULONG)((ULONG64)Process+PROCESS_FLAG_OFFSET);

*(PULONG)((ULONG64)Process+PROCESS_FLAG_OFFSET)=0;

return op;

}

else

{

*(PULONG)((ULONG64)Process+PROCESS_FLAG_OFFSET)=v;

return 0;

}

}

VOID test()

{

audiodg=GetProcessObjectByName("calc.exe");DbgPrint("calc: %p\n",audiodg);

if(audiodg)

{

op_dat=ProtectProcess(audiodg,1,0);

ObDereferenceObject(audiodg);

}

dwm=GetProcessObjectByName("cmd.exe");DbgPrint("cmd: %p\n",dwm);

if(dwm)

{

HideProcess(dwm);

ObDereferenceObject(dwm);

}

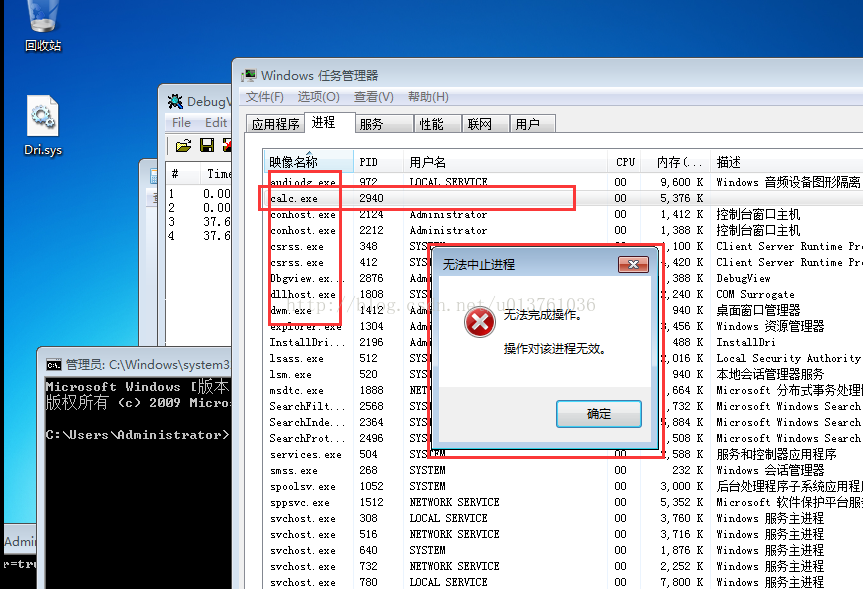

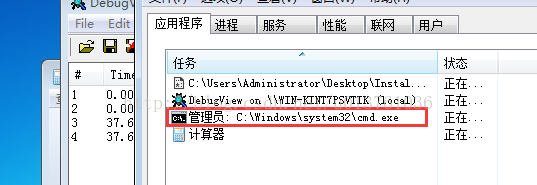

}执行结果:计算器结束不了,cmd.exe没有进程

但是cmd有这个:

Win64 驱动内核编程-21.DKOM隐藏和保护进程的更多相关文章

- Win64 驱动内核编程-27.强制读写受保护的内存

强制读写受保护的内存 某些时候我们需要读写别的进程的内存,某些时候别的进程已经对自己的内存读写做了保护,这里说四个思路(两个R3的,两个R0的). 方案1(R3):直接修改别人内存 最基本的也最简单的 ...

- Win64 驱动内核编程-7.内核里操作进程

在内核里操作进程 在内核里操作进程,相信是很多对 WINDOWS 内核编程感兴趣的朋友第一个学习的知识点.但在这里,我要让大家失望了,在内核里操作进程没什么特别的,就标准方法而言,还是调用那几个和进程 ...

- Win64 驱动内核编程-3.内核里使用内存

内核里使用内存 内存使用,无非就是申请.复制.设置.释放.在 C 语言里,它们对应的函数是:malloc.memcpy.memset.free:在内核编程里,他们分别对应 ExAllocatePool ...

- Win64 驱动内核编程-8.内核里的其他常用

内核里的其他常用 1.遍历链表.内核里有很多数据结构,但它们并不是孤立的,内核使用双向链表把它们像糖 葫芦一样给串了起来.所以遍历双向链表能获得很多重要的内核数据.举个简单的例子,驱 动对象 Driv ...

- Win64 驱动内核编程-2.基本框架(安装.通讯.HelloWorld)

驱动安装,通讯,Hello World 开发驱动的简单流程是这样,开发驱动安装程序,开发驱动程序,然后安装程序(或者其他程序)通过通讯给驱动传命令,驱动接到之后进行解析并且执行,然后把执行结果返回. ...

- Win64 驱动内核编程-23.Ring0 InLineHook 和UnHook

Ring0 InLineHook 和UnHook 如果是要在R0里hook,作者的建议是InLine HOOK,毕竟SSDT HOOK 和 SHADOW SSDT HOOK比较麻烦,不好修改.目前R3 ...

- Win64 驱动内核编程-18.SSDT

SSDT 学习资料:http://blog.csdn.net/zfdyq0/article/details/26515019 学习资料:WIN64内核编程基础 胡文亮 SSDT(系统服务描述表),刚开 ...

- Win64 驱动内核编程-20.UnHook SSDT

UNHOOK SSDT 要恢复 SSDT,首先要获得 SSDT 各个函数的原始地址,而 SSDT 各个函数的原始地址,自然是存储在内核文件里的.于是,有了以下思路: 1.获得内核里 KiService ...

- Win64 驱动内核编程-31.枚举与删除映像回调

枚举与删除映像回调 映像回调可以拦截 RING3 和 RING0 的映像加载.某些游戏保护会用此来拦截黑名单中的驱动加载,比如 XUETR.WIN64AST 的驱动.同理,在反游戏保护的过程中,也可以 ...

随机推荐

- MyBatis中的Map

接口 int addUserMap(Map<String, Object> map); Mapper.xml <!-- Map比较灵活 传递的值为Map的key,可以为任何(野路子, ...

- Python 第三方登录 实现QQ 微信 微博 登录

本人写的AgentLogin,能快速返回QQ.微信.微博第三方用户名信息,主要用于快速登录 用 pip命令安装 pip install AgentLogin 用法 : 导入这个包 from Agent ...

- Redis 高并发带来的一些问题

前言 本文讲述Redis在遇到高并发时的一些问题.即遇到大量请求时需要思考的点,如缓存穿透 缓存击穿 缓存雪崩 热key处理.一般中小型传统软件企业,很难碰到这个问题.如果有大并发的项目,流量有几百万 ...

- h5移动端常见的问题及解决方案

01.ios端兼容input高度 #问题描述 input输入框光标,光标的高度和父盒子的高度一样,而android手机没问题 android ios #产生原因 通常我们习惯用height属性设置行间 ...

- python多线程参考文章

1. https://www.jianshu.com/p/c93e630d8089 2.https://www.runoob.com/python/python-multithreading.html ...

- 策略枚举:消除在项目里大批量使用if-else的正确姿势

文/朱季谦 想起刚开始接触JAVA编程的时候,若遇到大量流程判断语句,几乎满屏都是if-else语句,多得让自己都忘了哪里是头,哪里是尾,但是,纵然满屏是if-else,但彼时也没有觉得多别扭.等到编 ...

- Spring Cloud 升级之路 - 2020.0.x - 1. 背景知识、需求描述与公共依赖

1. 背景知识.需求描述与公共依赖 1.1. 背景知识 & 需求描述 Spring Cloud 官方文档说了,它是一个完整的微服务体系,用户可以通过使用 Spring Cloud 快速搭建一个 ...

- STM32内存结构介绍和FreeRTOS内存分配技巧

这是我第一次使用FreeRTOS构建STM32的项目,踩了好些坑,又发现了我缺乏对于操作系统的内存及其空间的分配的知识,故写下文档记录学习成果. 文章最后要解决的问题是,如何恰当地分配FreeRTOS ...

- TypeError: myMethod() takes no arguments (1 given) Python常见错误

忘记为方法的第一个参数添加self参数 ---------------------------------------------------------------

- Ceph 14.2.5-K8S 使用Ceph存储实战 -- <6>

K8S 使用Ceph存储 PV.PVC概述 管理存储是管理计算的一个明显问题.PersistentVolume子系统为用户和管理员提供了一个API,用于抽象如何根据消费方式提供存储的详细信息.于是引入 ...