2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范

原理与实践说明

1.实践目标

- 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

2.实践内容概述

- 简单应用SET工具建立冒名网站 (1分)

- ettercap DNS spoof (1分)

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

3.基础问题回答

- 通常在什么场景下容易受到DNS spoof攻击?

- 同一局域网下、公共网络。

- 在日常生活工作中如何防范以上两攻击方法?

- DNS欺骗攻击大多是被动的。一般情况下,除非发生欺骗攻击,否则并不知道我们的DNS已经被欺骗。

- 浏览网页时,注意查看证书

- 不随便公共网络;

- 使用最新版本的DNS服务器软件,及时安装补丁;

- 使用入侵检测系统。

实践过程记录

1.简单应用SET工具建立冒名网站

- 使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,因为要将钓鱼网站需要使用http服务,所以需用SET工具的访问端口改为默认的80端口。

- 在kali中使用netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。

- 使用apachectl start开启Apache服务:

- 输入setoolkit打开SET工具:

- 选择1:Social-Engineering Attacks即社会工程学攻击

- 选择2:Website Attack Vectors即钓鱼网站攻击向量

- 选择3:Credential Harvester Attack Method即登录密码截取攻击

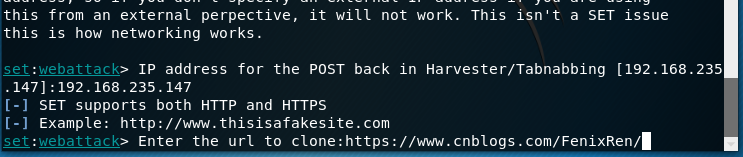

- 选择2:Site Cloner进行克隆网站

- 输入攻击机IP:10.1.1.108,即Kali的IP

输入被克隆的url:https://www.cnblogs.com/FenixRen/

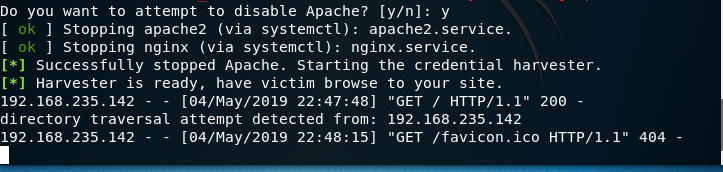

在提示后输入键盘enter,提示“Do you want to attempt to disable Apache?”,选择y

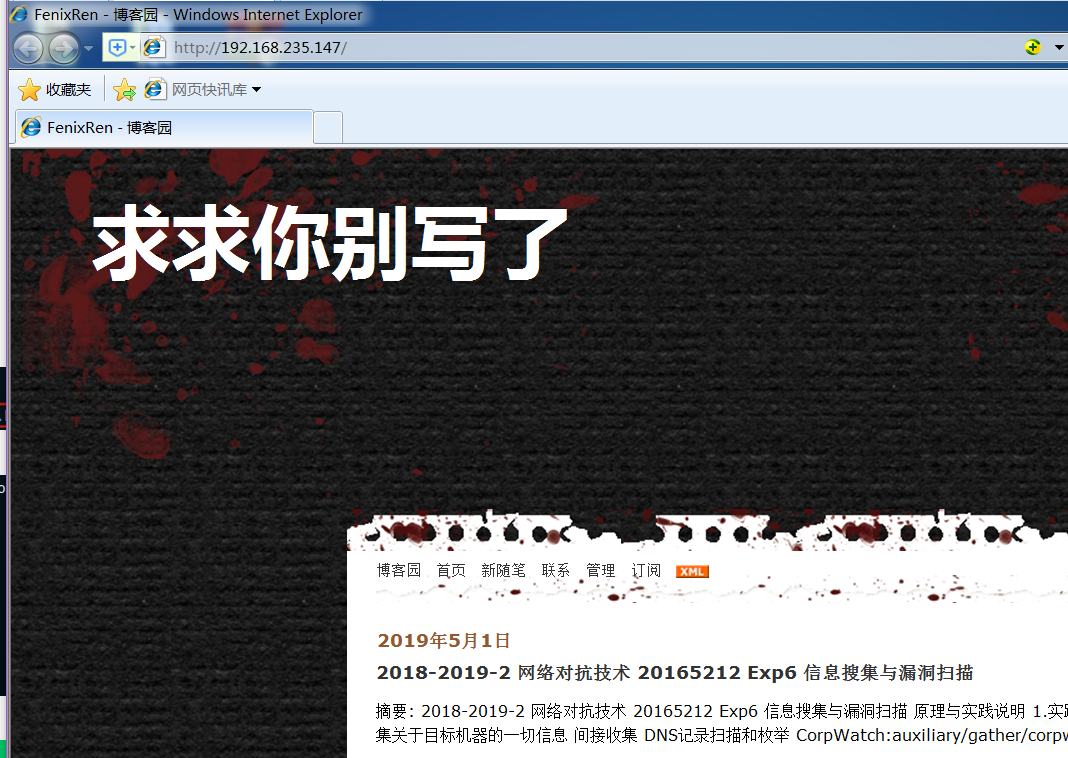

在靶机上(我用的Windows)输入攻击机IP:10.1.1.108,按下回车后跳转到被克隆的网页:

攻击机上可以看到如下提示:

2.ettercap DNS spoof

- 使用ifconfig eth0 promisc将kali网卡改为混杂模式;

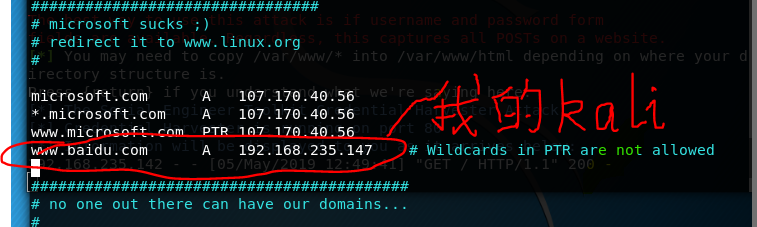

输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行增加修改:

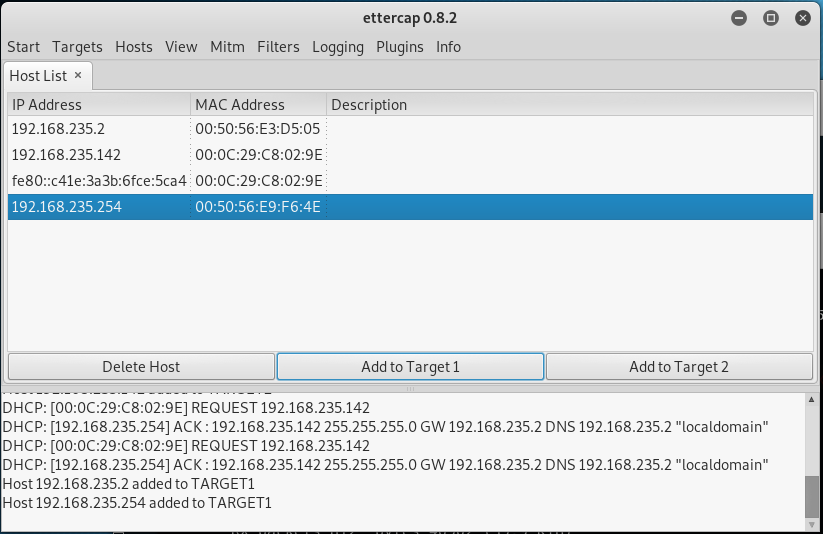

使用ettercap -G开启ettercap:

- 点击工具栏中的“Sniff”——>“unified sniffing”

- 在弹出的界面中选择“eth0”——>“ok”,即监听eth0网卡

- 点击工具栏中的“Hosts”——>“Scan for hosts”扫描子网

- 点击工具栏中的“Hosts”——>“Hosts list”查看存活主机

- 将kali网关的IP:10.1.1.1添加到target1,靶机IP:10.1.1.162添加到target2:

点击工具栏中的“Plugins”——>“Manage the plugins”

双击“dns_spoof”即DNS欺骗的插件

然后点击左上角的“start”——>“Start sniffing”选项开始嗅探

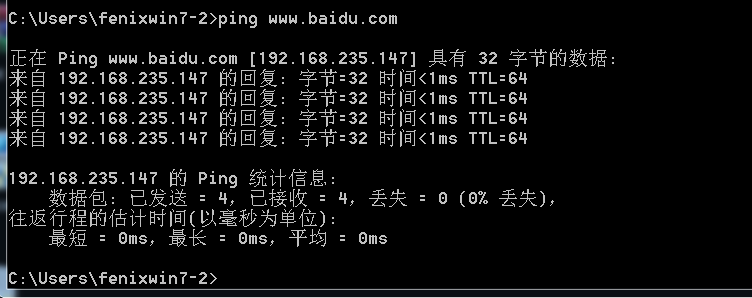

靶机上用cmd去ping www.baidu.com可以看到其实返回消息来自我的kali

在Kali端看到反馈信息:

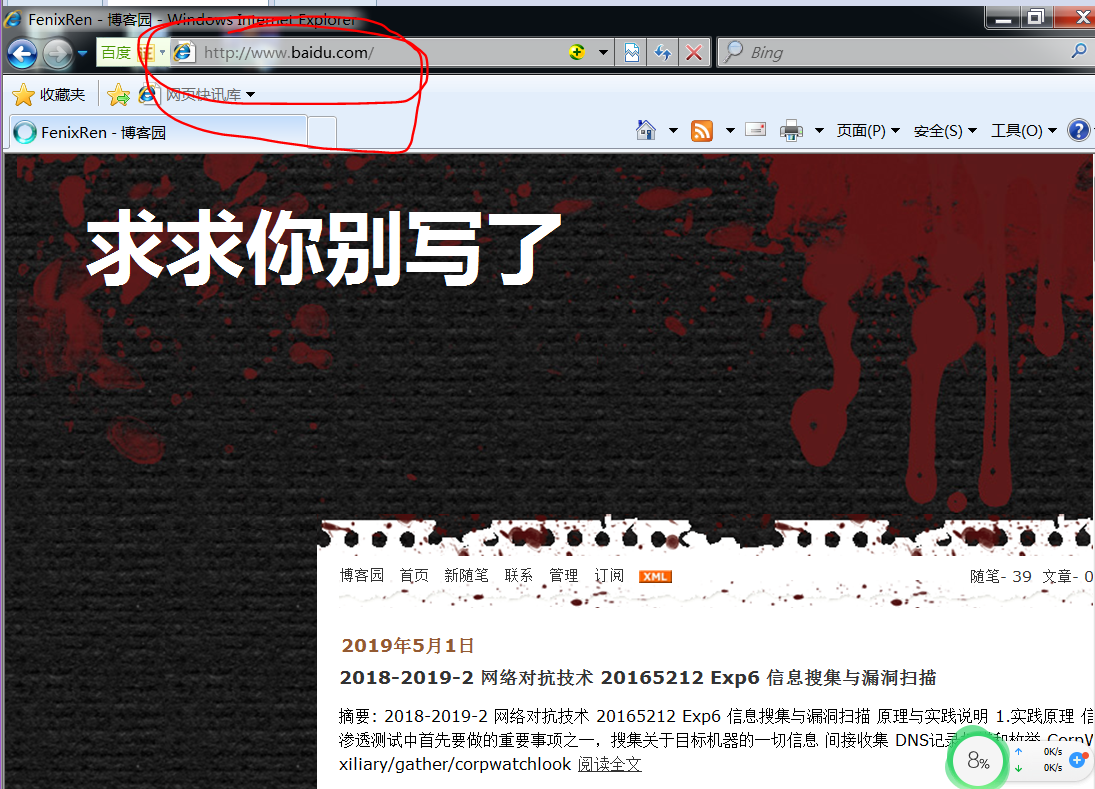

3.结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

- 任务1实现了让靶机认为192.168.235.147就是我的cnblogs网站(博客园)

- 任务2实现了让靶机认为自己再访问www.baidu.com,但实际上在访问ip为192.168.235.147的网站(ettercap实现的这个欺骗)

所以,现在直接在靶机里输入www.baidu.com,靶机被骗,实际上靶机再访问192.168.235.147,而这个ip和博客网站绑定,最后就会跳转到cnblogs网页

实验总结与体会

本次实验,原理很好理解,过程也很好实现——通过ettercap内置的功能实现的。很好用,因为跳转的也是正规网站,也就不存在证书的问题,并且还能记录靶机上输入的东西。

2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范的更多相关文章

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp7 网络欺诈防范 1.实验内容 1.1 简单应用SET工具建立冒名网站 1.2 ettercap DNS spoo ...

- 2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范 原理与实践说明 实践目标 实践内容概述 基础问题回答 实践过程记录 简单应用SET工具建立冒名网站 ettercap D ...

- 20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10

<网络对抗技术>Exp7 网络欺诈防范 Week10 一.实验目标与内容 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法 2.实践内容 (1)简单应用SET工 ...

- 2018-2019-2 20165315《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165315<网络对抗技术>Exp7 网络欺诈防范 一.实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 简单应 ...

- 2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范 目录 实验原理 实验内容与步骤 简单应用SET工具建立冒名网站 ettercap DNS spoof 结合应用两种技术, ...

- 2018-2019-2 20165210《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165210<网络对抗技术>Exp7 网络欺诈防范 一.实验目标:本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 二.实验内容: ...

- 2018-2019-2 网络对抗技术 20165232 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165232 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

- 2018-2019-2 20165235《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165235<网络对抗技术>Exp7 网络欺诈防范 实验目的 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法 实验内容 (1)简单应 ...

随机推荐

- HTML学习摘要4

DAY 4 text-align 属性规定了元素中文本的水平对齐方式: <html> <body> <h1 style="text-align:center&q ...

- Java网上学习资料

1.今天查找关于代理模式时找到的两个网站:take control with proxy design pattern

- centos 7.6 修改vim配色方案

cd ~ vim .vimrc colorscheme desert

- pycharm社区版对于django项目的创建

学习django的基础的东西:python基础(虽然自己看了一遍,不过还有好多东西都是一知半解的,所以还要重复看,去加强自己的基础). 数据库SQL(自己也是对一些基础语句运用的不熟练,然后接下来的主 ...

- 利用 Create React Native App 创建 React Native 应用

$ npm i -g create-react-native-app $ create-react-native-app my-project $ cd my-project $ npm start

- 使用BERT模型生成token级向量

本文默认读者有一定的Transformer基础,如果没有,请先稍作学习Transormer以及BERT. 相信网上有很多方法可以生成BERT向量,最有代表性的一个就是bert as service,用 ...

- 【转】Deep dive into pipe function in RxJS

原文: https://codewithstyle.info/deep-dive-pipe-function-rxjs/ --------------------------------------- ...

- 关于equals和hashcode问题

默认情况下也就是从超类Object继承而来的equals方法与‘==’是完全等价的,比较的都是对象的内存地址,但我们可以重写equals方法,使其按照我们的需求的方式进行比较,如String类重写了e ...

- 2019CCPC网络赛 HD6707——杜教筛

题意 求 $f(n,a,b)=\sum_{i=1}^n \sum_{j=1}^i gcd(i^a-j^a,i^b-j^b)[gcd(i,j)=1]\%(10^9+7)$,$1 \le n,a,b \l ...

- jquery锚点跳转

<!DOCTYPE html> <html> <head lang="en"> <meta charset="UTF-8&quo ...