文本adversarial examples

对文本对抗性样本的研究极少,近期论文归纳如下:

文本对抗三个难点:

- text data是离散数据,multimedia data是连续数据,样本空间不一样;

- 对text data的改动可能导致数据不合法;

- 基于word的改动(替换、增、删)会有语义兼容性的问题;

论文:

Deep Text Classification Can be Fooled 和 Towards Crafting Text Adversarial Samples:

针对文本分类生成对抗样本——对输入文本进行增删改处理,使得文本分类出现分类错误

- 两篇文章都提出:用梯度来度量word对分类的影响程度;

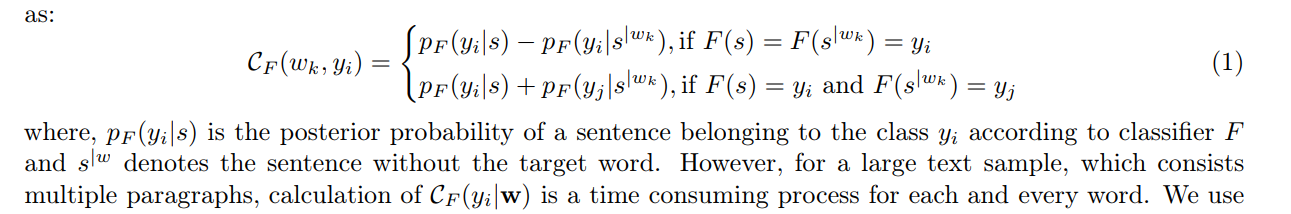

- 第二篇文章还提出可以用后验概率来计算对分类的影响,不过这种方法计算每个word会很耗时;

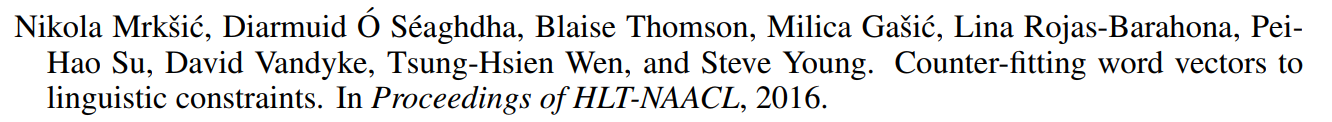

- 产生同义词候选集用到的词向量,需要经过后处理,在这篇文章中提出:

可以在后处理过的词向量空间中采用KNN等算法,找到N个最接近的同义词

Adversarial Examples for Evaluating Reading Comprehension Systems:

针对QA系统生成对抗样本——对原文paragraph增添句子,让QA系统回答错误

文本adversarial examples的更多相关文章

- 论文阅读 | Generating Fluent Adversarial Examples for Natural Languages

Generating Fluent Adversarial Examples for Natural Languages ACL 2019 为自然语言生成流畅的对抗样本 摘要 有效地构建自然语言处 ...

- Adversarial Examples for Semantic Segmentation and Object Detection 阅读笔记

Adversarial Examples for Semantic Segmentation and Object Detection (语义分割和目标检测中的对抗样本) 作者:Cihang Xie, ...

- 《Explaining and harnessing adversarial examples》 论文学习报告

<Explaining and harnessing adversarial examples> 论文学习报告 组员:裴建新 赖妍菱 周子玉 2020-03-27 1 背景 Sz ...

- Limitations of the Lipschitz constant as a defense against adversarial examples

目录 概 主要内容 Huster T., Chiang C. J. and Chadha R. Limitations of the lipschitz constant as a defense a ...

- Uncovering the Limits of Adversarial Training against Norm-Bounded Adversarial Examples

Uncovering the Limits of Adversarial Training against Norm-Bounded Adversarial Examples 目录 概 主要内容 实验 ...

- Certified Robustness to Adversarial Examples with Differential Privacy

目录 概 主要内容 Differential Privacy insensitivity Lemma1 Proposition1 如何令网络为-DP in practice Lecuyer M, At ...

- Generating Adversarial Examples with Adversarial Networks

目录 概 主要内容 black-box 拓展 Xiao C, Li B, Zhu J, et al. Generating Adversarial Examples with Adversarial ...

- Obfuscated Gradients Give a False Sense of Security: Circumventing Defenses to Adversarial Examples

目录 概 主要内容 Obfuscated Gradients BPDA 特例 一般情形 EOT Reparameterization 具体的案例 Thermometer encoding Input ...

- Adversarial Examples Are Not Bugs, They Are Features

目录 概 主要内容 符号说明及部分定义 可用特征 稳定可用特征 可用不稳定特征 标准(standard)训练 稳定(robust)训练 分离出稳定数据 分离出不稳定数据 随机选取 选取依赖于 比较重要 ...

随机推荐

- BinaryReader 自己写序列化

听说过BinaryReader和BinaryWriter吗? 序列化无非就是网络通信时所使用的传输数据的方式,而BinaryWriter可以将数据以二进制的方式写入到流当中.比如Int32型的1用Bi ...

- linux下常见软件安装

读者还可以参考文档:https://download.csdn.net/download/qq_27799563/10482900 Mysql的安装过程: 解压MySQL安装包: tar -xvf M ...

- web 前端安全问题

转载自:https://segmentfault.com/a/1190000006672214?utm_source=weekly&utm_medium=email&utm_campa ...

- $.post() 和 $.get() 如何同步请求

由于$.post() 和 $.get() 默认是 异步请求,如果需要同步请求,则可以进行如下使用: 在$.post()前把ajax设置为同步:$.ajaxSettings.async = false; ...

- MySQL 的日期类型有5个,分别是: date、time、year、datetime、timestamp。

类型 字节 格式 用途 是否支持设置系统默认值 date 3 YYYY-MM-DD 日期值 不支持 time 3 HH:MM:SS 时间值或持续时间 不支持 year 1 YYYY 年份 不支持 da ...

- jmeter一些插件下载网址

JSONPathExtractor的插件下载 https://jmeter-plugins.org/wiki/JSONPathExtractor/

- jmeter --- 监控器 Plugins (&jconsole)

jmeter --- 监控器 Plugins (&jconsole) Jmeter本身没有监控服务器资源的功能,需要添加额外插件 一.监控原理图 二.Jmeter-Plugs下载和安装 官网上 ...

- Hanlp中使用纯JAVA实现CRF分词

Hanlp中使用纯JAVA实现CRF分词 与基于隐马尔可夫模型的最短路径分词.N-最短路径分词相比,基于条件随机场(CRF)的分词对未登录词有更好的支持.本文(HanLP)使用纯Java实现CRF模型 ...

- Linux rm命令详解

Linux rm命令 Linux rm命令用于删除一个文件或者目录 语法: rm [options] name... 参数解释: -f, --force 强制删除.忽略不存在的文件,不提示确认 -i ...

- Maven3.5.0安装与配置+Eclipse应用

Maven是一个优秀的构建工具(类似于 Ant, 但比 Ant 更加方便使用),能帮助我们自动化构建过程,从清理.编译.测试到生成报告,再到打包和部署.只需要输入简单的命令,Maven就可以帮我们处理 ...