SSH批量分发管理

ssh服务认证类型主要有两个:

基于口令的安全验证:

基于口令的安全验证的方式就是大家一直在用的,只要知道服务器的ssh连接账户、口令、IP及开发的端口,默认22,就可以通过ssh客户端登陆到这台远程主机上。此时,联机过程中所传输的数据都是加密的。

基于密钥的安全验证:

基于密钥的安全验证方式是指,需要依靠密钥,也就是必须事先建立一对密钥对,然后把公钥放在需要访问的目标服务器上,另外,还需要把私钥放到ssh的客户端或对应的客户端服务器上。

此时,如果想要连接到这个带有公钥的ssh服务器,客户端ssh软件或客户端服务器就会向ssh服务器发出请求,请求用联机的用户密钥进行安全验证。ssh服务器收到请求后,会先在ssh服务器上连接的用户家目录下寻找放上去的对应用户的公钥,然后把它和连接的ssh客户端发送过来的公钥进行比较,如果两个密钥一致,ssh服务器就用密钥加密“质询”并把它发给ssh客户端。ssh客户端收到“质询”之后就可以用自己的私钥解密,再把它发给ssh服务器。使用这种方式,需要知道联机用户的密钥文件,与地中基于口令验证的方式相比,第二种方式不需要再网络上传送口令密码,所有安全性更高了,这时我们也要注意保护我们的密钥文件,特别是私钥文件,一旦被黑客获取了,危险就很大了。

案例:批量分发管理(一把钥匙开多把锁)

测试场景:

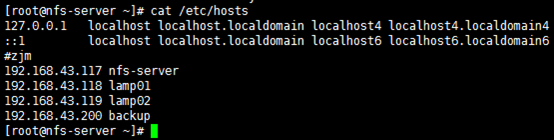

主机名:nfs-server 网卡eth0:192.168.43.117 用途:中心分发服务器

主机名:lamp01 网卡eth0:192.168.43.118 用途: 接收客户端服务器

主机名:lamp02 网卡eth0:192.168.43.119 用途: 接收客户端服务器

主机名:backup 网卡eth0:192.168.43.200 用途: 接收客户端服务器

=================================================================

首先需要更改局域网机器的主机名与IP地址都要对应到hosts文件里去,方便访问解析快。

通过scp命令发向其他机器上。

scp -r /etc/hosts root@192.168.43.200: /etc

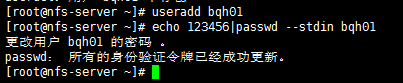

创建一个分发管理用户

创建一个密钥对:(分发机器上创建,切换到分发用户下创建一对密钥)

rsa与dsa密钥类型的区别:

rsa即可以进行加密,也可以进行数字签名实现认证,而dsa只能用于数字签名从而实现认证。

su – bqh01

ssh-keygen –t dsa

ssh-keygen是生产密钥的工具,-t参数指建立密钥的类型,这是是建立dsa类型密钥,也可以建立rsa类型密钥。

也可以用此命令直接生成一对密钥:ssh-keygen -t dsa -P "" -f ~/.ssh/id_dsa

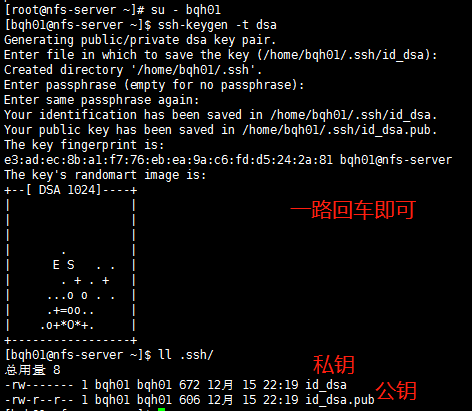

此时我们需要把产生的公钥(锁)发给局域网中的各个机器上:

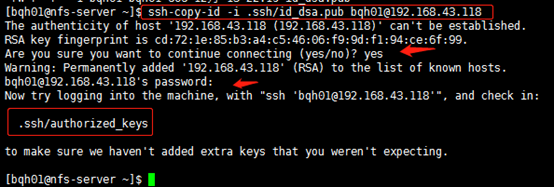

ssh-copy-id -i .ssh/id_dsa.pub bqh01@192.168.43.118

ssh-copy-id -i .ssh/id_dsa.pub bqh01@192.168.43.119

ssh-copy-id -i .ssh/id_dsa.pub bqh01@192.168.43.200

如果ssh修改了特殊端口,如8886,那么用上面的ssh-copy-id命令就无法进行分发公钥了,如果仍要用ssh-copy-id的话,可以用:

ssh-copy-id –I id_dsa.pub “-p 8886 bqh01@192.168.43.118” //特殊端口分发,要适当加引号。

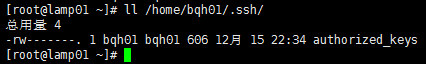

我们可以上118服务器上查看是否分发过来了:

ok。

此时我们就可以批量管理各个机器了:

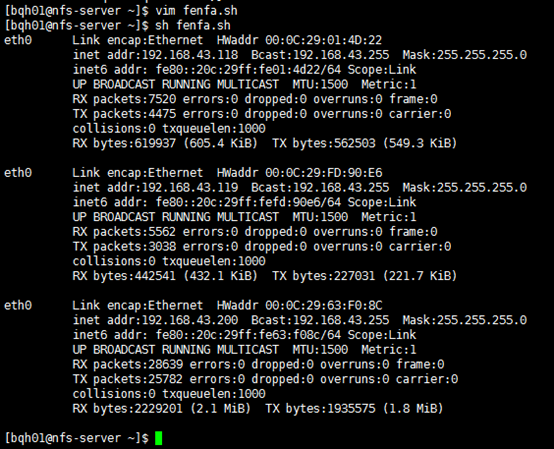

例如查看各个机器上的ip地址:可以写一个简单脚本

vi fenfa.sh

ssh -p22 bqh01@192.168.43.118 /sbin/ifconfig eth0

ssh -p22 bqh01@192.168.43.119 /sbin/ifconfig eth0

ssh -p22 bqh01@192.168.43.200 /sbin/ifconfig eth0

简单脚本: #!/bin/sh for n in 118 119 200 do ssh –p22 bqh01@192.168.43.$n /sbin/ifconfig eth0 done

ok。

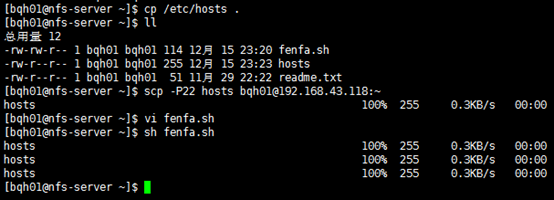

接下来我们分发一个文件:先要把分发的文件拷贝到普通用户家目录下

vi fenfa.sh

scp -P22 hosts bqh01@192.168.43.118:~

scp -P22 hosts bqh01@192.168.43.119:~

scp -P22 hosts bqh01@192.168.43.200:~

简单脚本: #!/bin/sh for n in 118 119 200 do scp –P22 hosts bqh01@192.168.43.$n:~ done

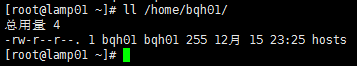

我们从其他机器上查看是否分发过去了:

ok。

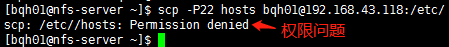

当我们批量分发到远程机器的其他目录下会出现以下错误提示:

错误:原因是bqh01没有/etc下的权限。批量分发时需要注意权限问题。

我们可以通过以下方法来解决:

1、 利用root做ssh key验证

2、 利用普通用户如bqh01sudo提权来做

3、设置suid对固定命令授权

例如:利用普通用户如bqh01来做,sudo提权拷贝分发的文件发到远程对应权限的目录下

把普通用户加入到sudoers里去,并授予rsync权限(注意:在所有机器上操作)

echo ‘bqh01 ALL=(ALL) NOPASSWD:/usr/bin/rsync’ >>/etc/sudoers

visudo -c

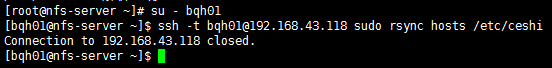

我们切换到普通用户下推送一下hosts到/etc/ceshi下试试看:

出现Connection to 192.168.43.118 closed.这种提示表表示执行成功

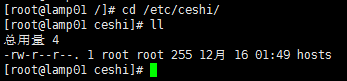

我们再从其他机器上查看是否推送过来了:

ok。

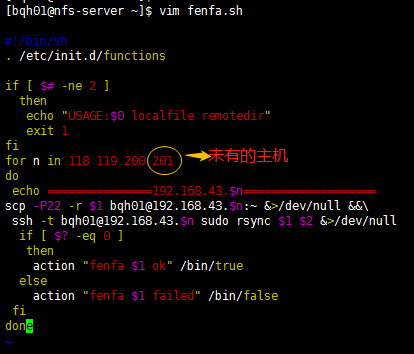

可以写一个分发脚本:

脚本优化:

#!/bin/sh

. /etc/init.d/functions if [ $# -ne 2 ]

then

echo "USAGE:$0 localfile remotedir"

exit 1

fi

for n in 118 119 200

do

echo ===============192.168.43.$n==============

scp -P22 -r $1 bqh01@192.168.43.$n:~ &>/dev/null &&\

ssh -t bqh01@192.168.43.$n sudo rsync $1 $2 &>/dev/null

if [ $? -eq 0 ]

then

action "fenfa $1 ok" /bin/true

else

action "fenfa $1 failed" /bin/false

fi

done

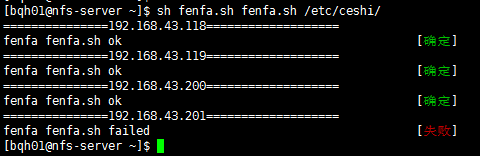

执行脚本后效果如下:

我们从其他机器上查看是否分发过来了:

ok。

当然我们可以用隧道模式传输:rsync -avz hosts -e 'ssh -p 22' bqh01@192.168.43.200:~

例如:设置suid对固定命令授权(同上方法,只是不用sudo提权,而是设置suid权限)

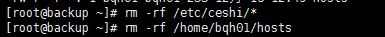

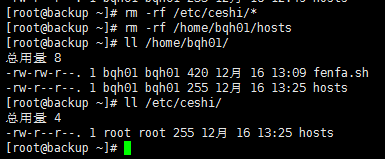

我们先去除之前推送过去的文件:

将目标主机上的rsync命令增加s权限(存在危险)

chmod 4755 /usr/bin/rsync

sh fenfa.sh hosts /etc/ceshi/

我们从其他机器上查看是否分发过来了:

ok。

ssh批量分发与管理方案小结:适用于(5-70台服务器)

1、利用root做ssh key验证

优点:简单,易用

缺点:安全差,同时无法禁止root远程连接这个功能。

企业应用:80%的中小型企业在用此方法。

2、利用普通用户如bqh01来做

先把分发的文件拷贝到服务器用户家目录下,然后sudo提权拷贝分发的文件发到远程对应权限的目录下

优点:安全,无需禁用root远程连接这个功能。

缺点:配置比较复杂。

3、同方法2,只是不用sudo,而是设置suid对固定命令授权

优点:相对安全

缺点:复杂,安全性较差。任何人都可以处理带有suid权限的命令。

在生产场景中ssh适用于:批量分发数据、代码、管理等用途。

=================================================================

SSH批量分发管理的更多相关文章

- (转)SSH批量分发管理&非交互式expect

目录 1 SSH批量分发管理 1.1 测试环境 1.2 批量管理步骤 1.3 批量分发管理实例 1.3.1 利用sudo提权来实现没有权限的用户拷贝 1.3.2 利用sudo提权开发管理脚本 1.3. ...

- (转)Linux SSH批量分发管理

Linux SSH批量分发管理 原文:http://blog.51cto.com/chenfage/1831166 第1章 SSH服务基础介绍 1.1 SSH服务 1.1.1SSH介绍 SSH是Sec ...

- SSH认证原理和批量分发管理

SSH密码认证原理 几点说明: 1.服务端/etc/ssh目录下有三对公钥私钥: [root@m01 ssh]# ls moduli ssh_config sshd_config ssh_host_d ...

- Linux使用ssh公钥实现免批量分发管理服务器

ssh 无密码登录要使用公钥与私钥.linux下可以用用ssh-keygen生成公钥/私钥对,下面我以CentOS为例. 管理机器外网IP10.0.0.61(内网172.16.1.61) 服务器外网1 ...

- ssh key 免密码登陆服务器,批量分发管理以及挂载远程目录的sshfs

ssh key 免密码登陆服务器,批量分发管理以及挂载远程目录的sshfs 第一部分:使用ssh key 实现服务器间的免密码交互登陆 步骤1: 安装openssh-clients [root@001 ...

- [svc]ssh批量分发key/批量用户管理

centos6 sshpass批量分发key yum install sshpass -y ssh-keygen -t dsa -f ~/.ssh/id_dsa -P "" 命令说 ...

- SSH-KEY服务及批量分发与管理实战

SSH服务 一.SSH服务介绍 SSH是Secure Shell Protocol的简写,由IETF网络工作小组制定:在进行数据传输之前,SSH先对联机数据包通过加密技术进行加密处理,加密后再进行数据 ...

- 【SSH项目实战三】脚本密钥的批量分发与执行

[SSH项目实战]脚本密钥的批量分发与执行 标签(空格分隔): Linux服务搭建-陈思齐 ---本教学笔记是本人学习和工作生涯中的摘记整理而成,此为初稿(尚有诸多不完善之处),为原创作品,允许转载, ...

- SSH批量管理 expect自动交互

SSH批量管理 expect自动交互 原创博文http://www.cnblogs.com/elvi/p/7662908.html # SSH批量管理 # expect自动交互 ########### ...

随机推荐

- 调用web service出现“请求被中止: 请求已被取消。”

在制作(www.helpqy.com)的后台时,使用StreamWrite向httpwebrequest.getrequeststream中写入Post数据后,一调用httpwebresponse.g ...

- RabbitMQ学习系列一:windows下安装RabbitMQ服务

Rabbit MQ 是建立在强大的Erlang OTP平台上,因此安装Rabbit MQ的前提是安装Erlang. 第一步下载erlang:http://www.erlang.org/download ...

- Java使用递归的方法进行冒泡排序

对于递归来说,我只了解它的概念,没有具体使用过,近期也是尝试着用递归写了一下冒泡排序和大家分享,希望能帮助大家了解递归 递归是什么?通俗的讲:在方法内部调用自己 花了几分钟整出来的,下面是递归冒泡排序 ...

- 我是菜鸟,我怕谁(hdu2520)

我是菜鸟,我怕谁 Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 32768/32768 K (Java/Others) Total S ...

- Async Await异步调用WebApi

先铺垫一些基础知识 在 .net 4.5中出现了 Async Await关键字,配合之前版本的Task 来使得开发异步程序更为简单易控. 在使用它们之前 我们先关心下 为什么要使用它们.好比 一个 ...

- zsh: command not found cnpm,gulp等命令在zsh终端上报错的问题

以cnpm包为例,使用 npm install -g cnpm 创建了cnpm包.而在zsh终端上运行cnpm,出现 zsh: command not found: cnpm 的报错.同样的,gulp ...

- HTML初学小技巧

01.让背景图不滚动IE浏览器支持一个 Body 属性 bgproperties,它可以让背景不滚动:〈Body Background="图片文件" bgproperties=&q ...

- Tracing 在PeopleSoft 程序中怎么开启

本文介绍一些常用的跟踪方法在Applications,Application Engine,PeopleSoft,Integration Broker,Cobol中. 1.Application En ...

- Flink1.4.0连接Kafka0.10.2时遇到的问题

Flink1.4.0连接部署在Linux上的Kafka0.10.2时,报如下异常: org.apache.flink.streaming.connectors.kafka.FlinkKafkaCons ...

- SQL2008R2数据库日志太大收缩方法

1.登陆项目平台数据库服务器.双击SQL Server Management Studio打开数据库管理.登陆数据库 2.如下图,打开数据库属性窗口 3.如下图,更改数据库恢复模式 4.如下图,收缩数 ...