Penetration testing _internal & wireless Penetration Testing

第一部分

渗透测试步骤 ---参考资料 Ethical Hacking: The Value of Controlled Penetration Tests 下载地址 链接:https://pan.baidu.com/s/1ELFGTEnVx5d15eWHSmHzrQ 提取码:wd8l

复制这段内容后打开百度网盘手机App,操作更方便哦

1、Snort软件可以安装的操作系统的 Unix /Linux and windows 。WinSinff可以安装的额操作系统 Windows

2、扫描内网石板是针对端口和服务 ,通过扫描的、发现Port和端口设备。 一般使用的工具有 Nmap(Unix Linux Windows) 以及SiperScan安装在wndows上

3、查看服务的工具 SolarWindows(Windows) SNScan(Windows)

4、查看 漏洞的工具一般上使用 Nessus Nikto

5、破解密码的工具使用 Pwdunp3 and pwdunp3e 以及 SAM Grab L0phtCrack John-the-Ripper

Some Common Tools:

– Nessus (Unix/Linux)

– SNScan (Windows)

– Nikto (Unix/Linux)

– Whisker (Unix/Linux)

– SMB Brute Forcer (Windows)

6、对 BacakTrack 5 Wireless Penetration Testing 一书的全部整理总结

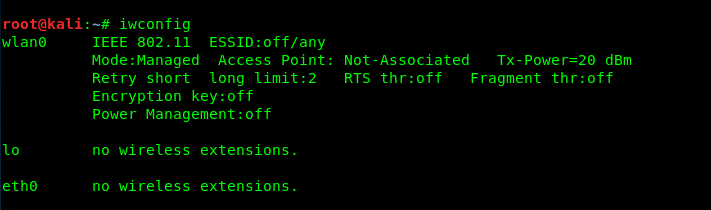

1、查看无线网络 iwconfig 或者使用 ifconfig -a

启动无线网卡之后查看,网卡的状态。

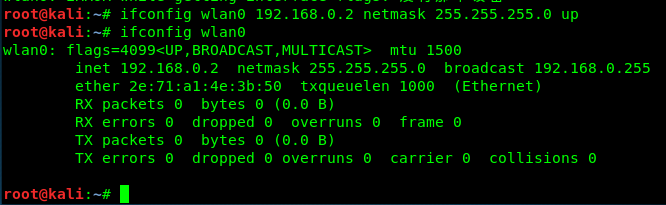

修改无线网卡的IP地址

假设 存在一个路由器的 设置IP地址是192.168.0.1,那么 我们现在设置自己的无线王卡的地址是192.168.0.2 那么 在一定的范围内就可以成功连接到无线路由器上。达到上网的目的了。

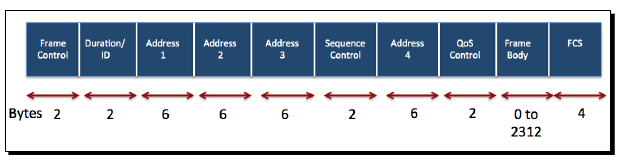

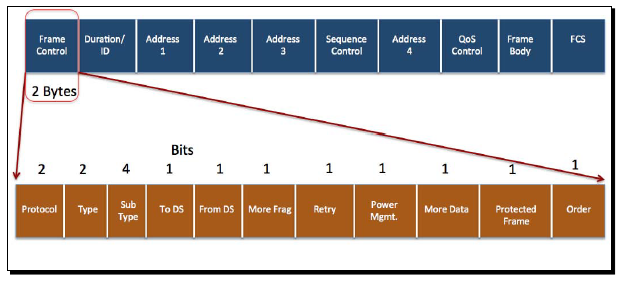

2、无线网络802.11帧结构图示

3、开启网线网卡监听模式

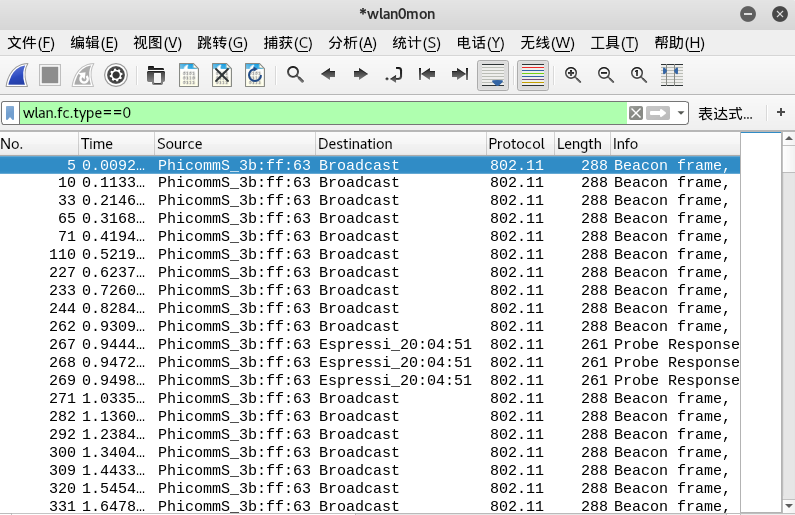

4、使用wireshark 查看管理帧

wlan.fc.type==0

控制帧 wlan.fc.type==1

数据帧wlan.fc.type==2

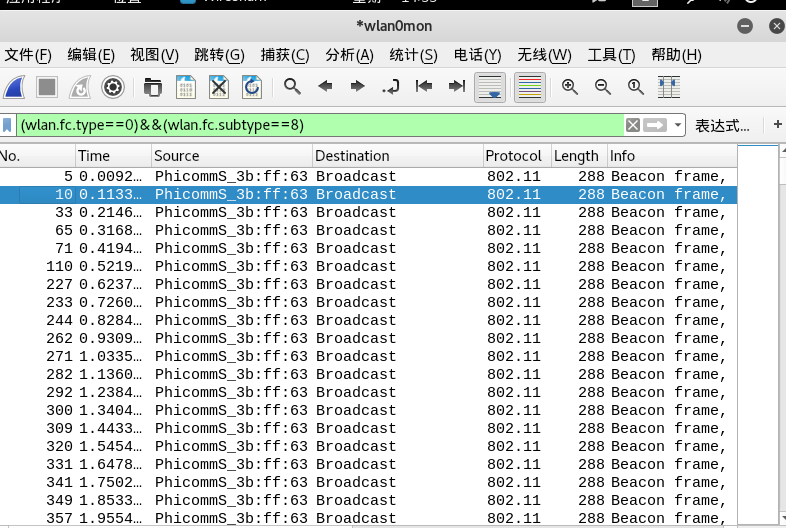

查看所有的广播帧 (wlan.fc.type==0)&&(waln.fc.subtype==8)

使用无线网卡地址进行过滤

wlan.bssid==00:21:91:D2:8E:25

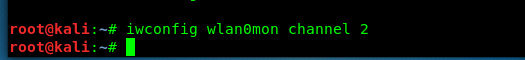

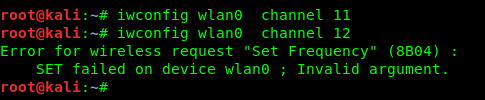

设置网卡的信道 iwconfig wlan0mon channel 11

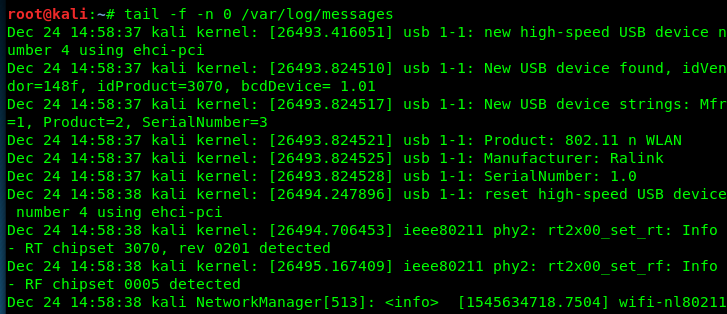

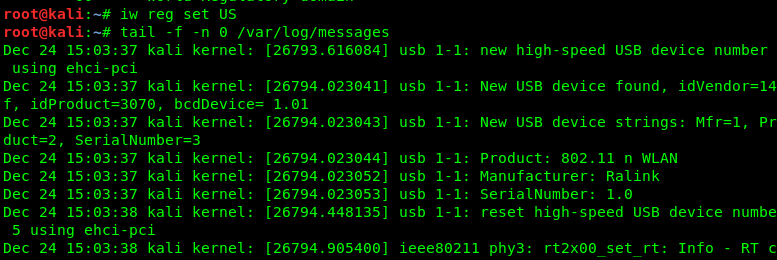

5、监视内核消息 tail -f -n 0 /var/log/messges 之后插入U盘会出现出如下的信息

设置信道监管地区 修改成美国

iw reg set US 之后启动内核监控

之后你会发现 修改监管信道之后 信道12 不能使用 因为 信道 12 美国不能使用

修改频率 ,每个国家规定了固定的频率。即便是使用的网卡能够达到最大值,但是 不同的国家会有限制

iwconfig wlan0 channel 12

6、对于隐藏的无线网络如何获取

第一种方式就是持续的监听,一旦有连接便可以获取请求的报文

第二种方式就是 aireplay-ng -0 5 -a 00:21:91:D2:8E:25 mon0 其中0 表示攻击 即发送数据包 对目标MAC地址进行宏范式攻击 直至连接在该无线上的设备掉线重新连接,可以模拟一个假的无线接入点,使用相同的MAC地址和SSID,这样游客或许会连接上这个假的接入点。之前的博客写过这个问题。

7、对于开启了MAC地址过滤的接入点的攻击方法

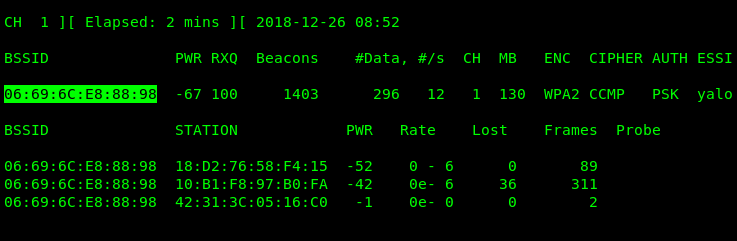

首先查看链接到目标接入点的所有客户端的bssid MAC地址。 使用命令 airmon-ng -c 1 -a --bssid 06:69:6C:E8:88:98 wlan0mon

现在已经得到了链接到目标接入点的客户端的MAC地址。可以将自己的无线网卡的MAC地址修改成上面图示相同的MAc地址,这样就可以达到欺骗的目的。使得自己链接上无线网络。

修改自己的Mac地址: 使用命令 mcchanger -m 10:B1:F8:97:B0:FA wlan0

之后可以立即使用 iwconfig wlan0 seeid "yalong" channel 1链接到无线,但是 我的虚拟机使用的是桥连接的方式,所以不想将使用NAT模式。又要配置很烦。所以会显示没有链接成功。

可以看看我的桥接模式是通的 所以并没有使用无线连接网络

8、如何绕过共享秘钥的认证机制

首先 监听整个认证的会话过程 存储会话 使用命令 airodump-ng wlan0mon -c 1 --bssid 06:69:6C:E8:88:98 -w keysteram 成功捕获握手数据包之后才算完整。你可以使用合法客户端连接这个无线接入点或者攻击连接客户端,使得迫使重新连接。这样便于快速捕获握手数据包。

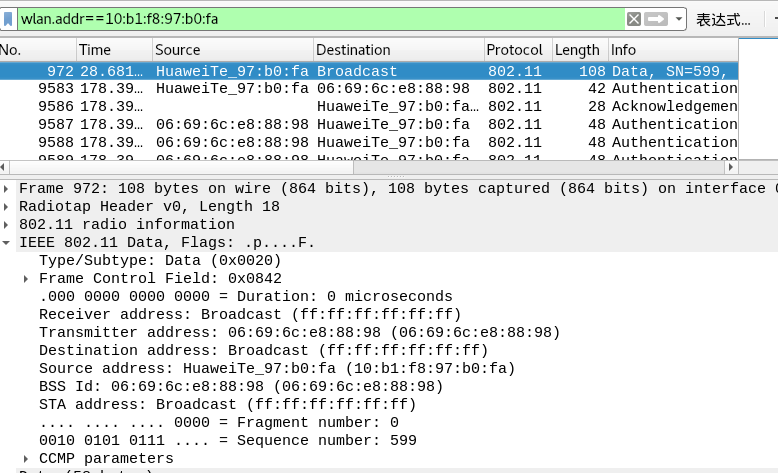

如果现实红色圈出的,表示已经成功捕获到握手数据包。其实你只要有好的字典就可以破解密码了。这里我们是打算绕过认证机制的。真正有用的是保存的下面的一个cap的会话文件 可以使用wireshark打开该文件。

下面使用伪造MAc地址 ,但是还是使用之前捕获的认证握手包来 交换认证秘钥 ,验证的方法绕过 使用命令 aireplay-ng -1 0 -e "yalong" -y keysteram-02.cap -a 06:69:6C:E8:88:98 -h 10:b1:f8:97:b0:fa wlan0mon

但是 不确定是路由器性能的提高还是什么问题,我测试的是一款工业级的路由器,最终没有成功欺骗。 所以下策只能使用字典区破解了。aircrack-ng 加上 字典位置 和捕获的数据包

使用wireshark跟踪认证的过程 ,因为此次并没有认证成功,所以只能看到不封数据包。10:b1:f8:97:b0:fa 这个MAC地址自己可以随便写上一个,最好不要使用全A。

总结一下上面是哦用的命令 套件主要有aircrack-ng airmon-ng airodump-ng aireplay-ng ifconfig iwconfig

Penetration testing _internal & wireless Penetration Testing的更多相关文章

- Wireless Penetration Testing(7-11 chapter)

1.AP-less WPA-Personal cracking 创建一个honeypoint 等待链接,特点在于不需要攻击致使链接的客户端掉线,直接获取了流量的握手包. 2.Man-in-the-M ...

- wireless Penetration Testing & Honeypot and Mis-Association attacks

重新记一遍 ,在捕获握手数据包的时候不容易获取,所以使用ARP请求.使用自己的无线网卡的地址发送请求,会容易使得无线开启端掉线,迫使重新连接. 1.使用命令 aireplay-ng -3 -b a ...

- Wireless Penetration Testing(命令总结)

1.对本书出现的无线网络涉及的命令做一总结 查看无线网卡( Create a monitor mode interface using your card as shown in the follow ...

- Penetration Testing、Security Testing、Automation Testing

相关学习资料 http://www.cnblogs.com/LittleHann/p/3823513.html http://www.cnblogs.com/LittleHann/p/3828927. ...

- Penetration test

Contents 1 History 2 Standards and certification 3 Tools 3.1 Specialized OS distributions 3.2 Softwa ...

- Security Testing Basics

Security Testing BasicsSoftware security testing is the process of assessing and testing a system to ...

- Building the Testing Pipeline

This essay is a part of my knowledge sharing session slides which are shared for development and qua ...

- Unit Testing with NSubstitute

These are the contents of my training session about unit testing, and also have some introductions a ...

- testing - 测试基本使用接口

testing - 测试基本使用接口 当你写完一个函数,结构体,main之后,你下一步需要的就是测试了.testing包提供了很简单易用的测试包. 写一个基本的测试用例 测试文件的文件名需要以_tes ...

随机推荐

- jsp映射为其他地址上去 ???

在web.xml 里面配置servlet不起作用,所以配置jsp,然后在jsp里面跳转到servlet去 ??? 第八天中的<08-jsp常用标签.avi> 在web.xml里面先设 ...

- Java开发环境配置(1)--tool准备

工具准备:1.eclipse-mars开发工具必须安装 2.XAMPP-环境集成了MYSQL,APACHE,TOMCAT建议安装 3.TOMCAT提供了二个版本(8.0和9.0),建议安装一个以备不时 ...

- ps遇到的技术问题列表

1.ps矩形选框显示像素 CTRL+K 进入首选项设置就可以了. 2.ps显示辅助线 页面工具栏上的视图按钮,我们在列表上找到标尺,我们也是可以快捷键选择CtrI+R 3.如何将插入photoshop ...

- 【Nginx】Nginx简介及在CentOS7.0下安装教程

是什么 Nginx是一款轻量级的Web 服务器/反向代理服务器及电子邮件(IMAP/POP3)代理服务器,并在一个BSD-like 协议下发行.其特点是占有内存少,并发能力强,事实上nginx的并发能 ...

- liunx本地网卡流量监控

作者:邓聪聪 公司网络异常,由于可监控设备有限,无法快速读取网络异常的设备,所以找到了这个办法,部署在服务端用以解决网络突发异常流量故障的查找! 环境:CentOS release 6.8 Linux ...

- python3+selenium框架设计01-Page Object

页面对象模型Page Object Modal是一种脚本设计模型,将页面元素,业务操作分割,当实际页面发生变化的时候,只需要修改页面元素文件,业务操作不需要修改. 具体实现需要先写一个页面公共类,里面 ...

- Java常见异常及解释

- 题解-bzoj1283序列 & bzoj4842 [Neerc2016]Delight for a Cat

因为这两题有递进关系,所以放一起写 Problem bzoj1283 序列 题意概要:一个长度为 \(n\) 的序列\(\{c_i\}\),求一个子集,使得原序列中任意长度为 \(m\) 的子串中被选 ...

- webp 图形文件操作工具包 win32 (编译 libwebp-20171228-664c21dd 版本)

源码下载地址 https://chromium.googlesource.com/webm/libwebp/ 版本 libwebp-20171228-664 ...

- const成员函数和mutable关键字

一.const成员函数 class MyClass { public: void fun() const { } private: int m_nValue; } const成员函数内不能修改成员变量 ...