Django认证系统

一.cooie与session

1.1 cookie与session

cooie不属于http协议范围,由于http协议无法保持状态,但实际情况,我们却又要保持状态,因此cookie就是在这样的一个场景下诞生。

cookie的工作原理:有服务器产生内容,浏览器收到请求后保存到本地;当浏览器再次访问时,浏览器会自动带上cookie,这样服务器就能够通过cookie的内容来判断这个是“谁”了。

cookie虽然解决了一定程度上的难题,但由于cookie本身只支持4096字节,以及cookie本身存在客户端,可能被拦截窃取,因此就需要有一种新的东西,它能支持更多的字节,并且保存在服务器上,有较高的安全性,就是session。

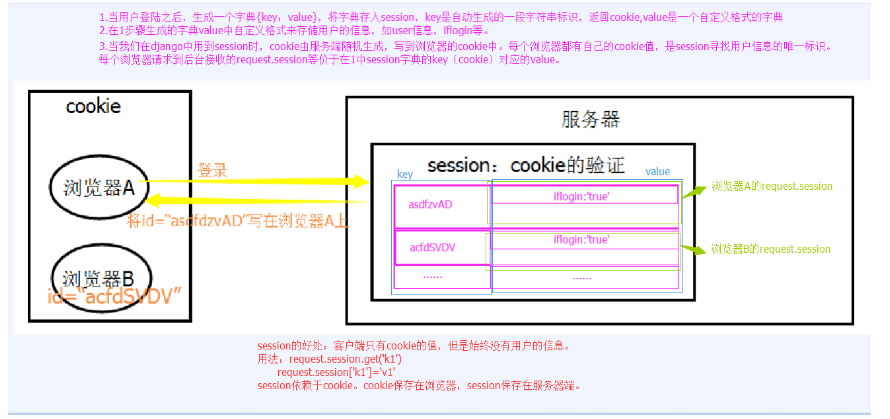

那么,问题来了,基于http协议的无状态特征,服务器根本就不知道访问者是“谁”,那么上述的cookie就起到了桥接的作用。

我们可以给每一个客户端分配一个唯一的id,这样用户在访问时,通过cookie,服务器就知道来的人是“谁”,然后我们再根据不用的cookie的id,在服务器上保存一段时间的私密材料,如账号密码等等。

总结:cookie弥补了http无状态的不足,让服务器知道来的人是“谁”,但是cookie以文本的形式保存在本地,自身安全性差,所以我们就通过cookie识别不同的用户,对应在session里保存私密的信息以及超过4096的文本

另外,上述的cookie与session其实是通用的东西,不限于语言与框架

1.2 登录应用

前面的介绍中我们已经有能力制作一个登录页面,在验证了用户名与密码的正确性后跳转到了后台的页面,但是测试后我们发现,如果绕过登录页面,直接输入后台的url地址也可以直接访问的,这个显然是不合理的,其实我们确实的就是cookie与session配合的验证,有了这个验证的过程,我们就可以实现和其他网站 一样必须登录才能进入后台页面了。

先说一下认证机制,每当我们使用一款浏览器访问一个登录页面的时候,一旦我们通过了认证,服务器就会发送一组随机唯一的字符串(假设是123abc)到浏览器端,这个被存储在浏览器的东西就叫cookie,而服务器端也会给自己存储一下用户的当前状态,比如login=true,username = hahah 之类的用户信息。但是这种存储形式时以字典形式存储的。字典的唯一的KEY就是刚才发给用户唯一的cookie的值。那么如果在服务端查看session信息的话,理论上就会看到如下的字典:

{“123abc”:{'login':'true','username':'hahaha'}}

因为每个cookie都是唯一的,所以我们电脑上换个浏览器登录同一个网站也需要再次验证。那么我为什么说只是理论上看到的样子是字典呢?因为由于安全的考虑,其实对于上面的那个大字典不光key值是123abc,这个值是被加密的,value值({'login':'true','username':'hahaha'})在服务端一样也是被加密的,所以我们服务器上就算打开了session信息看到的也是类似与一下的东西。

{“123abc”:{'login':'true','username':'hahaha'}}

知道了原理,下面就用代码实现

二.Django实现的cookie

2.1获取cookie

- request.COOKIE['key']

- request.get_signed_cookie(key,defalut=RAISE_ERROR,salt='',max_age =None)

- #参数

- default:默认值

- salt:加密盐

- max_age:后台控制过期时间

2.2 设置cookie

- rep= Httpresponse(...)或rep= render(request,....)或 rep=redict()

- ren.set_cookie = (key,value,...)

- rep.set_signed_cookie = (key,value,salt='加密盐',...)

- def set_cookie(self,

- key, 键

- value='', 值

- max_age= None, 超时时间

- expries=None, 超长时间

- path='/') cookie生效的路径

- domain=None cookie生效域名

- 你可用这个参数来构造一个跨站cookie。

- 如, domain=".example.com"

- 所构造的cookie对下面这些站点都是可读的:

- www.example.com 、

- www2.example.com

- 和

- an.other.sub.domain.example.com 。

- 如果该参数设置为 None ,cookie只能由设

- 置它的站点读取。

- secure=False, 如果设置为 True ,浏览器将通过HTTPS来回传cookie。

- httponly=False 只能http协议传输,无法被JavaScript获取

- (不是绝对,底层抓包可以获取到也可以被覆盖)

- ): pass

由于cookie保存在客户端的电脑上,所以,javascript和jquery可以操作cookie。

- <script src = "/static/js/jquery.cookie.js">

- </script>

- $.("key",value,{path:"/"});

删除cookie

- response.delete_cookie("cookie_key",path="/",domin=name)

cookie存到客户端:

优点:

数据存在客户端,减轻服务器压力,提高网站性能。

缺点:

安全性不高,在客户端很容易被查看或破解用户的会话信息

三.Django实现的session

3.1基本操作

1.设置session的值

request.session['session_name'] =name

2.获取session的值

session_name = request.session['session_name']

3.删除session的值

del requset.session['session_name']

4.检测是否操作session的值

if 'session_name' is request.session:

5.get(key, default=None)

fav_color = request.session.get('fav_color', 'red')6.pop(key)fav_color = request.session.pop('fav_color')7.keys()8.items()9.setdefault()10.flush() 删除当前的会话数据并删除会话的Cookie。 这用于确保前面的会话数据不可以再次被用户的浏览器访问 例如,django.contrib.auth.logout() 函数中就会调用它。11. 用户session的随机字符串 request.session.session_key # 将所有Session失效日期小于当前日期的数据删除 request.session.clear_expired() # 检查 用户session的随机字符串 在数据库中是否 request.session.exists("session_key") # 删除当前用户的所有Session数据 request.session.delete("session_key") request.session.set_expiry(value) * 如果value是个整数,session会在些秒数后失效。 * 如果value是个datatime或timedelta,session就会在这个时间后失效。 * 如果value是0,用户关闭浏览器session就会失效。 * 如果value是None,session会依赖全局session失效策略。

3.3 示例

views:

- def login(request):

- if request.method =="POST":

- username = request.POST.['user']

- password = request.POST.['pwd']

- user = UserInfo.objects.filter(username=username,password=password)

- if user:

- #设置session内部的字典内容

- request.session['is_login']= 'true'

- request.session['username']=username

- #登录成功就将urt重定向后台的url

- return redirect('/backend/')

- #登录不成功或第一次访问就停留在登录页面

- return render(request,'login.html')

- def backend(request):

- print(request.session,"-------cookie")

- print(request.COOKIES,"-------session")

- '''

- 这里必须用读取字典的get()方法把is_login的value的缺省设置为False,当用户访问backend这个url先尝试

- 获取浏览器对应的session中的is_login的值,如果对方登录成功的话,在login里就 已经把is_login的值修改

- 为了True,反之这个值就是False

- '''

- is_login =request.session.get('is_login',False)

- if is_login:

- #获取字典里的内容并传入页面文件

- cookie_content=request.COOKIES

- session_content=request.session

- username = request.session['username']

- return render(request,'backend.html',locals())

- else:

- '''

- 如果访问的时候没有携带正确的session,就直接重定向url回login页面

- '''

- return redirect('/login/')

- def log_out(request):

- '''

- 直接通过request.session['is_login']回去返回的时候,如果is_login

- 对应的value值不存在会导致程序异常,所以需要异常处理

- :param request:

- :return:

- '''

- try:

- #删除is_login对应的value值

- del request.session['is_login']

- # request.session.flush() 删除django-session表中的一行记录

- except KeyError:

- pass

- #点击注销后,直接重定向返回登录页面

- return redirect('/login/')

templete:

- <!DOCTYPE html>

- <html lang="en">

- <head>

- <meta charset="UTF-8">

- <title>Title</title>

- </head>

- <body>

- <form action="/login/" method="post">

- <p>用户名: <input type="text" name="user"> </p>

- <p>密码: <input type="password" name="pwd"> </p>

- <p><input type="submit"></p>

- </form>

- </body>

- </html>

- <!DOCTYPE html>

- <html lang="en">

- <head>

- <meta charset="UTF-8">

- <title>Title</title>

- </head>

- <body>

- <h3>hello{{ username }}</h3>

- <a href="/logout/">注销</a>

- </body>

- </html>

3.4 session存储相关配置

1.数据库配置(默认)

- Django默认支持Session,并且默认是将Session数据存储在数据库中,即:django_session 表中。

- a. 配置 settings.py

- SESSION_ENGINE = 'django.contrib.sessions.backends.db' # 引擎(默认)

- SESSION_COOKIE_NAME = "sessionid" # Session的cookie保存在浏览器上时的key,即:sessionid=随机字符串(默认)

- SESSION_COOKIE_PATH = "/" # Session的cookie保存的路径(默认)

- SESSION_COOKIE_DOMAIN = None # Session的cookie保存的域名(默认)

- SESSION_COOKIE_SECURE = False # 是否Https传输cookie(默认)

- SESSION_COOKIE_HTTPONLY = True # 是否Session的cookie只支持http传输(默认)

- SESSION_COOKIE_AGE = 1209600 # Session的cookie失效日期(2周)(默认)

- SESSION_EXPIRE_AT_BROWSER_CLOSE = False # 是否关闭浏览器使得Session过期(默认)

- SESSION_SAVE_EVERY_REQUEST = False # 是否每次请求都保存Session,默认修改之后才保存(默认)

2. 缓存配置

- a. 配置 settings.py

- SESSION_ENGINE = 'django.contrib.sessions.backends.cache' # 引擎

- SESSION_CACHE_ALIAS = 'default' # 使用的缓存别名(默认内存缓存,也可以是memcache),此处别名依赖缓存的设置

- SESSION_COOKIE_NAME = "sessionid" # Session的cookie保存在浏览器上时的key,即:sessionid=随机字符串

- SESSION_COOKIE_PATH = "/" # Session的cookie保存的路径

- SESSION_COOKIE_DOMAIN = None # Session的cookie保存的域名

- SESSION_COOKIE_SECURE = False # 是否Https传输cookie

- SESSION_COOKIE_HTTPONLY = True # 是否Session的cookie只支持http传输

- SESSION_COOKIE_AGE = 1209600 # Session的cookie失效日期(2周)

- SESSION_EXPIRE_AT_BROWSER_CLOSE = False # 是否关闭浏览器使得Session过期

- SESSION_SAVE_EVERY_REQUEST = False # 是否每次请求都保存Session,默认修改之后才保存

3. 文件配置

- a. 配置 settings.py

- SESSION_ENGINE = 'django.contrib.sessions.backends.file' # 引擎

- SESSION_FILE_PATH = None # 缓存文件路径,如果为None,则使用tempfile模块获取一个临时地址tempfile.gettempdir()

- SESSION_COOKIE_NAME = "sessionid" # Session的cookie保存在浏览器上时的key,即:sessionid=随机字符串

- SESSION_COOKIE_PATH = "/" # Session的cookie保存的路径

- SESSION_COOKIE_DOMAIN = None # Session的cookie保存的域名

- SESSION_COOKIE_SECURE = False # 是否Https传输cookie

- SESSION_COOKIE_HTTPONLY = True # 是否Session的cookie只支持http传输

- SESSION_COOKIE_AGE = 1209600 # Session的cookie失效日期(2周)

- SESSION_EXPIRE_AT_BROWSER_CLOSE = False # 是否关闭浏览器使得Session过期

- SESSION_SAVE_EVERY_REQUEST = False # 是否每次请求都保存Session,默认修改之后才保存

Django认证系统的更多相关文章

- Django认证系统auth认证

使用Django认证系统auth认证 auth认证系统可以处理范围非常广泛的任务,且具有一套细致的密码和权限实现.对于需要与默认配置不同需求的项目,Django支持扩展和自定义认证;会将用户信息写入到 ...

- django认证系统 Authentication

Django自带一个用户认证系统,用于处理用户账户.群组.许可和基于cookie的用户会话. Django的认证系统包含了身份验证和权限管理两部分.简单地说,身份验证用于核实某个用户是否合法,权限管理 ...

- django 认证系统--3

WEB request中的认证 django使用sessions和middleware和reqeust对象联系在一起 它们通过给每一个reqeust请求添加一个request.user属性来代表当前用 ...

- Django认证系统并不鸡肋反而很重要

在使用django-admin startproject创建项目后,Django就默认安装了一个采用session实现的认证系统.这是Django相比于其他框架的一大特点:自带认证系统,开箱即用.有人 ...

- 自定义Django认证系统的技术方案

Django已经提供了开箱即用的认证系统,但是可能并不满足我们的个性化需求.自定义认证系统需要知道哪些地方可以扩展,哪些地方可以替换.本文就来介绍自定义Django认证系统的相关技术细节. 自定义认证 ...

- django 认证系统--2

使用django的认证系统 User 对象 User是认证系统的核心.典型代表是用户和你的站点进行交互还有限制访问.注册用户等等.django认证框架中,只存在一个User类,像'superuser' ...

- django 认证系统--1

django的认证系统提供认证和授权两种功能 认证系统包括如下部分: 1.Users 2.Permissions 主要是以 YES/NO 的形式反映一个用户是否能够做某事 3.Groups:就是对多个 ...

- Django认证系统实现的web页面

结合数据库.ajax.js.Djangoform表单和认证系统的web页面 一:数据模块 扩展了Django中的user表,增加了自定义的字段 from django.db import models ...

- django认证系统-user对象(创建,改密,认证)

User对象 User对象是认证系统的核心.它们通常表示与你的站点进行交互的用户,并用于启用限制访问.注册用户信息和关联内容给创建者等.在Django的认证框架中只存在一种类型的用户,因此诸如'sup ...

随机推荐

- Windows下javac不可用,java -version可以

https://blog.csdn.net/kobedir/article/details/79709287

- windows系统如何安装运行filebeat

下载安装包 下载地址:https://www.elastic.co/downloads/beats/filebeat 解压到指定目录,无需安装 打开解压后的目录,打开filebeat.yml进行配置. ...

- Excel VBA 连接各种数据库(一) VBA连接MySQL数据库

本文参考[东围居士]的cnblog博文 Excel.VBA与MySQL交互 在自己机器上调试成功,把调试中遇到的问题一并写出了. 本文主要涉及: VBA中的MySQL环境配置 VBA连接MySQL ...

- Java框架spring 学习笔记(二):Bean的作用域

Spring 框架Bean支持以下五个作用域: 下面介绍两种作用域,singleton和protoype singleton作用域 singleton作用域为默认作用域,在同一个ioc容器内getBe ...

- ucos中信号量 事件标志 消息队列都怎么用

信号量 事件标志和消息队列分别应用于什么场景(反正我学的时候有点闹不清,现在总结一下): 信号量和事件标志用于任务同步.详细来说,这个功能可以替代以前裸机中你打一个标记的功能,比如使用了一个定时器,5 ...

- VS 提示对象被多次指定;已忽略多余的指定

最近有一个工程编译老是出现这个问题,网上的解决方案说是工程目录下有同名的源文件,所以编译出了同名的obj.然而我检查了一下并没有.经尝试,把所有文件从项目中移除再重新添加进来就行了..应该是因为我反复 ...

- django RESTful设计方法

1. 域名 应该尽量将API部署在专用域名之下. https://api.example.com 如果确定API很简单,不会有进一步扩展,可以考虑放在主域名下. https://example.org ...

- mysql数据库优化(转)

今天,数据库的操作越来越成为整个应用的性能瓶颈了,这点对于Web应用尤其明显.关于数据库的性能,这并不只是DBA才需要担心的事,而这更是我们程序员需要去关注的事情.当我们去设计数据库表结构,对操作数据 ...

- mongocxx-driver编译安装

1. 确保安装epel yum install -y epel-release 2. 按照<CentOS7.2部署node-mapnik>一文中的步骤,手动安装 gcc-6.2.0 和 b ...

- C# 使用运算符重载 简化结果判断

执行某个方法后, 一般都要对执行结果判断, 如果执行不成功, 还需要显示错误信息, 我先后使用了下面几种方式 /// <summary> /// 返回int类型结果, msg输出错误信息 ...