ASP.NET Web API 2 使用 DelegatingHandler(委托处理程序)实现签名认证

Ø 前言

在前一篇ASP.NET Web API 2 使用 AuthorizationFilter(授权过滤器)实现 Basic 认证文章中实现了采用 Basic 认证的方式,但是这种方式存在安全隐患,而且只适合同一体系的项目架构中。如果希望将接口对外发布,提供给其他应用程序或其他语言调用,就需要具有更高的安全性,这就是本文需要讨论话题了。

1. 什么是签名认证

签名认证采用了可靠的加密机制对请求进行验证,提高了接口的安全性,防止数据篡改的现象。下面是具体实现:

1) 首先,接口提供者需要提供 AppId 和 SecretKey 给调用者,只有获得的了 AppId 和 SecretKey 的调用者才有权限访问。

2) 调用者在调用接口之前,需要根据提供者给出签名方案对请求数据进行加密,通常采用不可逆的加密方式,例如:MD5、HMAC等。

3) 提供者收到请求后,同样以相同的签名方案对请求数据进行加密,再将加密的结果与调用者的加密结果进行比较,如果两者相同则认为签名成功允许继续访问,否则拒绝请求。

4) 注意:加密过程中,SecretKey 禁止被传递,通常作为密钥使用,因为就算 AppId 被截取,也不能正常签名。

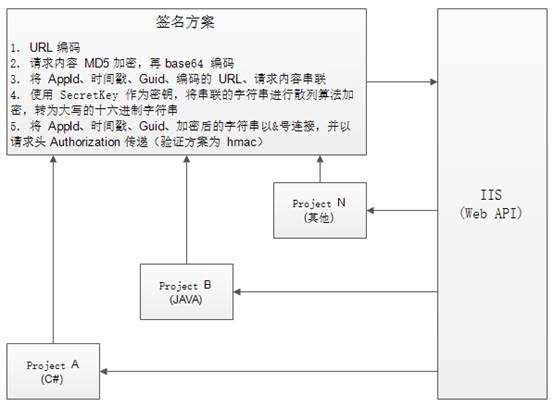

2. 应用场景

从图中可以看出,无论是那种程序调用接口,都必须采用相同的签名方案才能正常调用,否则请求将会被拒绝。

3. 具体实现步骤

1) 首先,创建一个签名认证处理程序

/// <summary>

/// 签名认证处理程序。

/// </summary>

public class SignatureAuthenticationHandler : System.Net.Http.DelegatingHandler

{

protected override async System.Threading.Tasks.Task<System.Net.Http.HttpResponseMessage> SendAsync(

System.Net.Http.HttpRequestMessage request, System.Threading.CancellationToken cancellationToken)

{

//因为 DelegatingHandler 全局异常过滤器无法捕获,所以需要加上 try、catch 自行处理异常

try

{

//1. URL 编码

string encodeUrl = HttpUtility.UrlEncode(request.RequestUri.AbsoluteUri);

//2. 请求内容 MD5 加密,再 base64 编码

string reqContent = string.Empty;

using (var md5 = new System.Security.Cryptography.MD5CryptoServiceProvider())

{

byte[] reqBytes = null;

if (request.Method == HttpMethod.Get)

reqBytes = Encoding.UTF8.GetBytes(request.RequestUri.Query);

else

reqBytes = request.Content.ReadAsByteArrayAsync().Result;

byte[] encryptBytes = md5.ComputeHash(reqBytes);

reqContent = Convert.ToBase64String(encryptBytes);

}

//获取 Authorization

var auth = request.Headers.Authorization;

if (auth == null)

return request.CreateResponse(HttpStatusCode.Forbidden, "未指定 Authorization");

else if (!"hmac".Equals(auth.Scheme, StringComparison.CurrentCultureIgnoreCase))

return request.CreateResponse(HttpStatusCode.Forbidden, "未指定 hmac");

else if (string.IsNullOrWhiteSpace(auth.Parameter))

return request.CreateResponse(HttpStatusCode.Forbidden, "无签名参数");

string[] paras = auth.Parameter.Split('&');

if (paras.Length != 4)

return request.CreateResponse(HttpStatusCode.Forbidden, "签名参数无效");

//检查AppId,真实情况下:应该是根据请求的 AppId 查出对应的合作伙伴记录

var partners = new[]

{

new { AppId = "zhangsan", SecretKey = "abc12345" },

new { AppId = "lisi", SecretKey = "def45678" }

}; //模拟真实数据

var partner = partners.FirstOrDefault(o => o.AppId == paras[0]);

if (partner == null)

return request.CreateResponse(HttpStatusCode.Forbidden, "AppId 无效");

//3. 将 AppId、时间戳、Guid、编码的 URL、请求内容串联

string signStr = string.Format("{0}{1}{2}{3}{4}",

paras[0], paras[1], paras[2], encodeUrl, reqContent);

//4. 使用 SecretKey 作为密钥,将串联的字符串进行散列算法加密,转为大写的十六进制字符串

StringBuilder sbHex = new StringBuilder();

byte[] secretKeyBytes = Convert.FromBase64String(partner.SecretKey);

using (var hmac = new System.Security.Cryptography.HMACSHA512(secretKeyBytes))

{

byte[] bytes = Encoding.UTF8.GetBytes(signStr);

byte[] encryptBytes = hmac.ComputeHash(bytes);

foreach (var item in encryptBytes)

{

sbHex.AppendFormat("{0:X2}", item);

}

}

//5. 比较签名

string sign = sbHex.ToString();

if (paras[3].Equals(sign))

return base.SendAsync(request, cancellationToken).Result;

else

return request.CreateResponse(HttpStatusCode.Unauthorized, "已拒绝为此请求授权");

}

catch (Exception ex)

{

return request.CreateResponse(HttpStatusCode.InternalServerError, string.Format("签名验证出错:{0}", ex.Message));

}

}

}

2) 添加签名认证处理程序至信息管道中,在 WebApiConfig.cs 中添加代码

config.MessageHandlers.Add(new WebAPI2.Filter.MessageHandlers.SignatureAuthenticationHandler());

3) 然后,再建一个单元测试项目(用于模拟调用接口,分别使用 GET 和 POST)

[TestClass]

public class WebApiTest

{

/// <summary>

/// 获取时间戳(毫秒)。

/// </summary>

/// <returns></returns>

public long GetMillisecondsTimestamp(DateTime dateTime)

{

TimeSpan cha = (dateTime - TimeZone.CurrentTimeZone.ToLocalTime(new DateTime(1970, 1, 1)));

return (long)cha.TotalMilliseconds;

}

[TestMethod]

public void TestSAGet()

{

//1. URL 编码

Uri uri = new Uri("http://localhost:37907/api/customer/get?id=1");

string encodeUrl = HttpUtility.UrlEncode(uri.AbsoluteUri);

//2. 请求内容 MD5 加密,再 base64 编码

string reqContent = string.Empty;

using (var md5 = new System.Security.Cryptography.MD5CryptoServiceProvider())

{

//GET方式:将?id=1 加密

byte[] reqBytes = Encoding.UTF8.GetBytes(uri.Query);

byte[] encryptBytes = md5.ComputeHash(reqBytes);

reqContent = Convert.ToBase64String(encryptBytes);

}

//3. 将 AppId、时间戳、Guid、编码的 URL、请求内容串联

string appId = "zhangsan";

long timestamp = GetMillisecondsTimestamp(DateTime.Now);

string guid = Guid.NewGuid().ToString();

string signStr = string.Format("{0}{1}{2}{3}{4}",

appId, timestamp, guid, encodeUrl, reqContent);

//4. 使用 SecretKey 作为密钥,将串联的字符串进行散列算法加密,转为大写的十六进制字符串

StringBuilder sbHex = new StringBuilder();

string secretKey = "abc12346";

byte[] secretKeyBytes = Convert.FromBase64String(secretKey);

using (var hmac = new System.Security.Cryptography.HMACSHA512(secretKeyBytes))

{

byte[] bytes = Encoding.UTF8.GetBytes(signStr);

byte[] encryptBytes = hmac.ComputeHash(bytes);

foreach (var item in encryptBytes)

{

sbHex.AppendFormat("{0:X2}", item);

}

}

string sign = sbHex.ToString();

WebRequest request = HttpWebRequest.Create(HttpUtility.UrlDecode(encodeUrl));

request.Timeout = 200000; //默认为100000=1分40秒

request.Method = "GET";

//5. 将 AppId、时间戳、Guid、加密后的字符串以&号连接,并以请求头 Authorization 传递(验证方案为 hmac)

request.Headers.Add(HttpRequestHeader.Authorization,

string.Format("hmac {0}&{1}&{2}&{3}", appId, timestamp, guid, sign));

try

{

using (WebResponse response = request.GetResponse())

{

using (StreamReader sr = new StreamReader(response.GetResponseStream()))

{

string resCon = sr.ReadToEnd();

}

}

}

catch (WebException ex)

{

HttpWebResponse webResponse = ex.Response as HttpWebResponse;

using (StreamReader sr = new StreamReader(webResponse.GetResponseStream()))

{

int status = (int)webResponse.StatusCode;

string resCon = sr.ReadToEnd();

throw ex;

}

}

}

[TestMethod]

public void TestSAPost()

{

var cust = new { CustomerId = 1, CustomerName = "客户A", Address = "上海市杨浦区" };

string data = JsonConvert.SerializeObject(cust);

byte[] reqBytes = Encoding.UTF8.GetBytes(data);

//1. URL 编码

Uri uri = new Uri("http://localhost:37907/api/customer/modify");

string encodeUrl = HttpUtility.UrlEncode(uri.AbsoluteUri);

//2. 请求内容 MD5 加密,再 base64 编码

string reqContent = string.Empty;

using (var md5 = new System.Security.Cryptography.MD5CryptoServiceProvider())

{

//POST方式:将请求数据加密

byte[] encryptBytes = md5.ComputeHash(reqBytes);

reqContent = Convert.ToBase64String(encryptBytes);

}

//3. 将 AppId、时间戳、Guid、编码的 URL、请求内容串联

string appId = "zhangsan";

long timestamp = GetMillisecondsTimestamp(DateTime.Now);

string guid = Guid.NewGuid().ToString();

string signStr = string.Format("{0}{1}{2}{3}{4}",

appId, timestamp, guid, encodeUrl, reqContent);

//4. 使用 SecretKey 作为密钥,将串联的字符串进行散列算法加密,转为大写的十六进制字符串

StringBuilder sbHex = new StringBuilder();

string secretKey = "abc12346";

byte[] secretKeyBytes = Convert.FromBase64String(secretKey);

using (var hmac = new System.Security.Cryptography.HMACSHA512(secretKeyBytes))

{

byte[] bytes = Encoding.UTF8.GetBytes(signStr);

byte[] encryptBytes = hmac.ComputeHash(bytes);

foreach (var item in encryptBytes)

{

sbHex.AppendFormat("{0:X2}", item);

}

}

string sign = sbHex.ToString();

WebRequest request = HttpWebRequest.Create(HttpUtility.UrlDecode(encodeUrl));

request.Timeout = 200000; //默认为100000=1分40秒

request.Method = "POST";

request.ContentType = "application/json";

request.ContentLength = reqBytes.Length;

//5. 将 AppId、时间戳、Guid、加密后的字符串以&号连接,并以请求头 Authorization 传递(验证方案为 hmac)

request.Headers.Add(HttpRequestHeader.Authorization,

string.Format("hmac {0}&{1}&{2}&{3}", appId, timestamp, guid, sign));

try

{

using (Stream stream = request.GetRequestStream())

{

stream.Write(reqBytes, 0, reqBytes.Length);

using (WebResponse response = request.GetResponse())

{

using (StreamReader sr = new StreamReader(response.GetResponseStream()))

{

string resCon = sr.ReadToEnd();

}

}

}

}

catch (WebException ex)

{

HttpWebResponse webResponse = ex.Response as HttpWebResponse;

using (StreamReader sr = new StreamReader(webResponse.GetResponseStream()))

{

int status = (int)webResponse.StatusCode;

string resCon = sr.ReadToEnd();

throw ex;

}

}

}

}

4. 模拟调用效果

1) GET 方式调用(失败)

2) GET 方式调用(成功)

3) POST 方式调用(失败)

4) POST 方式调用(成功)

Ø 总结

1. 本文主要阐述了如何使用 Web API 实现签名认证,以及实现步骤和效果演示。

2. 不难发现,其实签名认证也是存在一定缺点的,比如:

1) 每次请求都需要将做同一件事(将请求签名),而服务端接收到请求后也是每次都要验证,提高了复杂程度和性能损耗。

2) 服务端收到请求时还需要根据 AppId 查找对应的 SecretKey,无论是在数据库中查找还是从缓存中获取,这无疑也是对性能的开销。因为当访问量大时,这种频繁的操作也是不能忽视的。

3. 当然,有缺点也有优点的,这样做最大的好处就是提高了接口的安全性。

4. OK,关于签名认证就先到这里吧,如有不对之处,欢迎讨论。

ASP.NET Web API 2 使用 DelegatingHandler(委托处理程序)实现签名认证的更多相关文章

- ASP.NET Web API 安全验证之摘要(Digest)认证

在基本认证的方式中,主要的安全问题来自于用户信息的明文传输,而在摘要认证中,主要通过一些手段避免了此问题,大大增加了安全性. 1.客户端匿名的方式请求 (无认证) HTTP/ Unauthorized ...

- ASP.NET Web API标准的“管道式”设计

ASP.NET Web API的核心框架是一个消息处理管道,这个管道是一组HttpMessageHandler的有序组合.这是一个双工管道,请求消息从一端流入并依次经过所有HttpMessageHan ...

- Asp.Net Web API 2第四课——HttpClient消息处理器

Asp.Net Web API 导航 Asp.Net Web API第一课:入门http://www.cnblogs.com/aehyok/p/3432158.html Asp.Net Web A ...

- 【ASP.NET Web API教程】5.1 HTTP消息处理器

原文:[ASP.NET Web API教程]5.1 HTTP消息处理器 注:本文是[ASP.NET Web API系列教程]的一部分,如果您是第一次看本系列教程,请先看前面的内容. 5.1 HTTP ...

- 【ASP.NET Web API教程】3.4 HttpClient消息处理器

原文:[ASP.NET Web API教程]3.4 HttpClient消息处理器 注:本文是[ASP.NET Web API系列教程]的一部分,如果您是第一次看本博客文章,请先看前面的内容. 3.4 ...

- ASP.NET Web API 2 消息处理管道

Ø 前言 ASP.NET 的应用程序都会有自己的消息处理管道和生命周期,比如:ASP.NET Web 应用程序(Web Form).ASP.NET MVC,还有本文将讨论的 ASP.NET Web ...

- ASP.NET Web API 框架研究 服务容器 ServicesContainer

ServicesContainer是一个服务的容器,可以理解为—个轻量级的IoC容器,其维护着一个服务接口类型与服务实例之间的映射关系,可以根据服务接口类型获取对应的服务实例.构成ASP.NET We ...

- ASP.NET Web API 记录请求响应数据到日志的一个方法

原文:http://blog.bossma.cn/dotnet/asp-net-web-api-log-request-response/ ASP.NET Web API 记录请求响应数据到日志的一个 ...

- 适用于app.config与web.config的ConfigUtil读写工具类 基于MongoDb官方C#驱动封装MongoDbCsharpHelper类(CRUD类) 基于ASP.NET WEB API实现分布式数据访问中间层(提供对数据库的CRUD) C# 实现AOP 的几种常见方式

适用于app.config与web.config的ConfigUtil读写工具类 之前文章:<两种读写配置文件的方案(app.config与web.config通用)>,现在重新整理一 ...

随机推荐

- Visible Trees HDU - 2841(容斥)

对于已经满足条件的(x1,y1),不满足条件的点就是(n*x1,n*y1),所以要求的就是满足点(x,y)的x,y互质,也就是gcd(x,y) == 1,然后就可以用之前多校的方法来做了 另f[i] ...

- Testlink解决大用例导入问题

最近公司同事需要将别的testlink的用例迁移过来,由于现在新的服务器也在使用,不能使用数据库导入的办法,只能用xml文件进行导入,不过在导入的时候出现了个没遇到的问题,报错文件太大,无法上传. 解 ...

- 在JSON中遇到的一些坑

今天在进行压测的时候,由于需要使用到json进行传参,并且需要在JMeter中加入少量的JSON,由于JSON在java中呈现键值对的形式,并且需要使用到“”来修饰,导致只能使用\进行转义,在发送请求 ...

- 【CF1141G】Privatization of Roads in Treeland

题目大意:给定一个 N 个点的无根树,现给这个树进行染色.定义一个节点是坏点,若满足与该节点相连的至少两条边是相同的颜色,求至多有 k 个坏点的情况下最少需要几种颜色才能进行合法染色. 题解:考虑一个 ...

- react-native实现电影列表

页面运行效果 代码: import React, { Component } from "react"; import { Image, FlatList, StyleSheet, ...

- Day26--Python--包

1. from xxxx import * 从xxx导入所有. 如果XXX模块内部有__all__ 导入all中的内容. 如果没有__all__全部都导入 __all__ = ["money ...

- TODO java-web相关 servlet过滤器+监听器

servlet过滤器 定义: 过滤器是小型的web组件,它负责拦截请求和响应,以便查看.提供或以某种方式操作正在客户机和服务器之间交换的数据. 与过滤器相关的servlet共包含3个简单接口:Filt ...

- mysql 删除用户

select * FROM sys_user_role where user_id in( SELECT id FROM sys_user where login_name='17600311226' ...

- hystrix实战之javanica

spingboot2.0.3集成hystrix的,访问dashboard的另外一种方式: https://blog.csdn.net/qq_38455201/article/details/80783 ...

- PL/SQL Developper导入导出数据库的方法及说明

导出步骤 1 tools ->export user object 选择选项,导出.sql文件. 2 tools ->export tables-> Oracle Export 选择 ...