ISO27001信息安全管理体系

0x00 前言

初入甲方,刚开始接触的应该就是ISO27001信息安全管理体系,你拿到的应该就是一整套安全管理类的文档。在甲方,稍微有点规模的公司很注重制度和流程,岗位职责分工明细,那么这些安全管理制度,就是你所能掌控的游戏规则,几个人的信息安全部生存之道。

0x01 ISO27001简介

ISO/IEC27001 信息安全管理体系(ISMS——information security management system)是信息安全管理的国际标准。最初源于英国标准BS7799,经过十年的不断改版,最终再2005年被国际标准化组织(ISO)转化为正式的国际标准,目前国际采用进一步更新的ISO/IEC27001:2013作为企业建立信息安全管理的最新要求。该标准可用于组织的信息安全管理建设和实施,通过管理体系保障组织全方面的信息安全,采用PDCA过程方法,基于风险评估的风险管理理念,全面系统地持续改进组织的信息安全管理。

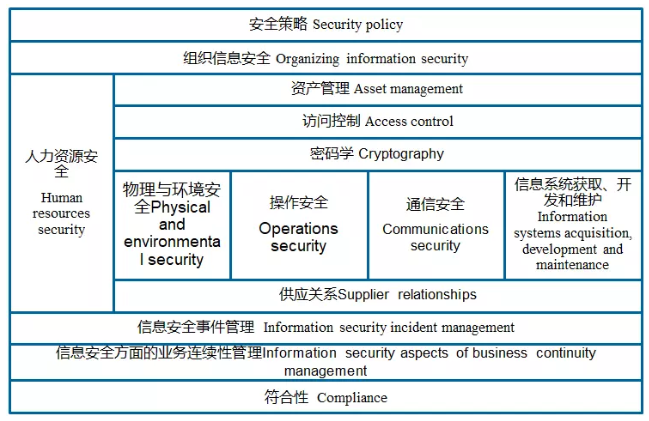

目前国际上普遍采用ISO/IEC27001:2013作为企业建立信息安全管理体系的最新要求,体系包括14个控制域、35个控制目标、114项控制措施。体系控制域内容如下:

ISO/IEC27001 信息安全管理体系,即Information Security Management System,简称ISMS。概念最初源于英国标准BS7799,经过十年的不断改版,最终再2005年被国际标准化组织(ISO)转化为正式的国际标准,目前国际采用进一步更新的ISO/IEC27001:2013作为企业建立信息安全管理的最新要求。该标准可用于组织的信息安全管理建设和实施,通过管理体系保障组织全方面的信息安全,采用PDCA过程方法,基于风险评估的风险管理理念,全面系统地持续改进组织的信息安全管理。

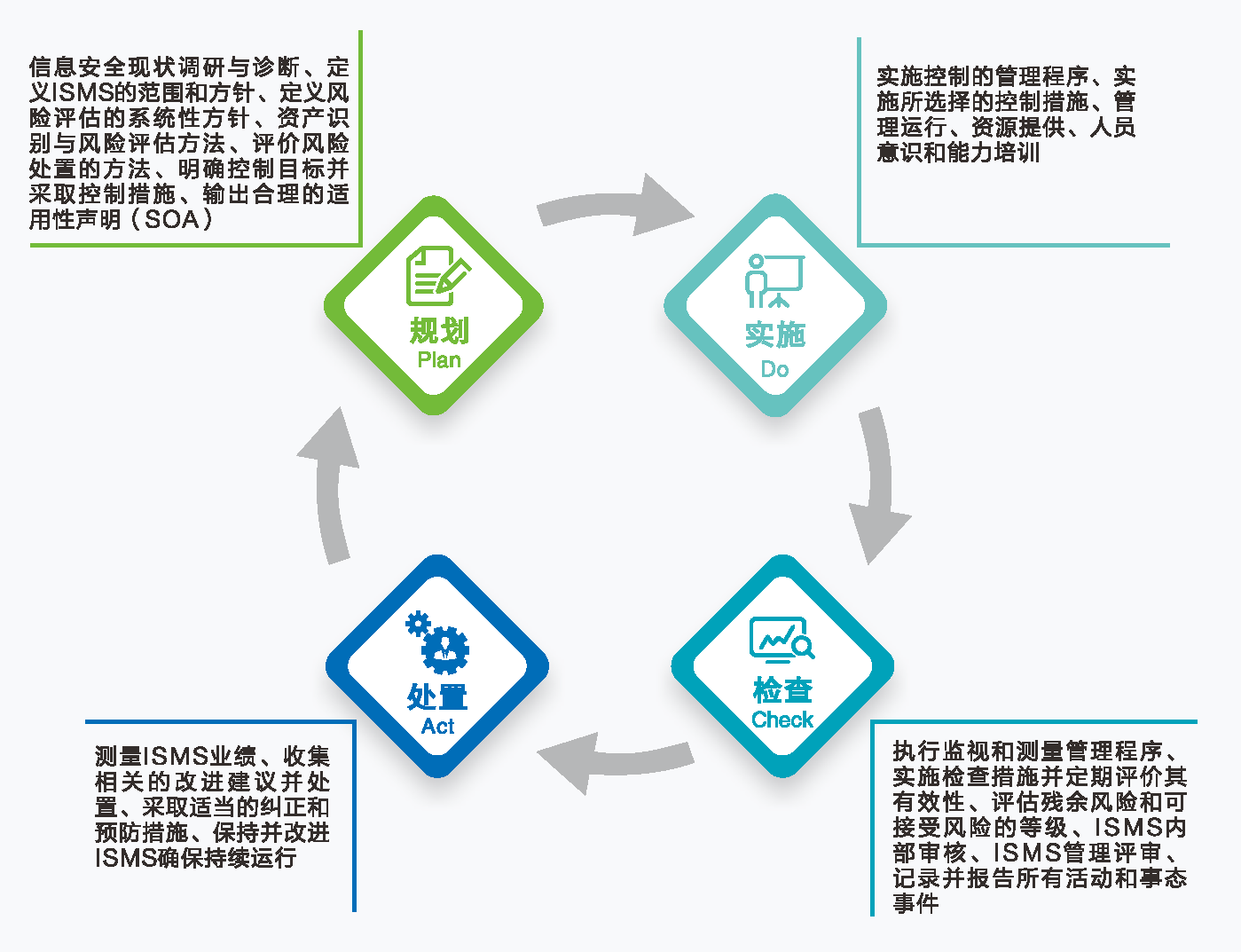

Plan规划:信息安全现状调研与诊断、定义ISMS的范围和方针、定义风险评估的系统性方针、资产识别与风险评估方法、评价风险处置的方法、明确控制目标并采取控制措施、输出合理的适用性声明(SOA);

DO:实施控制的管理程序、实施所选择的控制措施、管理运行、资源提供、人员意识和能力培训;

Check:执行监视和测量管理程序、实施检查措施并定期评价其有效性、评估残余风险和可接受风险的等级、ISMS内部审核、ISMS管理评审、记录并报告所有活动和事态事件;

Act:测量ISMS业绩、收集相关的改进建议并处置、采取适当的纠正和预防措施、保持并改进ISMS确保持续运行。

0x02 企业需求与认证收益

企业的需求:

符合政府法律法规及相关部门审核标准

实现公司可持续发展

进一步树立和完善企业内部信息安全管理

加强客户信息安全保护

提升客户管理服务满意度

认证的收益:

提升客户对于公司产品和服务信任度和满意度

展示公司服务的安全性,极大提升行业竞争力

与国际信息安全标准接轨,树立行业标杆,有利于在世界范围内开展与其他企业的合作与交流

显著提高企业内部的IT信息安全管理规范,改善员工对于信息安全服务及IT管理认知

提升自身品牌形象,进一步贴近客户需求,为客户提供优质可靠的IT服务

0x03 ISO27001认证

ISO27001作为信息安全管理标准,为信息安全管理体系(ISMS)的建立、实施、运行、监视、评审、保持和持续改进提供了模型和必要的控制目标和措施,是ISMS顺利实施的最佳指南。

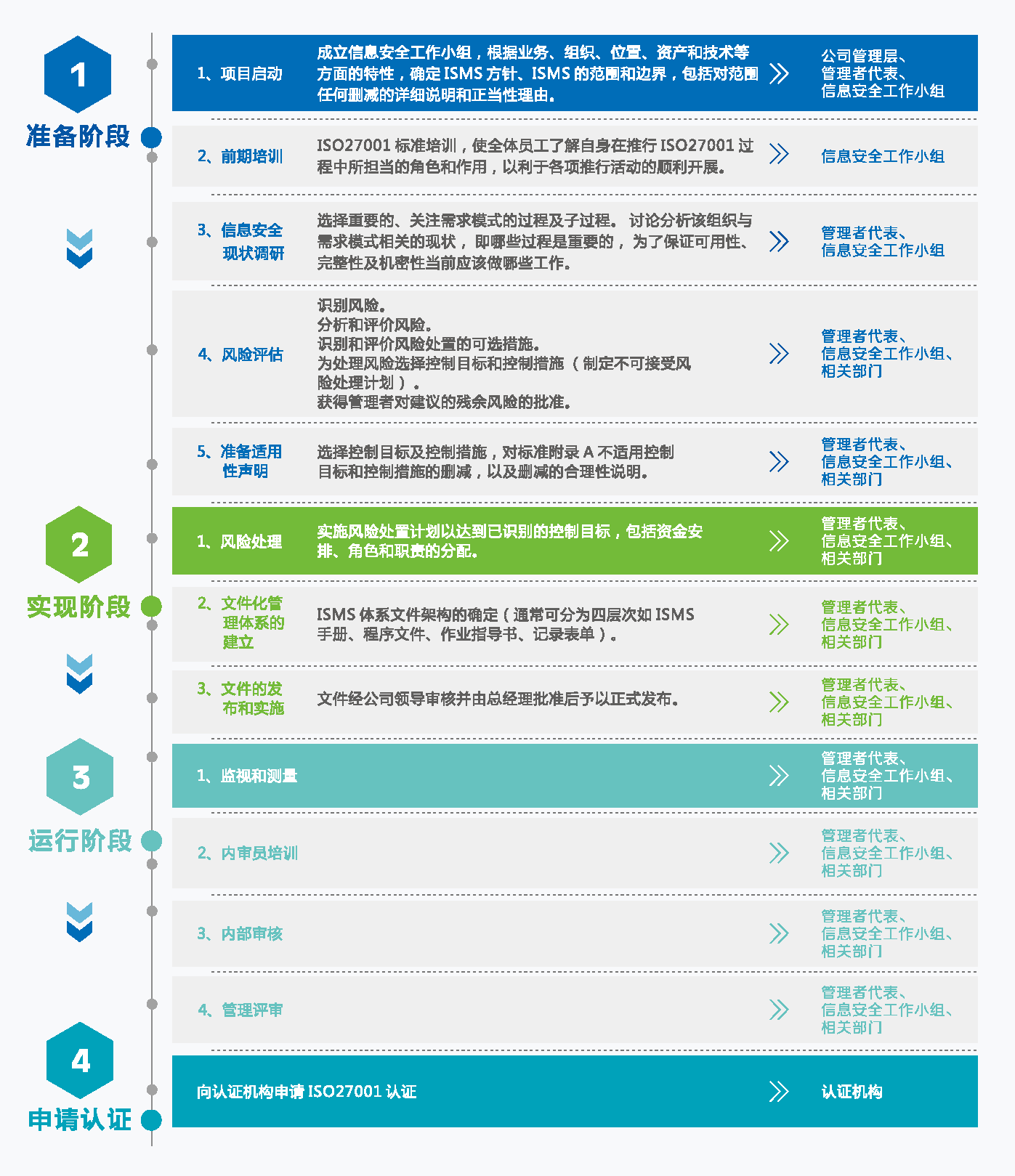

一般企业建立实施至少需要3个月时间,进度如下:

没有经历过文档编写、内审、外审,未免有点遗憾,抱着对ISO27001体系建设的好奇,在先知找到了两篇文章,分享了作者在ISO27001体系建设从无到有的过程。

从无到有通过ISO27001认证-建设篇

从无到有通过ISO27001认证-审核篇

0x04 END

ISO27001是信息安全领域的管理体系标准,使用范围广,它面向的对象是组织,通过了ISO27001的认证,表示您的组织信息安全管理已建立了一套科学有效的管理体系作为保障。企业将以此为起点持续改进和深化体系的执行,在公司软件资产受控的前提下持续为客户提供安全可靠的软件产品和服务。

在学习,也一直在路上,加油!

本文由Bypass整理总结,部分词条摘自网络。

最后

欢迎关注个人微信公众号:Bypass--,每周原创一篇技术干货。

参考链接:

http://www.byiso.com.cn/category/view?id=20

https://www.bsigroup.com/zh-CN/iso-27001-information-security/

https://mp.weixin.qq.com/s/bPvLO4vgPcsMZaHDPXLGqg

http://www.renzhunta.com/iso27001/detail.jhtml

ISO27001信息安全管理体系的更多相关文章

- NISP二级笔记(二) 信息安全管理体系

- NISP二级笔记(一) 信息安全管理

ISO27001 信息安全管理体系要求 ISO27002 信息安全控制措施(实用规则) ISO27003 信息安全管理体系实施指南 ISO27004 信息安全管理测量 ISO27005 信息安全风险管 ...

- 全国职业技能大赛信息安全管理与评估-MySQL爆破脚本

DEMO: #coding=utf-8 import MySQLdb class MSSQL: def __init__(self,host,user,pwd): self.host = host s ...

- 关于[神州数码信息安全DCN杯/信息安全管理与评估]的一些经验之谈

前阵子参加了神州数码的比赛,赛后有如下经验分享,给还没参加过的朋友分享一下心德以及要注意的坑. 先科普一下这个比赛的三个阶段: 第一阶段主要是考网络部分的,例如搭建wifi以及防火墙诸如此类的设备. ...

- 全国职业技能大赛信息安全管理与评估-MySQL弱口令利用

MySQL读文件 #coding=utf-8 import MySQLdb host = '172.16.1.' for i in range(129,131): tag = host+str(i) ...

- 全国职业技能大赛信息安全管理与评估-第三阶段-弱口令自动爆破+读取Flag脚本

自动爆破SSH弱口令+读取Flag #coding=utf-8 import paramiko sshc = paramiko.SSHClient() sshc.set_missing_host_ke ...

- 全国职业技能大赛信息安全管理与评估-一些细节tips

Base64加解密: ubuntu@VM-0-5-ubuntu:~$ echo iloveyou | base64aWxvdmV5b3UKubuntu@VM-0-5-ubuntu:~$ echo aW ...

- [转自天涯]ISO27001与ISO20000的关系心得

“获得认证,就能得到政府的补助,能将对手甩掉.”这是很多管理者的一种想法.但是关于ISO27001与 ISO20000的关系问题很多人都不是很清楚.湖南冉达专家表示想解决这个主要要从三个方面进行分析: ...

- ISO/IEC 27001 信息安全管理体系认证

一. 信息安全管理体系标准业务介绍 1. 背景介绍 信息作为组织的重要资产,需要得到妥善保护.但随着信息技术的高速发展,特别是Internet的问世及网上交易的启用,许多信息安全的问题也纷纷出现:系统 ...

随机推荐

- webpack4--热更新

所谓热更新,就是在浏览器能同步刷新你的代码.webpack 热更新依赖 webpack-dev-server.具体实现步骤如下: 1.局部安装依赖 webpack-dev-server npm ins ...

- 安装Nginx+Lua+OpenResty开发环境配置全过程实例

安装Nginx+Lua+OpenResty开发环境配置全过程实例 OpenResty由Nginx核心加很多第三方模块组成,默认集成了Lua开发环境,使得Nginx可以作为一个Web Server使用. ...

- SwipeBackLayout侧滑返回显示桌面

SwipeBackLayout是一个很好的类库,它可以让Android实现类似iOS系统的右滑返回效果,但是很多用户在使用官方提供的Demo会发现,可能出现黑屏或者返回只是看到桌面背景而没有看到上一个 ...

- 【转】常用 Microsoft .NET Framework 各版本下載網址列表

研究] 常用 Microsoft .NET Framework 各版本下載網址列表 2014-05-23 僅列常用的 (IA64, Beta, hotfix, ... 不列) Microsoft .N ...

- 10、QT分析之WebKit

该文章整理自 网易博客 http://blog.163.com/net_worm/blog/static/12770241920101831312381/ 转载请注明出处 WebKit是QT4新整合的 ...

- 深入浅出LVM on linux

什么是LVM? 什么是LVM?LVM(Logical Volume Manager)逻辑卷管理,是一种将一个或多个硬盘的分区在逻辑上集合,相当于一个大硬盘来使用,当硬盘的空间不够使用的时候,可以继续将 ...

- 1<<30 hashMap 中使用位移运算的意义

static final int MAXIMUM_CAPACITY = 1 << 30; 计算过程已1<<30为例,首先把1转为二进制数字 0000 0000 0000 000 ...

- MySQL 服务(mysqld)crash

场景: 数据从 10.165.98.190 自建MySQL同步至 阿里云 MongoDB过程中,mysql服务会崩溃,同步数据失败. 原因分析: 经DBA 分析,10.165.98.1 ...

- CI框架 -- URL

移除 URL 中的 index.php 默认情况,你的 URL 中会包含 index.php 文件: example.com/index.php/news/article/my_article 如果你 ...

- Storm概念、原理详解及其应用(一)BaseStorm

本文借鉴官文,添加了一些解释和看法,其中有些理解,写的比较粗糙,有问题的地方希望大家指出.写这篇文章,是想把一些官文和资料中基础.重点拿出来,能总结出便于大家理解的话语.与大多数“wordcount” ...