20145314郑凯杰《网络对抗技术》PE文件病毒捆绑(插入捆绑)的实现

20145314郑凯杰《网络对抗技术》PE文件病毒捆绑(插入捆绑)的实现

一、本节摘要

- 简介:每个应用程序内部都有一定的空间(因为文件对齐余留的00字段)可以被利用,这样就可以保证被插入的程序“原封不动”,显然更具有迷惑性和欺骗性。先对windows可执行文件PE结构进行分析,接下来可以实现用Ollydbg对PE文件进行恶意代码注入。

- 目标:

- 用汇编语言编写一个简单的对话框,并将其写入PE文件的预留字段中

- 将入口地址的语句修改为跳转语句。

- 跳转执行完对话框后再实现语句回溯,跳回原本的正常程序,不影响正常程序执行。

- 工作环境:

- Windows 7

- 最终成果:已全部实现目标,但OllyDbg无法导出修改后的EXE程序。

二、实现过程

实现最最毒辣的一种方法,为了保证我们文件捆绑之后注入的隐蔽性。就是要保证文件修改前后的大小一样。因此选择PE文件注入的方法。下面用OllyDbg进行简单的注入,并在其后实现病毒的注入:

打开OllyDbg调试器。装入我们的目标程序,游戏的EXE。

根据我们上面的PE知识准备,可以知道,每个PE文件在其末尾都会有一波空白的代码部分。拉动滚动条,找到最后:

这个部分就是空白部分。

首先我们实现一下简单的例子,比如说注入一个对话框。

先写上内容。

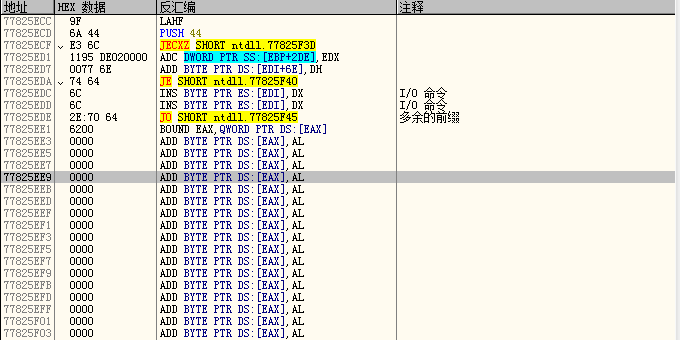

选中一波空白部分,右键编辑,输入我们需要的字段zkj5314haha

点击ctrl+A 重新分析一下代码

发现红色的就是刚添加的部分。

接下来需要我们编写一波汇编代码,实现上面这个字段的使用

PUSH 0 ; BUTTONS =

PUSH XXXXX ; CAPTION = 标题文字,定位到刚才的第一个字符串

PUSH XXXXX ; MESSAGE = 信息文字,定位到第二个字符串

PUSH 0 ; ICON = 按钮

CALL MessageBoxA; 用 MessageBoxA 跑起上面的所有代码

按行输入汇编后,就出现了这一波代码。如果你现在保存它并运行它,你将看不到任何的效果,为什么呢?因为这段代码并没有被调用。

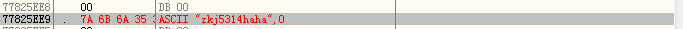

接下来记住 77625F00 这个是我们开始执行程序代码的地方。

右击PUSH 0 转到 EIP

选择几行代码复制,

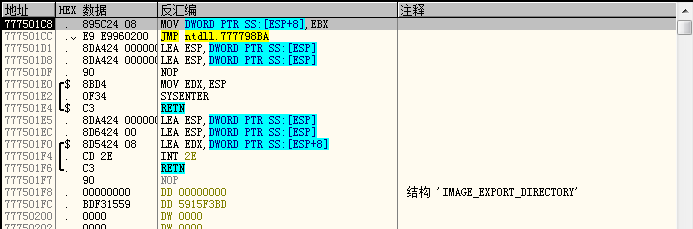

777501C8 . 895C24 08 MOV DWORD PTR SS:[ESP+8],EBX

777501CC . E9 E9960200 JMP ntdll.777798BA

777501D1 . 8DA424 000000>LEA ESP,DWORD PTR SS:[ESP]

777501D8 . 8DA424 000000>LEA ESP,DWORD PTR SS:[ESP]

777501DF . 90 NOP

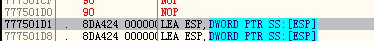

选择第一条,输入JMP 刚才的地址。使程序在刚进来时就可以跳转到我们的恶意代码部分

会发现刚才的那一部分都被覆盖了,这时候我们就应该把覆盖的这一部分代码给补到最后的恶意代码上。

还得记录下跳转回去的地址777501CC,这个值需要加在我们补充完代码之后。使程序在跳转完成后还可以回到原点正常执行。

因此,在补充完代码之后,加上JMP 777501CC

接下来就可以run程序。

成功出现弹窗。

弹窗取消后,程序会等很久才打开,应该是OllyDbg的问题,运行起来特别慢,最后也没办法导出修改后的exe文件。很是痛苦。不过已经实现了PE文件的病毒化,入口地址的修改和跳转。

20145314郑凯杰《网络对抗技术》PE文件病毒捆绑(插入捆绑)的实现的更多相关文章

- 20145314郑凯杰《网络对抗技术》恶意DLL注入进程(进程捆绑)的实现

20145314郑凯杰<网络对抗技术>恶意DLL注入进程(进程捆绑)的实现 一.本节摘要 简介:在这部分里,要实现将恶意后门悄无声息地与进程进行捆绑,通过和已运行的进程进行捆绑,达到附着攻 ...

- 20145314郑凯杰《网络对抗技术》实验9 web安全基础实践

20145314郑凯杰<网络对抗技术>实验9 web安全基础实践 一.实验准备 1.0 实验目标和内容 Web前端HTML.能正常安装.启停Apache.理解HTML,理解表单,理解GET ...

- 20145314郑凯杰《网络对抗技术》实验8 WEB基础实践

20145314郑凯杰<网络对抗技术>实验8 WEB基础实践 一.实验准备 1.0 实验目标和内容 Web前端HTML.能正常安装.启停Apache.理解HTML,理解表单,理解GET与P ...

- 20145314郑凯杰《网络对抗技术》实验5 MSF基础应用

20145314郑凯杰<网络对抗技术>实验5 MSF基础应用 1.0 MS08_067安全漏洞 1.1 实验目标 了解掌握metasploit平台的一些基本操作,能学会利用已知信息完成简单 ...

- 20145314郑凯杰《网络对抗技术》可选实验 shellcode注入与Return-to-libc攻击实验

20145314郑凯杰<网络对抗技术>可选实验 shellcode注入与Return-to-libc攻击实验 1.0 实践内容 Return-to-libc攻击是一种特殊的缓冲区溢出攻击, ...

- 20145314郑凯杰《网络对抗技术》实验1 逆向及Bof基础实践

20145314郑凯杰<网络对抗技术>实验1 逆向及Bof基础实践 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数 ...

- 20145314郑凯杰 《Java程序设计》第10周学习总结

20145314郑凯杰 <Java程序设计>第10周学习总结 代码托管: 学习内容总结 网络编程 会打手机吗? 第一个问题:会打手机吗?很多人可能说肯定会啊,不就是按按电话号码,拨打电话嘛 ...

- 20145314郑凯杰 《Java程序设计》实验五 实验报告

20145314郑凯杰 <Java程序设计>实验五 实验报告 实验搭档王亦徐:http://www.cnblogs.com/1152wyx/p/5471524.html 实验要求 完成实验 ...

- 20145314郑凯杰 《Java程序设计》课程总结

20145314郑凯杰 <Java程序设计>课程总结 每周读书笔记链接汇总 ①寒假预习--"helloworld" ②第一周读书笔记 ③第二周读书笔记 ④第三周读书笔记 ...

随机推荐

- 基于Docker部署nodejs应用

基于Docker部署nodejs应用 背景 公司基于Vue.js的项目最近需要部署到云端,因此需要先行在公司内部Docker环境下验证相关技术,因而有本文之前提. 本文展示在Docker容器中,应用部 ...

- Taking a peek inside with the Actuator

Taking a peek inside with the Actuator <dependency> <groupId>org.springframework.boot< ...

- AT2043 AND Grid 构造

正解:构造 解题报告: 传送门传送门! 这题psj讲了俩做法,一个是最常见的解法,还一种还不知道484对的QAQ 然后先把psj讲的不知正确性的做法港下QwQ 大概就是说,第一个图,先把底给染完 然后 ...

- 给JSON中put的value=null时,这对key=value会被隐藏掉。

当我们在JSON里像这样json.put("key",null);put值进去的话,这个键值对就会被隐藏掉例如下面的例子: <pre name="code" ...

- 发现XMind一个超级牛逼的功能

本来想要自己手动建立下文件夹的结构图,一不小心发现了一个大惊喜. 比如想要看一下360Downloads文件夹下的文件结构,可以先创建一个名叫360Downloads的主节点,然后把其文件夹下的文件直 ...

- git pull报错,error: cannot lock ref导致拉流失败

使用git命令删除相应refs文件,git update-ref -d refs/remotes/XXX,或者手动删除文件 简单粗暴强行git pull,执行git pull -p 原文:https: ...

- vcenter web client chrome浏览器打开中文显示乱码

使用如下链接试试看https://x.x.x.x/vsphere-client/?locale=zh_CN&csp

- JavaScript加强

1.Aptana简介 Aptana是一个非常强大,开源,专注于JavaScript的Ajax开发IDE它的特性包括 1.JavaScript,JavaScript函数,HTML,CSS语言的Code ...

- X-Forwarded-For 负载均衡 7 层 HTTP 模式获取来访客户端真实 IP 的方法(IIS/Apache/Nginx/Tomcat)

https://help.aliyun.com/knowledge_detail/13051859.html?pos=1 1.IIS 6 配置方案2.IIS 7 配置方案3.Apache 配置方案4. ...

- 机器学习理论基础学习12---MCMC

作为一种随机采样方法,马尔科夫链蒙特卡罗(Markov Chain Monte Carlo,以下简称MCMC)在机器学习,深度学习以及自然语言处理等领域都有广泛的应用,是很多复杂算法求解的基础.比如分 ...