20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

目录

20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

1.实验内容

1.1 简单应用SET工具建立冒名网站

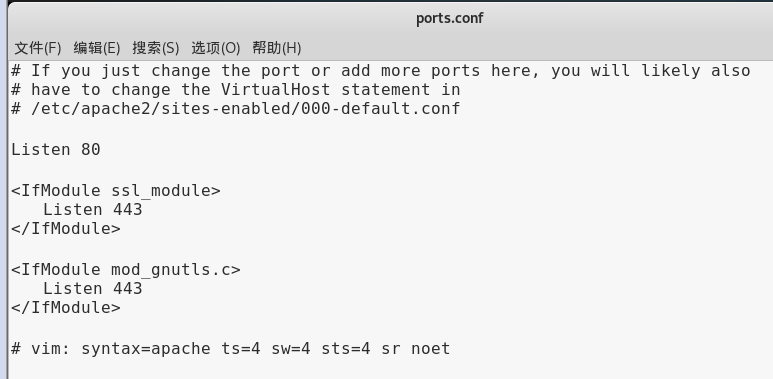

由于要将钓鱼网站挂在本机的http服务下,所以需要将SET工具的访问端口改为默认的80端口。使用leafpad /etc/apache2/ports.conf命令修改Apache的端口文件,将端口改为80,如下图所示:.

在kali中使用netstat -tupln |grep 80命令查看80端口是否被占用。如果有,使用kill+进程号杀死该进程。如下图所示,无其他占用:

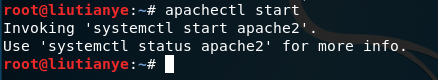

使用apachectl start开启Apache服务:

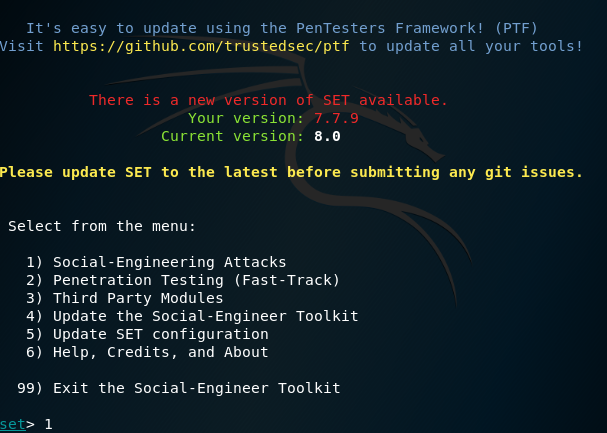

输入setoolkit打开SET工具:

选择1进行社会工程学攻击:

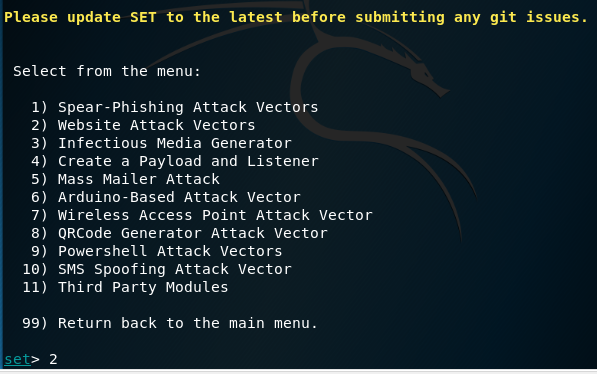

选择2即钓鱼网站攻击向量:

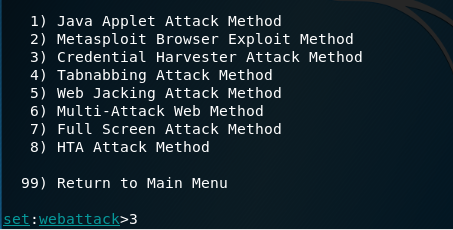

选择3,认证获取攻击,可以获取认证过程中的登录密码。

选择2进行克隆网站:

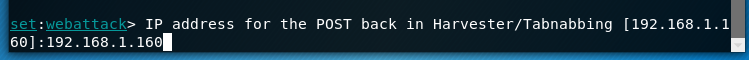

输入攻击机的IP地址

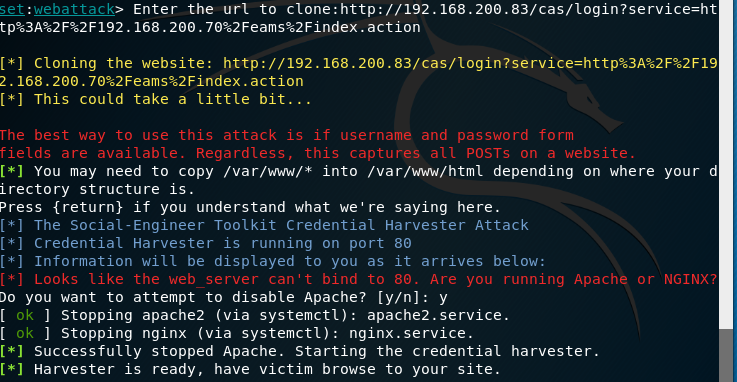

输入被克隆的url:

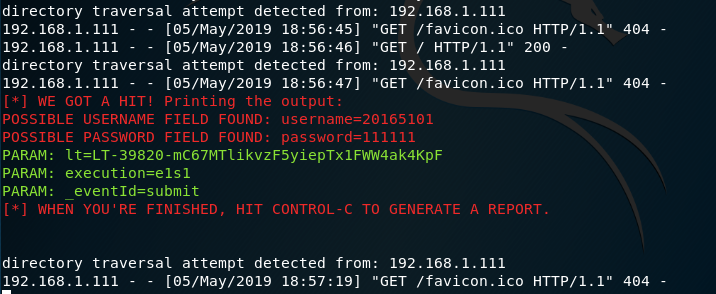

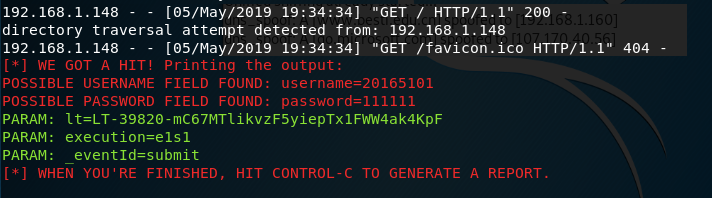

在靶机上,打开浏览器,输入kali攻击机的IP地址(192.168.1.160)。会呈现一个与真实网站一模一样的页面。输入用户名和密码,Kali攻击机会收到相应的数据。

让受害者访问攻击者的IP地址其实不太现实,我们可以对其进行伪装,用短网址生成器http://short.php5developer.com/给我们的网址包装一下,如果发送给受害者,防范意识薄弱的人可能就会点开,甚至输入自己的账号密码。

打开这个经过短网址生成器包装过的网址后,会跳入192.168.1.160.

1.2 ettercap DNS spoof

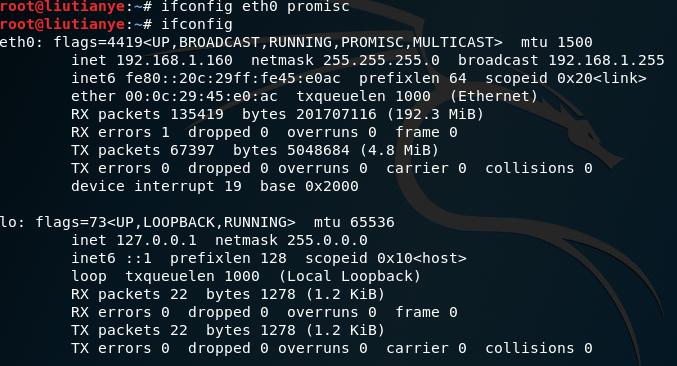

输入命令ifconfig eth0 promisc,将网卡设为混杂模式,使其能接收所有经过它的数据流。

输入命令ifconfig eth0,发现此时已经为混杂模式了。

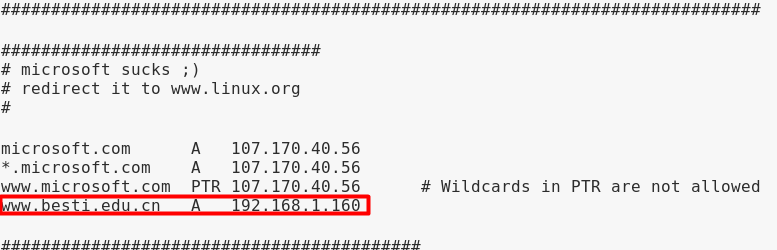

使用命令leafpad /etc/ettercap/etter.dns,修改文件,加入以下的这条对应的域名和IP地址(攻击者kali的IP地址),进行DNS欺骗。

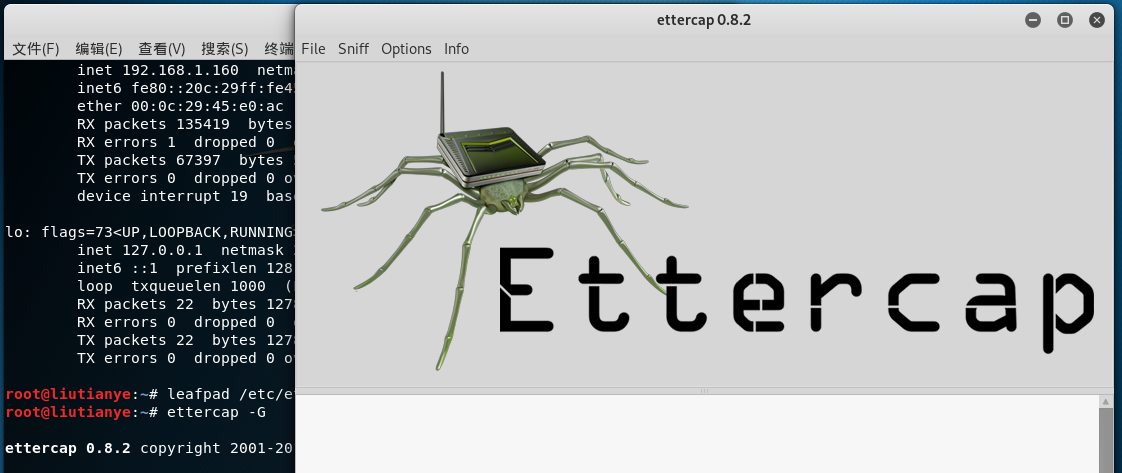

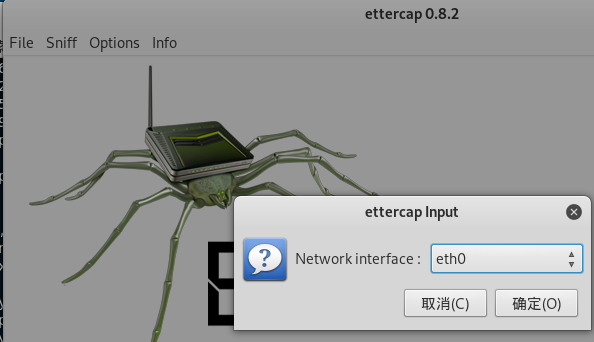

输入ettercap -G指令,开启ettercap,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡:

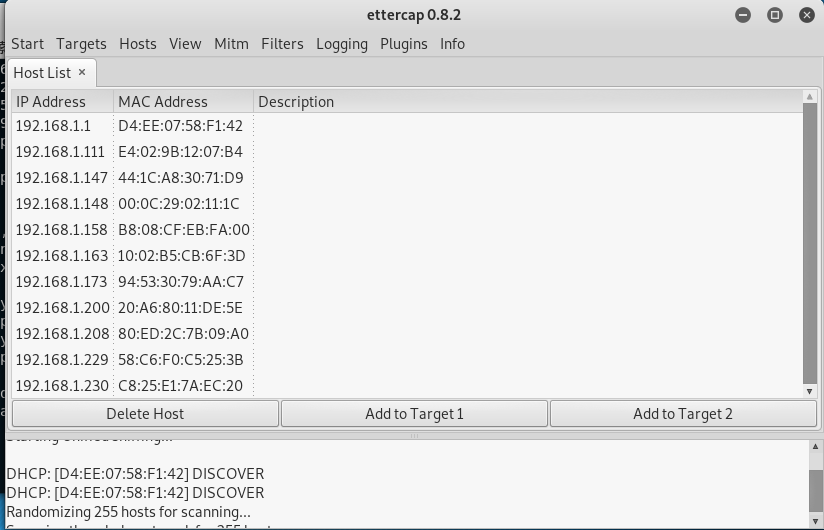

在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机

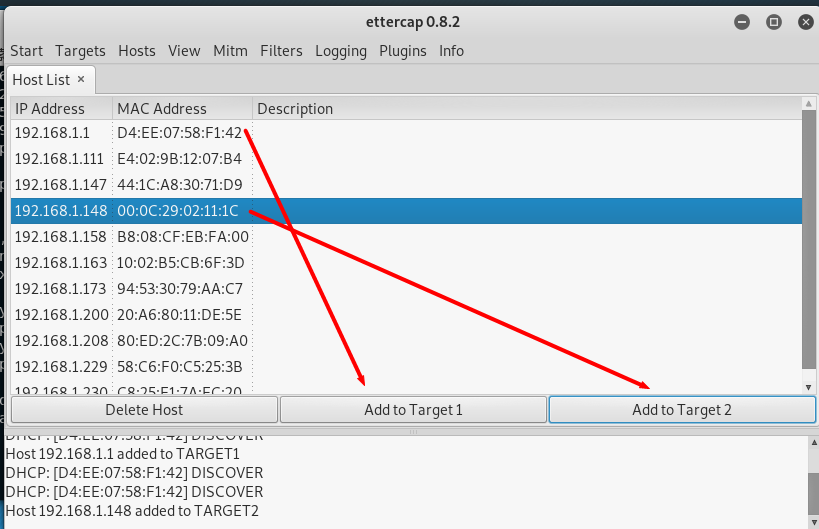

中间人监听,将网关和靶机设为监听的两端,将网关192.168.1.1设置为target1,靶机192.168.1.148设置为target2。

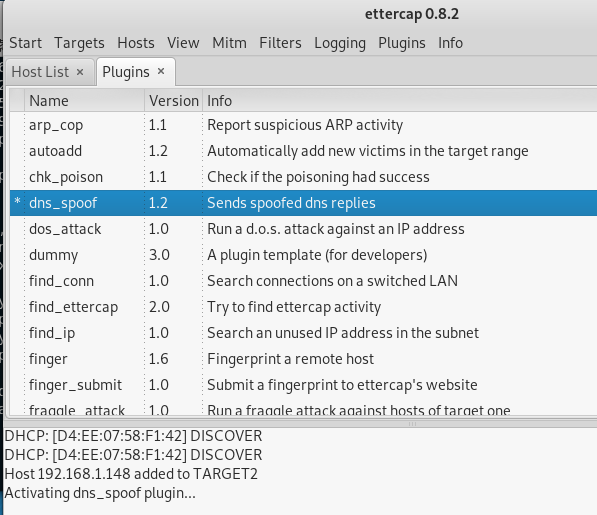

选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件:

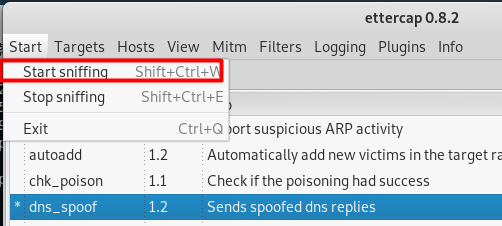

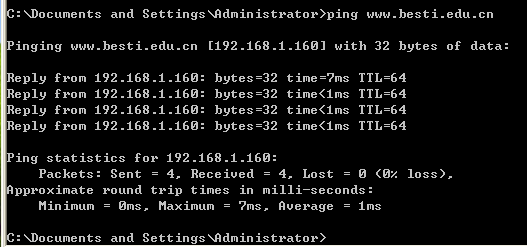

然后点击左上角的start选项开始嗅探,此时在靶机中用命令行ping www.besti.edu.cn会发现解析的地址是攻击机的IP地址:

1.3 结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

按照1.1的步骤,克隆一个网站,当访问kali攻击机服务器时,会跳入一个被克隆的冒名钓鱼网站。按照1.2的步骤进行DNS欺骗,当靶机访问某域名时,实际上访问了kali攻击机服务器,跳入克隆后的冒名钓鱼网站,输入登录密码等信息,就会被盗取信息。

结合前面的步骤的结果就是,靶机上输入域名可直接跳入钓鱼网站,输入用户名和密码可以被Kali截获。

2.基础问题回答

2.1 通常在什么场景下容易受到DNS spoof攻击

同一局域网下,以及各种公共网络。

2.2 在日常生活工作中如何防范以上两攻击方法

不要依赖DNS:在高度敏感和保密要求高的系统上浏览网页,最好不要使用DNS。其实最安全的方案是直接访问重要网站的IP地址,这样就不会受到ARP欺骗攻击和DNS欺骗攻击了。可以适当记录一下非常重要的网站或者涉及重要信息的网站的IP地址。

使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

3.实验总结与体会

此次实验我们可以发现,制作钓鱼网站,盗取他人信息还是比较简单的。也很容易在不经意间就跳入了攻击者的DNS欺骗陷阱。通过这次实验,我切身体会到了,加强自我防范意识的重要性。要保持对自身信息的敏感度,不要轻易在异常网站上输入自己的信息,也不要轻易点击来路不明的网页链接。

20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范的更多相关文章

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

- 2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范

2018-2019-2 20165205 网络对抗技术 Exp7 网络欺诈防范 实验内容 本次实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET ...

- 20145209刘一阳 《网络对抗》Exp7 网络欺诈技术防范

20145209刘一阳 <网络对抗>Exp7 网络欺诈技术防范 一.应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的 ...

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155227《网络对抗》Exp7 网络欺诈防范

20155227<网络对抗>Exp7 网络欺诈防范 实践内容(3.5分) 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建 ...

- 20155232《网络对抗》Exp7 网络欺诈防范

20155232<网络对抗>Exp7 网络欺诈防范 一.实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20155302《网络对抗》Exp7 网络欺诈防范

20155302<网络对抗>Exp7 网络欺诈防范 实验内容 (1)简单应用SET工具建立冒名网站 (1分) (2)ettercap DNS spoof (1分) (3)结合应用两种技术, ...

随机推荐

- 哇哦!恍然大悟般的“share”功能的实现!

有一个问题一直困扰着我,也是我一直没有时间去了解和学习的,那就是前端(移动端)实现分享到微信.QQ好友.QQ空间.新浪微博等等平台的功能实现,虽然之前有做过,但是都是上一个领导自己写好的,我直接拿来用 ...

- css 温故而知新 1px的问题

解决方法1: //border @mixin border($pos, $color) { content: ""; position: absolute; transform-o ...

- Android studio 百度地图开发(3)地图导航

Android studio 百度地图开发(3)地图导航 email:chentravelling@163.com 开发环境:win7 64位,Android Studio,请注意是Android S ...

- 关于quartusII 错误 Error: Current license file does not support the EP*** device 错误原因总结

关于quartusII 错误 Error: Current license file does not support the EP*** device 错误原因总结 第一,有的人用了破解文件lice ...

- android开发中遇到的问题汇总【九】

244.http请求的url含有中字符时.须要Uri编码.Uri.encoder() 245.使用androidstudio时,不知道什么原因svn不见了 Android Studio missing ...

- excel表格系列

MicroSoft Excel表格系列问题 1.excel表格修改默认行高 2.[Excel技巧]Excel实现部分保护技巧

- git 常用使用命令

http://www.ruanyifeng.com/blog/2015/12/git-cheat-sheet.html http://www.open-open.com/lib/view/open14 ...

- Linq系列(7)——表达式树之ExpressionVisitor

大家好,由于今天项目升级,大家都在获最新代码,所以我又有时间在这里写点东西,跟大家分享. 在上一篇的文章中我介绍了一个dll,使大家在debug的时候可以可视化的看到ExpressionTree的Bo ...

- lua(简单的传参)

#include <iostream> #include <string.h> extern "C" { /*头文件lua.h定义了Lua提供的基础函数,包 ...

- NumPy入门基础【2】

通用函数ufunc 一元ufunc举例: 1.abs.fabs:计算绝对值,fabs更快 2.sqrt:计算各元素的平方根,相当于arr0.5 3.square:计算各元素的平方根,相当远arr2 4 ...