1. csrf 简介

浅谈CSRF

CSRF是什么?

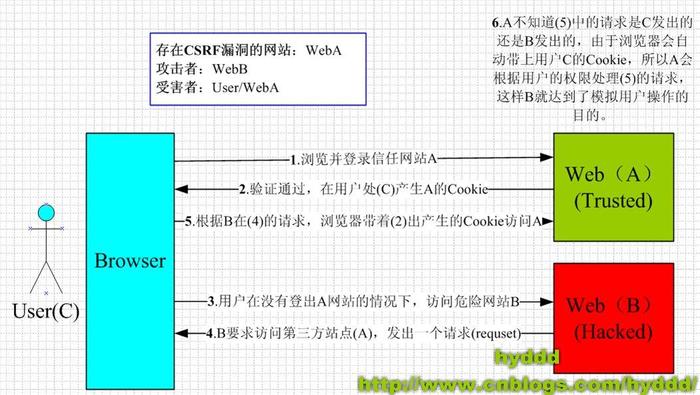

(Cross Site Request Forgery, 跨站域请求伪造)是一种网络的攻击方式,它在 年曾被列为互联网 大安全隐患之一,

也被称为“One Click Attack”或者Session Riding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。尽管听起来像跨站脚

本(XSS),但它与XSS非常不同,并且攻击方式几乎相左。XSS利用站点内的信任用户,而CSRF则通过伪装来自受信任用户的请求来利

用受信任的网站。与XSS攻击相比,CSRF攻击往往不大流行(因此对其进行防范的资源也相当稀少)和难以防范,所以被认为比XSS更具

危险性。

CSRF可以做什么?

你这可以这么理解CSRF攻击:攻击者盗用了你的身份,以你的名义发送恶意请求。CSRF能够做的事情包括:以你名义发送邮件,发消息,

盗取你的账号,甚至于购买商品,虚拟货币转账......造成的问题包括:个人隐私泄露以及财产安全。

它这么厉害,那它的原理是什么?

- 登录受信任网站A,并在本地生成Cookie。

- 在不登出A的情况下,访问危险网站B。

看到这里,你也许会说:“如果我不满足以上两个条件中的一个,我就不会受到CSRF的攻击”。是的,确实如此,但你不能保证以下情况不会发生:

几种常见的攻击类型

GET类型的CSRF

<img src=http://wooyun.org/csrf?xx=11 />

POST类型的CSRF

<form action="http://wooyun.org/csrf.php" method=POST>

<input type="text" name="xx" value="" />

</form>

<script>

document.forms[].submit();

</script>

其他其他猥琐流CSRF

<img src=http://admin:admin@192.168.1.1 />

防御CSRF的策略

验证 HTTP Referer 字段;

在请求地址中添加 token 并验证;

在 HTTP 头中自定义属性并验证。

验证 HTTP Referer 字段

http://bank.example/withdraw?account=bob&amount=1000000&for=Mallory

在请求地址中添加 token 并验证

在 HTTP 头中自定义属性并验证

防御实例

Sailajs框架中的JavaScript 代码示例

// 从 HTTP 头中取得 Referer 值

var referer=req.headers.Referer;

// 判断 Referer 是否以 test.example 开头

if((referer!=null) && (_.startsWith(referer, “test.example ”))

{

// 验证通过

}

else

{

// 验证失败,返回错误

}

2.验证请求中的 token

var session = req.session; // 从 session 中得到 csrftoken 属性

var token = session.csrftoken;

if(token == null)

{

// 产生新的 token 放入 session 中

token = generateToken();

token.csrftoken = token ;

return ....

}

else

{

// 从 HTTP 头中取得 csrftoken

var token = req.headers.csrftoken;

// 从请求参数中取得 csrftoken

var xhrToken = req.param('csrftoken'); if(token != null && xhrToken != null && token.equals(xhrToken))

{

return ...

}

else

{

return ... // ERROR

}

}

3. HTTP 头中自定义属性(网上例子)

var plainXhr = dojo.xhr; // 重写 dojo.xhr 方法

dojo.xhr = function(method,args,hasBody) {

// 确保 header 对象存在

args.headers = args.header || {};

tokenValue = '<%=request.getSession(false).getAttribute("csrftoken")%>';

var token = dojo.getObject("tokenValue");

// 把 csrftoken 属性放到头中

args.headers["csrftoken"] = (token) ? token : " ";

return plainXhr(method,args,hasBody);

};

总结

1. csrf 简介的更多相关文章

- python之csrf简介

django为用户实现防止跨站请求伪造的功能,通过中间件 django.middleware.csrf.CsrfViewMiddleware 来完成.而对于django中设置防跨站请求伪造功能有分为全 ...

- CSRF 漏洞测试

CSRF简介: CSRF中文名:跨站请求伪造,英文译为:Cross-site request forgery,CSRF攻击就是attacker(攻击者)利用victim(受害者)尚未失效的身份认证信息 ...

- 信息安全学习笔记--CSRF

一.CSRF简介 CSRF(Cross-site request forgery)跨站请求伪造,也被称为“one click attack”或者“session riding”,通常缩写为CS ...

- 关于CSRF的那点事儿

0x01 CSRF简介 CSRF,也称XSRF,即跨站请求伪造攻击,与XSS相似,但与XSS相比更难防范,是一种广泛存在于网站中的安全漏洞,经常与XSS一起配合攻击. 0x02 CSRF原理 ...

- 安全漏洞XSS、CSRF、SQL注入以及DDOS攻击

随着互联网的普及,网络安全变得越来越重要,程序员需要掌握最基本的web安全防范,下面列举一些常见的安全漏洞和对应的防御措施. 0x01: XSS漏洞 1.XSS简介 跨站脚本(cross site s ...

- 程序员常用的3大Web安全漏洞防御解决方案:XSS、CSRF及SQL注入(图文详解)

https://blog.csdn.net/ChenRui_yz/article/details/86489067 随着互联网的普及,网络安全变得越来越重要,程序员需要掌握最基本的web安全防范,下面 ...

- Web安全之跨站伪造请求(CSRF)

CSRF简介 CSRF全称跨站伪造请求(Cross-site request forgery)也称为one click attack/session riding,还可以缩写为XSRF 通俗说就是利用 ...

- CSRF 详解:攻击,防御,Spring Security应用等

本文原创,更多内容可以参考: Java 全栈知识体系.如需转载请说明原处. CSRF(Cross-site request forgery跨站请求伪造,也被称成为"one click att ...

- 【网络安全】——客户端安全(浏览器安全、XSS、CSRF、Clickjacking)

近在学习网络安全相关的知识,于是先从业内一本系统讲Web安全的书<白帽子讲Web安全>系统学习Web安全的相关知识.在此整理书中的知识层次,不求详尽,只求自己对整个Web安全梗概有所了 ...

随机推荐

- hd acm1061

Problem Description Given a positive integer N, you should output the most right digit of N^N. Inp ...

- java入门了解10

1.IO: 1.File (一)注意: a.可以表示文件或者文件夹(也可称为目录) b.创建的File对象实际上不存在的文件只是代表了一个抽象路径 c.Windows中分隔符'\'('//'也可以); ...

- Qt之任务栏系统托盘图标

转自 --> http://blog.csdn.net/qivan/article/details/7506306 托盘图标,一个自己脑子出现很久的词,可惜自己都没动手去实现.最近看见的,听见 ...

- Python的进度条的制作

import sys,time #导入模块 for i in range(50): #进度条的长度 sys.stdout.write("#") #进度条的内容,这里要注意了,pyc ...

- Hive- 大数据仓库Hive

什么是 Hive? Hive 是由 FaceBook 开源用于解决少量数据结构化日志的数据统计.Hive是基于 Hadoop 的一个数据仓库工具,可以将结构化的数据文件映射成一张表,并提供类SQL查询 ...

- python循环切片

x = [0,99, 'a', 1, 2, 'b',5, 3, 0,'a' ,1, 8, 5,'b',5,9,5] b=[] c=[] d=[] for i in range(len(x)): if ...

- 通过request获取ID地址的方法

// 获取IP地址 public static String getIpAddr(HttpServletRequest request) { String ip = request.getHeade ...

- Eclipse_常用技巧_03_字母大小写转换快捷键

eclipse中字母大小写转换快捷键: ctrl+shift+x 转为大写 ctrl+shift+y 转为小写

- pyglet--EventLoop对象(主事件循环,用于从系统消息队列中取出消息,并派发给各个窗口)

一.识别系统消息,并派出该消息 EventLoop(应用程序的事件循环),用于循环的从系统消息队列中获取系统消息(包含消息的各种参数:如鼠标位置,事件类型,鼠标左右键,哪个键盘键等),然后派发相应的事 ...

- 关于MFC预处理命令

MFC程序生成EXE文件的过程是:预处理-编译-链接-打包生成exe文件.(预编译是编译过程,即将一些常用的不经常改变的文件先进行编译处理生成中间文件,以节省时间,它不属于预处理,在VS项目属性的C/ ...