Spring Security OAuth2 源码分析

Spring Security OAuth2 主要两部分功能:1、生成token,2、验证token,最大概的流程进行了一次梳理

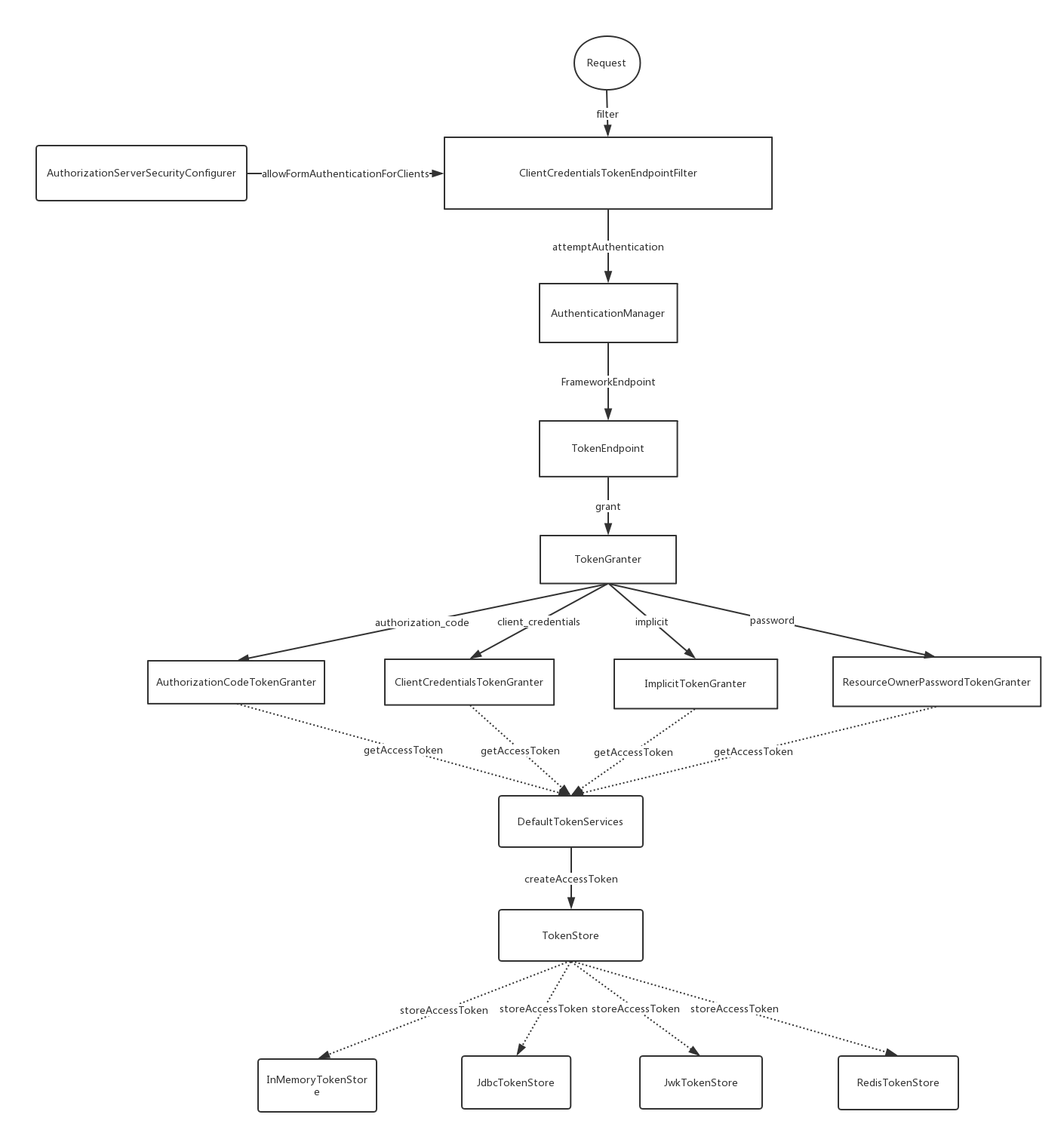

1、Server端生成token (post /oauth/token)

AuthorizationServerSecurityConfigurer 在配置阶段 如果允许form表单提交则会经过ClientCredentialsTokenEndpointFilter, 剩下的流程可以总结为生成token、存储token。

生成token:按类型生成token,类型与oauth2四种类型(密码、授权码、客户端、简化)模式相对 存储token: 支持 内存、redis、数据库、等多种方式

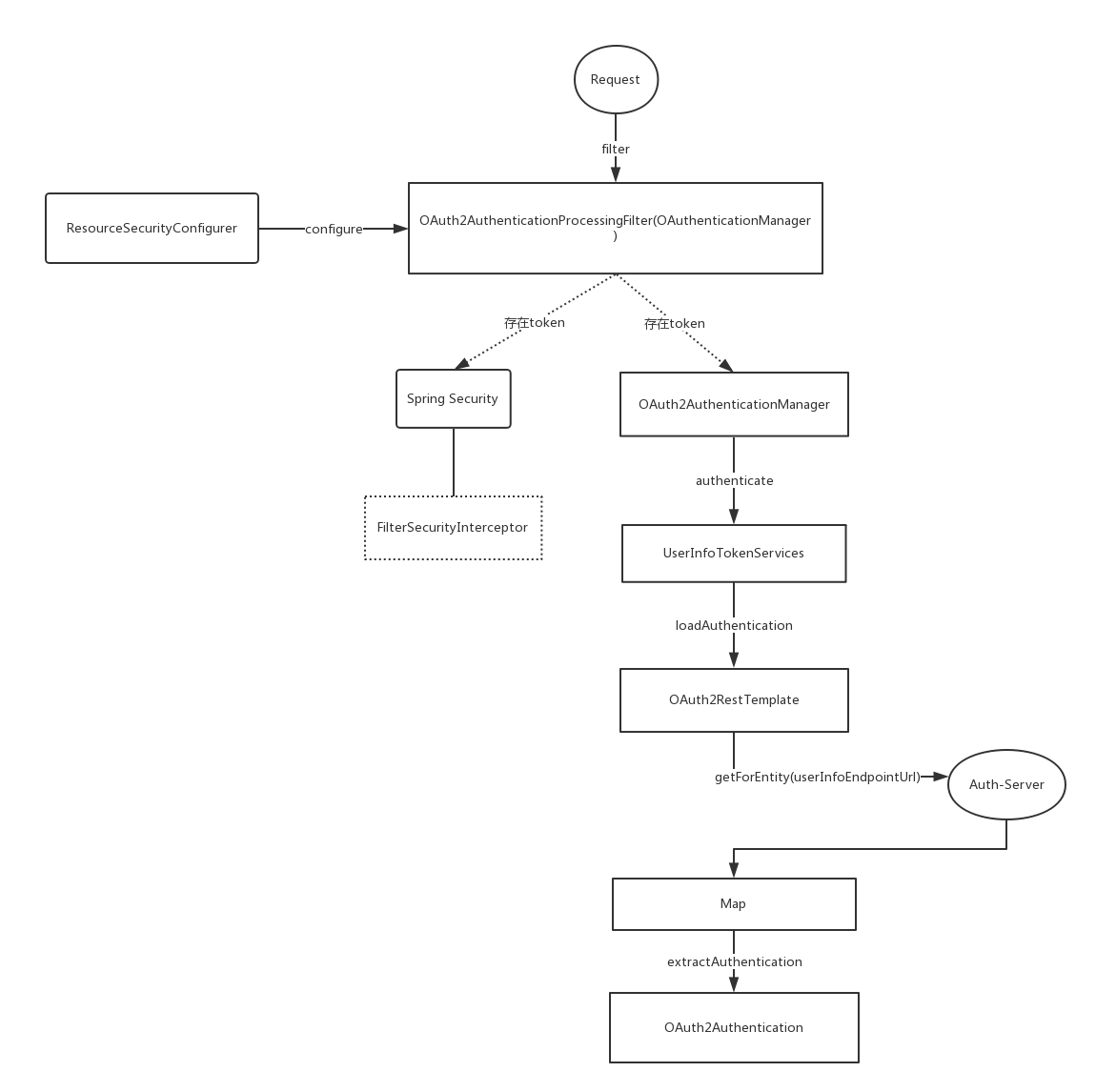

2、Resource端验证token (访问受限接口)

ResourceSecurityConfigurer在配置阶段,对Resource进行配置, OAuth2核心过滤器 OAuth2AuthenticationProcessingFilter, 如果请求中存在token 则进行验证,如果不存在则不验证(但是Spring Security会对接口权限进行验证)。

存在token流程:

根据 配置的userInfoEndpointUrl 到 server获取token的授权信息 OAuthAuthentication。

根据返回结果判断token是否有效(如果返回结果结果中存在error表明访问限制: 也就是说server对token无效的处理后,一定要返回非 200的http响应Resource才能认定无效)

Spring Security OAuth2 源码分析的更多相关文章

- Spring Security 解析(七) —— Spring Security Oauth2 源码解析

Spring Security 解析(七) -- Spring Security Oauth2 源码解析 在学习Spring Cloud 时,遇到了授权服务oauth 相关内容时,总是一知半解,因 ...

- spring security 实践 + 源码分析

前言 本文将从示例.原理.应用3个方面介绍 spring data jpa. 以下分析基于spring boot 2.0 + spring 5.0.4版本源码 概述 Spring Security 是 ...

- Spring Developer Tools 源码分析:二、类路径监控

在 Spring Developer Tools 源码分析一中介绍了 devtools 提供的文件监控实现,在第二部分中,我们将会使用第一部分提供的目录监控功能,实现对开发环境中 classpath ...

- Spring IOC 容器源码分析 - 余下的初始化工作

1. 简介 本篇文章是"Spring IOC 容器源码分析"系列文章的最后一篇文章,本篇文章所分析的对象是 initializeBean 方法,该方法用于对已完成属性填充的 bea ...

- Spring IOC 容器源码分析 - 填充属性到 bean 原始对象

1. 简介 本篇文章,我们来一起了解一下 Spring 是如何将配置文件中的属性值填充到 bean 对象中的.我在前面几篇文章中介绍过 Spring 创建 bean 的流程,即 Spring 先通过反 ...

- Spring IOC 容器源码分析 - 循环依赖的解决办法

1. 简介 本文,我们来看一下 Spring 是如何解决循环依赖问题的.在本篇文章中,我会首先向大家介绍一下什么是循环依赖.然后,进入源码分析阶段.为了更好的说明 Spring 解决循环依赖的办法,我 ...

- Spring IOC 容器源码分析 - 创建原始 bean 对象

1. 简介 本篇文章是上一篇文章(创建单例 bean 的过程)的延续.在上一篇文章中,我们从战略层面上领略了doCreateBean方法的全过程.本篇文章,我们就从战术的层面上,详细分析doCreat ...

- Spring IOC 容器源码分析 - 创建单例 bean 的过程

1. 简介 在上一篇文章中,我比较详细的分析了获取 bean 的方法,也就是getBean(String)的实现逻辑.对于已实例化好的单例 bean,getBean(String) 方法并不会再一次去 ...

- Spring IOC 容器源码分析 - 获取单例 bean

1. 简介 为了写 Spring IOC 容器源码分析系列的文章,我特地写了一篇 Spring IOC 容器的导读文章.在导读一文中,我介绍了 Spring 的一些特性以及阅读 Spring 源码的一 ...

随机推荐

- Jquery使容器自适应浏览器窗口

一.几个关键点 1:当文档大小改变时可以通过哪个事件来触发? resize([Data], fn) 可传入data供函数fn处理. 示例: $(window).resize(function(){ a ...

- 使用URLConnection下载文件或图片并保存到本地

有时候需要从网络上面下载图片到本地进行保存,代码如下: package com.jointsky.jointframe.test; import java.io.FileOutputStream; i ...

- 编译安装PHP7并安装Redis扩展Swoole扩展(未实验)

用PECL自动安装Redis扩展.Swoole扩展 pecl install redis pecl install swool 编译安装PHP7并安装Redis扩展Swoole扩展 在编译php7的机 ...

- unity5, animation event

一,给导入的fbx动画添加animation event: 如下图,在双击状态机中的idle状态,打开右面的面板,点开Events项会出现一个时间轴,点击下方播放器的播放按钮或者拖动播放器时间轴上的红 ...

- getconf命令【一天一个命令】

我们时常需要查询系统相关的信息,比如页面大小,整数大小之类,如果编写程序去计算会比较繁琐,这里有一个很有用的命令,可以用来获取系统相关信息.它就是getconf. $ getconf PAGE_S ...

- Node.js开发入门—使用cookie保持登录

这次来做一个站点登录的小样例,后面会用到. 这个演示样例会用到Cookie.HTML表单.POST数据体(body)解析. 第一个版本号,我们的用户数据就写死在js文件中. 第二个版本号会引入Mong ...

- 输入LPCWSTR类型字符串

LPCWSTR tmp = L"xxx"; char*转到LPCWSTR LPCSTR(charTmp)

- 如何使用SignalTap II觀察reg與wire值? (SOC) (Verilog) (Quartus II) (SignalTap II)

Abstract撰寫Verilog時,雖然每個module都會先用ModelSim或Quartus II自帶的simulator仿真過,但真的將每個module合併時,一些不可預期的『run-time ...

- 使用802.1X+FreeRadius+LDAP实现网络准入方案

前言:在很多运维项目交流中,我们发现有一些运维团队还是在尝试使用网管或桌面管理来进行网络准入管理,但这两个技术有一定的缺点,所以本文分享一下802.1X+开源软件整合的网络准入管理的实践. 网络准入业 ...

- 12. Min Stack【medium】

Implement a stack with min() function, which will return the smallest number in the stack. It should ...