2018-2019-2 网络对抗技术 20165202 Exp7 网络欺诈防范

博客目录

-

- 简单应用SET工具建立冒名网站 (1分)

- ettercap DNS spoof (1分)

- 结合应用两种技术,用DNS spoof引导特定访问到冒名网站。(1.5分)

- 请勿使用外部网站做实验

- 三、实验中遇到的问题及解决

- 四、基础问题回答

一、实践目标

- 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法

二、实践内容

简单应用SET工具建立冒名网站

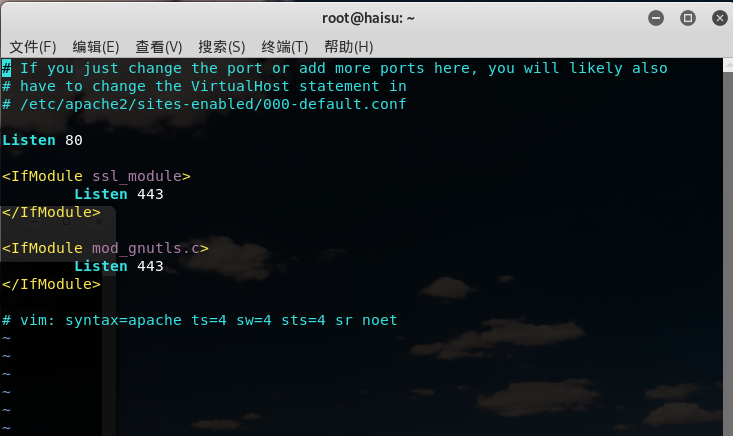

1.将SET工具的访问端口改为默认的80端口,使用sudo vi /etc/apache2/ports.conf命令修改Apache的端口文件,确保端口是80端口。

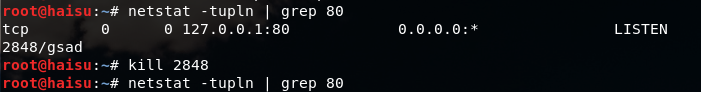

2.打开终端,查看是否有进程占用80端口:netstat -tupln | grep 80,如果看到有进程,用kill 进程号结束该进程。再检查是否有占用,确认没有后,进行下一步。

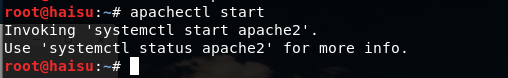

3.使用apachectl start打开Apache服务

4.新建另一个终端,输入setoolkit打开SET工具

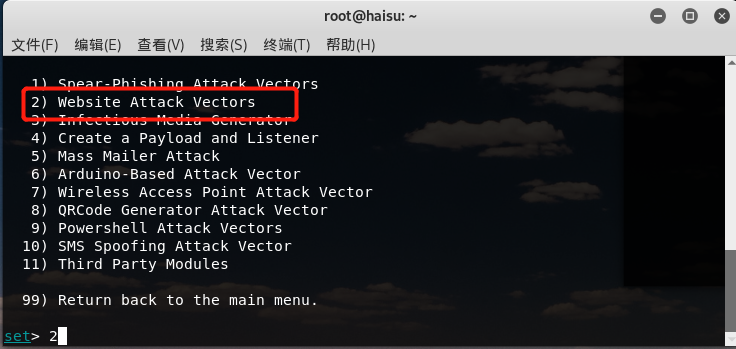

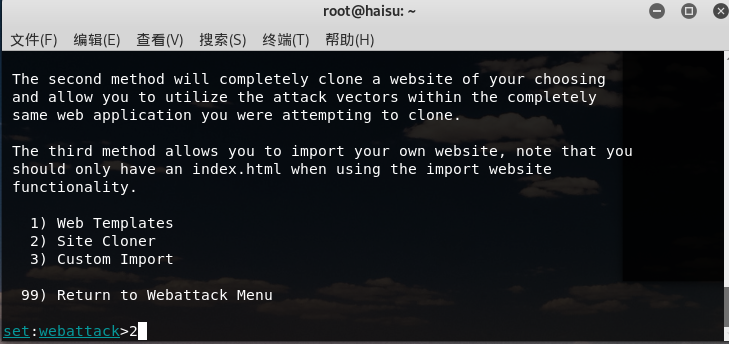

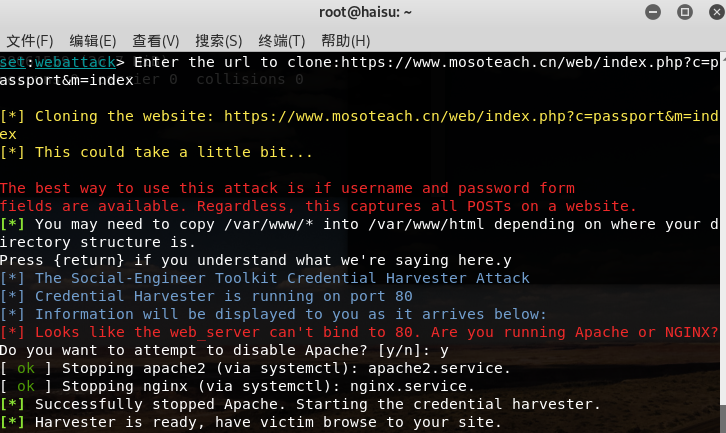

5.选择1 Social-Engineering Attacks->2 Website Attack Vectors->3 Credential Harvester Attack Method->2 Site Cloner

6.输入攻击机的IP地址192.168.153.134

7.输入被克隆的网站的url,这里选择了某云

如果出现Do you want to attempt to disable Apache?这里选择y,Apache就关闭了。

访问kali的IP地址192.168.153.134,打开的是一个和正常网站界面一样的钓鱼网站

- 当用户登录时,可以在kali中截取到用户的用户名和密码

ettercap DNS spoof

这一部分主要利用的是DNS映射,在靶机中输入链接某域名会映射到kali的IP上,连接的是kali

1.使用指令ifconfig eth0 promisc将kali网卡改为混杂模式;可以使用ifconfig查看eth0后面是不是写了[PROMISC]

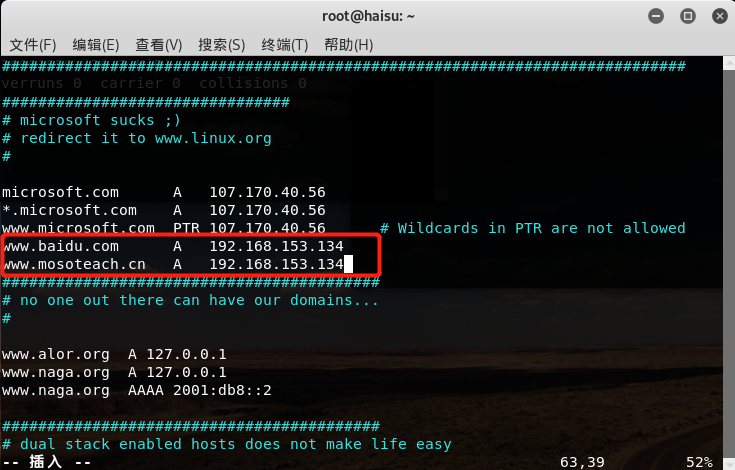

2.输入命令vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,添加几条对网站和IP的DNS记录,图中的IP地址是我的kali主机的IP:192.168.153.134

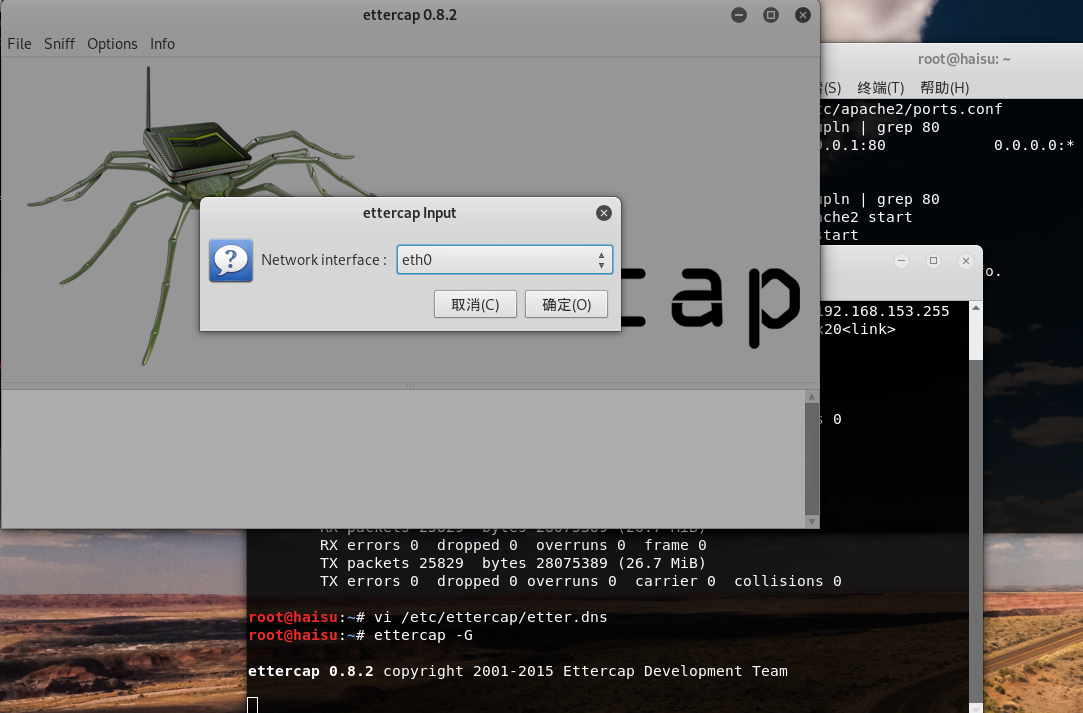

3.输入ettercap -G指令,开启ettercap,会自动弹出来一个大机居可视化界面

4.点击工具栏中的Sniff—>unified sniffing,然后在弹出的界面中选择eth0,即监听eth0网卡:

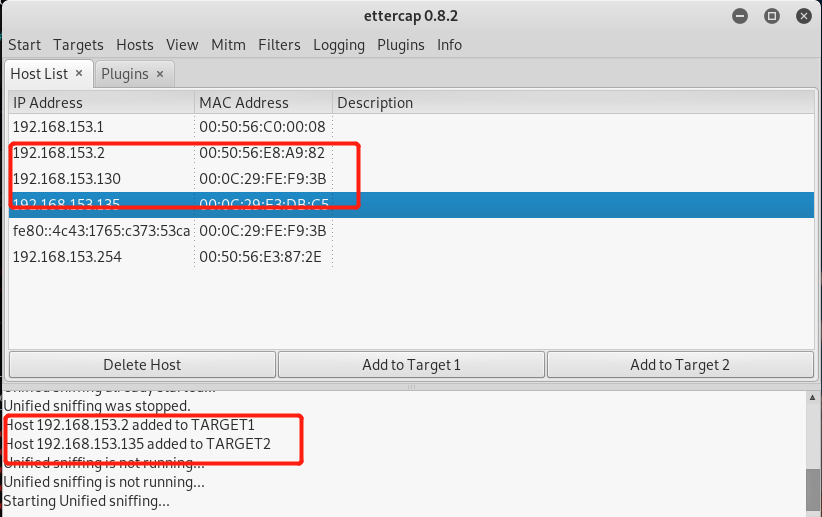

5.在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看活跃主机,将kali网关GW的IP添加到target1,靶机IP添加到target2:

6.选择Plugins—>Manage the plugins,双击dns_spoof选择DNS欺骗的插件,可以看到变成*就是启用了

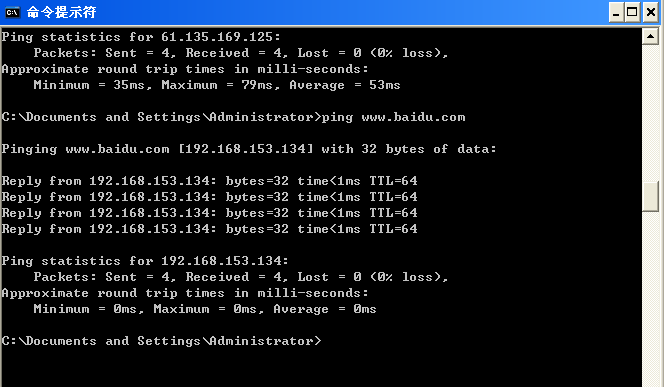

7.在xp中利用命令行ping www.baidu.com发现解析的地址变成了kali 的地址192.168.153.134

8.与此同时在ettercap上也成功捕获一条访问记录

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

综合使用以上两种技术,首先按照实践一的步骤克隆一个登录页面,在通过实践二实施DNS欺骗,在靶机Windows 7虚拟机输入网址www.baidu.com可以发现成功访问我们的冒名网站:

三、实验中遇到的问题及解决

1.默认网关不正确

解决:ipconfig中的default项下的才是默认网关,不是所有电脑都是.1

四、基础问题回答

通常在什么场景下容易受到DNS spoof攻击

当自己的电脑和攻击机处于同一网段下,连了同一个无线之类的。

在日常生活工作中如何防范以上两攻击方法

再打开网页后观察一下网址栏的网址,我记得以前看到过新闻上,假淘宝地址,只是改变了原本淘宝网址的顺序,但是可以获得用户的用户名和密码从而达到窃取钱财……然后是定期清理DNS缓存。

五、实验总结

这次实验按照学长和同学的博客做,但是自己出了很多问题,尝试了比较多,也算是累积了经验和心理素质……一次一次的实验都像是在告诉自己要注意哪些漏洞以不被别人攻击,到现在感觉已经很警惕了哈哈,不过还是需要更多学习。

2018-2019-2 网络对抗技术 20165202 Exp7 网络欺诈防范的更多相关文章

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp7 网络欺诈防范

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp7 网络欺诈防范 1.实验内容 1.1 简单应用SET工具建立冒名网站 1.2 ettercap DNS spoo ...

- 2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165318 Exp7 网络欺诈防范 原理与实践说明 实践目标 实践内容概述 基础问题回答 实践过程记录 简单应用SET工具建立冒名网站 ettercap D ...

- 20165214 2018-2019-2 《网络对抗技术》Exp7 网络欺诈防范 Week10

<网络对抗技术>Exp7 网络欺诈防范 Week10 一.实验目标与内容 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法 2.实践内容 (1)简单应用SET工 ...

- 2018-2019-2 20165315《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165315<网络对抗技术>Exp7 网络欺诈防范 一.实验内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 简单应 ...

- 2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165322 Exp7 网络欺诈防范 目录 实验原理 实验内容与步骤 简单应用SET工具建立冒名网站 ettercap DNS spoof 结合应用两种技术, ...

- 2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165212 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

- 2018-2019-2 20165210《网络对抗技术》Exp7 网络欺诈防范

2018-2019-2 20165210<网络对抗技术>Exp7 网络欺诈防范 一.实验目标:本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 二.实验内容: ...

- 2018-2019-2 网络对抗技术 20165232 Exp7 网络欺诈防范

2018-2019-2 网络对抗技术 20165232 Exp7 网络欺诈防范 原理与实践说明 1.实践目标 理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. 2.实践内容概述 简单应 ...

随机推荐

- css 居中 父子元素

居中:是子元素相对于在父元素里面居中.父子宽度都固定. A:水平居中: ①给子元素设置一个宽度后.在给其水平方向的margin设置auto,子元素会在父元素水平方向的剩余空间,左右两边平均分配,也就左 ...

- MACOS 安装mysqlclient 的 Library not loaded错误

报错场景 >>> import MySQLdb Traceback (most recent call last): File "<stdin>", ...

- Android笔记(十四) Android中的基本组件——按钮

Android中的按钮主要包括Button和ImageButton两种,Button继承自TextView,而ImageButton继承自ImageView.Button生成的按钮上显示文字,而Ima ...

- 算法笔试过程中的几个输入输出python语句

title: python在线笔试学习笔记 localimage: image1 urlname: writenexam categories: summary tags: [writen, exam ...

- JavaScript中对数组的排序

将下列对象数组,通过工资属性,由高到低排序 var BaiduUsers = [], WechatUsers = []; var User = function(id, name, phone, ge ...

- Google的三大马车

Google的三大马车Google fs + Map Reduce + Big Table 开源Java实现HDFS Hadoop Hbase 云盘实现用廉价的服务器提供与万级的数据库存储①廉价的服务 ...

- apache配置https加密传输

环境:两台linux虚拟机和一台windows本机,一台充当要使用https传输的web服务器apache2.4.4,另一台CA服务器,window测试https配置. 1.CA服务器生成私有CA 1 ...

- Kafka 基本知识分享

目录 一.基本术语 二.Kafka 基本命令 三.易混淆概念 四.Kafka的特性 五.Kafka的使用场景 六.Kakfa 的设计思想 七.Kafka 配置文件设置 八.新消费者 九.Kafka该怎 ...

- Selenium常用API的使用java语言之12-定位一组元素

在第(五)节我们已经学习了8种定位方法, 那8种定位方法是针对单个元素定位的, WebDriver还提供了另外8种用于定位一组元素的方法. import org.openqa.selenium.By; ...

- 使用quickstart方式快速搭建maven工程

通常idea 创建maven工程,初始化会比较慢,针对这种现象.我们可以使用一些巧妙的方式来帮助快速搭建 废话不多说直接上图! 图1 使用 archetype-quickstart 选择 图二 点击 ...