kali linux之主动信息收集(二层发现)

主动信息收集:

直接与目标系统交互信息,无法避免留下访问的痕迹

使用受控的第三方电脑进行探测,如(使用代理或者使用肉鸡,做好被封杀的准备,使用噪声迷惑目标,淹没真实的探测流量)

识别活着的主机,会有潜在的被攻击的目标(二,三,四层发现,输出ip列表),使用不同的扫描探测,根据返回结果判断目标状态

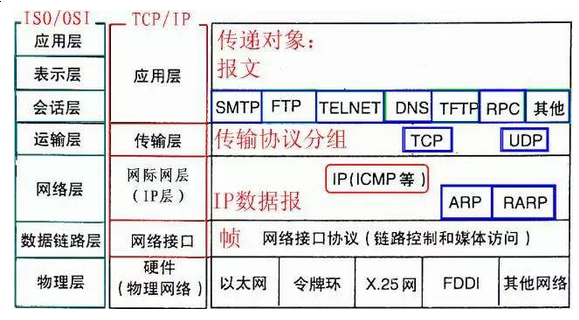

OSI七层模型

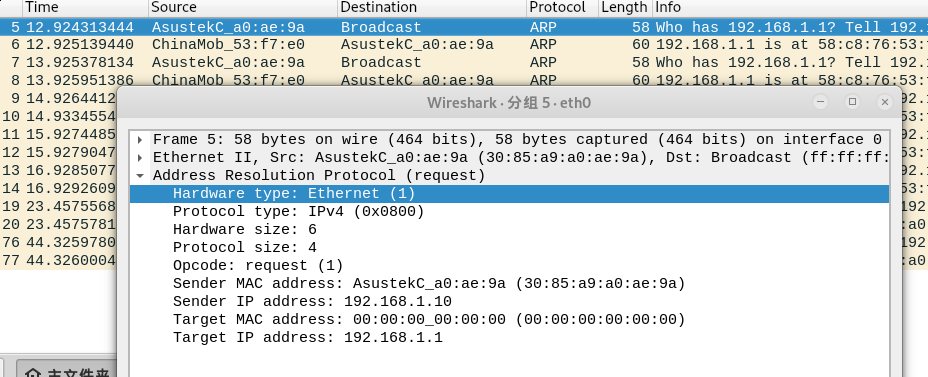

二层发现:扫描速度快,可靠,但是不可路由,可利用arp协议进行抓包

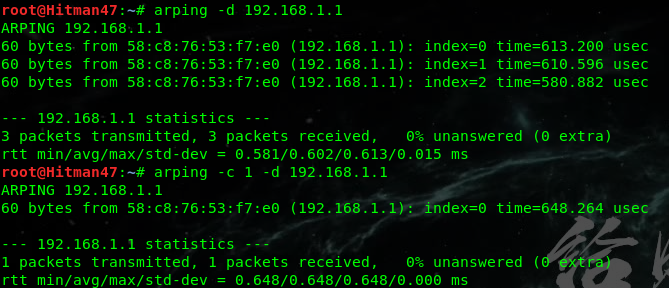

arping

常用参数

-c 发送几个数据包

-d 发现重复的响应(可用发现局域网arp欺骗)

探测192.168.1.11,并且抓包查看(arping只可以扫描单个主机,并不能扫描一个网段,但是可以写脚本)

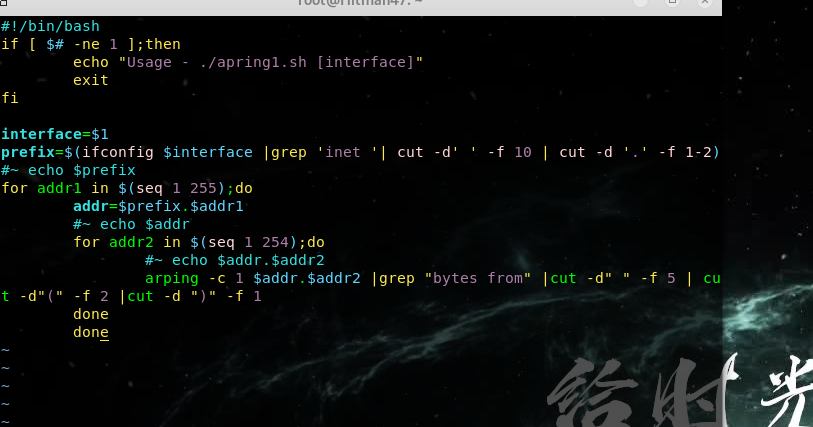

写成脚本,即可以批量扫描网段

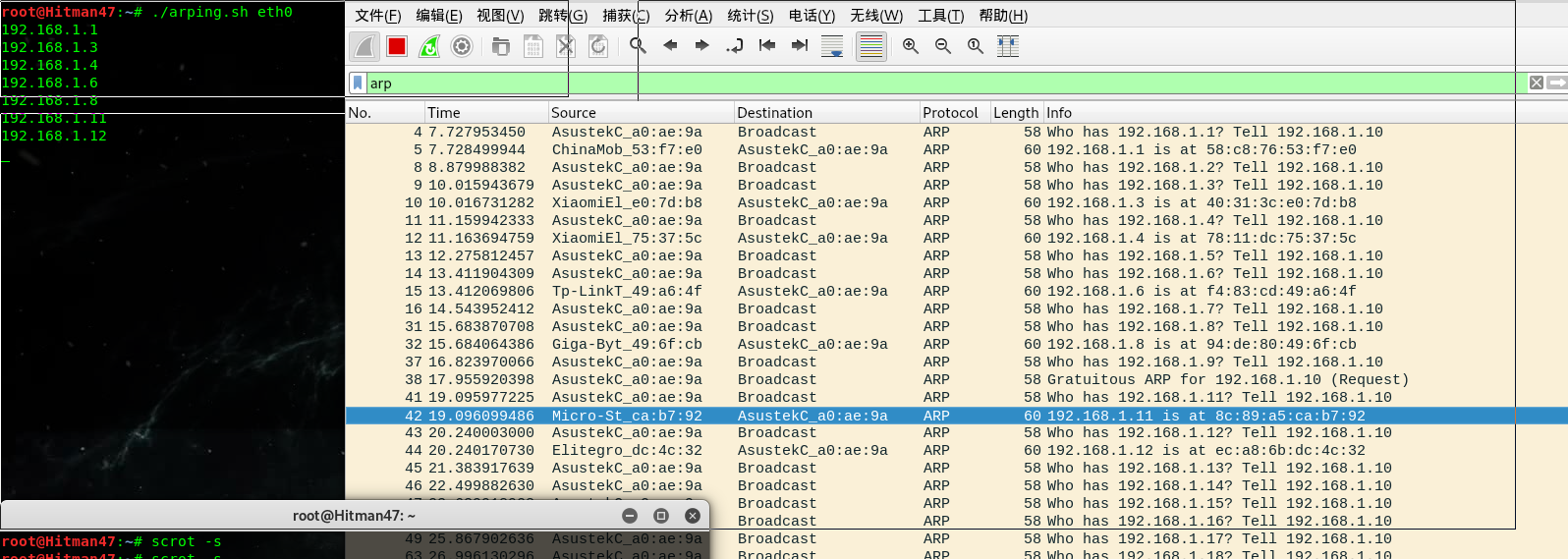

执行,就会把我网段的所有存活主机列出来了

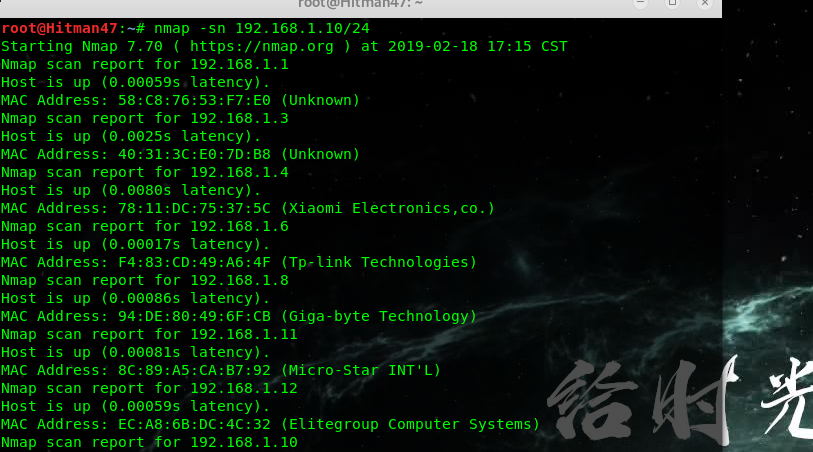

nmap:强大的扫描工具,更多功能后期写,今天只写二层发现

-sn: Ping Scan - disable port scan(只做四层的主机发现,不做端口扫描)

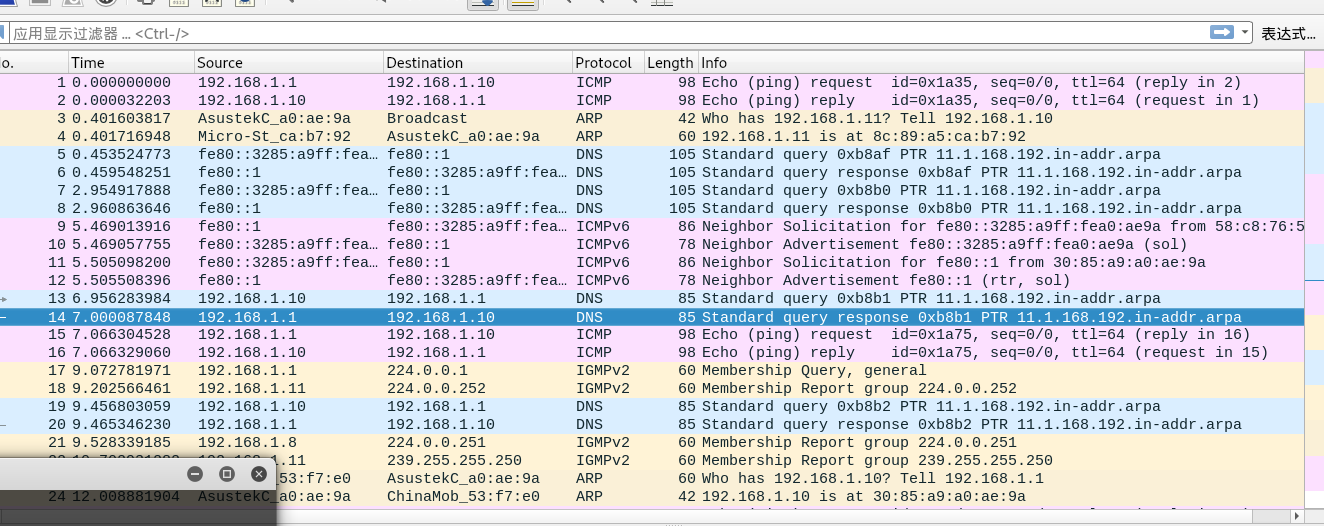

-sn严格意义上来说不是真正的arp发现,除了做arp扫描后还做了dns解析(有图有真相)

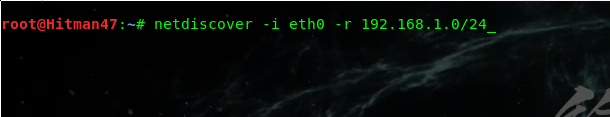

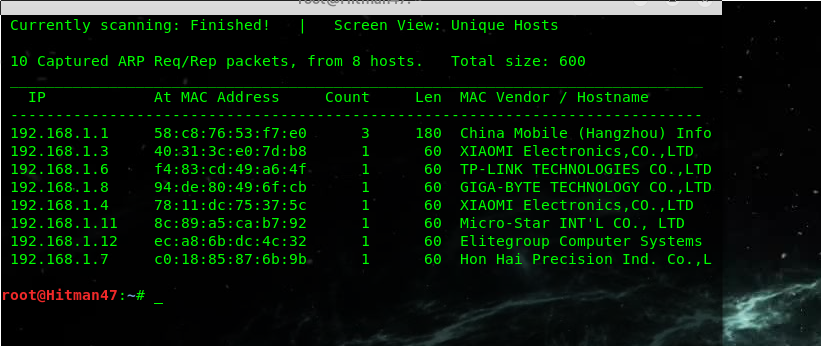

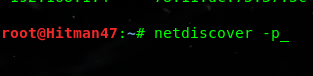

netdiscover:专注于二层发现,无线网和有线网络环境都适用,支持主动模式和被动模式

常用参数

-i 指定在哪个网卡上探测

-r 指定网络地址段

-p 进入被动模式,把网卡设置为混杂模式

主动模式

被动模式

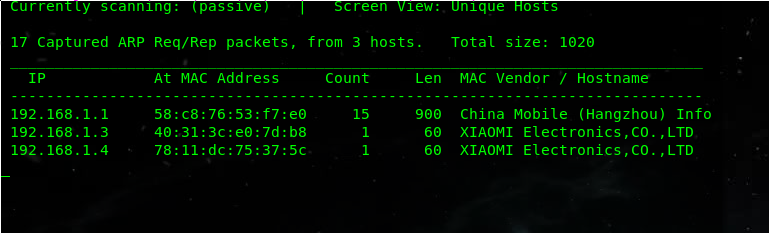

scapy:作为python库进行调用,也可以作为单独的工具使用,抓包,分析,创建,修改,注入网络流量

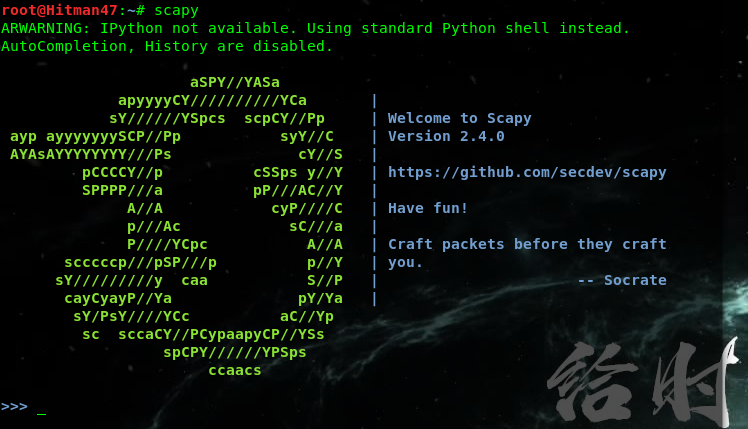

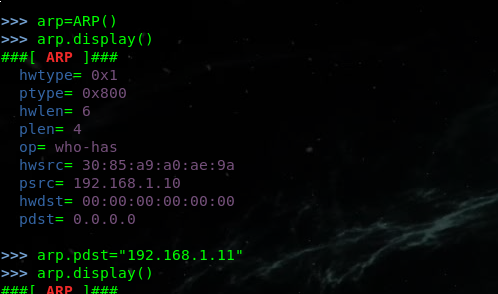

使用arp函数,使用arp函数下的display()方法(这里调用函数必须大写)

hwtype= 0x1(硬件类型)

ptype= 0x800(协议类型)

hwlen= 6(硬件地址长度)

plen= 4(协议地址长度)

op= who-has(who-has操作,arp查询 )

hwsrc= 30:85:a9:a0:ae:9a(源mac地址)

psrc= 192.168.1.10(源地址)

hwdst= 00:00:00:00:00:00(目标mac地址)

pdst= 0.0.0.0(目标地址)

抓包的清楚

调用arp协议,定义arp=ARP(),定义好后使用display()方法,然后定义目标apr.pdst=目标用户

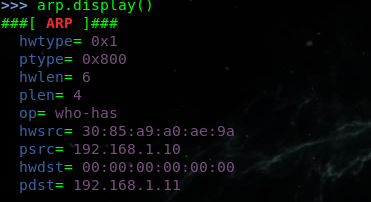

查看定义好的变量,看到pdst已经定义为目标了

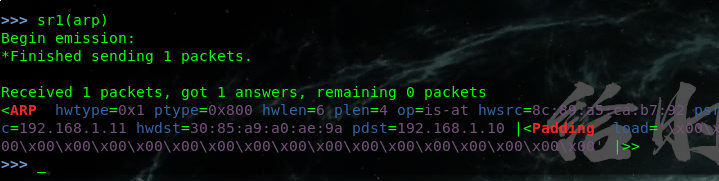

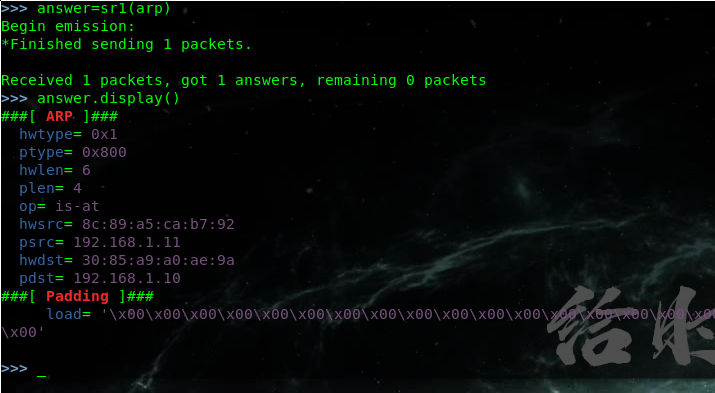

使用sr1()函数发送请求,就可以看到返回目标信息了

然后查看answer信息,先把answer定义进去,然后answer.display()

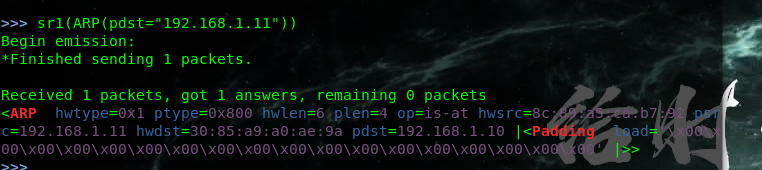

或者也可以直接以一行的形式直接刚上去,这样的形式,如果遇到不存在的ip地址,那么他会一直等到那个ip地址出现,才会进行下一个

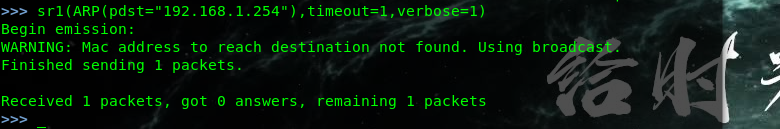

解决那个问题,可以加超时信息 timeout=1,verbose=1时把详细信息显示出来,0则不显示超时信息

友情链接 http://www.cnblogs.com/klionsec

http://www.feiyusafe.cn

kali linux之主动信息收集(二层发现)的更多相关文章

- kali linux之主动信息收集(三层发现,四层发现)

三层发现: 比二层发现的优点即可路由,就是速度比二层慢,相对我们来说还是算快的,经常被边界防火墙过滤 ip icmp协议 OSI七层模型

- 小白日记7:kali渗透测试之主动信息收集-发现(一)--二层发现:arping/shell脚本,Netdiscover,scapy

主动信息收集 被动信息收集可能不准确,可以用主动信息收集验证 特点:直接与目标系统交互通信,无法避免留下访问痕迹 解决方法:1.使用受控的第三方电脑进行探测,使用代理 (做好被封杀的准备) 2 ...

- kali linux之被动信息收集(dns信息收集,区域传输,字典爆破)

公开可获取的信息,不与目标系统产生交互,避免留下痕迹 下图来自美军方 pdf链接:http://www.fas.org/irp/doddir/army/atp2-22-9.pdf 信息收集内容(可利用 ...

- 小白日记8:kali渗透测试之主动信息收集(二)三层发现:ping、traceroute、scapy、nmap、fping、Hping

三层发现 三层协议有:IP以及ICMP协议(internet管理协议).icmp的作用是用来实现intenet管理的,进行路径的发现,网路通信情况,或者目标主机的状态:在三层发现中主要使用icmp协议 ...

- 小白日记9:kali渗透测试之主动信息收集(二)四层发现:TCP、UDP、nmap、hping、scapy

四层发现 四层发现的目的是扫描出可能存活的IP地址,四层发现虽然涉及端口扫描,但是并不对端口的状态进行精确判断,其本质是利用四层协议的一些通信来识别主机ip是否存在. 四层发现的优点: 1.可路由且结 ...

- kali linux之被动信息收集recon-ng

开源的全特性的web侦查框架,基于python开发 命令格式与msf一致 使用方法:模块,数据库,报告 -h 帮助信息 -v 版本信息 -w 进入工作区,如果没有此工作区,则创建该工作区 -r 批量的 ...

- kali linux 之 DNS信息收集

[dig]命令的使用: dig是linux中的域名解析工具,功能比nslookup强很多,使用也很方便. windows系统下使用dig须下载安装一下. 使用方法: root@kali:~# dig ...

- kali linux之msf信息收集

nmap扫描 Auxiliary 扫描模块 目前有557个扫描方式

- 网络安全-主动信息收集篇第二章-二层网络扫描之Netdiscover

专用于二层发现 可用于无限和交换网络环境 主动和被动探测 主动模式:netdiscover –i 网卡名 –r IP/网络位 / netdiscover –l IPList.txt 被动 net ...

随机推荐

- html 之表单,div标签等

一 , 表单 功能 : 表单用于向服务器传输数据, 从而实现用户与Web服务器的交互 表单能够包含input系列标签,比如文本字段,复选框 , 单选框 , 提交按钮等等. 表单还可以包含textare ...

- 动画系统II

[动画系统II] 1.动画混合(animation blending)是把某个时间点的两个或更多的输入姿势结合,产生骨骼的输出姿势.例如,通过混合负伤的及无负伤的步行动画,我们可以生成二者之间不同负伤 ...

- HashMap和HashSet的相同点和不同点

Map集合,就是有一对属性值的集合,属性包含key,和value.关键字key是唯一不重复的.Map是一个有序的集合,所以查询起来速度很快.而HashSet就像是把HashMap中value去掉,说白 ...

- CURL以 POST 请求链接的方式 初始化一个cURL会话来获取一个网页

/** *POST URL */ function posturl($URL,$data) { $ch = curl_init(); // 创建一个新cURL资源 curl_setopt($ch,CU ...

- 5-有道爬虫demo(post)

爬取有道页面,实现中文翻译成英文: #_*_ coding: utf-8 _*_ ''' Created on 2018-7-12 @author: sss 功能:爬取有道翻译 ''' import ...

- Hyperledger Fabric源码解析

Hyperledger Fabric开源于2015年12月,截至2018年2月初有185个公司/组织成员加入.最初由IBM和DAH的工程师贡献,现在约有70名的代码贡献者,4000+代码提交,代码行数 ...

- 目录、目录项、文件名、inode、软硬链接的关系

对于Unix系列的操作系统,大多都有v节点.但是对于linux来说,只有通用的i节点,却没有v节点. 下面来探讨一下,linux下的i节点. linux中,文件查找不是通过文件名称来查找的.实际上是通 ...

- Apache htcacheclean命令

一.简介 htcacheclean可以用于将mod_disk_cache的磁盘缓冲区占用的空间保持在一个合理的水平.这个工具可以手动运行也可以作为后台守护进程运行.当作为守护进程运行的时候,它将每隔一 ...

- php连接redis

$redis = new Redis(); $redis->connect();

- Yii2中ACF和RBAC

ACF ( Access Control Filter) ACF ( Access Control Filter)官网的解释就是一个可以在模型或控制器执行行为过滤器,当有用户请求时,ACF将检查acc ...