从无文件技术到使用隐写术:检查Powload的演变

技术点

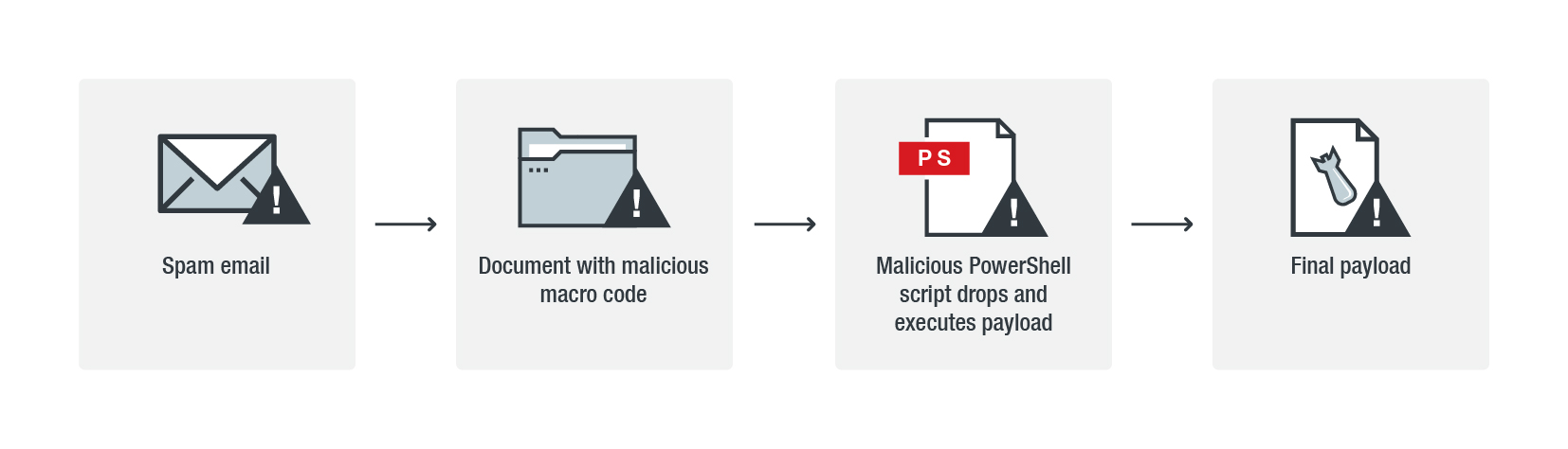

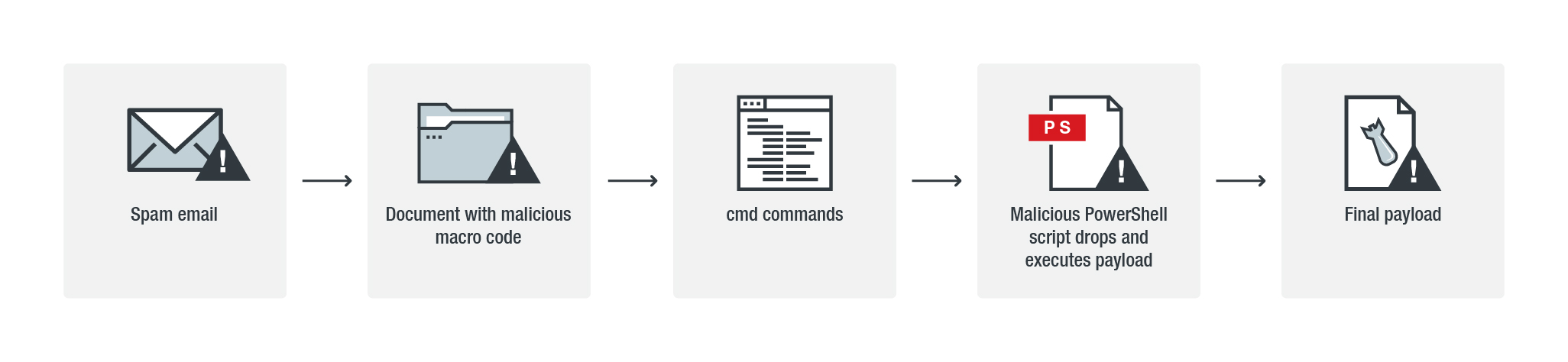

Powload是通过垃圾邮件发送的恶意软件,2018年上半年宏观恶意软件的上升是由Powload引起的,利用各种技术提供有效载荷,例如信息窃取Emotet,Bebloh和Ursnif。虽然它使用垃圾邮件作为分发方法可能是不变的,但它采用了不同的方式来提供有效载荷,从绕过文件预览模式等缓解措施到使用无文件技术和劫持电子邮件帐户。

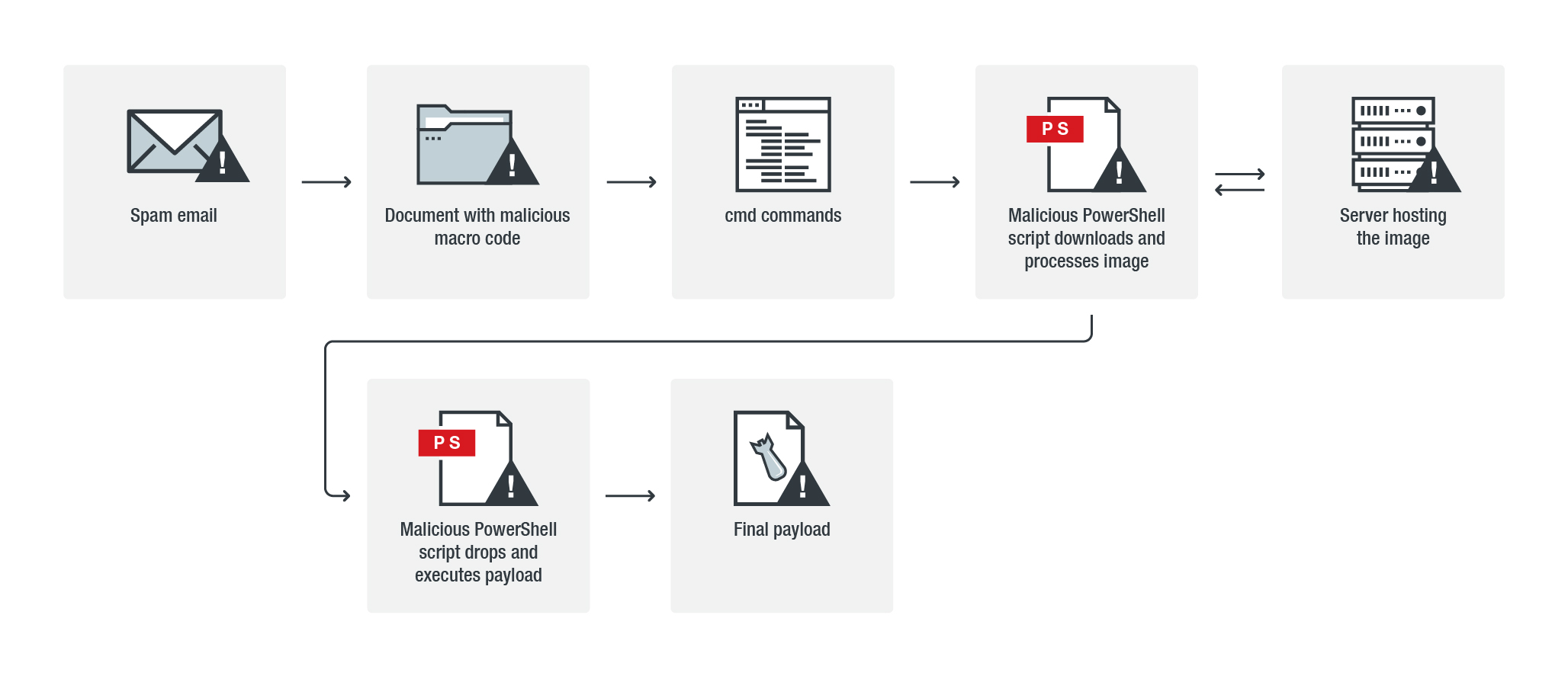

图1. Powload的典型执行流程(顶部,中心)及其使用隐写术的攻击链(底部)

Powload如何使用隐写术

在图像中隐藏代码,黑客组织使用隐写技术来检索他们的后门。漏洞利用工具包使用这种方式来隐藏恶意广告流量,而其他威胁使用这种方式来隐藏其命令和控制(C&C)通信。

在Powload的案例中,使用隐写术来检索包含恶意代码的图像。基于趋势科技分析的Powload变体的代码提取案例程序,Powload滥用公开可用的脚本(

Invoke-PSImage)来创建包含其恶意代码的图像。

垃圾邮件中的附件具有嵌入在文档中的恶意宏代码,该代码执行PowerShell脚本,该脚本下载在线托管的图像。然后处理下载的图像以获取隐藏在图像内的代码。

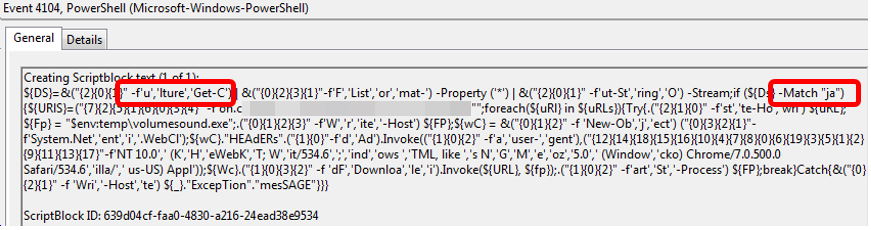

图2.显示PowerShell脚本下载图像并使用GetPixel获取隐藏代码的代码快照(突出显示)

图3.包含恶意代码的图像的屏幕截图

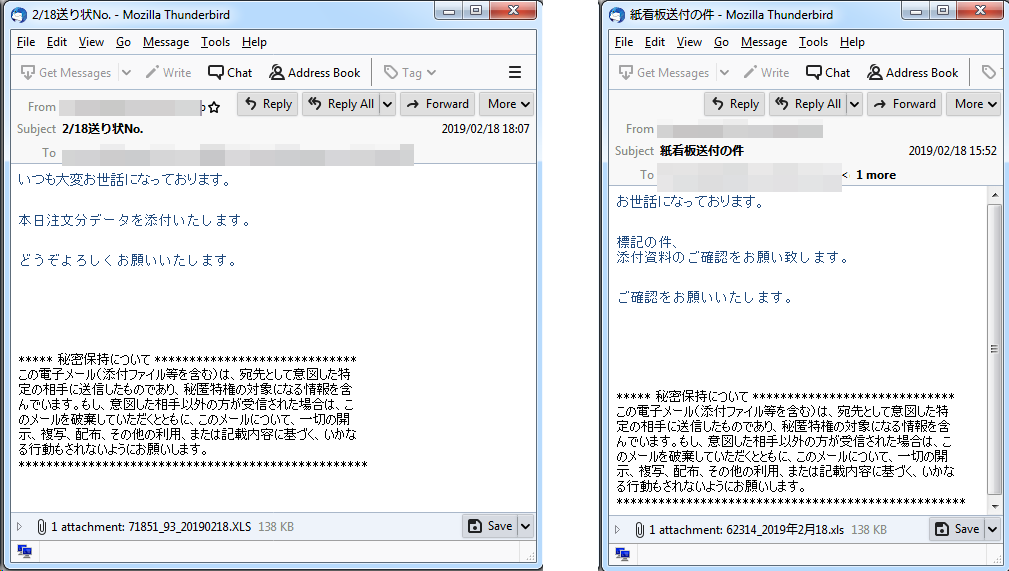

图4.发送给收件人的垃圾邮件示例,使用采购订单/发票 - (左)和参考资料/“招牌”相关的社交工程诱饵,敦促用户下载并点击附件

有针对性的广告系列?

在Powload嵌入式垃圾邮件中观察到的另一个趋势是其目标的特异性。通过挑选一个国家 - 使用特定地区的品牌和词汇 - 来发送垃圾邮件,电子邮件内容及其附件对于不知情的收件人来说更具说服力。

另一个缺点是自动和传统的沙盒解决方案,其区域设置未设置为垃圾邮件的目标国家/地区,将无法正确分析恶意软件。

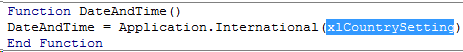

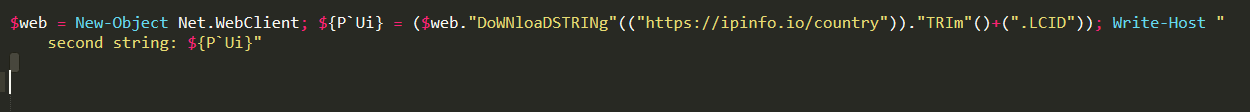

区域检测方法与我们分析的样本不同。有些人使用PowerShell命令“Get-Culture”来获取计算机的区域设置。其他人在Excel中获取xlCountrySetting属性的值(它返回有关当前区域设置的信息)以确定受影响的计算机的位置。另一方面,一些样本通过访问URL(hxxp://ipinfo.io/country)来确定位置,这是一个返回IP地址的国家/地区的免费工具。

图5. PowerShell脚本的快照,用于检查计算机的区域设置是否设置为日本(突出显示)

图6.快照显示如果xlCountrySetting等于81(日本)或82(韩国),宏代码将如何仅执行其主例程

图7.连接到ipinfo [。] io的PowerShell命令

解决Powload的持久性

Powload的持续性是2018年最普遍的威胁之一,它突出了其最新技术的有效性 - 尽管相对较老。

我们希望Powload的开发人员能够继续为他们的恶意软件添加更多恶意程序,并考虑到它如何成为其他威胁的催化剂。

我们还希望Powload能够提供除信息窃取之外的有效负载。

IoC SHA-256

23e85ee19a2f46f4f462e72995b6a91616ea2f315908c1566c36cd0afc3aa200 - 被趋势科技检测为Trojan.X97M.DLOADR.JHKK

667e30b20e0986c7def59f66d871a579a32f150b61f64aefd431864b33dced12 - Trojan.X97M.DLOADR.JHKH

75a46329eed0e0a2948f4c5e35a3fda1e0f3a23d059ba019de33c654ff0e84fa - Trojan.X97M.POWLOAD.NSFGAIDM

81e10dc5acf7b150591d147c1101fed72d90648f1ec40a20798836d07258b804 - Trojan.X97M.POWLOAD.NSFGAIBQ

从无文件技术到使用隐写术:检查Powload的演变的更多相关文章

- 议题解析与复现--《Java内存攻击技术漫谈》(二)无文件落地Agent型内存马

无文件落地Agent型内存马植入 可行性分析 使用jsp写入或者代码执行漏洞,如反序列化等,不需要上传agent Java 动态调试技术原理及实践 - 美团技术团队 (meituan.com) 首先, ...

- 网站性能优化之CSS无图片技术:三角形

1.使用CSS无图片技术,可以总结得到以下三个优点: 减少请求资源的大小: 减少http的请求个数: 提高可维护性. 一.CSS无图片技术,微博中有哪些实际应用呢? 通过上面的展示,我们可以看到,无图 ...

- 使用python对py文件程序代码复用度检查

#!/user/bin/env python # @Time :2018/6/5 14:58 # @Author :PGIDYSQ #@File :PyCheck.py from os.path im ...

- CAS无锁技术

前言:关于同步,很多人都知道synchronized,Reentrantlock等加锁技术,这种方式也很好理解,是在线程访问的临界区资源上建立一个阻塞机制,需要线程等待 其它线程释放了锁,它才能运行. ...

- 探索CAS无锁技术

前言:关于同步,很多人都知道synchronized,Reentrantlock等加锁技术,这种方式也很好理解,是在线程访问的临界区资源上建立一个阻塞机制,需要线程等待 其它线程释放了锁,它才能运行. ...

- 使用QFileInfo类获取文件信息(在NTFS文件系统上,出于性能考虑,文件的所有权和权限检查在默认情况下是被禁用的,通过qt_ntfs_permission_lookup开启和操作。absolutePath()必须查询文件系统。而path()函数,可以直接作用于文件名本身,所以,path() 函数的运行会更快)

版权声明:本文为博主原创文章,未经博主允许不得转载. https://blog.csdn.net/Amnes1a/article/details/65444966QFileInfo类为我们提供了系统无 ...

- 渗透测试之无文件渗透简单使用-windows

无文件渗透测试工作原理:无文件恶意程序最初是由卡巴斯基在2014年发现的,一直不算是什么主流的攻击方式,直到此次事件的发生.说起来无文件恶意程序并不会为了执行而将文件或文件夹复制到硬盘上,反而是将pa ...

- 利用WinRM实现内网无文件攻击反弹shell

利用WinRM实现内网无文件攻击反弹shell 原文转自:https://www.freebuf.com/column/212749.html 前言 WinRM是Windows Remote Mana ...

- 使用QFileInfo类获取文件信息(文件的所有权和权限检查在默认情况下是被禁用的。要使能这个功能 extern Q_CORE_EXPORT int qt_ntfs_permission_lookup;)

QFileInfo类为我们提供了系统无关的文件信息,包括文件的名字和在文件系统中位置,文件的访问权限,是否是目录或符合链接,等等.并且,通过这个类,可以修改文件的大小和最后修改.读取时间.同时,QFi ...

随机推荐

- 记一次给自己的本子更换一个SSD盘

记一次给自己的本子更换一个SSD盘 关于笔记本电脑:特别讨厌联想的本子(个人习惯:键盘超级硬-按着手疼)dell的可以考虑一下,不过如果我推荐的话:小米的本子还是可以考虑一下的一般买的话建议买6000 ...

- Linux报错

Linux报错 ------------------- 在VMware虚拟机中配置yum源时,执行 mount /dev/cdrom /mnt/cdrom 出现 mount: no medium fo ...

- shell关于文件操作

一.如何将一个十进制的整数用2进制表示出来? echo "obase=2;50" | bc 二.Linux下经常需要删除空白行,grep,sed,awk,tr等工具均可实现 gre ...

- MySQL语句_积累

1.GROUP_CONCAT 直接返回拼接好的多个结果,可以供IN()函数使用 语句 结果 +-----------------------------------------+ | GROUP_CO ...

- maven_环境变量配置

- ranger部署文档(记)

目录 概览... 2 1. ranger-admin. 2 2. ranger-user-sync. 2 3. ranger-*-plugins. 2 安装... 3 1 ...

- Java 微信公众号导出所有粉丝(openId)

由于公众号换了公司主体,需要做迁移,玩家的openId数据需要做处理. (我是按我要的json格式,将粉丝导成了1万条数据的一个json文件) 文件格式: { "info":[ { ...

- 正则表达式基于JavaScript的入门详解

关于正则表达式,和很多前辈聊起这个知识点时,他们的反馈都比聊其他技术谦逊,而和很多刚入门的程序员讨论时甚至会有觉得你看不起他. 的确,正则表达式从通常的应用来看,的确不难,比如电话,邮箱等验证.语法, ...

- Openresty 学习笔记(一)opm 工具的使用

1.自1.11.2.2开始,OpenResty版本已经包含并默认安装opm.所以通常你不需要自己安装opm. 2.我们在这里只需要做一个软连接就可以了 cd /usr/local/openresty/ ...

- 使用C#的HttpWebRequest模拟登陆网站

很久没有写新的东西了,今天在工作中遇到的一个问题,感觉很有用,有种想记下来的冲动. 这篇文章是有关模拟登录网站方面的. 实现步骤: 启用一个web会话 发送模拟数据请求(POST或者GET) 获取会话 ...