Back Track 5 之 网络踩点

DNS记录探测

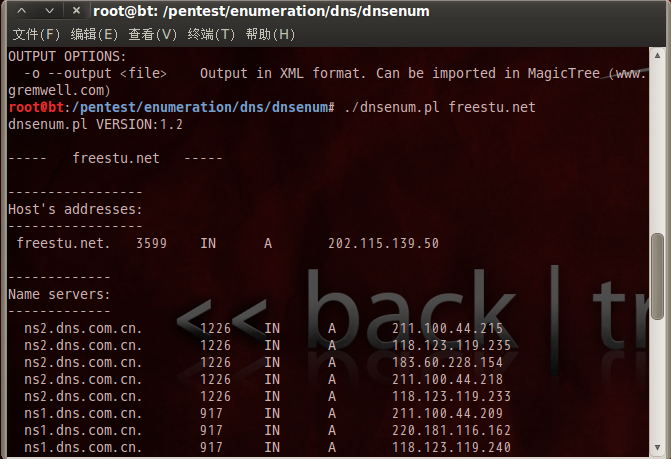

dnsenum

针对NDS信息收集的工具

格式:

./dnsenum.pl dbsserver (域名)

请原谅我拿freestu.net这个学校团委的域名做的测试,求不黑!!

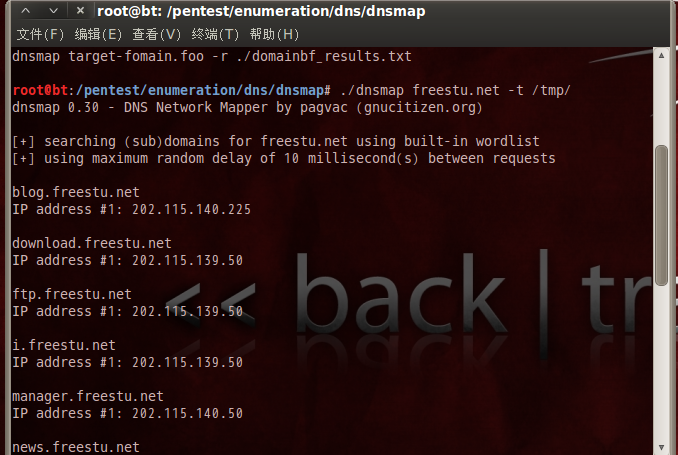

dnsmap

DNS类枚举工具,域名暴力破解工具,若是大型网站则比较费时。

格式:

./dnsmap <域名> [参数]

-r 表示将破解结果保存至/tmp/目录

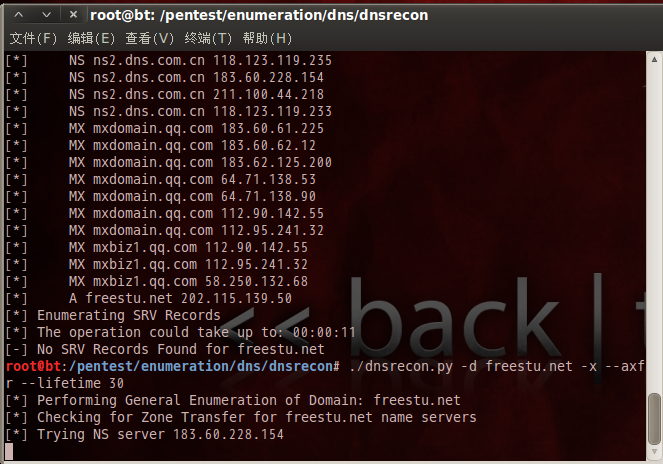

Dnsrecon

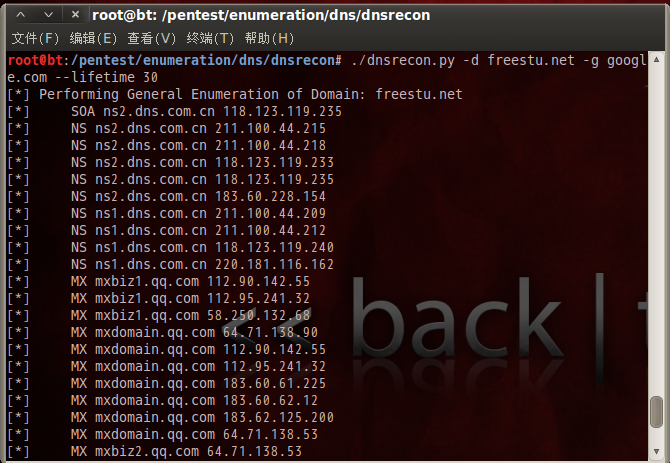

通过GOOGLE查处站点的子域名和IP信息

格式:

./dnsrecon.py [参数]

-d 是指定域名

--lifetime 是指定相应时间30s

NS是dns.com.cn的,域名也就是那申请的。

MX是腾讯的企业邮箱。

全暴露了!!!!!!!

查axfr记录:

目标域名存在域传送漏洞时,该命令才有返回。

查SPF记录

./dnsrecon.py –d 域名 –s –do_spf –lifetime

查子域名

查whois

Dnswalk

查询域传送结果的工具

格式:

Dnswalk 域名.

注意’.’

Fierce

DNS域名暴力破解软件

格式:

./fierce.pl [-dns 域名] [参数]

-wordlist 根据指定的字典进行暴力破解

Lbd

DNS负载均衡检测工具

格式:

./lbd.sh [域名]

Maltego

傻瓜化全自动的信息收集工具

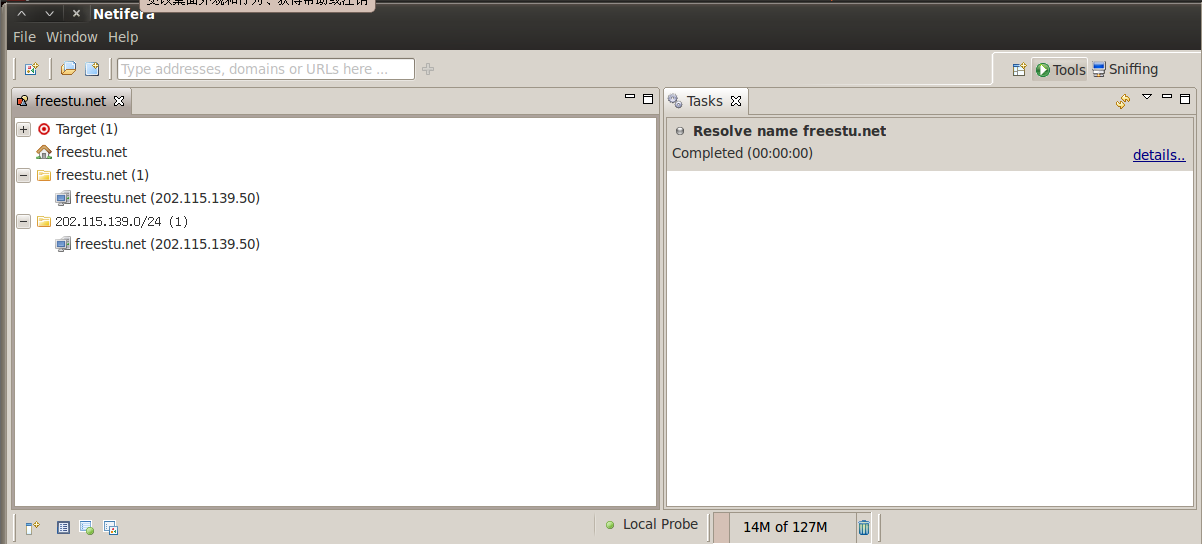

Netifera

DNS的踩点的图形化界面工具,能查看域名的nx,mx以及通用主机名的信息,还有嗅探的功能。

Reverseraider

DNS域名暴力破解软件,相比fierce要快一些。

格式:

./reverseraider –d 域名 [参数] –w 字典 ./reverseraider –r range [参数]

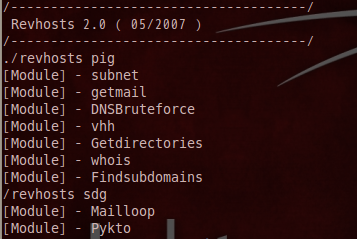

Revhost

收集WEB目录,DNS、旁注、子域名等信息的踩点工具。

格式:

./ revhosts pig [Module] 目标 ./ revhosts sdg [Module] 目标

Module:

首先需要配置:

./revhosts pig DNSBruteforce config

暴力破解DNS:

./revhosts pig DNSBruteforce 域名

旁注查看:

./revhosts pig vhh 域名

子域名探索:

./revhosts pig Findsubdomains 域名

站点目录探测:

./revhosts pig Getdirecories 域名

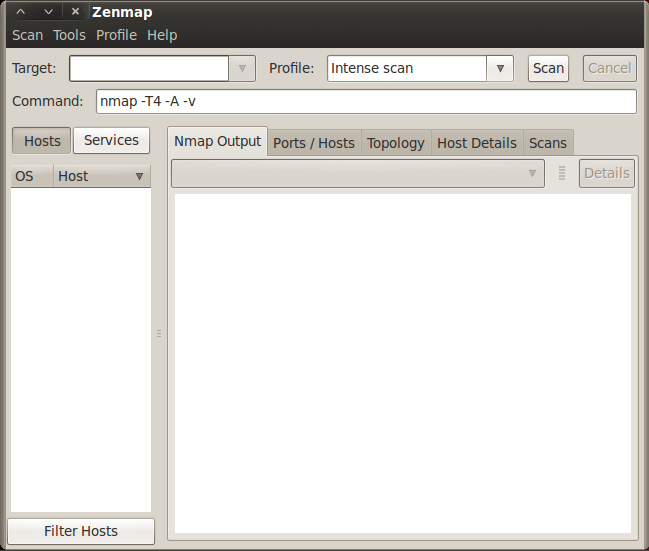

Zenmap

网络扫描工具,有GUI和命令行两种。

- 获取的知识

back track简称BT,没错,你没有听错,BT,可以拿来破WIFI的哟,但是拿它破WIFI确实有点大材小用哈,我个人感觉,我在学校图书馆借了一本书----《back track 5 从入门到精通 ——渗透之道》,从此,我开始了BT的学习。

觉得这个linux系统上安装得有那么多那么牛的软件,真的好牛。

在上面介绍的时候,很多的功能都是差不多的,但是速度,效果各有好坏。

之后还有BT的学习的一些知识和大家分享。

还有,我用的是freestu.net这个学校团委的域名做的测试,真心求不黑!!里面好多东西都暴露了,希望大家就去看看网站就可以了,不要再拿这个域名做测试了,我做测试其实是给freestu做推销的,哈哈哈。

转载请注明出处:http://www.cnblogs.com/yydcdut/p/3486089.html

Back Track 5 之 网络踩点的更多相关文章

- Back Track 5 之 网络踩点(二)

操作系统探测 Xprobe2 通过ICMP协议来获得指纹,通过模糊矩阵统计分析主动探测数据包对应的ICMP数据特征,进而探测得到远端操作系统的类型. 格式: ./xprobe2 域名 ./xprobe ...

- Back Track 5 之 Web踩点 && 网络漏洞

Web踩点 CMS程序版本探测 Blindelephant 针对WORDPRESS程序的踩点工具,通过比较插件等一系列的指纹,判断版本. 格式: Python Blindelephant.py [参数 ...

- WebVTT 及 HTML5 <track> 元素简介

https://dev.opera.com/articles/zh-cn/an-introduction-to-webvtt-and-track/ 简介 网络视频文本轨道,简称为 WebVTT, 是一 ...

- <网络攻防实践> 课程总结20169216

课程总结20169216 每周作业链接汇总 第一周作业:Linux基础入门(1-5).基本概念及操作 第二周作业:linux基础入门(6-11).网络攻防技术概述网络攻防试验环境搭构.Kali教学视频 ...

- 2019寒假训练营寒假作业(三) MOOC的网络空间安全概论笔记部分

目录 第五章 网络攻防技术 5.1:网络信息收集技术--网络踩点 信息收集的必要性及内容 网络信息收集技术 网络踩点(Footprinting) 网络踩点常用手段 5.2:网络信息收集技术 --网络扫 ...

- 《Metasploit渗透测试魔鬼训练营》第一章读书笔记

第1章 魔鬼训练营--初识Metasploit 20135301 1.1 什么是渗透测试 1.1.1 渗透测试的起源与定义 如果大家对军事感兴趣,会知道各国军队每年都会组织一些军事演习来锻炼军队的攻防 ...

- chapter1 渗透测试与metasploit

网络对抗技术课程学习 chapter1 渗透测试与metasploit 一.读书笔记 二.渗透测试 通过模拟恶意攻击者的技术与方法进行攻击,挫败目标系统安全控制措施,取得访问控制权,并发现具备业务影响 ...

- 【技巧总结】Penetration Test Engineer[2]-Information gathering

2.信息收集 信息收集是属于前期交互阶段所需要了解的问题. 2.1.前期交互内容 签署授权文件:首要要和受测试方签订授权协议. 划定范围:指定了一个二级域名作为测试目标,那么其他二级域名在测试范围内. ...

- 网络安全、Web安全、渗透测试之笔经面经总结(一)

本篇文章总结涉及以下几个方面: 对称加密非对称加密? 什么是同源策略? cookie存在哪里?可以打开吗 xss如何盗取cookie? tcp.udp的区别及tcp三次握手,syn攻击? 证书要考哪些 ...

随机推荐

- [ 原创 ]Centos 7.0下启动 Tomcat8.5.15

1.打开8080端口 firewall-cmd --zone=public --add-port=8080/tcp --permanent 2.重启防火墙 firewall-cmd --relo ...

- python opencv3 摄像头人脸检测

git:https://github.com/linyi0604/Computer-Vision # coding:utf8 import cv2 def detect(): # 创建人脸检测的对象 ...

- python opencv3 图像与原始字节转换

git: https://github.com/linyi0604/Computer-Vision # coding:utf8 import cv2 import numpy import os &q ...

- luoguP4492 [HAOI2018]苹果树 组合计数 + dp

首先,每个二叉树对应着唯一的中序遍历,并且每个二叉树的概率是相同的 这十分的有用 考虑\(dp\)求解 令\(f_i\)表示\(i\)个节点的子树,根的深度为\(1\)时,所有点的期望深度之和(乘\( ...

- POJ 2117 Electricity 双联通分量 割点

http://poj.org/problem?id=2117 这个妹妹我竟然到现在才见过,我真是太菜了~~~ 求去掉一个点后图中最多有多少个连通块.(原图可以本身就有多个连通块) 首先设点i去掉后它的 ...

- Python168的学习笔记6

如何派生内置不可变类型并修改实例化行为. 个人理解,如何派生出自己想要的类. class IntTuple(tuple): def __new__(cls,iterable): g = (x for ...

- classList

1,classList.remove(value) // 删除value项 2, classList.contains(value) // 判断列表中是否存在给定的值,存在返回true,否则返回fal ...

- http协议之 COOKIE

cookie我们都很了解,这里描述下cookie的几个参数意义 key = "qq", value = "Bobser" .. os.time(), path ...

- Git_创建版本库

什么是版本库呢?版本库又名仓库,英文名repository,你可以简单理解成一个目录,这个目录里面的所有文件都可以被Git管理起来,每个文件的修改.删除,Git都能跟踪,以便任何时刻都可以追踪历史,或 ...

- mysql的show status详解(转载)

SHOW STATUS提供服务器的状态信息(象mysqladmin extended-status一样).输出类似于下面的显示,尽管格式和数字可以有点不同: +-------------------- ...