Spring Security实现基于RBAC的权限表达式动态访问控制

昨天有个粉丝加了我,问我如何实现类似shiro的资源权限表达式的访问控制。我以前有一个小框架用的就是shiro,权限控制就用了资源权限表达式,所以这个东西对我不陌生,但是在Spring Security中我并没有使用过它,不过我认为Spring Security可以实现这一点。是的,我找到了实现它的方法。

资源权限表达式

说了这么多,我觉得应该解释一下什么叫资源权限表达式。权限控制的核心就是清晰地表达出特定资源的某种操作,一个格式良好好的权限声明可以清晰表达出用户对该资源拥有的操作权限。

通常一个资源在系统中的标识是唯一的,比如User用来标识用户,ORDER标识订单。不管什么资源大都可以归纳出以下这几种操作

在 shiro权限声明通常对上面的这种资源操作关系用冒号分隔的方式进行表示。例如读取用户信息的操作表示为USER:READ,甚至还可以更加细一些,用USER:READ:123表示读取ID为123的用户权限。

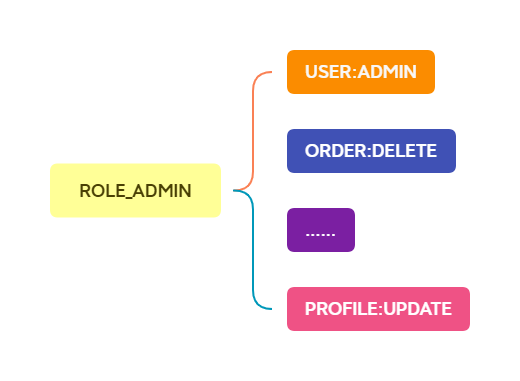

资源操作定义好了,再把它和角色关联起来不就是基于RBAC的权限资源控制了吗?就像下面这样:

这样资源和角色的关系可以进行CRUD操作进行动态绑定。

Spring Security中的实现

资源权限表达式动态权限控制在Spring Security也是可以实现的。首先开启方法级别的注解安全控制。

/**

* 开启方法安全注解

*

* @author felord.cn

*/

@EnableGlobalMethodSecurity(prePostEnabled = true,

securedEnabled = true,

jsr250Enabled = true)

public class MethodSecurityConfig {

}

MethodSecurityExpressionHandler

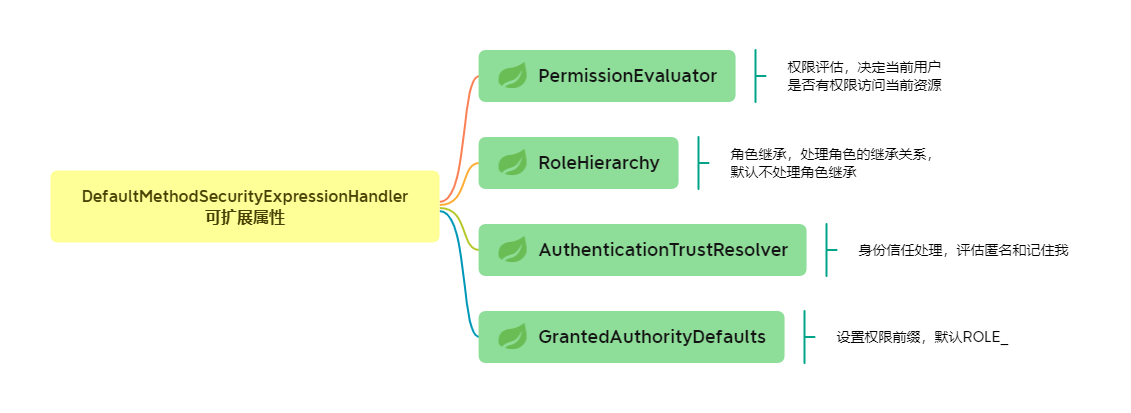

MethodSecurityExpressionHandler 提供了一个对方法进行安全访问的门面扩展。它的实现类DefaultMethodSecurityExpressionHandler更是提供了针对方法的一系列扩展接口,这里我总结了一下:

这里的PermissionEvaluator正好可以满足需要。

PermissionEvaluator

PermissionEvaluator 接口抽象了对一个用户是否有权限访问一个特定的领域对象的评估过程。

public interface PermissionEvaluator extends AopInfrastructureBean {

boolean hasPermission(Authentication authentication,

Object targetDomainObject, Object permission);

boolean hasPermission(Authentication authentication,

Serializable targetId, String targetType, Object permission);

}

这两个方法仅仅参数列表不同,这些参数的含义为:

authentication当前用户的认证信息,持有当前用户的角色权限。targetDomainObject用户想要访问的目标领域对象,例如上面的USER。permission这个当前方法设定的目标领域对象的权限,例如上面的READ。targetId这种是对上面targetDomainObject的具体化,比如ID为123的USER,我觉得还可以搞成租户什么的。targetType是为了配合targetId。

第一个方法是用来实现

USER:READ的;第二个方法是用来实现USER:READ:123的。

思路以及实现

targetDomainObject:permission不就是USER:READ的抽象吗?只要找出USER:READ对应的角色集合,和当前用户持有的角色进行比对,它们存在交集就证明用户有权限访问。借着这个思路胖哥实现了一个PermissionEvaluator:

/**

* 资源权限评估

*

* @author felord.cn

*/

public class ResourcePermissionEvaluator implements PermissionEvaluator {

private final BiFunction<String, String, Collection<? extends GrantedAuthority>> permissionFunction;

public ResourcePermissionEvaluator(BiFunction<String, String, Collection<? extends GrantedAuthority>> permissionFunction) {

this.permissionFunction = permissionFunction;

}

@Override

public boolean hasPermission(Authentication authentication, Object targetDomainObject, Object permission) {

//查询方法标注对应的角色

Collection<? extends GrantedAuthority> resourceAuthorities = permissionFunction.apply((String) targetDomainObject, (String) permission);

// 用户对应的角色

Collection<? extends GrantedAuthority> userAuthorities = authentication.getAuthorities();

// 对比 true 就能访问 false 就不能访问

return userAuthorities.stream().anyMatch(resourceAuthorities::contains);

}

@Override

public boolean hasPermission(Authentication authentication, Serializable targetId, String targetType, Object permission) {

//todo

System.out.println("targetId = " + targetId);

return true;

}

}

第二个方法没有实现,因为两个差不多,第二个你可以想想具体的使用场景。

配置和使用

PermissionEvaluator 需要注入到Spring IoC,并且Spring IoC只能有一个该类型的Bean:

@Bean

PermissionEvaluator resourcePermissionEvaluator() {

return new ResourcePermissionEvaluator((targetDomainObject, permission) -> {

//TODO 这里形式其实可以不固定

String key = targetDomainObject + ":" + permission;

//TODO 查询 key 和 authority 的关联关系

// 模拟 permission 关联角色 根据key 去查 grantedAuthorities

Set<SimpleGrantedAuthority> grantedAuthorities = new HashSet<>();

grantedAuthorities.add(new SimpleGrantedAuthority("ROLE_ADMIN"));

return "USER:READ".equals(key) ? grantedAuthorities : new HashSet<>();

});

}

接下来写个接口,用@PreAuthorize注解标记,然后直接用hasPermission('USER','READ')来静态绑定该接口的访问权限表达式:

@GetMapping("/postfilter")

@PreAuthorize("hasPermission('USER','READ')")

public Collection<String> postfilter(){

List<String> list = new ArrayList<>();

list.add("felord.cn");

list.add("码农小胖哥");

list.add("请关注一下");

return list;

}

然后定义一个用户:

@Bean

UserDetailsService users() {

UserDetails user = User.builder()

.username("felord")

.password("123456")

.passwordEncoder(PasswordEncoderFactories.createDelegatingPasswordEncoder()::encode)

.roles("USER")

.authorities("ROLE_ADMIN","ROLE_USER")

.build();

return new InMemoryUserDetailsManager(user);

}

接下来肯定是正常能够访问接口的。当你改变了@PreAuthorize中表达式的值或者移除了用户的ROLE_ADMIN权限,再或者USER:READ关联到了其它角色等等,都会返回403。

留给你去测试的

你可以看看注解改成这样会是什么效果:

@PreAuthorize("hasPermission('1234','USER','READ')")

还有这个:

@PreAuthorize("hasPermission('USER','READ') or hasRole('ADMIN')")

或者让targetId动态化:

@PreAuthorize("hasPermission(#id,'USER','READ')")

public Collection<String> postfilter(String id){

}

关注公众号:Felordcn 获取更多资讯

Spring Security实现基于RBAC的权限表达式动态访问控制的更多相关文章

- Spring与Shiro整合 加载权限表达式

Spring与Shiro整合 加载权限表达式 作者 : Stanley 罗昊 [转载请注明出处和署名,谢谢!] 如何加载权限表达式 我们在上章内容中画了一张图,里面有三个分项,用户 角色 权限: 那 ...

- 基于RBAC实现权限管理

基于RBAC实现权限管理 技术栈:SpringBoot.SpringMVC RBAC RBAC数据库表 主体 编号 账号 密码 001 admin 123456 资源 编号 资源名称 访问路径 001 ...

- 基于RBAC的权限控制浅析(结合Spring Security)

嗯,昨天面试让讲我的项目,让我讲讲项目里权限控制那一块的,讲的很烂.所以整理一下. 按照面试官的提问流程来讲: 一.RBAC是个啥东西了? RBAC(Role-Based Access Control ...

- 基于Spring Security 的JSaaS应用的权限管理

1. 概述 权限管理,一般指根据系统设置的安全规则或者安全策略,用户可以访问而且只能访问自己被授权的资源.资源包括访问的页面,访问的数据等,这在传统的应用系统中比较常见.本文介绍的则是基于Saas系统 ...

- spring security实现简单的url权限拦截

在一个系统中,权限的拦截是很常见的事情,通常情况下我们都是基于url进行拦截.那么在spring security中应该怎么配置呢. 大致步骤如下: 1.用户登录成功后我们需要拿到用户所拥有的权限,并 ...

- Spring Security构建Rest服务-1401-权限表达式

Spring Security 的权限表达式 用法,在自定义的BrowserSecurityConfig extends WebSecurityConfigurerAdapter 配置文件里,每一个a ...

- springboot整合security实现基于url的权限控制

权限控制基本上是任何一个web项目都要有的,为此spring为我们提供security模块来实现权限控制,网上找了很多资料,但是提供的demo代码都不能完全满足我的需求,因此自己整理了一版. 在上代码 ...

- spring security采用基于简单加密 token 的方法实现的remember me功能

记住我功能,相信大家在一些网站已经用过,一些安全要求不高的都可以使用这个功能,方便快捷. spring security针对该功能有两种实现方式,一种是简单的使用加密来保证基于 cookie 的 to ...

- ThinkPHP框架下基于RBAC的权限控制模式详解

这几天因为要做一个项目,需要可以对Web应用中通用功能进行封装,其中一个很重要的涉及到了对用户.角色和权限部分的灵活管理.所以基于TP框架自己封装了一个对操作权限和菜单权限进行灵活配置的可控制模式. ...

随机推荐

- 利用DNSLog实现无回显注入

测试一些网站的时候,一些注入都是无回显的,我们可以写脚本来进行盲注,但有些网站会ban掉我们的ip,这样我们可以通过设置ip代理池解决, 但是盲注往往效率很低,所以产生了DNSlog注入 DNSLOG ...

- ElasticSearch7.3学习(十五)----中文分词器(IK Analyzer)及自定义词库

1. 中文分词器 1.1 默认分词器 先来看看ElasticSearch中默认的standard 分词器,对英文比较友好,但是对于中文来说就是按照字符拆分,不是那么友好. GET /_analyze ...

- 【Java】这 35 个 Java 代码优化细节!

前言 代码 优化 ,一个很重要的课题.可能有些人觉得没用,一些细小的地方有什么好修改的,改与不改对于代码的运行效率有什么影响呢?这个问题我是这么考虑的,就像大海里面的鲸鱼一样,它吃一条小虾米有用吗?没 ...

- 如何获取 topic 主题的列表?

bin/kafka-topics.sh --list --zookeeper localhost:2181

- Spring Cloud第一次请求报错问题

一.原因 我们在使用Spring Cloud的Ribbon或Feign来实现服务调用的时候,第一次请求经常会经常发生超时报错,而之后的调用就没有问题了.造成第一次服务调用出现失败的原因主要是Ribbo ...

- 线程池提交任务的两种方式:execute与submit的区别

Java中的线程池在进行任务提交时,有两种方式:execute和submit方法. 一.execute和submit的区别 execute只能提交Runnable类型的任务,无返回值.submit既可 ...

- SpringDataJpa 实体类过滤伪删除

当需要过滤实体类的数据时,根据伪删除字段进行过滤,需要使用Hibernate提供的@Where注解 使用方式: @Entity(name = "Account") @Where( ...

- zookeeper 的应用

不建议使用(单独)zookeeper 做分布式队列,有几点原因,以下原因摘抄于curator的官网: 1.zookeeper有1MB的传输限制.而在队列中,拥有很多的数据节点,通常包括数千个,如果有较 ...

- Linux中redis的redis.conf文件的移动

Linux中启动redis的过程我想大家都会,但是正常使用redis包目录下启动redis时会出现以下页面: 那么此时只有按ctrl + c退出redis才能使用命令行输入别的命令,这种有点不方便. ...

- ubuntu中有关环境变量的问题

ubuntu查看环境变量方法 在Ubuntu中,我们可以使用三个命令来查看当前环境变量的设置,以确定我们有没有把路径加载到环境变量中去.我们 可以使用env,export,或者echo $path, ...